Aislamiento seguro

SuperCluster M7 admite una variedad de estrategias de aislamiento que los proveedores de la nube pueden seleccionar según sus requisitos de seguridad y garantía. Esta flexibilidad permite a los proveedores de la nube crear una arquitectura de varios inquilinos segura y personalizada para su empresa.

SuperCluster M7 admite una variedad de estrategias de aislamiento de carga de trabajo, con su propio juego exclusivo de capacidades. Si bien cada estrategia de implementación se puede usar de manera independiente, también se pueden usar en conjunto en un enfoque híbrido que permite a los proveedores de la nube implementar arquitecturas que pueden equilibrar su seguridad, rendimiento, necesidades de disponibilidad y otras necesidades de manera más eficaz.

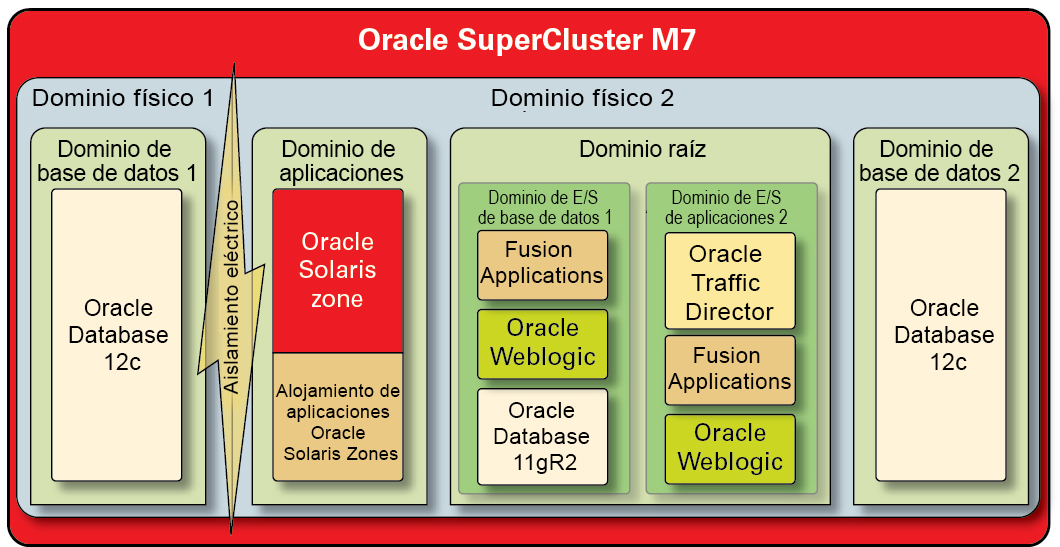

Figura 1 Aislamiento seguro con configuración de inquilinos dinámica

Los proveedores de la nube pueden usar dominios físicos (también denominados PDomains) para situaciones en las que los hosts inquilinos están ejecutando aplicaciones y bases de datos que se deben aislar físicamente de otras cargas de trabajo. Es posible que los recursos físicos dedicados se requieran para un despliegue debido a su importancia para la organización, la confidencialidad de la información que contienen, los mandatos de conformidad o simplemente porque la carga de trabajo de la base de datos o la aplicación usará por completo los recursos de un sistema físico completo.

Para las organizaciones que requieren aislamiento mediado por hipervisor, los dominios de Oracle VM Server for SPARC, conocidos como dominios dedicados, se usan para crear entornos virtuales que aíslan instancias de bases de datos o aplicaciones. Los dominios dedicados se crean como parte de la instalación de SuperCluster y cada uno ejecuta su propia instancia única del sistema operativo Oracle Solaris. El acceso a los recursos físicos está mediado por los hipervisores asistidos por hardware desarrollados en los procesadores de SPARC.

Además, SuperCluster le permite crear dominios adicionales que se conocen como dominios raíz, que aprovechan la tecnología de virtualización de E/S de raíz simple (SR-IOV). Los dominios raíz tienen uno o dos HCA IB y 10 NIC GbE. Puede elegir crear dominios adicionales de forma dinámica, conocidos como dominios de E/S, en la parte superior de los dominios raíz. SuperCluster M7 incluye una herramienta basada en explorador para crearlos y gestionarlos.

Sin embargo, dentro de cada uno de estos dominios, los inquilinos consumidores de la nube pueden aprovechar la tecnología Oracle Solaris Zones para crear entornos aislados adicionales. Mediante el uso de zonas, es posible implementar instancias de base de datos o aplicación individuales o grupos de instancias de base de datos o aplicaciones en uno o más contenedores virtualizados que, en conjunto, se ejecutan sobre un único núcleo de sistema operativo. Este enfoque ligero a la virtualización se usa para crear un límite de seguridad más eficaz en los servicios implementados.

Los inquilinos que alojan varias aplicaciones o bases de datos en SuperCluster también pueden optar por implementar un enfoque híbrido, mediante una combinación de estrategias de aislamiento basadas en Oracle Solaris Zones, dominios de E/S y dominios dedicados para crear arquitecturas flexibles y resistentes que se alinean con sus necesidades de infraestructura de nube. Gracias a una variedad de opciones de virtualización, SuperCluster permite que los inquilinos alojados en nube se aíslen de manera segura en la capa de hardware y proporciona a Oracle Solaris Zones seguridad mejorada y mayor aislamiento en el entorno de tiempo de ejecución.

Garantizar que las aplicaciones, las bases de datos, los usuarios y los procesos individuales se aíslen correctamente en el sistema operativo del host es un primer buen paso. Sin embargo, es igualmente importante considerar las tres redes principales usadas en SuperCluster y la manera en la que la que se protegen las capacidades de aislamiento de red y las comunicaciones que fluyen por la red:

-

Red de acceso de cliente de 10 GbE

-

Red de servicio de IB privada

-

Red de gestión

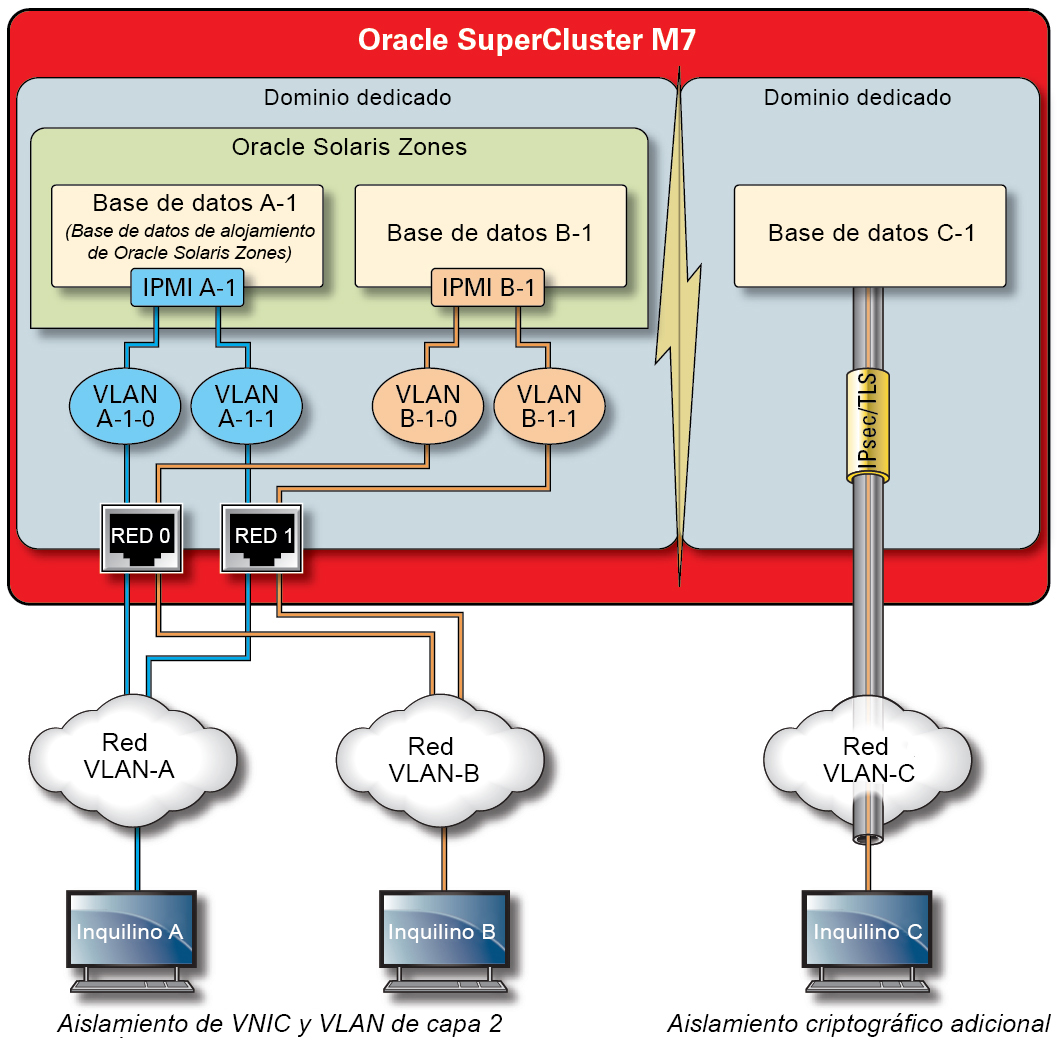

El tráfico de red que fluye en la red de acceso de cliente de SuperCluster se puede aislar mediante una variedad de técnicas. En esta figura, se muestra una configuración posible en la que se configuran cuatro instancias de base de datos para funcionar en LAN virtuales (VLAN) diferentes. Mediante la configuración de interfaces de red de SuperCluster para usar VLAN, el tráfico de red se puede aislar entre los dominios dedicados de Oracle VM Server for SPARC y entre Oracle Solaris Zones.

Figura 2 Protección del aislamiento de red mediante la red de acceso de cliente

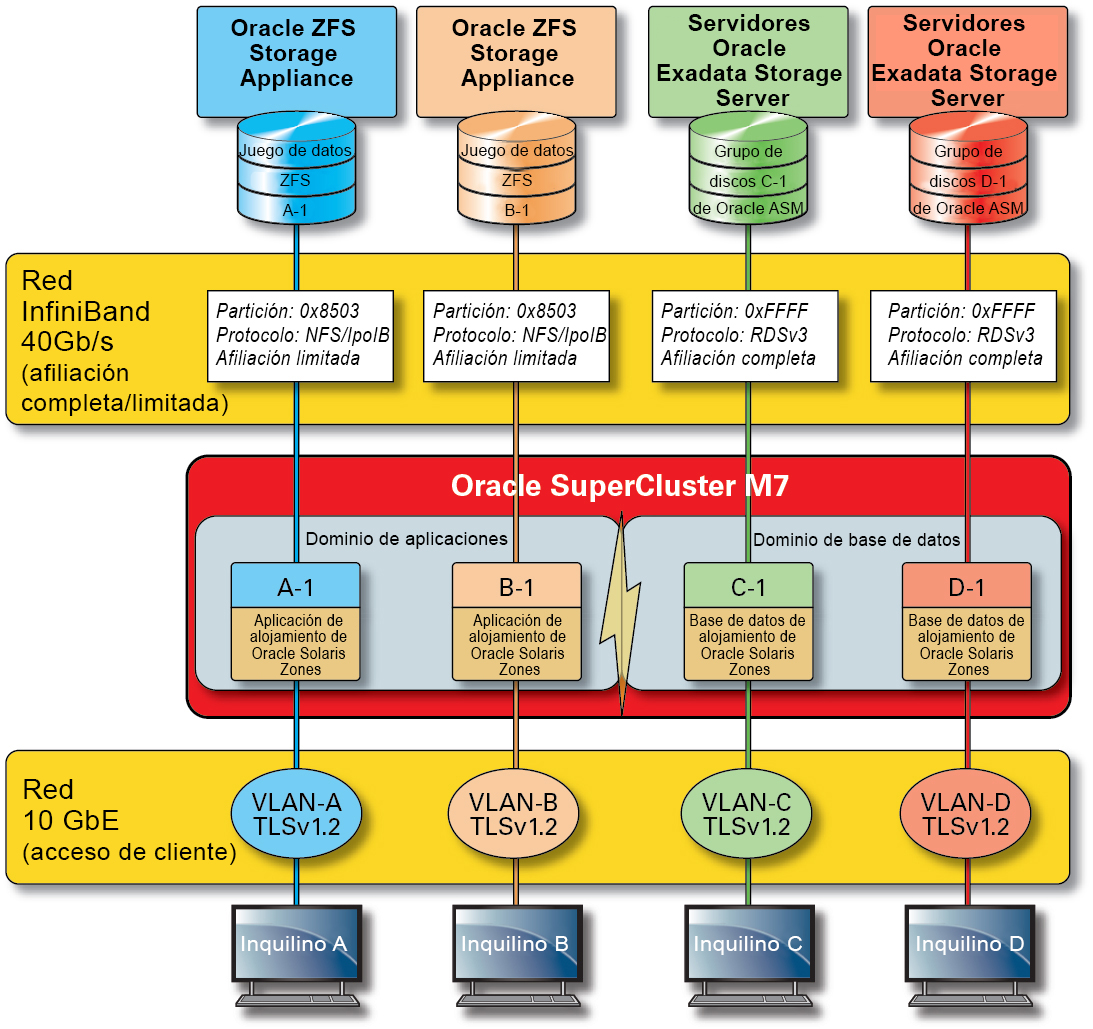

SuperCluster incluye una red IB privada usada por las instancias de base de datos para acceder a la información almacenada en los servidores Exadata Storage Server y en ZFS Storage Appliance, y para llevar a cabo las comunicaciones internas necesarias para agrupación en clusters y alta disponibilidad. Esta ilustración muestra el aislamiento de red seguro en SuperCluster M7.

Figura 3 Aislamiento de red seguro en la red IB de 40 Gbs

Por defecto la red IB de SuperCluster está particionada en seis particiones diferentes durante la instalación y la configuración. Si bien no se pueden cambiar las particiones por defecto, Oracle no admite la creación y el uso de particiones dedicadas adicionales en situaciones donde se requiere una mayor segmentación de la red IB. Además, la red IB admite la noción de afiliación de partición limitada y completa. Los usuarios limitados se pueden comunicar solamente con miembros completos y los miembros completos se pueden comunicar con todos los nodos de la partición. Los dominios de E/S y Oracle Solaris 11 Zones se pueden configurar como miembros limitados de sus respectivas particiones de IB y garantizar que tienen la capacidad de comunicarse solamente con ZFS Storage Appliance, que está configurado como miembro completo y no con otros nodos de afiliación que pueden existir en esa misma partición.

SuperCluster también incluye una red de gestión dedicada mediante la cual se pueden gestionar y supervisar todos los componentes principales. Esta estrategia mantiene las funciones de gestión y supervisión importantes asiladas de las rutas de red que se usan para procesar las solicitudes de cliente. Si se mantienen las funciones aisladas en esta red de gestión, SuperCluster puede reducir aún más la superficie de ataque de red que se expone mediante el acceso de cliente y las redes IB. Se recomienda que los proveedores de la nube sigan esta práctica recomendada y que aíslen las funciones de gestión y supervisión, y las funciones relacionadas, de modo que se pueda acceder a ellas solamente desde la red de gestión.