本書は、既存の項の変更と、新規情報の追加に伴って、今後も引き続き更新されます。これまでの更新内容は次の表のとおりです。

| 日付 | 機能 | 備考 |

|---|---|---|

| 2020年5月29日 | 初版作成。 |

このガイドでは、今回の更新の新機能と機能向上を理解するうえで必要な情報の概要を示し、更新のために実行する必要があるタスクについて説明します。このガイドは本アップデートでの新規・改善機能の概要を理解するのに必要な情報およびアップデートに必要なタスクについて説明します。個々のセクションは機能の概略説明、その機能を実装に必要なステップ、ヒントおよび考慮点、他に必要なリソースが記述されています。

フィードバックをお寄せください

本書の内容改善のため、ご意見やご提案をお待ちしております。フィードバックは、oracle_fusion_applications_help_ww_grp@oracle.com宛にお送りください。

列の定義:

使用可能な状態で提供される機能

レポート = 新規または変更され、Oracleで提供される、実行準備が完了したレポート。

UIまたはプロセスベース: 小規模 = これらのUIまたはプロセスベースの機能は通常、フィールド、検証またはプログラムの小さな変更で構成されています。したがって、ユーザーに対する潜在的な影響は最小限になります。

UIまたはプロセスベース: 大規模* = これらのUIまたはプロセスベースの機能は、より複雑に設計されています。したがって、ユーザーに対する潜在的な影響は高くなります。

すぐ使用できない状態で提供される機能 = エンド・ユーザーがこれらの機能を使用できるようにするには、処理が必要です。これらの機能はすぐ使用できない状態で提供されるため、有効にする時期を選択してください。たとえば、a) 新しいまたは展開されたBIサブジェクト領域は最初にレポートに組み込む必要があり、b) 新しいWebサービスを利用するには統合が必要になり、c) ユーザーが機能にアクセスできるようにするには、それらの機能をユーザー・ロールに割り当てる必要があります。

| エンド・ユーザーが使用可能 レポートおよび小規模なUIまたはプロセスベースの新機能は、更新後のユーザーに対する影響を最小限に抑えます。したがって、顧客受入れテストでは、大規模なUIまたはプロセスベース*の新機能に焦点を当ててください。 |

エンド・ユーザーが使用する前に処理が必要 これらの機能の使用準備を完了するには処理が必要なため、中断されません。選択的に使用するよう選択すると、テストおよびロールアウトのタイミングを設定できます。 |

|||||

|---|---|---|---|---|---|---|

| 機能 |

レポート |

UIまたは |

UIまたは |

|

||

以前は、最大25件のインシデント結果を一括編集対象として選択できました。現在は、検索基準に一致する任意の数のインシデントを一括編集できます。統制の結果画面で目的の結果を検索し、「一括編集」ボタンをクリックします。

「一括編集」ボタン

目的の改善処理を選択し、関連するコメントを入力します。フィルタ基準に一致し、編集が承認されているレコードのみが更新されます。

「一括編集」画面

有効化のステップ

この機能を有効にするために何もする必要はありません。

本書は、既存の項の変更と、新規情報の追加に伴って、今後も引き続き更新されます。これまでの更新内容は次の表のとおりです。

| 日付 | 機能 | 備考 |

|---|---|---|

| 2020年3月20日 | 初版作成。 |

このガイドでは、今回の更新の新機能と機能向上を理解するうえで必要な情報の概要を示し、更新のために実行する必要があるタスクについて説明します。このガイドは本アップデートでの新規・改善機能の概要を理解するのに必要な情報およびアップデートに必要なタスクについて説明します。個々のセクションは機能の概略説明、その機能を実装に必要なステップ、ヒントおよび考慮点、他に必要なリソースが記述されています。

フィードバックをお寄せください

本書の内容改善のため、ご意見やご提案をお待ちしております。フィードバックは、oracle_fusion_applications_help_ww_grp@oracle.com宛にお送りください。

列の定義:

使用可能な状態で提供される機能

レポート = 新規または変更され、Oracleで提供される、実行準備が完了したレポート。

UIまたはプロセスベース: 小規模 = これらのUIまたはプロセスベースの機能は通常、フィールド、検証またはプログラムの小さな変更で構成されています。したがって、ユーザーに対する潜在的な影響は最小限になります。

UIまたはプロセスベース: 大規模* = これらのUIまたはプロセスベースの機能は、より複雑に設計されています。したがって、ユーザーに対する潜在的な影響は高くなります。

すぐ使用できない状態で提供される機能 = エンド・ユーザーがこれらの機能を使用できるようにするには、処理が必要です。これらの機能はすぐ使用できない状態で提供されるため、有効にする時期を選択してください。たとえば、a) 新しいまたは展開されたBIサブジェクト領域は最初にレポートに組み込む必要があり、b) 新しいWebサービスを利用するには統合が必要になり、c) ユーザーが機能にアクセスできるようにするには、それらの機能をユーザー・ロールに割り当てる必要があります。

| エンド・ユーザーが使用可能 レポートおよび小規模なUIまたはプロセスベースの新機能は、更新後のユーザーに対する影響を最小限に抑えます。したがって、顧客受入れテストでは、大規模なUIまたはプロセスベース*の新機能に焦点を当ててください。 |

エンド・ユーザーが使用する前に処理が必要 これらの機能の使用準備を完了するには処理が必要なため、中断されません。選択的に使用するよう選択すると、テストおよびロールアウトのタイミングを設定できます。 |

|||||

|---|---|---|---|---|---|---|

| 機能 |

レポート |

UIまたは |

UIまたは |

|

||

Oracle Risk Managementは、次の主なソリューション領域で構成されています。

- 監査アセスメントおよび証明を自動化する財務レポート・コンプライアンス。

- ユーザーのアクセスおよび職務分掌リスクを管理する拡張アクセス統制。

- 構成変更およびビジネス・トランザクションを継続的にモニターする拡張財務統制。

- プロセス所有者によるレビューを効率化し、現在のジョブに基づいて従業員に適切なアクセス権が付与されるようにするアクセス証明。

- 文書化されたリスクの分析、評価および処置を効率化する企業のリスク管理。

レコードの所有者、編集者またはビューアを指定するために、所有者は値リストから個々のユーザーを選択できます。リストがフィルタ処理され、レコードへの割当に適格で、まだ割り当てられていないユーザーのみが表示されるようになりました。

これにより、不適格なユーザーを選択できなくなるため、レコードを保護するプロセスが簡素化されます。

有効化のステップ

この機能を有効にするために何もする必要はありません。

セキュリティ同期化ジョブは、レコードに割り当てられたユーザーが、自分の認可に適格となる適切な権限を持っているかどうかを決定します。以前は、ジョブ・サマリーに、ジョブの影響を受けるユーザーおよびロールのレコード件数が表示されていました。このサマリーは、オブジェクト別の不適格ユーザーのレコード件数に置換されました。この情報を使用すると、「セキュリティ割当の一括編集」ページを使用して、ユーザーが欠落していたり不適格なユーザーがあるオブジェクト・レコードを検索して更新できます。

セキュリティ同期化ジョブ・サマリー

有効化のステップ

この機能を有効にするために何もする必要はありません。

ヒントと考慮事項

セキュリティ同期化ジョブ・サマリーで不適格なユーザーが特定された場合、リスク管理データ・セキュリティに移動し、「セキュリティ割当の一括編集」ページを使用して、欠落しているユーザーまたは不適格なユーザーを更新します。次に、所有者が欠落しているか不適格なアクセス統制の例を示します。

ジョブ・ロール、職務ロールおよび権限などのセキュリティ・アーティファクトの名前が変更されました。これは、20Aで導入された新しい直接割当セキュリティ・モデルをサポートするためです。

名前変更されたジョブ・ロール

この表は、更新されたジョブ・ロール名の情報を示しています。技術名は変更されていません。

| 新しいジョブ・ロール名 | 前のジョブ・ロール名 | 技術名 |

|---|---|---|

| アクセス証明管理者 |

ユーザー・アクセス証明マネージャ | ORA_GTR_USER_ACCESS_CERTIFICATION_MANAGER |

| 拡張アクセス統制アナリスト | アプリケーション・アクセス監査者 | ORA_GTG_APPLICATION_ACCESS_AUDITOR |

| 拡張トランザクション統制アナリスト | アプリケーション統制マネージャ | ORA_GTG_APPLICATION_CONTROL_MANAGER |

名前変更された職務ロール

この表は、更新された職務ロール名の情報を示しています。技術名は変更されていません。

| 新しい職務ロール名 | 前の職務ロール名 | 技術名 |

|---|---|---|

| アクセス証明マネージャ職務 | アクセス証明所有者職務 | ORA_GTR_ACCESS_CERTIFICATION_OWNER_DUTY |

| アクセス証明所有者職務 | アクセス証明管理者職務 | ORA_GTR_ACCESS_CERTIFICATION_ADMINISTRATOR_DUTY |

名前変更された権限

20Bで名前変更された権限文書の表は、更新された権限名の情報を示しています。技術名は変更されていません。

有効化のステップ

この機能を有効にするために何もする必要はありません。

主なリソース

- セキュリティの詳細は、「Oracle Help Center」→「クラウド・アプリケーション」→「リスク管理」→「ブック」にある『リスク管理の確保』を参照してください。

- 直接割当セキュリティ・モデルへの変更については、20Aのトピックを参照することもできます。

- 詳細は、リスク管理のセキュリティ・リファレンスを参照してください。これは「Oracle Help Center」→「クラウド・アプリケーション」→「リスク管理」→「ブック」にあります。

19Cで導入されたリスク管理の監査者ジョブ・ロールが更新されました。アクセス証明への表示権限と、アクセス証明のレポートに関連するOTBIサブジェクト領域への表示権限が付与されるようになりました。この新しい権限は、リスク管理アプリケーションに新機能を導入するものではありません。要約すると、更新には次の内容が含まれます。

- アクセス証明をサポートするために、監査者拡張統制分析職務に追加された4つの権限。

- OTBIレポートへのサブジェクト領域アクセスについての、アクセス証明トランザクション分析職務。

有効化のステップ

更新には、監査者拡張統制分析という職務ロールへの4つの権限の追加が含まれています。(権限は、後述の「ロール」セクションにリストされています。)20Bに更新し、20Aインスタンスでこのロールのコピーを使用する場合、更新後にコピーに権限を追加する必要があります。これを行うには、セキュリティ・コンソールを使用します。更新するが20Aリリースの事前定義済ロールを使用する場合、または新しい実装としてリリース20Bを使用する場合、追加は自動的に行われるため、何も実行する必要はありません。

主なリソース

ジョブ・ロールが最初に導入されたときの新しいジョブ・ロールでの監査のサポートで19Cのトピックを参照できます。

ロール情報

このリスク管理監査者(ORA_GTG_RISK_MANAGEMENT_AUDITOR)ジョブ・ロールで、1つのシード済職務がアクセス証明の表示権限を含めるために更新されました。更新された職務の名前は監査者拡張統制分析職務(ORA_GTG_AUDITOR_ADVANCED_CONTROL_ANALYSIS_DUTY)で、これらの4つの権限が追加されています。

| 権限名 | 権限技術名 |

|---|---|

| アクセス証明マネージャ概要の表示 |

GTR_VIEW_ACCESS_CERTIFICATION_OWNER_OVERVIEW_PRIV |

| アクセス証明所有者概要の表示 |

GTR_VIEW_ACCESS_CERTIFICATION_ADMINISTRATOR_OVERVIEW_PRIV |

| アクセス証明ワークシートの表示 | GTR_VIEW_ACCESS_CERTIFICATION_AUDITOR_WORKSHEET_PRIV |

| アクセス証明の表示 | GTR_VIEW_ACCESS_CERTIFICATIONS_PRIV |

また、アクセス証明の既存のOTBIロールがリスク管理監査者ジョブに関連付けられました。

- アクセス証明分析職務(FBI_ACCESS_CERTIFICATION_TRANSACTION_ANALYSIS_DUTY)

適切な権限がある場合は、レコードの承認履歴を表示できます。レコードにナビゲートし、「処理」をクリックして、「処理」ドロップダウンの「承認の表示」をクリックします。アプリケーションに承認履歴が表示されます。承認履歴を表示している間はコメントを追加できないため、コメント・テキスト・ボックスが削除されました。

有効化のステップ

この機能を有効にするために何もする必要はありません。

ヒントと考慮事項

適切な権限の例を次に示します。

- 統制承認履歴の表示

- 統制アセスメント承認履歴の表示

- 問題承認履歴の表示

- 改善計画承認履歴の表示

アセスメント・バッチを開始するときに、その観点値を選択できます。バッチには、一致する観点値を割り当てられたプロセス、リスクまたは統制のレコードが含まれます。各オブジェクトに重複するアセスメント・レコードを作成できるようになります(オブジェクトに割り当てられた各観点値ごとに1つ)。その後、重複ごとに査定者、レビュー担当者、承認者およびビューアの個別セットを選択できます。各セットは、観点値が表す対象についての観点からオブジェクトを評価します。

次のオプションから選択できます。

- 観点なし。アセスメント・バッチには、観点値と関連付けられていないレコードが含まれます。

- 観点値の追加。アセスメント・バッチには、一致する観点値が割り当てられたレコードが含まれます。バッチに含めるには、バッチに選択した各階層から少なくとも1つの値にオブジェクトを関連付ける必要があります。

- 重複レコードを含める。このオプションは、バッチの観点値を選択した場合にのみ使用できます。複数の観点値が割り当てられたプロセス、リスクまたは統制ごとに、バッチには複数のアセスメント・レコードが含まれます(観点値ごとに1つ)。

有効化のステップ

どの観点値にも関連付けられていないオブジェクトを評価するように選択できます。アセスメント開始中に「観点選択」パネルで「観点なし」を選択します。個別の「基準選択」パネルで、その他のパラメータを使用してバッチのオブジェクトを選択するフィルタを作成することもできます。

観点が選択されていないアセスメント・バッチのスコープ指定

かわりに、観点値に関連付けられたオブジェクトを評価するように選択することもできます。それらの各オブジェクトに単一のアセスメント・レコードのみを作成する場合は、「観点なし」および「重複レコードを含める」の両方のチェック・ボックスの選択を解除します。次に、観点階層から値を選択します。パフォーマンス上の理由から、4つ以下の階層から選択することをお薦めします。バッチには、一致する観点値が割り当てられたオブジェクトが含まれます。(この照合の動作の例は、「ヒントと考慮事項」の項を参照してください。)再び、別の「基準選択」パネルで、アセスメントに使用可能なオブジェクトの選択をさらに絞り込むフィルタを作成できます。

観点を使用して、オブジェクトごとに1つのアセスメント・レコードでアセスメント・バッチをスコープ設定

最後に、観点値に関連付けられたオブジェクトを評価するよう選択できますが、オブジェクトごとに、そのオブジェクトに割り当てられた各観点値のアセスメント・レコードを作成します。「観点なし」チェック・ボックスの選択を解除し、観点階層から値を選択します。ただし、この場合は「重複レコードを含める」チェック・ボックスを選択します。再び、別の「基準選択」パネルで、アセスメントに使用可能なオブジェクトの選択をさらに絞り込むフィルタを作成できます。

観点を使用して、オブジェクトごとに複数のアセスメント・レコードでアセスメント・バッチをスコープ設定

オブジェクトと観点の組合せごとに個別のアセスメントを含むレコード

ヒントと考慮事項

アセスメント・バッチの観点値を選択する際には、それらのオブジェクトがバッチに含まれるように、プロセス、リスクまたは統制に割り当てられた値とどのように一致する必要があるかを検討してください。

1つの階層に属する観点値を選択した場合は、OR条件が適用されます。次に例を示します。

- 統制レコード1および2は、事業所という観点階層のニューヨークおよびボストンの値に関連付けられています。

- 統制レコード3は、事業所階層のボストン値に関連付けられています。

- 統制レコード4は、事業所階層のシカゴ値に関連付けられています。

- アセスメント・バッチを開始する際に、ニューヨークおよびボストンの値を選択します。アプリケーションによって統制レコード1、2および3は返されますが、統制レコード4は返されません。

- 「重複レコードを含める」オプションを選択すると、統制3のアセスメント・レコードが1つ作成されますが、統制レコード1および2にはそれぞれ、ニューヨークとボストンの値それぞれに1つずつ作成されます。「重複レコードを含める」オプションの選択を解除すると、各統制のアセスメント・レコードが1つのみ作成されます。

複数の階層に属する観点値を選択すると、アプリケーションによって階層にAND条件が適用されます。バッチに含めるには、オブジェクトの各観点階層に少なくとも1つの値が必要です。次に例を示します。

- 統制レコード1および2は、事業所階層のニューヨークおよびボストンの値に加えて、組織という階層の買掛管理の値にも関連付けられています。

- 統制レコード3は、事業所階層のボストン値および組織階層の人事管理値に関連付けられています。

- アセスメント・バッチを開始する際、事業所階層からニューヨークおよびボストンの値を選択し、組織階層から買掛管理値を選択します。アプリケーションによって統制レコード1および2は返されますが、統制レコード3は返されません。

- 「重複レコードを含める」オプションを選択した場合、統制レコード1および2のそれぞれに対して、ニューヨーク、ボストンおよび買掛管理観点値のそれぞれに1つずつ、3つのアセスメント・レコードが作成されます。「重複レコードを含める」オプションの選択を解除すると、各統制のアセスメント・レコードが1つのみ作成されます。

テキスト文字列を検索するモデル・フィルタは、先頭または末尾にスペースがあるかどうかに関係なく、一致する文字列を含むレコードを返すようになりました。そのため、「先頭または末尾のスペースを無視」拡張オプションは削除されます。

拡張オプション - 「先頭または末尾のスペースを無視」の削除

有効化のステップ

この機能を有効にするために何もする必要はありません。

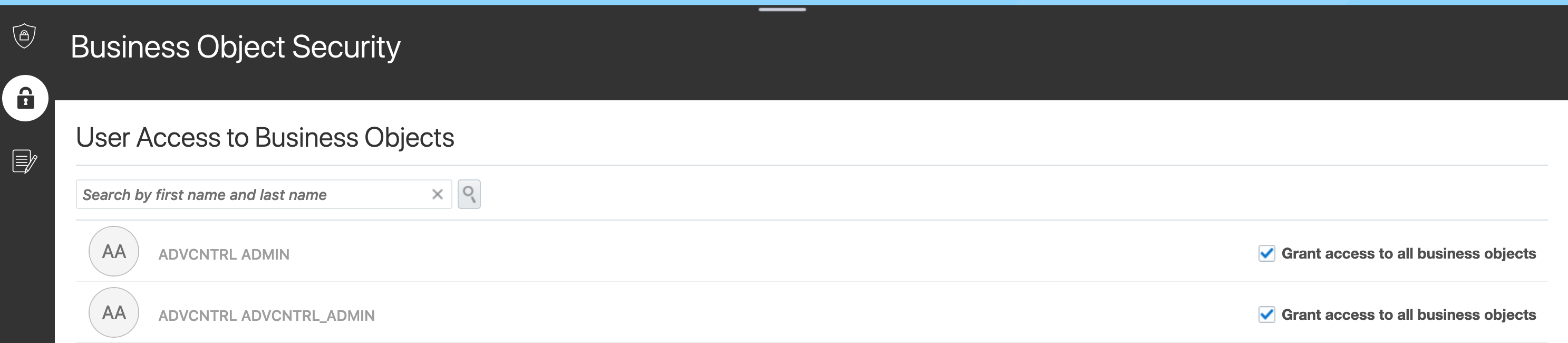

以前は、トランザクション・モデル(GTG_VIEW_TRANSACTION_MODEL_PRIV)または統制(GTG_VIEW_TRANSACTION_CONTROLS_PRIV)を表示できるユーザーにのみ、ビジネス・オブジェクトのアクセス権を割り当てることができました。トランザクション・モデルおよび統制を作成および編集できるユーザーにも、ビジネス・オブジェクトを割り当てることができるようになりました。

つまり、次の権限の少なくとも1つを持つユーザーは、「ビジネス・オブジェクト・セキュリティ」ページに表示されます。

- トランザクション・モデルの作成およびユーザーの割当(GTG_CREATE_TRANSACTION_MODEL_AND_ASSIGN_USERS_PRIV)

- トランザクション統制の作成、結果および統制ユーザーの割当(GTG_CREATE_TRANSACTION_CONTROL_AND_ASSIGN_RESULT_AND_CONTROL_USERS_PRIV)

- トランザクション統制の編集(GTG_EDIT_TRANSACTION_CONTROLS_PRIV)

- トランザクション・モデルの編集(GTG_EDIT_TRANSACTION_MODEL_PRIV)

有効化のステップ

この機能を有効にするために何もする必要はありません。

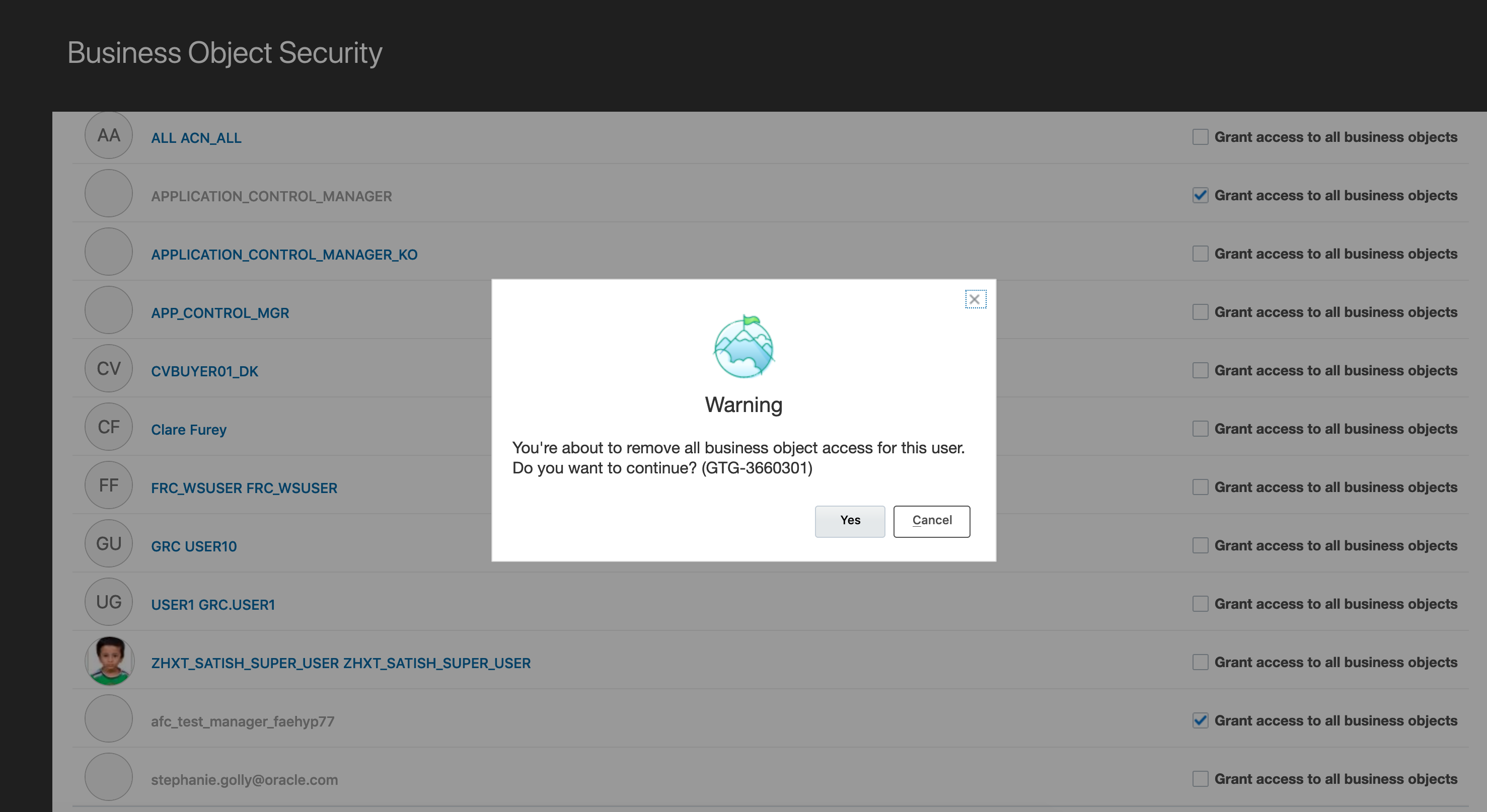

「ビジネス・オブジェクト・セキュリティ」ページには、「すべてのビジネス・オブジェクトにアクセス権を付与」オプションがあります。以前は、これが選択されていない場合、不適切なメッセージが表示されました。修正された警告メッセージは次のとおりです。

有効化のステップ

この機能を有効にするために何もする必要はありません。

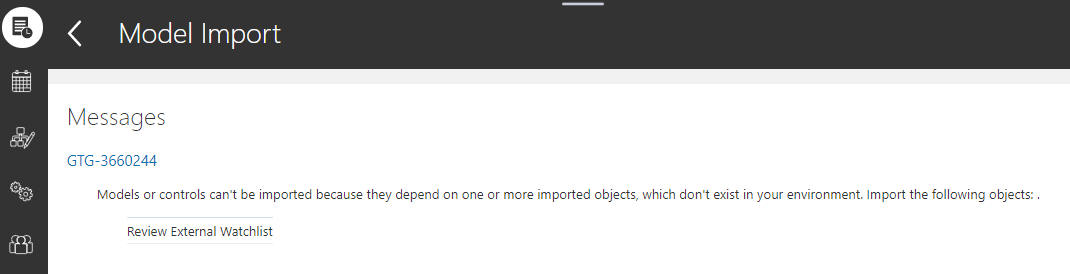

拡張財務統制では、モデルまたは統制はインポートされたビジネス・オブジェクトを参照できます。インポートされたオブジェクトがターゲット・インスタンスにすでに存在する場合にのみ、モデルまたは統制をファイルからインポートできます。そうでない場合は、インポート・ジョブにより、欠落のためにインポートを妨げているオブジェクトに関する詳細情報が提供されるようになりました。

「ジョブのモニター」でインポート・ジョブ詳細を開き、欠落しているインポート・オブジェクトを識別します。モデルまたは統制のインポート・ジョブを実行する前に、このオブジェクトをインポートする必要があります。

インポート・オブジェクトの欠落のメッセージ

有効化のステップ

この機能を有効にするために何もする必要はありません。

グラフの再構築では、データ・ソースのすべてのデータを削除し、既存のモデルおよび統制の現在のデータに置き換えます。このジョブを実行したとき、ジョブ名はトランザクション同期化と示されていました。これが「グラフの再構築」になりました。

有効化のステップ

この機能を有効にするために何もする必要はありません。

拡張財務統制の結果要約抽出レポートは、OTBIで豊富なユーザー・エクスペリエンスを備えて同じ機能が有効化されているため、中止されました。

有効化のステップ

この機能を有効にするために何もする必要はありません。

ヒントと考慮事項

結果要約抽出レポートを作成するには、拡張財務統制のサブジェクト領域にナビゲートします。ニーズに合った結果要約レポートを作成するには、拡張統制詳細フォルダおよびインシデント結果詳細フォルダから属性を選択します。

主なリソース

このレポートのサンプルは、Customer Connectにあります。レポートをクリックし、指示に従って自分の環境で使用します。

拡張統制構成では、トランザクション・データの同期のスケジュールを作成できます。このスケジュールを作成するために設定できるパラメータから、「トランザクション」チェック・ボックスが削除されました。同期化ジョブはトランザクション・データにのみ適用されるため、チェック・ボックスは不要です。

「トランザクション」チェック・ボックスの削除

有効化のステップ

この機能を有効にするために何もする必要はありません。

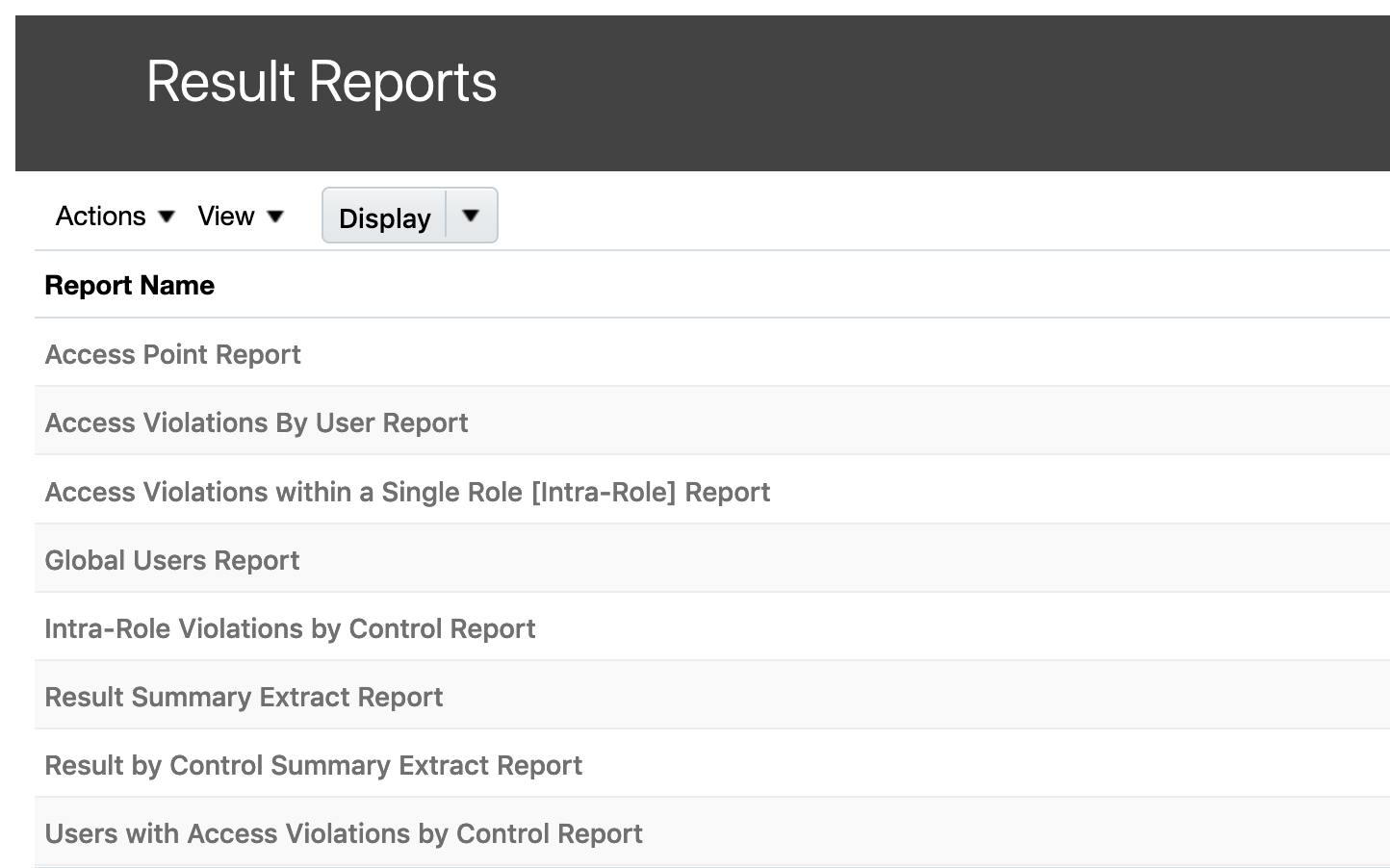

拡張アクセス統制の結果要約抽出レポートは、OTBIで豊富なユーザー・エクスペリエンスを備えて同じ機能が有効化されているため、中止されました。

有効化のステップ

この機能を有効にするために何もする必要はありません。

ヒントと考慮事項

結果要約抽出レポートを作成するには、拡張アクセス統制のサブジェクト領域にナビゲートします。ニーズに合った結果要約レポートを作成するには、拡張統制詳細フォルダおよびインシデント結果詳細フォルダから属性を選択します。

主なリソース

このレポートのサンプルは、Customer Connectにあります。レポートをクリックし、指示に従って自分の環境で使用します。

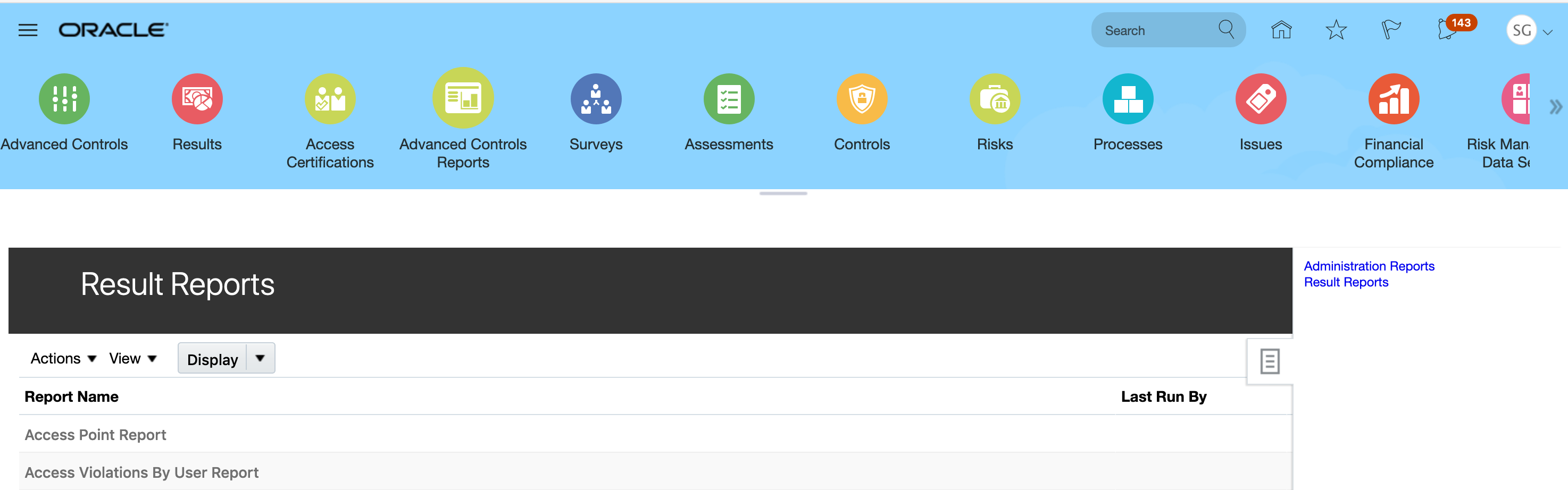

「拡張統制レポート」作業領域から資格/権利レポートおよび条件レポートが削除されました。それらは、OTBIで豊富なユーザー・エクスペリエンスを備えて同じ機能が有効化されているため、中止されました。このリンクに関連付けられているレポートがなくなったため、リンクも削除されました。

「拡張統制レポート」リンクの削除

有効化のステップ

この機能を有効にするために何もする必要はありません。

ヒントと考慮事項

OTBIでレポートを作成するには、拡張アクセス統制のサブジェクト領域にナビゲートします。レポートの作成に必要な属性が含まれる関連するフォルダ、グローバル条件および資格/権利詳細があります。

アクセス・グローバル条件

資格/権利詳細

主なリソース

これらのレポートのサンプルは、Customer Connectにあります。目的のレポートをクリックし、指示に従って自分の環境で使用します。

リスク管理のためのトランザクション・ビジネス・インテリジェンス

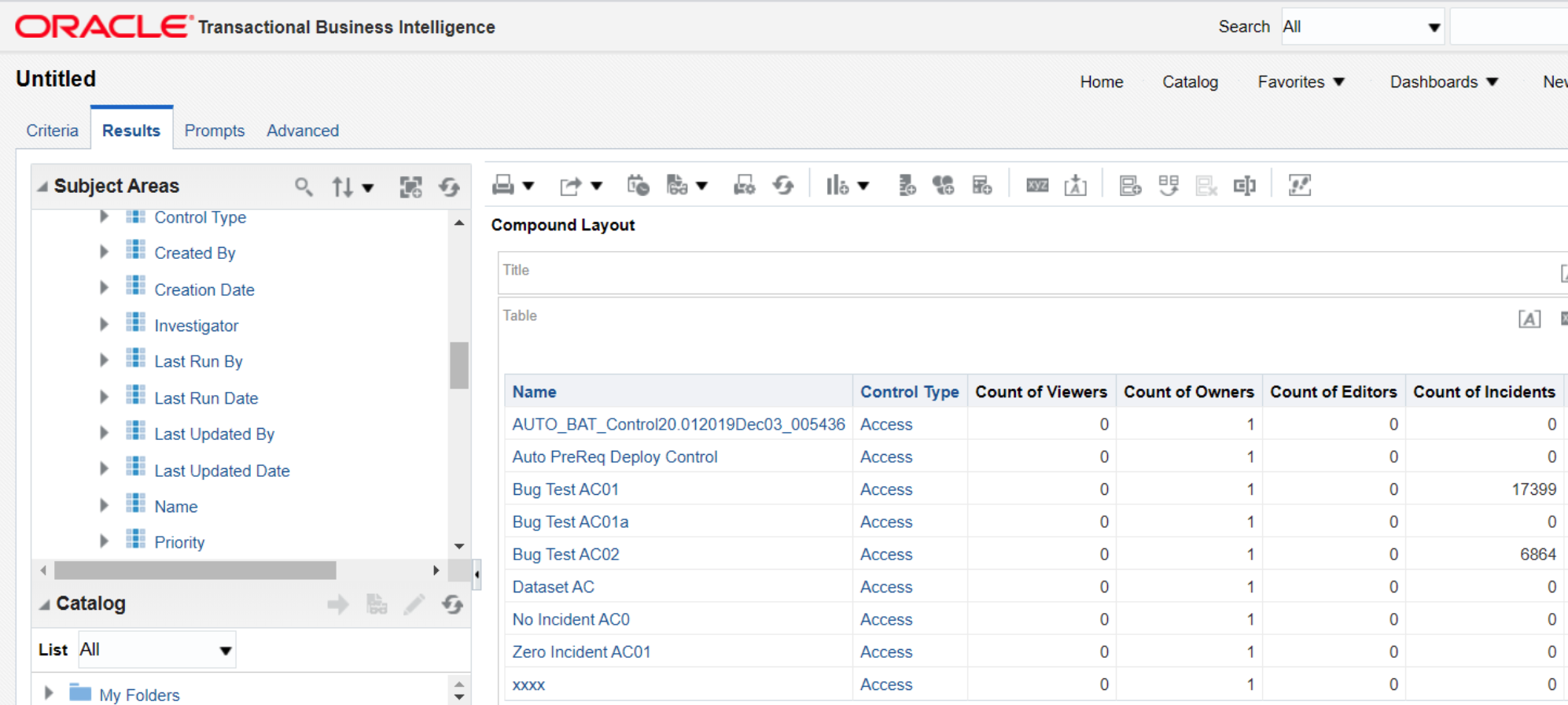

リスク管理レコードを保護するために、個々のユーザーまたはユーザー・グループを所有者、編集者またはビューアとして認可します。財務レポート・コンプライアンスの統制および問題、拡張統制の統制およびインシデントのオブジェクトに対して、どのユーザーおよびグループが、どのレベルで認可されているかをレポートできるようになりました。レポートには、ユーザーが適格(つまり、ユーザーが機能アクセスも持っている)かどうかも表示されます。

ユーザー割当セキュリティ・ディメンションの例

拡張統制のユーザー割当セキュリティ・レポートの例

有効化のステップ

新規サブジェクト領域は、既存のレポートに追加するか、新規レポートで使用することで利用できます。レポートの作成および編集の詳細は、分析およびレポートの作成および管理のブック(「Oracle Help Center」→目的のアプリケーション・サービス領域→「Books」→「Administration」)を参照してください。

以前のリリースで、通貨コードが財務レポート・コンプライアンスから削除されました。この変更を反映するために、リスク管理クラウド - コンプライアンス・リアルタイム・サブジェクト領域の「問題の詳細」および改善計画詳細フォルダから通貨コードが削除されました。

有効化のステップ

この機能を有効にするために何もする必要はありません。

ヒントと考慮事項

削除された属性を使用する既存のレポートがある場合でも、そのレポートは引き続き機能します。

リスク管理クラウド - コンプライアンス・リアルタイム・サブジェクト領域で、ディメンションが拡張されました。問題、改善計画および関連オブジェクトについてレポートできるようになりました。

有効化のステップ

新規サブジェクト領域は、既存のレポートに追加するか、新規レポートで使用することで利用できます。レポートの作成および編集の詳細は、分析およびレポートの作成および管理のブック(「Oracle Help Center」→目的のアプリケーション・サービス領域→「Books」→「Administration」)を参照してください。

ヒントと考慮事項

リスク管理クラウド - コンプライアンス・リアルタイム・サブジェクト領域を使用すると、レポートを作成して、定義済の統制、リスクおよびプロセスに関連付けられた問題を表示できます。さらに、定義済の問題レコードに関連付けられている改善計画およびタスクを表示します。

複数のディメンション: 「統制詳細」、「問題の詳細」、改善計画詳細および改善タスク詳細から選択された値の例

OTBI分析から拡張統制およびアクセス証明のページに直接ドリルダウンできるようになりました。拡張統制の場合、使用可能なリンクには、統制の管理ページ、統制の結果、統制定義および結果詳細ページが含まれます。アクセス証明の場合、使用可能なリンクには、オーナー概要、マネージャ概要、認定者ワークシートおよびアクセス証明が含まれます。

有効化のステップ

新規サブジェクト領域は、既存のレポートに追加するか、新規レポートで使用することで利用できます。レポートの作成および編集の詳細は、分析およびレポートの作成および管理のブック(「Oracle Help Center」→目的のアプリケーション・サービス領域→「Books」→「Administration」)を参照してください。

ヒントと考慮事項

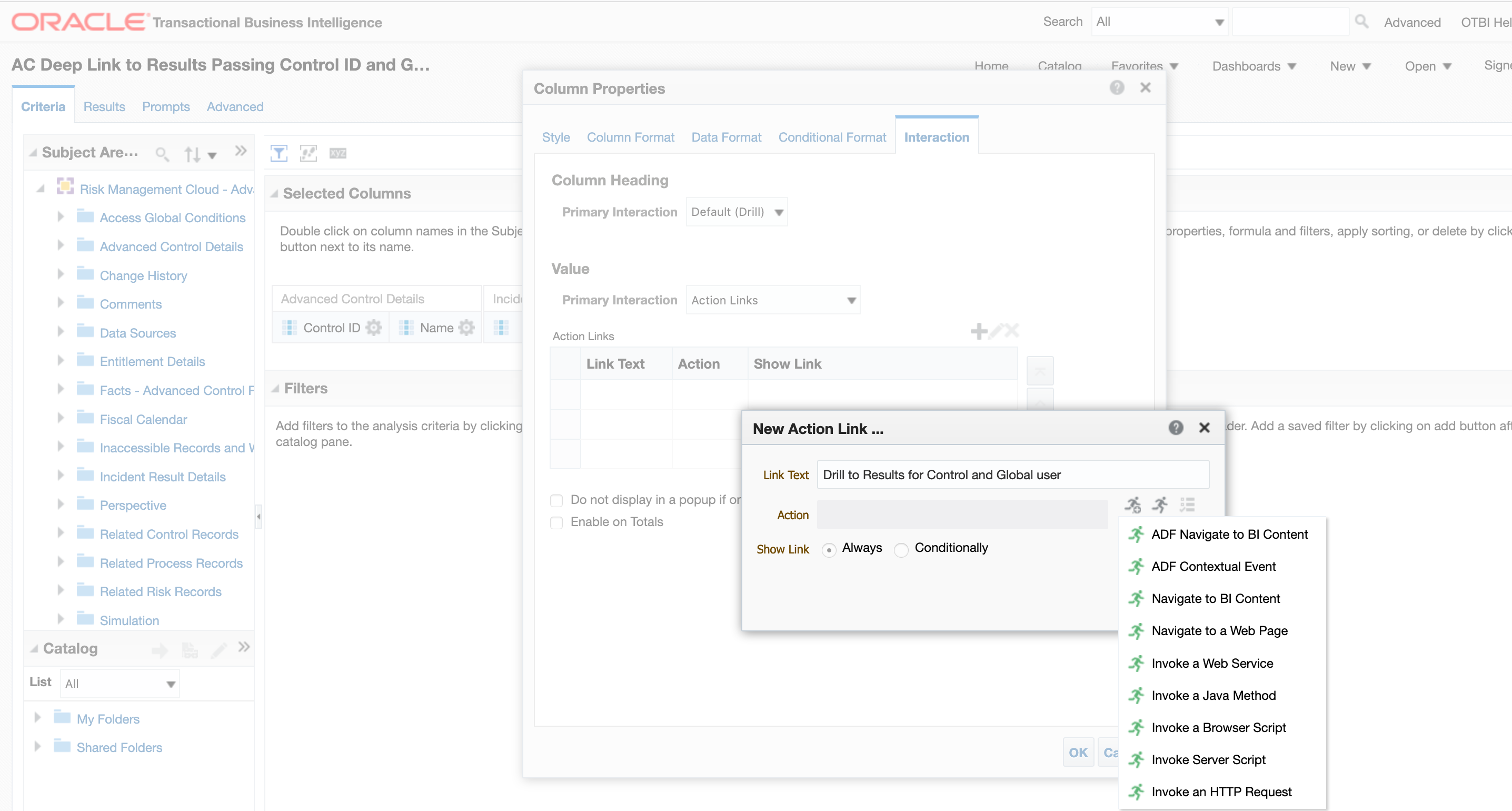

拡張統制の場合、実行可能な操作の例は次のとおりです。

- 統制ID、統制名およびグローバル・ユーザーを使用して単純な分析を作成します。

- 「統制ID」の歯車アイコンを選択し、統制IDのデータ書式をカンマや小数点以下のない数値に変更します。

データ書式の変更

- 「グローバル・ユーザー名」で、歯車をクリックして列のプロパティを選択し、相互作用を選択します。プライマリ相互作用の下の「処理リンク」を選択します。次に、プラス・アイコンをクリックします。「リンク・テキスト」を入力し、新規処理を作成します。

- Webページにナビゲートを選択します。

Webページへの処理リンクの作成

- URLを入力します。リンクの例は次のようになります(<server_url>は実際のサーバーurlに置き換えてください)。

https://<server_url>/fscmUI/faces/deeplink?objType=GRC_AC_RESULTS&action=VIEW&objKey=controlId%3D<control id>%3BNavigation%3DdeepLink%3BGlobalUser%3D<global user name>

- パラメータの定義をクリックします

- 最後のパラメータは、2つのパラメータが含まれているため、分割する必要があります。値をクリップボードにコピーします(この例では、controlId=<control id>;Navigation=deepLink;GlobalUser=<global user name>が含まれます)

パラメータの定義の選択

- パラメータ3の名前を統制IDに変更し、ドロップダウンを選択して統制IDを選択します。

- プラス記号をクリックして別のパラメータを追加します。これにグローバル・ユーザー名と名前を付けます。ドロップダウンを選択し、グローバル・ユーザー名を選択します。

- URLで@{3}の値を強調表示します。これを、前にクリップボードにコピーした内容と置き換える必要があります。

動的値の選択

- テキストをペーストした後、プレースホルダ値を@{3}および@{4}に更新し、作成したパラメータに対応して動的な値を渡すようにします。次のようになります: objKey=controlId=@{3};Navigation=deepLink;GlobalUser=@{4}

URLの更新

- すべてのパラメータを非表示としてマークし、「オプション」をクリックして、新しいウィンドウで開くように選択します。すべてのポップアップ・ウィンドウに対して「OK」をクリックし、レポートを実行します。

レポートの例

統制およびグローバル・ユーザーでフィルタ処理された結果へのドリル

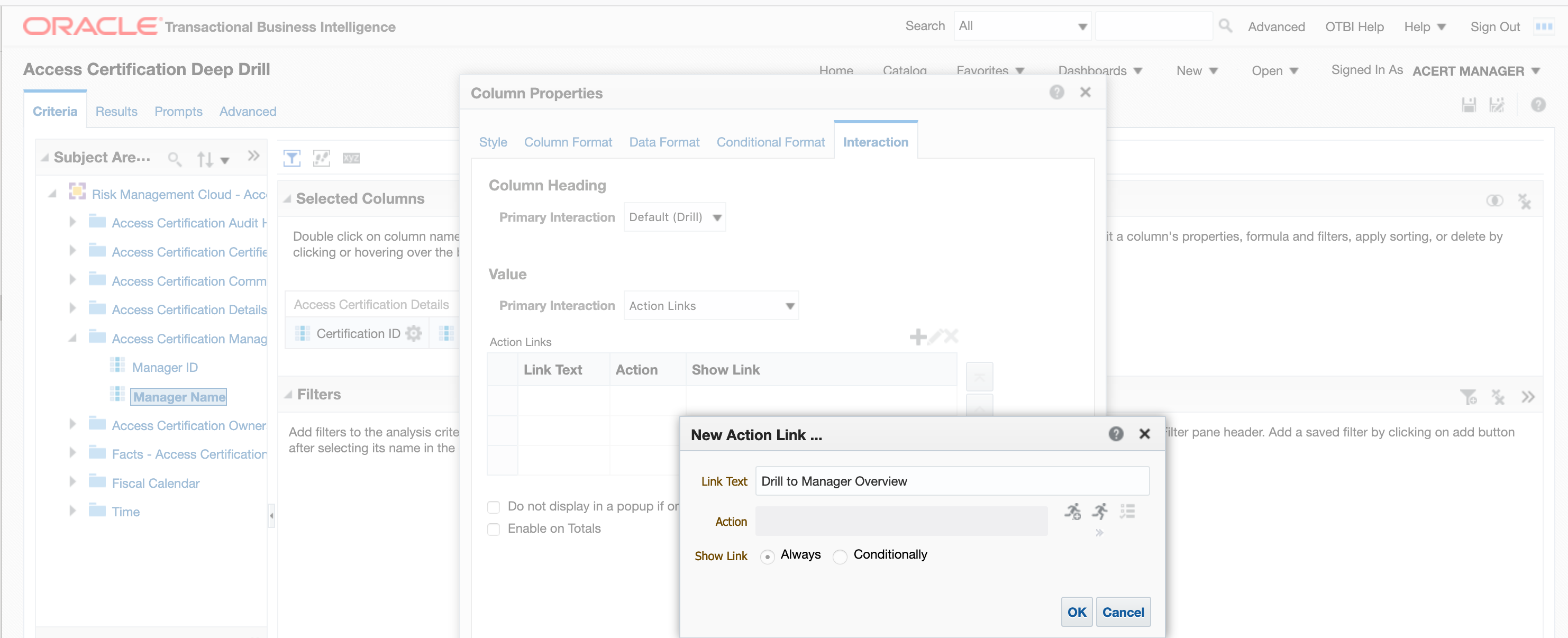

アクセス証明の場合、実行可能な操作の例は次のとおりです。

- 証明ID、証明名およびマネージャ名を使用して単純な分析を作成します。

- 証明IDのデータ書式を数値に変更します(前述の拡張統制の例と同様)。

- 「証明名」で、歯車をクリックして列のプロパティを選択し、相互作用を選択します。プライマリ相互作用の下の「処理リンク」を選択します。次に、プラス・アイコンをクリックします。「リンク・テキスト」を入力し、新規処理を作成します。

- Webページにナビゲートを選択します。次に、URLを入力します。リンクの例は次のようになります(<server_url>は実際のサーバーurlに置き換えてください)。

-

https://<server_url>/fscmUI/faces/deeplink?objType=ACCESS_CERTIFICATION&action=MANAGER_OVERVIEW&objKey=certificationId=Value

URLのペースト

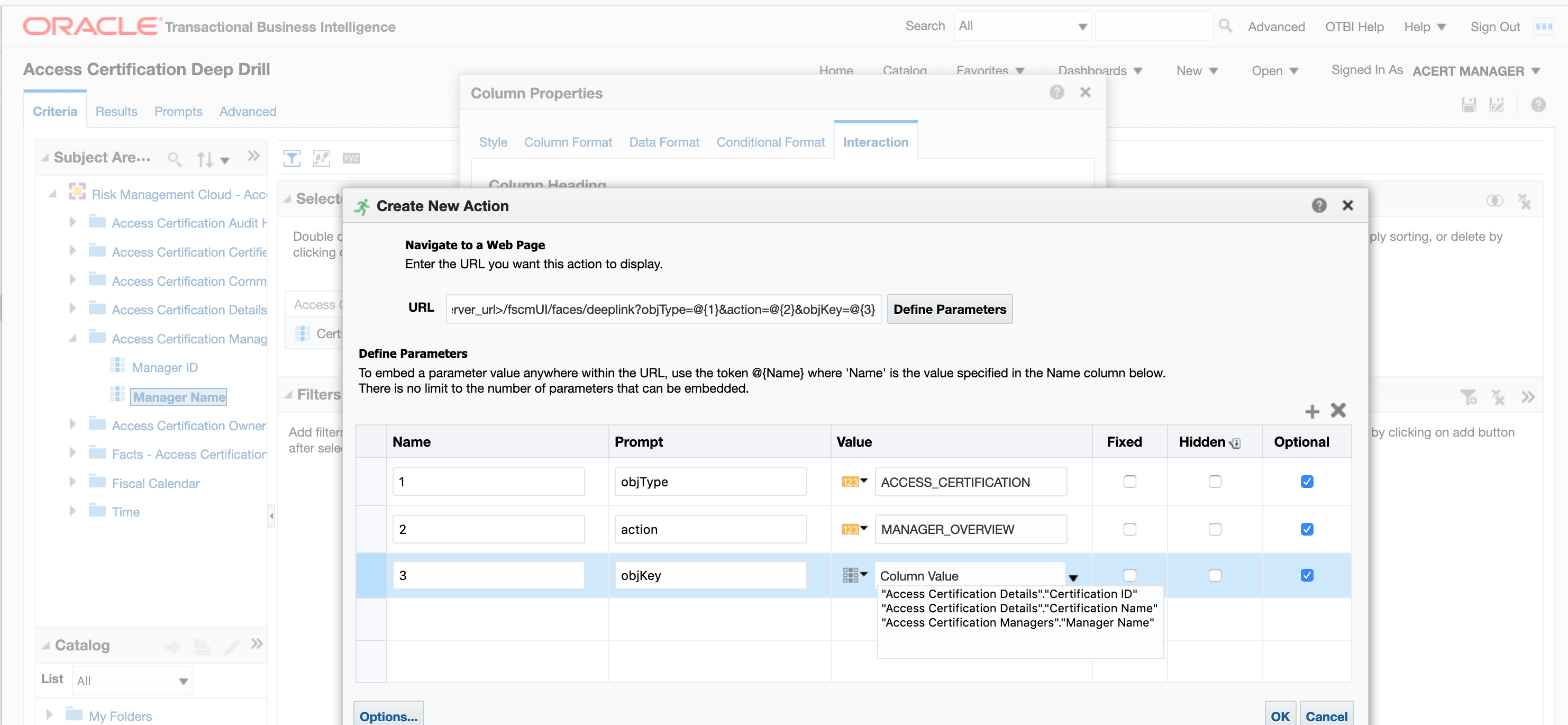

- パラメータの定義をクリックします。想定されるパラメータは次のとおりです。

- {1} objType = ACCESS_CERTIFICATION

- {2} action = MANAGER_OVERVIEW

- {3} objKey = certificationId

パラメータの定義

列値の選択

証明IDの選択

- 'certificationId='をURLに追加します。大/小文字が区別されることに注意してください。

URLへのCertificationId=の追加

- すべてのパラメータで非表示のチェック・ボックスを選択して、ユーザーが値の入力を求められないようにします。

- 「オプション」を選択し、新しいウィンドウで開く場合に選択します。

- すべての画面で「OK」を選択し、レポートを実行します。

次の分析例を見ると、「証明名」がリンクであることがわかります。

マネージャ概要へのドリル

リンクをクリックすると、選択した証明に対してマネージャ概要が開きます。

マネージャ概要

以前はOTBIで、結果が生成されなかった統制についてレポートできませんでした。これが可能になりました。

有効化のステップ

新規サブジェクト領域は、既存のレポートに追加するか、新規レポートで使用することで利用できます。レポートの作成および編集の詳細は、分析およびレポートの作成および管理のブック(「Oracle Help Center」→目的のアプリケーション・サービス領域→「Books」→「Administration」)を参照してください。

ヒントと考慮事項

例として、一部はインシデントがゼロで、一部は実行されていないインシデントを持ついくつかの統制を次に示します。

インシデントがゼロの統制

ここで、インシデントの数を表示するレポートを作成します。同じ統制を下に表示します。

インシデントがゼロの統制を表示するレポート

廃止されたセキュリティ機能の削除

リリース20Aで、直接割当データ・セキュリティ・モデルが導入されました。リリース20Bでは、不要になったセキュリティ機能が削除されます。これには、「ユーザー割当セキュリティ更新」ジョブ、19Dのデータ・レコードを20Aのユーザーに割り当てる1回かぎりのジョブ、および「設定および管理」の「セキュリティの管理」タブが含まれます。

19Dから20Aにアップグレードする「ユーザー割当セキュリティ更新」ジョブは、「設定および管理」の「スケジューリング」タブから削除されます。

「ユーザー割当セキュリティ更新」ジョブの削除

「設定および管理」の「セキュリティの管理」タブは、20Aで導入された「リスク管理データ・セキュリティ」ページによって置き換えられたため、削除されます。

「セキュリティの管理」タブの削除

共通

セキュリティ

直接割当セキュリティ・モデルへの変更に伴って20Aで導入された新機能のために、セキュリティ・アーティファクトが将来のリリースで削除されます。削除対象は次のとおりです。

- 「企業のリスクおよび統制マネージャ」ジョブ・ロールと、そのネストされたプライマリ職務および複合職務。

- 「コンプライアンス・マネージャ」ジョブ・ロールと、そのネストされたプライマリ職務および複合職務。

- 直接割当セキュリティ・モデルの新しい権限によって置き換えられるため、不要になる権限。削除が計画されている権限は、リスク管理のセキュリティ・リファレンスの20Bバージョンで、それぞれの名前に「非推奨」という接尾辞が含まれていることで識別できます。この接尾辞を検索できます。

リスク管理のセキュリティ・リファレンスは、「Oracle Help Center」→「クラウド・アプリケーション」→「リスク・マネージャ」→「ブック」にあります。

REST API

20CのFRCリスクREST APIでは、処置計画に関連するサポートされていない処理が削除されます。これには、POST、PATCHおよびDELETEが含まれます。処置計画では、GET処理のみがサポートされる処理として残ります。