4 インストール後の構成タスク

Oracle Audit Vault and Database Firewall (Oracle AVDF)のインストール後のタスクについて学習します。

4.1 Audit Vault Serverのインストール後のタスク

Audit Vault Serverのインストール後に、推奨されている次のンストール後タスクを実行します。

-

「Audit Vault Serverの「インストール後の構成」ページへのアクセス」の項で示した手順を完了し、ユーザー名とパスワードを設定します。

-

Audit Vault Serverのインストール後またはアップグレード後に、非推奨の暗号を削除するパッチ(

Deprecated-Cipher-Removal.zip)を適用します。ノート:

このパッチは、Oracle Audit Vault Server 20.1に対して、インストール後またはアップグレード後に適用してください。アップグレードの場合は、このパッチの適用前に、すべてのAudit Vault Agentが20.1にアップグレードされておりホスト・モニター・エージェントが

「インストール済」の状態になっていることを確認してください。 - DNSおよびNTPシステム・サービス構成を確認します。Oracle Audit Vault Serverサービスの構成または変更を参照してください。

- 高可用性を使用する場合は、Audit Vault Serverの回復可能ペアを構成します。「Audit Vault Serverの高可用性の構成」を参照してください。

- Oracle Audit Vault and Database Firewallに監視のターゲットを登録します。ターゲット、監査証跡およびデータベース・ファイアウォール・モニタリング・ポイントの構成を参照してください。

- 監査証跡を構成する前に、各ターゲットのデータ保存ポリシーを構成します。アーカイブの場所および保存ポリシーの構成を参照してください。

-

ネイティブ監査収集について各監査証跡を構成します。監査データ収集のためのターゲットの準備を参照してください。

-

ターゲットがインストールされているマシンまたはターゲットに接続できるマシンにAudit Vault Agentをデプロイします。

ノート:

Oracle AVDF 20.9以降では、最大20個のOracle Database表監査証跡に、Audit Vault Agentではなくエージェントレス収集を使用できます。Oracle AVDF 20.10以降では、.sqlauditおよび.xel(拡張イベント)のMicrosoft SQL Serverディレクトリ監査証跡にエージェントレス収集を使用することもできます。エージェントレス収集の監査証跡の合計数が20を超えないようにしてください。 エージェントレス収集を使用する監査証跡の追加を参照してください。 - ターゲットのネイティブ・データベース監査を有効にします。

- ターゲットについて監査証跡を確認し構成します。

- 必要な場合は、監査証跡のクリーンアップを構成します。

-

- Oracle Databaseターゲットの場合は、Oracle推奨の監査ポリシーのプロビジョニングについて検討してください。Oracleデータベースの監査ポリシーの作成を参照してください。

Oracle AVDF 20.12へのパッチ適用後、次のことが必要になります

- Oracle権限スクリプトを再実行して、コンテナ・データベース・ターゲットの監査ポリシーの取得を成功させます。詳細は、「Oracle Databaseの設定スクリプト」を参照してください。

- 監査ポリシーをプロビジョニングまたは表示する前に、監査ポリシーを取得します。詳細は、「Oracle Databaseの監査ポリシーの取得および変更」を参照してください

- アラート・ポリシーを構成することを検討します。アラートの作成を参照してください。

ノート:

- Audit Vault Serverにより、ターゲットから、イベントのタイムスタンプを含む監査ログが読み取られます。この同期化を行わないと、表面上、イベントが発生前にAudit Vault Serverにアーカイブされ、トリガーするイベントの発生前にアラートが送信されることがあります。

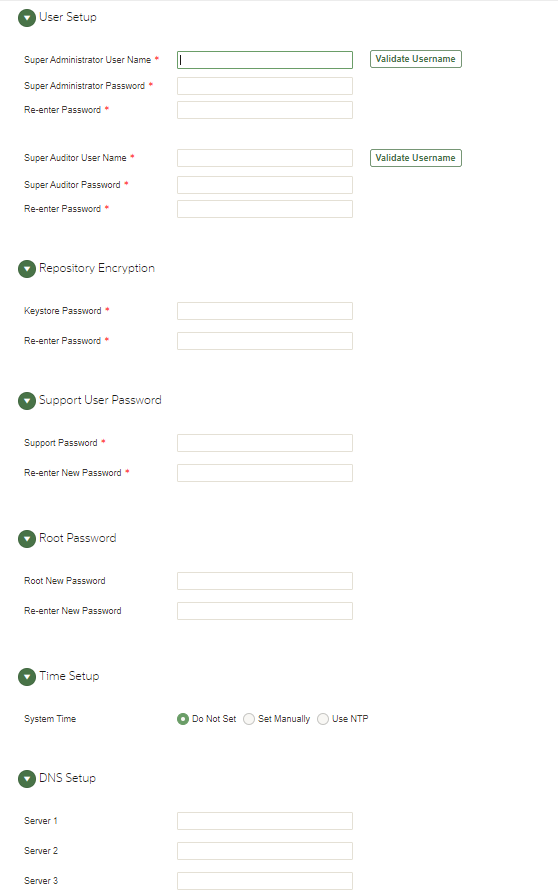

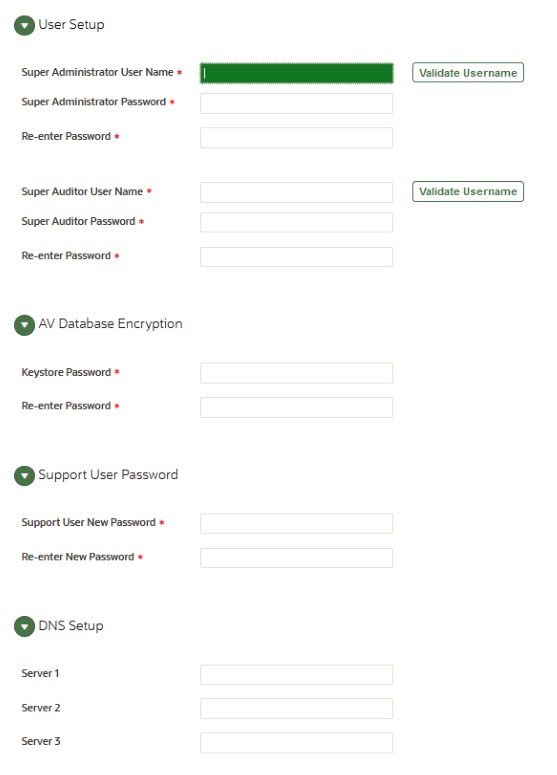

- Audit Vault Server管理者および監査者のユーザー名とパスワード、ならびにrootユーザーとsupportユーザーのパスワードを設定します。Audit Vault Serverの時間およびドメイン名サービス(DNS)・サーバーも設定できます。

4.2 Database Firewallのインストール後のタスク

Database Firewallのインストール後タスクについて学習します。

Database Firewallのインストール後に、supportユーザーのパスワードを設定します。これは、Database FirewallのLinuxオペレーティング・システム・ユーザー・アカウントです。次のステップを実行して、パスワードを設定します。

-

インストールの完了後、表示されるコンソールで

rootユーザーとしてログインします。 -

次のコマンドを実行して、

supportユーザーのパスワードを設定します。passwd support -

入力要求が表示されたら、

supportユーザーの新しいパスワードを入力します。 -

入力要求が表示されたら、パスワードを再入力します。

-

パスワードが正常に設定されると、次のメッセージがコンソールに表示されます。

all authentication tokens updated successfully.

4.3 Audit Vault Serverの「インストール後の構成」ページへのアクセス

Audit Vault Serverの「インストール後の構成」ページにアクセスします。

Audit Vault Serverの「インストール後の構成」ページにアクセスするには:

4.4 Audit Vault Serverユーザーのユーザー名およびパスワードの設定

Oracle Audit Vault and Database Firewall (Oracle AVDF)のユーザー名およびパスワードを設定します。

「インストール後の構成」ページで、次のOracle Audit Vault and Database Firewallユーザーのユーザー名とパスワードを設定します。

スーパー管理者スーパー監査者リポジトリ暗号化のキーストアサポートルート

rootユーザーのパスワードはインストール中にすでに設定されているため、この画面で変更するかどうかはオプションです。

関連項目:

各ユーザーの説明は、「職務の分離」を参照してください。

ノート:

ルート・ユーザーおよびサポート・ユーザーは、マニュアルに記載されている場合またはカスタマ・サポートの担当者に指示された場合以外は使用しないでください。

4.4.1 管理者および監査者のユーザー名について

Oracle Audit Vault and Database Firewall (Oracle AVDF)をインストールした後に管理者および監査者のユーザー・アカウントを作成することをお薦めします。

管理者および監査者のユーザー名は、次のルールに従って付ける必要があります。

- 最初の文字は英字にする必要があります。

- 長さは1から30文字までです。

- 残りの文字は、英数字またはアンダースコア(_)、ドル記号($)、番号記号(#)のいずれかです。

ノート:

管理者および監査者のユーザー名は大文字に変換されます(つまり、小文字の英字が大文字の英字に置き換わります)。また、Audit Vault Serverは引用符付きのユーザー名をサポートしません。

関連項目:

各ユーザー・アカウントの説明は、「職務の分離」を参照してください。

4.4.2 パスワードの要件

Audit Vault and Database Firewall (Oracle AVDF)ユーザー・アカウントのパスワード管理ガイドラインを設定します。

たとえば、定期的に(120日ごとなど)パスワードを変更することや、簡単に推測されないパスワードを作成することをユーザーに要求します。

次の各項では、Oracle Audit Vault and Database Firewallのパスワードの最小要件について説明します。

Unicode文字を含むパスワードの要件

パスワードにUnicode文字(アクセント記号が付いた英語以外の文字)が含まれる場合、パスワードの要件は次のとおりです。

-

8文字以上30文字以下にします。

英語のみ(ASCII)のパスワードの要件

英語のみのASCII印刷可能文字を使用する場合、Oracle Audit Vault and Database Firewallでは次のパスワードが必要です。

-

8文字以上30文字以下にします。

-

次のうち少なくとも1つを含めます。

-

小文字: a-z。

-

大文字: A-Z。

-

数値: 0-9。

-

句読点記号: カンマ(,)、ピリオド(.)、プラス記号(+)、コロン(:)、感嘆符(!)およびアンダースコア(_)

-

-

二重引用符(")、バック・スペースまたは制御文字は含めません。

パスワードについてのその他の推奨事項は次のとおりです。

-

ユーザー名と同じにならないようにします。

-

Oracleの予約語は使用できません。

-

わかりやすい語(welcome、account、database、userなど)は使用しないでください。

-

連続する文字が含まれないようにします。

関連項目:

-

サイトのパスワードを強化する方法についての追加のガイドラインは、『Oracle Databaseセキュリティ・ガイド』を参照してください。

4.5 Audit Vault Server時間の設定(強く推奨)

Audit Vault Server時間を設定するステップ。

Audit Vault Server時間を設定するには:

-

Audit Vault Serverの「インストール後の構成」ページにアクセスします。

-

「時間設定」セクションを展開します。

-

「手動で設定」または「NTPを使用」を選択します。

ノート:

「NTPを使用」を選択することを強くお薦めします。さらに、Audit Vault Serverによって出されたアラートのタイムスタンプに関する混乱を避けるために、ターゲット上でNTPサービスを使用することもお薦めします。 -

ステップ3で「NTPを使用」を選択した場合、「サーバー1のアドレス」、「サーバー2のアドレス」および「サーバー3のアドレス」の各フィールドで、次のステップを実行します。

-

優先するタイム・サーバーのIPアドレスまたは名前を入力します。

名前を入力する場合は、「システム・サービス」ページで指定したDNSサーバーが名前解決のために使用されます。

-

「サーバーのテスト」をクリックします。

指定されたサーバーから時間が表示されます。

-

-

ステップ3で「手動で設定」を選択した場合、「日付」フィールドに現在のローカルの日時を設定します。

-

「保存」をクリックするか、Audit Vault ServerのDNSサーバーの設定に進みます。

4.6 Audit Vault ServerのDNSサーバーの設定(推奨)

Audit Vault ServerのDNSサーバーを設定するステップ。

Audit Vault Serverで使用される可能性のあるホスト名は、Audit Vault ServerのDNSサーバーを使用して解決されます。

ノート:

ネットワークにDNSサーバーがある場合のみ、Audit Vault ServerのDNSサーバー値を設定します。そうしないと、システム・パフォーマンスが損われます。Audit Vault ServerのDNSサーバーを設定するには: