IAMまたはIDCSで構成されたEssbase 21cへの11gユーザーとグループのエクスポート

ネイティブでデフォルトのEPM Shared Servicesセキュリティを使用する場合、次のステップは必須です。Shared Servicesで外部セキュリティ・プロバイダを使用する場合、またはShared Servicesでフェデレーテッド設定を使用する場合、次のステップはオプションです。Shared Servicesで使用された同じ外部セキュリティ・プロバイダを使用するように、OCI Identity and Access Management (IAM)またはOracle Identity Cloud Service (IDCS)を構成する必要があります。

ノート

既存のユーザーのフィルタと計算割当てを移行する場合は、Essbaseに同じ一連のユーザーとグループがすでに存在しているようにします。

ユーザー・ロールの割当ての動作は、Essbase 11g On-Premiseとは異なります。現在は「データベース・アクセス」が最も低いロールであり、デフォルトですべてのセルのデータ値への読取りアクセスを持っています。Essbaseのデータ値へのアクセスを制限するには、現在、NONEフィルタを作成してユーザーおよびグループに割り当てる必要があります。これは、「フィルタ」が最も低いロールであり、デフォルトですべてのセルのデータ値へのアクセス権を持たなかったEssbase 11g On-Premiseでは必要ありませんでした。

アクセスに必要なユーザー・ロール

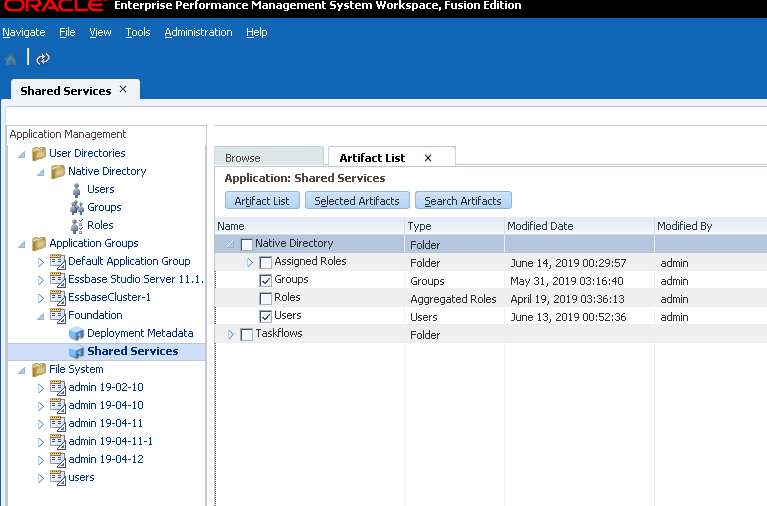

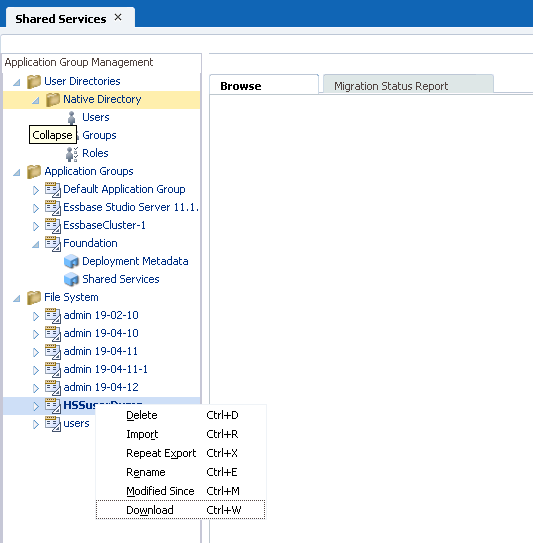

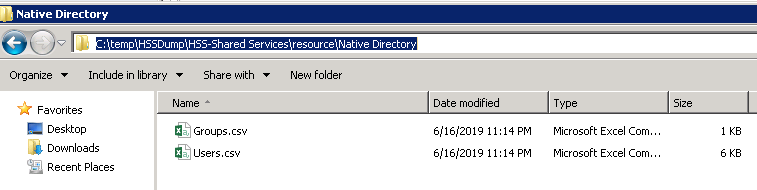

Essbaseセキュリティ・アーティファクトのうち、Essbaseサーバーレベル・ロール、アプリケーションレベル・ロール、フィルタの関連付け、計算の関連付けは、11gエクスポート・ユーティリティを使用して移行されるのでご注意ください。LCMでは、ユーザーおよびグループのプロビジョニングを対応する新しいロールで処理します。

表4-2 デフォルトのロール・マッピング

| ソースのEPMシステム・セキュリティ・モード・ロール | ターゲットのWebLogicセキュリティ・ロール | レベル |

|---|---|---|

| 管理者 | サービス管理者 | サーバー |

| アプリケーション・マネージャ | アプリケーション・マネージャ | アプリケーション |

| 計算 | データベース更新 | アプリケーション |

| アプリケーションの作成/削除 | パワー・ユーザー | サーバー |

| データベース・マネージャ | データベース・マネージャ | アプリケーション |

| フィルタ | データベース・アクセス | アプリケーション |

| 読取り | データベース・アクセス | アプリケーション |

| サーバー・アクセス | ユーザー | サーバー |

| アプリケーションの開始/停止 | データベース・アクセス | アプリケーション |

| 書込み | データベース更新 | アプリケーション |

Essbase 11g On-Premiseの「フィルタ」ロールは、読取りアクセスを許可しませんが、フィルタによって制限されたメンバーによるアクセスは許可することにご注意ください。現在は「フィルタ」ロールがなく、すべてのメンバーに読取りアクセスを許可する「データベース・アクセス」が最も低いロール・アクセスとなります。選択したメンバーにアクセスを制限するには、グローバル・アクセスを制限するグループ・フィルタを使用します。

次のアクセスが必要です。

-

エクスポート: 作成されたアプリケーションに対して少なくとも「アプリケーション・マネージャ」ロールを持つユーザーが、アプリケーション、フォルダおよびアーティファクトをエクスポートできます。

さらに、11gエクスポート・ユーティリティとそれに対応する操作を使用できるのは、次のロールです: すべてのアプリケーションの場合、サービス管理者。パワー・ユーザーが作成したすべてのアプリケーションの場合、パワー・ユーザー。

-

インポート: パワー・ユーザー以上のロールを持つユーザーは、アプリケーションの作成(インポート時)およびアプリケーションの管理ができます。