分散パスを使用した2つのデプロイメントの接続

クイックスタートのこの部分では、2つの異なるデプロイメントをセキュアなネットワークで接続する際に、サーバー、クライアントおよび信頼できるチェーン証明書を使用する必要がある場合に実行する必要があるタスクについて説明します。

証明書を適用した後、次を実行します。

-

ソース・デプロイメントで分散パスを設定します。

-

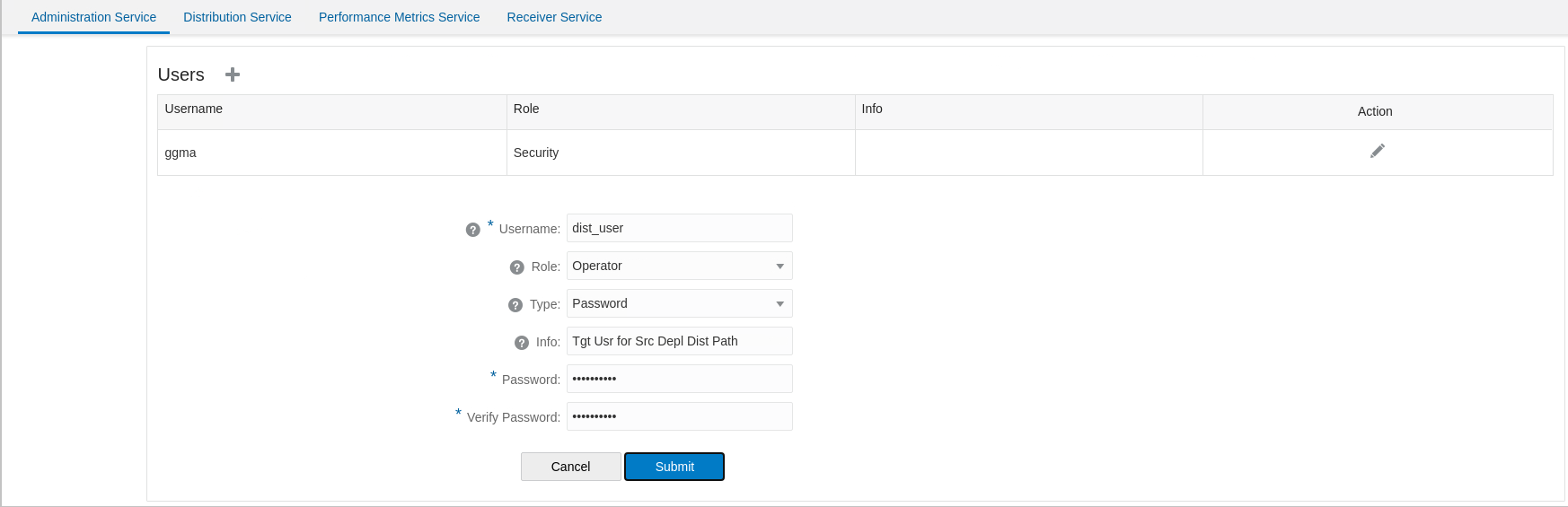

ターゲット・デプロイメントでオペレータ・ロールを持つユーザーを作成します。これは、DISTPATHがターゲット・デプロイメントとの接続を確立するときにソースによって使用されます。

-

Administration Serviceから、「管理者」メニューに移動します。

-

「ユーザー」の横のプラス記号をクリックします。

-

次のイメージに示すように、ターゲット・デプロイメントのオペレータ・ユーザーの詳細を指定します。

-

パスワードを指定し、「発行」をクリックします。

-

ソースとターゲットを接続するための分散パスの構成

-

ターゲット側で、DISTPATHがターゲット・デプロイメントに接続するときにソース・デプロイメントで使用されるオペレータ・ロールを持つユーザー(dist_user)を追加します。

-

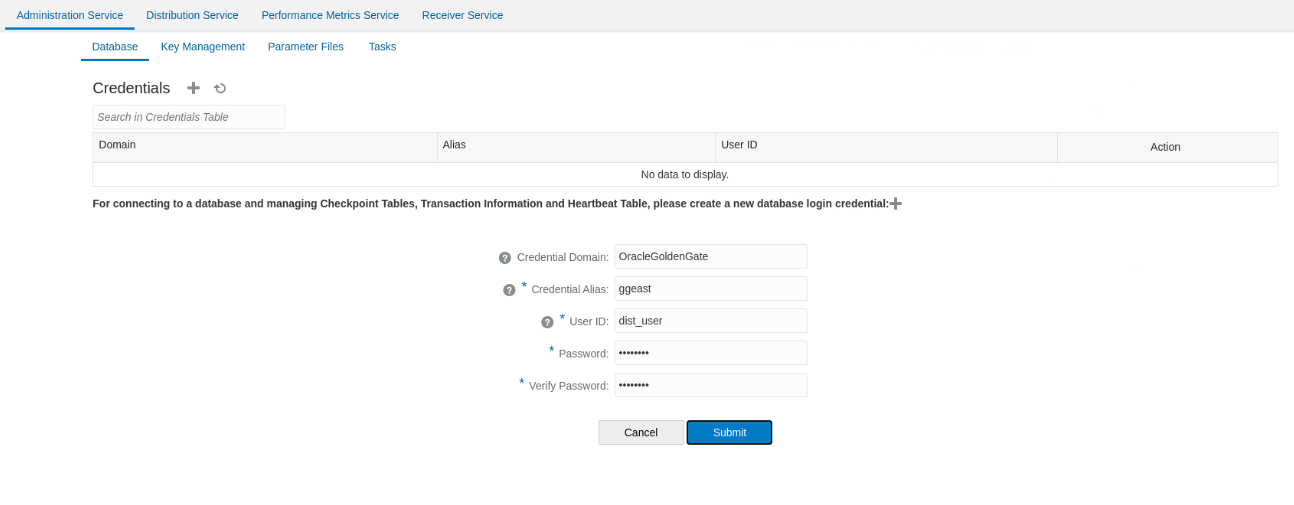

ソース側で、ターゲット側で作成されたオペレータ・ユーザー資格証明(dist_user)を格納する資格証明別名を作成します。

-

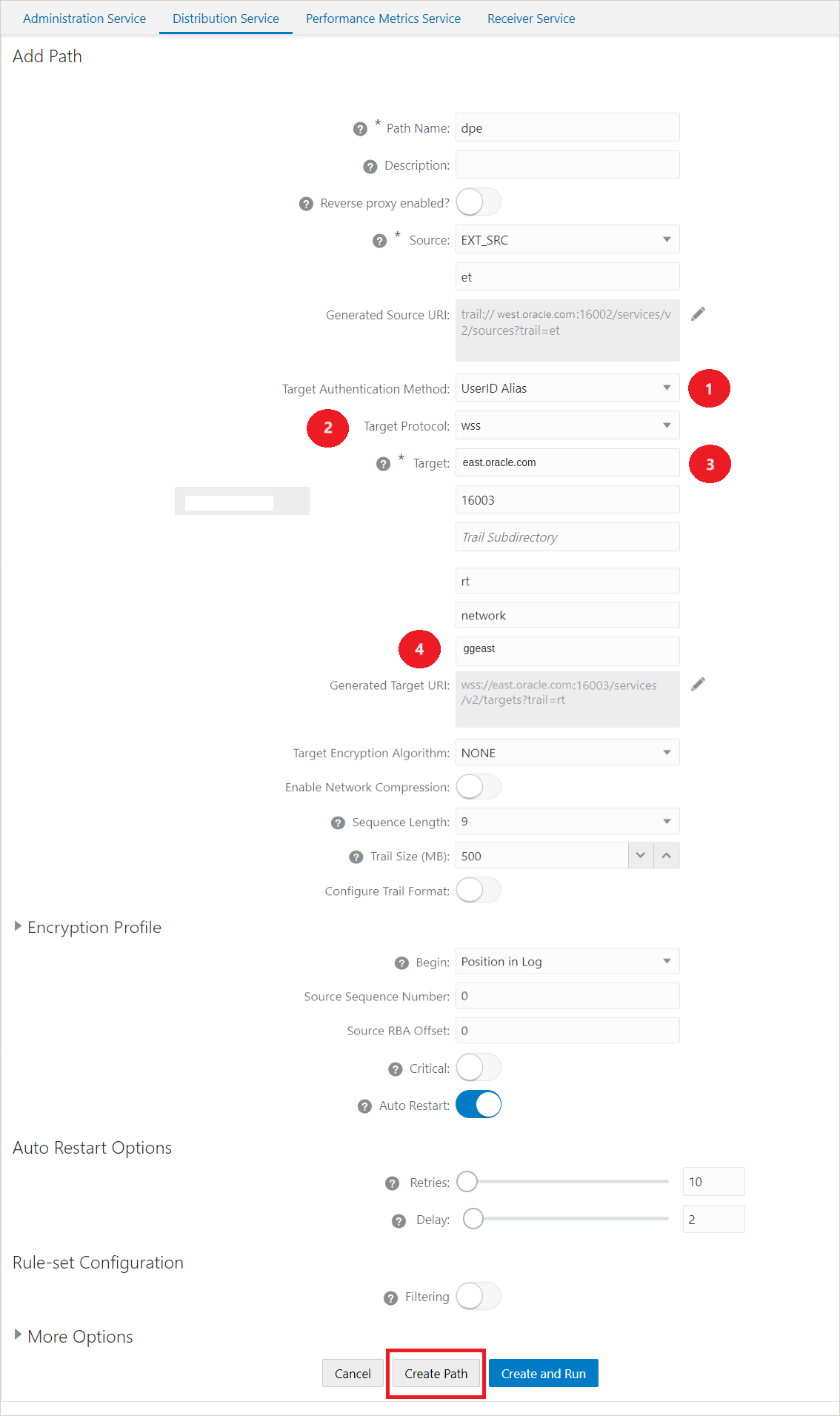

ソース側に分散パスを作成します。

ノート:

分散パスを作成するときは、必ず次のガイドラインを使用してください。-

wssプロトコルを選択します。

-

「ターゲット認証方法」をUserID別名として使用し、オペレータ・ユーザー用に作成された資格証明別名ggeastを指定します。

-

ターゲット・ホスト名がターゲット証明書のCN名またはSAN名と一致することを確認します。この場合、値はeast.oracle.comです。この値がターゲット構成ファイルで指定された値と一致しない場合、接続は機能しません。

構成を設定するためのオプションを確認するには、次のイメージを参照してください。

1: ターゲット認証方式がUserID別名として選択されています

2: ターゲット・プロトコルがwssとして選択されています

3: ターゲット名は、target.cfgファイルで指定されたCN名と同じです。

4: ターゲット・デプロイメントで作成されたオペレータ・ユーザーの資格証明別名が別名として追加されます。

-

-

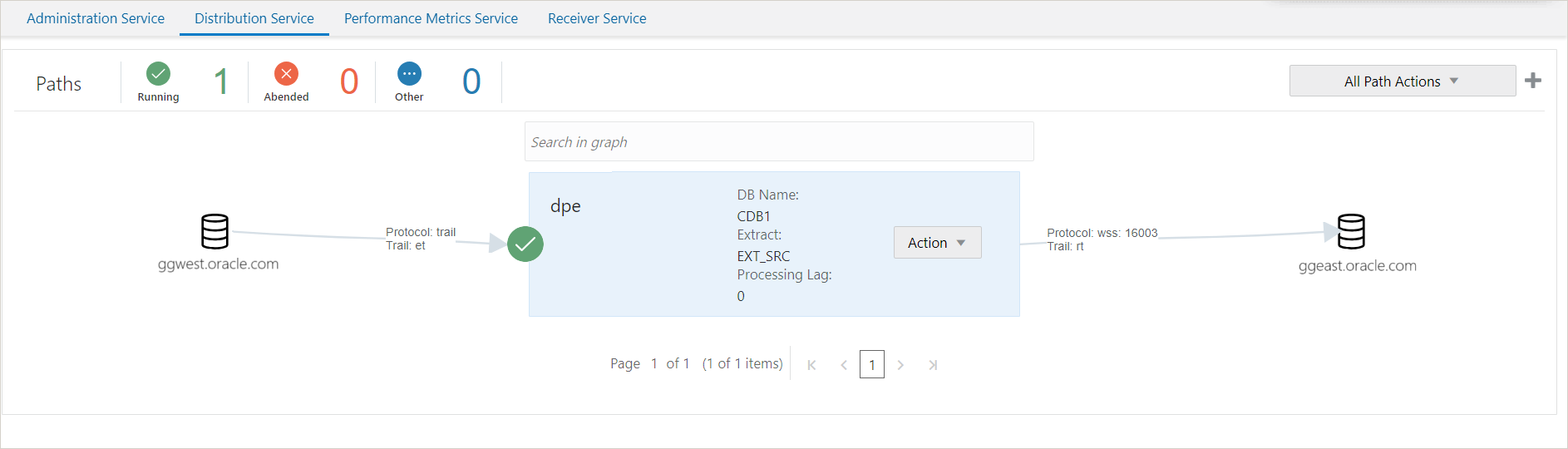

「パスの作成」をクリックします。パスは正常に作成され、Distribution Serviceホーム・ページに表示されます。

-

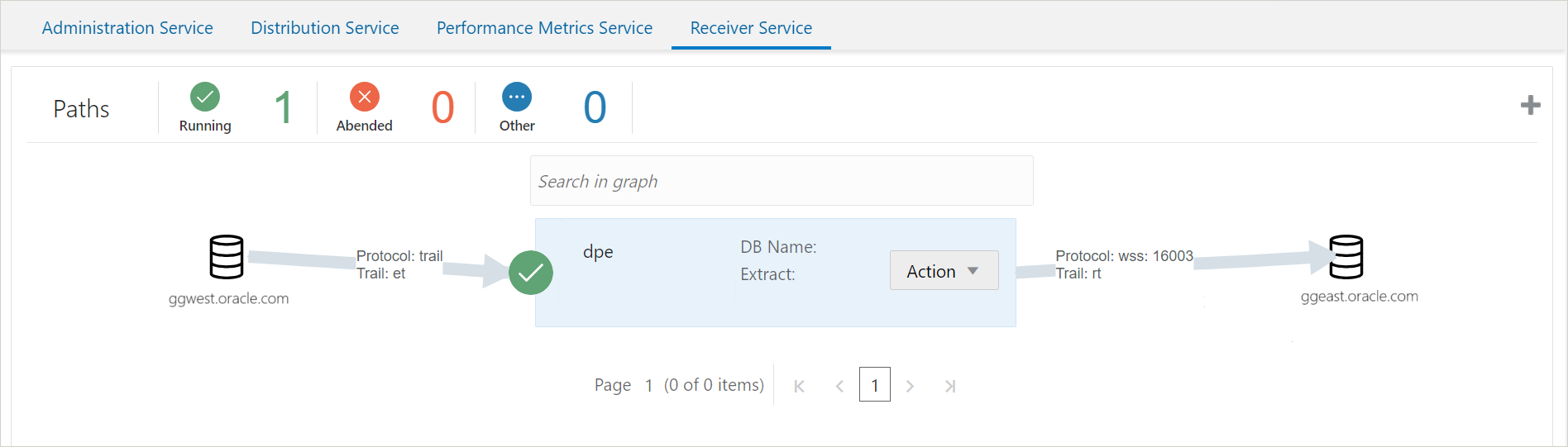

パスを開始するには、「アクション」、「開始」の順にクリックします。これにより、次の図に示すように分散パスが開始されます。実行中の状態の分散パスを確認できます。

-

Receiver Serviceにナビゲートすると、分散パスが実行中状態であることがわかります。