個人レコードの保護に関するガイドライン

このトピックでは、公開個人レコードと管理個人レコード両方へのアクセスを保護する方法を説明します。 推奨アプローチを使用すると、管理作業が最小化され、セキュリティ・パフォーマンスが向上します。

公開個人レコードの保護

公開個人レコードは、たとえば、すべての就業者が就業者ディレクトリでアクセスする必要があるレコードです。 すべての就業者の表示事前定義済セキュリティ・プロファイルを使用してこのアクセスを提供します。 すべての就業者の表示によって、次にアクセスできます。

-

現在アクティブまたは休止しているアサイメントを持つ従業員、派遣就業者、非就業者、および処理待ち就業者

-

サインインしたユーザー自身のレコード

-

共有された個人情報

すべての就業者の表示では、先日付の個人レコードへのアクセスは提供されません。

「すべての個人の表示」セキュリティ・プロファイルでは、連絡先を含むすべての個人レコードにアクセスできます。 また、先日付の個人レコードにもアクセスできます。

マネージャ階層別の個人レコードの保護

マネージャは、マネージャ階層内の就業者の個人レコードにアクセスする必要があります。 このアクセスを提供するには、マネージャ階層によって個人レコードを保護します。 可能なかぎり、事前定義済マネージャ階層の表示セキュリティ・プロファイルを使用します。 次の表に、マネージャ階層の表示セキュリティ・プロファイルの概要を示します。 ここに表示される値は、これらのフィールドのデフォルト値でもあります。

|

フィールド |

値 |

|---|---|

|

個人またはアサイメント・レベル |

個人 |

|

階層内の最高レベル |

最大なし |

|

マネージャ・タイプ |

ライン・マネージャ |

|

階層コンテンツ |

マネージャ階層 |

マネージャ階層の表示には、共有個人情報が含まれますが、先日付の個人レコードは含まれません。

非標準要件の場合は、個人セキュリティ・プロファイルを作成します。 たとえば、企業内にカスタムの「プロジェクト・マネージャ」ジョブ・ロールがある場合は、そのマネージャ・タイプのセキュリティ・プロファイルを作成できます。 これをHCMデータ・ロールに含めて、「プロジェクト・マネージャ」ジョブ・ロールを持っているすべてのユーザーにそのロールをプロビジョニングします。

職責範囲別の個人レコードの保護

個人レコードを職責範囲別に保護する場合、ユーザーがアクセスできるレコードのセットが動的に計算されます。 計算は、ユーザーの割当済職責範囲に基づいて行われます。 このアプローチには以下の利点があります。

-

管理する必要のある個人セキュリティ・プロファイルの数とHCMデータ・ロールの数が削減される。

-

セキュリティ・パフォーマンスが向上する。

-

職責が変更された場合、セキュリティ・プロファイルを更新する必要がない。

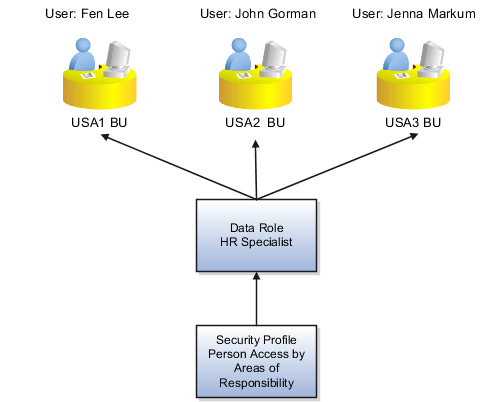

たとえば、次の表の人事 (HR) 担当者について考えてます。 これらの人事担当者は、同じジョブ・ロールを、様々なビジネス・ユニットの就業者に対して実行します。

|

HR担当者 |

ジョブ・ロール |

ビジネス・ユニット |

|---|---|---|

|

Fen Lee |

人事担当者 |

USA1 BU |

|

John Gorman |

人事担当者 |

USA2 BU |

|

Jenna Markum |

人事担当者 |

USA3 BU |

各ビジネス・ユニットの個人レコードへのアクセスを提供するには、次を実行します。

-

各HR担当者の職責範囲を定義します。この場合、職責のスコープは関連のビジネス・ユニットです。

-

職責範囲でアクセスを制限する単一の個人セキュリティ・プロファイルを作成します。この場合、「職責のスコープ」は「ビジネス・ユニット」です。

-

単一のHCMデータ・ロールを作成して、個人セキュリティ・プロファイルを含め、それを3人のすべてのHR担当者に割り当てます。

この図は、アプローチの概要を示しています。

職責範囲別に個人レコードへのアクセスを保護する場合、ユーザーは就業者のアサイメントをすべて参照できるわけではありません。 かわりに、次のようになります。

-

現在の就業者の場合、承認済ユーザーは現在および休止アサイメントのみ参照できます。 グローバル異動前にアクティブだったアサイメントなど、終了したアサイメントへのアクセスは回避されます。

-

退職済就業者の場合、承認済ユーザーは最近終了したアサイメントのみ参照できます。

最大3つの除外ルールを含めることもできます。 これらのルールによって選択された個人レコードは、セキュリティ・プロファイルによって識別されたレコード・セットから除外されます。

インポート済候補者へのアクセスの保護

Oracle Talent Acquisition Cloudからインポートされた候補者のレコードへのアクセスを保護できます。 個人セキュリティ・プロファイルの「基本詳細」セクションの「目的」フィールドを次のいずれかの値に設定します。

-

インポート済候補者アクセス

-

個人およびインポート済候補者アクセス

インポート済候補者へのアクセスを職責範囲別またはマネージャ階層別に保護できます。

「採用統合」企業オプションが次のいずれかに設定される場合のみ、「目的」フィールドが使用できます。

-

Oracle Integration Cloudと統合済

-

固定およびOracle Integration Cloudと統合済

それ以外の場合、「目的」フィールドは表示されません。