Konfigurere leveringsdestinationer

Dette emne beskriver den opsætning, der kræves for at levere -rapporter. Det beskriver også, hvordan serveren til HTTP-beskeder konfigureres.

Bemærk:

Værterne til e-mail, FTP, printer, fax og indholdsstyring skal være tilgængelige fra det offentlige internet.Konfigurere leveringsvalg

Du kan definere SSL-certifikatfilen og sætte de generelle egenskaber for e-mailleveringer og -beskeder.

Hvis Publisher registrerer et problem, når det opretter forbindelse til e-mailserveren, forsøger det at sende e-mailen igen tre gange med 30 sekunders mellemrum mellem hvert forsøg.

Forstå printer- og faxserverkonfiguration

Forstå din printertype, før du konfigurerer printer- eller faxserveren.

Uanset operativsystemet kan printerdestinationen være en hvilken som helst IPP-server. IPP-serveren kan være selve printeren, men hvis printeren ikke oprindeligt understøtter IPP, kan du konfigurere en printer, der understøtter IPP (for eksempel CUPS) og derefter forbinde printerserveren til printeren.

For at sende en fax skal du konfigurere Common Unix Printing Service (CUPS) og fax4CUPS-udvidelsen. Se leverandørens dokumentation til CUPS- eller Windows-IPP-softwaren for at få oplysninger om opsætning af CUPS- eller Windows-IPP-printerservere, og hvordan du opretter forbindelse til dem fra netværksprintere.

PDF er et populært outputformat til forretningsrapporter. Nogle rapporter kræver imidlertid udskrivning direkte fra rapportserveren. For eksempel udskrives lønchecks og fakturaer normalt som planlagte batchjob. Nogle printere med PostScript Level 3-kompatibel rasterbilledbehandling understøtter oprindeligt PDF-dokumenter, men der er stadig mange printere til forretningsbrug, der kun understøtter PostScript Level 2, som ikke kan udskrive PDF-dokumenter direkte.

Hvis du vil udskrive PDF-dokumenter direkte, og din printer eller printerserver ikke understøtter PDF-udskrivning:

-

Vælg et filter - PDF til PostScript eller PDF til PCL.

-

Konfigurer et tilpasset filter eller et tredjepartsfilter.

Med et filter kan du kalde et konverteringsværktøj for at konvertere PDF-filen til et filformat, som understøttes af din specifikke printertype. Du kan kun bruge konvertering fra PDF til PCL for krav om skriftvalg til udskrivning af check. Ved generiske udskrivningskrav skal du bruge PDF til PostScript level 2-filteret.

Valg af filteret PDF til PCL udfylder automatisk feltet Filterkommando. Du kan integrere PCL-kommandoer i RTF-skabeloner for at kalde PCL-kommandoerne på en specifik position på siden PCL, for eksempel for at bruge en skrift, der er installeret på printeren til routing og kontonumre på en check.

Du kan også kalde et tilpasset filter ved hjælp af operativsystemets kommandoer.

Hvis du vil angive et tilpasset filter, skal du videregive den oprindelige OS-kommandostreng med to pladsholdere til input- og outputfilnavnet, {infile} og {outfile}.

Det er især nyttigt, hvis du skal kalde IPP-printere direkte eller IPP-printere på Microsoft Internet Information Service (IIS). Modsat CUPS konverterer disse printservere ikke udskriftsfilen til et format, som printeren kan forstå. Med filterfunktionaliteten kan du kalde enhver af de oprindelige OS-kommandoer for at transformere dokumentet til det format, som målprinteren kan forstå.

Hvis du for eksempel skal transformere et PDF-dokument til et PostScript-format, skal du indtaste følgende PDF til PS-kommando i feltet Filterkommando:

pdftops {infile} {outfile}

Hvis du vil kalde en HP LaserJet-printerkonfiguration på en Microsoft IIS fra Linux, kan du angive Ghostscript som filter for at transformere PDF-dokumentet til det format, som HP LaserJet kan forstå. Det gør du ved at indtaste følgende Ghostscript-kommando i feltet Filterkommando:

gs -q -dNOPAUSE -dBATCH -sDEVICE=laserjet -sOutputFile={outfile} {infile}

For faxservere kan du bruge filteret til at transformere filen til TIFF-format (Tag Image File Format).

Tilføje en printer

Du kan opsætte en printer til at udskrive rapporter.

Printerserveren skal være tilgængelig fra det offentlige internet.

Tilføje en faxserver

Du skal opsætte CUPS (Common Unix Printing Service) og fax4CUPS-udvidelsen, hvis du vil sende en fax.

Faxserveren skal være tilgængelig fra det offentlige internet.

- Vælg Fax under Levering på siden Administration, og klik derefter på Tilføj server.

- Indtast servernavnet og faxserverens URI (Uniform Resource Identifier).

- Valgfrit: Hvis din faxserver ikke understøtter udskrivning af PDF'er, skal du angive et filter til at kalde et konverteringsværktøj til at konvertere PDF'en til et filformat, som understøttes af din specifikke printertype.

- Valgfrit: Indtast faxserverens brugernavn, adgangskode, autentificeringstype (Ingen, Grundlæggende, Sammendrag) og krypteringstype (Ingen, SSL).

- Valgfrit: Angiv værten, porten, brugernavnet, adgangskoden og autentificeringstypen (Ingen, Grundlæggende, Sammendrag) for proxy-serveren.

- Valgfrit: I sektionen Adgangskontrol skal du fravælge Offentlig.

- På listen Tilgængelige roller skal du vælge en eller flere roller, som du vil give adgang til leveringskanalen, og klikke på Flyt for at føje dem til listen Tilladte roller.

- Klik på Anvend.

Tilføje en e-mailserver

Du kan tilføje en e-mailserver for at leverer rapporter med e-mail.

Mailserveren skal være tilgængelig fra det offentlige internet.

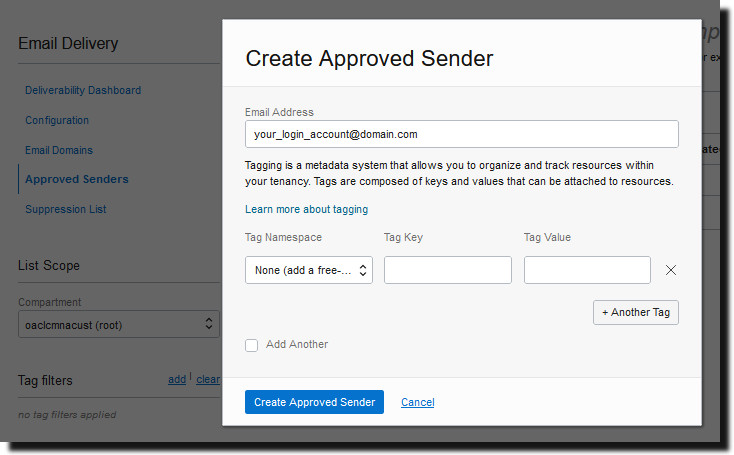

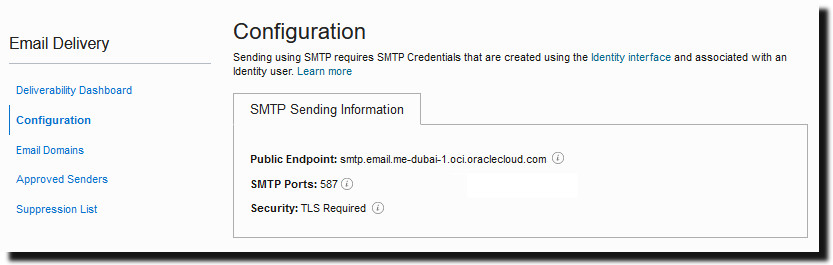

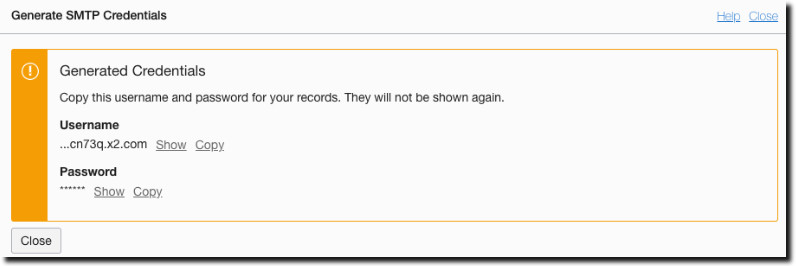

Levere rapporter ved hjælp af tjenesten E-maillevering på Oracle Cloud Infrastructure

Du kan bruge tjenesten E-maillevering på Oracle Cloud Infrastructure til at levere rapporter.

Hvis du ikke har adgang til Oracle Cloud Infrastructure-konsollen, skal du kontakte din Oracle Cloud Infrastructure-administrator og bede om adgang.

Tilføje en HTTP- eller HTTPS-server

Administratoren kan tilføje en HTTP- eller HTTPS-server, som en beskedanmodning skal sendes til, når rapporten er fuldført.

Du kan registrere en applikations-URL eller en HTTP- eller HTTPS-URL til efterbehandling som en HTTP-server.

Den HTTP-besked, der sendes af Publisher, posterer formulardata for job-ID, rapport-URL og jobstatus til HTTP-serverens URL-side.

- Vælg HTTP under Levering på siden Administration, og klik derefter på Tilføj server.

- Indtast servernavnet og serverens URL.

- Valgfrit: Indtast serverens vært, port, brugernavn, adgangskode, autentificeringstype (Ingen, Grundlæggende, Sammendrag) og krypteringstype (Ingen, SSL).

- Valgfrit: Hvis underretningen skal sendes gennem en proxyserver, skal du angive brugernavnet, adgangskoden, autentificeringstypen (Ingen, Grundlæggende, Sammendrag).

- I sektionen Adgangskontrol skal du fravælge Offentlig.

- På listen Tilgængelige roller skal du vælge en eller flere roller, som du vil give adgang til leveringskanalen, og klikke på Flyt for at føje dem til listen Tilladte roller.

- Klik på Anvend.

Tilføje en FTP- eller SFTP-server

Du kan tilføje en FTP- eller SFTP-server som leveringskanal for Publisher.

Hvis det destinationsfilnavn, der er leveret til planlæggeren, indeholder ikke-ASCII-tegn, bruges UTF-8-kodning til at angive filnavnet på FTP-destinationsserveren. Din FTP-server skal understøtte UTF-8-kodning, da jobleveringen ellers fejler med fejlmeddelelsen "Levering fejlede".

FTP-serveren eller SFTP-serveren skal være tilgængelig fra det offentlige internet.

Publisher understøtter ikke FTP over TLS/SSL (FTPS). Du kan ikke bruge FTP over TLS eller SSL til levering. Brug SFTP til sikker filoverførsel.

SSH-valg for SFTP

Secure File Transfer Protocol (SFTP) er baseret på Secure Shell-teknologi (SSH). Publisher understøtter følgende SSH-valg for SFTP-levering.

| Nøgleudvekslingsmetode (Diffie-Hellman) | Offentlig servernøgle | Kryptering (Chiffer-suiter) | Meddelelsesautenticitetskode (MAC) |

|---|---|---|---|

|

|

|

|

Følgende algoritmer er kun tilgængelige, når Publisher kører på en JVM, hvor der er installeret Java Cryptography Extension-politikfiler (JCE) med højeste grad af sikkerhed:

- diffie-hellman-group-exchange-sha256

- diffie-hellman-group14-sha256

- diffie-hellman-group16-sha512

- diffie-hellman-group18-sha512

- rsa-sha2-256

- rsa-sha2-512

- aes192-ctr

- aes256-ctr

- hmac-sha2-256

- hmac-sha2-512

Tilføje en Content Server

Du kan levere dokumenter til Oracle WebCenter Content.

Indholdsserveren skal være tilgængelig fra det offentlige internet.

Når du bruger en Content Server som en leveringsdestination:

-

Ved runtime kan rapportforbrugeren tagge rapporten med sikkerhedsgruppe- og kontometadata (hvis relevant) for at sikre, at de korrekte adgangsrettigheder anvendes på dokumentet ved levering.

-

For dokumenter, der kræver specifikke tilpassede metadatafelter (for eksempel fakturanr., kundenavn, ordredato), kan rapportforfatteren mappe de tilpassede metadatafelter, der er defineret i regelsæt for indholdsprofil, til datafelter i datamodellen.

Publisher kommunikerer med Oracle WebCenter Content Server ved hjælp af Remote Intradoc Client (RIDC). Derfor følger forbindelsesprotokollerne de standarder, der kræves af RIDC. De understøttede protokoller er:

-

Intradoc: Intradoc-protokollen kommunikerer med Content Server via Intradoc-socket-porten (typisk 4444). Denne protokol kræver en sikker forbindelse mellem klienten og Content Server og foretager ingen validering af adgangskode. Klienter, der bruger denne protokol, forventes selv at udføre enhver påkrævet autentificering, før der foretages RIDC-opkald. Intradoc-kommunikationen kan også konfigureres til kørsel via SSL.

-

HTTP og HTTPS: HTTP-protokolforbindelsen kræver autentificering af gyldige ID-oplysninger om brugernavn og adgangskode for hver anmodning. Du leverer ID-oplysningerne til anmodninger på siden Administration af Publisher.

-

JAX-WS: JAX-WS-protokollen understøttes kun i Oracle WebCenter Content 11g med en korrekt konfigureret Content Server-instans og RIDC-klient installeret. JAX-WS understøttes ikke uden for dette miljø.

Sådan opretter du en Content Server som en leveringsdestination:

Tilføje et objektlager

Du kan bruge et eller flere objektlagre til levering og lagring af rapporter.

Du kan konfigurere et objektlager som en leveringskanal og tidsplanlægge job til at levere rapporter til objektlageret.

Du skal have adgangstilladelser til et rum i Oracle Cloud Infrastructure Object Storage, hvor du kan oprette en beholder til organisering af dine rapporter.

Selv hvis du har administratoradgang til objektlageret, skal du have tilladelse til at konfigurere forbindelsen og levere rapporter til objektlageret. En administrator i din organisation skal konfigurere tilladelserne i Oracle Cloud Infrastructure ved hjælp af IAM-politikker, så du kan levere filer fra Publisher til objektlagre. Se Kom i gang med politikker og Politikreference.

-

Påkrævede tilladelser for leje:

COMPARTMENT_INSPECTOBJECTSTORAGE_NAMESPACE_READ

-

Påkrævede tilladelser for rumstyring:

BUCKET_READBUCKET_INSPECTOBJECT_READ OBJECT_OVERWRITEOBJECT_CREATEOBJECT_DELETEOBJECT_INSPECT

Eksempel 6-1 Konfiguration af politik

Eksempel på politikkonfiguration, der tillader gruppe g at inspicere rummene i lejen:

Allow group <g> to inspect compartments in tenancy

Eksempel på politikkonfiguration, der tillader gruppe g at håndtere objektlageret i lejen:

Allow group <g> to manage objectstorage-namespaces in tenancy

Eksempel på politikkonfiguration, der tillader gruppe g at håndtere rum c og udføre de anmodede operationer i rummet:

Allow group <g> to manage object-family in compartment <c> where any { request.operation=‘ListBuckets’, request.operation=‘ListObjects’, request.operation=‘PutObject’, request.operation=‘GetObject’, request.operation=‘CreateMultipartUpload’, request.operation=‘UploadPart’, request.operation=‘CommitMultipartUpload’, request.operation=‘AbortMultipartUpload’, request.operation=‘ListMultipartUploads’, request.operation=‘ListMultipartUploadParts’, request.operation=‘HeadObject’, request.operation=‘DeleteObject’}

Tilføje en CUPS-server (Common UNIX Printing System)

Du tilføjer CUPS-servere på siden Administration.

Du kan konfigurere CUPS (Common Unix Printing Service) til afsendelse af fax og til at muliggøre udskrivning på en printer, der ikke har indbygget IPP-understøttelse.

Sådan tilføjer du en CUPS-server:

- Vælg CUPS på siden Administration for at få vist listen over servere, der er tilføjet.

- Vælg Tilføj server.

- Indtast Servernavn, Vært og Port for CUPS-serveren.

Tilføje en Oracle Content and Experience-server

Du kan levere rapporter til en Oracle Content and Experience-server for at aktivere nem adgang og dele rapporter i skyen.

- Vælg Content and Experience under Levering på siden Administration, og klik derefter på Tilføj server.

- Skriv navnet på den server, som du vil levere rapporterne til den skybaserede indholdshub gennem, i feltet Servernavn.

- I feltet URI skal du indtaste URI'en for Oracle Content and Experience-serveren. For eksempel https://host.oraclecloud.com.

- Udfyld felterne Brugernavn og Adgangskode med de ID-oplysninger, som giver adgang til Oracle Content and Experience-serveren.

- I sektionen Adgangskontrol skal du fravælge Offentlig.

- På listen Tilgængelige roller skal du vælge en eller flere roller, som du vil give adgang til leveringskanalen, og klikke på Flyt for at føje dem til listen Tilladte roller.

- Klik på Test forbindelse.

- Klik på Anvend.