Mit Berechtigungen arbeiten

Berechtigungen sichern den Zugriff auf Anwendungen, Dimensionen, Datenkettenobjekte und Daten.

Videos

| Ihr Ziel | Empfohlenes Video |

|---|---|

|

Informationen zu Berechtigungen erhalten |

|

Berechtigungsebenen und Datenobjekte

In der folgenden Tabelle sind die Berechtigungen, die Sie für Datenobjekte zuweisen können sowie die ausführbaren Aktionen aufgelistet. Weitere Informationen zu Berechtigungsebenen und Kaskadierung finden Sie unter Kaskadierung von Berechtigungen.

Tabelle 28-1 Datenobjektberechtigungen und Aktionen

| Mindestens erforderliche Berechtigung | Für dieses Datenobjekt | Zum Ausführen der folgenden Aktionen: |

|---|---|---|

| Metadatenmanager | Anwendung |

|

| Eigentümer | Anwendung | Anwendung löschen |

| Metadatenmanager | Dimension |

|

| Metadatenmanager | Dimension | Dimension archivieren und Archivierung von Dimension aufheben |

| Datenmanager | Anwendung | Daten für alle Dimensionen in der Anwendung importieren oder exportieren |

| Datenmanager oder Metadatenmanager | Anwendung |

|

| Datenmanager oder Metadatenmanager | Dimension |

|

| Datenmanager | Dimension | Daten für diese Dimension importieren, exportieren und aktualisieren |

| Teilnehmer (schreiben) | Anwendung | Neue Anforderungen erstellen oder als Anforderungsbearbeiter für alle Dimensionen in einer Anwendung agieren |

| Teilnehmer (schreiben) | Dimension | Neue Anforderungen erstellen oder als Anforderungsbearbeiter für Anforderungen agieren, die diese Dimension verwenden |

| Teilnehmer (schreiben)

Hinweis: Benutzer oder Gruppen können nur die Anforderungsaktionen ausführen, die ihr Datenzugriff zulässt. |

Hierarchieset | Neue Anforderungen erstellen oder als Anforderungsbearbeiter für Anforderungen agieren, die Knoten in einem Hierarchieset einfügen, verschieben, entfernen und neu anordnen

Hinweis: Wenn Sie einem Benutzer die Berechtigung Teilnehmer (schreiben) für ein Hierarchieset zuweisen, erhält dieser Benutzer ebenfalls die implizite Berechtigung Teilnehmer (lesen) für jeden Knotentyp in diesem Hierarchieset. |

| Teilnehmer (schreiben)

Hinweis: Benutzer oder Gruppen können nur die Anforderungsaktionen ausführen, die ihr Datenzugriff zulässt. |

Knotentyp | Anforderungen erstellen oder als Anforderungsbearbeiter für Anforderungen agieren, die Knoten hinzufügen oder löschen oder Knoteneigenschaften aktualisieren

Hinweis: Wenn Sie einem Benutzer die Berechtigung Teilnehmer (schreiben) für einen Knotentyp zuweisen, erhält dieser Benutzer keine impliziten Berechtigungen für die Hierarchiesets, die diesen Knotentyp verwenden. Daher kann dieser Benutzer keine Knoten in einem Hierarchieset hinzufügen oder löschen, es sei denn, er erhält außerdem die Berechtigung Teilnehmer (schreiben) für dieses Hierarchieset. |

| Teilnehmer (lesen) | Anwendung | Ansichtspunkte durchsuchen, die Daten für beliebige Dimensionen in der Anwendung enthalten |

| Teilnehmer (lesen) | Dimension | Ansichtspunkte durchsuchen, die Daten für diese Dimension enthalten |

| Teilnehmer (lesen) | Hierarchieset | Ansichtspunkte durchsuchen, die Daten für dieses Hierarchieset und die Knotentypen in diesem Hierarchieset enthalten

Hinweis: Wenn Sie einem Benutzer die Berechtigung Teilnehmer (lesen) für ein Hierarchieset zuweisen, erhält dieser Benutzer ebenfalls die implizite Berechtigung Teilnehmer (lesen) für den Knotentyp in diesem Hierarchieset. |

| Teilnehmer (lesen) | Knotentyp | Ansichtspunkte durchsuchen, die Daten für diesen Knotentyp nur in einer Liste enthalten |

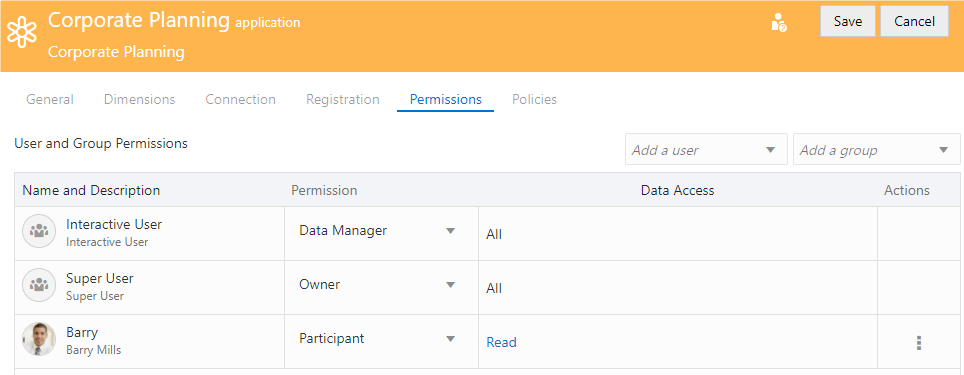

Berechtigungen hinzufügen, entfernen und bearbeiten

In der Registerkarte Berechtigungen des Objektinspektors können Sie Berechtigungen für Datenobjekte hinzufügen, entfernen und bearbeiten. Sie benötigen dazu die Berechtigung Eigentümer oder Metadatenmanager für die Anwendung oder Dimension, die das Datenobjekt enthält.

Hinweis:

Sie können einen Bericht ausführen, um zu bestimmen, welche Berechtigungen in den verschiedenen Anwendungen zugewiesen wurden. Weitere Informationen finden Sie unter Mit Berichten arbeiten.

So weisen Sie Benutzern oder Gruppen Berechtigungen für Datenobjekte zu:

- Öffnen Sie den Objektinspektor für das Datenobjekt. Siehe beispielsweise:

- Klicken Sie in der Registerkarte Berechtigungen auf Bearbeiten.

- Wählen Sie den Benutzer oder die Gruppe, dem oder der Sie Berechtigungen zuweisen möchten, in der Dropdown-Liste Benutzer hinzufügen oder Gruppe hinzufügen aus.

Hinweis:

Gruppen, die derzeit keine Benutzer enthalten, sind mit dem Symbol gekennzeichnet. Serviceadministratoren können den Gruppen in der Zugriffskontrolle Benutzer zuweisen. Informationen hierzu finden Sie unter Überblick über Zugriffskontrolle in der Dokumentation Zugriffskontrolle verwalten.

gekennzeichnet. Serviceadministratoren können den Gruppen in der Zugriffskontrolle Benutzer zuweisen. Informationen hierzu finden Sie unter Überblick über Zugriffskontrolle in der Dokumentation Zugriffskontrolle verwalten. - (Optional) Um die Benutzer in einer Gruppe anzuzeigen, klicken Sie auf

.

. - Wählen Sie in der Dropdown-Liste Berechtigung die Berechtigungsebene aus, die Sie dem Benutzer oder der Gruppe zuweisen möchten.

- (Optional) Für die Berechtigung Teilnehmer können Sie auch den Datenzugriff angeben. Informationen hierzu finden Sie unter Datenzugriff konfigurieren.

- Klicken Sie auf Speichern.

So entziehen Sie Benutzern oder Gruppen Berechtigungen für Datenobjekte:

- Öffnen Sie den Objektinspektor.

- Klicken Sie in der Registerkarte Berechtigungen auf Bearbeiten.

- Navigieren Sie zu der zu entziehenden Berechtigung, klicken Sie in der Spalte Aktionen auf

, und wählen Sie Entfernen aus.

, und wählen Sie Entfernen aus. - Klicken Sie auf Speichern.

So bearbeiten Sie Berechtigungen für Datenobjekte:

- Öffnen Sie den Objektinspektor.

- Klicken Sie in der Registerkarte Berechtigungen auf Bearbeiten.

- Wählen Sie in der Dropdown-Liste Berechtigung einen neuen Wert für die zu bearbeitende Berechtigung aus.

- Klicken Sie auf Speichern.

Informationen zur Zusammenarbeit von Rollen und Berechtigungen finden Sie unter Beispiele für Sicherheit.