In der Oracle Cloud-Konsole auszuführende Schritte

Führen Sie für jeden Account, für den Sie SSO einrichten möchten, die folgenden Aktionen aus:

- Oracle Fusion Cloud Enterprise Performance Management-Benutzer verwalten

- Azure AD als SAML-IdP einrichten und einer IdP-Policy zuweisen

Benutzer verwalten

- Erstellen Sie Benutzer. Informationen hierzu finden Sie unter Benutzer erstellen.

- Weisen Sie Benutzer vordefinierten Rollen zu. Informationen hierzu finden Sie unter Rollen zuweisen.

Microsoft Entra ID als SAML-IdP einrichten und einer IdP-Policy zuweisen

Ausführliche Anweisungen zu dieser Aufgabe finden Sie unter SAML-Identitätsprovider hinzufügen in der Dokumentation Oracle Cloud Infrastructure-Dokumentation.

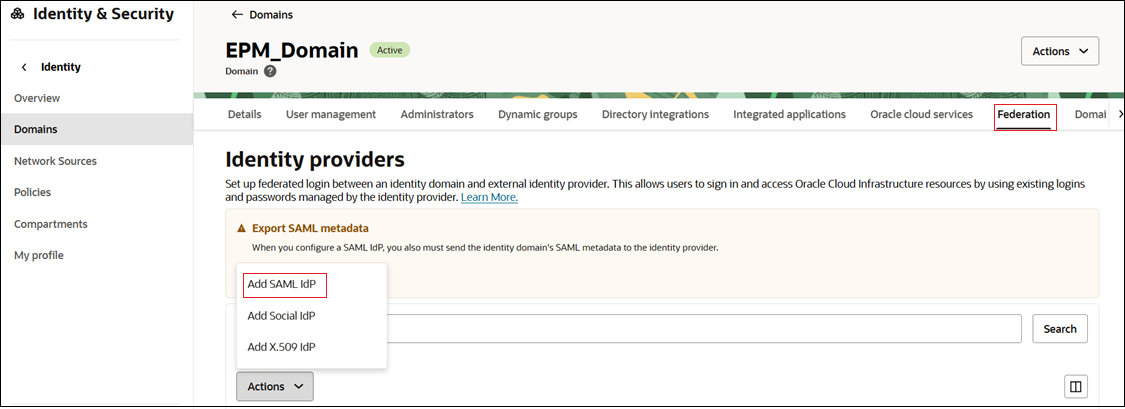

- Melden Sie sich als Identitätsdomainadministrator bei der IAM-Oberfläche an. Informationen hierzu finden Sie unter Auf die IAM-Oberfläche zugreifen.

- Navigieren Sie zur Registerkarte Föderation.

- Klicken Sie auf Aktionen, wählen Sie SAML-IdP hinzufügen aus, und leiten Sie die Aufgaben im Workflow weiter.

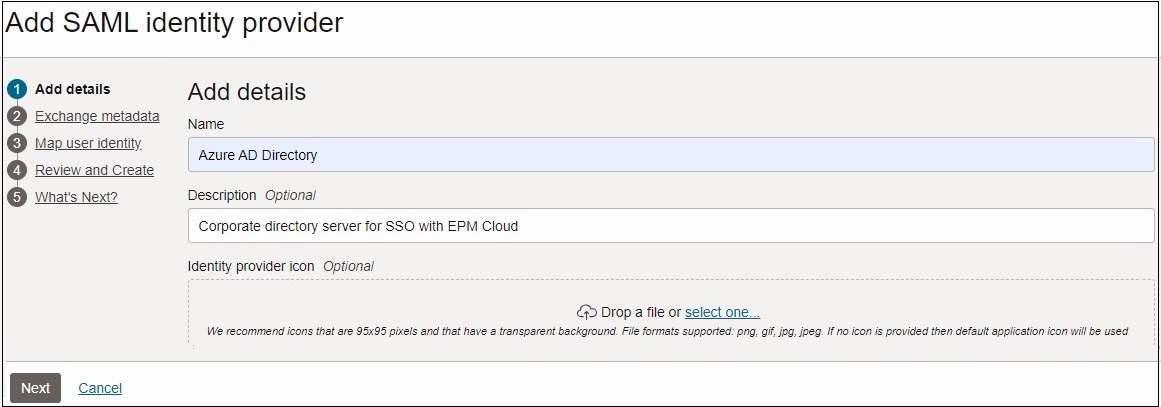

- Aufgabe 1 - Details hinzufügen:

- Name: Geben Sie den Namen des SAML-IdP ein.

- (Optional) Beschreibung: Geben Sie eine Beschreibung des IdP ein.

- (Optional) Identitätsprovidersymbol: Ziehen Sie ein unterstütztes Bild per Drag-and-Drop hierher, oder klicken Sie auf auswählen, um das Bild zu suchen.

- Klicken Sie auf Weiter.

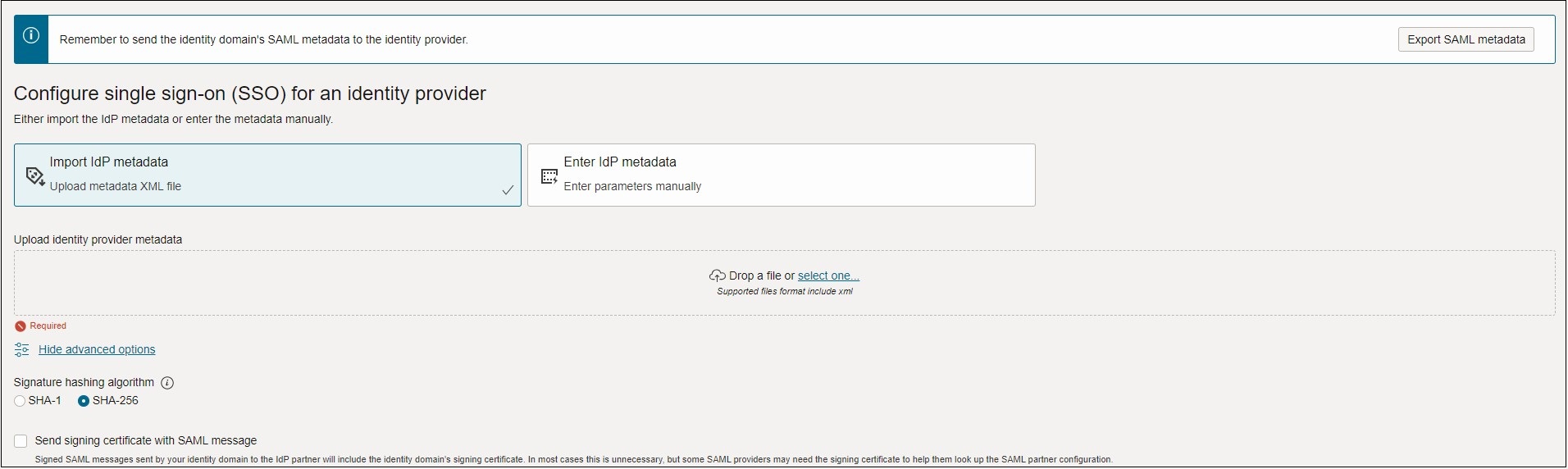

- Aufgabe 2 - Metadaten austauschen:

- Klicken Sie auf die Schaltfläche SAML-Metadaten exportieren, um die SAML-Metadaten an Microsoft Entra ID zu senden.

- Wählen Sie IdP-Metadaten importieren aus.

- Suchen Sie die heruntergeladene Microsoft Entra ID-Metadatendatei, und wählen Sie sie aus. Informationen hierzu finden Sie unter In Microsoft Entra ID auszuführende Schritte.

- Klicken Sie auf Weiter.

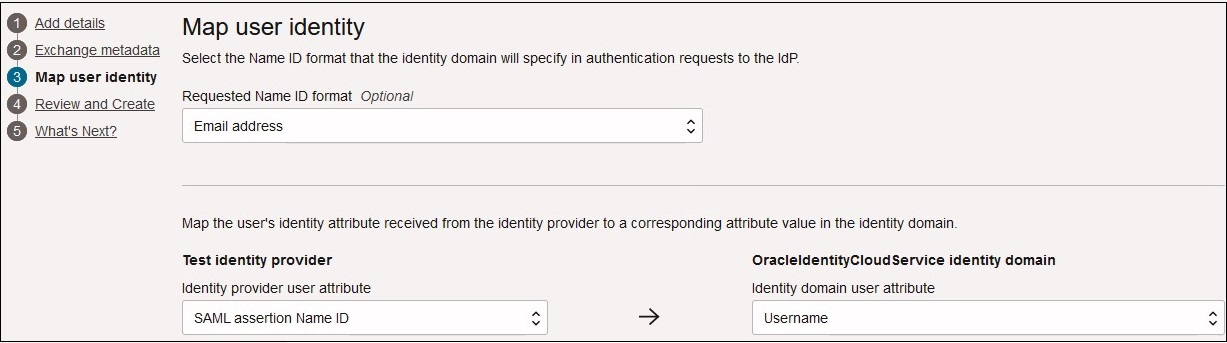

- Aufgabe 3 - Benutzeridentität zuordnen: Ordnen Sie die von Microsoft Entra ID erhaltenen Identitätsattribute des Benutzers einer Oracle Cloud Infrastructure-Identitätsdomain zu.

- Wählen Sie unter Angefordertes NameID-Format das Format aus, in dem Microsoft Entra ID das Benutzerattribut an Oracle Identity Cloud Service weiterleitet.

- Wählen Sie unter der Option zum Testen des Identitätsproviders das Microsoft Entra ID-Attribut aus, das den Benutzer eindeutig identifiziert. Um ein anderes Attribut als die Benutzer-ID (z.B. die E-Mail-ID) zu verwenden, wählen Sie SAML-Attribut aus. Wählen Sie andernfalls Namens-ID aus.

- Wählen Sie unter OracleIdentityCloudService-Identitätsdomain das Oracle Identity Cloud Service-Attribut aus, dem Sie das ausgewählte Microsoft Entra ID-Attribut zuordnen möchten.

- Klicken Sie auf Weiter.

- Prüfen Sie auf der Seite Prüfen und erstellen die eingegebenen Details. Klicken Sie auf IdP erstellen.

- Klicken Sie unter Identitätsprovider auf Microsoft Entra ID.

- Prüfen Sie SAML-SSO auf der Microsoft Entra ID-Detailseite.

- Wählen Sie im Menü Aktionen des Identitätsproviders die Option Anmeldung testen aus.

- Authentifizieren Sie sich mit Ihren Zugangsdaten, um die Verbindung zu testen.

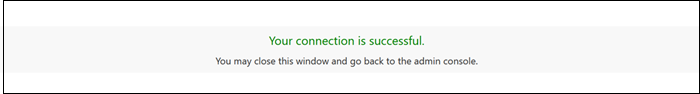

Wenn der Vorgang erfolgreich war, wird folgende Meldung angezeigt: "Ihre Verbindung wurde erfolgreich hergestellt."

- Wählen Sie im Menü Aktionen des Identitätsproviders die Option Anmeldung testen aus.

- Aktivieren Sie Microsoft Entra ID, damit die Identitätsdomain den Provider verwenden kann. Wählen Sie im Menü Aktionen die Option IdP aktivieren aus.

- Weisen Sie Microsoft Entra ID einer bereits erstellten Policy-Regel zu. Wählen Sie im Menü Aktionen die Option Zu IdP-Policy hinzufügen aus. Informationen dazu, wie Sie eine Policy erstellen und dann eine Regel zuweisen, finden Sie unter IdP-Policy erstellen und Regel zuweisen.

IdP-Policy erstellen und Regel zuweisen

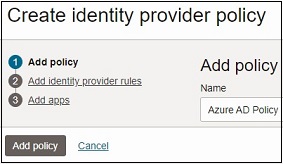

- Scrollen Sie in der Registerkarte Föderationen nach unten zu Identitätsprovider-Policys.

- Klicken Sie auf IdP-Policy erstellen.

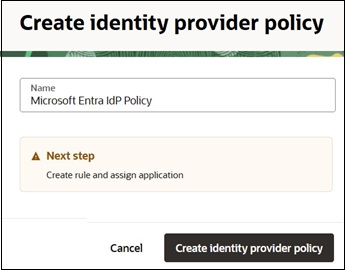

- Geben Sie auf der Seite Identitätsprovider-Policy erstellen den Namen ein, und klicken Sie auf Identitätsprovider-Policy erstellen.

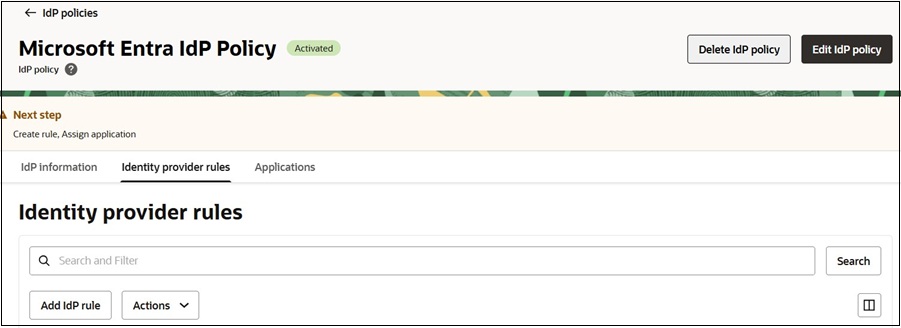

- Navigieren Sie zur Registerkarte Identitätsproviderregeln.

- Klicken Sie auf IdP-Regel hinzufügen, um Regeln für diese Policy zu definieren.

- Führen Sie auf der Seite Identitätsproviderregel hinzufügen folgende Schritte aus:

- Geben Sie einen Namen in Regelname ein.

- Verwenden Sie das Menü Identitätsprovider zuweisen, um Microsoft Entra ID dieser Regel zuzuweisen.

- Konfigurieren Sie Bedingungen.

- Klicken Sie auf IdP-Regel hinzufügen.

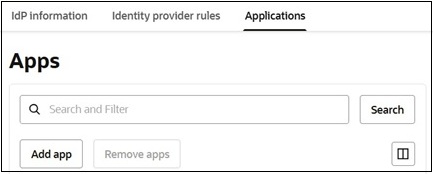

- Weisen Sie dieser Policy eine Anwendung zu. Navigieren Sie zur Registerkarte Anwendungen.

- Klicken Sie auf Anwendungen hinzufügen.

- Führen Sie auf der Seite App hinzufügen die folgenden Schritte aus:

- Suchen Sie die Apps, die Sie dieser IdP-Policy zuweisen möchten, und wählen Sie sie aus.

- Klicken Sie auf App hinzufügen.

Jetzt können Sie sich über einen der konfigurierten IdPs mit SSO bei diesen Umgebungen anmelden.