Passi da completare nella console di Oracle Cloud

Per ogni account per il quale si desidera impostare l'autenticazione SSO, completare le azioni indicate di seguito.

- Gestione di utenti Oracle Fusion Cloud Enterprise Performance Management

- Configurazione di Azure AD come provider di identità SAML e relativa assegnazione a un criterio del provider di identità

Gestione degli utenti

- Creare gli utenti. Fare riferimento alla sezione Creazione dell'utente.

- Assegnazione di ruoli predefiniti agli utenti. Fare riferimento alla sezione Assegnazione di ruoli.

Impostazione di Microsoft Entra ID come provider di identità SAML e assegnazione a un criterio provider di identità

Per istruzioni dettagliate su questo task, fare riferimento alla sezione Aggiunta di un provider di identità SAML in Documentazione di Oracle Cloud Infrastructure.

- Connettersi all'interfaccia IAM come amministratore del dominio di Identity. Fare riferimento alla sezione Accesso all'interfaccia IAM.

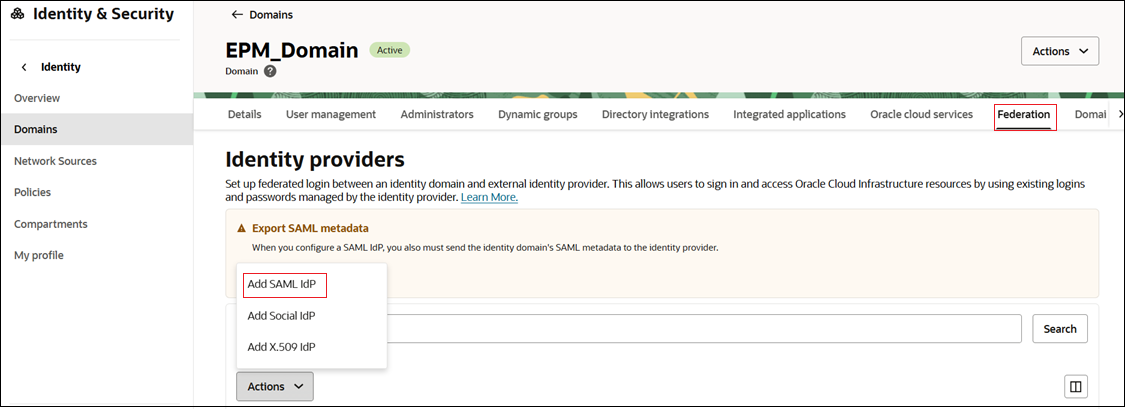

- Passare alla scheda Federazione.

- Fare clic su Azioni, selezionare Aggiungi provider di identità SAML e sottomettere i task nel flusso di lavoro.

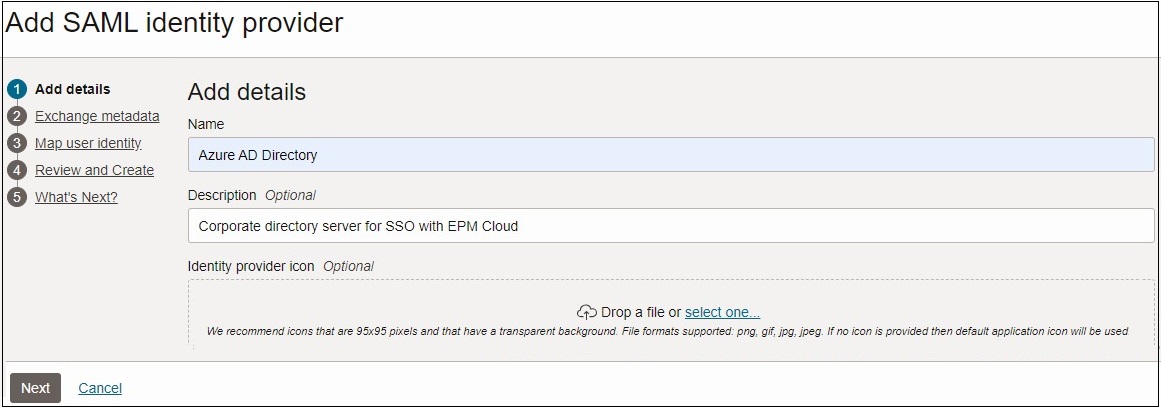

- Task 1 - Aggiungere i dettagli.

- Nome: immettere il nome del provider di identità SAML.

- (Facoltativo) Descrizione: immettere una descrizione del provider di identità.

- (Facoltativo) Icona del provider di identità: trascinare e rilasciare un'immagine supportata oppure fare clic su Seleziona uno per cercare l'immagine.

- Fare clic su Avanti.

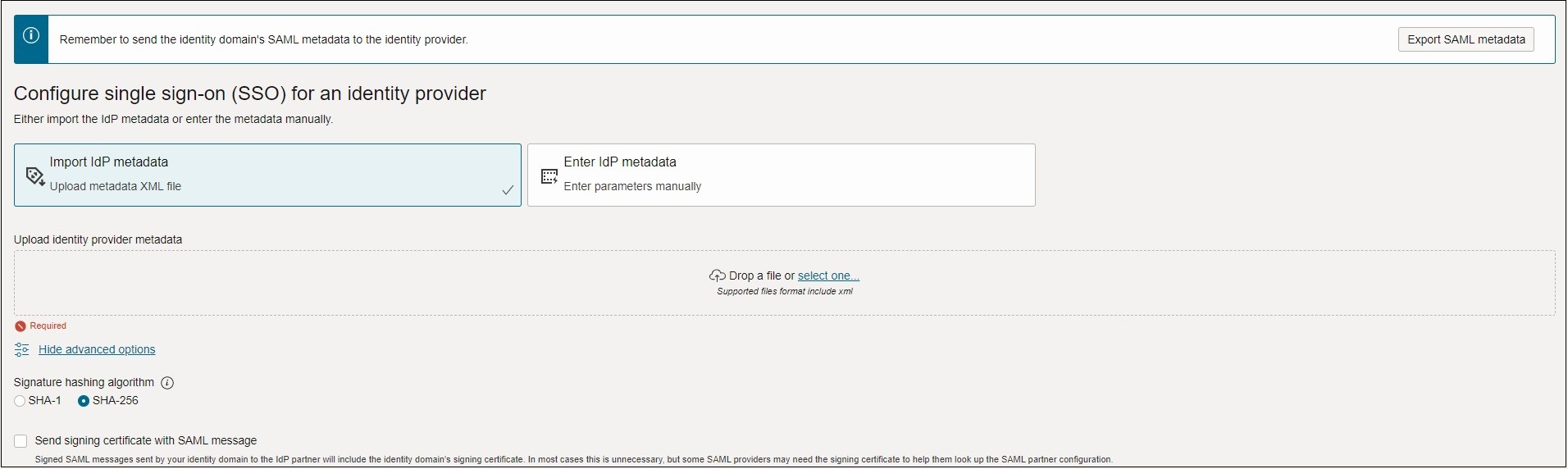

- Task 2 - Scambiare i metadati.

- Fare clic sul pulsante Esporta metadati SAML per inviare i metadati SAML a Microsoft Entra ID.

- Selezionare Importa metadati IdP.

- Sfogliare e selezionare il file di metadati Microsoft Entra ID scaricato. Fare riferimento alla sezione Passi da completare in Microsoft Entra ID.

- Fare clic su Avanti.

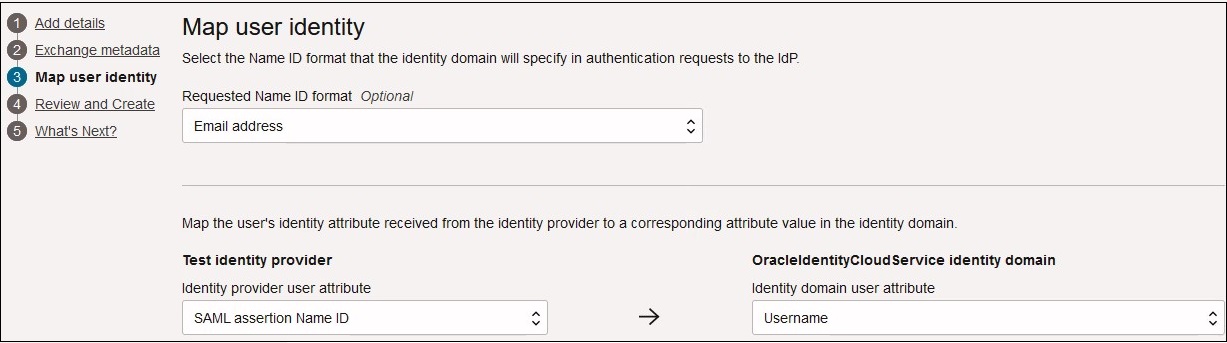

- Task 3 - Mappare l'identità utente. Mappare gli attributi di identità dell'utente provenienti da Microsoft Entra ID su un dominio di Identity dell'infrastruttura Oracle Cloud.

- Come formato NameID obbligatorio, selezionare il formato utilizzato da Microsoft Entra ID per inoltrare l'attributo utente a Oracle Identity Cloud Service.

- Per il test del provider di identità, selezionare l'attributo di Microsoft Entra ID che identifica in modo univoco l'utente. Per utilizzare un attributo diverso dall'ID utente, ad esempio l'ID e-mail, selezionare Attributo SAML. In caso contrario, selezionare ID nome.

- Come dominio di Identity OracleIdentityCloudService, selezionare l'attributo di Oracle Identity Cloud Service su cui si desidera mappare l'attributo di Microsoft Entra ID selezionato.

- Fare clic su Avanti.

- Nella pagina Rivedi e crea, verificare i dettagli immessi. Fare clic su Crea provider di identità.

- In Provider di identità, fare clic su Microsoft Entra ID.

- Nella pagina dei dettagli di Microsoft Entra ID, verificare l'autenticazione SSO SAML.

- Dal menu Azioni del provider di identità selezionare Test login.

- Eseguire l'autenticazione con le proprie credenziali per effettuare il test della connessione.

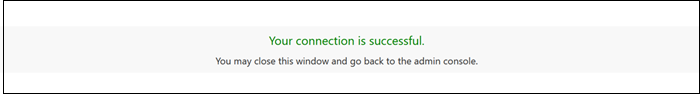

In caso di esito positivo, verrà visualizzato un messaggio: "Connessione riuscita".

- Dal menu Azioni del provider di identità selezionare Test login.

- Attivare Microsoft Entra ID in modo che il dominio di Identity possa utilizzarlo. Dal menu Azioni selezionare Attiva IdP.

- Assegnare Microsoft Entra ID a una regola criteri esistente creata. Dal menu Azioni selezionare Aggiungi a criterio provider di identità. Se si prevede di creare un criterio e quindi assegnare una regola, fare riferimento alla sezione Creazione di un criterio del provider di identità e assegnazione alla regola.

Creazione di un criterio del provider di identità e assegnazione per una regola

- Nella scheda Federazioni scorrere verso il basso fino a Criteri provider di identità.

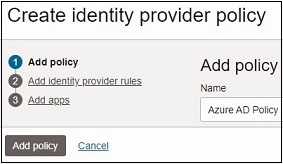

- Fare clic su Crea criterio provider di identità.

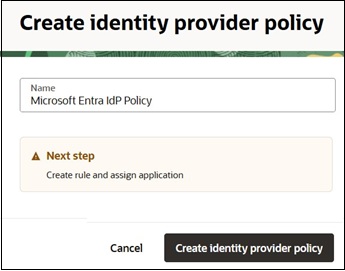

- Nella pagina Crea criterio provider di identità, immettere il nome, quindi fare clic su Crea criterio provider di identità.

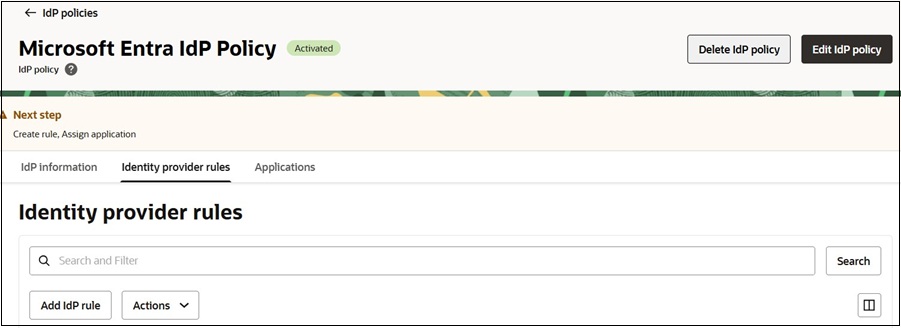

- Passare alla scheda Regole provider di identità.

- Fare clic su Aggiungi regola provider di identità per definire le regole per questo criterio.

- Nella pagina Aggiungi regola provider di identità, effettuare le operazioni riportate di seguito.

- Immettere un valore nel campo Nome regola.

- Utilizzare il menu Assegna provider di identità per assegnare Microsoft Entra ID a questa regola.

- Configurare le condizioni.

- Fare clic su Aggiungi regola IdP.

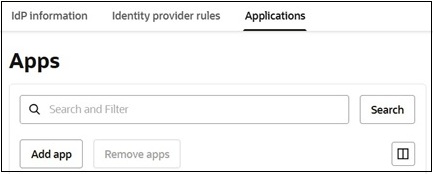

- Assegnare l'applicazione a questo criterio. Passare alla scheda Applicazioni.

- Fare clic su Aggiungi applicazioni.

- Nella pagina Aggiungi applicazione, procedere come segue.

- Cercare e selezionare le applicazioni da assegnare a questo criterio del provider di identità.

- Fare clic su Aggiungi applicazione.

È ora possibile eseguire l'accesso SSO a tali ambienti utilizzano uno qualsiasi dei provider di identità configurati.