Microsoft Entra ID로 완료할 단계

Microsoft Entra ID를 IdP(ID 제공자)로 구성하려면 다음 작업을 완료합니다.

- Azure AD에서 엔터프라이즈 애플리케이션으로 Oracle Cloud Infrastructure Console을 추가합니다.

- Azure AD 사용자를 Oracle IDCS 엔터프라이즈 애플리케이션에 지정합니다.

- Oracle Cloud Infrastructure Console 엔터프라이즈 애플리케이션에 대한 SSO 설정.

다음 구성 단계를 완료하는 데 관련된 자세한 단계 및 설명은 Microsoft Entra ID 설명서를 참조하십시오.

엔터프라이즈 애플리케이션으로 Oracle Cloud Infrastructure Console 추가

- Microsoft Entra ID 로그인 페이지에 액세스하고 로그인합니다.

- 홈 왼쪽 네비게이션 창에서 애플리케이션을 누른 후 엔터프라이즈 애플리케이션을 누릅니다.

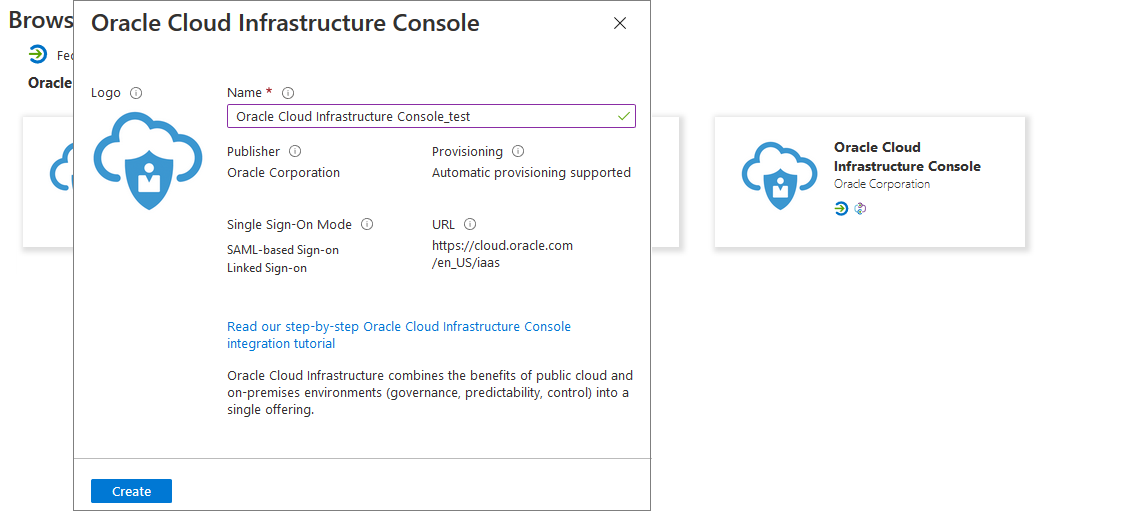

- 새 애플리케이션을 누릅니다. Oracle이 클라우드 플랫폼으로 나열된 Microsoft Entra 갤러리 화면을 찾아봅니다.

- Oracle을 눌러 사용가능 Oracle Cloud 플랫폼 목록을 표시합니다.

- Oracle Cloud Infrastructure Console을 누릅니다.

- 이름을 입력하고 생성을 눌러 Oracle Cloud Infrastructure 엔터프라이즈 애플리케이션의 인스턴스를 추가합니다.

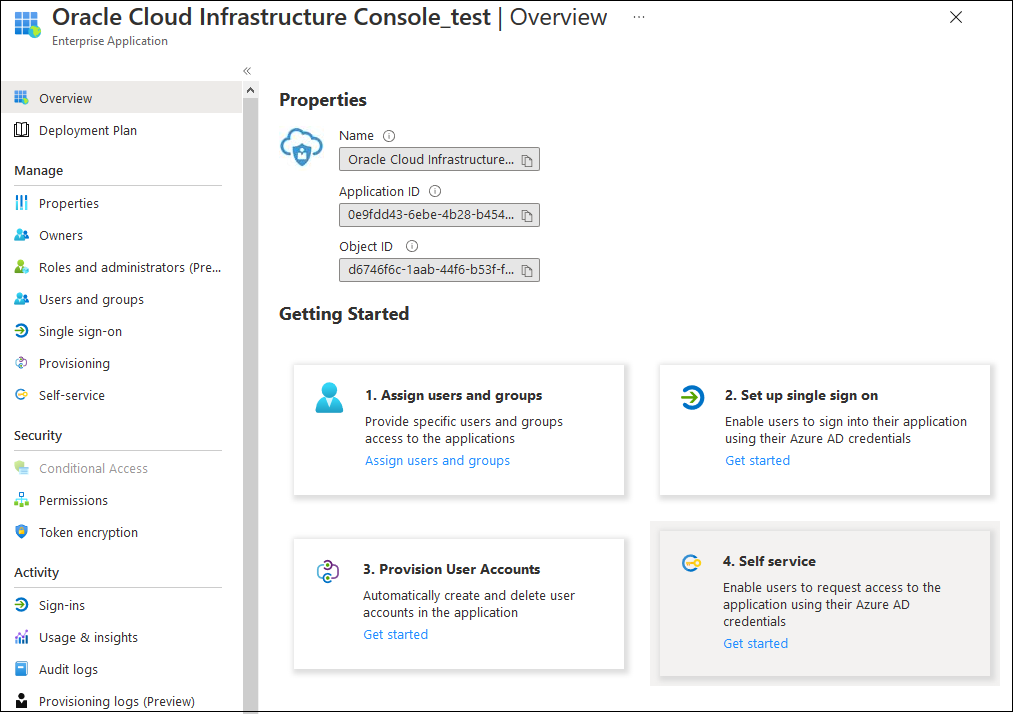

엔터프라이즈 애플리케이션 등록정보 개요가 표시됩니다.

Microsoft Entra ID 사용자를 Oracle Cloud Infrastructure Console 엔터프라이즈 애플리케이션에 지정

지정된 사용자만 Microsoft Entra ID에 로그인하고 Oracle Fusion Cloud Enterprise Performance Management 및 Oracle Fusion Cloud Enterprise Data Management에 페더레이션될 수 있습니다. 사용자 그룹을 지정할 수도 있습니다. 이러한 사용자 또는 그룹이 이미 Microsoft Entra ID에 있는지 확인합니다.

- Oracle Cloud Infrastructure Console 애플리케이션의 왼쪽 탐색 창에서 관리 아래에 있는 사용자 및 그룹을 누릅니다. 또는 엔터프라이즈 애플리케이션의 개요 페이지에서 사용자 및 그룹 지정을 누릅니다.

- 사용자/그룹 추가를 누릅니다.

- 사용자에서 선택되지 않음을 눌러 사용자 화면을 엽니다. 애플리케이션에 지정할 사용자를 선택하고 선택을 누릅니다.

- 지정을 눌러 선택한 사용자를 애플리케이션에 지정합니다.

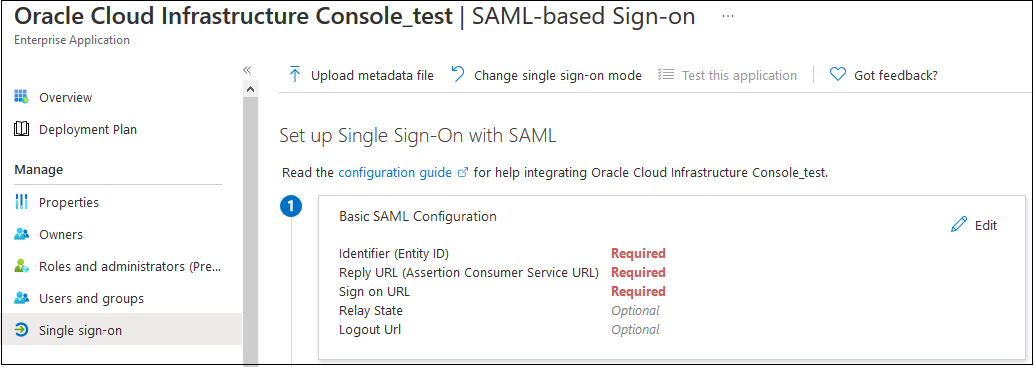

Oracle Cloud Infrastructure Console 엔터프라이즈 애플리케이션에 대한 SSO 설정

- 왼쪽 네비게이션 창에서 싱글 사인온을 누릅니다.

- 싱글 사인온 방법 선택에서 SAML을 누릅니다.

SAML로 싱글 사인온 설정 화면이 열립니다.

- 기본 SAML 구성 세부정보를 입력합니다.

이 단계에서 입력해야 하는 정보는 Oracle Identity Cloud Service에서 SAML을 구성할 때 생성됩니다.

- 기본 SAML 구성 섹션에서 편집을 누릅니다.

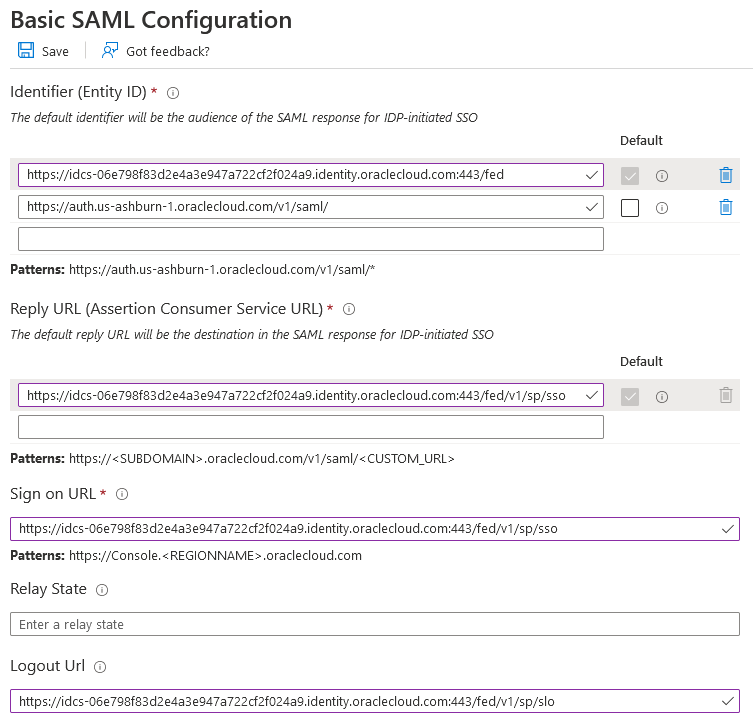

- 기본 SAML 구성 페이지에서 Oracle Identity Cloud Service와 함께 사용하는 SSO에 대한 설정을 입력합니다.

Note:

기본 SAML 설정으로 입력해야 하는 Oracle Identity Cloud Service 설정은 다음 예측 가능한 패턴을 따릅니다. https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fedCUSTOMER_IDENTIFIER는 테넌시에 관련된 고유한 영숫자 문자열입니다. Oracle Identity Cloud Service URL의 일부입니다. 예를 들어, 로그인 URL이 https://idcs-01e711f676d2e4a3e456a112cf2f031a9.identity.oraclecloud.com/ui/v1/signin이면 CUSTOMER_IDENTIFIER는 SAML 구성 설정을 파생하는 데 사용하는 01e711f676d2e4a3e456a112cf2f031a9입니다. 이 예에서는 식별자(엔티티 ID)가 https://idcs-01e711f676d2e4a3e456a112cf2f031a9.identity.oraclecloud.com:443/fed가 됩니다.

테넌시의 잘 알려진 Oracle Identity Cloud Service 구성 설정을 모두 보려면 Oracle Identity Cloud Service URL에 /.well-known/idcs-configuration을 추가하여 입력합니다. 예를 들어 https://idcs-01e711f676d2e4a3e456a112cf2f031a9.identity.oraclecloud.com/.well-known/idcs-configuration이 있습니다.- 식별자(엔티티 ID): 조직의 Oracle Identity Cloud Service를 프로비저닝하는 중 설정된 제공자 ID입니다.

예: https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fed

Note:

기본 ID임을 표시하려면 기본값 확인란을 선택합니다. - 회신 URL: Microsoft Entra ID의 수신 SAML 어설션을 처리할 Oracle Identity Cloud Service의 엔드포인트입니다. 어설션 소비자 서비스 URL이라고도 하는 이 값은 Oracle Identity Cloud Service를 구성하는 중 설정됩니다.

예: https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fed/v1/sp/sso

- 사인온 URL: Microsoft Entra ID로 시작한 SSO를 수행하는 Cloud EPM 및 Cloud EDM 사인온 페이지의 URL입니다.

예: https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fed/v1/sp/sso

- 로그아웃 URL: Oracle Identity Cloud Service의 로그아웃 서비스 URL입니다.

예: https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fed/v1/sp/slo

- 식별자(엔티티 ID): 조직의 Oracle Identity Cloud Service를 프로비저닝하는 중 설정된 제공자 ID입니다.

- 저장을 누릅니다.

- 기본 SAML 구성 페이지를 닫습니다

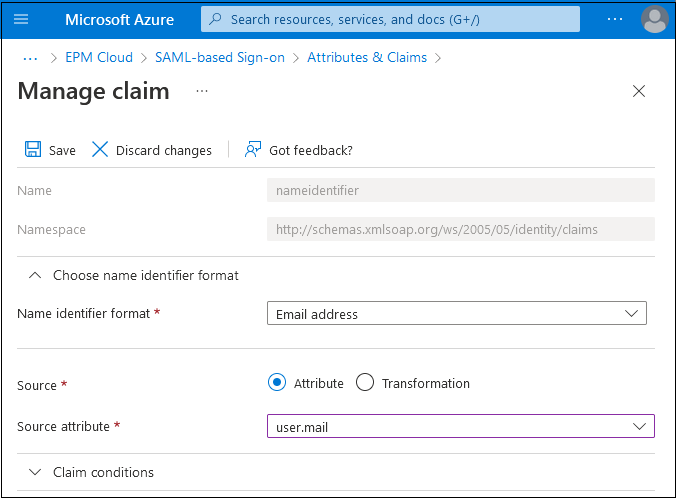

- SAML로 싱글 사인온 설정 화면에서 사용자 속성 및 클레임을 입력합니다.

- 속성 및 클레임에서 편집을 누릅니다.

- 클레임 이름에서 고유 사용자 식별자(이름 ID)를 누르고 소스 속성 값(예: user.mail)을 선택합니다. 이 값은 Oracle Identity Cloud Service에서 지정한 Requested NameID 형식과 일치해야 합니다.

- 저장을 누릅니다.

- 클레임 관리와 속성 및 클레임 페이지를 닫습니다.

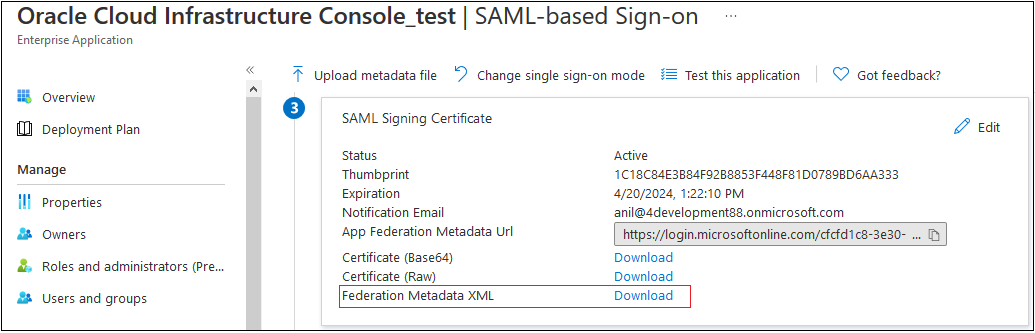

- Microsoft Entra ID 메타데이터 파일을 다운로드합니다.

- SAML로 싱글 사인온 설정 화면의 SAML 서명 인증서 섹션에서 페더레이션 메타데이터 XML 옆에 있는 다운로드를 누릅니다.

- 화면에 표시되는 프롬프트에 따라 Oracle Identity Cloud Service에서 액세스할 수 있는 로컬 디렉토리에 메타데이터 파일을 저장합니다.

- SAML로 싱글 사인온 설정 화면의 SAML 서명 인증서 섹션에서 페더레이션 메타데이터 XML 옆에 있는 다운로드를 누릅니다.