Etapas a Serem Concluídas no Oracle Cloud Console

Para cada conta em que deseja configurar o SSO, faça o seguinte:

- Gerenciar usuários do Oracle Fusion Cloud Enterprise Performance Management

- Configurar Azure AD como um IdP SAML e Atribuir a uma Política de IdP

Gerenciar Usuários

- Crie usuários. Consulte Criação de Usuário

- Atribua usuários a funções predefinidas. Consulte Atribuição de Funções.

Configurar Microsoft Entra ID como um IdP SAML e Atribuir a uma Política de IdP

Para obter instruções detalhadas sobre essa tarefa, consulte Adicionar um provedor de identidades do SAML em Documentação do Oracle Cloud Infrastructure.

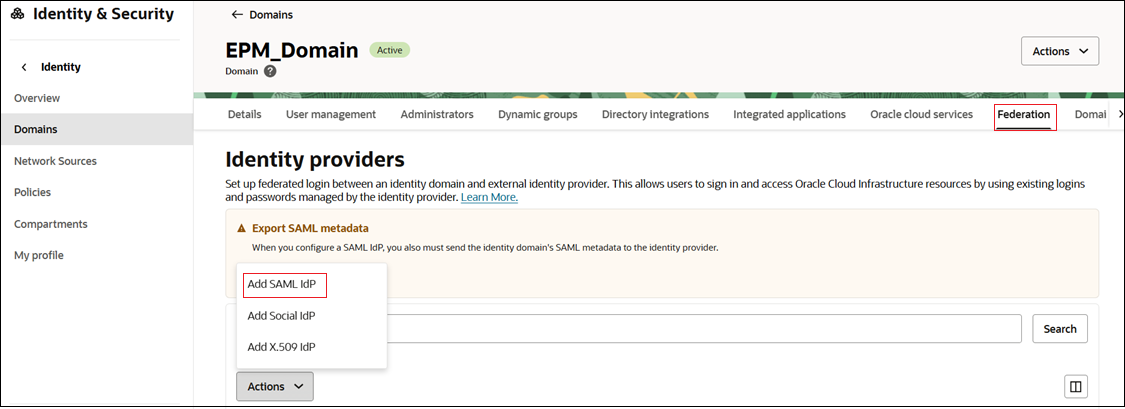

- Entre na Interface do IAM como Administrador de Domínio de Identidades. Consulte Acesso à Interface do IAM.

- Navegue até a guia Federação.

- Clique em Ações, selecione Adicionar IdP SAML e envie as tarefas no workflow.

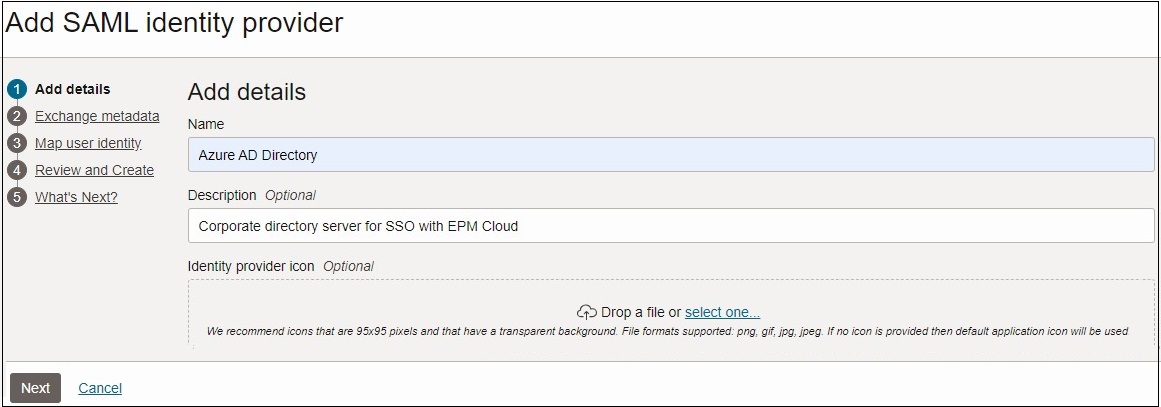

- Tarefa 1 - Adicionar detalhes:

- Nome: Insira o nome do IdP SAML.

- (Opcional) Descrição: Especifique uma descrição do IdP.

- (Opcional) Ícone do provedor de identidades: Arraste e solte uma imagem compatível ou clique em selecionar uma para procurar a imagem.

- Clique em Avançar.

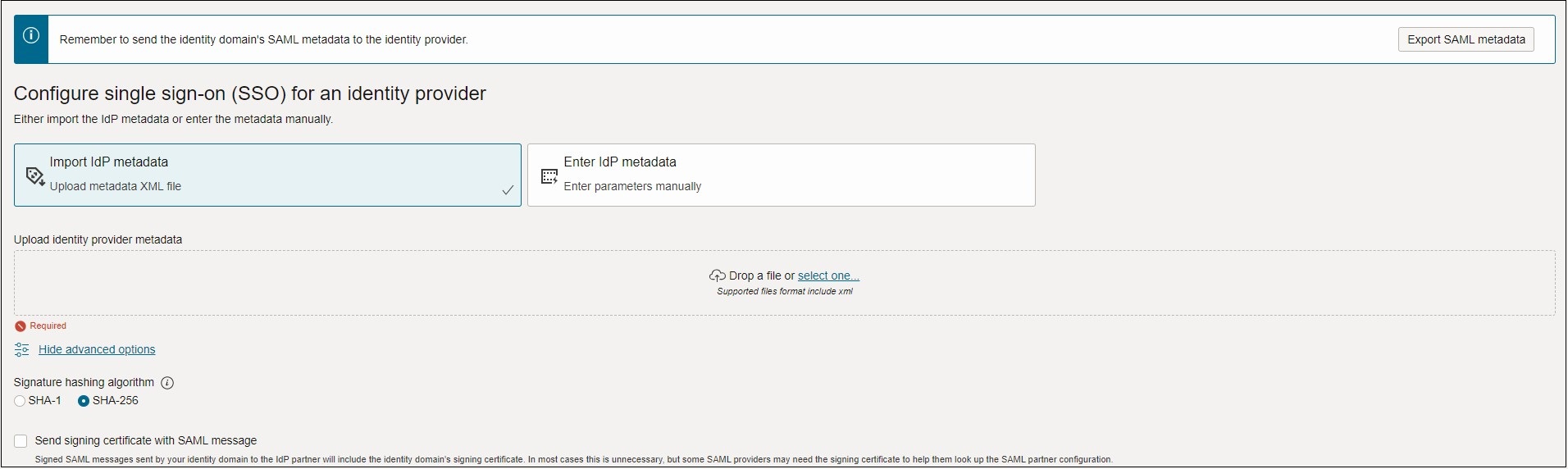

- Tarefa 2 - Trocar metadados:

- Clique no botão Exportar metadados SAML para enviar os metadados SAML para o Microsoft Entra ID.

- Selecione Importar metadados IdP.

- Procure e selecione o arquivo de metadados do Microsoft Entra ID que você baixou. Consulte Etapas a Serem Concluídas no Microsoft Entra ID.

- Clique em Avançar.

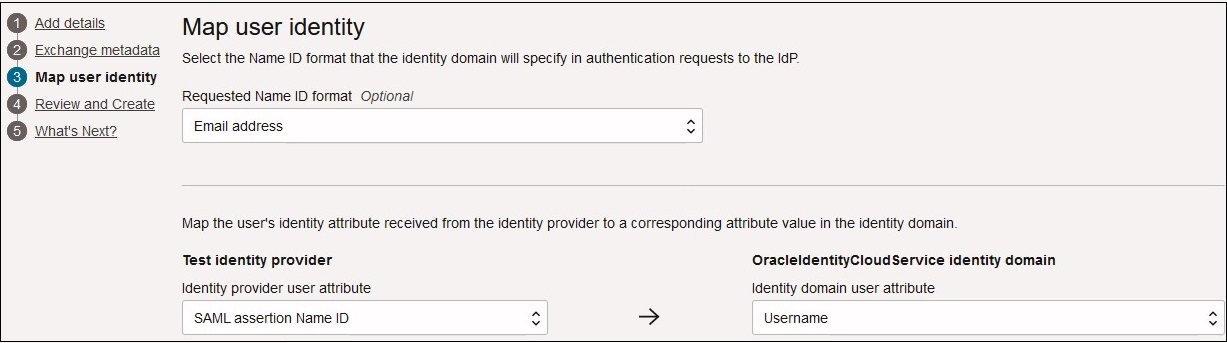

- Tarefa 3 - Mapear identidade de usuário. Mapeie os atributos de identidade de usuário recebidos do Microsoft Entra ID para um domínio da identidades do Oracle Cloud Infrastructure.

- Para Formato do ID do Nome Solicitado, selecione o formato no qual o Microsoft Entra ID encaminhará o atributo de usuário para o Oracle Identity Cloud Service.

- Para Testar provedor de identidades, selecione o atributo do Microsoft Entra ID que identifica exclusivamente o usuário. Para usar um atributo diferente do ID de usuário (por exemplo, ID de e-mail), selecione Atributo de SAML. Caso contrário, selecione ID do Nome.

- Para Domínio de identidades OracleIdentityCloudService, selecione o atributo do Oracle Identity Cloud Service para o qual deseja mapear o atributo do Microsoft Entra ID selecionado.

- Clique em Avançar.

- Na página Revisar e Criar, verifique os detalhes inseridos. Clique em Criar IdP.

- Em Provedores de Identidades, clique em Microsoft Entra ID

- Na página de detalhes do Microsoft Entra ID, verifique o SSO SAML.

- Usando o menu Ações do Provedor de Identidades, selecione Testar Login no menu.

- Faça a autenticação com as suas credenciais para testar a conexão.

Se a conexão for bem-sucedida, uma mensagem será exibida: "Sua conexão foi bem-sucedida."

- Usando o menu Ações do Provedor de Identidades, selecione Testar Login no menu.

- Ative a opção Microsoft Entra ID para que o domínio de identidades possa usá-la. Usando o menu Ações, selecione Ativar IdP.

- Atribua o Microsoft Entra ID a uma regra de política existente criada por você. Usando o menu Ações, selecione Adicionar à política de IdP. Se planeja criar uma política e depois atribuir uma regra, consulte Criar uma Política de IdP e Atribuir Regra.

Criar uma Política de IdP e Atribuir uma Regra

- Na guia Federações, role a tela para baixo até Políticas de provedores de identidades.

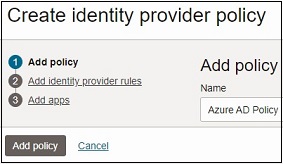

- Clique em Criar política de IdP.

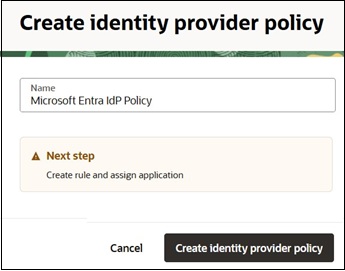

- Na página Criar política do provedor de identidades, insira o Nome e clique em Criar política do provedor de identidades.

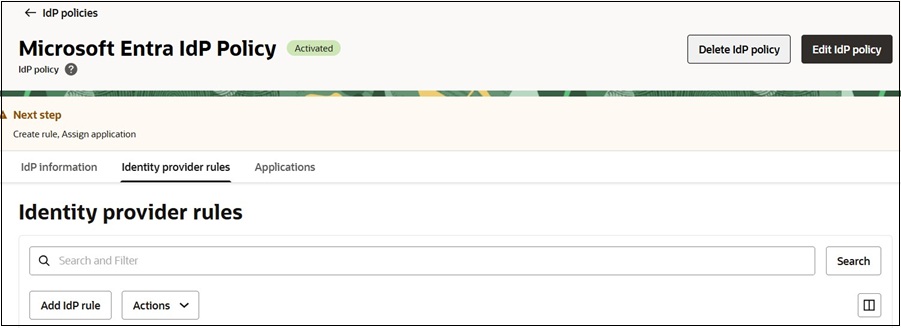

- Navegue até a guia Regras do provedor de identidades.

- Clique em Adicionar regra de IdP para definir regras para esta política.

- Na página Adicionar regra do provedor de identidades:

- Insira um Nome de Regra.

- Use o menu Atribuir provedores de identidades para atribuir o Microsoft Entra ID a essa regra.

- Configurar condições.

- Clique em Adicionar regra de IdP.

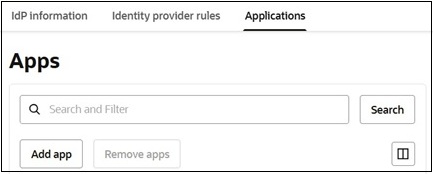

- Atribua o aplicativo a esta política. Navegue até a guia Aplicativos.

- Clique em Adicionar aplicativos.

- Na página Adicionar aplicativo:

- Pesquise e selecione os aplicativos a serem atribuídos a esta política de IdP.

- Clique em Adicionar Aplicativo.

Agora você pode usar o SSO para esses ambientes usando qualquer um dos IdPs configurados.