Mit Oracle Identity Governance integrieren

Sie können die Integration mit Oracle Identity Governance (OIG) ermöglichen, um die Identitätsorchestrierung zu ermöglichen und das Onboarding von Accounts und Berechtigungen, Rollen und die Abstimmung von Accounts zu automatisieren. Sie können jeweils nur eine aktive OIG-Anwendung integrieren.

Zertifizierte Komponenten

Das Zielsystem kann eines der folgenden sein:

- Oracle Identity Governance 12.2.1.4 Bundle-Patchnummer 11 (12.2.1.4.220703) oder höher. Ist die aktuelle Version von Oracle Identity Governance nicht kompatibel, wenden Sie sich an Oracle Support, der einen Patch für das Oracle Identity Governance-System anordnen kann.

- Oracle Identity Governance 14.1.2.1.0 oder höher.

Voraussetzungen

Oracle Identity Governance-Quelldaten müssen die folgenden Anforderungen in Oracle Access Governance erfüllen

Schritt 1: Kennzeichen "Zertifizierbar" für Anwendung, Berechtigungen und Rollen aktivieren

Das Kennzeichen Zertifizierbar muss wie folgt für Anwendungen, Berechtigungen und Rollen ausgewählt werden:

- Kennzeichen "Zertifizierbar" für Anwendungen und Berechtigungen auswählen

- Melden Sie sich bei der Oracle Identity Governance-Selfserviceanwendung an.

- Gehen Sie zu Verwalten, Selbstanfrage

- Suchen Sie nach der Anwendung, und wählen Sie das Informationssymbol.

- Wählen Sie das Flag Zertifizierbar.

- Für Rollen,

- Melden Sie sich bei der Oracle Identity Governance-Selfserviceanwendung an.

- Gehen Sie zu Verwalten, Rollen

- Suchen Sie nach einer Rolle, und wählen Sie das Informationssymbol aus.

- Aktivieren Sie unter Katalogattribute das Kontrollkästchen Zulässig.

Schritt 2: Berechtigungstypen in Oracle Identity Governance

Als Benutzer in Oracle Identity Governance benötigen Sie die folgenden Berechtigungstypen:

- Direktrückstellungskonten und -ansprüche

- Provisioning-Accounts und -Berechtigungen anfordern

- Abgestimmte Konten und Berechtigungen von den Zielen

- Global geladene Accounts und Berechtigungen

- Rolle "Anforderung" oder "Direkte Bereitstellung", die der Zugriffs-Policy zugeordnet ist

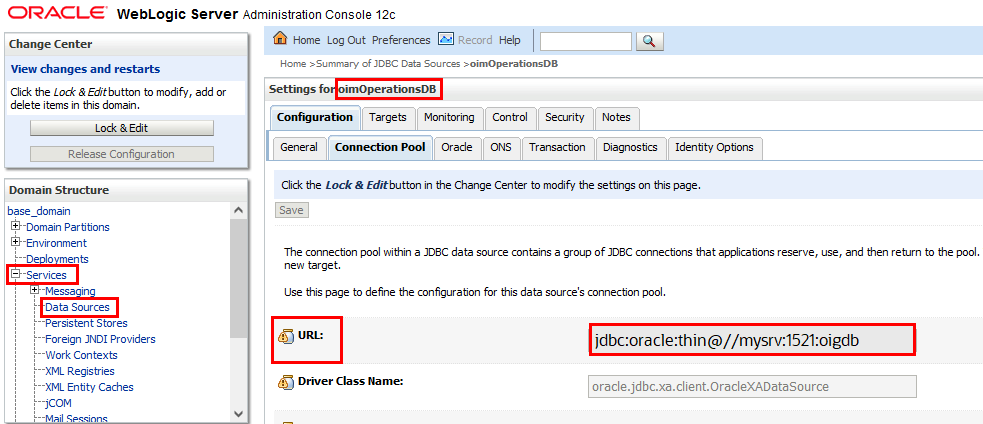

Schritt 3: JDBC-URL abrufen

Sie benötigen die JDBC-URL von OIG in den Verbindungseinstellungen.

- Melden Sie sich bei der Oracle WebLogic Server-Administrationskonsole an, die der Oracle Identity Governance-Instanz zugeordnet ist.

- Navigieren Sie zu Services → Datenquellen.

- Wählen Sie oimOperationsDB in der Registerkarte Konfigurationen aus.

- Wählen Sie Verbindungspool aus, und kopieren sie den Wert aus dem Feld URL:, der als JDBC-URL für Oracle Identity Governance verwendet werden soll.

Referenz:

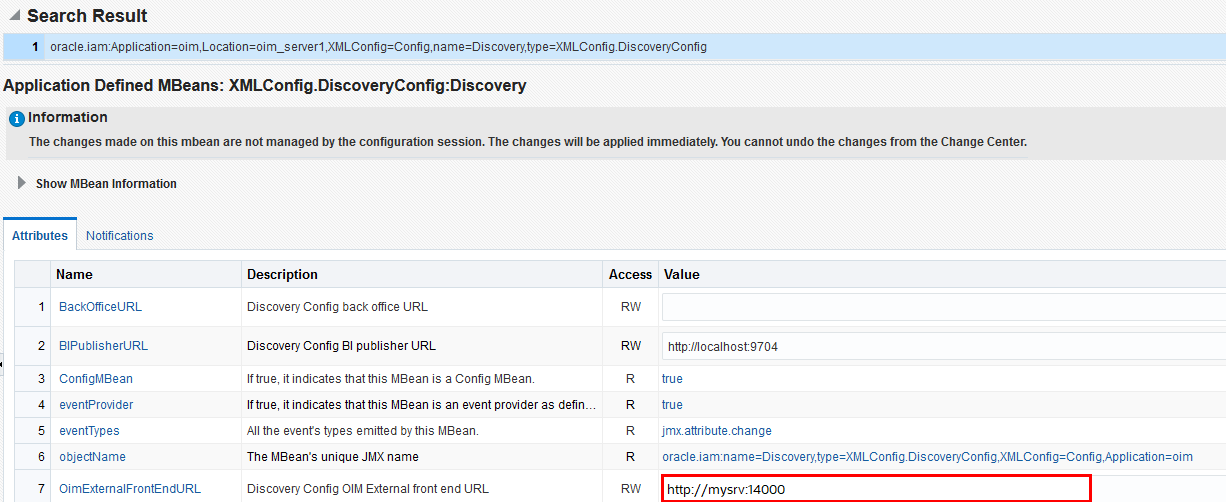

Schritt 4: Server-URL von Oracle Identity Governance abrufen

- Melden Sie sich bei dem Oracle Enterprise Manager Fusion Middleware Control-System an.

- Navigieren Sie zum System-MBean-Browser, und suchen Sie das MBean XMLConfig.DiscoveryConfig.

- Kopieren Sie den Wert des Attributs OimExternalFrontEndURL, und verwenden Sie den Wert als Wert für die Oracle Identity Governance-Server-URL.

Integration für Oracle Identity Governance konfigurieren

Sie können den Oracle Identity Governance-Agent so konfigurieren, dass eine Verbindung zu Oracle Access Governance hergestellt wird, dass Sie Verbindungsdetails und Zugangsdaten für das Zielsystem eingeben und einen für die Umgebung spezifischen Agent entwickeln müssen.

Zur Seite "Orchestrierte Systeme" navigieren

Auf der Seite "Orchestrierte Systeme" der Oracle Access Governance-Konsole können Sie die Konfiguration des orchestrierten Systems starten.

System auswählen

Im Schritt System auswählen des Workflows können Sie angeben, welchen Systemtyp Sie in Oracle Access Governance integrieren möchten.

Mit dem Feld Suchen können Sie das erforderliche System nach Namen suchen.

- Wählen Sie Oracle Identity Governance.

- Wählen Sie Weiter.

Details hinzufügen

Fügen Sie Details wie Name, Beschreibung und unterstützte Modi hinzu. Sie können den Modus nicht bearbeiten, nachdem Sie das orchestrierte System erstellt haben.

Mit der Integration können Sie Oracle Identity Governance so konfigurieren, dass es entweder als vollständige Identitätsquelle, als Quelle von Identitätsattributen für vorhandene Identitäten oder als verwaltetes System funktioniert.

- Geben Sie im Feld Name einen Namen für das System ein, mit dem Sie eine Verbindung herstellen möchten.

- Geben Sie eine Beschreibung für das System in das Feld Beschreibung ein.

- Entscheiden Sie, ob dieses orchestrierte System eine zuverlässige Quelle ist. Oracle Access Governance verwaltet immer Berechtigungen für dieses orchestrierte System.

-

Das ist die autoritative Quelle für meine Identitäten

Wählen Sie unter folgenden Optionen:

- Quelle der Identitäten und ihrer Attribute: Das System fungiert als Quellidentitäten und zugehörige Attribute. Mit dieser Option werden neue Identitäten erstellt.

- Nur Quelle von Identitätsattributen: Das System nimmt zusätzliche Details zu Identitätsattributen auf und gilt für vorhandene Identitäten. Mit dieser Option werden keine neuen Identitätsdatensätze aufgenommen oder erstellt.

-

Das ist die autoritative Quelle für meine Identitäten

- Wählen Sie Weiter.

Eigentümer hinzufügen

Fügen Sie dem orchestrierten System primäre und zusätzliche Verantwortliche hinzu, um Ressourcen zu verwalten.

Wenn Sie das erste orchestrierte System für Ihre Serviceinstanz einrichten, können Sie Eigentümer erst zuweisen, nachdem Sie die Identitäten im Abschnitt Identitäten verwalten aktiviert haben.

- Wählen Sie im Feld Wer ist der primäre Eigentümer? einen aktiven Oracle Access Governance-Benutzer als primären Eigentümer aus.

- Wählen Sie einen oder mehrere zusätzliche Eigentümer in der Liste Wer ist Eigentümer? aus. Sie können bis zu 20 zusätzliche Eigentümer für die Ressource hinzufügen.

Integrationseinstellungen

Geben Sie Verbindungsdetails für das Oracle Identity Governance-System ein.

- Geben Sie im Feld Wie lautet die JDBC-URL Ihres OIG-Datenbankservers? die JDBC-URL der OIG-Datenbank ein, mit der Sie eine Verbindung herstellen möchten. Informationen zum Abrufen der JDBC-URL finden Sie in Schritt 3: JDBC-URL abrufen.

- Geben Sie im Feld Wie lautet der Benutzername der OIG-Datenbank? den Datenbankbenutzer mit Lesezugriff ein, um eine Verbindung zur OIG-Datenbank herzustellen. Weitere Informationen finden Sie unter Schritt 4: Server-URL von Oracle Identity Governance abrufen

- Geben Sie im Feld Kennwort das Kennwort für den von Ihnen angegebenen OIG-Datenbankbenutzer ein.

- Geben Sie im Feld Wie lautet die URL Ihres OIG-Servers? die URL des OIG-Servers ein, mit dem Sie die Integration durchführen möchten.

- Geben Sie im Feld Wie lautet der Benutzername des OIG-Servers? den OIG-Benutzer ein, der für die Korrektur und Schema-Discovery verwendet wird. Der Oracle Identity Governance Server-Benutzer muss zur Rolle Systemadministrator gehören, um sowohl Remediation als auch Schema-Discovery für benutzerdefinierte Attribute zu unterstützen. Wenn nur Remediation erforderlich ist, kann der Benutzer stattdessen zur Rolle OrclOAGIntegrationAdmin gehören, die Schema-Discovery funktioniert jedoch nicht für diesen Benutzer.

- Geben Sie im Feld OIG-Serverkennwort ein, um den OIG-Serverbenutzer beim Aufrufen von OIG-APIs zur Korrektur zu authentifizieren.

- Möchten Sie das inkrementelle Laden von Daten in der OIG-Datenbank aktivieren?: Wählen Sie diese Option aus, um inkrementelles Laden von Daten durchzuführen. Wenn die Option "Tag-N" ausgewählt ist, verwenden Dataloads einen ereignisgesteuerten Modus, der Änderungen an Oracle Access Governance anwendet, wenn sie stattfinden, und nicht als periodischer Snapshot. Wenn Sie diese Option auswählen, stellen Sie sicher, dass Sie die erforderlichen Aufgaben in der OIG-Datenbank abgeschlossen haben, die unter Datenbanksetupschritte für das ereignisgesteuerte Laden von Daten definiert ist.Hinweis

Mit dieser Option können Sie Ereignisse aus OIG in Echtzeit und nicht regelmäßig anzeigen. Beispiel: Wenn die Organisation eine Identität für einen Benutzer erstellt, die sofort in Oracle Access Governance widergespiegelt werden muss, müssen Sie diese Option verwenden. Wenn die Identität hinzugefügt wird, wird das Ereignis nicht von der Integration notiert und mit Oracle Access Governance abgestimmt. Beim Laden der Standard-Snapshot-Daten würde die neue Identität erst bei der nächsten geplanten Ausführung abgestimmt. Mit dem ereignisgesteuerten Dataload werden Änderungen in Echtzeit identifiziert und bei jeder Veranstaltung in Oracle Access Governance geladen. - Prüfen Sie, ob die eingegebenen Details korrekt sind, und wählen Sie die Schaltfläche Hinzufügen.

- Wählen Sie im Schritt Agent herunterladen den Link Herunterladen aus, und laden Sie diese ZIP-Datei in die Umgebung herunter, in der dieser Agent ausgeführt wird.

Beenden

Beenden Sie die Konfiguration des orchestrierten Systems, indem Sie Details darüber angeben, ob weitere Anpassungen vorgenommen werden sollen, oder einen Dataload aktivieren und ausführen.

Der letzte Schritt des Workflows ist Fertigstellen.

Im Schritt Fertigstellen des Workflows werden Sie aufgefordert, den Agent herunterzuladen, mit dem Sie eine Schnittstelle zwischen Oracle Access Governance und Oracle Identity Governance herstellen. Wählen Sie den Link Herunterladen aus, um die ZIP-Datei des Agent in die Umgebung herunterzuladen, in der der dieser ausgeführt wird.

Befolgen Sie nach dem Herunterladen des Agent die Anweisungen im Artikel Agent-Administration.

- Anpassen und dann das System für Dataloads aktivieren

- Aktivieren und die Dataload mit den bereitgestellten Standardwerten vorbereiten

Datenbankschritte für das ereignisgesteuerte Laden von Daten konfigurieren

Beim Erstellen oder Aktualisieren eines orchestrierten Oracle Access Governance-Systems können Sie die ereignisgesteuerte Dataload-Option aktivieren. Mit dieser Option wird der Dataload von Tag zu Tag vom standardmäßigen Snapshot-basierten Modell auf ein ereignisgesteuertes Modell umgestellt. Als Voraussetzung für diese Option müssen Sie einen schreibgeschützten Benutzer in der OIG-Datenbank erstellen und die erforderlichen Rollen und Systemberechtigungen erteilen.

Unterstützte Attribute zum Filtern von Benutzerdaten

Wenn Sie ein orchestriertes System zum Onboarding von Daten aus Oracle Identity Governance konfigurieren, können Sie die Benutzerdaten filtern, die Sie in Oracle Access Governance aufnehmen möchten. Sie können das Onboarding von Benutzern einschränken, indem Sie Filter für Identitätsattribute wie Abteilung, Mitarbeitertyp, Standort und andere festlegen.

Eigenschaften zum Filtern von Benutzerdaten

Beachten Sie die folgenden Eigenschaften der Filterung von Benutzerdatenladungen, die für die Konfiguration von Filtern im orchestrierten System geeignet sind.

- Beim Abgleich von Benutzersuchfiltern und Filtern von Benutzerdatenwerten muss die Groß-/Kleinschreibung beachtet werden. Beispiel: Ein Filter von

department = Human Resourceswürde keine Benutzer mit dem Wertdepartment = HUMAN RESOURCESoderDepartment = Human Resourceszurückgeben. - Wenn keine Benutzer oder Accounts mit dem Benutzerdatenladefilter übereinstimmen, werden keine Daten von Oracle Access Governance aus Oracle Identity Governance aufgenommen. In diesem Fall würde der Dataload selbst jedoch im Aktivitätsprotokoll als erfolgreich bezeichnet werden, obwohl keine Identitäten oder Konten eingebunden sind.

- Benutzerdatenladefilterwerte dürfen für ein bestimmtes Filterattribut nicht größer als 1000 sein.

- Wenn bereits ein Agent installiert ist, ist ein Agent-Upgrade erforderlich, um Filter für das Laden von Benutzerdaten zu aktivieren. Einzelheiten zum Upgrade des Agent finden Sie unter Agent-Beispielverwendung.

Liste der unterstützten Attribute für das Filtern von Benutzerdaten

Sie können Benutzer, die aus Oracle Identity Governance aufgenommen wurden, anhand der folgenden Attribute filtern.

| Oracle Access Governance-Attributname | Oracle Identity Governance-Attributname |

|---|---|

| employeeType | usr_emp_type |

| jobCode | usr_job_code |

| Abteilungen | usr_dept_no |

| Standort | usr_location |

| Bundesland | usr_state |

| postalCode | usr_postal_code |

| Land | usr_country |

| managerUid | usr_manager_key |

| managerLogin | usr_login (usr_login des Managers) |

| organizationUid | act_key |

| organizationName | act_name act_name der Aktionstabelle |

| territory | usr_territory |

Beispielfilter zum Laden von Benutzerdaten

| Anwendungsfall | Konfigurationsparameter |

|---|---|

|

Benutzer mit department=Product Development und jobCode=IC004 oder M0003 |

|

|

Benutzer mit state =Kent und organizationUid=1 oder 4 |

|

|

Benutzer mit postalCode = 78045 oder 12204 mit benutzerdefiniertem Trennzeichen ## |

|

|

Benutzer mit managerUid = 17981 oder 17854 und managerLogin = DINORAH.PREWITT oder JOELLA.SHANNON |

|

Bei dem Filterwertnamen und dem Filterwert muss die Groß-/Kleinschreibung beachtet werden. In den Beispielen wäre einer der folgenden Filter ungültig, und es werden keine Ergebnisse zurückgegeben:

- Beispiel1:

- userFilter1Name=MANAGERUID

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Beispiel2:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=Dinorah.Prewitt~SHIRLEY.THOMAS

- Beispiel3:

- USERFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Beispiel4:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- USERFILTER2VALUE=DINORAH.PREWITT~SHIRLEY.THOMAS

Unterstützte Konfigurationsmodi für das orchestrierte Oracle Identity Governance-System

Je nach Anforderung für Onboarding-Identitäten, Identitätsattribute und Provisioning-Accounts können Sie verschiedene Konfigurationsmodi einrichten.

Oracle Identity Governance unterstützt Folgendes:

- Sowohl (Autoritativ - Identitätsquelle) als auch verwaltetes System

- Sowohl (Autoritativ - Source of Identity-Attribut) als auch verwaltetes System

- Nur verwaltetes System

Sicherheitsprüfungen zur Vermeidung unbeabsichtigter Datenverluste

Legen Sie Sicherheitsprüfungen fest, um versehentlichen oder unbeabsichtigten Datenverlust in Oracle Access Governance zu verhindern.

Standardabgleichsregeln

Um Konten Identitäten zuzuordnen, wenden Sie die folgenden Abgleichsregeln an.

| Modus | Standardabgleichsregeln |

|---|---|

| Autoritative Herkunft | User login = Employee user name |

| Verwaltetes Systeme | Wird nicht unterstützt. Der Abgleich basiert auf der UID. |

die Option Serviceadministration → Orchestrierte Systeme aus.

die Option Serviceadministration → Orchestrierte Systeme aus.