Hinweis:

- Dieses Tutorial erfordert Zugriff auf Oracle Cloud. Informationen zum Registrieren eines kostenlosen Accounts finden Sie unter Erste Schritte mit Oracle Cloud Infrastructure Free Tier.

- Es verwendet Beispielwerte für Oracle Cloud Infrastructure-Zugangsdaten, -Mandanten und -Compartments. Wenn Sie Ihre Übung abgeschlossen haben, ersetzen Sie diese Werte durch spezifische Werte für Ihre Cloud-Umgebung.

Öffentlichen Zugriff auf OCI-Ressourcen mit OCI IAM-Netzwerkperimetern und Netzwerkquellen steuern

Einführung

Wir arbeiten in einer Welt, in der wir über unsere Daten und Infrastruktur hinwegsehen müssen. Zum Beispiel können selbst die vorsichtigsten Cloud-Administratoren Techniken wie Phishing-Angriffe und Berechtigungseskalation zum Opfer fallen. Darüber hinaus möchte niemand die Sicherheit seiner Daten falsch konfigurieren, was dazu führt, dass sie versehentlich dem öffentlichen Internet ausgesetzt werden. Public Cloud-Provider wie Oracle Cloud Infrastructure (OCI) umfassen Oracle Cloud Infrastructure Identity and Access Management-(OCI IAM-)Services, mit denen Sie zusätzliche Sicherheitsebenen anwenden können, die dazu beitragen können, Ihre Angriffsfläche zu reduzieren und den Sicherheitsstatus Ihrer Infrastruktur, Daten und Anwendungen zu verbessern.

OCI IAM stellt Netzwerkperimeter bereit, die das Set von IP-Adressen einschränkt, die auf die OCI-Konsole zugreifen können. Darüber hinaus können Sie mit Netzwerkquellen Policys schreiben, die den Zugriff auf bestimmte OCI-Ressourcen basierend auf der IP-Adresse des Anforderers einschränken. In diesem Tutorial werden beide Features erläutert und erläutert, wie Sie sie in Ihrem OCI-Mandanten aktivieren können.

Ziele

-

Machen Sie sich mit den folgenden OCI-Sicherheitsfunktionen vertraut und verbessern Sie mit ihnen die Sicherheitslage Ihres OCI-Mandanten.

- OCI IAM-Netzwerkperimeter

- OCI-IAM-Netzwerkquellen

Voraussetzungen

- Admin-Account mit Identitätsdomains.

OCI IAM-Netzwerkperimeter verwenden

Wenn ein Benutzer versucht, sich bei einer Anwendung anzumelden, die durch eine OCI-IAM-Identitätsdomain (einschließlich der OCI-Konsole selbst) geschützt ist, wird die Anmeldeaktion von der relevanten Anmelde-Policy für die Anwendung ausgewertet. Diese Policy besteht aus einer Reihe von Regeln mit Bedingungen und daraus resultierenden Aktionen. Die Regeln werden in der folgenden Reihenfolge ausgewertet, bis die Bedingungen dieser Regel durch den aktuellen Anmeldekontext erfüllt sind, wird die mit dieser Regel verknüpfte Aktion aktiviert. Die Aktion führt dazu, dass der Zugriff zulässig ist, der Zugriff verweigert wird oder der Benutzer zur Eingabe eines zusätzlichen Authentifizierungsfaktors aufgefordert wird, bevor der Zugriff zulässig ist.

Netzwerkperimeter können in Verbindung mit Anmelde-Policys verwendet werden, um den Zugriff auf die OCI-Konsole zu blockieren oder zuzulassen. Weitere Informationen finden Sie unter Netzwerkperimeter und Anmelde-Policys verwalten.

-

Blocklisten: Mit diesem Ansatz können wir Benutzer sperren, die versuchen, sich von verdächtigen IP-Adressen aus anzumelden. Eine Sperrliste kann eine oder mehrere IP-Adressen enthalten.

-

Ausnahmelisten: Mit diesem Ansatz können Sie den Zugriff nur auf eine vordefinierte Gruppe von mindestens einer IP-Adresse einschränken.

Hinweis: Das Ändern von Anmelde-Policys kann zu einer Kontosperre führen. Die Priorität der Anmelderegel ist äußerst wichtig und sollte sorgfältig geprüft werden. Es wird empfohlen, eine separate Browsersitzung zu öffnen, die mit administrativen Zugangsdaten authentifiziert ist, während die später beschriebenen Ansätze getestet werden.

Wie funktionieren Netzwerkperimeter?

Um eine Netzwerkperimeter-basierte Ausnahmeliste zu implementieren, sind mindestens zwei Regeln erforderlich.

- Ermöglicht den Zugriff basierend auf dem Netzwerkperimeter.

- Zugriff verweigern, wenn Bedingung nicht erfüllt ist.

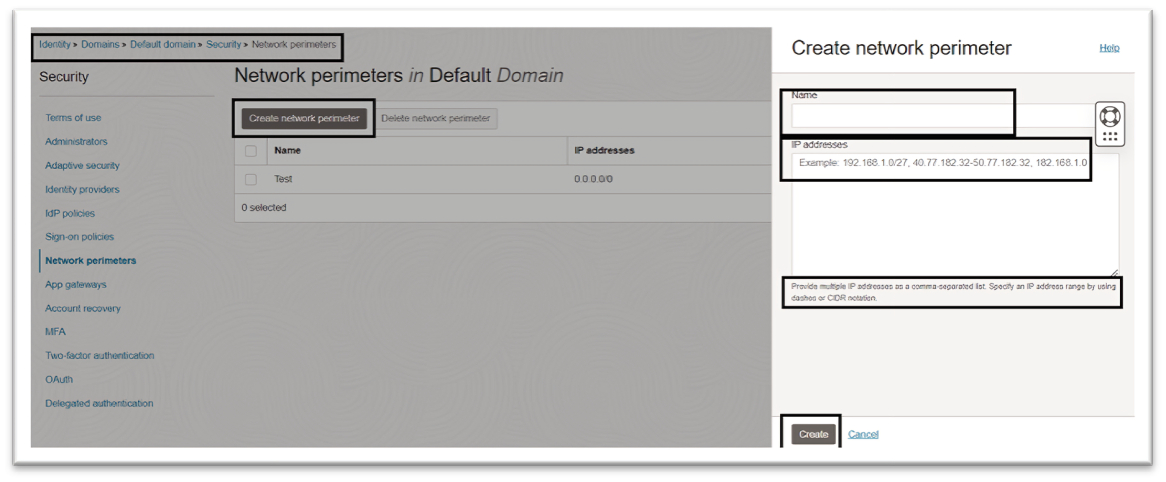

Um Netzwerkperimeter in der OCI-Konsole zu konfigurieren, navigieren Sie zum Abschnitt Sicherheit von Identitätsdomains, wählen Sie Netzwerkperimeter aus, und fügen Sie die erforderlichen IP-Adressen hinzu. Weitere Informationen finden Sie inNetzwerkperimeter erstellen.

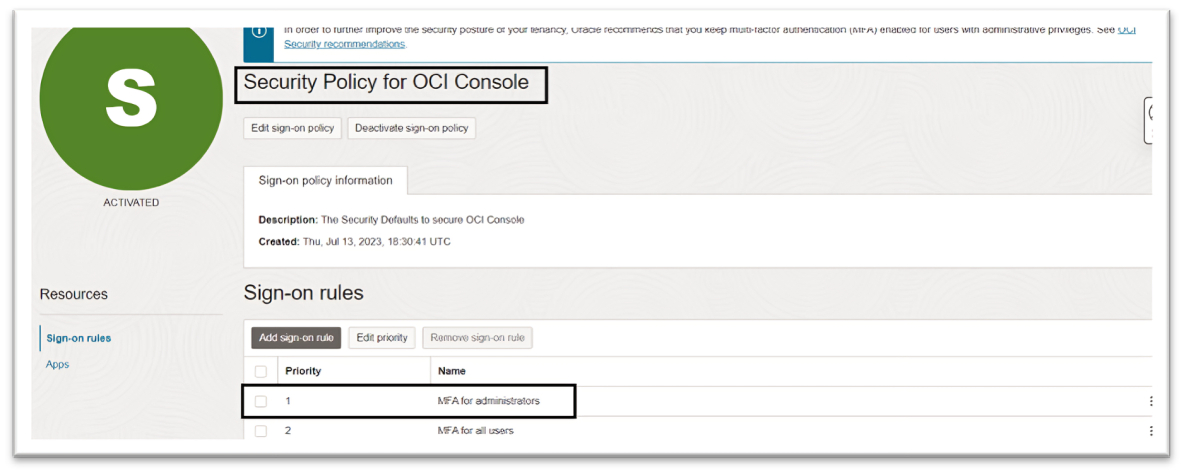

Ihr Mandant verfügt möglicherweise über eine vordefinierte Anmelderegel, mit der die Multifaktor-Authentifizierung (MFA) für den Zugriff auf die OCI-Konsole durchgesetzt wird. Weitere Informationen finden Sie unter IAM MFA und Multifaktor-Authentifizierung in OCI-IAM-Identitätsdomains implementieren.

Wir werden diese Richtlinie verwenden, um unsere Netzwerk-Perimeter-Regeln durchzusetzen. Optional können Sie eine neue Anmelde-Policy erstellen. Weitere Informationen finden Sie in Anmelde-Policys erstellen

Hinweis: Um aus Sicherheitsgründen sicherzustellen, dass ein Notfallzugriffskonto nie aus unserem Mandanten gesperrt wird, kann eine zusätzliche Regel mit der höchsten Priorität erstellt werden, die eine Ausnahme speziell für diesen Account erstellt.

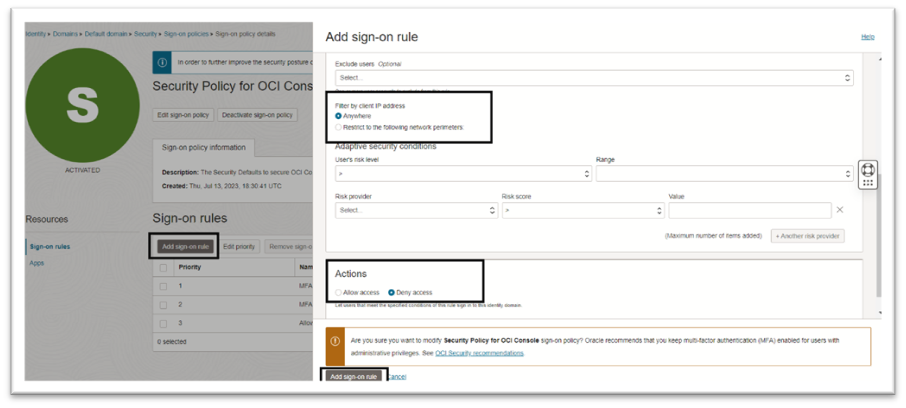

Für unser Szenario werden die folgenden drei Regeln sicherstellen, dass alle oben diskutierten Punkte abgedeckt werden.

-

Regel 1: MFA für Administratoren: Wenn Sie die vorab festgelegte Anmelde-Policy auswählen, wird die Anmelderegel MFA für Administratoren angezeigt. Diese Regel wird verwendet, um MFA für OCI-Administratoren durchzusetzen. Wir halten diese Regel für den Notfallzugriff auf Ihren Mandanten intakt.

-

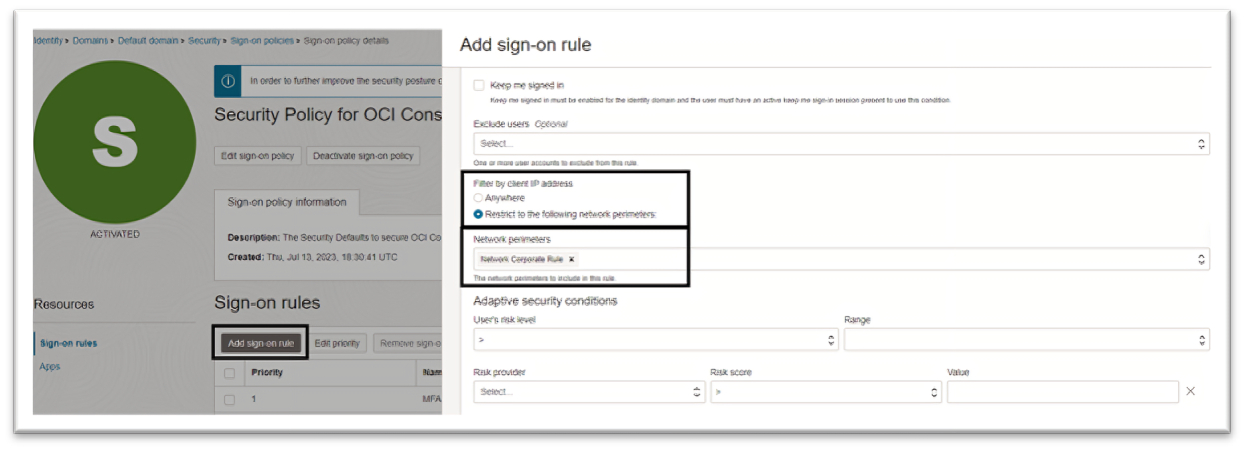

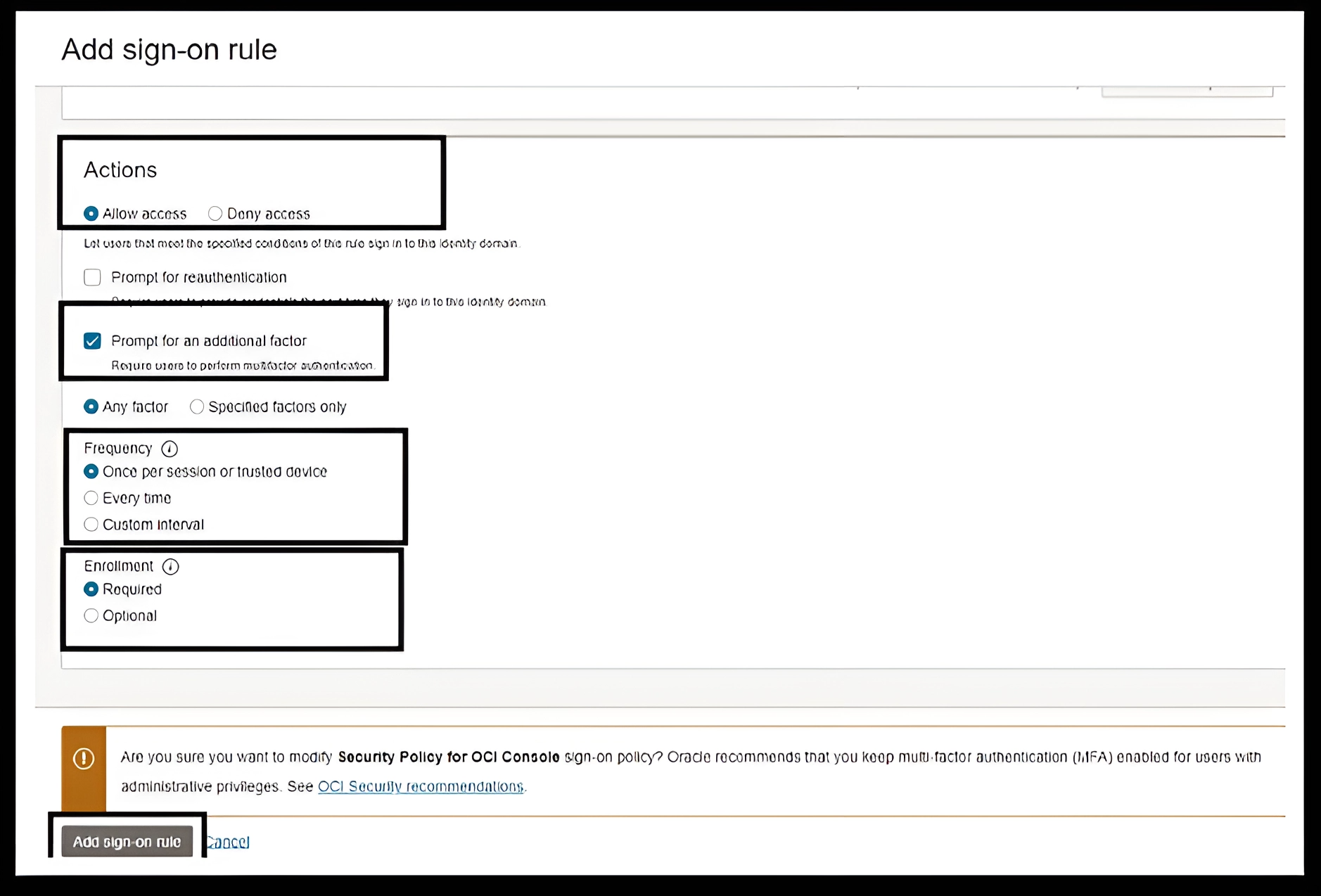

Regel 2: Unternehmenszugriff zulassen: Diese Regel erstellt eine Ausnahmeliste, um sicherzustellen, dass der Zugriff auf die OCI-Konsole nur über das Unternehmensnetzwerk zulässig ist. Dadurch werden die in Netzwerkperimetern vordefinierten IP-Adressen genutzt.

-

Regel 3: Unbekannten Zugriff verweigern: Mit dieser Regel wird sichergestellt, dass alle Benutzer innerhalb der definierten Netzwerkperimeter auf die OCI-Konsole zugreifen müssen. Wählen Sie unter Nach Client-IP-Adresse filtern die Option Überall aus, und wählen Sie unter Aktionen die Option Zugriff verweigern aus.

Hinweis: Beachten Sie, dass diese Regel eine niedrigere Priorität haben muss als Regeln, die den Zugriff zulassen. Eine falsche Priorisierung kann dazu führen, dass Sie nicht auf die OCI-Konsole zugreifen können.

Alternativ zum Ansatz allowlist können Sie optional eine Blockliste erstellen, um den Zugriff von einer definierten Gruppe von IP-Adressen zu verhindern. Um einen Blocklist-Ansatz zu aktivieren, lauten die Anmelde-Policy-Regeln wie folgt:

- Regel 1: MFA für Administratoren: Regel für Administratoren und Notfallzugriffskonten.

- Regel 2: IPs ablehnen: Regel zum Verweigern des Zugriffs, wenn die Quell-IP innerhalb der definierten Sperrliste liegt.

- Regel 3: Alle anderen Zugriffe zulassen: Um allen anderen Zugriffen zu erlauben und zur Eingabe eines zusätzlichen Authentifizierungsfaktors aufzufordern.

OCI-IAM-Netzwerkquellen verwenden

Netzwerkperimeter helfen bei der Verwaltung der Netzwerke, von denen Benutzer auf die OCI-Konsole zugreifen können, während Netzwerkquellen den Zugriff auf bestimmte OCI-Services und -Ressourcen einschränken.

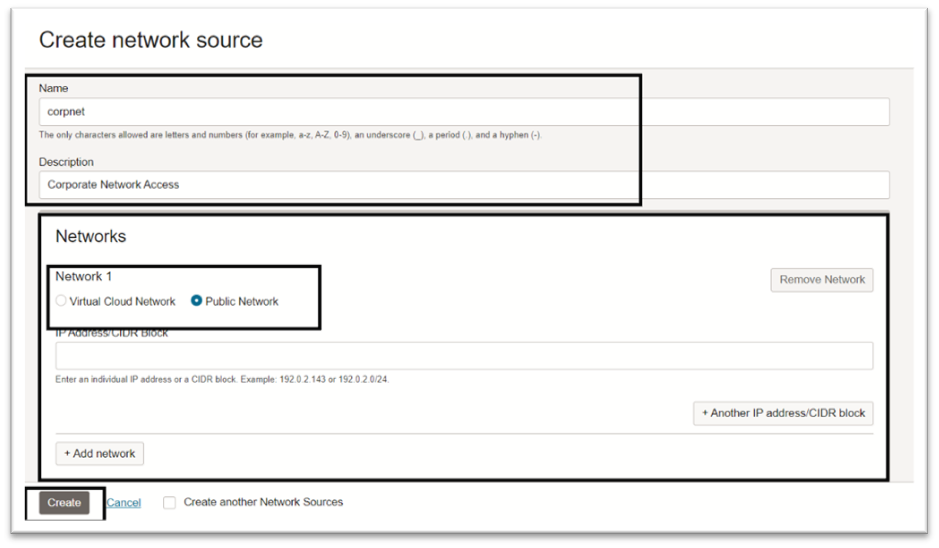

Mit Netzwerkquellen können Sie eine Gruppe von IP-Adressen definieren, die von OCI-Zugriffs-Policys referenziert werden können, um den Zugriff basierend auf der ursprünglichen IP-Adresse einzuschränken. Beispiel: Sie können den Zugriff auf einen OCI Object Storage-Bucket einschränken, der den Zugriff nur auf die Benutzer beschränkt, die über Ihr Unternehmensnetzwerk angemeldet sind.

Netzwerkquellen unterstützen sowohl öffentliche IP-Adressen als auch private IP-Adressen aus virtuellen Cloud-Netzwerken in Ihrem Mandanten.

Wie funktionieren Netzwerkquellen?

Um Netzwerkquellen in der OCI-Konsole zu konfigurieren, navigieren Sie zu Identität und Sicherheit, wählen Sie Netzwerkquellen aus, und erstellen Sie eine neue Netzwerkquelle, die die zulässigen IP-Adressen angibt. Weitere Informationen finden Sie in Netzwerkquellen erstellen.

Erstellen oder ändern Sie je nach Anwendungsfall die OCI-Policy, und fügen Sie die Bedingung request.networkSource.name hinzu. Weitere Informationen finden Sie unter Funktionsweise von Policys.

Hinweis: Zulassen, dass die Gruppe CorporateUsers

object-familyin einem Mandanten verwaltet, wobeirequest.networkSource.name='corpnet'gilt.

Nächste Schritte

In diesem Tutorial haben wir erläutert, wie Netzwerkperimeter und Netzwerkquellen dazu beitragen können, den Zugriff auf Ihre OCI-Ressourcen einzuschränken und Ihren Cloud-Sicherheitsstatus zu verbessern. Weitere Informationen zu den besten Preisen für OCI IAM finden Sie unter Best Practices für Identity and Access Management (IAM) in Oracle Cloud Infrastructure.

Verwandte Links

Bestätigungen

- Autor - Chetan Soni (Cloud Solutions Engineer)

Weitere Lernressourcen

Lernen Sie andere Übungen auf docs.oracle.com/learn kennen, oder greifen Sie auf weitere kostenlose Lerninhalte im Oracle Learning YouTube Channel zu. Außerdem können Sie education.oracle.com/learning-explorer besuchen, um Oracle Learning Explorer zu werden.

Die Produktdokumentation finden Sie im Oracle Help Center.

Govern Public Access to OCI Resources using OCI IAM Network Perimeters and Network Sources

F94367-01

March 2024

Copyright © 2024, Oracle and/or its affiliates.