Informationen zum Deployment einer Hybrid-DR-Topologie für On-Premises Oracle Exadata

Bevor Sie beginnen

Weitere Informationen zum Schutz Ihrer Cloud-Topologie vor Katastrophen finden Sie unter.

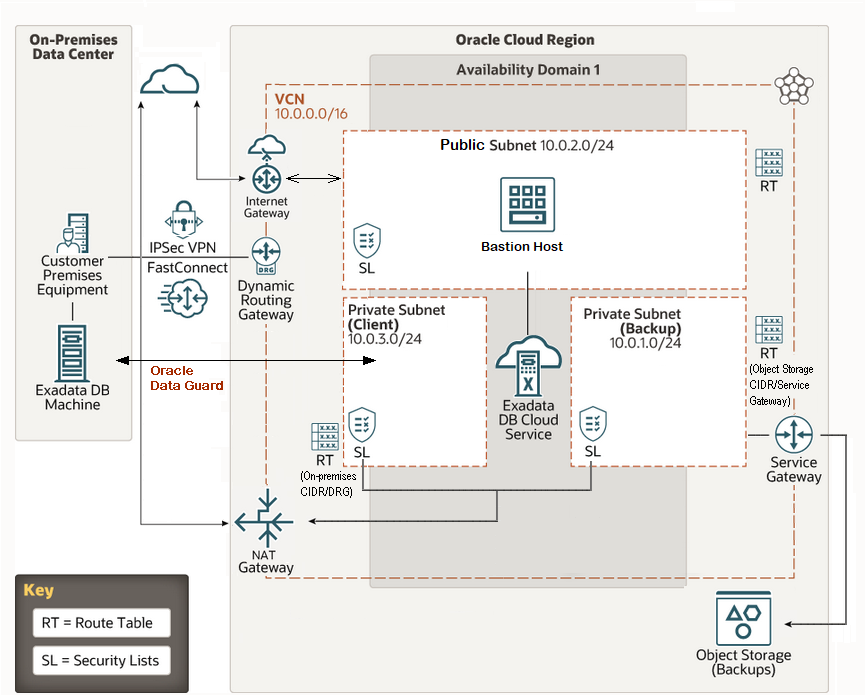

Diese Lösung setzt voraus, dass Oracle Exadata Database Machine in Ihrem On-Premise-Rechenzentrum bereitgestellt und Oracle Database Exadata Cloud Service in Oracle Cloud bereitgestellt wird, wie in der Architektur gezeigt.

Architektur

Diese Architektur zeigt ein Oracle Database, Enterprise Edition in einem On-Premise-Rechenzentrum und eine ähnliche Konfiguration in einer Oracle Cloud Infrastructure -(OCI-)Region, die als Standby dient. Im Falle eines Ausfalls in der Primärdatenbank können Sie mit Oracle Data Guard Ihre Workload schnell in der Standbydatenbank in OCI wiederherstellen.

Das folgende Diagramm veranschaulicht die On-Premise-Cloud-Disaster Recovery-(DR-)Architektur mit Oracle Data Guard.

Beschreibung der Abbildung hybrid-dr-v3.png

- Oracle Exadata DB-Maschine

Oracle Exadata Database Machine ist eine moderne Architektur mit skalierbaren branchenüblichen Datenbankservern, skalierbaren intelligenten Speicherservern und einem extrem schnellen internen RDMA-Netzwerkstoff, das die Datenbank und Speicherserver verbindet.

- Oracle Data Guard

Ein von Exadata DB Machine entwickeltes System befindet sich im On-Premise-Rechenzentrum, wobei die Oracle Data Guard-Zuordnung für die Datenreplikation aktiviert ist.

Die Standby-Exadata-DB-Cloud Service in Oracle Cloud ist eine transaktionskonsistente Kopie der primären Datenbank. Oracle Data Guard verwaltet automatisch die Synchronisierung zwischen den Datenbanken, indem

redo-Daten aus der Primärdatenbank an die Standby übertragen und angewendet werden. Im Falle einer Katastrophe in der primären Region schlägt Oracle Data Guard automatisch auf die Standby-Datenbank zurück.

Diese Architektur unterstützt die folgenden Komponenten in Oracle Cloud Region:

- Region

Eine Oracle Cloud Infrastructure-Region ist ein lokalisierter geografischer Bereich, der mindestens ein Rechenzentrum (Availability-Domains) enthält. Regionen sind unabhängig von anderen Regionen, und große Entfernungen können sie trennen (über Länder oder sogar Kontinente).

- Availability-Domain

Verfügbarkeitsdomains sind eigenständige, unabhängige Rechenzentren innerhalb einer Region. Die physischen Ressourcen in jeder Availability-Domain werden von den Ressourcen in den anderen Availability-Domains isoliert, was eine Fehlertoleranz bietet. Verfügbarkeitsdomänen teilen keine Infrastruktur wie Strom oder Kühlung oder das interne Availability-Domänennetzwerk. Somit ist es unwahrscheinlich, dass ein Fehler bei einer Availability-Domain die anderen Availability-Domains in der Region beeinträchtigt.

- Virtuelles Cloud-Netzwerk (VCN) und Subnetz

Ein VCN ist ein anpassbares, softwaredefiniertes Netzwerk, das Sie in einer Oracle Cloud Infrastructure-Region eingerichtet haben. Wie bei herkömmlichen Data Center-Netzwerken haben Sie bei VCNs vollständige Kontrolle über Ihre Netzwerkumgebung. Ein VCN kann mehrere nicht überlappende CIDR-Blöcke enthalten, die Sie nach dem Erstellen des VCN ändern können. Sie können ein VCN in Subnetze segmentieren, die für eine Region oder eine Availability-Domain Geltungsbereich haben können. Jedes Subnetz besteht aus einem zusammenhängenden Adressbereich, der sich nicht mit den anderen Subnetzen im VCN überschneidet. Sie können die Größe eines Subnetzes nach dem Erstellen ändern. Ein Subnetz kann öffentlich oder privat sein.

- VPN-Verbindung

VPN Connect bietet Site-to-Site-IPSec-VPN-Konnektivität zwischen Ihrem On-Premise-Netzwerk und VCNs in Oracle Cloud Infrastructure. Die IPSec-Protokollsuite verschlüsselt IP-Traffic, bevor die Pakete von der Quelle an das Ziel übertragen werden, und entschlüsselt den Traffic, wenn er ankommt.

- FastConnect

Mit Oracle Cloud Infrastructure FastConnect können Sie ganz einfach eine dedizierte, private Verbindung zwischen Ihrem Data Center und Oracle Cloud Infrastructure herstellen. FastConnect bietet Optionen mit höherer Bandbreite und ein zuverlässigeres Netzwerkerlebnis im Vergleich zu internetbasierten Verbindungen.

- Internetgateway

Das Internetgateway ermöglicht den Datenverkehr zwischen den öffentlichen Subnetzen in einem VCN und dem öffentlichen Internet.

- Dynamisches Routinggateway (DRG)

DRG ist ein virtueller Router, der einen Pfad für den privaten Netzwerkverkehr zwischen einem VCN und einem Netzwerk außerhalb der Region bereitstellt, wie z. B. ein VCN in einer anderen Oracle Cloud Infrastructure-Region, ein On-Premise-Netzwerk oder ein Netzwerk in einem anderen Cloud-Provider.

- NAT-Gateway

Mit dem NAT-Gateway können private Ressourcen in einem VCN auf Hosts im Internet zugreifen, ohne diese Ressourcen eingehenden Internetverbindungen bereitzustellen.

- Routentabelle

Virtuelle Routentabellen enthalten Regeln, mit denen Traffic von Subnetzen an Ziele außerhalb eines VCN weitergeleitet werden kann, normalerweise über Gateways.

- Sicherheitsliste

Für jedes Subnetz können Sie Sicherheitsregeln erstellen, die die Quelle, das Ziel und den Traffictyp angeben, die im Subnetz und außerhalb des Subnetzes zulässig sein müssen.

- Bastionshost

Der Bastionshost ist eine Compute-Instanz, die als sicherer, kontrollierter Einstiegspunkt zur Topologie von außerhalb der Cloud dient. Der Bastionshost wird normalerweise in einer entmilitarisierten Zone (DMZ) bereitgestellt. Dadurch können Sie sensible Ressourcen schützen, indem Sie sie in private Netzwerke setzen, auf die nicht direkt von außerhalb der Cloud zugegriffen werden kann. Die Topologie hat einen einzigen, bekannten Einstiegspunkt, den Sie regelmäßig überwachen und auditieren können. So können Sie vermeiden, die sensibleren Komponenten der Topologie freizugeben, ohne den Zugriff auf sie zu beeinträchtigen.

- Exadata-DB-System

Mit Exadata Cloud Service können Sie die Leistung von Exadata in der Cloud nutzen. Sie können flexible X8M-Systeme bereitstellen, mit denen Sie Datenbank-Compute-Server und Speicherserver zu Ihrem System hinzufügen können, während Ihre Anforderungen wachsen. X8M-Systeme bieten RoCE (RDMA over Converged Ethernet)-Netzwerke für hohe Bandbreite und niedrige Latenz, persistente Speichermodule (PMEM) und intelligente Exadata-Software. Sie können X8M-Systeme bereitstellen, indem Sie eine Form verwenden, die einem Quarter-Rack-X8-System gleichwertig ist, und anschließend Datenbank- und Speicherserver jederzeit nach dem Provisioning hinzufügen.

- Objektspeicher

Objektspeicher bieten schnellen Zugriff auf große Mengen strukturierter und unstrukturierter Daten aller Inhaltstypen, einschließlich Datenbankbackups, Analysedaten und reicher Inhalte wie Bilder und Videos. Verwenden Sie Standardspeicher für "heißen" Speicher, auf den Sie schnell, sofort und häufig zugreifen müssen. Verwenden Sie Archivspeicher für "kalte" Speicher, die Sie für lange Zeiträume behalten und selten oder selten Zugriff.

Überlegungen beim Bereitstellen einer DR-Topologie

Beachten Sie bei der Implementierung einer Disaster Recovery-Topologie Folgendes:

- Erstellen Sie ein Standbydatenbankziel in Oracle Cloud Infrastructure, das symmetrisch oder ähnlich der primären On-Premise-Datenbank ist, um sicherzustellen, dass Sie nach einem Rollenübergang dieselben Vereinbarungen auf Performance-Serviceebene erfüllen. Oracle Real Application Clusters (Oracle RAC) für Oracle RAC

- Stellen Sie sicher, dass die Netzwerkbandbreite ausreicht, um Spitzenwiederholraten zu verarbeiten

- Stellen Sie sicher, dass Sie Netzwerkzuverlässigkeit und Sicherheit zwischen Ihrem On-Premise-Rechenzentrum und Ihrer Cloud-Region haben

- Active Data Guard für zusätzliche Autoblock-Reparatur, Datenschutz und Offload-Vorteile

- Transparente Datenverschlüsselung (TDE) für Primär- und Standbydatenbanken verwenden

Aus Sicherheitsgründen empfiehlt Oracle Best Practice, TDE zur Verschlüsselung von Primärdatenbanken und Standbydatenbanken zu verwenden, um sicherzustellen, dass alle Daten verschlüsselt werden. Daten können während des Migrationsprozesses konvertiert werden. Es wird jedoch dringend empfohlen, sie vor der Migration in TDE zu konvertieren, um die sicherste Oracle Data Guard-Umgebung bereitzustellen. Eine VPN-Verbindung oder Oracle Net-Verschlüsselung ist auch für die Verschlüsselung im Flug für jede andere Datenbank-Payload erforderlich, wie Datendatei oder Redo-Header, die nicht durch TDE verschlüsselt sind. TDE zum Schutz von Daten ist ein wichtiger Teil der Verbesserung der Sicherheit des Systems.

Beachten Sie bei der Bereitstellung eines DR-Plans mit Oracle Data Guard die folgenden Optionen:

- Oracle Data Guard, das Enterprise Edition Service oder High-Performance Service verwendet

- Oracle Data Guard verwendet den Extreme Performance Service for Oracle Bring Your Own Licenses (BYOL)-Fälle, in denen Sie keine Active Data Guard-Option-Lizenz besitzen. (empfohlen)

- Aktiver Data Guard, der den Extreme Performance Service oder Oracle Database Exadata Cloud Service verwendet (empfohlen)

Informationen zu erforderlichen Services und Rollen

Für diese Lösung sind folgende Services und Rollen erforderlich:

-

Oracle Cloud Infrastructure (OCI)-Region

- Oracle Database Exadata Cloud Service

- Oracle Exadata Database Machine

Dies sind die Rollen, die für jeden Service benötigt werden.

| Servicename: Rolle | Erforderlich bis... |

|---|---|

| Oracle Database: root | Konfigurieren Sie die Primärdatenbank, instanziieren und konfigurieren Sie die Standbydatenbank. |

| Oracle Cloud Infrastructure: sysdba | Schließen, Herunterfahren und Aufheben der Standby-Datenbank in der Cloud. |

Oracle Data Guard: SYS, SYSDG oder SYSDBA |

Führen Sie die Oracle Data Guard-Befehlszeilenschnittstelle (DGMGRL) aus, um die Standby in eine Snapshot-Standby zu konvertieren und die primären und Standby-Datenbankrollen zu wechseln.

|

Weitere Informationen finden Sie unter Oracle Cloud-Services für Oracle Solutions abrufen, um die erforderlichen Cloud-Services zu erhalten.