Daten mit Oracle Cloud Infrastructure monetarisieren

Diese Architektur bietet eine Möglichkeit, Daten zu monetarisieren, indem Sie ein Zahlungs-Framework einrichten, mit dem Sie den Zugriff darauf in Rechnung stellen können, wodurch es zu einem Umsatzgenerator wird.

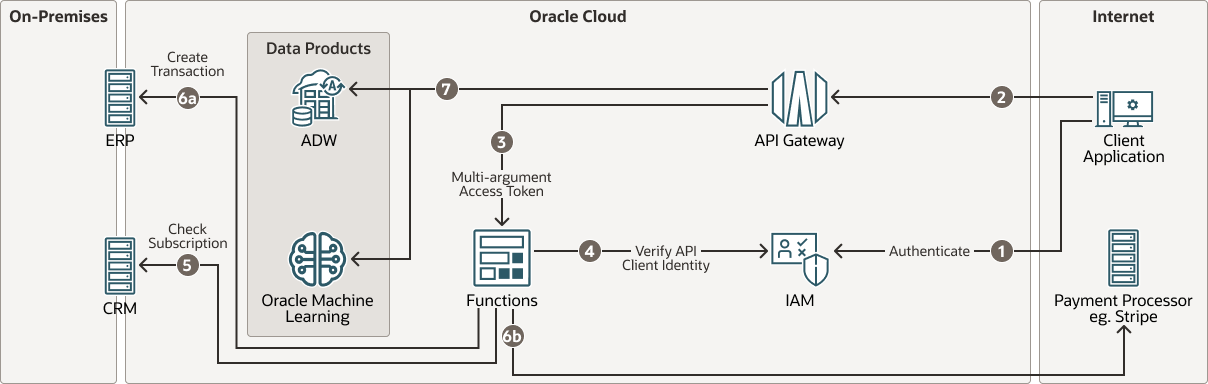

Architektur

Mit dieser Architektur können Clientanforderungen beim Zugriff auf solche Datenprodukte abgefangen, validiert und in Rechnung gestellt werden.

- Ein API-Gateway, das Zugriff auf Datenprodukte bietet und Policys für diesen Zugriff anwendet.

- Ein Identitätsprovider (hier OCI Identity and Access Management [AIM]), der die Kunden von Datenprodukten authentifiziert.

- Eine Funktion, die den Zugriff auf Produkte durch Prüfung der Zugriffsrechte autorisiert und die Abrechnung für den Datenproduktzugriff koordiniert.

- Ein CRM-System oder eine andere Datenbank, mit dem die Rechte der Kunden auf Zugriff auf bestimmte Datenprodukte verfolgt und die Bedingungen (z.B. Abonnement oder Pay-per-Use) festgelegt werden, die den Zugriff regeln.

- Eine Möglichkeit, Kunden zu belasten, entweder über einen Drittanbieter (z.B. Stripe) oder durch Aufzeichnen einer Transaktion (z.B. als Debitoreneintrag in ERP).

- Services, die Datenprodukte bereitstellen, z.B.:

- Autonomous Data Warehouse (ADW), das REST-Schnittstellen für Daten verfügbar machen kann, Delta Sharing-APIs bietet und SQL-Zugriff auf seine eigenen Daten und Daten im Objektspeicher bieten kann.

- Machine Learning und KI-Laufzeiten.

- Alle anderen Services, On-Cloud oder On-Premises, die monetarisierbare Daten verfügbar machen können

Beschreibung der Illustrationsdaten - monetization.png

Datenmonetarisierung-oracle.zip

Datenprodukte können Daten selbst sein (z. B. historische Finanzdaten) oder aus Daten abgeleitet werden (z. B. KPIs, Trends, Vorhersagen, Scores), die über APIs, Downloads usw. zugänglich gemacht werden.

- Der Kunde authentifiziert sich beim Identitätsprovider.

- Der Kunde greift über ein API-Gateway auf die Datenprodukt-API zu, das nach der Autorisierung der Anforderung später seine eigenen Policys (z.B. Throttling) anwendet.

- Das API-Gateway ruft eine Funktion zur Autorisierung der Anforderung auf.

- Die Funktion validiert die bereitgestellten Kundentoken beim Identitätsprovider.

- Die Funktion prüft dann die Zugriffsrechte des Kunden auf das Datenprodukt im CRM oder einem anderen System und prüft auch, ob Abonnement- oder nutzungsabhängige Zahlung gilt. Wenn ein Abonnement gilt, prüft die Funktion, ob es gültig ist.

- Die Funktion zeichnet die Datenproduktverwendung für die Zahlung auf:

- Verwendung in einem Buch aufzeichnen und/oder

- Durchführung einer Online-Zahlung über einen Zahlungsanbieter.

- Nach der Autorisierung und Monetarisierung bietet das API-Gateway Zugriff auf das Datenprodukt.

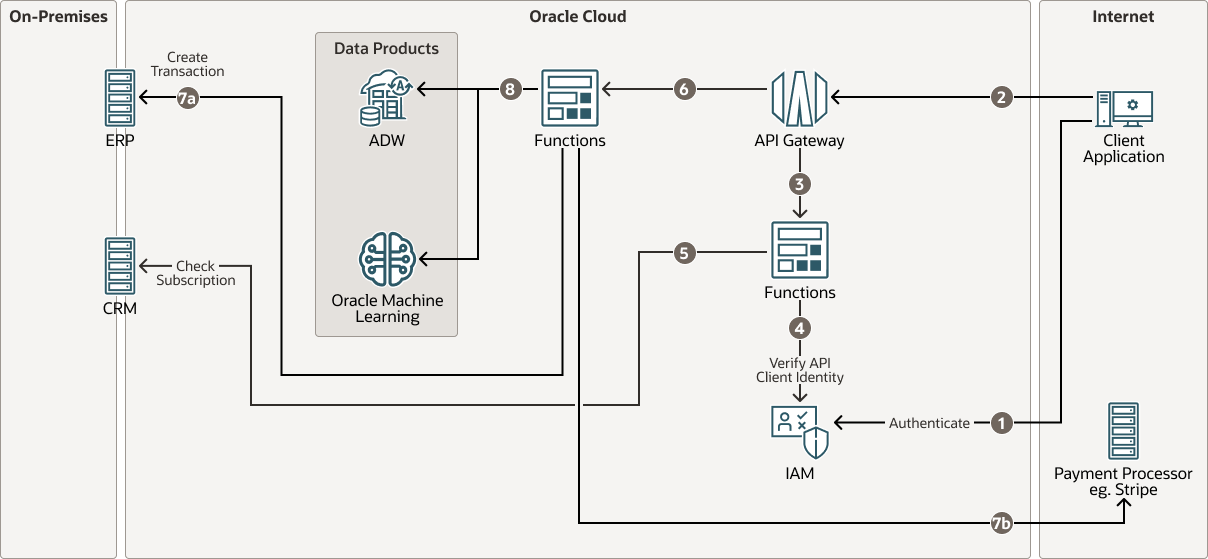

Die obigen Schritte 4 und 5 können wie im OCI-Dokument Token an Autorisiererfunktionen übergeben, um Authentifizierung und Autorisierung zu API-Deployments hinzuzufügen implementiert werden, auf das Sie im folgenden Thema "Weitere Informationen" zugreifen können. Dabei prüft Ihre benutzerdefinierte Funktion Abonnements und/oder führt die Abrechnung im Rahmen des Autorisierungsprozesses aus. Das API-Gateway cacht die Ergebnisse der Autorisierung für mindestens 60 Sekunden. Wenn Sie also einzelne Kundenanforderungen in Rechnung stellen müssen, die häufiger auftreten, können Sie die Autorisierungsfunktion als Proxy für die monetäre API bereitstellen, wie in der alternativen Architektur unten gezeigt:

Beschreibung der Abbildung alternative-data-monetization.png

Alternative-Datenmonetarisierung-oracle.zip

- Der Kunde authentifiziert sich beim Identitätsprovider.

- Die Kundenzugriffsdatenprodukt-API über API Gateway, die später ihre eigenen Policys (z.B. Throttling) nach Autorisierung der Anforderung anwendet.

- Das API-Gateway ruft eine Funktion zur Autorisierung der Anforderung auf.

- Die Funktion validiert die bereitgestellten Kundentoken mit dem Identitätsprovider

- Die Funktion prüft die Zugriffsrechte des Kunden auf Datenprodukte in CRM oder einem anderen System und prüft auch, ob Abonnement- oder nutzungsbasierte Zahlungen gelten. Wenn ein Abonnement gilt, prüfen die Funktionen, ob dieses Abonnement gültig ist.

- Nach der Autorisierung leitet das API-Gateway die Anforderung an eine Proxyfunktion weiter.

- Für den Zugriff auf das Datenprodukt erhebt die Proxy-Funktion pro Anfrage Gebühren. Beachten Sie, dass diese Abrechnung auch nach einem erfolgreichen Zugriff auf das Datenprodukt erfolgen kann, wodurch die Situation vermieden wird, dass Kunden belastet werden, wenn der Zugriff fehlschlägt. Die Abrechnung erfolgt über:

- Verwendung in einem Buch aufzeichnen und/oder

- Durchführung einer Online-Zahlung über einen Zahlungsanbieter.

- Die Proxy-Funktion greift im Auftrag des Kunden auf die monetarisierten Daten zu.

- Identity and Access Management (IAM)

Mit IAM können Sie kontrollieren, wer auf Ihre Ressourcen in OCI zugreifen kann und welche Vorgänge mit diesen Ressourcen ausgeführt werden können.

- API-Gateway

Mit dem Oracle API Gateway-Service können Sie APIs mit privaten Endpunkten veröffentlichen, auf die Sie über Ihr Netzwerk zugreifen können und die Sie bei Bedarf dem öffentlichen Internet zur Verfügung stellen können. Die Endpunkte unterstützen API-Validierung, Anforderungs- und Antworttransformation, CORS, Authentifizierung und Autorisierung sowie Anforderungsbegrenzung.

- Functions

Oracle Functions ist eine vollständig verwaltete, mehrmandantenfähige, hochskalierbare und On-Demand-Plattform mit Funktionen als Service (FaaS). Es wird von der Open-Source-Engine Fn Project angetrieben. Mit Funktionen können Sie Ihren Code bereitstellen und entweder direkt aufrufen oder als Reaktion auf Ereignisse auslösen. Oracle Functions verwendet Docker-Container, die in der OCI Registry gehostet werden

- Autonomous Data Warehouse

Oracle Autonomous Data Warehouse (ADW) ist ein für Data Warehousing-Workloads optimierter, selbstsichernder und selbstreparierender Datenbankservice. Sie müssen keine Hardware konfigurieren oder verwalten und keine Software installieren. OCI übernimmt das Erstellen der Datenbank sowie Backup, Patching, Upgrade und Optimierung der Datenbank.

- Oracle Machine Learning

Oracle Machine Learning oder maschinelles Lernen in der Oracle Database unterstützt die skalierbare Datenexploration, -vorbereitung und Modellierung des maschinellen Lernens mit SQL, R, Python, REST, automatisiertem maschinellem Lernen (AutoML) und No-Code-Schnittstellen, die direkt auf den Daten in der Datenbank ausgeführt werden. Sie ermöglicht das Deployment und die Verwaltung nativer datenbankinterner Modelle und ONNX-Formatmodelle in der Oracle Autonomous Database-Umgebung. Anwendungsentwickler verwenden Modelle über einfach zu integrierende REST-Endpunkte.

Empfehlungen

- Datenprodukte

Fast jeder Datenbestand oder alles, was aus Daten abgeleitet wird, kann ein Datenprodukt sein. Nützliche Datenprodukte bieten einen Mehrwert, indem sie umfassend und vertrauenswürdig sind und diesen Status normalerweise durch eine Art Kuration durch einen Datenprodukteigentümer erreichen. Data Governance ist ein wichtiger Teil des Datenproduktmanagements, der Datenkatalogisierung, Zugriffskontrolle und Datenqualitätsmanagement sowie Herkunftsverfolgung umfasst - alle Aspekte von Datenprodukten, die außerhalb des engen Fokus dieser Architektur liegen und daher nicht dargestellt werden. Oracle empfiehlt, dass Sie bei der Bereitstellung eines Datenmonetarisierungs-Frameworks, wie dem hier dargestellten, Lebenszyklus und Management von Datenprodukten berücksichtigen, aber nicht erforderlich sind.

- Sicherheit

Mit Oracle Cloud Guard können Sie die Sicherheit Ihrer Ressourcen in Oracle Cloud Infrastructure proaktiv überwachen und verwalten. Cloud Guard verwendet Detektorrezepte, die Sie definieren können, um Ihre Ressourcen auf Sicherheitslücken zu untersuchen und Operatoren und Benutzer auf riskante Aktivitäten zu überwachen. Wenn eine Fehlkonfiguration oder unsichere Aktivität erkannt wird, empfiehlt Cloud Guard Korrekturmaßnahmen und unterstützt Sie bei der Ausführung dieser Aktionen basierend auf Responder-Rezepten, die Sie definieren können.

Für Ressourcen, für die maximale Sicherheit erforderlich ist, empfiehlt Oracle die Verwendung von Sicherheitszonen. Eine Sicherheitszone ist ein Compartment, das mit einem von Oracle definierten Rezept von Sicherheits-Policys verknüpft ist, die auf Best Practices basieren. Beispiel: Die Ressourcen in einer Sicherheitszone dürfen nicht über das öffentliche Internet zugänglich sein und müssen mit vom Kunden verwalteten Schlüsseln verschlüsselt werden. Wenn Sie Ressourcen in einer Sicherheitszone erstellen und aktualisieren, validiert Oracle Cloud Infrastructure die Vorgänge anhand der Policys im Rezept der Sicherheitszone und lehnt Vorgänge ab, die eine der Policys verletzen.

- Cloud Guard

Klonen und passen Sie die von Oracle bereitgestellten Standardrezepte an, um benutzerdefinierte Detektor- und Responder-Rezepte zu erstellen. Mit diesen Rezepten können Sie angeben, welcher Typ von Sicherheitsverletzungen eine Warnung generiert und welche Aktionen für sie ausgeführt werden dürfen. Beispiel: Sie möchten Objektspeicher-Buckets ermitteln, deren Sichtbarkeit auf "Öffentlich" gesetzt ist.

Wenden Sie Cloud Guard auf Mandantenebene an, um den größten Geltungsbereich abzudecken und den Verwaltungsaufwand für die Verwaltung mehrerer Konfigurationen zu reduzieren.

Sie können auch das Feature "Verwaltete Liste" verwenden, um bestimmte Konfigurationen auf Detektoren anzuwenden.

Hinweise

Beachten Sie beim Deployment dieser Architektur die folgenden Punkte.

- Monetarisierungsansatz

Überlegen Sie, wie Kunden der Zugriff auf Datenprodukte in Rechnung gestellt werden soll. Ist ein Zahlungsansatz pro Zugriff (z. B. mit Stripe) geeignet oder ist ein umfassenderer abonnementbasierter Ansatz angesichts der erwarteten Kundeninteraktionen mit den Datenprodukten angemessener?

- Kunden- und Abonnementverwaltung

Wie werden die Rechte der Kunden auf bestimmte Datenprodukte erfasst und wie werden Abonnements von Datenprodukten bei Bedarf verwaltet? Diese Architektur zeigt, wie Zahlungen für den Zugriff auf Datenprodukte ausgelöst werden können. Wenn jedoch mehr als eine einfache einmalige Zahlung pro Verwendung erforderlich ist, ist eine Art Aufzeichnung der Rechte für Kunden für den Zugriff auf bestimmte Datenprodukte erforderlich, und möglicherweise ist eine Art Abonnementverwaltungs-Framework erforderlich. Sind diese Funktionen über Ihr CRM-System verfügbar? Sind Ihre Anforderungen einfach genug, um Ihre eigene benutzerdefinierte Lösung zu rollen, oder ist eine leistungsfähigere Abonnement-Management-Komponente erforderlich?

- Benutzer-Provisioning und Zugriffskontrolle

Wie werden Kunden, denen Zugriff auf Datenprodukte gewährt wird, in OCI IAM bereitgestellt (was sie authentifiziert)? Wie wird die Bereitstellung aufgehoben, wenn ihre Zugriffsrechte widerrufen werden sollen? Diese Überlegungen sind Teil der breiteren Diskussion darüber, wie und wem monetarisierte Datenprodukte zur Verfügung gestellt werden.

Mehr erfahren

Erfahren Sie mehr über die Monetarisierung von Daten mit Oracle Cloud Infrastructure.

Prüfen Sie diese zusätzlichen Ressourcen:

-

OCI Data Catalog (Teil eines Data Product Governance Frameworks)

-

Autonomous Data Warehouse (potenzielle Datenquelle für Datenprodukte)

-

IAM mit Identitätsdomains (für Identitäts- und Zugriffsverwaltung)

-

Oracle Machine Learning (potenzielle Möglichkeit, aus Daten abgeleitete Datenprodukte anzubieten)