Informationen zum Sichern und Überwachen von Oracle IDCS

Oracle Functions ist eine serverlose, hoch skalierbare, vollständig verwaltete Functions-as-a-Service-Plattform, die auf Oracle Cloud Infrastructure basiert und von der Open-Source-Fn-Projekt-Engine unterstützt wird. Entwickler können mit Oracle Functions Code schreiben und bereitstellen, der einen geschäftlichen Mehrwert bietet, ohne sich um das Provisioning oder die Verwaltung der zugrunde liegenden Infrastruktur kümmern zu müssen. Oracle Functions ist containernativ. Funktionen sind als Docker-Containerimages verpackt.

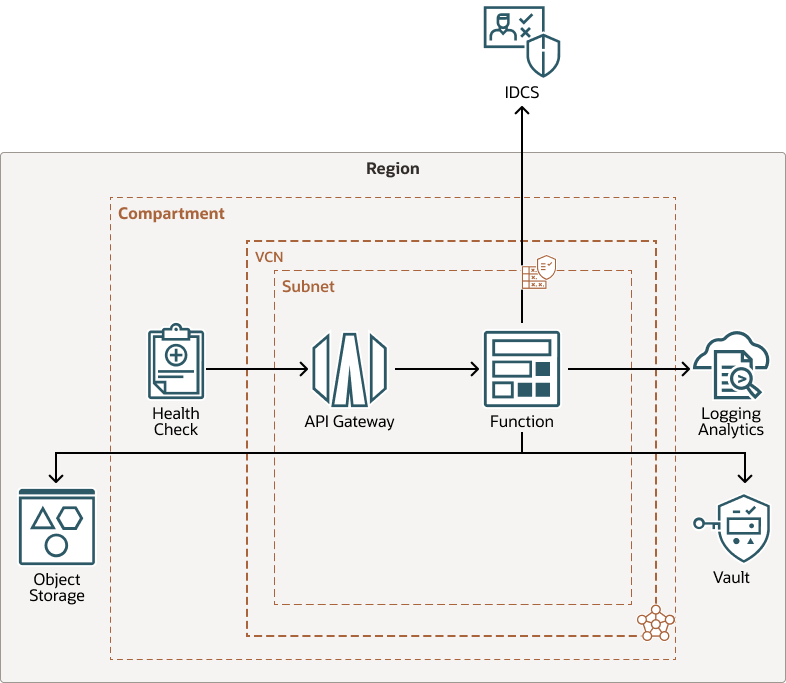

Architektur

Beschreibung der Abbildung secure-monitor-idcs-arch.png

secure-monitor-idcs-arch-oracle.zip

- Region

Eine Oracle Cloud Infrastructure-Region ist ein lokalisierter geografischer Bereich, der ein oder mehrere Data Center enthält, die als Availability-Domains bezeichnet werden. Regionen sind von anderen Regionen unabhängig, und große Distanzen können diese voneinander trennen (über Länder oder sogar Kontinente).

- Compartment

Compartments sind regionsübergreifende logische Partitionen in einem Oracle Cloud Infrastructure-Mandanten. Organisieren Sie Ihre Ressourcen in Oracle Cloud mit Compartments, kontrollieren Sie den Zugriff auf die Ressourcen, und legen Sie Nutzungsquoten fest. Um den Zugriff auf die Ressourcen in einem bestimmten Compartment zu kontrollieren, definieren Sie Policys, mit denen angegeben wird, wer auf die Ressourcen zugreifen kann und welche Aktionen sie ausführen können.

- Virtuelles Cloud-Netzwerk (VCN) und Subnetze

Ein VCN ist ein anpassbares, softwaredefiniertes Netzwerk, das Sie in einer Oracle Cloud Infrastructure-Region einrichten. Wie bei herkömmlichen Data-Center-Netzwerken haben VCNs vollständige Kontrolle über Ihre Netzwerkumgebung. Ein VCN kann mehrere sich nicht überschneidende CIDR-Blöcke aufweisen, die Sie nach dem Erstellen des VCN ändern können. Sie können ein VCN in Subnetze segmentieren, die für eine Region oder eine Availability-Domain gelten können. Jedes Subnetz besteht aus einem zusammenhängenden Adressbereich, der sich nicht mit den anderen Subnetzen im VCN überschneidet. Sie können die Größe eines Subnetzes nach der Erstellung ändern. Ein Subnetz kann öffentlich oder privat sein.

- API Gateway

Mit dem API Gateway-Service können Sie APIs mit privaten Endpunkten veröffentlichen, auf die in Ihrem Netzwerk zugegriffen werden kann und die Sie gegebenenfalls im öffentlichen Internet verfügbar machen können. Die Endpunkte unterstützen API-Validierung, Anforderungs- und Antworttransformation, CORS, Authentifizierung und Autorisierung sowie Anforderungsbegrenzung.

- Funktion

Oracle Functions ist eine vollständig verwaltete, mehrmandantenfähige, hochskalierbare, bedarfsgesteuerte Functions-as-a-Service-(FaaS-)Plattform. Sie wird von der Open-Source-Engine des Fn-Projekts betrieben. Mit Funktionen können Sie Ihren Code bereitstellen, indem Sie ihn direkt aufrufen oder als Reaktion auf Ereignisse auslösen. Oracle Functions verwendet Docker-Container, die in der Oracle Cloud Infrastructure Registry gehostet werden.

- Objektspeicher

Object Storage ermöglicht einen schnellen Zugriff auf große Mengen strukturierter und unstrukturierter Daten aller Inhaltstypen, darunter Datenbankbackups, Analysedaten und umfangreiche Inhalte wie Bilder und Videos. Sie können Daten sicher und geschützt speichern und dann direkt aus dem Internet oder aus der Cloud-Plattform abrufen. Sie können den Speicher nahtlos skalieren, ohne dass dies zu einer Beeinträchtigung der Performance oder Servicezuverlässigkeit führt. Verwenden Sie Standardspeicher für "Hot"-Speicher, auf den Sie schnell, sofort und häufig zugreifen müssen. Verwenden Sie den Archivspeicher zum "kalten" Speicher, den Sie über lange Zeiträume beibehalten und selten oder nur selten aufrufen.

- Logging Analytics

Logging Analytics ist ein vollständig verwalteter regionaler SaaS-Service, der in mehr als 27 Regionen verfügbar ist und die Erfassung, Indexierung, Anreicherung, Abfrage, Visualisierung und Alerts für Logs von jeder IT-Komponente bereitstellt, die On Premise, OCI oder 3rd Party Cloud ausführt.

- Vault

Der Vault ist ein Schlüsselverwaltungsservice zur Verschlüsselung von Passwörtern und Client-Secrets

Bevor Sie beginnen

Deployment- und Verwendungsempfehlungen prüfen

- Loggruppen

Definieren Sie mehrere Loggruppen, um verschiedenen Teams korrekte Zugriffsberechtigungen zu erteilen und die gemeinsame Verwendung sensibler Daten zu vermeiden.

- Kostenverwaltung

Der Logging Analytics-Service wird auf das Datenvolumen im aktiven und Archivspeicher abgerechnet. Um die Fehlerbehebung bei alltäglichen Problemen zu ermöglichen und die Vorteile von Anomalieerkennung, Mustererkennung und anderen Funktionen des maschinellen Lernens zu nutzen, empfiehlt Oracle, einen aktiven Speicherzeitraum von 90 Tagen zu verwenden und Logs, die älter als 90 Tage sind, in den Archivierungsspeicher zu verschieben. Logs aus gespeichertem Archiv können bei Bedarf schnell abgerufen werden.

Überlegungen zu Deployment und Verwendung prüfen

Berücksichtigen Sie beim Entwerfen eines hochverfügbaren Anwendungsstacks in der Cloud die folgenden Faktoren:

- Performance

Die Abfrageperformance basiert auf dem Zeitraum und der Anzahl der Vorgänge wie Filter, Gruppierung usw. Um die Abfrageperformance zu verbessern, empfiehlt Oracle, Logs mit bestimmten Labels und Feldern zum Zeitpunkt der Aufnahme anzureichern.

- Sicherheit und RBAC.

Passen Sie Protokollquelldefinitionen an, um persönlich identifizierbare Informationsdaten (PII) zu filtern und die Geolokationsanreicherung zu aktivieren. Verfügbarkeit: Logging Analytics ist ein vollständig verwalteter hochverfügbarer SaaS-Service. Stellen Sie die Oracle Cloud Infrastructure Logging Analytics-App als Stack in Oracle Cloud Marketplace bereit

IDCS-Anwendung OAuth für API-Aufruf vorbereiten

Um die IDCS-API mit einer Client-ID/einem Client Secret aufzurufen, müssen Sie eine benutzerdefinierte Anwendung in IDCS erstellen und eine Client-ID/ein Client Secret generieren. Notieren Sie sich die IDCS-URL, die Client-ID und das Secret.

OCI-Umgebung vorbereiten

Als Nächstes müssen Sie die OCI-Umgebung vorbereiten, indem Sie sicherstellen, dass Sie über die entsprechenden Berechtigungen verfügen und über die erforderlichen Ressourcen verfügen, um die Aufgaben abzuschließen.

- Berechtigung zum Verwalten der folgenden Ressourcentypen in Ihrem Oracle Cloud Infrastructure-Mandanten:

- VCNs

- Internetgateways

- Routentabellen

- Sicherheitslisten

- Subnetze

- Funktionen

- API-Gateways

- Health Checks

- Um die folgenden Ressourcen zu erstellen, reicht die Quote aus:

- 1 VCN

- 1 Subnetze

- 1 Internetgateway

- 1 Routingregeln

- 1 Funktion

- 1 dynamische Gruppe

- 1 Policy

- 1 API Gateway

- 1 Gesundheitsprüfung

Von Oracle definierte Dashboards kennenlernen

IDCS-Auditlogs-Dashboard verstehen

Das IDCS-Auditlogs-Dashboard fasst Auditinformationen anhand von Widgets in einem einzelnen Fensterbereich mit Diagrammen und Visualisierungen zusammen, je nach Auswahl des Zeitraums. Dadurch erhalten Sie eine umfassende Ansicht der verschiedenen Anwendungs- und Benutzeraktivitäten im ausgewählten Zeitraum.

- Summe von (für Anwendung)

Die Anzahl der Anwendungsereignisse und Benutzerereignisse.

- Anwendungsereignisse

Ein Diagramm, das den periodischen Datensatz der Anwendungsereignisse darstellt

- Summe von (für Benutzer)

Die Anzahl der Anwendungsereignisse und Benutzerereignisse.

- Benutzerereignisse

Ein Diagramm, das den periodischen Datensatz von Benutzerereignissen darstellt

- Ereignisse nach Anwendung nach Typ

Eine Baumkartenvisualisierung von Ereignissen, gruppiert nach Ereignistyp für jede Anwendung.

- Ereignisse nach Benutzer und Typ

Eine Baumkartenvisualisierung von Ereignissen, gruppiert nach Ereignistyp für jeden Benutzer

- Neupartitionierung nach Anwendung

Ein Tortendiagramm mit der Verteilung der Anzahl der Ereignisse, gruppiert nach Anwendungen.

- Neupartitionierung nach Ereignistyp (für Anwendung)

Ein Tortendiagramm, in dem die Anzahl der Ereignisse nach Ereignistyp nur für die Anwendungsereignisse gruppiert wird.

- Neupartitionierung nach Benutzer

Ein Kreisdiagramm mit der Verteilung der Anzahl der Ereignisse, gruppiert nach Benutzern.

- Neupartitionierung nach Ereignistyp (für Benutzer)

Ein Kreisdiagramm mit der Anzahl der Ereignisse, die nur für die Benutzerereignisse nach Ereignistyp gruppiert sind.

IDCS-Admin-Governance-Dashboard verstehen

- Linkvisualisierung der Ereignisse mit erfolgreicher oder nicht erfolgreicher Admin-Aktion eines Benutzers, gruppiert nach Ereignistyp und Benutzer. Jede Blase im Diagramm stellt eine Gruppe von Ereignissen eines bestimmten Typs durch einen bestimmten Benutzer dar. Diese Visualisierung ist hilfreich bei der Identifizierung anomaler Aktivitäten.

- Baumzuordnungsvisualisierung der Ereignisse mit erfolgreicher oder nicht erfolgreicher Admin-Aktion eines Benutzers, gruppiert nach Ereignistyp und Benutzer. Für jeden Benutzer wird eine Gruppe von Rechtecken angezeigt, die erfolgreiche Admin-Aktionsereignisse darstellen. Die Visualisierung ist hilfreich beim Anzeigen der Admin-Aktivitäten jedes Benutzers.

- Eine gestapelte Histogrammansicht der Anzahl übereinstimmender Ereignisse, die über den ausgewählten Zeitraum verteilt sind. Die verschiedenen Farben in jedem Balken stellen die Ereignisse für verschiedene Benutzer dar.

- Eine tabellarische Analyse von Ereignissen, bei denen Rollen bestimmten Benutzern für bestimmte Anwendungen erteilt wurden.