Integración con Oracle Identity Governance

Puede realizar la integración con Oracle Identity Governance (OIG) para activar la orquestación de identidades, automatizar la vinculación de cuentas y derechos, roles y conciliación de cuentas. Solo puede integrar una aplicación de OIG activa a la vez.

Componentes Certificados

El sistema de destino puede ser cualquiera de los siguientes:

- Paquete de Parches 11 (12.2.1.4.220703) de Oracle Identity Governance 12.2.1.4 o posterior. Si la versión actual de Oracle Identity Governance no Es Compatible, póngase en contacto con los Servicios de Soporte Oracle, que pueden organizar un parche para el sistema de Oracle Identity Governance

- Oracle Identity Governance 14.1.2.1.0 o posterior.

Requisitos

Los datos de origen de Oracle Identity Governance deben cumplir los siguientes requisitos en Oracle Access Governance

Paso 1: Activar el indicador de acreditación para la aplicación, los derechos y los roles

Se debe seleccionar el indicador Certificable para las aplicaciones, los derechos y los roles, de la siguiente manera:

- Seleccionar indicador de certificable para Aplicaciones y Derechos

- Conéctese a la aplicación de autoservicio de Oracle Identity Governance.

- Vaya a Gestionar y, a continuación, a Solicitar uno mismo.

- Busque la aplicación y seleccione el icono de información.

- Seleccione el indicador Certificable.

- Para Roles,

- Conéctese a la aplicación de autoservicio de Oracle Identity Governance.

- Vaya a Administrar y, a continuación, a Roles.

- Busque el rol y seleccione el icono de información.

- En Atributos de catálogo, seleccione la casilla de control Certificable.

Paso 2: Asignación de Tipos en Oracle Identity Governance

Como usuario de Oracle Identity Governance, debe tener los siguientes tipos de permiso:

- Cuentas y derechos de provisión directa

- Solicitar cuentas de provisión y derechos

- Cuentas y derechos conciliados de los destinos

- Cuentas y derechos de carga masiva

- Rol de solicitud o provisión directa asociado a la política de acceso

Paso 3: Obtener la URL JDBC

Necesita la URL de JDBC de OIG en la configuración de conexión.

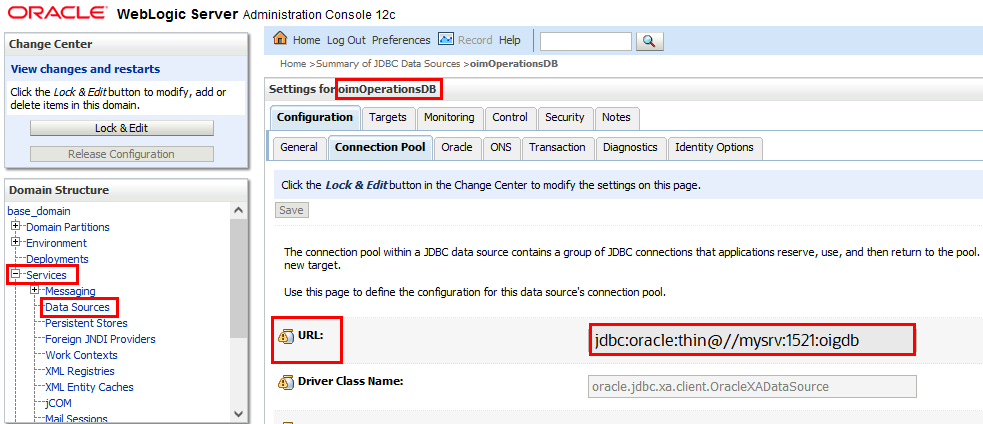

- Conéctese a la Consola de Administración de Oracle WebLogic Server asociada a la instancia de Oracle Identity Governance.

- Vaya a Servicios → Orígenes de datos.

- Seleccione oimOperationsDB en el separador Configuraciones.

- Seleccione Pool de conexiones y copie el valor del campo URL: para utilizarlo como URL de JDBC de Oracle Identity Governance.

Referencia:

Paso 4: Obtener la URL del servidor de Oracle Identity Governance

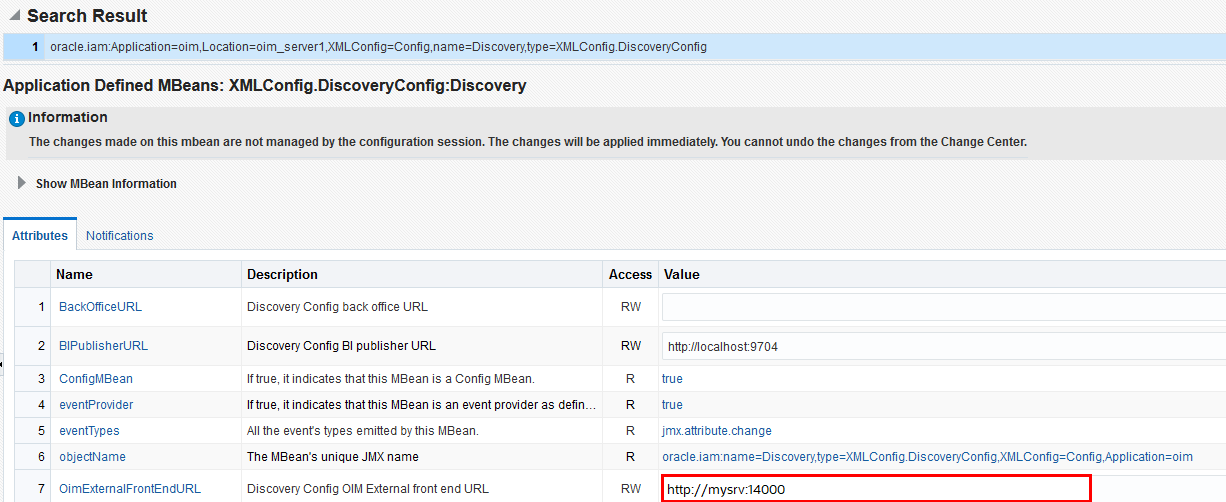

- Conéctese a Oracle Enterprise Manager Fusion Middleware Control.

- Navegue hasta el Explorador de MBean del Sistema y busque el MBean XMLConfig.DiscoveryConfig.

- Copie el valor del atributo OimExternalFrontEndURL y utilícelo como valor para la URL de servidor de la aplicación Oracle Identity Governance.

Configurar integración para Oracle Identity Governance

Puede configurar el agente de Oracle Identity Governance para que se conecte a Oracle Access Governance, debe introducir los detalles y las credenciales de conexión para el sistema de destino y crear un agente específico para el entorno.

Navegar a la página Orchestrated Systems

En la página Orchestrated Systems de la consola de Oracle Access Governance se inicia la configuración del sistema orquestado.

Seleccionar sistema

En el paso Seleccionar sistema del flujo de trabajo, puede especificar qué tipo de sistema desea integrar con Oracle Access Governance.

Puede buscar el sistema necesario por nombre mediante el campo Buscar.

- Seleccione Oracle Identity Governance.

- Seleccione Next (Siguiente).

Agregar detalles

Agregue detalles como el nombre, la descripción y los modos soportados. No puede editar el modo después de crear el sistema orquestado.

Con la integración, puede configurar Oracle Identity Governance para que funcione como un origen de identidad completo, como un origen de atributos de identidad para identidades existentes o como un sistema gestionado.

- Introduzca un nombre para el sistema al que desea conectarse en el campo Nombre.

- Introduzca una descripción para el sistema en el campo Descripción.

- Decida si este sistema orquestado es una fuente autorizada, Oracle Access Governance siempre gestiona los permisos para este sistema orquestado.

-

Este es el origen autorizado de mis identidades

Seleccione uno de estos procedimientos:

- Origen de las identidades y sus atributos: el sistema actúa como identidades de origen y atributos asociados. Las nuevas identidades se crean mediante esta opción.

- Solo origen de atributos de identidad: el sistema ingiere detalles de atributos de identidad adicionales y se aplica a las identidades existentes. Esta opción no ingiere ni crea nuevos registros de identidad.

-

Este es el origen autorizado de mis identidades

- Seleccione Next (Siguiente).

Agregar Propietarios

Agregue propietarios principales y adicionales al sistema orquestado para gestionar recursos.

Al configurar el primer sistema orquestado para la instancia de servicio, solo puede asignar propietarios después de activar las identidades en la sección Gestionar identidades.

- Seleccione un usuario activo de Oracle Access Governance como propietario principal en el campo ¿Quién es el propietario principal?.

- Seleccione uno o más propietarios adicionales en la lista ¿Quién más los posee?. Puede agregar hasta 20 propietarios adicionales para el recurso.

Valores de Integración

Introduzca los detalles de conexión para el sistema Oracle Identity Governance.

- En el campo What is the JDBC URL of your OIG database server?, introduzca la URL de JDBC de la base de datos OIG con la que desea conectarse. Para obtener la URL de JDBC, consulte el Paso 3: Obtener URL de JDBC.

- En el campo ¿Cuál es el nombre de usuario de la base de datos de OIG?, introduzca el usuario de la base de datos, con acceso de lectura, para conectarse a la base de datos de OIG. Para obtener más información, consulte el Paso 4: Obtener la URL del servidor de Oracle Identity Governance.

- En el campo Contraseña, escriba la contraseña del usuario de la base de datos de OIG que ha especificado.

- En el campo ¿Cuál es la URL de tu servidor OIG?, introduzca la URL del servidor OIG con el que desea integrar.

- En el campo What is the OIG server username? (¿Cuál es el nombre de usuario del servidor OIG?), introduzca el usuario de OIG utilizado para la solución y la detección de esquemas. El usuario del servidor de Oracle Identity Governance debe pertenecer al rol de administrador del sistema para admitir la remediación y la detección de esquemas para atributos personalizados. Si solo se necesita una solución, el usuario puede pertenecer al rol OrclOAGIntegrationAdmin, pero la detección de esquemas no funcionaría para ese usuario.

- En el campo OIG server password (Contraseña de servidor de OIG), introduzca para autenticar el usuario del servidor de OIG al llamar a las API de OIG para realizar la solución.

- ¿Desea activar la carga de datos incremental de la base de datos OIG?: seleccione esta opción para realizar la carga de datos incremental. Si se selecciona la opción Day-N, las cargas de datos utilizarían un modo controlado por eventos que aplica cambios a Oracle Access Governance a medida que se producen, en lugar de como una instantánea periódica. Si selecciona esta opción, asegúrese de haber completado las tareas previas necesarias en la base de datos de OIG definidas en Pasos de configuración de base de datos para la carga de datos controlada por evento.Nota

Utilice esta opción para ver los eventos de OIG en tiempo real en lugar de periódicamente. Por ejemplo, si la organización crea una identidad para un usuario que se debe reflejar en Oracle Access Governance inmediatamente, debe utilizar esta opción. Cuando se agrega la identidad, la integración no anota el evento y se concilia con Oracle Access Governance. La carga de datos de instantánea por defecto no conciliará la nueva identidad hasta la siguiente ejecución programada. Con la carga de datos basada en eventos, los cambios se identifican en tiempo real y se cargan en Oracle Access Governance a medida que se lleva a cabo cada evento. - Verifique que los detalles introducidos sean correctos y seleccione el botón Add (Agregar).

- En el paso Descargar agente, seleccione el enlace Descargar y descargue el archivo zip del agente para el entorno en el que se ejecutará el agente.

Finalizar

Finalice la configuración del sistema orquestado proporcionando detalles sobre si se debe realizar una personalización adicional o activar y ejecutar una carga de datos.

El paso final del flujo de trabajo es Finalizar.

En el paso Finalizar del flujo de trabajo, se le solicita que descargue el agente que utilizaría para la interfaz entre Oracle Access Governance y Oracle Identity Governance. Seleccione el enlace Descargar para descargar el archivo zip del agente para el entorno en el que se ejecutará el agente.

Después de descargar el agente, siga las instrucciones que se explican en el artículo Administración de agentes.

- Personalizar antes de activar el sistema para cargas de datos

- Activar y preparar la carga de datos con los valores por defecto proporcionados

Configuración de Pasos de Base de Datos para la Carga de Datos Controlada por Eventos

Al crear o actualizar un sistema orquestado de Oracle Access Governance, puede activar la opción de carga de datos basada en eventos. Esta opción cambia la carga de datos Day-N del modelo basado en instantáneas por defecto a uno controlado por evento. Un requisito previo para esta opción requiere que cree un usuario de solo lectura en la base de datos de OIG y otorgue los roles y privilegios del sistema necesarios.

Atributos soportados para el filtrado de carga de datos de usuario

Al configurar un sistema orquestado para incorporar datos de Oracle Identity Governance, es posible filtrar los datos de usuario que desea ingerir en Oracle Access Governance. Puede restringir qué usuarios están incorporados definiendo filtros en los atributos de identidad, como departamento, tipo de empleado, ubicación y otros.

Características de filtrado de carga de datos de usuario

Debe tener en cuenta las siguientes características de la configuración de filtros de filtro de carga de datos de usuario en el sistema orquestado.

- La coincidencia de los filtros de búsqueda de usuario y el filtrado de valores de datos de usuario distingue entre mayúsculas y minúsculas. Por ejemplo, un filtro de

department = Human Resourcesno devolvería usuarios con un valor dedepartment = HUMAN RESOURCESoDepartment = Human Resources. - Si no hay usuarios ni cuentas que coincidan con el filtro de carga de datos de usuario, Oracle Access Governance no ingerirá datos de Oracle Identity Governance. Sin embargo, en este caso, la carga de datos en sí se etiquetaría como correcta en el log de actividades, aunque no haya identidades ni cuentas incorporadas.

- Los valores de filtro de carga de datos de usuario no pueden superar los 1000 para ningún atributo de filtro específico.

- Si un agente ya está instalado, se necesita una actualización de agente para activar los filtros de carga de datos de usuario. Consulte Uso de ejemplo de agente para más información sobre cómo actualizar el agente.

Lista de atributos soportados para el filtrado de carga de datos de usuario

Puede filtrar los usuarios ingeridos desde Oracle Identity Governance según los siguientes atributos.

| Nombre de atributo de gobernanza de Oracle Access | Nombre de atributo de Oracle Identity Governance |

|---|---|

| employeeType | usr_emp_type |

| jobCode | usr_job_code |

| departamento | usr_dept_no |

| ubicación | usr_location |

| estado | usr_state |

| postalCode | usr_postal_code |

| país | usr_country |

| managerUid | usr_manager_key |

| managerLogin | usr_login (usr_login del gerente) |

| organizationUid | act_key |

| organizationName | act_name act_name de la tabla act |

| territory | usr_territory |

Ejemplo de filtros de carga de datos de usuario

| Caso de uso | Parámetros de Configuración |

|---|---|

|

Usuario con department=Product Development y jobCode=IC004 o M0003 |

|

|

Usuario con state =Kent y organizationUid=1 o 4 |

|

|

Usuario con postalCode = 78045 o 12204 con el delimitador personalizado ## |

|

|

Usuario con managerUid = 17981 o 17854 y managerLogin = DINORAH.PREWITT o JOELLA.SHANNON |

|

El nombre del valor del filtro y el valor del filtro son sensibles a mayúsculas/minúsculas. Con los ejemplos, cualquiera de los siguientes sería un filtro no válido y no devolvería resultados:

- Ejemplo 1:

- userFilter1Name=MANAGERUID

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Ejemplo 2:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=Dinorah.Prewitt~SHIRLEY.THOMAS

- Ejemplo 3:

- USERFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Ejemplo 4:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- USERFILTER2VALUE=DINORAH.PREWITT~SHIRLEY.THOMAS

Modos de configuración soportados para el sistema orquestado de Oracle Identity Governance

Puede configurar diferentes modos de configuración según el requisito de identidades de vinculación, atributos de identidad y cuentas de aprovisionamiento.

Oracle Identity Governance soporta lo siguiente

- Tanto (autoritario - origen de identidad) como sistema gestionado

- Tanto (Autoritativo - Origen de atributo de identidad) como Sistema gestionado

- Sólo sistema gestionado

Comprobaciones de seguridad para evitar la pérdida de datos no deseada

Establece controles de seguridad para evitar la pérdida accidental o no intencionada de datos en Oracle Access Governance.

Reglas de confrontación por defecto

Para asignar cuentas a identidades, aplique las siguientes reglas de coincidencia.

| Modo | Reglas de confrontación por defecto |

|---|---|

| Origen autorizado | User login = Employee user name |

| Sistema gestionado | No admitido. La coincidencia se basa en el UID. |

, seleccione Administración de servicios → Sistemas orquestados.

, seleccione Administración de servicios → Sistemas orquestados.