Configure la integración entre Oracle Access Governance y Oracle Cloud Infrastructure (OCI)

Puede establecer una conexión entre Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) y Oracle Access Governance como origen autorizado y como sistema gestionado. Para ello, utilice la funcionalidad Sistemas orquestados disponible en la consola de Oracle Access Governance.

El sistema orquestado de OCI soporta los siguientes modos y ambos incluidos, por defecto:

- Origen autorizado: puede utilizar OCI como origen autorizado (de confianza) de información de identidad para Oracle Access Governance.

- Sistema gestionado: puede gestionar grupos y roles de aplicación de OCI IAM, incluidas las políticas de certificación y los miembros de grupos mediante Oracle Access Governance. Consulte Operaciones soportadas para Oracle Cloud Infrastructure (OCI).

En las versiones anteriores de Oracle Access Governance se utilizaba API Key Access para conectarse con OCI IAM. Este método ahora está en desuso y se sustituye por Acceso de entidad de recurso. En Configuración de la integración con OCI IAM se proporcionan detalles sobre cómo configurar un nuevo sistema orquestado mediante este método. Si ya tiene sistemas orquestados que utilizan el acceso a claves de API en desuso, debe migrar al nuevo método siguiendo las instrucciones de How To Migrate API Key Access to Resource Principal Access.

Terminología

Antes de configurar la integración de Oracle Access Governance con OCI IAM, debe comprender los siguientes términos:

| Término | Descripción |

|---|---|

| Sistema orquestado de OCI | Representa un arrendamiento de OCI integrado con Oracle Access Governance. |

| Solicitando arrendamiento | Arrendamiento de la instancia de Oracle Access Governance Service que necesita acceder a la API de IAM de OCI en el mismo arrendamiento o en un arrendamiento diferente para recuperar/actualizar las entidades de IAM que se están gestionando. |

| Arrendamiento de respuesta | Arrendamiento del cliente donde están presentes los datos de identidad de OCI IAM. |

| Acceso intrainquilino | Caso de uso cuando tiene un único arrendamiento de OCI que actúa como solicitante y responsable de respuesta. |

| Acceso entre inquilinos | Caso de uso cuando se tienen varios arrendamientos de OCI, y el arrendamiento solicitante es una instancia independiente del arrendamiento que responde. |

| Entidad de recurso | Un tipo de principal en OCI IAM que elimina la necesidad de crear y gestionar credenciales de usuario de OCI para el acceso de integración. |

Requisitos

Antes de establecer una conexión, debe crear políticas de OCI que permitan a su sistema orquestado acceder a la instancia de OCI con la que desea integrarse.

Requisitos generales

Entre los requisitos generales necesarios para integrar Oracle Access Governance con OCI IAM se incluyen:

- Su cuenta en la nube debe utilizar dominios de identidad para gestionar identidades en OCI.

- Como administrador de la nube, debe poder gestionar políticas en el compartimento raíz de su arrendamiento.

- Si el arrendamiento de OCI que responde se rige fuera de la región de la instancia de servicio de Oracle Access Governance que solicita, debe suscribirse a un arrendamiento que resida en la región de la instancia de servicio de Oracle Access Governance que solicita.

Cómo se conecta Oracle Access Governance con instancias de OCI IAM de destino

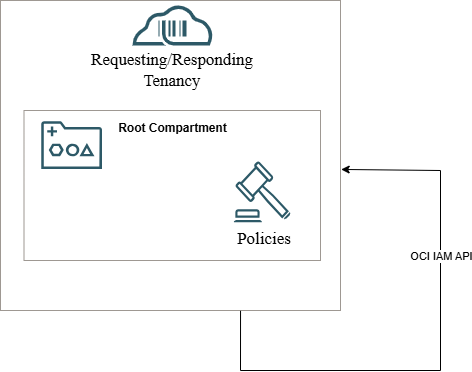

Para integrar Oracle Access Governance con los sistemas orquestados de OCI IAM, debe configurar una conexión mediante la API de OCI IAM y la autenticación de entidad de recurso. El principal de recurso es un tipo de principal en OCI IAM que elimina la necesidad de crear y gestionar credenciales de usuario de OCI para el acceso a la integración. Para configurar la autenticación de entidad de recurso, debe generar y desplegar un juego de políticas en el arrendamiento o los arrendamientos implicados en el sistema orquestado. La colocación de estas políticas se explica en los siguientes diagramas:

Colocación de políticas cuando la instancia de servicio de Oracle Access Governance (solicitante) y el arrendamiento de OCI (respondedor) que se gestionan están en el mismo arrendamiento

- Arrendamiento de host en el que reside la instancia de servicio de Oracle Access Governance. Este es el arrendamiento solicitante que necesita acceder a la API de IAM de OCI desde un arrendamiento que responde, para que los datos se puedan recuperar/actualizar para las identidades que se están controlando.

- Arrendamiento donde están presentes los datos de identidad de OCI IAM.

En este caso de uso, solo tiene que desplegar las políticas generadas en un arrendamiento. Cubrirán el acceso necesario para el arrendamiento como solicitante y responsable de respuesta.

Colocación de políticas cuando la instancia de servicio de Oracle Access Governance (solicitante) y el arrendamiento de OCI (respondedor) que se gestionan están en arrendamientos diferentes

- Las políticas relevantes para el arrendamiento solicitante deben desplegarse en OCI donde reside su instancia del servicio Oracle Access Governance.

- Las políticas relevantes para el arrendamiento que responde se deben desplegar en el arrendamiento en el que están presentes sus datos de identidad de OCI IAM.

Cómo configurar las políticas necesarias para la integración de OCI IAM con Oracle Access Governance

Para poder establecer una conexión, debe crear políticas de OCI que permitan que el sistema orquestado acceda al sistema de destino.

- Obtenga las sentencias de política generadas en la configuración de integración del sistema orquestado. Según el caso de uso, puede tratarse de un único juego de sentencias para una integración de arrendamiento único o de dos juegos de sentencias para una configuración de instancia de servicio/arrendamiento externo de AG. Las políticas para su configuración específica se generan en función de la información que proporcione durante la creación del sistema orquestado, cuyos detalles se proporcionan en Configuración de la integración con OCI IAM para el cuadro de diálogo Configuración de integración. Asegúrese de copiar las sentencias exactamente como se muestran en la configuración de integración.

- Cree las políticas en el compartimento raíz del arrendamiento relevante.

Configurar integración con OCI IAM

La integración con Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) se logra mediante la configuración de un nuevo sistema orquestado con la consola de Oracle Access Governance.

Navegar a la página Orchestrated Systems

- En el icono de menú de navegación de Oracle Access Governance

, seleccione Administración de servicios → Sistemas orquestados.

, seleccione Administración de servicios → Sistemas orquestados. - Seleccione el botón Add an Orchestrated system (Agregar un sistema orquestado) para iniciar el flujo de trabajo.

Seleccionar sistema

En el paso Seleccionar sistema del flujo de trabajo, puede especificar qué tipo de aplicación desea incorporar.

- Seleccione Oracle Cloud Infrastructure.

- Haga clic en Siguiente.

Introducir detalles

- Introduzca un nombre para el sistema al que desea conectarse en el campo ¿Cómo desea llamar a este sistema?.

- Introduzca una descripción para el sistema en el campo ¿Cómo desea describir este sistema?.

- Haga clic en Siguiente.

Agregar propietarios

Al configurar el primer sistema orquestado para la instancia de servicio, solo puede asignar propietarios después de activar las identidades en la sección Gestionar identidades.

- Seleccione un usuario activo de Oracle Access Governance como propietario principal en el campo ¿Quién es el propietario principal?.

- Seleccione uno o más propietarios adicionales en la lista ¿Quién más los posee?. Puede agregar hasta 20 propietarios adicionales para el recurso.

Configuración de la Cuenta

- Cuando se solicite un permiso y la cuenta no exista, seleccione esta opción para crear nuevas cuentas. Esta opción está seleccionada por defecto. Cuando se selecciona, Oracle Access Governance crea una cuenta si no existe una cuando se solicita un permiso. Si desactiva esta opción, los permisos se aprovisionan solo para las cuentas existentes en el sistema orquestado. Si no existe ninguna cuenta, la operación de aprovisionamiento falla.

- Seleccione los destinatarios de los correos electrónicos de notificación cuando se cree una cuenta. El destinatario predeterminado es User (Usuario). Si no se selecciona ningún destinatario, las notificaciones no se envían cuando se crean las cuentas.

- Usuario

- Gestor de usuarios

- Configuración de cuentas existentesNota

Solo puede definir estas configuraciones si lo permite el administrador del sistema. Cuando se activa la configuración de cese de cuenta global, los administradores de la aplicación no pueden gestionar la configuración de cese de cuenta en el nivel de sistema orquestado.- Seleccionar qué hacer con las cuentas cuando comience el cese anticipado: seleccione la acción que se debe realizar cuando comience un cese anticipado. Esto sucede cuando necesita revocar los accesos de identidad antes de la fecha de cese oficial.

- Suprimir: suprime todas las cuentas y permisos gestionados por Oracle Access Governance.Nota

Si un sistema orquestado específico no soporta la acción, no se realiza ninguna acción. - Desactivar: desactiva todas las cuentas y desactiva los permisos gestionados por Oracle Access Governance.

- Suprimir los permisos para las cuentas desactivadas: para garantizar un acceso residual cero, seleccione esta opción para suprimir los permisos asignados directamente y los permisos otorgados por políticas durante la desactivación de la cuenta.

- Sin acción: no se realiza ninguna acción cuando Oracle Access Governance marca una identidad para su terminación anticipada.

- Suprimir: suprime todas las cuentas y permisos gestionados por Oracle Access Governance.

- Seleccionar qué hacer con las cuentas en la fecha de cese: seleccione la acción que se debe realizar durante el cese oficial. Esto sucede cuando necesita revocar los accesos de identidad en la fecha de cese oficial.

- Suprimir: suprime todas las cuentas y permisos gestionados por Oracle Access Governance.Nota

Si el sistema orquestado específico no soporta la acción Suprimir, no se realiza ninguna acción. - Desactivar: desactiva todas las cuentas y desactiva los permisos gestionados por Oracle Access Governance.

- Suprimir los permisos para las cuentas desactivadas: para garantizar un acceso residual cero, seleccione esta opción para suprimir los permisos asignados directamente y los permisos otorgados por políticas durante la desactivación de la cuenta.

Nota

Si el sistema orquestado específico no soporta la acción Desactivar, se suprime la cuenta. - Sin acción: Oracle Access Governance no realiza ninguna acción en las cuentas y los permisos.

- Suprimir: suprime todas las cuentas y permisos gestionados por Oracle Access Governance.

- Seleccionar qué hacer con las cuentas cuando comience el cese anticipado: seleccione la acción que se debe realizar cuando comience un cese anticipado. Esto sucede cuando necesita revocar los accesos de identidad antes de la fecha de cese oficial.

- Cuando una identidad abandona la empresa, debe eliminar el acceso a sus cuentas. Nota

Solo puede definir estas configuraciones si lo permite el administrador del sistema. Cuando se activa la configuración de cese de cuenta global, los administradores de la aplicación no pueden gestionar la configuración de cese de cuenta en el nivel de sistema orquestado.Seleccione una de las siguientes acciones para la cuenta:

- Suprimir: suprime todas las cuentas y permisos gestionados por Oracle Access Governance.

- Desactivar: desactive todas las cuentas y marque los permisos como inactivos.

- Suprimir los permisos para las cuentas desactivadas: suprima los permisos asignados directamente y otorgados por la política durante la desactivación de la cuenta para garantizar un acceso residual cero.

- Sin acción: no realice ninguna acción cuando una identidad abandone la organización.

Nota

Estas acciones solo están disponibles si están soportadas por el tipo de sistema orquestado. Por ejemplo, si Suprimir no está soportado, solo verá las opciones Desactivar y Sin acción. - Cuando se eliminan todos los permisos de una cuenta, por ejemplo, cuando una identidad se mueve entre departamentos, puede que tenga que decidir qué hacer con la cuenta. Seleccione una de las siguientes acciones, si son compatibles con el tipo de sistema orquestado:

- Suprimir

- Desactivar

- No hay acciones

- Gestionar cuentas que no han sido creadas por Access Governance: seleccione esta opción para gestionar cuentas que se hayan creado directamente en el sistema orquestado. Con esto, puede conciliar cuentas existentes y gestionarlas desde Oracle Access Governance.

- No permitir que los usuarios restablezcan contraseñas: seleccione esta opción para evitar que los usuarios restablezcan las contraseñas del sistema orquestado. Si el sistema orquestado no admite la operación de cambio de contraseña, los restablecimientos de contraseña no están disponibles y se muestra un mensaje.

Si no configura el sistema como un sistema gestionado, se mostrará este paso del flujo de trabajo, pero no estará activado. En este caso, debe continuar directamente con el paso Configuración de integración del flujo de trabajo.

Si el sistema orquestado requiere la detección de esquemas dinámicos, al igual que con las integraciones de tablas de aplicación de base de datos y REST genéricas, solo se puede definir el destino de correo electrónico de notificación (Usuario, Usermanager) al crear el sistema orquestado. No puede definir las reglas de desactivación/supresión para los movimientos y los elementos salientes. Para ello, debe crear el sistema orquestado y, a continuación, actualizar los valores de cuenta como se describe en Configure Orchestrated System Account Settings.

Configuración de integración

En el paso Configuración de integración del flujo de trabajo, introduzca los detalles de configuración necesarios para permitir que Oracle Access Governance se conecte al sistema.

- Introduzca los siguientes valores de configuración:

Campo Descripción ¿Cuál es el OCID del arrendamiento de OCI que se está integrando? Introduzca el OCID para el arrendamiento que responde. Para obtener más información sobre los OCID, consulte Oracle Cloud Identifier, Sintaxis de OCID y Dónde obtener el OCID del arrendamiento y el OCID del usuario. Nota

Utilice un arrendamiento único para cada sistema orquestado.¿Cuál es la región de inicio del arrendamiento de OCI? Introduzca la región principal del arrendamiento de OCI de destino mediante el identificador de región. El identificador de región de la región principal se puede encontrar en Regions; el identificador del este de EE. UU. (Ashburn) es us-ashburn-1. Consulte Región principal y ¿Cómo puedo encontrarla?.Incluir todos los dominios como origen autorizado Seleccione la casilla de control para incluir todos los dominios disponibles como origen de confianza de los datos de identidad y los atributos de identidad. ¿Qué nombres de dominio se deben incluir como fuente autorizada? Seleccione los dominios que deben actuar como origen de confianza de los datos de identidad y los atributos de identidad. Incluir todos los dominios al gestionar permisos Seleccione la casilla de control para incluir todos los dominios para aprovisionar y gestionar cuentas. ¿Para qué nombres de dominio debemos gestionar los permisos? Seleccione los dominios para los que desea gestionar permisos y realizar operaciones de aprovisionamiento. ¿Deseas excluir los recursos y las políticas de la carga de datos? Seleccione esta opción para incluir sólo cuentas y permisos (grupos y roles). Esto no ingerirá recursos y políticas y no podrá gestionarlas desde Oracle Access Governance. Nota

No podrá ver ninguna política o recurso asociado a una identidad en la página Explorador de toda la empresa.¿Políticas de OCI necesarias? Copie las sentencias exactas en el compartimento root del arrendamiento correspondiente. Puede encontrar más información sobre las políticas necesarias en Cómo se conecta Oracle Access Governance con instancias de IAM de OCI de destino. Consulte Gestión de políticas para aplicar las políticas a su arrendamiento. - Haga clic en Agregar.

Finalizar

- Personalizar antes de activar el sistema para cargas de datos

- Activar y preparar la carga de datos con los valores por defecto proporcionados

Cómo migrar el acceso de clave de API al acceso de entidad de recurso

Si ya tiene sistemas orquestados de OCI que utilizan el método de acceso de clave de API para conectarse, debe migrar lo antes posible al método de acceso de entidad de recurso. Aunque el método de acceso a la clave de API seguirá funcionando, no se pueden realizar ediciones en la configuración existente. El método de acceso a la clave de API estará en desuso a tiempo y la entidad de recurso será el método necesario para avanzar.

- Vaya a la página Configuración de integración siguiendo las instrucciones proporcionadas en Configurar valores de integración del sistema orquestado.

- En la página Configuración de integración, verá una advertencia de desuso si el sistema orquestado utiliza el método de acceso de clave de API. Para iniciar el proceso de migración, haga clic en el botón Más información sobre la migración. Se mostrarán las políticas necesarias para actualizar sus arrendamientos de OCI para utilizar el acceso de entidad de recurso, que se deben copiar y aplicar exactamente como se han generado. Puede encontrar más información sobre las políticas necesarias en Cómo se conecta Oracle Access Governance con instancias de IAM de OCI de destino. Consulte Gestión de políticas para obtener más información sobre cómo aplicar las políticas a su arrendamiento.

- Una vez que haya aplicado las políticas, haga clic en el botón Probar integración para comprobar la conexión. Si tiene algún error o mensaje, revise la configuración. No podrá completar la migración hasta que la prueba se realice correctamente.

- Si se confirma la conexión, haga clic en el botón Migrar para iniciar la migración.

- Cuando finalice la migración, verá un mensaje que confirma que la integración ahora está utilizando el método de acceso necesario.

Una vez que haya completado la migración al método de entidad de recurso, no podrá revertir el procedimiento y volver a instanciar el método de claves de API en el sistema orquestado.

Modos de configuración soportados para OCI IAM

Las integraciones de Oracle Access Governance se pueden configurar en diferentes modos de configuración en función de sus necesidades de datos de identidad de vinculación y cuentas de aprovisionamiento.

-

Origen autorizado

Puede elegir los dominios de OCI IAM como origen de confianza de los datos de identidad y los atributos de identidad en Oracle Access Governance. Los dominios seleccionados como origen autorizado se utilizarían para crear un perfil de identidad compuesto. Para obtener más información, consulte Gestión de atributos de identidad.

-

Sistema gestionado

Puede gestionar cuentas de OCI, grupos de IAM, roles de aplicación, políticas y recursos desde Oracle Access Governance. Los dominios seleccionados como sistemas gestionados solo se utilizarían para actividades de aprovisionamiento, como la gestión del ciclo de vida de la identidad, la ejecución de revisiones de acceso, la configuración de controles de acceso, etc.

Operaciones soportadas para OCI

El sistema orquestado de Oracle Cloud Infrastructure soporta las siguientes operaciones de cuenta al aprovisionar una identidad.

- Configuración del sistema orquestado

Consulte Configuración de integración con OCI.

-

Cargar datos

Ingiera cuentas que Oracle Access Governance puede gestionar.

-

Coincidencia de atributos de identidad y cuenta con reglas de correlación

Revise o configure reglas de coincidencia para que coincidan con los datos de cuenta e identidad y cree un perfil de identidad compuesto. Para ver la regla de coincidencia por defecto para este sistema orquestado, consulte Reglas de coincidencia por defecto.

-

Crear Cuenta

Ingiera datos de cuenta del sistema orquestado o solicite acceso para una identidad. Esto le permite aprovisionar derechos.

-

Eliminar cuenta

Suprimir una cuenta asociada a una identidad. Esto elimina el acceso a la cuenta. El flujo de trabajo de supresión también se dispara cuando el atributo de identidad

statusingerido de un origen autorizado se define en null. Para obtener más información, consulte Gestión de atributos de identidad. - Actualice los detalles de la cuenta asignando o eliminando permisos.

- Asignar grupos de IAM de OCI

- Eliminar grupos de OCI IAM

- Asignar roles de aplicación

- Eliminar roles de aplicación

Editar capacidades de usuario con perfil de cuenta de OCI

Configure el perfil de cuenta para su sistema gestionado de OCI IAM para editar las capacidades de usuario desde la consola de Oracle Access Governance. Puede definir capacidades, como claves de API, token de autenticación, credenciales SMTP, claves secretas de cliente, credenciales de cliente OAuth 2.0 y contraseñas de base de datos

Puede editar las capacidades de usuario durante la creación de una cuenta o la actualización de un evento de cuenta. Para ello:

- Crear perfiles de cuenta: en primer lugar, configure el perfil de cuenta necesario para aprovisionar usuarios de Oracle Access Governance en el dominio de OCI IAM definido como un sistema gestionado. Consulte Configuración de perfiles de cuenta en Oracle Access Governance.

- Configure los atributos de la cuenta de capacidades de usuario en el perfil de cuenta.

- Cree un grupo de acceso para el sistema orquestado de OCI IAM y asocie el perfil de cuenta. Consulte Crear paquete de acceso.

- Ejecutar una solicitud automática o solicitar acceso para otra identidad. Consulte Solicitar acceso a un recurso.

-

Después de la aprobación, verifique los cambios en el log de actividades:

- Para crear o actualizar la actividad de cuenta, seleccione Ver detalles.

- En la sección Datos de cuenta, puede ver las capacidades de usuario aprovisionadas según el perfil de cuenta configurado.

Reglas de confrontación por defecto

Para asignar cuentas a identidades en Oracle Access Governance, debe tener una regla de coincidencia para cada sistema orquestado.

La regla de coincidencia por defecto para el sistema orquestado de OCI IAM es la siguiente:

| Modo | Regla de confrontación por defecto |

|---|---|

|

Coincidencia de identidad

La coincidencia de identidad comprueba si las identidades entrantes coinciden con las identidades existentes o nuevas. |

Valor de pantalla:

|

|

Coincidencia de cuentas

La confrontación de cuentas comprueba si las cuentas entrantes coinciden con las identidades existentes. |

Valor de pantalla:

|

Visión general funcional: casos de uso soportados para la integración de OCI

La integración de OCI IAM soporta la gestión de cuentas de OCI desde Oracle Access Governance:

Ejemplos de aprovisionamiento de casos de uso

Asignación de grupos a usuarios

Asigne varios grupos de OCI IAM para un dominio de OCI desde Oracle Access Governance. Por ejemplo, puede aprovisionar desarrolladores que trabajan en varios proyectos en diferentes recursos de OCI IAM, cada grupo asociado a recursos específicos.

- Cree un grupo de acceso para el sistema orquestado de OCI y seleccione los grupos de OCI IAM disponibles en el dominio. Para obtener más información, consulte Crear paquete de acceso.

- Para asignar usuarios en OCI con grupos de OCI:

- Cree una política de Oracle Access Governance y asocie los grupos que forman parte del grupo de acceso a la recopilación de identidades en esa política. Para obtener más información, consulte Gestión de políticas y Creación de recopilaciones de identidades.

- También puede solicitar grupos de acceso o roles directamente enviando una solicitud desde los flujos de autoservicio. Para obtener más información, consulte Solicitar acceso.

Certificar revisiones de acceso de identidad para los grupos otorgados mediante la solicitud de acceso de Oracle Access Governance. Para obtener más información, consulte Eligible System Oracle Cloud Infrastructure.

Aprovisionamiento de roles de aplicación - Asignar roles

Con Oracle Access Governance, puedes aprovisionar roles de aplicación de OCI a identidades de OCI para servicios que se ejecutan en un dominio de OCI. Incluso puede utilizarlo para aprovisionar roles de Oracle Access Governance a otras identidades. Por ejemplo, puede empaquetar roles de aplicación relevantes de Oracle Access Governance y aprovisionar el paquete de acceso a un grupo de especialistas de IAM.- Crear un grupo de acceso para el sistema orquestado de OCI y seleccionar roles de aplicación para los servicios disponibles en el dominio. Para obtener más información, consulte Crear paquete de acceso.

- Para asignar usuarios en OCI con roles de aplicación:

- Cree una política de Oracle Access Governance. Asocie los grupos de acceso que comprenden roles de aplicación a una recopilación de identidades en esa política. Para obtener más información, consulte Gestión de políticas y Creación de recopilaciones de identidades.

- También puede solicitar este grupo o rol de acceso directamente enviando una solicitud desde los flujos de autoservicio. Para obtener más información, consulte Solicitar acceso.

Además, puede certificar las revisiones de acceso de identidad para los roles otorgados mediante la solicitud de acceso de Oracle Access Governance. Para obtener más información, consulte Eligible System Oracle Cloud Infrastructure.

Revisiones de políticas de OCI: revocar sentencias de política con privilegios excesivos de políticas de OCI

Con Oracle Access Governance, puedes certificar las políticas de OCI creando campañas de revisión de políticas bajo demanda desde la consola de Oracle Access Governance. Por ejemplo, puede ejecutar revisiones trimestrales en la política de red y almacenamiento definida de su arrendamiento para evaluar si cumplen con el principio de privilegio mínimo y los requisitos normativos aplicables.

Crear una campaña de revisión de políticas para políticas de OCI. En función de las recomendaciones y los insights prescriptivos, los revisores pueden tomar una decisión informada de aprobar o rechazar toda la política a la vez, o tomar la decisión de aprobar o rechazar una sentencia de política específica en esa política.

Para obtener más información, consulte Revisión del acceso a los sistemas gestionados por Oracle Cloud Infrastructure (OCI) y Creación de campañas de revisión de políticas.

Revisiones de miembros de grupo: aceptación o revocación del acceso de miembros del grupo OCI IAM

Con Oracle Access Governance, puede certificar la pertenencia a grupos de OCI IAM mediante la creación de campañas de revisión de recopilación de identidades bajo demanda. Por ejemplo, puede ejecutar revisiones de miembros de grupo para certificar que solo los miembros elegibles forman parte del grupo Administrador de base de datos, gestionando y manteniendo la infraestructura de base de datos para el proyecto. No se debe asociar una identidad con el rol de analista de ventas a este grupo.

Crear una campaña de revisión de recopilación de identidades para grupos de OCI IAM. En función de las recomendaciones y los insights prescriptivos, los revisores pueden tomar decisiones fundamentadas para aprobar o revocar a los miembros del grupo. Si opta por revisar los grupos de OCI IAM y contiene algunos miembros aprovisionados desde Oracle Access Governance, con esta revisión, solo puede aceptar o revocar miembros asignados directamente. Para los miembros aprovisionados desde Oracle Access Governance, seleccione revisar los paquetes de OCI Access mediante el mosaico ¿Qué permisos?. Para obtener más información, consulte Revisión del acceso a los sistemas gestionados por Oracle Cloud Infrastructure (OCI) y Creación de campañas de revisión de recopilación de identidades.