Configuración de una base de datos de IA autónoma para la prueba de concepto (POC)

En este caso de uso se muestra cómo configurar rápidamente los recursos de la base de datos de IA autónoma en una infraestructura de Exadata dedicada para desarrollar aplicaciones de prueba de concepto (POC).

Oracle Autonomous AI Database on Dedicated Exadata Infrastructure es un entorno de base de datos altamente automatizado y totalmente gestionado que se ejecuta en Oracle Cloud Infrastructure (OCI) con recursos de hardware y software comprometidos. Estos recursos aislados permiten a las organizaciones cumplir con estrictos requisitos de seguridad, disponibilidad y rendimiento, al tiempo que reducen los costos y la complejidad.

Si desea crear rápidamente un entorno POC de base de datos de IA autónoma, continúe leyendo.

Consejo: para obtener una configuración completa y recomendada que implique configurar entornos de base de datos de IA autónoma de desarrollo y producción independientes, consulte Configuración de base de datos de IA autónoma con arquitectura de referencia.

Conocimiento de requisitos previos

Para comprender y apreciar completamente este caso de uso, debe tener una comprensión básica de la base de datos de IA autónoma en una infraestructura de Exadata dedicada, incluidas sus opciones de despliegue, componentes clave de infraestructura, roles de usuario y funciones principales. Para obtener información más detallada, consulte Acerca de la base de datos de IA autónoma en una infraestructura de Exadata dedicada.

Caso de uso

Acme Company está considerando Autonomous AI Database on Dedicated Exadata Infrastructure para sus aplicaciones de proyecto internas. Antes de finalizar, Acme I.T. decide desarrollar una aplicación de prueba de concepto (POC) denominada PocApp mediante Autonomous AI Database on Dedicated Exadata Infrastructure para ayudarles a evaluar las capacidades del servicio.

El departamento de TI de Acme asumirá el rol de administrador de conjunto, responsable de crear y gestionar los recursos de infraestructura de Exadata (EI) y cluster de VM de Exadata autónomo (AVMC) para la compañía. También asume el rol de DBA de la aplicación para crear una base de datos de contenedores autónoma (ACD) y una base de datos de IA autónoma para sus usuarios de base de datos.

Nota: En este ejemplo, se muestra al administrador de conjuntos que crea y gestiona recursos de base de datos de contenedores autónoma y base de datos de IA autónoma. Sin embargo, es posible que su organización prefiera que el DBA de la aplicación realice esta tarea.

Recursos necesarios

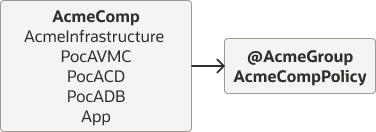

Componentes de OCI IAM

Descripción de la ilustración adbd-poc-iamcomps.png

-

Un compartimento denominado AcmeComp para colocar los recursos.

-

Un grupo denominado AcmeGroup al que se pueden asignar usuarios.

Nota: Cualquier usuario agregado a este grupo puede actuar como administrador de conjunto, DBA de aplicación o desarrollador.

-

Una política denominada AcmeCompPolicy para especificar el acceso de usuario a los recursos en los niveles de compartimento y arrendamiento.

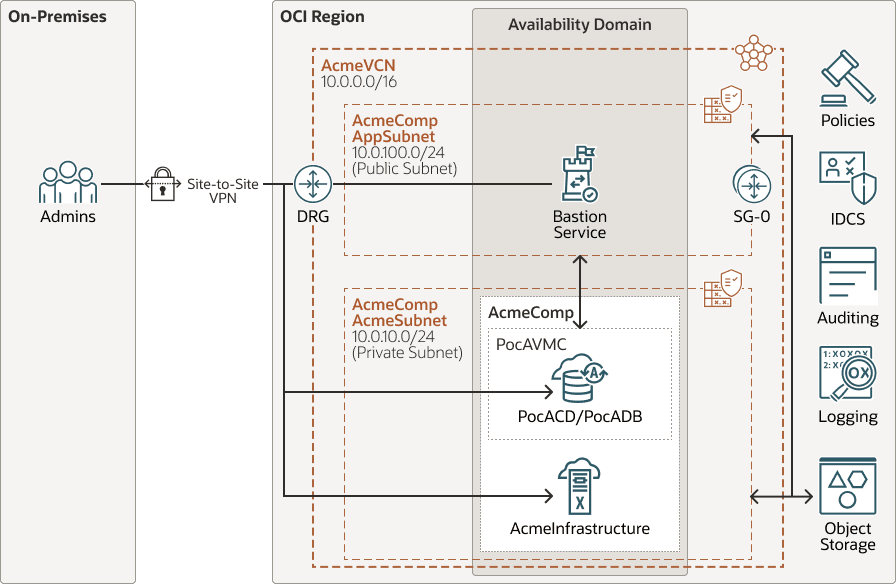

Recursos de red

Descripción de la ilustración configure-adbd-poc-network.png

![]() representa una lista de seguridad.

representa una lista de seguridad.

-

Despliegues de Oracle Public Cloud:

-

Una VCN para proporcionar conectividad de red a todos los recursos de la infraestructura dedicada. Esta VCN se conectará a la VPN de su compañía Acme mediante una VPN con IPSec y tendrá un recurso de gateway de Internet que bloqueará todo el tráfico de Internet entrante. Se denominará AcmeVCN.

-

Dos subredes para proporcionar aislamiento de acceso a la red, una para los recursos de base de datos de IA autónoma y otra para los recursos de cliente y de nivel medio de la aplicación. Estas subredes se denominarán AcmeSubnet y AppSubnet respectivamente.

Nota: Para simplificarlo, estamos utilizando una única VCN y aprovechando las subredes para proporcionar aislamiento de red. Sin embargo, también puede crear varias redes virtuales en la nube para proporcionar el aislamiento de acceso a la red necesario. En este ejemplo, creamos AcmeSubnet y AppSubnet en AcmeComp para mayor simplicidad. Según sus requisitos, puede colocar opcionalmente estas subredes en compartimentos independientes.

-

-

Despliegues de Exadata Cloud@Customer:

-

Configure las reglas de red como se indica en Requisitos de red para Oracle Exadata Database Service on Cloud@Customer en Preparación para Exadata Database Service on Cloud@Customer.

-

Además, abra el puerto 1522 para permitir el tráfico TCP entre la base de datos principal y la base de datos en espera en una configuración de Autonomous Data Guard.

-

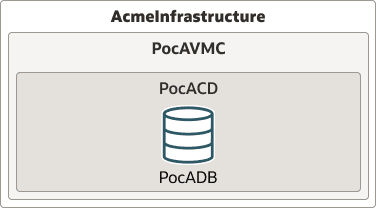

Recursos de base de datos de IA autónoma

Descripción de la ilustración adbd-config-poc.png

Recursos de base de datos de IA autónoma según la configuración descrita anteriormente.

-

Una infraestructura de Exadata denominada AcmeInfrastructure.

-

Un cluster de VM de Exadata autónomo (AVMC) en AcmeInfrastructure. Este AVMC se denomina PocAVMC.

-

PocAVMC aloja la base de datos de contenedores autónoma (ACD) y la base de datos de IA autónoma, que se denominan PocACD y PocADB respectivamente, para desarrollar la aplicación PocApp.

Pasos de alto nivel

Antes de que Acme I.T. comience a configurar recursos de base de datos de IA autónoma en una infraestructura de Exadata dedicada, solicita un aumento del límite de servicio mediante la consola de OCI para agregar recursos de infraestructura de Exadata: servidores de base de datos y servidores de almacenamiento al arrendamiento. Consulte Solicitud de aumento del límite de servicio para obtener más información.

A continuación se enumeran los pasos de alto nivel para implantar este caso de uso:

-

El administrador de seguridad o el I.T. de Acme para el arrendamiento en la nube de la compañía Acme crea el compartimento AcmeComp, el grupo AcmeGroup y la política de compartimento AcmePolicy para el aislamiento de recursos.

-

Para aislamiento de acceso:

-

Para los despliegues de Oracle Public Cloud, Acme I.T. o el administrador de red de Acme crean los siguientes recursos de red en el compartimento AcmeComp:

-

VCN: AcmeVCN

-

Subredes privadas: AcmeSubnet

-

Subred pública: AppSubnet

-

-

Para los despliegues de Exadata Cloud@Customer, Acme I.T. o el administrador de red de Acme se aseguran de:

-

Configure las reglas de red como se indica en Requisitos de red para Oracle Exadata Database Service on Cloud@Customer en Preparación para Exadata Database Service on Cloud@Customer.

-

Abra el puerto 1522 para permitir el tráfico TCP entre la base de datos principal y la base de datos en espera en una configuración de Autonomous Data Guard.

-

-

-

Después de crear recursos de red, el administrador de la seguridad agrega el usuario en la nube de un miembro designado de Acme I.T. al AcmeGroup, lo que autoriza a ese usuario como administrador del conjunto.

-

El administrador de conjunto recién autorizado crea los siguientes recursos de infraestructura dedicados en el compartimento AcmeComp, en el orden que se muestra a continuación:

-

Recurso de infraestructura de Exadata denominado AcmeInfrastructure.

-

Cluster de VM de Exadata autónomo (AVMC) denominado PocAVMC, que especifica la infraestructura de Exadata recién creada.

Nota: Para los despliegues de Oracle Public Cloud, utilice AcmeVCN y AcmeSubnet como su VCN y subred.

-

La base de datos de contenedores autónoma (ACD) denominada PocACD en el compartimento AcmeComp, especificando PocAVMC como recurso subyacente.

-

La base de datos de IA autónoma denominada PocADB en el compartimento AcmeComp, especificando PocACD como su recurso subyacente.

-

Paso 1. Creación de componentes de OCI IAM

En este paso, el administrador de seguridad del arrendamiento en la nube de la compañía Acme crea los siguientes componentes de OCI IAM para el aislamiento de recursos:

-

Compartimento AcmeComp.

Para realizar este paso, el administrador de seguridad sigue las instrucciones de Gestión de compartimentos de la Documentación de Oracle Cloud Infrastructure para crear un compartimento mediante la consola de Oracle Cloud. Al seguir estas instrucciones, el administrador de seguridad especifica el compartimento raíz del arrendamiento como compartimento principal del compartimento AcmeComp.

-

Grupo AcmeGroup.

Para realizar este paso, el administrador del sistema sigue las instrucciones de Gestión de grupos de la documentación de Oracle Cloud Infrastructure para crear un grupo mediante la consola de Oracle Cloud.

-

Política de AcmeCompPolicy

Para realizar este paso, el administrador del sistema sigue las instrucciones de Gestión de políticas de la documentación de Oracle Cloud Infrastructure para crear una política mediante la consola de Oracle Cloud.

Nota: Además de crear las sentencias en política necesarias, en este ejemplo el administrador de seguridad también crea sentencias en política "USE tag-namespaces" para permitir a los miembros de grupo asignar las etiquetas existentes a los recursos que crean. Para permitir a los miembros de grupo crear etiquetas así como utilizarlas, el administrador de seguridad crearía en su lugar sentencias de política "MANAGE tag-namespaces".

Al seguir estas instrucciones para crear AcmeCompPolicy, el administrador de la seguridad:

-

Define Compartment en el menú lateral en AcmeComp antes de hacer clic en Crear política.

-

Agrega cualquiera de las siguientes sentencias de política en función de su plataforma de despliegue:

-

Despliegues de Oracle Public Cloud:

-

Permitir que el grupo AcmeGroup gestione las infraestructuras de metadatos en la nube en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione los clusters de VM autónomos en la nube en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup USE virtual-network-family en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione bases de datos de contenedores autónomas en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione bases de datos autónomas en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione copias de seguridad autónomas en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione la familia de instancias en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione métricas en el compartimento AcmeComp

-

Permitir al grupo AcmeGroup INSPECTAR las solicitudes de trabajo en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup utilice espacios de nombres de etiquetas en el compartimento AcmeComp

-

-

Despliegues de Exadata Cloud@Customer:

-

Permitir que el grupo AcmeGroup gestione infraestructuras de exadata en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione los vmclusters autónomos en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione bases de datos de contenedores autónomas en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione bases de datos autónomas en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione copias de seguridad autónomas en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione la familia de instancias en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup gestione métricas en el compartimento AcmeComp

-

Permitir al grupo AcmeGroup INSPECTAR las solicitudes de trabajo en el compartimento AcmeComp

-

Permitir que el grupo AcmeGroup utilice espacios de nombres de etiquetas en el compartimento AcmeComp

-

-

-

Paso 2. Creación de la VCN y las subredes

SE APLICA A:  Solo Oracle Public Cloud

Solo Oracle Public Cloud

En este paso, Acme I.T. o el administrador de red de Acme crean la VCN AcmeVCN y las subredes AcmeSubnet y AppSubnet en el compartimento AcmeComp.

Para realizar este paso, Acme I.T. primero confiere a la red del departamento de Acme I.T. la reserva de un rango de direcciones IP CIDR que no entre en conflicto con la red local de la compañía. (De lo contrario, la VCN entraría en conflicto con la red local y no se podría configurar una VPN con IPSec). El rango reservado es CIDR 10.0.0.0/16.

A continuación, Acme I.T. adapta las instrucciones descrita en Escenario B: subred privada con una VPN en la documentación de Oracle Cloud Infrastructure para crear la VCN, las subredes y otros recursos de red mediante la consola de Oracle Cloud.

En este ejemplo, se utilizarán los siguientes bloques de CIDR para las dos (2) subredes de AcmeVCN:

-

10.0.10.0/24 para AcmeSubnet (subred privada)

-

10.0.100.0/24 para AppSubnet (subred pública)

Al adaptar estas instrucciones, Acme I.T. crea manualmente listas para aislar y separar reglas de seguridad y, de este modo, simplificar la gestión de red. Estas listas de seguridad son:

-

AcmeSeclist: lista de seguridad básica para AcmeSubnet. Se utiliza cuando se crea la subred AcmeSubnet.

-

AppSeclist: lista de seguridad básica para AppSubnet. Se utiliza cuando se crea la subred AppSubnet.

Para obtener más información sobre los requisitos de entrada y salida de AVMC, consulte Requisitos para aprovisionar un cluster de VM de Exadata autónomo.

Reglas de seguridad en AcmeSeclist

Estas son las reglas de entrada creadas en AcmeSeclist:

| Sin Estado | Origen | Protocolo IP | Rango de puertos de origen | Rango de puertos de destino | Tipo y código | Permite |

|---|---|---|---|---|---|---|

| N.º | 10.0.10.0/24 | ICMP | Todas | Todas | Todas | Tráfico ICMP para: Todo |

| N.º | 10.0.10.0/24 | TCP | Todas | Todas | Tráfico TCP para puertos: Todo | |

| N.º | 10.0.100.0/24 | TCP | Todas | 1521 | Tráfico TCP para el puerto: Red de Oracle 1521 | |

| N.º | 10.0.100.0/24 | TCP | Todas | 2484 | Tráfico de TCPS para puerto: Red de Oracle 2484 | |

| N.º | 10.0.100.0/24 | TCP | Todas | 6200 | ONS/FAN para puertos: 6200 | |

| N.º | 10.0.100.0/24 | TCP | Todas | 443 | Tráfico HTTPS para puerto: 443 |

Estas son las reglas de salida creadas en AcmeSeclist:

| Sin Estado | Destino | Protocolo IP | Rango de puertos de origen | Rango de puertos de destino | Tipo y código | Permite |

|---|---|---|---|---|---|---|

| N.º | 10.0.10.0/24 | ICMP | Todas | Todas | Todas | Todo el tráfico ICMP dentro de DevVMSubnet |

| N.º | 10.0.10.0/24 | TCP | Todas | Todas | Todo el tráfico TCP en DevVMSubnet |

Reglas de seguridad en AppSeclist

Esta es la regla de entrada creada en AppSeclist:

| Sin Estado | Origen | Protocolo IP | Rango de puertos de origen | Rango de puertos de destino | Tipo y código | Permite |

|---|---|---|---|---|---|---|

| N.º | 0.0.0.0/0 | TCP | Todas | 22 | Todas | Tráfico SSH para puertos: 22 |

Nota: Se recomienda cambiar 0.0.0.0/0 en las reglas de seguridad a la lista aprobada de rangos de CIDR/direcciones IP.

Estas son las reglas de salida creadas en AppSeclist:

| Sin Estado | Destino | Protocolo IP | Rango de puertos de origen | Rango de puertos de destino | Tipo y código | Permite |

|---|---|---|---|---|---|---|

| N.º | 10.0.10.0/24 | TCP | Todas | 1521 | ||

| N.º | 10.0.10.0/24 | TCP | Todas | 2484 | ||

| N.º | 10.0.10.0/24 | TCP | Todas | 443 | ||

| N.º | 10.0.10.0/24 | TCP | Todas | 6200 |

Paso 3. Asignar administrador de conjunto

En este paso, el administrador del sistema agrega el usuario en la nube de un miembro designado de I.T. Acme al grupo AcmeGroup.

Para realizar este paso, el administrador de seguridad sigue las instrucciones de Gestión de usuarios de la Documentación de Oracle Cloud Infrastructure para agregar un usuario a un grupo mediante la consola de Oracle Cloud.

Paso 4. Crear recursos de base de datos de IA autónoma

En este paso, el administrador del conjunto crea los siguientes recursos de infraestructura dedicados en el compartimento AcmeComp según la siguiente secuencia:

-

Infraestructura de Exadata

En este paso, el administrador del juego sigue las instrucciones de Crear un recurso Exadata Infrastructure para crear un recurso Exadata Infrastructure denominado AcmeInfrastructure.

-

Cluster de VM de Exadata autónomo

En este paso, el administrador del conjunto sigue las instrucciones de Creación de un cluster de VM de Exadata autónomo para crear PocAVMC con las siguientes especificaciones, dejando todos los demás atributos en su configuración por defecto.

Valor Valor Nombre de AVMC PocAVMC Infraestructura de Exadata subyacente Infraestructura de Acme La red virtual en la nube (VCN)

se aplica solo a: Oracle Public Cloud

Oracle Public CloudAcmeVCN Subred

SOLO SE APLICA A: Oracle Public Cloud

Oracle Public CloudAcmeSubnet -

Base de datos de contenedores autónoma

En este paso, el administrador del conjunto sigue las instrucciones de Creación de una base de datos de contenedores autónoma para crear PocACD con las siguientes especificaciones, dejando todos los demás atributos en su configuración por defecto.

Valor Valor Nombre de ACD PocACD AVMC subyacente PocAVMC Versión de Software de la Base de Datos de Contenedores Última versión de software (N) -

Base de datos de IA autónoma

En este paso, el administrador del conjunto sigue las instrucciones de Creación de una base de datos de IA autónoma para crear PocADB. Estas bases de datos se crean con las siguientes especificaciones, dejando todos los demás atributos en su configuración por defecto.

Valor Valor Nombre de base de datos PocADB ACD subyacente PocACD Instancia de la Base de Datos Puede elegir crear una base de datos de IA autónoma o una base de datos de IA autónoma para desarrolladores

La base de datos de IA autónoma en una infraestructura de Exadata dedicada ahora está configurada para desarrollar aplicaciones de prueba de concepto rápidas.

Contenido relacionado

Componentes de la base de datos de IA autónoma en una infraestructura de Exadata dedicada