Note:

- Este tutorial requiere acceso a Oracle Cloud. Para registrarse en una cuenta gratuita, consulte Introducción a la capa gratuita de Oracle Cloud Infrastructure.

- Utiliza valores de ejemplo para credenciales, arrendamiento y compartimentos de Oracle Cloud Infrastructure. Al completar el laboratorio, sustituya estos valores por otros específicos de su entorno en la nube.

Protección de sitios web y aplicaciones con Oracle Cloud Infrastructure Network Firewall

Introducción

Oracle Cloud Infrastructure (OCI) Network Firewall es un firewall de red gestionado de última generación y un servicio de detección y prevención de intrusiones para Oracle Cloud Infrastructure VCN con tecnología Palo Alto Networks®.

El servicio OCI Load Balancer proporciona una distribución automática del tráfico desde un punto de entrada a varios servidores a los que se puede acceder desde la red virtual en la nube (VCN). El servicio ofrece un equilibrador de carga con una opción de dirección IP pública o privada y ancho de banda aprovisionado.

Un gateway de direccionamiento dinámico (DRG) actúa como un enrutador virtual, proporcionando una ruta para el tráfico entre las redes locales y las VCN, y también se puede utilizar para direccionar el tráfico entre las VCN. Mediante el uso de diferentes tipos de asociaciones, se pueden crear topologías de red personalizadas mediante componentes de diferentes regiones y arrendamientos.

Al utilizar OCI Network Firewall con OCI Load Balancers conectados con Dynamic Routing Gateway, puedes proteger el tráfico de norte a sur dirigido a sitios web o aplicaciones desplegadas dentro de una VPN privada.

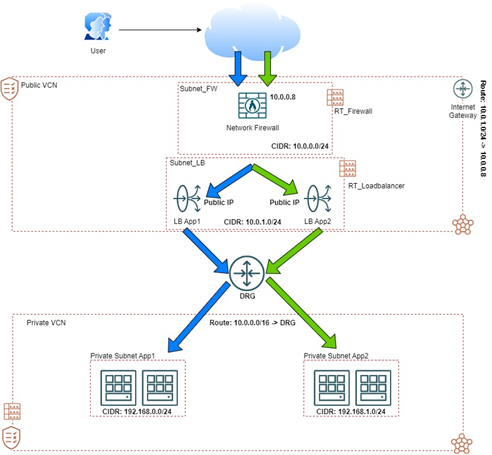

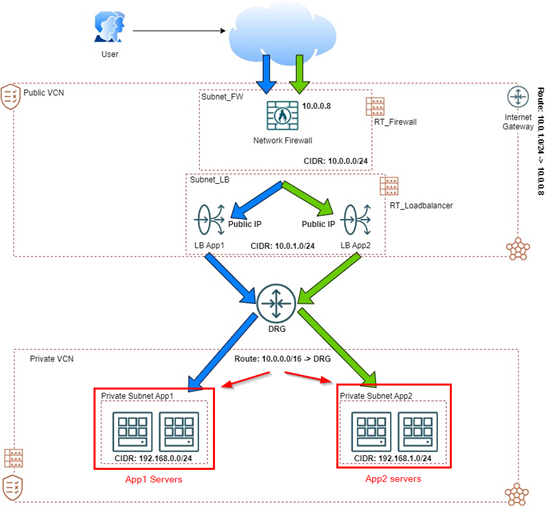

Arquitectura

En este tutorial se creará un nuevo entorno para probar las capacidades de OCI Network Firewall y OCI Load Balancer. Esta es la arquitectura final que vamos a utilizar.

Tenga en cuenta que tenemos VCN independientes: una VCN pública y una VCN privada. Estas dos redes virtuales alojarán nuestra infraestructura de firewall de red y equilibrador de carga y, en un entorno privado, los servidores backend con nuestros sitios web.

Objetivo

- Protege el tráfico dirigido a varios sitios web y aplicaciones desplegadas en varios backends mediante OCI Network Firewall y OCI Load Balancers.

Requisitos

-

Acceso a un arrendamiento de OCI.

-

Una red virtual en la nube configurada en el arrendamiento.

-

Todas las configuraciones de políticas para logs de OCI, Network Firewall, Networking y Compute.

Tarea 1: Creación de los elementos de red

Cree las redes virtuales en la nube públicas y privadas, las subredes y el DRG.

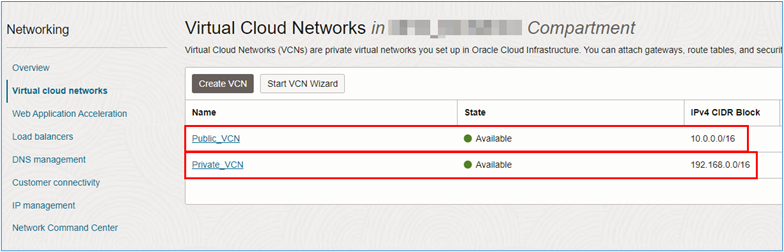

Tarea 1.1: Creación de las redes virtuales en la nube públicas y privadas

-

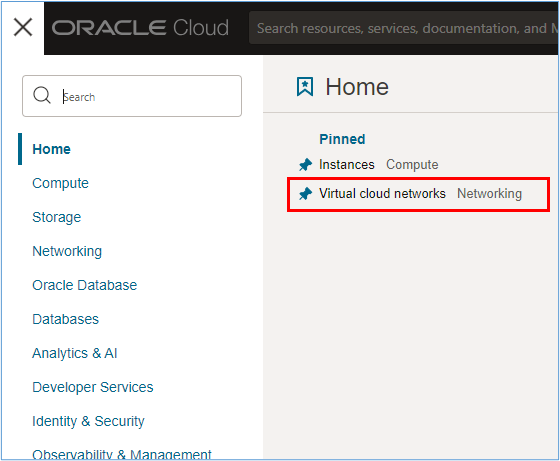

Para crear una VCN, vaya a la consola de OCI y haga clic en Redes virtuales en la nube.

-

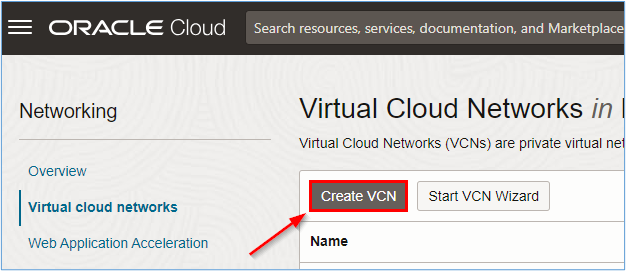

Haga clic en Crear VCN.

-

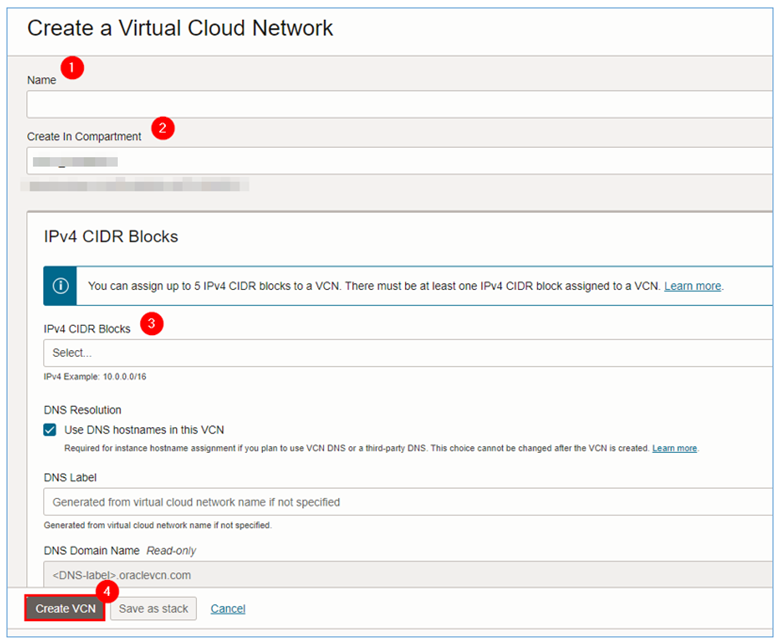

En la página Crear una red virtual en la nube, introduzca la información necesaria.

-

Repita los pasos del 1 al 3 para cada una de las redes virtuales en la nube que se van a crear en el entorno.

Tarea 1.2: Creación de subredes

Una vez creadas las dos VCN, las subredes se deben crear en cada VCN para que alojen el firewall de red de OCI, los equilibradores de carga y los servidores que alojarán los sitios web a los que se accederá.

Para cada VCN, tendremos las siguientes subredes:

- VCN pública:

- Subnet_FW: subred en la que se desplegará el firewall de red de OCI con CIDR

10.0.0.0/24. - Subnet_LB: subred en la que se desplegarán los equilibradores de carga de OCI con CIDR

10.0.1.0/24.

- Subnet_FW: subred en la que se desplegará el firewall de red de OCI con CIDR

- VCN privada:

- Subnet_App1: subred en la que los servidores que alojan el sitio App1 se desplegarán con CIDR

192.168.0.0/24. - Subnet_App2: subred en la que los servidores que alojan el sitio App2 se desplegarán con CIDR

192.168.0.0/24.

- Subnet_App1: subred en la que los servidores que alojan el sitio App1 se desplegarán con CIDR

-

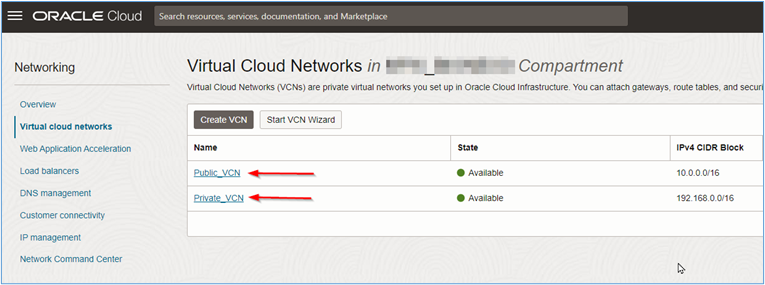

Haga clic en cada nombre de VCN para crear las subredes.

-

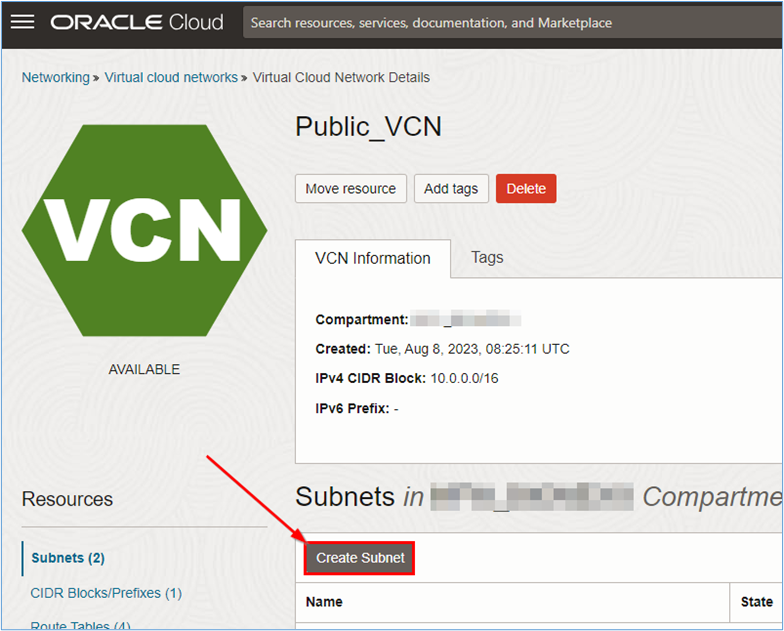

Haga clic en Crear subred.

-

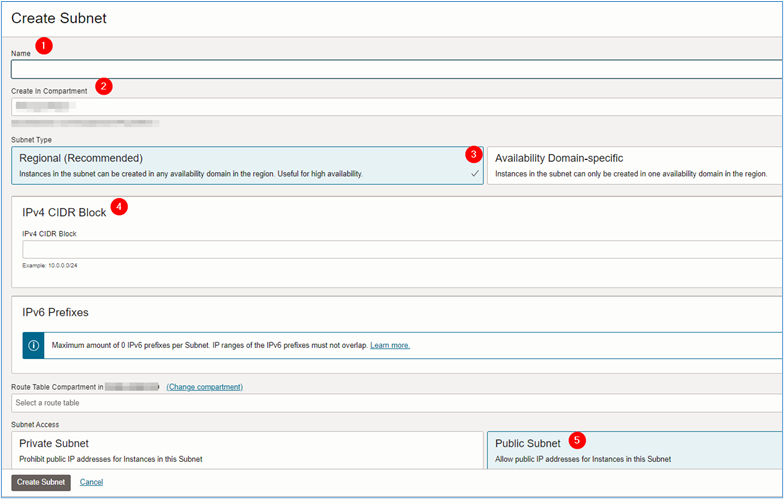

En la página Crear subred, introduzca la información necesaria.

- Nombre: introduzca el nombre de la subred.

- Compartimento: seleccione el compartimento donde se creará la subred.

- Tipo de subred: seleccione Regional según la recomendación.

- Bloque de CIDRIPv4 CIDR IPv4: introduzca el CIDR que desea para la subred. Para este tutorial, definimos la dirección en la Tarea 1.2.

- Acceso a subred: para las subredes en las que se instalarán el firewall y los equilibradores de carga, seleccione Subred pública. Para las subredes en las que se instalarán los servidores de aplicaciones o sitios web.

-

Una vez que se haya introducido toda la información necesaria, haga clic en Crear subred.

Nota: No olvide comprobar si las listas de seguridad de las redes virtuales en la nube creadas permiten utilizar el tráfico en el entorno. Por ejemplo, si va a permitir el acceso HTTP a través del firewall de red, las listas de seguridad deben permitir este tráfico entrante en las VCN.

Tarea 1.3: Creación del gateway de enrutamiento dinámico (DRG)

El DRG es el enrutador que interconectará la VCN pública que contiene el firewall de red de OCI y los equilibradores de carga de OCI con la VCN privada, que contendrá los servidores a los que se accederá a través de Internet.

-

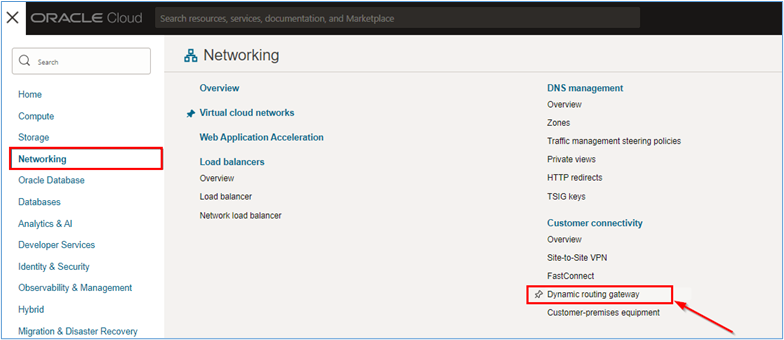

Para crear el DRG, vaya a la consola de OCI, haga clic en Red y en Gateway de enrutamiento dinámico.

-

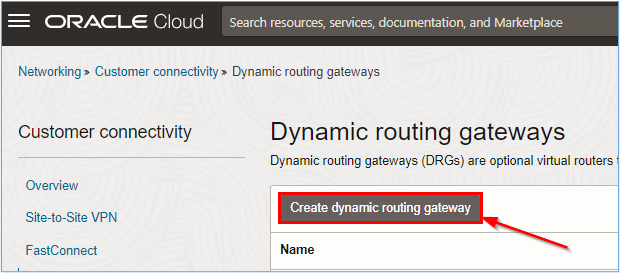

En la página Gateways de enrutamiento dinámico, haga clic en Crear gateway de enrutamiento dinámico.

-

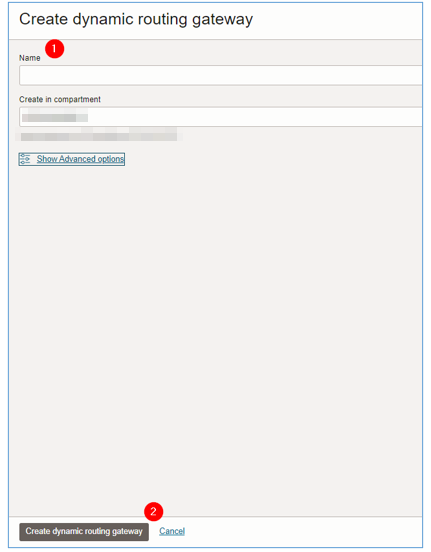

Introduzca el nombre del DRG y haga clic en Crear gateway de enrutamiento dinámico.

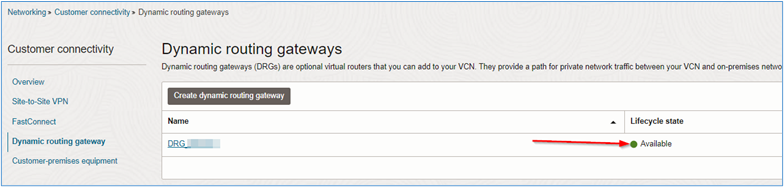

Espere a que finalice la creación y que el estado del ciclo de vida de DRG muestre Disponible:

-

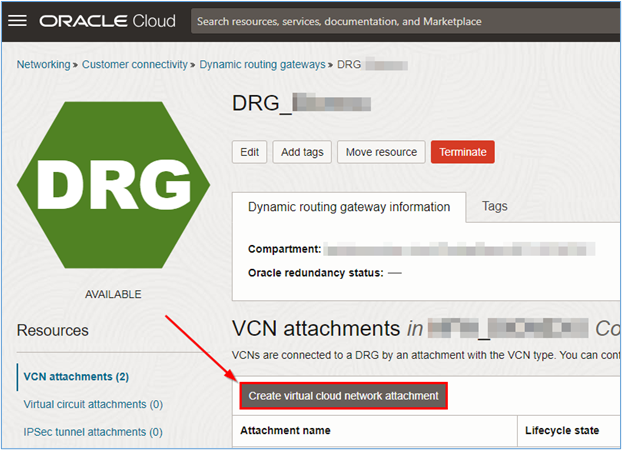

Una vez finalizada la creación, haga clic en el DRG para ver sus detalles y crear las asociaciones necesarias para la conectividad entre las redes virtuales en la nube que se va a crear.

-

La creación de tablas de enrutamiento de DRG y distribuciones de rutas de DRG le permite definir políticas de enrutamiento que enruten el tráfico entre asociaciones.

-

Puede conectar varias redes virtuales en la nube a un único DRG y, a través de estas asociaciones, enrutar el tráfico entre las redes virtuales en la nube mediante las capacidades de enrutamiento de DRG.

-

-

Para asociar las redes virtuales en la nube creadas en la tarea 1.1, haga clic en Crear asociación de red virtual en la nube.

-

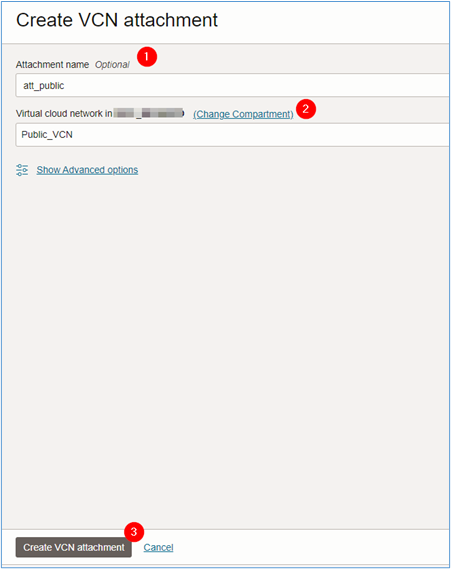

Se abrirá una ventana nueva. Introduzca el nombre de la asociación y seleccione la VCN que debe asociar al DRG la asociación que está creando. Haga clic en Crear asociación de VCN para completar la creación.

- Nombre de anexo:

att_public. - Red virtual en la nube:

Public_VCN.

- Nombre de anexo:

-

Repita los pasos del 1 al 5 para la VCN Private_VCN.

Tarea 2: Creación del firewall de red de OCI

Antes de crear el firewall de red de OCI, es necesario crear la política que utilizaremos en el firewall. En esta tarea, la creación de la política será sencilla, permitiendo solo el tráfico HTTP. Sin embargo, OCI Network Firewall es capaz de inspeccionar el tráfico cifrado y tiene funciones avanzadas de L7 Firewall.

Para obtener más información sobre las capacidades del servicio OCI Network Firewall, consulte OCI Network Firewall.

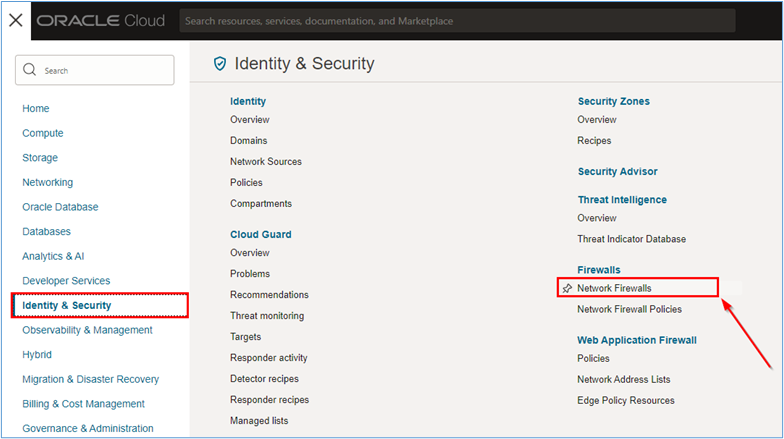

Tarea 2.1: Creación de la política de Network Firewall

Nota: Se recomienda que, en los entornos de producción, las reglas sean lo más específicas posible, siempre que se respete la política de menor acceso. Los ejemplos utilizados en este tutorial son puramente educativos y nunca deben reproducirse en entornos de producción reales.

-

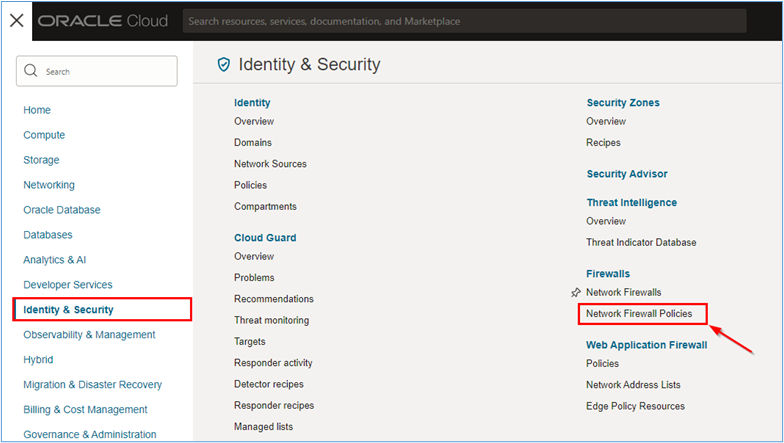

Para crear la política que se desplegará en el firewall de red, vaya a la consola de OCI, haga clic en Identidad y seguridad y Políticas de firewall de red.

-

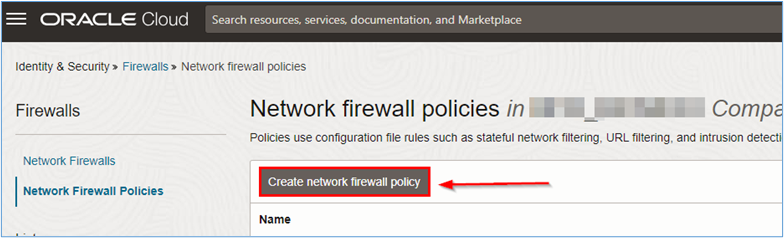

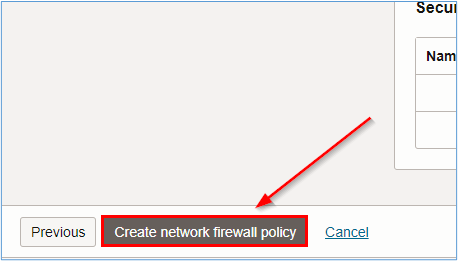

En la página Políticas de firewall de red, haga clic en Crear política de firewall de red para empezar a crear la regla de firewall.

-

Introduzca la información que solicita el asistente y haga clic en Crear política de firewall de red.

Nota: Para obtener más información sobre los parámetros que se pueden configurar en una política de OCI Network Firewall, consulte Políticas y Creación de una política de servicio de Network Firewall.

Después de crear la política, deberá crear los recursos dentro de la política. Los recursos detallarán cómo la política protegerá el medio ambiente.

En este tutorial se utilizará una versión simple de una política. Solo permitiremos tráfico entrante HTTP y HTTPS. Para obtener más información sobre la creación de políticas de OCI Network Firewall, consulte Creación de una política de servicio de Network Firewall y Creación de componentes de política de servicio de Network Firewall.

Para crear la política utilizada en este tutorial, necesitará los siguientes recursos de política de firewall de red.

- Lista de Direcciones

- Servicio

- Lista de Servicios

- Regla de Seguridad

-

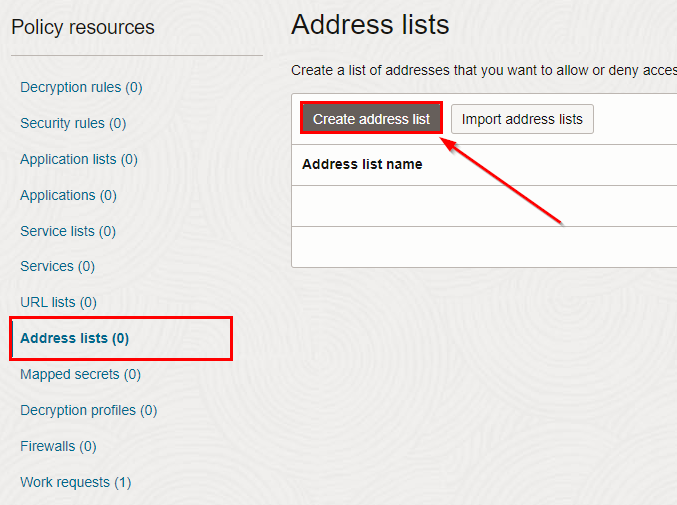

Crear el recurso de lista de direcciones.

-

Haga clic en Lista de direcciones y Crear lista de direcciones.

-

En la página Crear lista de direcciones, introduzca la información necesaria y haga clic en Crear lista de direcciones.

- Nombre:

Frontend_Web(introduzca el nombre que mejor se ajuste al entorno). - Direcciones IP/CIDR: introduzca el CIDR privado del equilibrador de carga.

- Nombre:

Una vez que haya terminado de crear la lista de direcciones, puede crear el recurso de servicio.

-

-

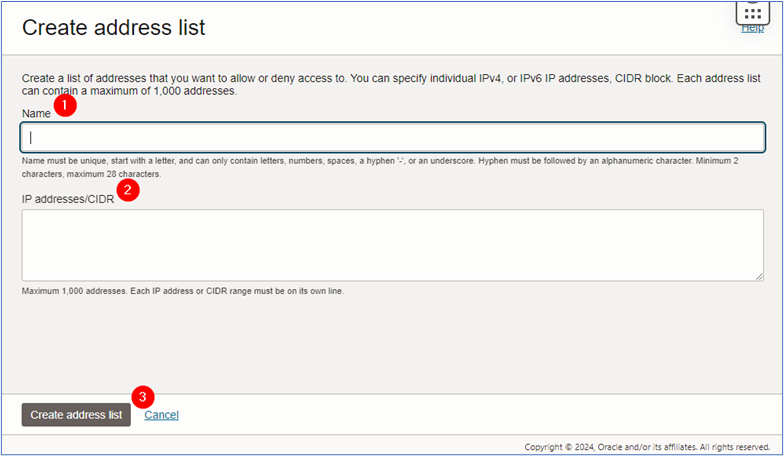

Cree el recurso de servicio.

-

Haga clic en Servicios y Crear Servicio.

-

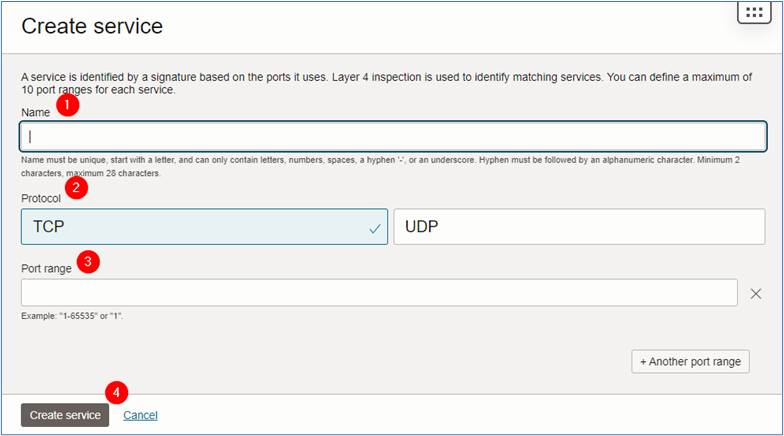

En la página Crear servicio, introduzca la información necesaria y haga clic en Crear servicio.

- Nombre:

HTTP-HTTPS(introduzca el nombre que mejor se ajuste al entorno). - Protocol: seleccione

TCP. - Rango de puertos: introduzca

80-80. Para agregar otro rango, haga clic en el rango +Another y agregue443-443.

- Nombre:

Una vez que haya terminado de crear el servicio, puede crear el recurso de lista de servicios.

-

-

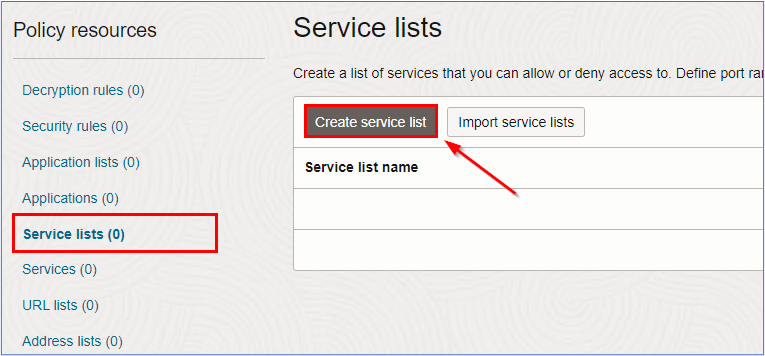

Crear el recurso de la lista de servicios.

-

Haga clic en Servicios y Crear lista de servicios.

-

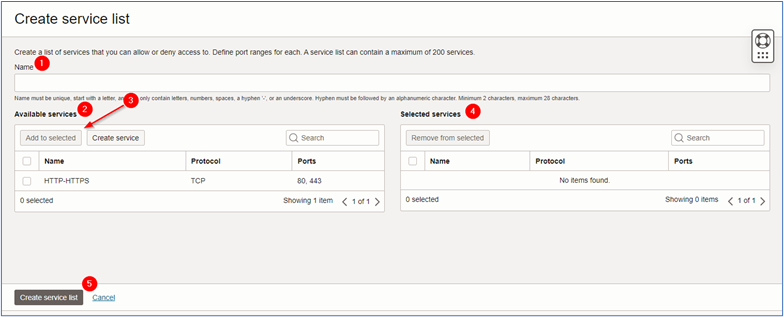

En la página Crear lista de servicios, introduzca la información necesaria y haga clic en Crear lista de servicios.

- Nombre: introduzca el nombre que mejor se ajuste al entorno.

- Servicios disponibles: seleccione el servicio creado en el paso 2 y haga clic en Agregar a seleccionado.

- Servicios Seleccionados: Compruebe si los servicios necesarios se han importado a los Servicios Seleccionados.

Una vez que haya terminado de crear la lista de servicios, ahora puede crear la regla de seguridad del firewall de red.

-

-

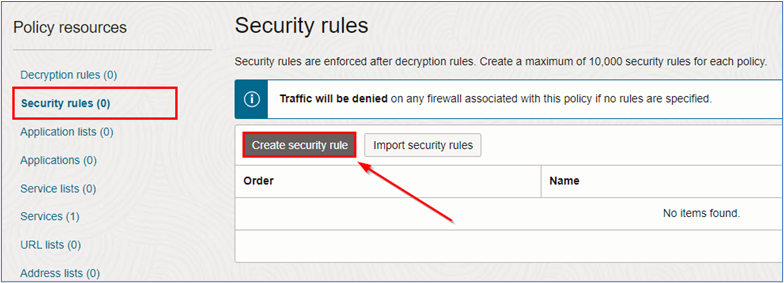

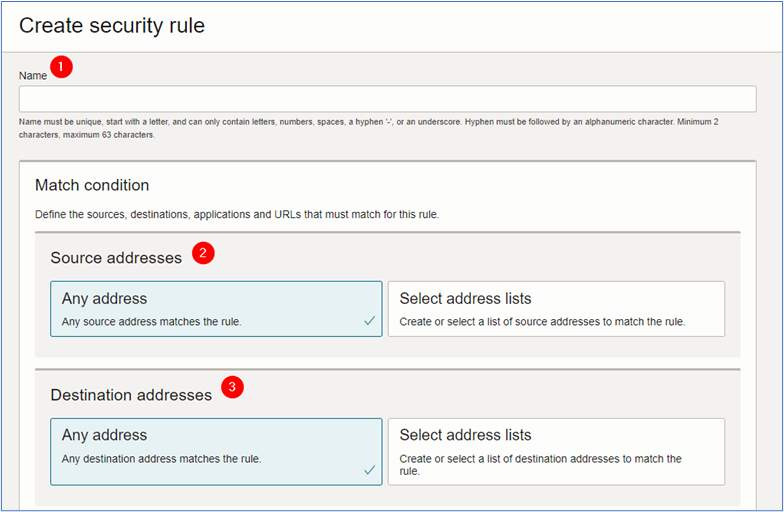

Cree la regla de seguridad.

-

Haga clic en Reglas de seguridad y Crear regla de seguridad.

-

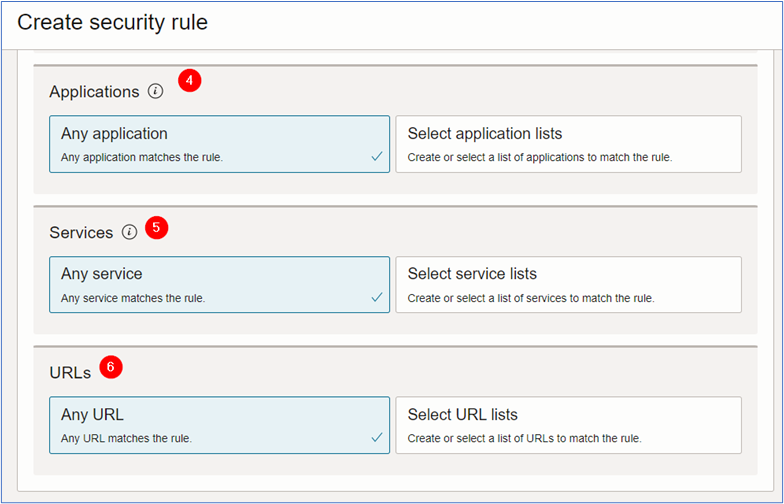

En la página Crear regla de seguridad, introduzca la información necesaria y haga clic en Crear regla de seguridad.

- Nombre: introduzca el nombre de la política.

- Dirección de origen: Por defecto. El valor de origen es Cualquier dirección.

- Dirección de destino: seleccione la lista de direcciones creada en el paso 1. Haga clic en Seleccionar listas de direcciones y seleccione la lista de direcciones creada.

- Aplicación: por defecto. El valor de la aplicación es Cualquier aplicación.

- Servicios: seleccione la lista de servicios creada en el paso 3. Haga clic en Seleccionar listas de servicios y seleccione la lista de servicios creada.

- URL: por defecto. El valor de URL es Cualquier URL.

- Acción de regla: seleccione la acción de regla para el entorno. Para este tutorial, utilizaremos Permitir tráfico.

- Orden de reglas: seleccione el orden de la política.

-

Una vez que haya terminado de crear la política, podrá acceder a sus detalles.

Nota: Cree la política según las necesidades de acceso al entorno. Los ejemplos utilizados en este tutorial son puramente educativos.

Después de crear la política de firewall de red de OCI, ahora puede continuar creando la propia instancia de firewall de red de OCI.

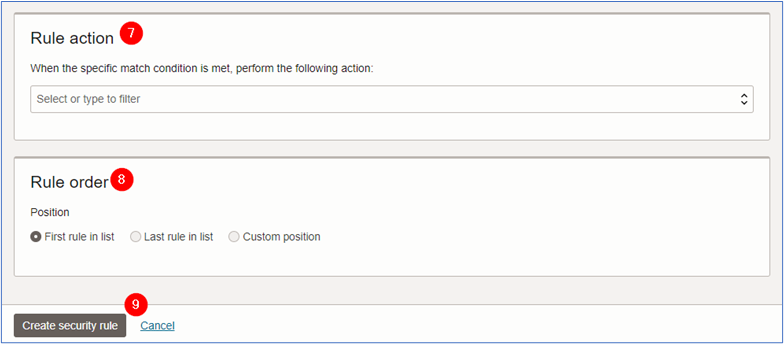

Tarea 2.2: Creación del firewall de red de OCI

-

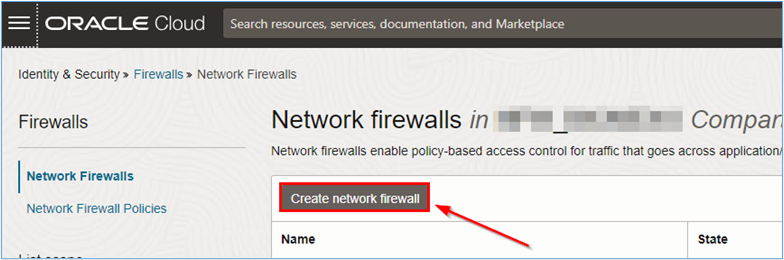

Hemos creado la política de acceso que utilizaremos en el entorno; debemos crear el firewall de red de OCI. Vaya a la consola de OCI, haga clic en Identidad y seguridad y en Firewalls de red.

-

En la página Firewalls de red, haga clic en Crear firewall de red para crear el firewall de red.

-

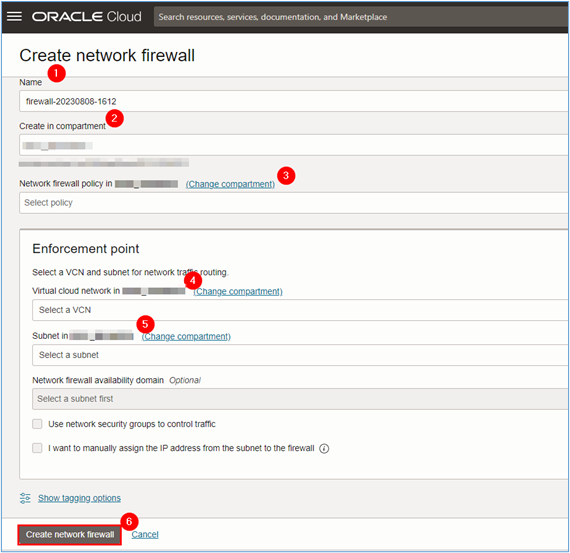

En la página Crear firewall de red, introduzca la información necesaria y haga clic en Crear firewall de red.

- Nombre:

NFW_INBOUND(introduzca el nombre que mejor se ajuste al entorno). - Compartimento: seleccione el compartimento en el que se creará el firewall de red.

- Política de firewall de red en (compartimento): seleccione la política creada en la tarea 2.1.

- Red virtual en la nube en (compartimento): seleccione la VCN en la que se instalará el firewall de red. Para este tutorial, seleccionaremos la VCN denominada

VCN_Publiccomo se muestra en la topología de la tarea 1. - Subred en (compartimento): seleccione la subred en la que se instalará el firewall de red. Para este tutorial, seleccionaremos la subred denominada

Subnet_FWcomo se describe en la tarea 1.2 de este documento.

Nota: La creación del firewall de red tarda entre 40 y 50 minutos en completarse.

- Nombre:

-

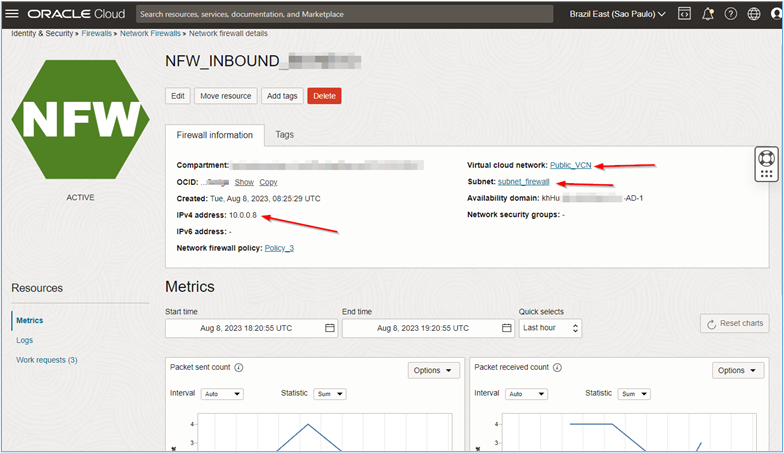

Haga clic en el nombre del firewall de red y consulte los detalles sobre el recurso.

Nota:

-

Anote la IP privada creada para el firewall de red. Se utilizará en el futuro para configurar el enrutamiento

intra-vcnyinter-vcnmediante el DRG para que el firewall pueda enviar e inspeccionar todas las comunicaciones del entorno. -

La IP privada del firewall de red de OCI puede ser diferente de la

10.0.0.8que se muestra en este tutorial. De esta forma, todas las rutas que se van a crear en el entorno deben tener en cuenta la IP del firewall de red de OCI creada durante la implantación.

-

Tarea 3: Creación de servidores virtuales y equilibradores de carga

Tenemos todo el entorno de red, DRG, política y firewall de red creado, podemos empezar a crear los equilibradores de carga y los servidores que alojarán nuestro sitio web de prueba.

Tarea 3.1: Creación de servidores virtuales o servidores web

-

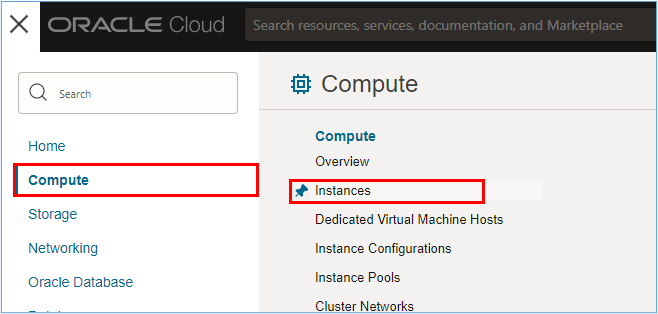

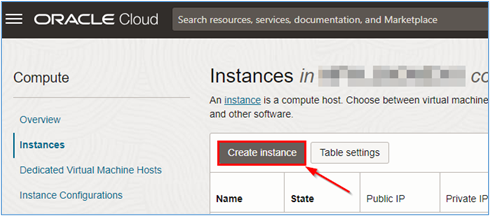

La creación de servidores virtuales es sencilla y rápida. Para crear servidores virtuales, vaya a la consola de OCI, haga clic en Recursos informáticos e Instancias.

-

En la página Instancias, haga clic en Crear instancia.

-

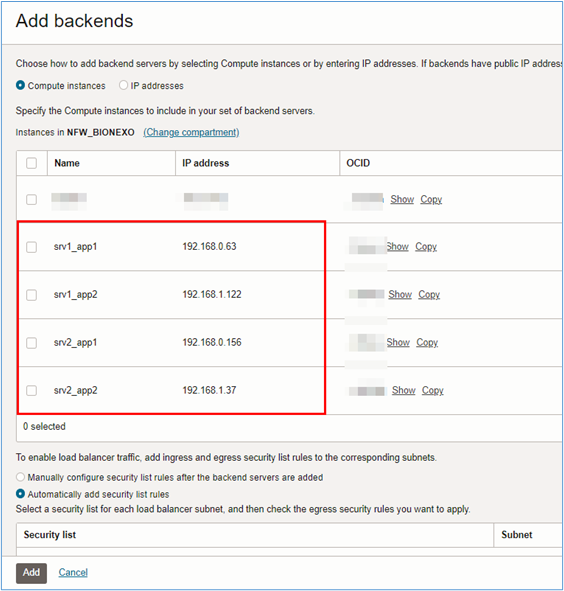

Introduzca la información necesaria en la página de creación de instancias. Para este tutorial, hemos creado las siguientes instancias.

- srv1_app1: servidor n.o 1 para el sitio web de alojamiento n.o 1. Se ha creado en

VCN_Private, dentro de la subredsubnet_app1. - srv2_app1: servidor n.o 2 para el sitio web de alojamiento n.o 1. Se ha creado en

VCN_Private, dentro de la subredsubnet_app1. - srv1_app2: servidor n.o 1 para el sitio web de alojamiento n.o 1. Se ha creado en

VCN_Private, dentro de la subredsubnet_app2. - srv2_app2: servidor n.o 2 para el sitio web de alojamiento n.o 1. Se ha creado en

VCN_Private, dentro de la subredsubnet_app2.

Para nuestros servidores, hemos utilizado el alojamiento de Oracle Linux 9.x. Para que los servidores estén listos para ejecutarse, durante la creación del servidor, hemos utilizado un script

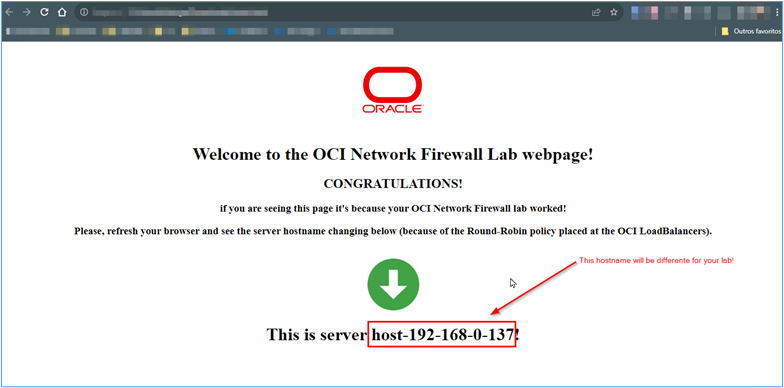

Cloud-initpara abordar la instalación del servidor httpd, la creación de un archivoindex.htmlsimple y la desactivación del daemon firewalld. Para obtener más información sobre los scriptsCloud-init, consulte Uso de scripts personalizados de inicialización de Cloud para configurar nodos gestionados. Utilice el siguiente script.#!/bin/bash echo "############################################" > /etc/motd echo "# OCI NETWORK FIREWALL LAB #" >> /etc/motd echo "############################################" >> /etc/motd # Installing nginx on Oracle Linux sudo yum install httpd -y # Starting httpd sudo systemctl start httpd # Opening HTTP port in Firewalld sudo firewall-cmd --zone=public --add-service=http # Configuring a simple webpage to our server sudo touch /var/www/html/index.html sudo chown apache:apache /var/www/html/index.html export HOSTNAME=`hostname` sudo cat <<EOF > /var/www/html/index.html <html> <center><img src="https://estuary.dev/static/638f52fd4afa2f02e6d522065f7268f4/26ce8/thumbnail_Group_22548_cda168ff12.png"></img></center> <center> <h1>Welcome to the OCI Network Firewall Lab webpage!</h1> <h2>CONGRATULATIONS!</h2><P> <h3>if you are seeing this page it is because the OCI Network Firewall lab worked! <p>refresh the browser and see the server hostname changing below (because of the Round-Robin policy placed at the OCI LoadBalancers).</h3> </center> <br> <center><img src="https://upload.wikimedia.org/wikipedia/commons/thumb/8/84/Eo_circle_green_arrow-down.svg/2048px-Eo_circle_green_arrow-down.svg.png" width="100" height="100"></center> <h1><center>This is server $HOSTNAME!</center></h1> </html> EOF - srv1_app1: servidor n.o 1 para el sitio web de alojamiento n.o 1. Se ha creado en

La topología del entorno ayudará a comprender dónde se deben instalar los servidores.

El servidor web Apache (httpd) se ha instalado en estos servidores y se ha creado una página sencilla en su documentRoot para acceder a ella desde Internet.

Los detalles sobre la creación y configuración de instancias en OCI no se abordan en este tutorial. Para obtener más información, consulte Creación de una instancia.

Tarea 3.2: Creación de los equilibradores de carga de OCI

Una vez creados los servidores virtuales, es necesario crear los equilibradores de carga de OCI que realizarán el equilibrio de carga mediante Round-Robin para acceder a los servidores web recién creados.

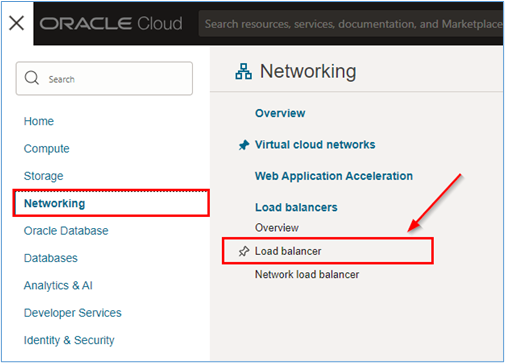

-

Para crear equilibradores de carga de OCI, vaya a la consola de OCI, haga clic en Red y Equilibrador de carga.

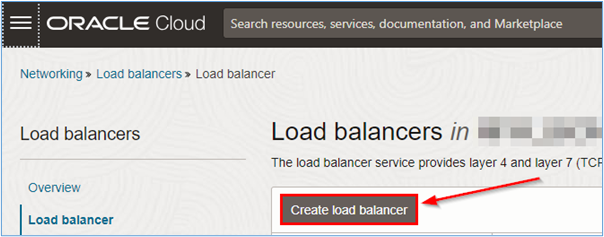

-

En la página de servicio Equilibradores de carga, haga clic en Crear equilibrador de carga para empezar a crear los dos equilibradores de carga en este tutorial.

-

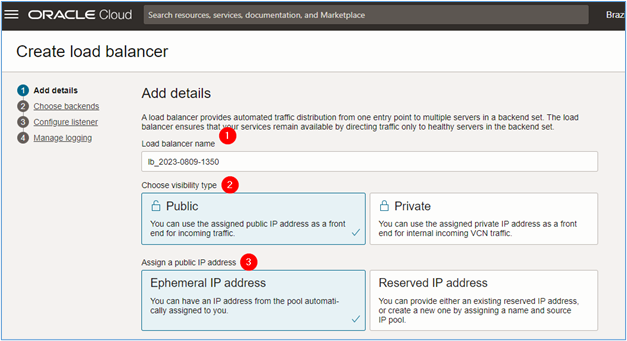

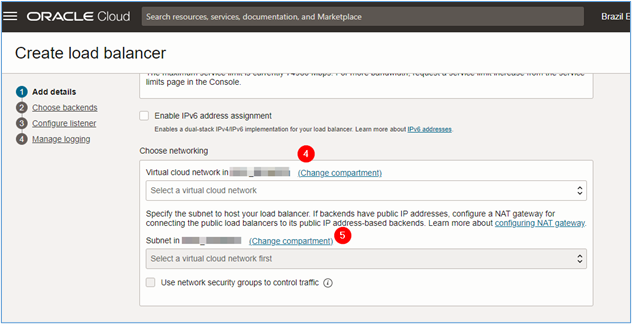

En la página Crear equilibrador de carga, introduzca la información necesaria para que se pueda iniciar la creación y haga clic en Siguiente.

- Nombre de equilibrador de carga: introduzca el nombre del equilibrador de carga.

- Visibilidad: seleccione

Public, ya que se accederá al equilibrador de carga a través de Internet. - Asignar una dirección IP pública: seleccione

Ephemeral IP address. Si tiene una IP reservada, puede utilizar la opciónReserve IP address. - Seleccionar red: seleccione la VCN en la que se desplegará el equilibrador de carga. En este tutorial, la VCN será

Public_VCN. - Subred en (compartimento): seleccione la subred en la que se desplegará el equilibrador de carga. En este tutorial, la subred será

subnet_loadbalancer.

-

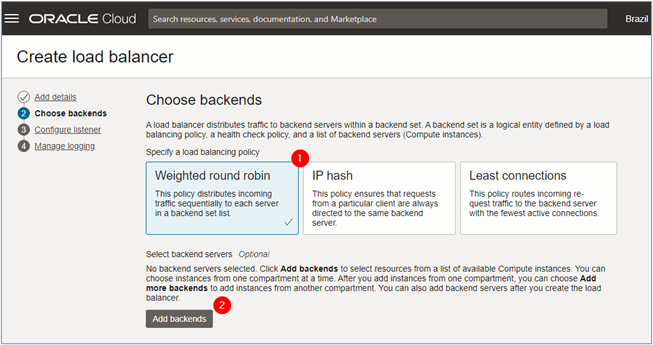

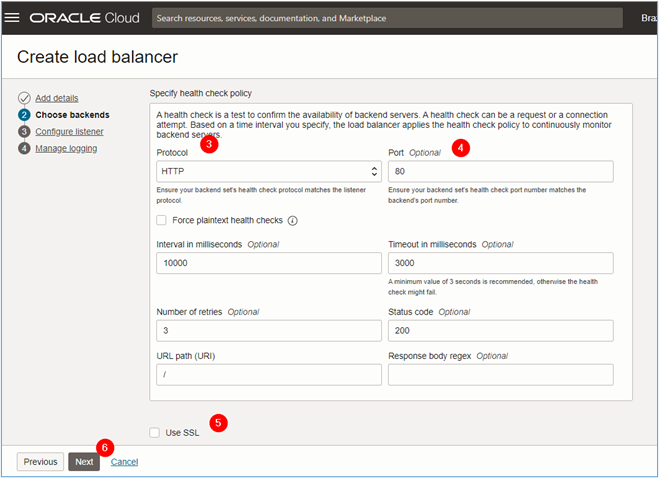

En la página Seleccionar backend, introduzca la información necesaria y haga clic en Siguiente.

- Especifique una política de equilibrio de carga: seleccione una política para el equilibrador de carga. En este tutorial, utilizaremos

Round-Robin. - Agregar backends: si ya ha creado los servidores que alojarán las páginas en el entorno. Para agregarlos, haga clic en Agregar backends.

- Protocolo: para cargar un sitio web simple, seleccione HTTP como protocolo para la comprobación del sistema del backend.

- Puerto: a medida que vamos a utilizar HTTP, la comprobación del sistema debe buscar la conectividad en el puerto 80/TCP.

- Usar SSL: si desea realizar una comprobación del sistema en HTTPS, seleccione el elemento

Use SSLpara configurar qué certificado se utilizará. Este tipo de comprobación del sistema está fuera del ámbito de este tutorial. Para obtener más información, consulte Certificado SSL para equilibradores de carga.

- Especifique una política de equilibrio de carga: seleccione una política para el equilibrador de carga. En este tutorial, utilizaremos

-

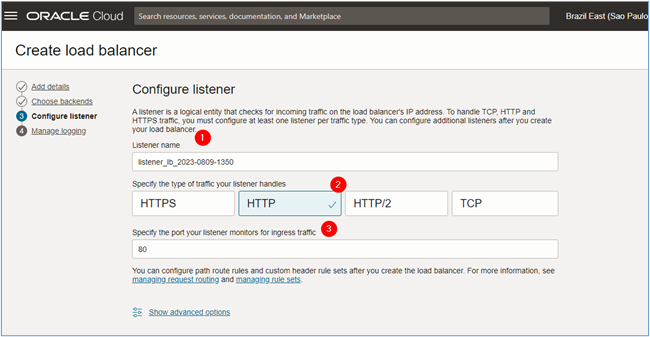

En la página Configurar listener, introduzca la siguiente información y haga clic en Siguiente.

- Nombre del listener: introduzca el nombre del listener.

- Especificar el tipo de tráfico que gestiona el listener: seleccione el tipo de tráfico que pasará por el listener. Para este tutorial, utilizaremos HTTP.

- Especifique el puerto en el que el listener supervisa el tráfico de entrada: seleccione el puerto en el que debe recibir el listener para capturar el tráfico de entrada dirigido a los servidores web. Para este tutorial, utilizaremos el puerto 80/TCP.

-

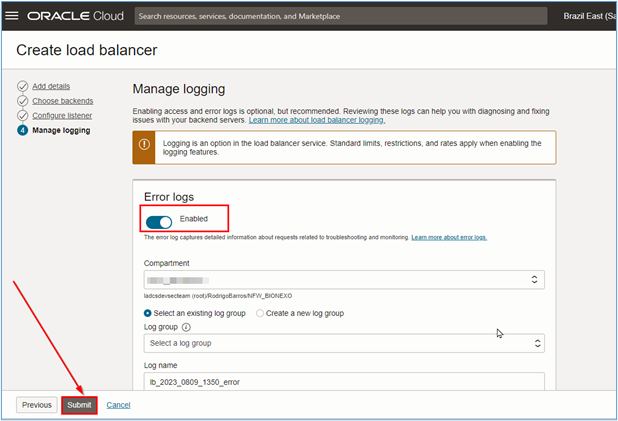

Active los logs del equilibrador de carga de OCI y haga clic en Enviar para iniciar su creación.

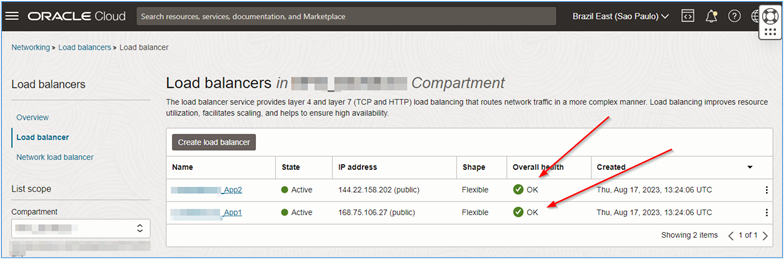

Nota: Debe crear diferentes equilibradores de carga para cada sitio web o aplicación. En este tutorial, estamos creando dos equilibradores de carga (uno por sitio que se va a probar).

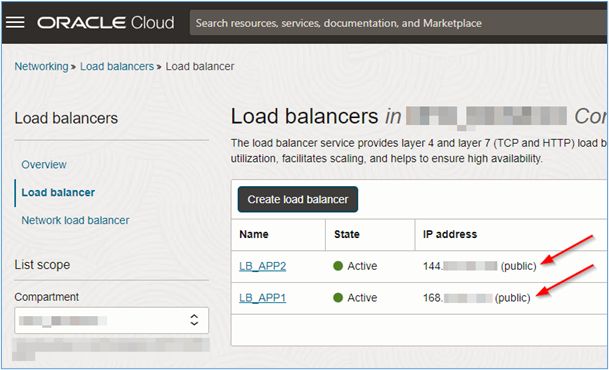

Tenga en cuenta que cada equilibrador de carga de OCI tiene una IP pública distinta. Por lo tanto, se puede acceder a cada sitio web a través de una dirección separada.

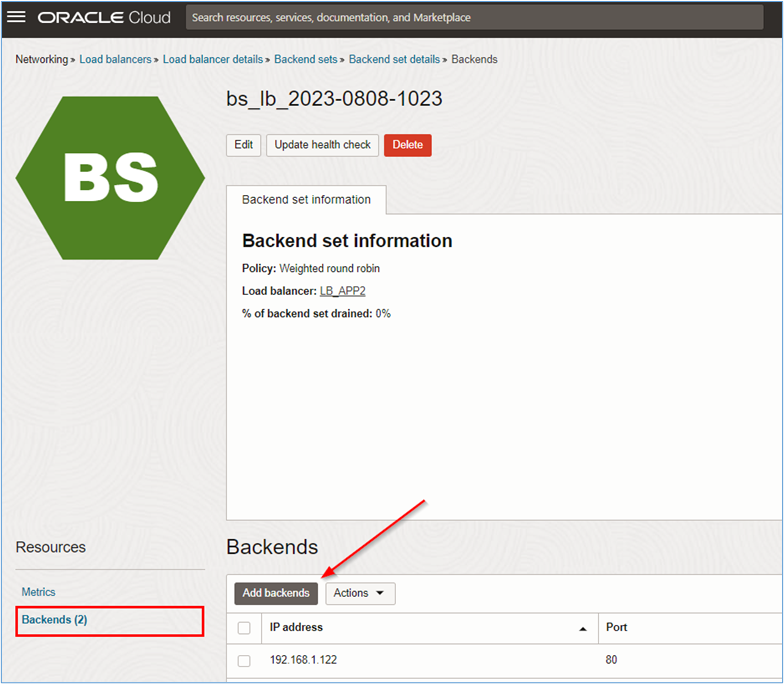

-

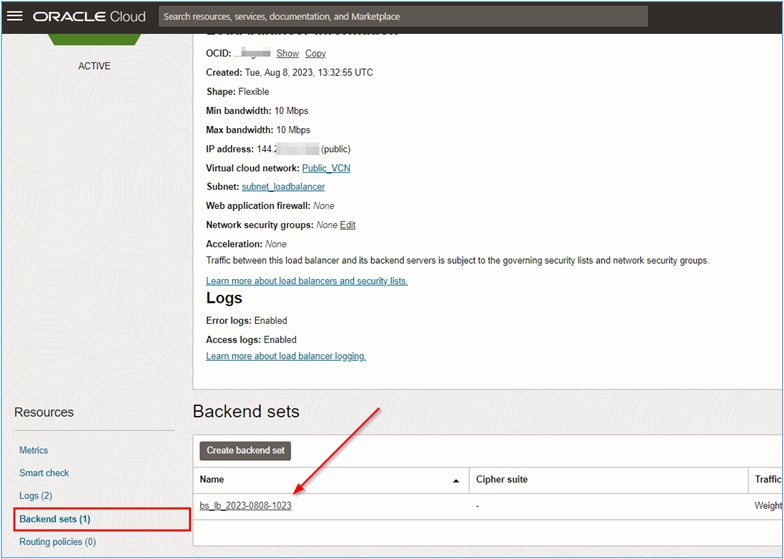

Una vez creados los equilibradores de carga de OCI, puede insertar manualmente los servidores backend en cada una de las instancias del equilibrador de carga. Haga clic en el nombre del equilibrador de carga que se va a configurar y en los juegos de backends, como se muestra en la siguiente imagen.

-

Al visualizar el juego de backends, haga clic en su nombre para poder insertar los backends. En la página Información de juego de backends, haga clic en Backends y Agregar backends.

-

Seleccione los servidores que formarán parte del backend para el sitio web o la aplicación que está configurando. Haga clic en Agregar para terminar.

Nota: En este punto, se configurará el equilibrador de carga de OCI, pero el backend pasará al modo crítico porque el enrutamiento dentro del servicio y el DRG aún no se han configurado.

Tarea 4: Creación del enrutamiento entre DRG y VCN

Configure el enrutamiento para que se pueda acceder a los sitios web a través de Internet y el tráfico de acceso pueda ser analizado por OCI Network Firewall.

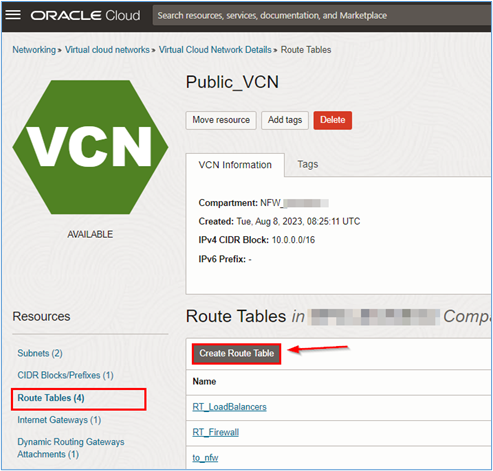

Tarea 4.1: Creación de enrutamiento en la VCN pública

-

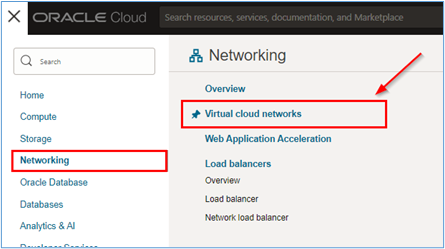

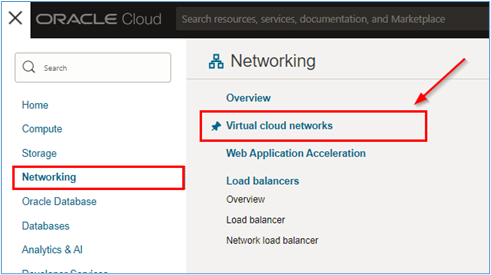

Para acceder a las páginas de configuración de enrutamiento de VCN, vaya a la consola de OCI, haga clic en Red y Redes virtuales en la nube.

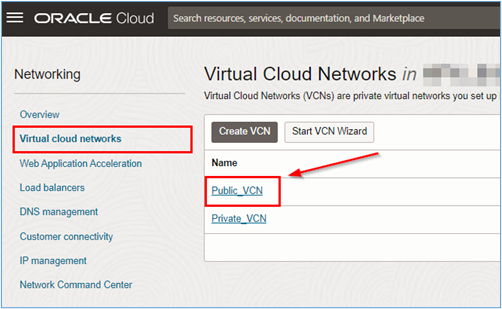

-

Haga clic en Public_VCN.

-

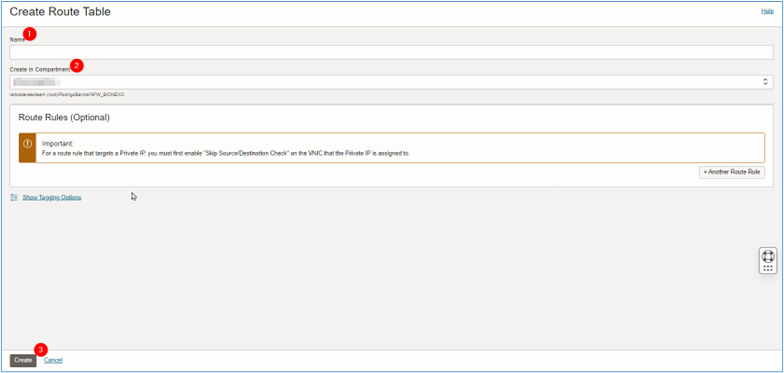

Haga clic en el menú Tablas de rutas y en Crear tabla de rutas para empezar a crear las tablas de enrutamiento.

-

En la página Crear tabla de rutas, introduzca la información necesaria y haga clic en Crear.

- Nombre: introduzca el nombre de la tabla de enrutamiento.

- Crear en compartimento: seleccione el compartimento en el que se puede crear la tabla de enrutamiento.

Nota: No utilizaremos la tabla de enrutamiento por defecto de la VCN.

-

Repita este proceso para las siguientes tablas de enrutamiento en Public_VCN.

- RT_Firewall: tabla de enrutamiento que se debe asociar a la subred del firewall de red de OCI para la conectividad dentro devcn.

- RT_LoadBalancers: tabla de enrutamiento que se debe agregar a la subred de equilibradores de carga para la conectividad dentro devcn.

- RT_to_nfw: tabla de enrutamiento que se debe asociar al gateway de Internet de la red Public_VCN.

- Cree las rutas en RT_Firewall para Subnet_Firewall.

Después de crear las tablas de enrutamiento, cree las siguientes rutas en cada una de las tablas.

La tabla RT_Firewall la debe utilizar Subnet_Firewall. Sustituya la tabla de enrutamiento por defecto de la subred por esta personalizada.

Tabla: RT_Firewall

CIDR Siguiente Hop 0.0.0.0/0 IGW - IGW: gateway de Internet.

- Cree las rutas en RT_LoadBalancers para Subnet_LoadBalancers.

La tabla RT_LoadBalancers la debe utilizar Subnet_Loadbalancers. Sustituya la tabla de enrutamiento por defecto de la subred por esta personalizada.

CIDR Siguiente Hop 0.0.0.0/0 <OCI_NETWORK_FIREWALL_IP> 192,168/24 DRG 192,168/24 DRG - DRG: gateway de enrutamiento dinámico.

- 192.168.0.0/24: es la red privada de la subred de la VCN Private_VCN donde están instalados los servidores de nuestro sitio web n.o 1.

- 192.168.0.0/24: es la red privada de la subred de VCN Private_VCN donde se instalan nuestros servidores de sitio web n.o 2.

- Cree las rutas en RT_to_nfw para el gateway de Internet

La tabla RT_to_nfw debe estar asociada al gateway de Internet VCN_Public.

CIDR Siguiente Hop 10/24 <OCI_NETWORK_FIREWALL_IP>

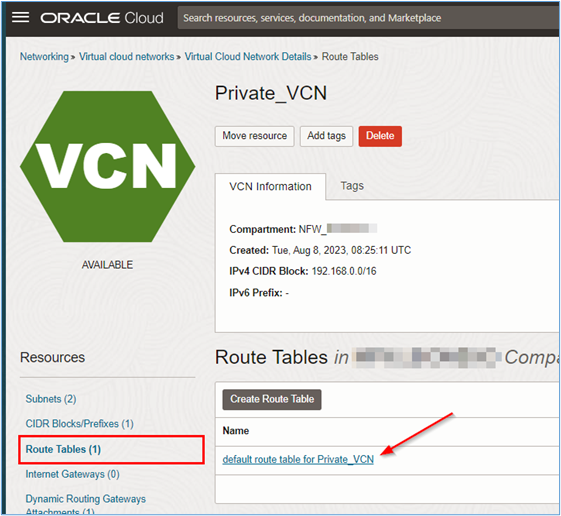

Tarea 4.2: Creación del enrutamiento en la VCN privada

-

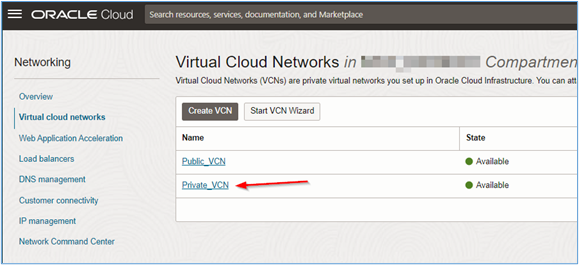

Para acceder a las páginas de configuración de enrutamiento de VCN, vaya a la consola de OCI, haga clic en Red y Redes virtuales en la nube.

-

Haga clic en Private_VCN.

-

Haga clic en el menú Tablas de rutas y en la tabla de rutas predeterminada para Private_VCN.

-

Para Private_VPN, solo crearemos una ruta que apunte a la ruta de la red

10.0/16al DRG.CIDR Siguiente Hop 10/16 DRG Una vez creadas las rutas, todo debe funcionar correctamente. El enrutamiento intra-vcn de VCN_Public reenviará todo el tráfico al firewall de red de OCI y, a su vez, la conectividad entre las redes virtuales en la nube (VCN_Public y VCN_Private) será gestionada por el DRG.

-

Vuelva a la configuración de OCI Load Balancers y compruebe si el backend está OK. Si es así, abra un explorador y acceda a la IP de uno de los equilibradores de carga.

Tarea 5: Acceder a la página web

Una vez que el enrutamiento del entorno se haya configurado correctamente y las instancias de OCI Load Balancer puedan acceder a los servidores que alojan el sitio de prueba en el backend (dentro de la red privada), podrá acceder a las direcciones de los equilibradores de carga y, en última instancia, a las páginas web de prueba.

Capture las direcciones IP válidas de los equilibradores de carga y colóquelas en el explorador. Si todo está configurado correctamente, debería ver la siguiente página.

Enlaces relacionados

Agradecimientos

- Autor: Rodrigo Pace de Barros (ingeniero de soluciones de seguridad en la nube de Oracle LAD A-Team)

Más recursos de aprendizaje

Explore otros laboratorios en docs.oracle.com/learn o acceda a más contenido de aprendizaje gratuito en el canal YouTube de Oracle Learning. Además, visite education.oracle.com/learning-explorer para convertirse en Oracle Learning Explorer.

Para obtener documentación sobre el producto, visite Oracle Help Center.

Protect Websites and Applications with Oracle Cloud Infrastructure Network Firewall

F86935-02

February 2024

Copyright © 2024, Oracle and/or its affiliates.