Acerca de la configuración de SSO entre Azure AD y Oracle Access Manager para Oracle E-Business Suite

Cuando un cliente desea ejecutar una aplicación de Oracle, como Oracle E-Business Suite, en Microsoft Azure, pero utilizar Oracle Access Manager local como proveedor de servicios, se necesita SSO federada entre Azure AD y OAM local.

Puesto que, lógicamente, cuenta con el mayor soporte de integración en la nube al trabajar con otras aplicaciones en la nube, una solución ideal es configurar SAML 2.0 para proporcionar la arquitectura de SSO federada necesaria.

Antes de empezar

Consulte Obtenga información sobre la interconexión de Oracle Cloud con Microsoft Azure.

Arquitectura

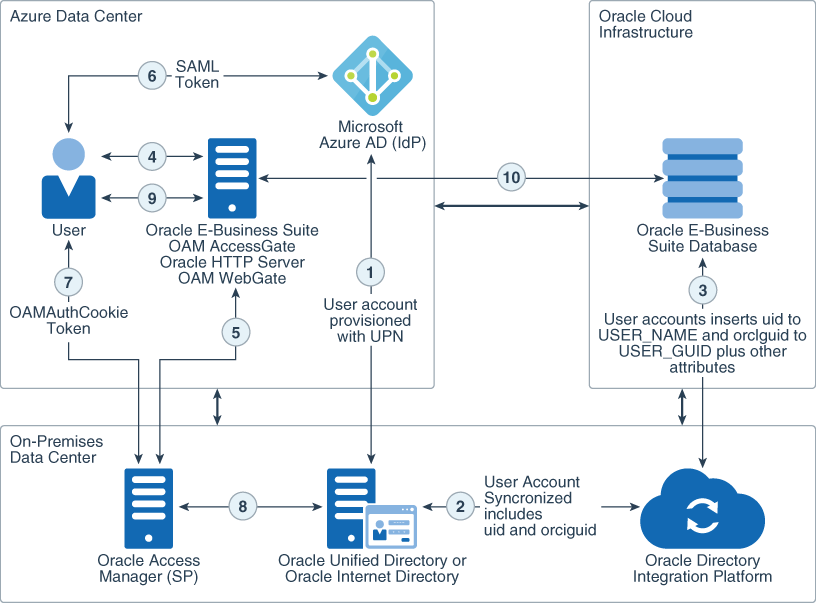

Esta solución presenta una arquitectura que es un enfoque híbrido para una integración local ya documentada entre Oracle Access Manager y E-Business Suite.

- Coloca Oracle E-Business Suite en Azure.

- Utiliza Azure Active Directory (Azure AD) como proveedor de identidad federado (IDP) para autenticar un usuario en E-Business Suite.

- Oracle Access Manager se ejecuta como proveedor de servicios (SP) localmente con su servidor LDAP backend (Oracle Unified Directory u Oracle Internet Directory).

Descripción de la ilustración ebiz-architecture.png

Este enfoque proporciona una forma de acercarse a trasladar parte de su infraestructura a la nube. No tiene que parar con solo E-Business Suite: Oracle Access Manager, Oracle Unified Directory u Oracle Internet Directory también se pueden mover a la nube.

Otra parte clave de esta arquitectura es el aprovisionamiento de cuentas de usuario. En este documento se asume que Azure AD es la fuente de datos para las cuentas de usuario. Esto significa que se debe utilizar un método de aprovisionamiento como la sincronización de Oracle Directory Integration Platform o una herramienta de gestión de identidad como Microsoft Identity Manager u Oracle Identity Manager para aprovisionar cuentas de usuario en el servidor LDAP de Oracle Access Manager (Oracle Unified Directory u Oracle Internet Directory). A continuación, Oracle Directory Integration Platform utilizado como servicio de sincronización bidireccional puede sincronizar esa cuenta en la base de datos de E-Business Suite. Algunos atributos clave que son de importancia crítica para SSO se tratarán más adelante en este documento.

Descripción de los componentes

Los componentes de esta arquitectura híbrida, como se muestra enla ilustración anterior, se describen en la siguiente tabla.

| Centro de datos | Componente |

|---|---|

| Azure |

|

| Oracle Cloud Infrastructure | Oracle E-Business Suite Database 12.2 o posterior |

| Cliente local |

|

Descripción de los flujos de aprovisionamiento y federación

El diagrama anterior ilustra los flujos de aprovisionamiento y federación combinados definidos para esta arquitectura.

Este flujo de aprovisionamiento (que se describe a continuación en las transacciones 1-3) ilustra un ejemplo de cómo se crea una cuenta de usuario en Azure AD, se aprovisiona al servidor LDAP de Oracle Access Manager y se sincroniza mediante Oracle Directory Integration Platform con la base de datos de E-Business Suite. El flujo de federación se ilustra en las transacciones 4-10. En Descripción del Flujo de Federación de Azure AD y E-Business Suite, se describen detalles adicionales del flujo de federación.

- Una cuenta de usuario inicial que incluye el nombre de principal de usuario (UPN) se aprovisiona desde Azure AD al servidor LDAP de Oracle Access Manager (Oracle Unified Directory u Oracle Internet Directory). Este aprovisionamiento no es responsabilidad de Oracle Directory Integration Platform, sino que lo realiza algún tipo de aprovisionamiento fuera del ámbito de este manual.

- Oracle Directory Integration Platform recibe los logs de cambios de Oracle Unified Directory y aprovisiona la cuenta de usuario a la base de datos de E-Business Suite.

- Oracle Directory Integration Platform aprovisiona la cuenta de usuario, asignando uid a USER_NAME y orclguid a USER_GUID, a la base de datos de E-Business Suite.

- El usuario solicita acceso a E-Business Suite y WebGate comprueba el token OAMAuthCookie.

- WebGate verifica que el usuario no tiene ningún token OAMAuthCookie, por lo que comprueba con Oracle Access Manager una acción.

- Oracle Access Manager indica a WebGate que redirija al usuario a Azure AD para la autenticación federada y Azure AD solicita al usuario que inicie sesión.

- Azure AD valida las credenciales del usuario y, a continuación, envía una afirmación de SAML 2.0 a Oracle Access Manager, utilizando el atributo de correo como asignación de usuario.

- Oracle Access Manager acepta la afirmación SAML 2.0 y devuelve el usuario coincidente en Oracle Unified Directory mediante UPN. En la respuesta, proporciona USER_NAME (uid) y USER_ORCLGUID (orclguid) de Oracle Unified Directory en la cabecera definida en la política.

- WebGate redirige al usuario a E-Business Suite y envía USER_NAME y USER_ORCLGUID como cabeceras a AccessGate.

- AccessGate busca USER_NAME y USER_ORCLGUID en la base de datos de E-Business Suite para verificar que el usuario existe. Cuando se realiza correctamente, define su propia sesión y devuelve la página del portal de E-Business Suite al usuario.

Acerca de los servicios y los roles necesarios

Esta solución requiere la combinación de servicios y roles específicos dentro de esos servicios.

- Oracle Cloud Infrastructure

- Oracle Access Manager

- Una instancia totalmente funcional de Oracle E-Business Suite desplegada en Azure

- ANUNCIO DE Microsoft Azure

| Nombre de servicio: rol | Necesario para... |

|---|---|

| Oracle Cloud Infrastructure: administrador | Crear y gestionar recursos de identidad |

| Oracle Access Manager: Administrador | Configurar y mantener los valores de usuario de forma local |

| E-Business Suite: roles administrativos, que incluyen administrador de base de datos y administrador LDAP | Configurar E-Business Suite y cambiar la configuración de seguridad |

| Azure AD: contribuyente de Azure AD o una cuenta con privilegios superiores | Para obtener una suscripción a Azure |

| Azure AD: aplicación Azure o administrador global | Gestión de la configuración y configuración en el lado de Azure |