Provisionnement JIT depuis Entra ID vers OCI IAM

Dans ce tutoriel, vous allez configurer le provisionnement juste à temps (JIT) entre la console OCI et l'ID Entra, en utilisant l'ID Entra comme IdP.

Vous pouvez configurer le provisionnement JIT de sorte que les identités puissent être créées dans le système cible lors de l'exécution, au fur et à mesure qu'elles effectuent une demande d'accès au système cible.

Ce tutoriel traite des étapes suivantes :

- Configurer l'ID Entra IdP dans OCI IAM pour JIT.

- Mettre à jour la configuration de l'application OCI IAM dans Entra ID.

- Tester que vous pouvez provisionner de Entra ID vers OCI IAM.

Ce tutoriel est propre au service IAM avec domaines d'identité.

Pour suivre ce tutoriel, vous devez disposer des éléments suivants :

-

Un compte Oracle Cloud Infrastructure (OCI) payant ou un compte d'essai OCI. Voir Offre de gratuité pour Oracle Cloud Infrastructure.

- Rôle d'administrateur de domaine d'identité pour le domaine d'identité OCI IAM. Voir Présentation des rôles d'administrateur.

- Un compte Entra ID avec l'un des rôles Entra ID suivants :

- Administrateur général

- Administrateur d'application cloud

- Administrateur d'application

En outre, vous devez avoir terminé le tutoriel sur l'authentification unique entre OCI et l'ID Entra Microsoft et avoir collecté l'ID objet des groupes que vous allez utiliser pour le provisionnement JIT.

Pour que le provisionnement JIT fonctionne, des attributs SAML appropriés et requis doivent être configurés, qui seront envoyés dans l'assertion SAML à OCI IAM par Entra ID.

- Dans le navigateur, connectez-vous à Microsoft Entra ID à l'aide de l'URL :

https://entra.microsoft.com - Naviguez jusqu'à Applications d'entreprise.

- Sélectionnez l'application de console Oracle Cloud Infrastructure.Note

Il s'agit de l'application que vous avez créée dans le cadre de l'authentification unique entre OCI et Microsoft Entra ID. - Dans le menu de gauche, sélectionnez Connexion unique.

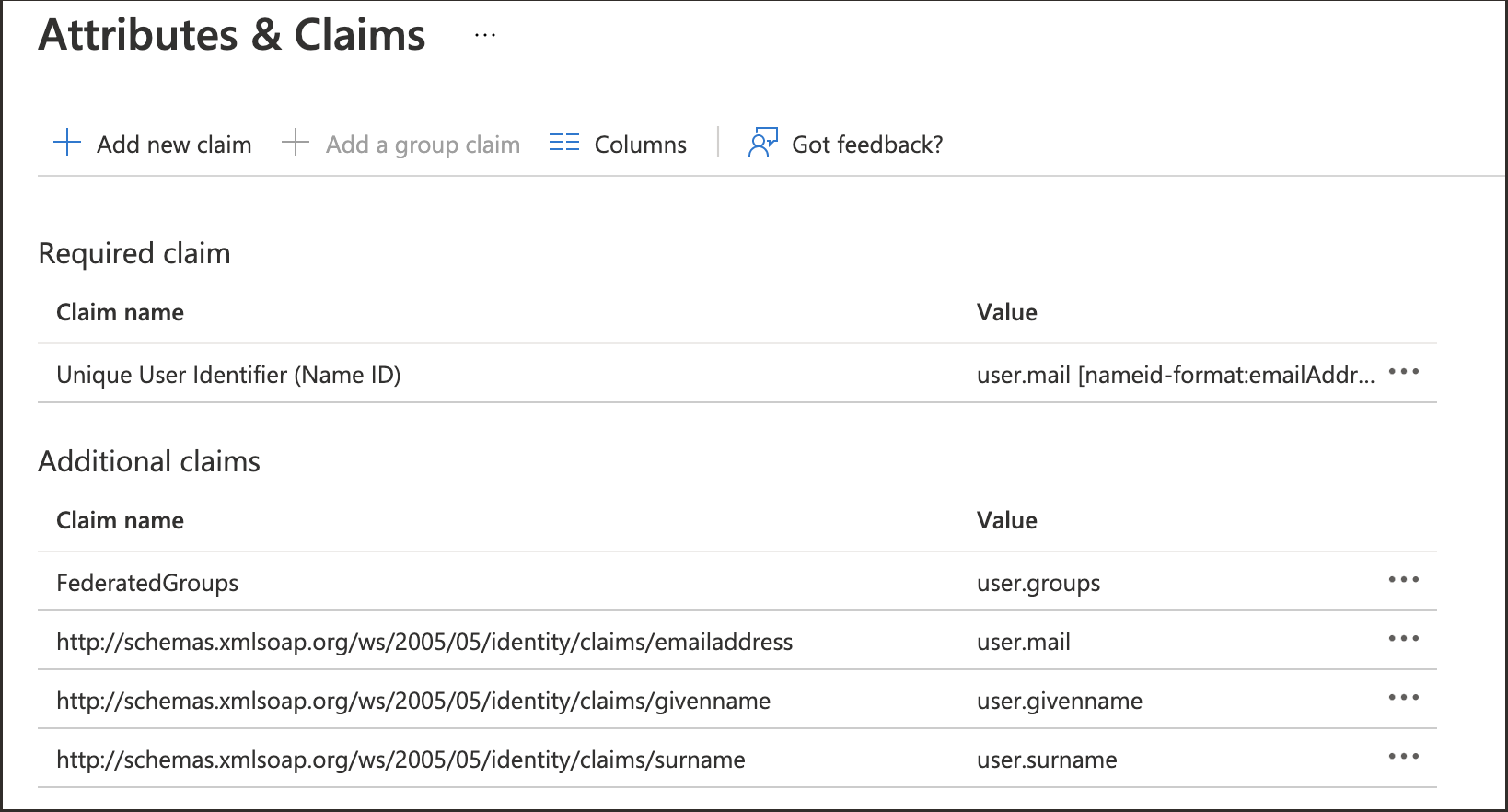

- Dans la section Attributs et réclamations, sélectionnez Modifier.

- Vérifiez que les attributs sont correctement configurés :

-

NameID -

Email Address -

First Name -

Last Name

Si vous avez besoin de nouvelles réclamations, ajoutez-les.

-

- Notez tous les noms de réclamation configurés. Par exemple

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givennameest le nom de la réclamation pour

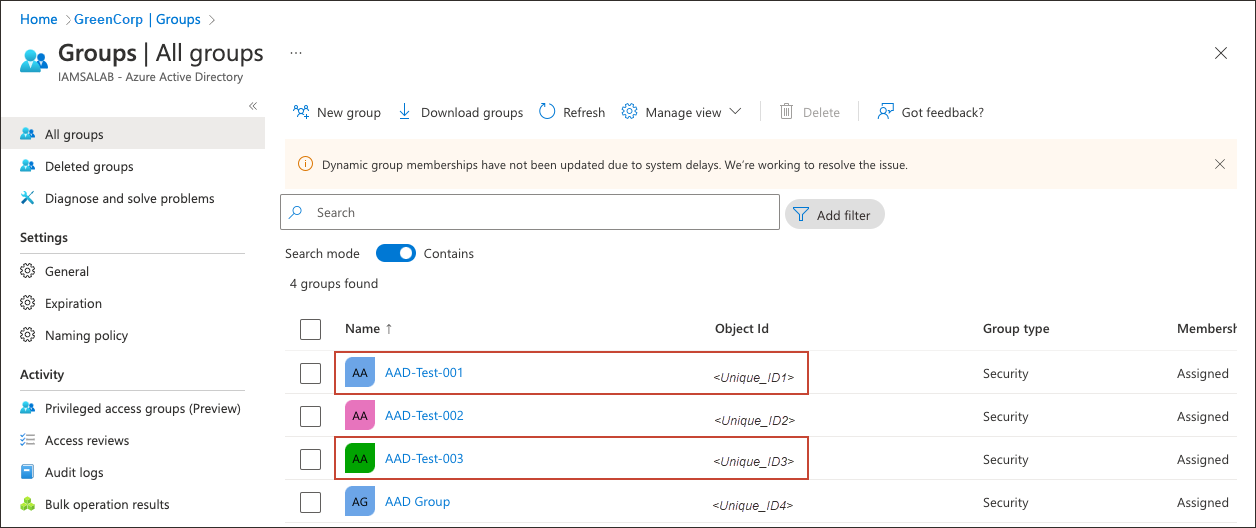

First Name. - Naviguez jusqu'à Groupes. Vous verrez tous les groupes disponibles dans Entra ID.

- Notez les ID objets des groupes à inclure dans SAML à envoyer au service OCI IAM.

Configurations intra-ID supplémentaires

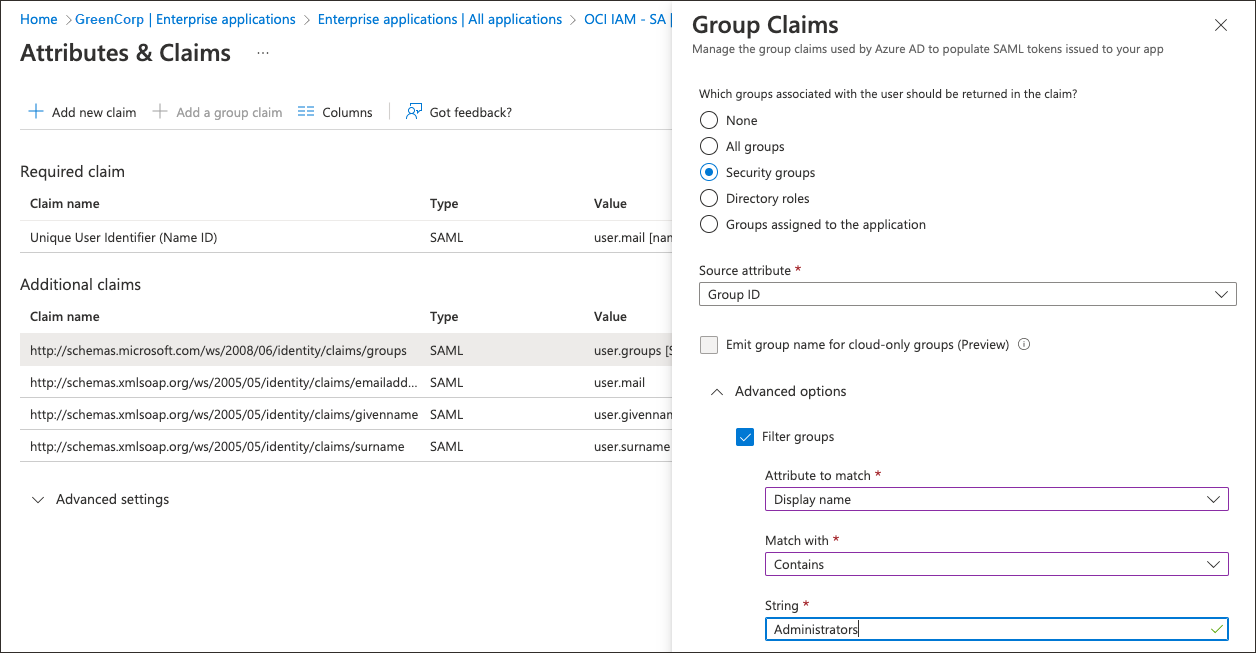

Dans Entra ID, vous pouvez filtrer les groupes en fonction du nom du groupe ou de l'attribut sAMAccountName.

Par exemple, supposons que seul le groupe Administrators doit être envoyé à l'aide de SAML :

- Sélectionnez la réclamation de groupe.

- Dans Réclamations de groupe, développez Options avancées.

- Sélectionnez Groupes de filtres.

- Pour Attribut à mettre en correspondance, sélectionnez

Display Name. - Pour Correspondance avec, sélectionnez

contains. - Pour Chaîne, indiquez le nom du groupe, par exemple

Administrators.

- Pour Attribut à mettre en correspondance, sélectionnez

Cela aide les organisations à envoyer uniquement les groupes requis au service IAM pour OCI à partir d'Entra ID.

Dans OCI IAM, mettez à jour l'ID Entra IdP pour JIT.

-

Ouvrez un navigateur pris en charge et entrez l'URL de la console :

- Entrez le nom de votre compte en nuage, également appelé nom de votre location, et sélectionnez Suivant.

- Sélectionnez le domaine d'identité qui sera utilisé pour configurer l'authentification unique.

- Connectez-vous avec votre nom d'utilisateur et votre mot de passe.

- Ouvrez le menu de navigation et sélectionnez Identité et sécurité.

- Sous Identité, sélectionnez Domaines.

- Sélectionnez le domaine d'identité dans lequel vous avez déjà configuré Entra ID en tant que IdP.

- Sélectionnez Sécurité dans le menu de gauche, puis Fournisseurs d'identités.

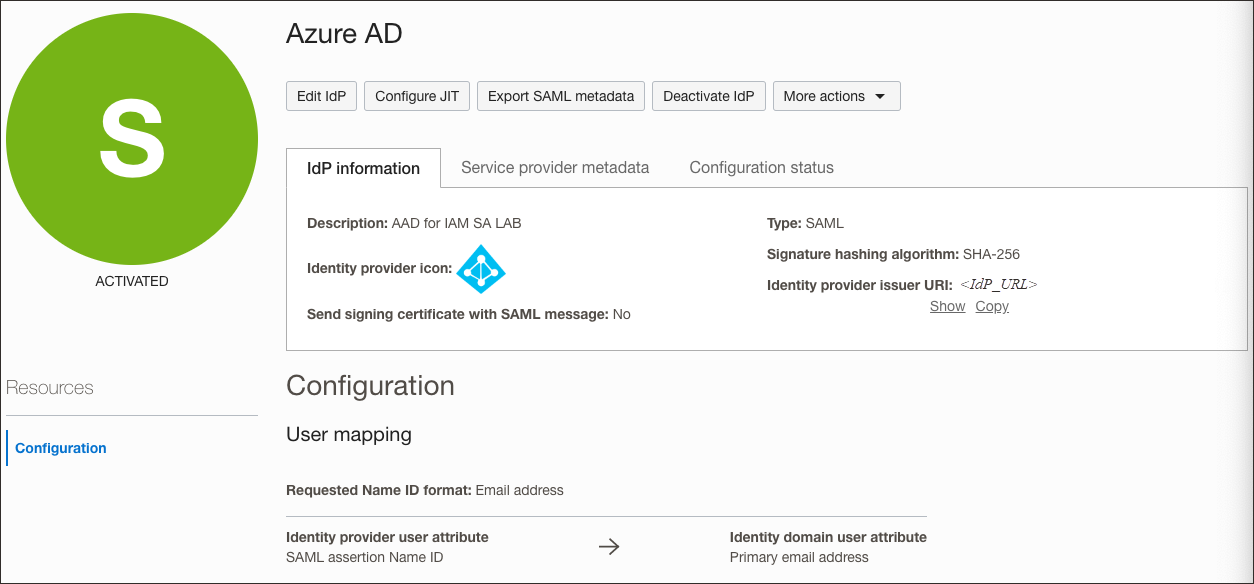

- Sélectionnez l'ID Entra IdP.Note

Il s'agit de l'ID Entra IdP que vous avez créé dans le cadre de l'authentification unique entre OCI et Microsoft Entra ID. - Dans la page Entra ID IdP, sélectionnez Configure JIT.

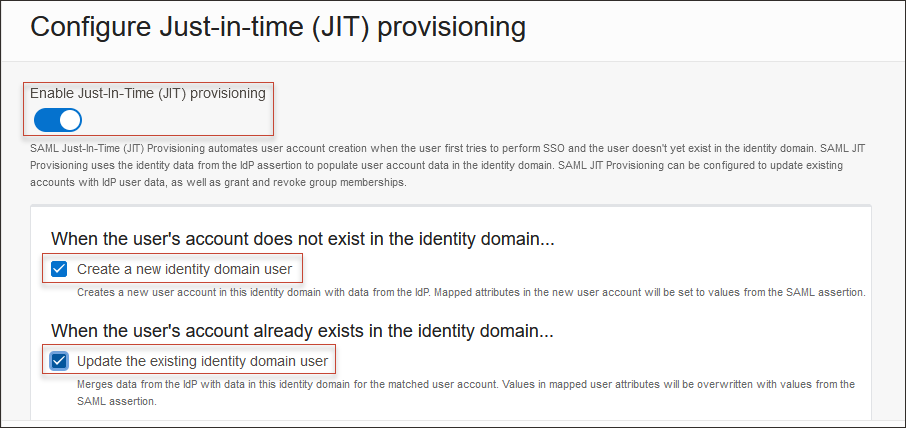

- Dans la page Configure Just-in-time (JIT) provisioning :

- Sélectionnez Provisionnement JIT.

- Sélectionnez Créer un utilisateur du domaine d'identité.

- Sélectionnez Mettre à jour l'utilisateur du domaine d'identité existant.

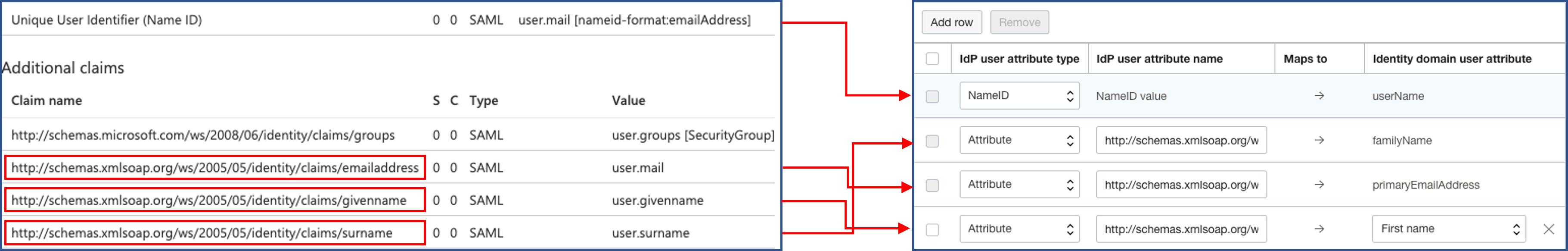

- Sous Mapper les attributs d'utilisateur :

- Laissez la première rangée de

NameIDinchangée. - Pour les autres attributs, sous Attribut d'utilisateur IdP, sélectionnez

Attribute. - Indiquez le nom d'attribut d'utilisateur IdP comme suit :

- familyName:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname - primaryEmailAddress:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- familyName:

- Sélectionnez Ajouter une rangée et entrez :

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname.Pour l'attribut d'utilisateur du domaine d'identité, sélectionnez

First name.

Ce diagramme montre à quoi doivent ressembler les attributs utilisateur dans OCI IAM (à droite) et le mappage des attributs utilisateur entre Entra ID et OCI IAM.

- Laissez la première rangée de

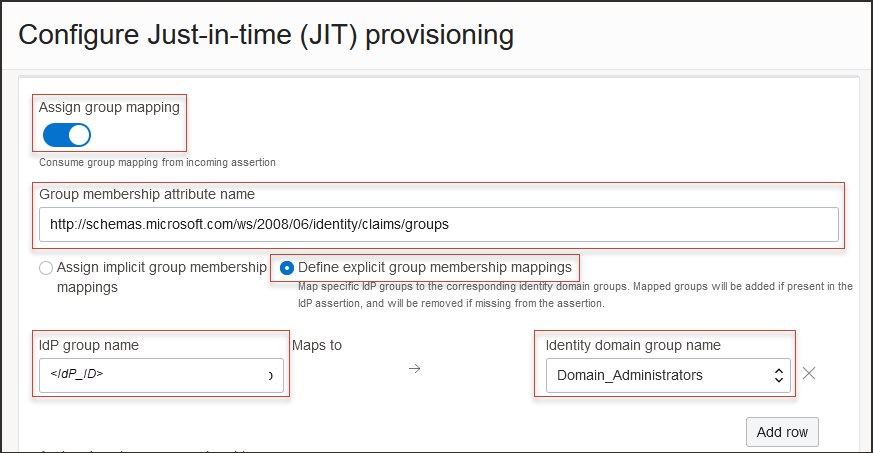

- Sélectionnez Affecter un mappage de groupe.

- Entrez le nom de l'attribut d'appartenance au groupe :

http://schemas.microsoft.com/ws/2008/06/identity/claims/groups. - Sélectionnez Définir des mappages explicites à des appartenances à des groupes.

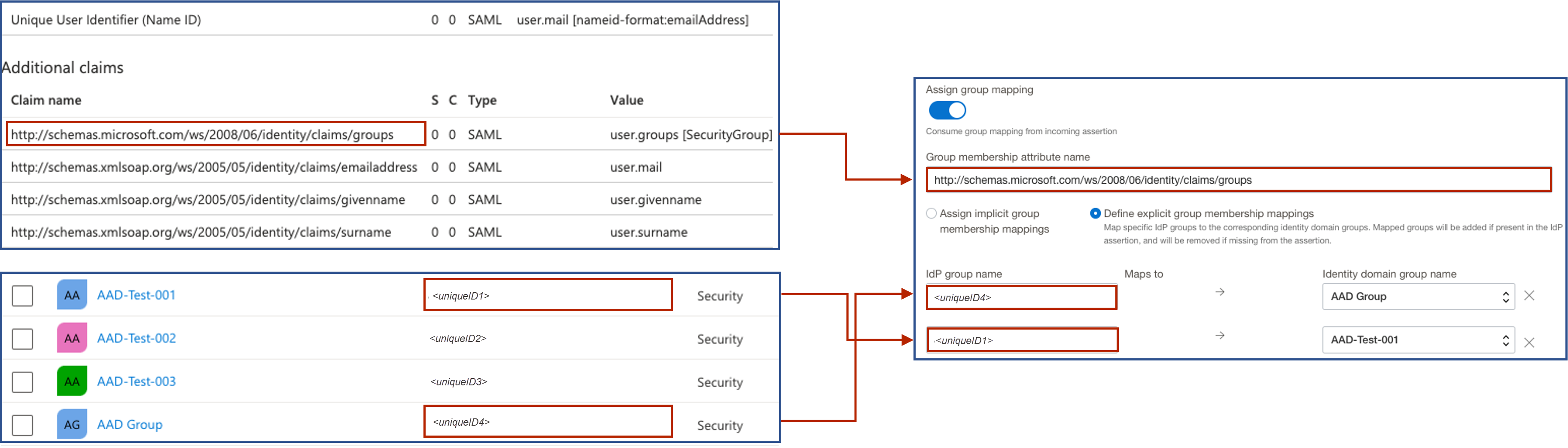

- Dans Nom du groupe IdP, indiquez l'ID objet du groupe dans l'ID Entra de l'étape précédente.

- Dans Nom du groupe de domaines d'identité, sélectionnez le groupe dans OCI IAM auquel mapper le groupe Entra ID.

Ce diagramme montre à quoi doivent ressembler les attributs de groupe dans OCI IAM (à droite) et le mappage des attributs de groupe entre Entra ID et OCI IAM.

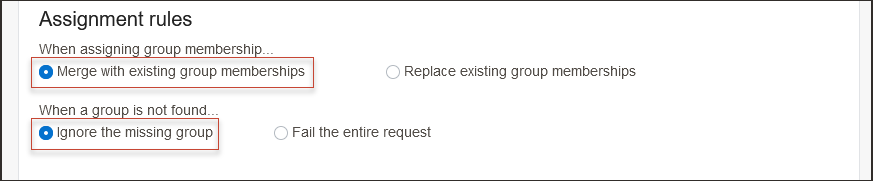

- Sous Assignment rules (Règles d'affectation), sélectionnez les éléments suivants :

- Lors de l'affectation des appartenances au groupe : Fusionnez-les avec les appartenances au groupe existantes

- Lorsqu'un groupe est introuvable : Ignorer le groupe manquant

Note

Sélectionnez des options en fonction des besoins de votre organisation. - Sélectionnez Enregistrer les modifications.

- Dans la console Entra ID, créez un nouvel utilisateur avec un ID courriel qui n'est pas présent dans OCI IAM.

-

Affectez l'utilisateur aux groupes requis.

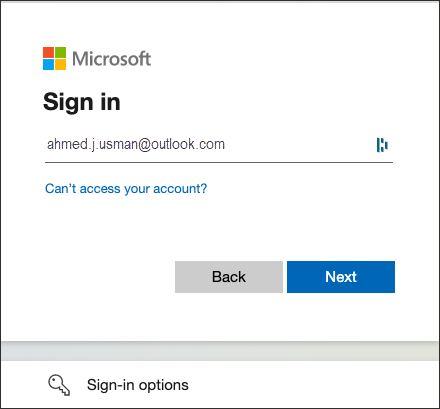

- Dans le navigateur, ouvrez la console OCI.

- Sélectionnez le domaine d'identité dans lequel la configuration JIT a été activée.

- Sélectionnez Suivant.

- Dans les options d'authentification, sélectionnez Entra ID.

- Dans la page de connexion à Microsoft, entrez l'ID utilisateur nouvellement créé.

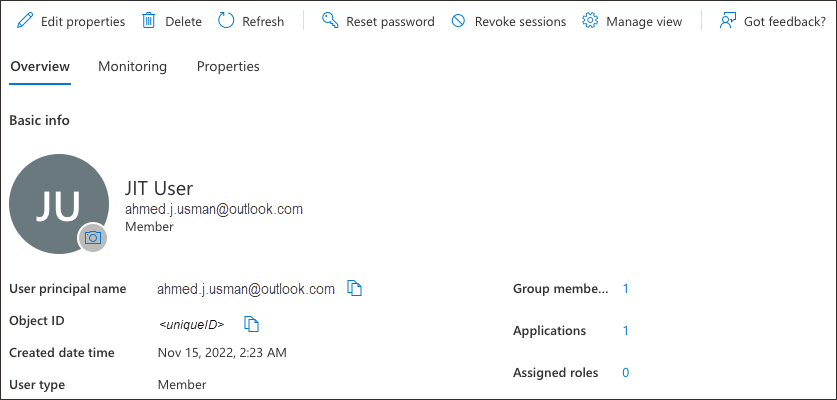

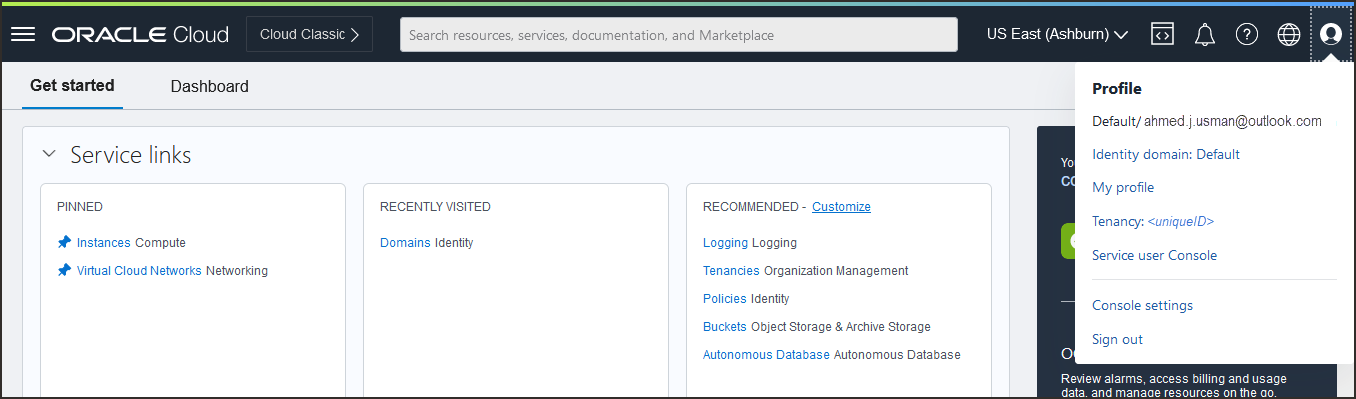

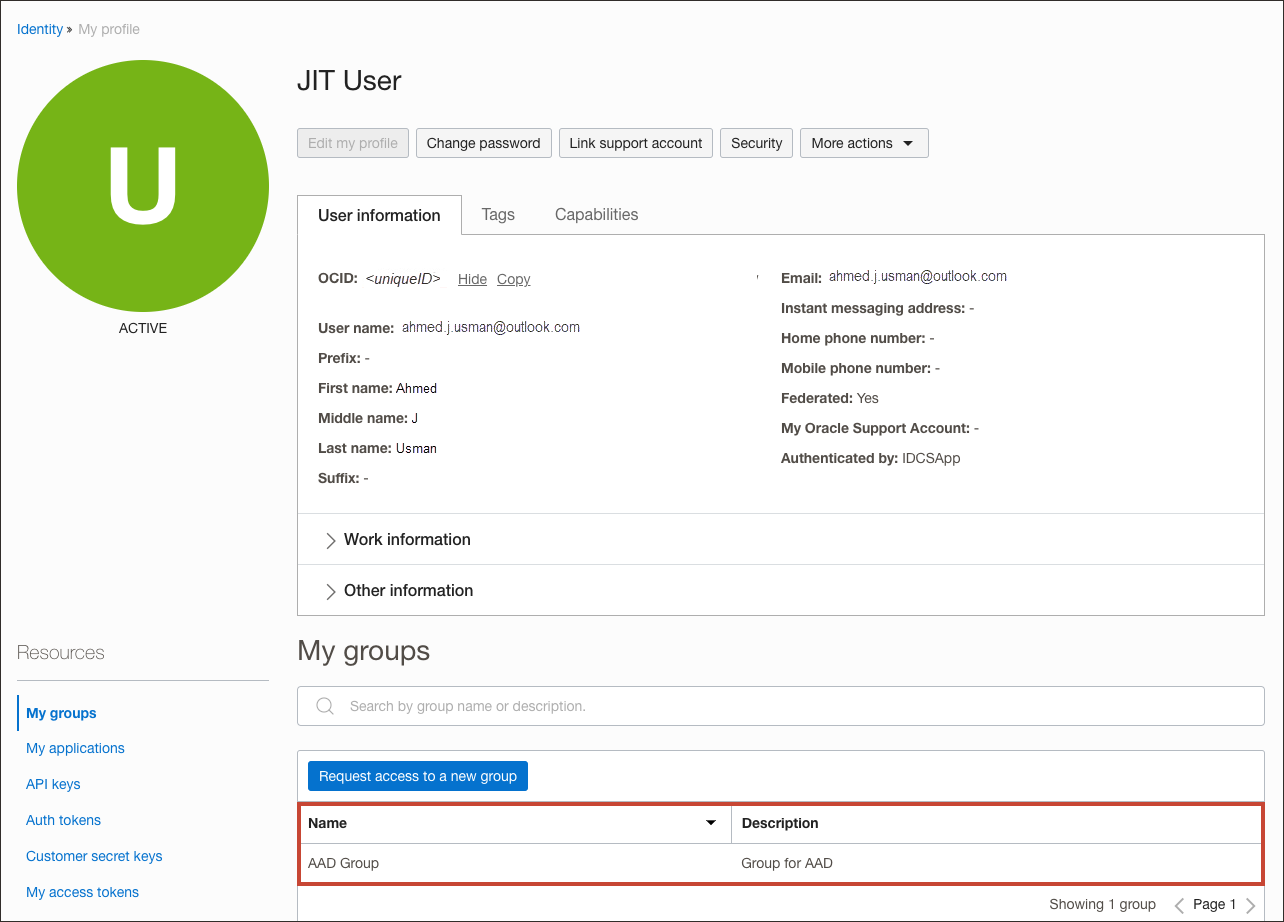

- Une fois l'authentification réussie de Microsoft :

- Le compte d'utilisateur est créé dans l'OCI IAM.

- L'utilisateur est connecté à la console OCI.

-

Dans le menu de navigation , sélectionnez le menu Profil

, puis sélectionnez Paramètres de l'utilisateur. Vérifiez les propriétés d'utilisateur telles que l'ID courriel, le prénom, le nom et les groupes associés.

, puis sélectionnez Paramètres de l'utilisateur. Vérifiez les propriétés d'utilisateur telles que l'ID courriel, le prénom, le nom et les groupes associés.

Félicitations! Vous avez configuré le provisionnement JIT entre Entra ID et OCI IAM.

Pour en savoir plus sur le développement à l'aide des produits Oracle, consultez les sites suivants :