Intégrer à Oracle Identity Governance

Vous pouvez effectuer une intégration à Oracle Identity Governance(OIG) pour activer l'orchestration d'identité, automatiser l'intégration des comptes et des droits, des rôles et le rapprochement des comptes. Vous ne pouvez intégrer qu'une seule application OIG active à la fois.

Composants certifiés

Le système cible peut être l'un des suivants :

- Oracle Identity Governance Numéro de correctif de groupe 12.2.1.4 11 (12.2.1.4.220703) ou plus récent. Si la version courante d'Oracle Identity Governance n'est pas compatible, communiquez avec Oracle Support, qui peut organiser un correctif pour le système Oracle Identity Governance.

- Oracle Identity Governance 14.1.2.1.0 ou version ultérieure.

Préalables

Les données sources d'Oracle Identity Governance doivent répondre aux exigences suivantes dans Oracle Access Governance

Étape 1 : Activer l'indicateur Certifiable pour l'application, les droits et les rôles

L'indicateur Certifiable doit être sélectionné pour les applications, les droits et les rôles, comme suit :

- Sélectionner l'indicateur Certifiable pour les applications et les droits

- Connectez-vous à l'application en libre-service Oracle Identity Governance.

- Allez à Gérer, puis à Demander soi-même

- Recherchez l'application et sélectionnez l'icône d'informations.

- Sélectionnez l'indicateur Certifiable.

- Pour les rôles,

- Connectez-vous à l'application en libre-service Oracle Identity Governance.

- Allez à Gérer, puis à Rôles

- Recherchez le rôle et sélectionnez l'icône d'informations.

- Sous Attributs de catalogue, cochez la case Certifiable.

Étape 2 : Types d'octroi dans Oracle Identity Governance

En tant qu'utilisateur dans Oracle Identity Governance, vous devez disposer des types d'autorisation suivants :

- Provision directe - Comptes et droits

- Demander des provisions pour les comptes et les droits

- Comptes et droits rapprochés à partir des cibles

- Comptes et droits chargés en masse

- Rôle de demande ou de provisionnement direct associé à une politique d'accès

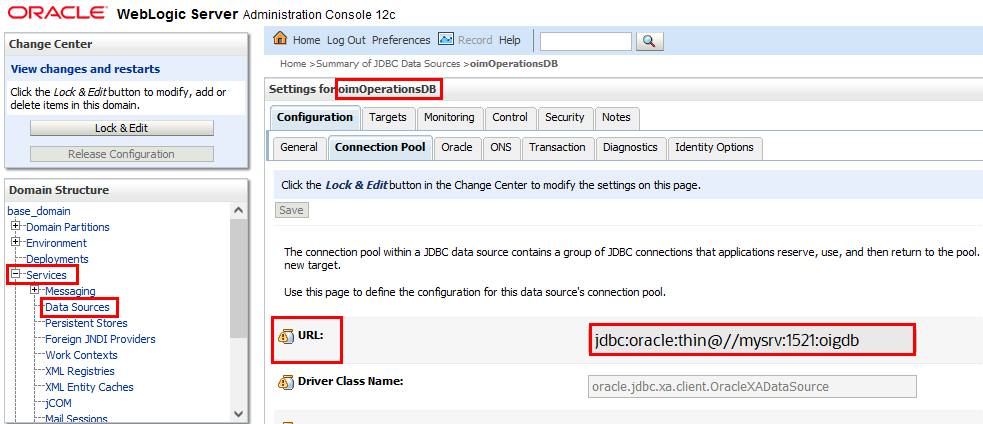

Étape 3 : Obtenir l'URL JDBC

Vous avez besoin de l'URL JDBC d'OIG dans les paramètres de connexion.

- Connectez-vous à la console d'administration Oracle WebLogic Server associée à l'instance Oracle Identity Governance.

- Sélectionnez Services → Sources de données.

- Sélectionnez oimOperationsDB dans l'onglet Configuration.

- Sélectionnez Réserve de connexions et copiez la valeur du champ URL : à utiliser comme URL JDBC d'Oracle Identity Governance.

Référence :

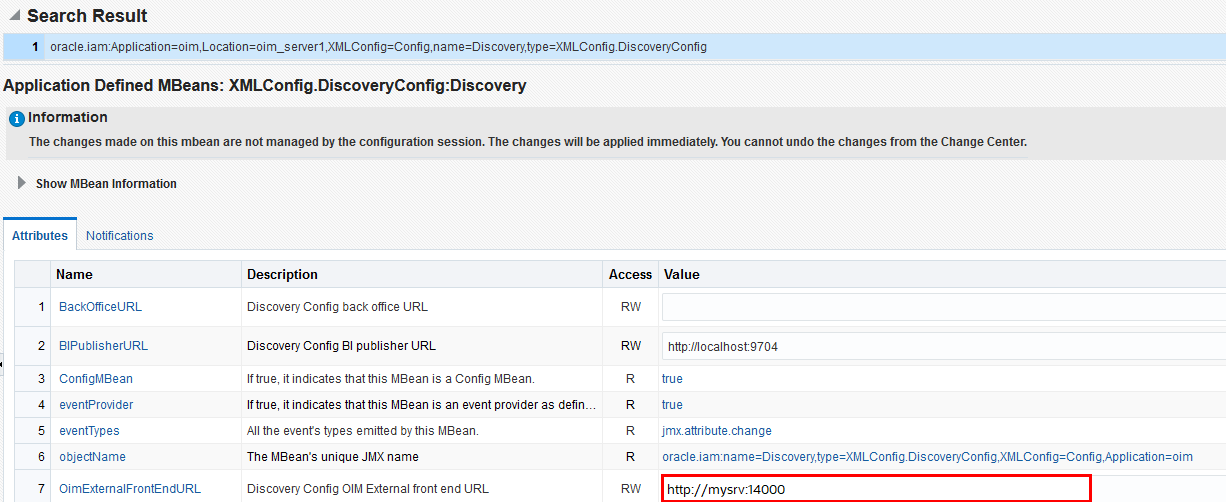

Étape 4 : Obtenir l'URL du serveur d'Oracle Identity Governance

- Connectez-vous à Oracle Enterprise Manager Fusion Middleware Control.

- Naviguez jusqu'au navigateur de composants MBean de système et recherchez le composant MBean XMLConfig.DiscoveryConfig.

- Copier la valeur de l'attribut OimExternalFrontEndURL et l'utiliser comme valeur de l'URL du serveur Oracle Identity Governance.

Configurer l'intégration pour Oracle Identity Governance

Vous pouvez configurer l'agent Oracle Identity Governance pour vous connecter à Oracle Access Governance, vous devez entrer les détails et données de connexion du système cible et créer un agent propre à l'environnement.

Naviguer jusqu'à la page Systèmes orchestrés

La page Systèmes orchestrés de la console Oracle Access Governance vous permet de démarrer la configuration de votre système orchestré.

Sélectionner un système

À l'étape Sélectionner un système du flux de travail, vous pouvez spécifier le type de système que vous souhaitez intégrer à Oracle Access Governance.

Vous pouvez rechercher le système requis par son nom à l'aide du champ Rechercher.

- Sélectionnez Oracle Identity Governance.

- Sélectionnez Suivant.

Ajouter des détails

Ajoutez des détails tels que le nom, la description et les modes pris en charge. Vous ne pouvez pas modifier le mode après avoir créé le système orchestré.

Avec l'intégration, vous pouvez configurer Oracle Identity Governance pour qu'elle fonctionne en tant que source d'identité complète, en tant que source d'attributs d'identité pour les identités existantes ou en tant que système géré.

- Dans le champ Nom, entrez le nom du système auquel vous souhaitez vous connecter.

- Entrez une description du système dans le champ Description.

- Décidez si ce système orchestré est une source faisant autorité, Oracle Access Governance gère toujours les autorisations pour ce système orchestré.

-

Il s'agit de la source faisant autorité pour mes identités

Sélectionnez une des options suivantes :

- Source des identités et de leurs attributs : Le système agit en tant qu'identités sources et attributs associés. Cette option permet de créer de nouvelles identités.

- Source des attributs d'identité uniquement : Le système ingère des détails supplémentaires sur les attributs d'identité et s'applique aux identités existantes. Cette option n'ingère pas ou ne crée pas de nouveaux enregistrements d'identité.

-

Il s'agit de la source faisant autorité pour mes identités

- Sélectionnez Suivant.

Ajouter des responsables

Ajoutez des responsables principaux et supplémentaires au système orchestré pour gérer les ressources.

Lors de la configuration du premier système orchestré pour votre instance de service, vous ne pouvez affecter des responsables qu'après avoir activé les identités à partir de la section Gérer les identités.

- Sélectionnez un utilisateur actif d'Oracle Access Governance en tant que responsable principal dans le champ Qui est le responsable principal?.

- Sélectionnez un ou plusieurs responsables supplémentaires dans la liste Qui en est le responsable?. Vous pouvez ajouter jusqu'à 20 responsables supplémentaires pour la ressource.

Paramètres d'intégration

Entrez les détails de connexion pour le système Oracle Identity Governance.

- Dans le champ Quelle est l'URL JDBC du serveur de votre base de données OIG?, entrez l'URL JDBC de la base de données OIG à laquelle vous souhaitez vous connecter. Pour obtenir l'URL JDBC, voir Étape 3 : Obtenir l'URL JDBC.

- Dans le champ Quel est le nom d'utilisateur de la base de données OIG?, entrez l'utilisateur de la base de données, avec accès en lecture, pour vous connecter à la base de données OIG. Pour plus de détails, voir Étape 4 : Obtenir l'URL du serveur d'Oracle Identity Governance

- Dans le champ Mot de passe, entrez le mot de passe de l'utilisateur de base de données OIG que vous avez spécifié.

- Dans le champ Quelle est l'URL de votre serveur OIG?, entrez l'URL du serveur OIG à intégrer.

- Dans le champ Quel est le nom d'utilisateur du serveur OIG?, entrez l'utilisateur OIG utilisé pour la mesure corrective et la détection de schéma. L'utilisateur du serveur Oracle Identity Governance doit appartenir au rôle Administrateur de système pour prendre en charge à la fois la médiation et la détection de schéma pour les attributs personnalisés. Si seule une mesure corrective est nécessaire, l'utilisateur peut appartenir au rôle OrclOAGIntegrationAdmin, mais la détection de schéma ne fonctionne pas pour cet utilisateur.

- Dans le champ Mot de passe du serveur OIG, entrez cette valeur pour authentifier l'utilisateur du serveur OIG lors de l'appel des API OIG pour effectuer des mesures correctives.

- Voulez-vous activer le chargement incrémentiel des données de la base de données OIG? : Sélectionnez cette option pour effectuer le chargement incrémentiel des données. Si l'option Jour-N est sélectionnée, les chargements de données utilisent un mode basé sur les événements qui applique les modifications à Oracle Access Governance au fur et à mesure qu'elles se produisent, plutôt que comme instantané périodique. Si vous sélectionnez cette option, assurez-vous d'avoir terminé les tâches préalables dans la base de données OIG définie dans Étapes de configuration de la base de données pour le chargement de données basé sur les événements.Note

Utilisez cette option pour voir les événements d'OIG en temps réel plutôt que périodiquement. Par exemple, si l'organisation crée une identité pour un utilisateur qui doit être reflétée immédiatement dans Oracle Access Governance, vous devez utiliser cette option. Lorsque l'identité est ajoutée, l'événement n'est pas noté par l'intégration et rapproché avec Oracle Access Governance. Le chargement de données d'instantané par défaut ne rapprocherait pas la nouvelle identité avant sa prochaine exécution programmée. Avec le chargement de données basé sur les événements, les modifications sont identifiées en temps réel et chargées dans Oracle Access Governance à chaque événement. - Vérifiez que les détails entrés sont corrects et cliquez sur le bouton Ajouter.

- À l'étape Télécharger l'agent, sélectionnez le lien Télécharger et téléchargez le fichier zip de l'agent dans l'environnement dans lequel l'agent serait exécuté.

Terminer

Terminez la configuration du système orchestré en fournissant des détails indiquant s'il faut effectuer une personnalisation supplémentaire ou activer et exécuter un chargement de données.

La dernière étape du flux de travail est Terminer.

À l'étape Terminer du flux de travail, vous êtes invité à télécharger l'agent que vous utiliseriez pour l'interface entre Oracle Access Governance et Oracle Identity Governance. Sélectionnez le lien Télécharger pour télécharger le fichier zip de l'agent dans l'environnement dans lequel l'agent serait exécuté.

Après avoir téléchargé l'agent, suivez les instructions décrites dans l'article Administration de l'agent.

- Personnaliser avant d'activer les chargements de données pour le système

- Activer et préparer le chargement de données avec les valeurs par défaut fournies

Configurer les étapes de base de données pour le chargement de données basé sur les événements

Lors de la création ou de la mise à jour d'un système orchestré Oracle Access Governance, vous pouvez activer l'option de chargement de données basé sur les événements. Cette option fait passer le chargement de données Day-N du modèle par défaut basé sur les instantanés à un modèle basé sur les événements. Pour cette option, vous devez au préalable créer un utilisateur en lecture seule dans la base de données OIG et accorder les rôles et privilèges système requis.

Attributs pris en charge pour le filtrage du chargement des données d'utilisateur

Lors de la configuration d'un système orchestré pour intégrer des données à partir d'Oracle Identity Governance, il est possible de filtrer les données d'utilisateur à ingérer dans Oracle Access Governance. Vous pouvez restreindre les utilisateurs intégrés en définissant des filtres sur les attributs d'identité tels que le service, le type d'employé, l'emplacement et d'autres.

Caractéristiques de filtrage du chargement des données d'utilisateur

Vous devez être conscient des caractéristiques suivantes du filtrage des chargements de données utilisateur pour configurer les filtres dans le système orchestré.

- La correspondance entre les filtres de recherche d'utilisateur et le filtrage des valeurs de données d'utilisateur est sensible à la casse. Par exemple, un filtre de

department = Human Resourcesne retournerait pas les utilisateurs dont la valeur estdepartment = HUMAN RESOURCESouDepartment = Human Resources. - Si aucun utilisateur ou compte ne correspond au filtre de chargement des données d'utilisateur, aucune donnée ne sera ingérée à partir d'Oracle Identity Governance par Oracle Access Governance. Dans ce cas, cependant, le chargement de données lui-même serait étiqueté comme réussi dans le journal des activités, même si aucune identité ou aucun compte n'est intégré.

- Les valeurs de filtre de chargement des données d'utilisateur ne peuvent pas dépasser 1000 pour un attribut de filtre spécifique.

- Si un agent est déjà installé, une mise à niveau de l'agent est requise pour activer les filtres de chargement de données d'utilisateur. Voir Exemple d'utilisation d'agent pour plus de détails sur la mise à niveau de l'agent.

Liste des attributs pris en charge pour le filtrage du chargement des données d'utilisateur

Vous pouvez filtrer les utilisateurs ingérés à partir d'Oracle Identity Governance en fonction des attributs suivants.

| Nom d'attribut d'Oracle Access Governance | Nom d'attribut d'Oracle Identity Governance |

|---|---|

| employeeType | usr_emp_type |

| jobCode | usr_job_code |

| service | usr_dept_no |

| emplacement | usr_location |

| État | usr_state |

| Code postal | usr_postal_code |

| pays | usr_country |

| managerUid | usr_manager_key |

| managerLogin | usr_login (usr_login du gestionnaire) |

| organizationUid | act_key |

| organizationName | act_name act_name de la table d'actions |

| territoire | usr_territory |

Exemples de filtres de chargement de données d'utilisateur

| Cas d'utilisation | Paramètres de configuration |

|---|---|

|

Utilisateur avec department=Product Development et jobCode=IC004 ou M0003 |

|

|

Utilisateur avec state =Kent et organizationUid=1 ou 4 |

|

|

Utilisateur avec postalCode = 78045 ou 12204 avec le délimiteur personnalisé ## |

|

|

Utilisateur avec managerUid = 17981 ou 17854 et managerLogin = DINORAH.PREWITT ou JOELLA.SHANNON |

|

Le nom de la valeur de filtre et la valeur du filtre sont tous deux sensibles à la casse. À l'aide des exemples, l'un des éléments suivants serait un filtre non valide et ne retournerait aucun résultat :

- Exemple 1 :

- userFilter1Name=MANAGERUID

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Exemple 2 :

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=Dinorah.Prewitt~SHIRLEY.THOMAS

- Exemple 3 :

- USERFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Exemple 4 :

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- USERFILTER2VALUE=DINORAH.PREWITT~SHIRLEY.THOMAS

Modes de configuration pris en charge pour le système orchestré Oracle Identity Governance

Vous pouvez configurer différents modes de configuration en fonction des exigences relatives aux identités d'intégration, aux attributs d'identité et aux comptes de provisionnement.

Oracle Identity Governance prend en charge les éléments suivants

- (Authoritative - Source d'identité) et Système géré

- Autoritatif - Attribut de source d'identité et système géré

- Système géré uniquement

Contrôles de sécurité pour prévenir les pertes de données involontaires

Définir des vérifications de sécurité pour éviter les pertes de données accidentelles ou involontaires dans Oracle Access Governance.

Règles de correspondance par défaut

Pour mapper des comptes à des identités, appliquez les règles de correspondance suivantes.

| Mode | Règles de correspondance par défaut |

|---|---|

| Source faisant autorité | User login = Employee user name |

| Système géré | Non pris en charge. La mise en correspondance est basée sur l'UID. |

, sélectionnez Administration du service → Systèmes orchestrés.

, sélectionnez Administration du service → Systèmes orchestrés.