Accéder à Oracle APEX, Oracle REST Data Services et aux outils de base de données intégrés à l'aide d'une URL personnalisée

Par défaut, l'accès aux applications Oracle APEX, aux points d'extrémité REST et aux outils de base de données intégrés sur Autonomous AI Database se fait au moyen du nom de domaine oraclecloudapps.com. Vous pouvez éventuellement configurer une URL personnalisée (c'est-à-dire un domaine personnalisé) plus pertinente pour votre organisation ou votre projet.

Pour cela, vous devez d'abord acquérir le nom de domaine souhaité et le certificat SSL correspondant auprès d'un fournisseur de votre choix.

- Activer une URL personnalisée sur votre base de données de membres de groupe élastique

Avec un nom de domaine et un certificat enregistrés disponibles, pour une base de données dans un groupe élastique, vous pouvez facilement activer une URL personnalisée sur votre base de données d'IA autonome et configurer un domaine personnalisé d'URL personnalisée pour votre instance de base de données d'IA autonome à l'aide d'une passerelle d'API. - Activer une URL personnalisée sur votre base de données de groupe non élastique à l'aide d'un mandataire inverse

Pour une base de données qui ne fait pas partie d'un groupe élastique, vous pouvez déployer manuellement un équilibreur de charge Oracle Cloud Infrastructure Load Balancer dans votre réseau en nuage virtuel (VCN) à l'aide de votre base de données IA autonome en tant que dorsale.

Rubrique parent : Créer des applications avec Oracle APEX dans Autonomous AI Database

Activer une URL personnalisée dans votre base de données de membres de groupe élastique

Avec un nom de domaine enregistré et un certificat disponibles, pour une base de données dans un groupe élastique, vous pouvez facilement activer une URL personnalisée sur votre base de données IA autonome et configurer un domaine personnalisé d'URL personnalisée pour votre instance de base de données IA autonome à l'aide d'une passerelle d'API.

- Les URL personnalisées sont prises en charge par les passerelles d'API OCI qui utilisent des points d'extrémité HTTP, mais pas par les points d'extrémité TCP tels que MongoDB et SQLNET.

- L'outil Oracle Machine Language (OML) ne prend pas en charge l'URL personnalisée.

- Enregistrer votre passerelle d'API auprès de votre DNS

Ce chapitre souligne l'importance de configurer le système de noms de domaine (DNS) pour Oracle Cloud Infrastructure (OCI) dans la configuration d'une URL personnalisée. - Activer un principal de ressource pour accéder aux ressources Oracle Cloud Infrastructure

Effectuez les étapes suivantes pour activer un principal de ressource dans une base de données avec intelligence artificielle autonome. Cela permet à la base de données de s'authentifier et d'accéder aux ressources OCI en toute sécurité. - Politique IAM pour configurer une URL personnalisée

Avant de configurer une URL personnalisée pour votre instance de base de données d'intelligence artificielle autonome sur votre base de données de membres de groupe élastique, vous devez accorder des autorisations à la base de données pour gérer les déploiements du service de passerelle d'API OCI - Activer une URL personnalisée sur votre base de données de membres de groupe élastique

Suivez ces instructions pour configurer une URL personnalisée pour votre instance de base de données d'IA autonome à l'aide de la console de service Oracle Cloud Infrastructure.

Enregistrer votre passerelle d'API avec votre DNS

Ce chapitre souligne l'importance de configurer le système de noms de domaine (DNS) d'Oracle Cloud Infrastructure (OCI) dans la configuration d'une URL personnalisée.

La configuration du DNS pour pointer vers une passerelle d'API Oracle Cloud Infrastructure (OCI) est nécessaire pour activer une URL personnalisée, car le DNS est le système qui traduit le nom de domaine personnalisé convivial (par exemple, api.mycompany.com) en adresse IP du point d'extrémité réel de la passerelle d'API OCI. Sans configurer le DNS, le domaine personnalisé ne se résoudra pas à l'adresse IP publique du service de passerelle d'API OCI et les utilisateurs ne pourront pas accéder à vos API OCI à l'aide de l'URL personnalisée.

- Propriété et vérification du domaine :

Un domaine personnalisé nécessite une preuve de propriété. Le domaine doit être enregistré auprès d'un registraire de domaine autorisé et vous devez disposer d'un contrôle administratif pour gérer ses enregistrements DNS. Ainsi, seuls les responsables légitimes peuvent mapper leur domaine personnalisé (par exemple,

examplehost.com) au point d'extrémité de la passerelle d'API OCI. - Certificats TLS pour HTTPS :

Comme les passerelles d'API OCI sont sécurisées avec le protocole TLS (Transport Layer Security), un certificat TLS est obligatoire. Si vous utilisez le domaine par défaut d'Oracle (généré automatiquement), Oracle provisionne et tient à jour automatiquement un certificat. Toutefois, lors de l'utilisation d'un domaine personnalisé, vous devez fournir votre propre certificat TLS obtenu auprès d'une autorité de certification approuvée. Ce certificat lie votre domaine personnalisé à la passerelle, ce qui permet une communication chiffrée et garantit la confiance du client.

Il existe deux approches :-

Utilisez un certificat géré par Oracle au moyen du service de certificats OCI (autodémis ou importé à partir d'une autorité de certification).

-

Chargez votre propre certificat personnalisé, ainsi que la clé privée et tout certificat intermédiaire.

-

-

Configuration d'enregistrements DNS :

Une fois la passerelle d'API OCI et le certificat TLS configurés, vous devez configurer le DNS afin que le domaine personnalisé soit résolu en point d'extrémité public de la passerelle.

Sans ce processus, les demandes entrantes vers votre domaine personnalisé n'atteindraient pas la passerelle.

Le DNS est comme un pont entre votre domaine personnalisé et l'infrastructure de passerelle d'API OCI sous-jacente. Pour que votre URL personnalisée soit accessible et fonctionnelle, vous devez pointer vos enregistrements DNS vers la passerelle d'API.

Étapes de configuration du DNS pour la passerelle d'API OCI

Pour configurer le DNS pour qu'il pointe vers une passerelle d'API OCI, vous devez effectuer les étapes suivantes qui impliquent la propriété du domaine, les certificats TLS et la configuration d'enregistrement DNS.

- Vous devez posséder un nom de domaine enregistré (qu'il soit géré dans le DNS OCI ou un fournisseur DNS externe) avant le début de la configuration.

- Vous devez vous procurer un certificat TLS pour votre domaine personnalisé auprès d'une autorité de certification tierce ou au moyen du service de certificats OCI.

- Créer et charger un certificat TLS personnalisé :

-

Générez une demande de signature de certificat (CSR) pour votre domaine, y compris votre nom de domaine complet.

- Utilisez le service de certificats OCI ou une autorité de certification tierce pour émettre le certificat.

- Importez ce certificat et cette clé privée dans OCI en tant que ressource de certificat.

Pour plus de détails, voir Configuration de domaines personnalisés et de certificats TLS.

-

- Créer une passerelle d'API dans OCI :

-

Naviguez jusqu'à Services de développement > Passerelle d'API dans la console OCI.

- Créez une passerelle avec vos certificats TLS dans le sous-réseau public approprié du VCN.

Après la création, conservez la note

API Gateway OCID IDgénérée automatiquement par OCI.Pour plus de détails, consultez Création d'une passerelle d'API.

-

- Configurer des enregistrements DNS pour votre domaine :

- Allez à votre système de gestion DNS (service DNS OCI ou fournisseur DNS externe tel que Route 53) pour configurer votre mappage DNS personnalisé à l'adresse IP publique du service de passerelle d'API OCI.

Cela garantit que le trafic entrant pour votre domaine personnalisé est résolu en votre adresse IP publique du service de passerelle d'API OCI.

Après la propagation DNS, vous pouvez accéder à l'URL personnalisée (https://examplehost.com) et confirmer qu'elle est acheminée vers votre adresse IP publique de passerelle d'API OCI.

Vous pouvez également configurer une URL personnalisée pour Autonomous AI Database à partir de la console de service Oracle Cloud Infrastructure pour les utilisateurs de groupe élastique.

Activer un principal de ressource pour accéder aux ressources Oracle Cloud Infrastructure

Effectuez les étapes suivantes pour activer le principal de ressource sur la base de données d'IA autonome. Cela permet à la base de données de s'authentifier et d'accéder aux ressources OCI en toute sécurité.

Vous devez au préalable configurer des groupes et des politiques dynamiques. Pour plus d'informations, voir Exécuter les conditions requises pour utiliser le principal de ressource avec une base de données autonome basée sur l'IA.

Pour activer un principal de ressource dans une base de données d'intelligence artificielle autonome :

L'activation du principal de ressource sur une instance de base de données autonome avec intelligence artificielle est une opération ponctuelle. Vous n'avez pas besoin d'activer de nouveau le principal de ressource, sauf si vous exécutez DBMS_CLOUD_ADMIN.DISABLE_RESOURCE_PRINCIPAL pour désactiver le principal de ressource.

Politique IAM pour configurer une URL personnalisée

Avant de configurer une URL personnalisée pour votre instance de base de données du service d'intelligence artificielle autonome sur votre base de données de membres de groupe élastique, vous devez accorder des autorisations à la base de données pour gérer les déploiements du service de passerelle d'API OCI

- Ouvrez le menu de navigation et cliquez sur Identité et sécurité. Sous Identité, cliquez sur Politiques.

- Cliquez sur Créer une politique.

- Dans la fenêtre Créer une politique, entrez un nom (par exemple,

IntegrationGroupPolicy) et une description. - Dans le générateur de politiques, sélectionnez Afficher l'éditeur manuel et entrez les énoncés de politique requis.

La syntaxe standard permettant à un groupe de gérer les déploiements du service de passerelle d'API est la suivante :

-

Autoriser l'ID groupe dynamique <

dynamic group ocid> à gérer les déploiements d'API dans le compartiment <compartment name> -

Autoriser l'ID groupe dynamique <

dynamic group ocid> à utiliser des passerelles d'API dans le compartiment <compartment name>

Exemple :- Autoriser l'ID groupe dynamique

ocid1.dynamicgroup.oc1..aaaaaaaaaaaaaaaaaa1111ex3aztuwucyjiqoclhpuflmlncmkwtqsjwlmmqà gérer les déploiements d'API dans le compartimentadwtoolsqa - Autoriser l'ID groupe dynamique

ocid1.dynamicgroup.oc1..aaaaaaaaaaaaaaaaaa1111ex3aztuwucyjiqoclhpuflmlncmkwtqsjwlmmqà utiliser des passerelles d'API dans le compartimentadwtoolsqa

Cet énoncé de politique permet au groupe

ocid1.dynamicgroup.oc1..aaaaaaaaaaaaaaaaaa1111ex3aztuwucyjiqoclhpuflmlncmkwtqsjwlmmqdu domaine d'administration de gérer et d'utiliser les déploiements de passerelle d'API OCI dans le compartimentadwtoolsqa.Note

- Lors de la définition d'énoncés de politique, vous pouvez spécifier des verbes (comme dans ces étapes) ou des autorisations (généralement utilisées par les utilisateurs expérimentés).

-

Pour en savoir plus sur les politiques, voir :

Comment fonctionnent les politiques et Informations de référence sur les politiques dans la documentation sur Oracle Cloud Infrastructure.

-

-

Vérifiez et créez la politique.

Les énoncés de politique sont validés et les erreurs de syntaxe sont affichées.

Activer une URL personnalisée dans votre base de données de membres de groupe élastique

Suivez ces instructions pour configurer une URL personnalisée pour votre instance de base de données du service d'intelligence artificielle autonome à l'aide de la console de service Oracle Cloud Infrastructure.

- Dans la page Détails de la base de données de l'IA autonome, dans la liste déroulante Actions supplémentaires, sélectionnez Activer l'URL personnalisée.

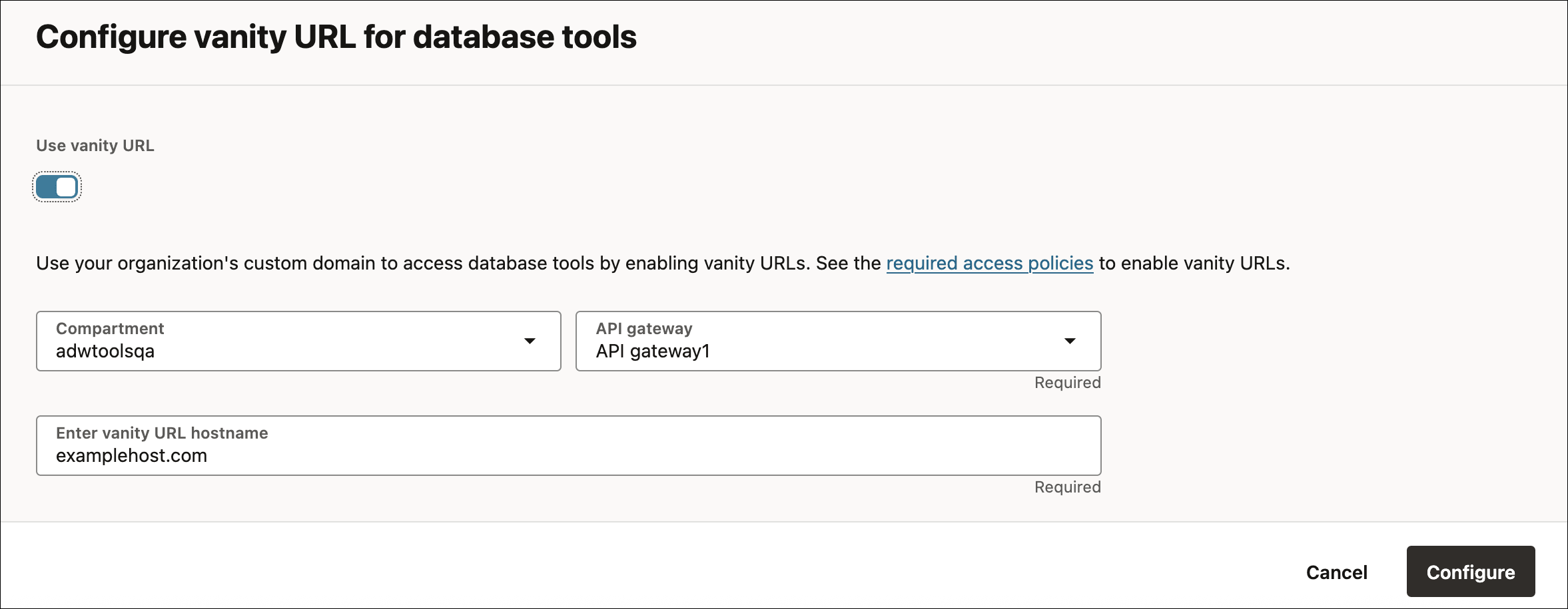

- Dans la boîte de dialogue Configurer l'URL personnalisée pour les outils de base de données, sélectionnez Utiliser l'URL personnalisée.

- Sélectionnez le compartiment de votre passerelle d'API OCI.

- Sélectionnez la passerelle d'API dans la liste des noms de passerelle d'API OCI auxquels vous avez accès.

- Spécifiez le nom de domaine personnalisé complet qui doit apparaître dans l'URL et qui est enregistré auprès du DNS.

Par exemple, entrez

examplehost.com.Cliquez sur Configurer.

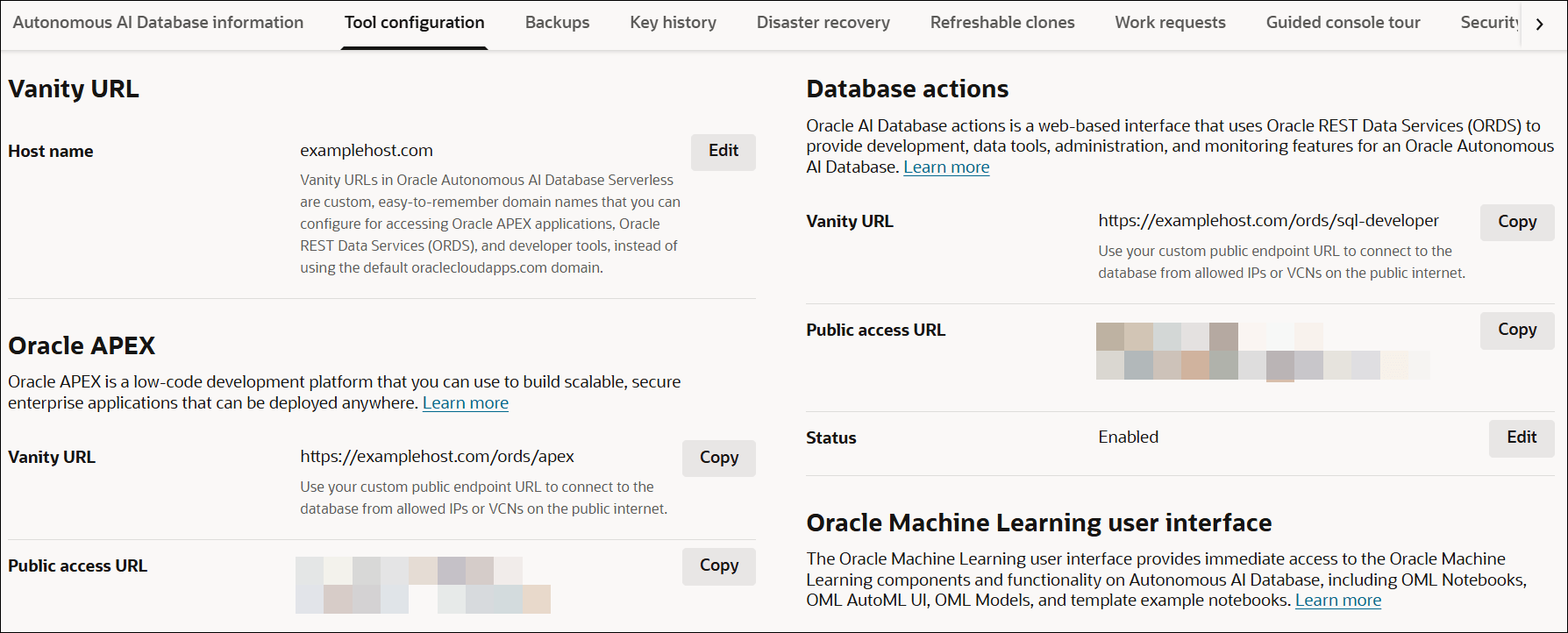

After successful configuration, the Tool Configuration tab on the Autonomous AI Database Details page displays a new field named Vanity URL, along with additional Vanity URL fields under Oracle APEX and Database Actions.

Vous pourrez accéder aux applications d'utilisateur final et aux outils de développement tels qu'Oracle APEX et Database Actions à l'aide de votre nom de domaine personnalisé ou de votre URL d'accès public/privé en fonction de l'accès au réseau de votre base de données.

Activer une URL personnalisée sur votre base de données de groupe non élastique à l'aide d'un mandataire inversé

Pour une base de données qui ne fait pas partie d'un groupe élastique, vous pouvez déployer manuellement un équilibreur de charge Oracle Cloud Infrastructure Load Balancer dans votre réseau en nuage virtuel (VCN) à l'aide de votre base de données IA autonome en tant que dorsale.

Votre instance de base de données d'intelligence artificielle autonome doit être configurée avec un point d'extrémité privé dans le même VCN. Pour plus d'informations, voir Configurer l'accès au réseau à l'aide de points d'extrémité privés.