Fédération avec Oracle Identity Cloud Service

Cette rubrique présente les rubriques appropriées pour la fédération d'Oracle Cloud Infrastructure avec Oracle Identity Cloud Service en fonction de la date d'activation du lieu.

Locations créées à partir du 21 décembre 2018

Ces locations sont automatiquement fédérées avec Oracle Identity Cloud Service et configurées pour provisionner les utilisateurs fédérés dans Oracle Cloud Infrastructure.

Pour gérer vos groupes et vos utilisateurs fédérés, reportez-vous à Gestion des utilisateurs et des groupes Oracle Identity Cloud Service dans la console Oracle Cloud Infrastructure.

Pour plus d'informations sur la fédération, reportez-vous à Informations complémentaires sur les utilisateurs fédérés Oracle Identity Cloud Service.

Locations créées entre le 18 décembre 2017 et le 20 décembre 2018

Ces locations sont automatiquement fédérées avec Oracle Identity Cloud Service, mais ne sont pas configurées pour provisionner des utilisateurs fédérés dans Oracle Cloud Infrastructure afin qu'ils puissent disposer d'informations d'identification supplémentaires (clés d'API, jetons d'authentification, etc.).

Afin d'activer cette fonctionnalité pour les utilisateurs, vous devez effectuer une mise à niveau ponctuelle. Reportez-vous à Provisionnement des utilisateurs fédérés.

Une fois la mise à niveau effectuée, reportez-vous à Gestion des utilisateurs et des groupes Oracle Identity Cloud Service dans la console Oracle Cloud Infrastructure pour gérer vos groupes et vos utilisateurs fédérés.

Locations créées avant le 18 décembre 2017

Ces locations doivent être fédérées manuellement avec Oracle Identity Cloud Service. Reportez-vous à Fédération avec Oracle Identity Cloud Service tel que décrit ci-dessous.

Fédération manuelle avec Oracle Identity Cloud Service

Votre organisation peut disposer de plusieurs comptes Oracle Identity Cloud Service (un pour chaque service, par exemple). Vous pouvez fédérer plusieurs comptes Identity Cloud Service avec Oracle Cloud Infrastructure, mais chaque confiance de fédération que vous configurez doit être liée à un seul compte Identity Cloud Service.

Avant de suivre les étapes de cette rubrique, reportez-vous à Fédération avec les fournisseurs d'identités pour vous assurer que vous comprenez les concepts généraux en matière de fédération.

Composants de la fédération manuelle

Informations d'identification client et d'application Web

Pour chaque approbation, vous devez configurer une application Web dans Oracle Identity Cloud Service (également appelée application sécurisée) ; les instructions se trouvent dans Instructions pour la fédération avec Oracle Identity Cloud Service. L'application obtenue dispose d'un ensemble d'informations d'identification client (un ID client et une clé secrète client). Lorsque vous fédérez votre compte Identity Cloud Service avec Oracle Cloud Infrastructure, vous devez fournir ces informations d'identification.

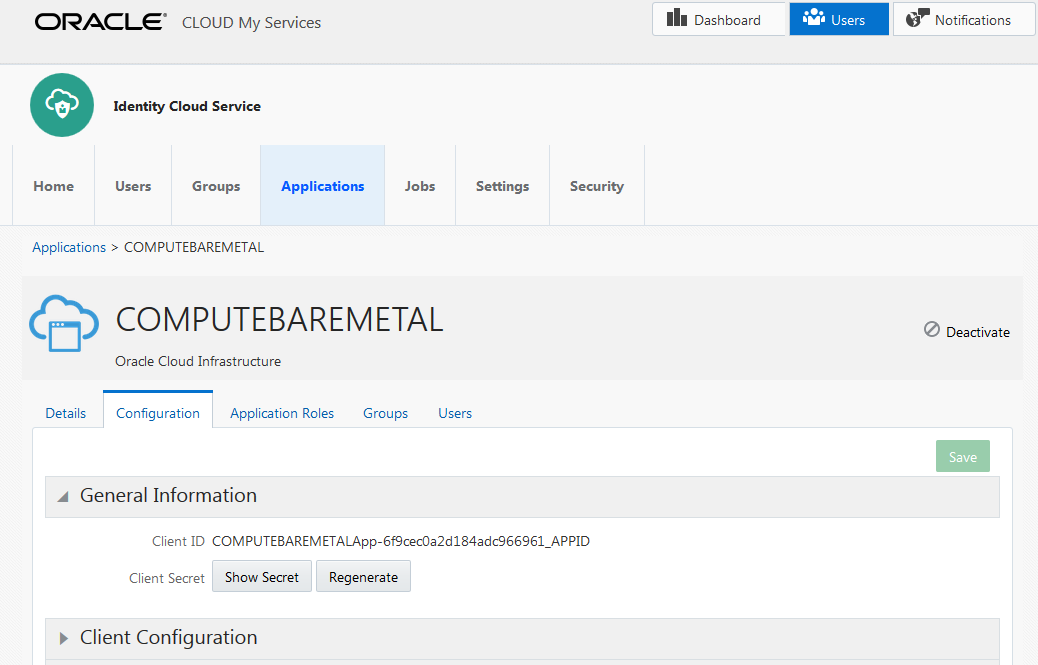

Application COMPUTEBAREMETAL

Application sécurisée dans Oracle Identity Cloud Service contenant l'ensemble d'informations d'identification client (un ID client et un clé secrète client) à fournir lorsque vous fédérez votre compte Identity Cloud Service avec Oracle Cloud Infrastructure.

URL requises

La méthode la plus facile pour réaliser une fédération avec Oracle Identity Cloud Service consiste à exécuter la console Oracle Cloud Infrastructure, mais vous pouvez la faire en programmation avec l'API. Si vous utilisez la console, vous êtes invité à fournir une URL de base au lieu de l'URL des métadonnées. L'URL de base est la partie la plus à gauche de l'URL dans la fenêtre de navigateur lorsque vous êtes connecté à la console Identity Cloud Service :

- URL de base : <nom du compte Identity Cloud Service>.identity.oraclecloud.com

Si vous utilisez l'API pour effectuer la fédération, vous devez fournir l'URL de métadonnées, c'est-à-dire l'URL de base avec le suffixe /fed/v1/metadata, de la façon suivante :

- URL de métadonnées : <nom du compte Identity Cloud Service>.identity.oraclecloud.com/fed/v1/metadata

L'URL de métadonnées renvoie directement au fichier XML fourni par le fournisseur d'identités requis pour la fédération. Si vous utilisez l'API, vous devez fournir à la fois l'URL de métadonnées et les métadonnées proprement dites lors de la fédération. Pour plus d'informations, reportez-vous à Gestion des fournisseurs d'identités dans l'API.

Application OCI-V2-<nom_location>

Lorsque vous fédérez manuellement un compte Oracle Identity Cloud Service avec Oracle Cloud Infrastructure, une nouvelle application SAML nommée OCI-V2-<tenancy_name> est automatiquement créée dans ce compte Oracle Identity Cloud Service. Si vous devez supprimer ultérieurement le fournisseur d'identités Oracle Identity Cloud Service de votre location Oracle Cloud Infrastructure, veillez à supprimer également OCI-V2-<tenancy_name> d'Oracle Identity Cloud Service. Si vous ne le faites pas et que vous tentez ultérieurement de fédérer de nouveau le même compte Oracle Identity Cloud Service, vous obtiendrez une erreur 409 indiquant qu'une application portant le même nom existe déjà (c'est-à-dire OCI-V2-<nom_location>).

Utilisateur provisionné

Un utilisateur provisionné est provisionné par Oracle Identity Cloud Service dans Oracle Cloud Infrastructure et synchronisé avec un utilisateur fédéré géré dans Oracle Identity Cloud Service. L'utilisateur provisionné peut disposer d'informations d'identification Oracle Cloud Infrastructure spéciales, telles qu'une clé d'API et un jeton d'authentification, pour permettre l'accès par programme. Les utilisateurs provisionnés ne peuvent pas avoir de mots de passe de console.

Instructions pour la fédération avec Oracle Identity Cloud Service

Voici le processus général suivi par l'administrateur pour configurer le fournisseur d'identités. Les instructions pour chaque étape se trouvent ci-dessous. L'administrateur est supposé être un utilisateur Oracle Cloud Infrastructure disposant des informations d'authentification et de l'accès requis.

-

Connectez-vous à Oracle Identity Cloud Service. Selon vos besoins, effectuez l'une des opérations suivantes :

Option A : obtenez les informations requises de l'application COMPUTEBAREMETAL les informations requises pour effectuer les étapes de configuration dans Oracle Cloud Infrastructure.

Option B : si Oracle Identity Cloud Service n'inclut pas l'application COMPUTEBAREMETAL, configurez une application sécurisée.

-

Dans Oracle Cloud Infrastructure, configurez la fédération :

- Configurez Oracle Identity Cloud Service en tant que fournisseur d'identités.

- Mettez en correspondance des groupes Oracle Identity Cloud Service avec les groupes IAM.

- Dans Oracle Cloud Infrastructure, configurez les stratégies IAM pour les groupes IAM afin de définir l'accès que les membres des groupes mis en correspondance doivent posséder.

- Communiquez avec les utilisateurs le nom de votre locataire Oracle Cloud Infrastructure et l'URL de la console (https://cloud.oracle.com).

- Accédez à la console Oracle Identity Cloud Service et connectez-vous avec des privilèges administrateurs. Vérifiez que vous voyez la console d'administration.

-

Dans la console Identity Cloud Service, sélectionnez Applications. La liste des applications sécurisées s'affiche.

- Sélectionnez COMPUTEBAREMETAL. Si votre instance n'inclut pas l'application COMPUTEBAREMETAL, suivez plutôt Etape 1 Option B.

- Sélectionnez Configuration.

-

Développez Informations générales. L'ID client est affiché. Sélectionnez Afficher une clé secrète pour afficher la clé secrète du client.

-

Enregistrez l'ID client et la clé secrète client. Voici des exemples :

- ID client : de06b81cb45a45a8acdcde923402a9389d8

- Clé secrète client : 8a297afd-66df-49ee-c67d-39fcdf3d1c31

Effectuez cette étape uniquement si vous ne parvenez pas à suivre Etape 1 Option A.

Récapitulatif : pour Oracle Identity Cloud Service, vous devez créer une application confidentielle (également appelée application sécurisée) avec des propriétés particulières décrites dans les instructions suivantes. Pour consulter la documentation Oracle Identity Cloud Service générale, reportez-vous à Ajout d'une application confidentielle.

Instructions pour Oracle Identity Cloud Service :

- Accédez à la console Oracle Identity Cloud Service et connectez-vous avec les privilèges requis pour créer l'application. Vérifiez que vous voyez la console d'administration.

-

Ajoutez une application confidentielle (ou sûre) qui permet d'interagir par programme de façon sécurisée entre Oracle Cloud Infrastructure et Oracle Identity Cloud Service. Indiquez les éléments suivants lors de la configuration de l'application :

-

Sur la première page:

- Entrez un nom d'application (par exemple, Fédération Oracle Cloud Infrastructure).

- Laissez les autres champs vides ou non sélectionnés.

-

Sur la page suivante :

- Sélectionnez Configurer cette application comme client maintenant.

- Pour les types d'octroi autorisés, cochez la case Informations d'identification client.

- Laissez les autres champs vides.

-

En bas de la page :

- Cochez la case pour Octroyer au client l'accès aux API d'administration d'Identity Cloud Service.

- Sélectionnez Administrateur de domaine d'identité dans la liste des rôles.

- Sur la page suivante, laissez tous les champs vides ou non sélectionnés, et continuez jusqu'à ce que vous sélectionniez Terminer.

-

Copiez et collez les informations d'identification client affichées afin de pouvoir les fournir ultérieurement à Oracle Cloud Infrastructure lors de la fédération. Vous pouvez visualiser les informations d'identification client de l'application à tout moment dans la console Oracle Identity Cloud Service. Voici des exemples :

- ID client : de06b81cb45a45a8acdcde923402a9389d8

- Clé secrète client : 8a297afd-66df-49ee-c67d-39fcdf3d1c31

-

- Notez l'URL de base Oracle Identity Cloud Service, dont vous aurez besoin pour la fédération.

- Activez l'application.

- Accédez à la console et connectez-vous avec votre mot de passe et votre connexion Oracle Cloud Infrastructure.

- Ouvrez le menu de navigation et sélectionnez Identité et sécurité. Sous Identité, sélectionnez Fédération.

- Sélectionnez Ajouter un fournisseur d'identité.

-

Entrez les informations suivantes :

- Nom : nom unique de l'approbation de fédération. Il s'agit du nom que l'utilisateur fédéré voit lorsqu'il choisit le fournisseur d'identités à utiliser pour se lier à la console (par exemple, ABCCorp_IDCS, comme indiqué dans la capture d'écran dans Expérience des utilisateur fédérés). Le nom doit être unique pour tous les fournisseurs d'identités que vous ajoutez à la location. Vous ne pouvez pas modifier cet élément ultérieurement.

- Description : description conviviale.

- URL de base IDCS : reportez-vous à URL requises.

- ID client : issu de l'étape 1 Option A ou Option B.

- Clé secrète client : obtient l'étape 1 Option A ou Option B.

- Crypter l'assertion : le fait de cocher cette case permet au service IAM d'attendre le cryptage de la part du fournisseur d'identités.IdP Si vous cochez cette option, vous devez également configurer la cryptage de l'assertion dans IDCS. Pour plus d'informations, reportez-vous à Concepts généraux. Pour plus d'informations sur la configuration de cette fonctionnalité dans IDCS, reportez-vous à Gestion des applications Oracle Identity Cloud Service.

- Forcer l'authentification : option sélectionnée par défaut. Lorsque cette option est sélectionnée, les utilisateurs doivent indiquer leurs informations d'identification au fournisseur d'identités (réauthentification), même lorsqu'ils sont déjà connectés à une autre session.

-

Références de classe du contexte d'authentification : ce champ est requis pour les clients Government Cloud. Lorsque des valeurs sont spécifiées, Oracle Cloud Infrastructure (la partie de confiance) s'attend à ce que le fournisseur d'identités utilise l'un des mécanismes d'authentification indiqués lors du processus d'authentification de l'utilisateur. La réponse SAML renvoyée par le fournisseur d'identités doit contenir une instruction d'authentification avec cette référence de classe du contexte d'authentification. Si le contexte de l'authentification de la réponse SAML ne correspond pas à ce qui est indiqué ici, le service d'authentification Oracle Cloud Infrastructure rejette la réponse SAML avec un message 400. Plusieurs références de classe du contexte d'authentification courantes sont répertoriées dans le menu. Pour utiliser une autre classe de contexte, sélectionnez Personnalisé et entrez manuellement la référence de classe.

- Si vous disposez des droits d'accès nécessaires pour créer une ressource, vous disposez également de droits d'accès permettant d'appliquer des balises à format libre à cette ressource. Pour appliquer une balise defined, vous devez disposer des droits d'accès permettant d'utiliser l'espace de noms de balise. Pour plus d'informations sur le balisage, reportez-vous à Balises de ressource. Si vous n'êtes pas certain d'appliquer des balises, ignorez cette option ou demandez à un administrateur. Vous pouvez appliquer des balises ultérieurement.

- Sélectionnez Continuer.

-

Configurez les correspondances entre les groupes d'Oracle Identity Cloud Service et les groupes d'IAM dans Oracle Cloud Infrastructure. Le groupe Oracle Identity Cloud Service donné peut être mis en correspondance avec un ou plusieurs groupes IAM, et inversement. Cependant, chaque correspondance individuelle sefait uniquement entre un seul groupe Oracle Identity Cloud Service et un seul groupe IAM. Les modifications apportées aux correspondances de groupes sont généralement appliquées en quelques secondes.

Remarque

Si vous ne souhaitez pas configurer les correspondances de groupe maintenant, vous pouvez simplement sélectionner Créer et revenir ultérieurement sur les ajouter.

Pour créer une correspondance de groupes, procédez comme suit :

- Sélectionnez le groupe Oracle Identity Cloud Service dans la liste sous Groupe de fournisseur d'identités.

-

Choisissez le groupe IAM avec lequel mettre en correspondance ce groupe dans la liste sous Groupe OCI.

Conseil

Exigences pour le nom de groupe IAM : aucun espace. Caractères autorisés : lettres, chiffres, traits d'union, points, traits de soulignement et signes plus (+). Le nom ne peut pas être modifié ultérieurement. - Répétez les sous-étapes ci‑dessus pour chaque correspondance à créer, puis sélectionnez Créer.

Après la configuration de la fédération

Le fournisseur d'identités est alors ajouté à votre location et apparaît dans la liste sur la page Fédération. Sélectionnez le fournisseur d'identités pour visualiser ses détails et les correspondances de groupe que vous venez de configurer.

Oracle affecte un ID unique appelé OCID (Oracle Cloud ID) au fournisseur d'identités et à chaque correspondance de groupes. Pour plus d'informations, reportez-vous à Identificateurs de ressource.

A l'avenir, accédez à la page Fédération si vous souhaitez modifier les correspondances de groupes ou supprimer le fournisseur d'identités de votre location.

Les utilisateurs qui sont membres des groupes d'Oracle Identity Cloud Service mis en correspondance avec les groupes Oracle Cloud Infrastructure sont désormais répertoriés dans la console sur la page Utilisateurs. Pour plus d'informations sur l'affectation d'informations d'identification supplémentaires à ces utilisateurs, reportez-vous à Gestion des fonctionnalités utilisateur pour les utilisateurs fédérés.

Si vous ne l'avez pas déjà fait, configurez des stratégies IAM pour contrôler l'accès des utilisateurs fédérés aux ressources Oracle Cloud Infrastructure de votre organisation. Pour plus d'informations, reportez-vous à Introduction aux stratégies et à Stratégies courantes.

Fournissez aux utilisateurs fédérés l'URL de la console Oracle Cloud Infrastructure (https://cloud.oracle.com) et le nom du locataire. Ils seront invités à fournir le nom du locataire lors de leur connexion à la console.

Gestion des fournisseurs d'identités dans la console

Toutes les correspondances de groupes seront également supprimées.

-

Supprimez le fournisseur d'identités de votre location :

- Ouvrez le menu de navigation et sélectionnez Identité et sécurité. Sous Identité, sélectionnez Fédération.

La liste des fournisseurs d'identités de votre location s'affiche.

- Sélectionnez le fournisseur d'identités pour afficher ses détails.

- Sélectionnez Supprimer.

- Confirmez l'opération lorsque vous y êtes invité.

- Ouvrez le menu de navigation et sélectionnez Identité et sécurité. Sous Identité, sélectionnez Fédération.

- Supprimez OCI-V2-<nom_location> de votre compte Oracle Identity Cloud Service :

- Accédez à Oracle Identity Cloud Service et connectez-vous au compte fédéré.

- Sélectionnez Applications. La liste des applications s'affiche.

Localisez OCI-V2-<tenancy_name> et sélectionnez son nom pour visualiser sa page de détails.

- Dans le coin supérieur droit de la page, sélectionnez Désactiver. Confirmez l'opération lorsque vous y êtes invité.

- Sélectionnez Enlever. Confirmez l'opération lorsque vous y êtes invité.

-

Ouvrez le menu de navigation et sélectionnez Identité et sécurité. Sous Identité, sélectionnez Fédération.

La liste des fournisseurs d'identités de votre location s'affiche.

- Sélectionnez le nom que vous avez choisi pour votre fédération Oracle Identity Cloud Service pour en afficher les détails.

-

Sélectionnez Ajouter des mappings.

- Sélectionnez le groupe Oracle Identity Cloud Service dans la liste sous Groupe de fournisseur d'identités.

-

Choisissez le groupe IAM avec lequel mettre en correspondance ce groupe dans la liste sous Groupe OCI.

- Pour ajouter d'autres mappings, sélectionnez +Another Mapping.

- Lorsque vous avez terminé, sélectionnez Ajouter des mappings.

L'application de vos modifications à votre région d'origine prend généralement quelques secondes. Patientez quelques minutes de plus pour qu'elles se propagent à toutes les régions.

Les utilisateurs qui sont membres des groupes d'Oracle Identity Cloud Service mis en correspondance avec les groupes Oracle Cloud Infrastructure sont désormais répertoriés dans la console sur la page Utilisateurs. Pour plus d'informations sur l'affectation d'informations d'identification supplémentaires à ces utilisateurs, reportez-vous à Gestion des fonctionnalités utilisateur pour les utilisateurs fédérés.

Vous ne pouvez pas mettre à jour une correspondance de groupes, mais vous pouvez la supprimer et en ajouter une nouvelle.

-

Ouvrez le menu de navigation et sélectionnez Identité et sécurité. Sous Identité, sélectionnez Fédération.

La liste des fournisseurs d'identités de votre location s'affiche.

- Sélectionnez le fournisseur d'identités pour afficher ses détails.

- Sélectionnez la correspondance à supprimer, puis sélectionnez Supprimer.

- Confirmez l'opération lorsque vous y êtes invité.

- Ajoutez une nouvelle correspondance, si nécessaire.

L'application de vos modifications à votre région d'origine prend généralement quelques secondes. Patientez quelques minutes de plus pour qu'elles se propagent à toutes les régions.

Si cette action entraîne la suppression de l'adhésion des utilisateurs fédérés à un groupe mise en correspondance avec Oracle Cloud Infrastructure, les utilisateurs provisionnés d'utilisateurs fédérés seront également enlevés d'Oracle Cloud Infrastructure. En général, ce processus prend plusieurs minutes.

Gestion des fournisseurs d'identités dans l'API

Pour plus d'autres informations sur l'utilisation de l'API et sur la signature des demandes, reportez-vous à ladocumentation relative aux API REST et aux informations d'identification de sécurité. Pour plus d'informations sur les kits SDK, reportez-vous à Kits SDK et interface de ligne de commande.

Utilisez les opérations d'API suivantes :

Fournisseurs d'identités :- CreateIdentityProvider

- ListIdentityProviders

- GetIdentityProvider

- UpdateIdentityProvider

- DeleteIdentityProvider : pour pouvoir utiliser cette opération, vous devez d'abord utiliser DeleteIdpGroupMapping afin d'enlever toutes les correspondances de groupes du fournisseur d'identités.

- CreateIdpGroupMapping : chaque correspondance de groupes est une entité distincte dotée de son propre OCID.

- ListIdpGroupMappings

- GetIdpGroupMapping

- UpdateIdpGroupMapping

- DeleteIdpGroupMapping