SSO entre OCI et Microsoft Entra ID

Dans ce tutoriel, configurez SSO entre OCI IAM et Microsoft Entra ID, en utilisant Entra ID comme fournisseur d'identités (IdP).

Ce tutoriel de 30 minutes vous explique comment intégrer OCI IAM, agissant en tant que fournisseur de services, à Entra ID, agissant en tant que IdP. En configurant la fédération entre Entra ID et OCI IAM, vous permettez à l'utilisateur d'accéder aux services et applications dans OCI à l'aide d'informations d'identification utilisateur authentifiées par Entra ID.

Ce tutoriel explique comment configurer Entra ID en tant que IdP pour OCI IAM.

- Tout d'abord, téléchargez les métadonnées à partir du domaine d'identité OCI IAM.

- Dans les étapes suivantes, vous allez créer et configurer une application dans Entra ID.

- Dans Entra ID, configurez SSO avec OCI IAM à l'aide des métadonnées.

- Dans Entra ID, modifiez les attributs et les revendications de sorte que l'adresse électronique soit employée comme identificateur pour les utilisateurs.

- Dans Entra ID, ajoutez un utilisateur à l'application.

- Pour les étapes suivantes, vous allez revenir à votre domaine d'identité afin de terminer la configuration et configuration.In OCI IAM, mettez à jour la stratégie IdP par défaut afin d'ajouter l'ID Entra.

- Vérifiez que l'authentification fédérée fonctionne entre OCI IAM et Entra ID.

Ce tutoriel est propre à IAM avec des domaines d'identité.

Pour effectuer ce tutoriel, vous devez disposer des éléments suivants :

-

Compte Oracle Cloud Infrastructure (OCI) payant ou compte d'évaluation OCI. Reportez-vous à Niveau gratuit d'Oracle Cloud Infrastructure.

- Rôle d'administrateur de domaine d'identité pour le domaine d'identité OCI IAM. Reportez-vous à Présentation des rôles d'administrateur.

- Compte Entra ID avec l'un des rôles Entra ID suivants :

- Administrateur global

- Administrateur d'application cloud

- Administrateur d'application

L'utilisateur employé pour l'accès avec connexion unique (SSO) doit exister à la fois dans OCI IAM et dans Entra ID pour que SSO fonctionne. Une fois ce tutoriel SSO terminé, un autre tutoriel est disponible, Gestion du cycle de vie des identités entre OCI IAM et Entra ID. Cet autre tutoriel vous explique comment provisionner des comptes utilisateur d'Entra ID vers OCI IAM ou d'OCI IAM vers Entra ID.

Vous avez besoin des métadonnées de fournisseur de services de votre domaine d'identité OCI IAM pour procéder à l'import dans l'application SAML Entra ID que vous créez. OCI IAM fournit une URL directe permettant de télécharger les métadonnées du domaine d'identité que vous utilisez. Pour télécharger les métadonnées, procédez comme suit.

-

Ouvrez un navigateur pris en charge et saisissez l'URL de la console :

- Entrez votre nom de compte cloud, également appelé nom de location, et sélectionnez Suivant.

- Sélectionnez le domaine d'identité auquel vous connecter. Il s'agit du domaine d'identité utilisé pour configurer SSO, par exemple

Default. - Connectez-vous avec votre nom d'utilisateur et votre mot de passe.

- Ouvrez le menu de navigation et sélectionnez Identité et sécurité. Sous Identité, sélectionnez Domaines.

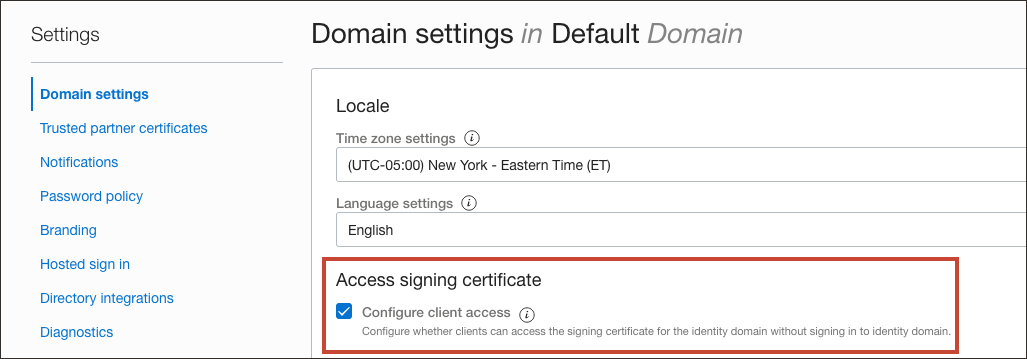

- Cliquez sur le nom du domaine d'identité dans lequel vous souhaitez travailler. Il est possible que vous deviez changer de compartiment pour trouver le domaine souhaité. Ensuite, cliquez sur Paramètres, puis sur Paramètres de domaine.

- Sous Accéder au certificat de signature, sélectionnez Configurer l'accès client.

Cela permet au client d'accéder à la certification de signature pour le domaine d'identité sans se connecter au domaine.

- Sélectionnez Enregistrer les modifications.

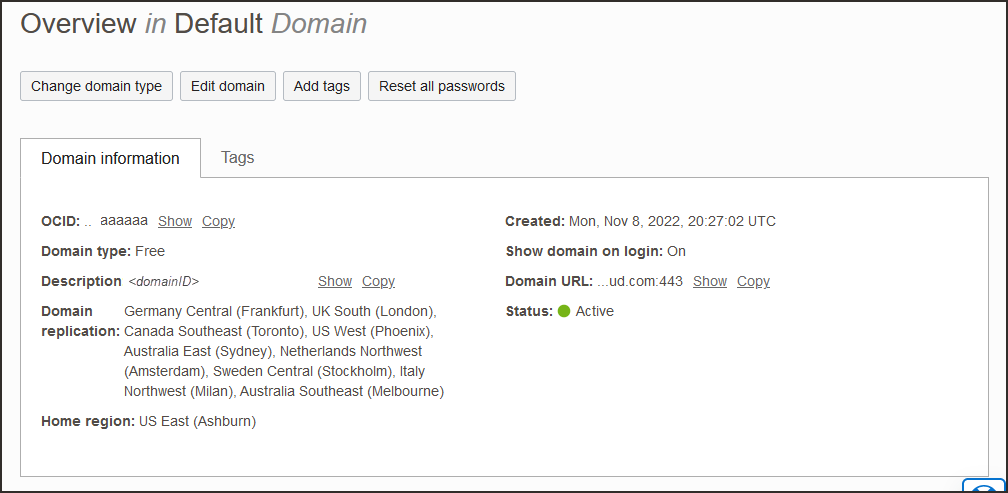

- Revenez à la présentation de domaine d'identité en sélectionnant le nom de domaine d'identité dans le chemin de navigation. Sélectionnez Copier en regard de l'URL de domaines dans les informations de domaine et enregistrez l'URL dans une application pour laquelle vous pouvez le modifier.

- Dans un nouvel onglet de navigateur, collez l'URL que vous avez copiée et ajoutez

/fed/v1/metadataà la fin.Par exemple :

https://idcs-<unique_ID>.identity.oraclecloud.com:443/fed/v1/metadata - Les métadonnées du domaine d'identité sont affichées dans le navigateur. Enregistrez-les au format XML sous le nom

OCIMetadata.xml.

Pour les étapes suivantes, vous travaillez dans Entra ID.

Créez une application d'entreprise SAML dans Entra ID.

- Dans le navigateur, connectez-vous à Microsoft Entra en utilisant l'URL :

https://entra.microsoft.com - Sélectionnez Identité, puis Applications.

- Sélectionnez Applications Enterprise, puis Nouvelle application.

- Dans Rechercher des applications, saisissez

Oracle Cloud Infrastructure Console. - Sélectionnez la mosaïque Console Oracle Cloud Infrastructure par Oracle Corporation.

- Entrez le nom de l'application, par exemple

Oracle IAM, et sélectionnez Créer.L'application d'entreprise est créée dans l'ID entrée.

Configurez l'authentification unique pour l'application SAML Entra ID et téléchargez les métadonnées SAML Entra ID. Dans cette section, vous utilisez le fichier des métadonnées du fournisseur de services OCI IAM que vous avez enregistré dans 1. Obtention des métadonnées de fournisseur de service à partir d'OCI IAM.

- Dans la page Introduction, sélectionnez Introduction sous Configurer l'accès avec connexion unique.

- Sélectionnez SAML, puis Télécharger le fichier de métadonnées (bouton en haut de la page). Accédez au fichier XML contenant les métadonnées du domaine d'identité OCI,

OCIMetadata.xml. - Indiquez l'URL de connexion. Par exemple :

https://idcs-<domain_ID>.identity.oraclecloud.com/ui/v1/myconsole - Sélectionnez Save (Enregistrer).

- Fermez la page Télécharger le fichier des métadonnées à l'aide de la croix en haut à droite. Si vous êtes invité à tester l'application immédiatement, refusez-la car vous la testerez plus tard dans ce tutoriel.

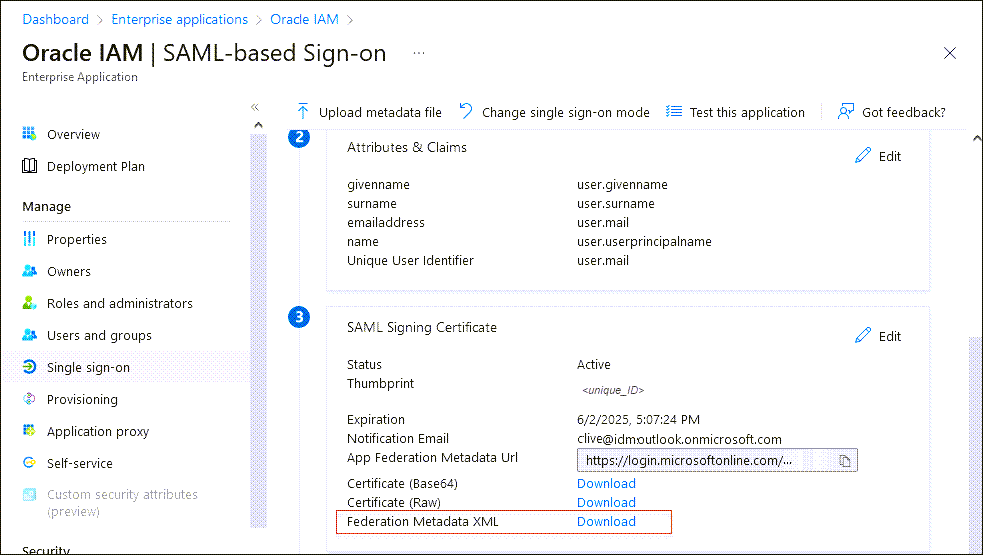

- Dans la page Configurer l'authentification unique avec SAML, faites défiler vers le bas et, dans Certificat de signature SAML, sélectionnez Télécharger en regard de l'option XML de métadonnées de fédérations.

- A l'invite, sélectionnez Save File. Les métadonnées sont automatiquement enregistrées avec le fichier par défaut

<your_enterprise_app_name>.xml. Par exemple :OracleIAM.xml.

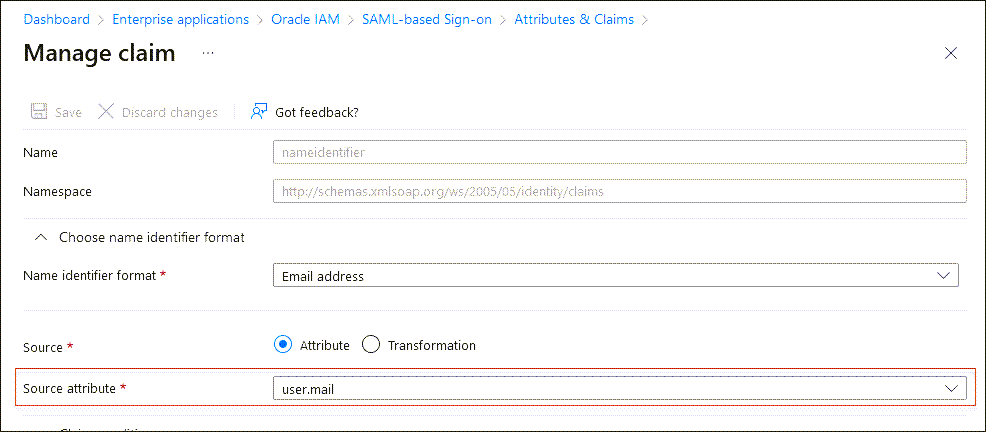

Modifiez les attributs et les revendications dans votre nouvelle application SAML Entra ID afin que l'adresse électronique de l'utilisateur soit employée comme nom d'utilisateur.

- Dans l'application Enterprise, dans le menu de gauche, sélectionnez Accès avec connexion unique.

- Dans Attributs et revendications, sélectionnez Modifier.

- Sélectionnez la déclaration requise :

Unique User Identifier (Name ID) = user.mail [nameid-format:emailAddress] - Dans la page Gérer la revendication, remplacez l'attribut source

user.userprinciplenameparuser.mail. - Sélectionnez Enregistrer.

Configurations d'ID entrée supplémentaires

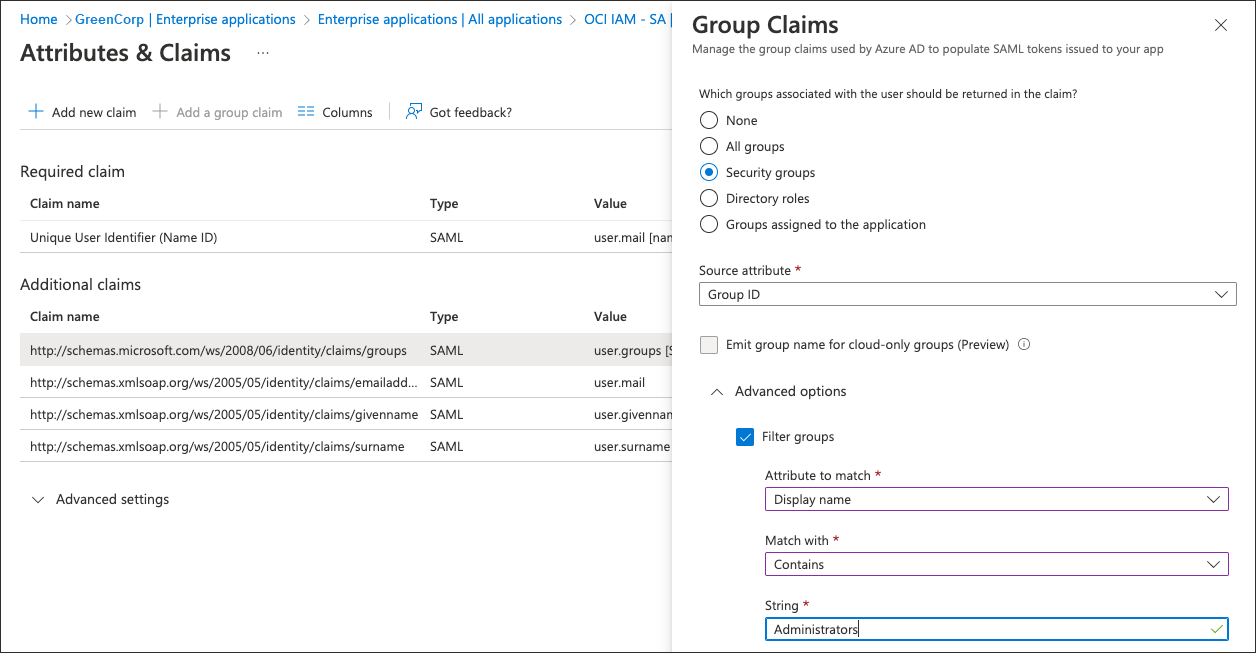

Dans Entra ID, vous pouvez filtrer les groupes en fonction du nom du groupe ou de l'attribut sAMAccountName.

Par exemple, supposons que seul le groupe Administrators doit être envoyé à l'aide de SAML :

- Sélectionnez la déclaration de groupe.

- Dans Réclamations de groupe, développez Options avancées.

- Sélectionnez Groupes de filtre.

- Pour L'attribut doit correspondre, sélectionnez

Display Name. - Pour Mettre en correspondance avec, sélectionnez

contains. - Pour String, indiquez le nom du groupe (par exemple,

Administrators).

- Pour L'attribut doit correspondre, sélectionnez

Les organisations peuvent ainsi envoyer uniquement les groupes requis vers OCI IAM à partir d'Entra ID.

Créez un utilisateur test pour votre application Entra ID. Par La suite, cet utilisateur peut employer ses informations d'identification Entra pour se connecter à la console OCI.

- Dans le centre d'administration Microsoft Entra, sélectionnez Identité, Utilisateurs, puis Tous les utilisateurs.

- Sélectionnez Nouvel utilisateur, Créer un utilisateur et créez un utilisateur et entrez son ID de courriel.Remarque

Veillez à utiliser les détails d'un utilisateur présent dans OCI IAM avec le même ID de courriel. - Revenez au menu de l'application Enterprise. Sous Mise en route, sélectionnez Affecter des utilisateurs et des groupes. Vous pouvez également sélectionner Utilisateurs sous Gérer dans le menu de gauche.

- Sélectionnez Ajouter un utilisateur/groupe et, sur la page suivante, sous Utilisateurs, sélectionnez Aucune sélection.

- Dans la page Users, sélectionnez l'utilisateur de test que vous avez créé. Lorsque vous sélectionnez cette option, l'utilisateur apparaît sous Eléments sélectionnés. Sélectionnez Sélectionner.

- De retour sur la page Ajouter une affectation, sélectionnez Affecter.

Pour ces étapes, vous travaillez dans OCI IAM.

Ajoutez Entra ID en tant qu'élément IdP pour OCI IAM. Dans cette section, vous allez utiliser le fichier de métadonnées Entra ID que vous avez enregistré dans 3. Configurez l'accès avec connexion unique pour l'application Entra ID Enterprise, par exemple, Oracle IAM.xml.

- Dans la console OCI du domaine dans lequel vous travaillez, sélectionnez Sécurité, puis Fournisseurs d'identités.

- Sélectionnez Ajouter IdP, puis Ajouter un IdP SAML.

- Entrez le nom du fournisseur d'identités SAML IdP, par exemple

Entra ID. Sélectionnez Suivant. - Ensure that Import identity provider metadata is selected, and browse and select, or drag and drop the Entra ID metadata XML file,

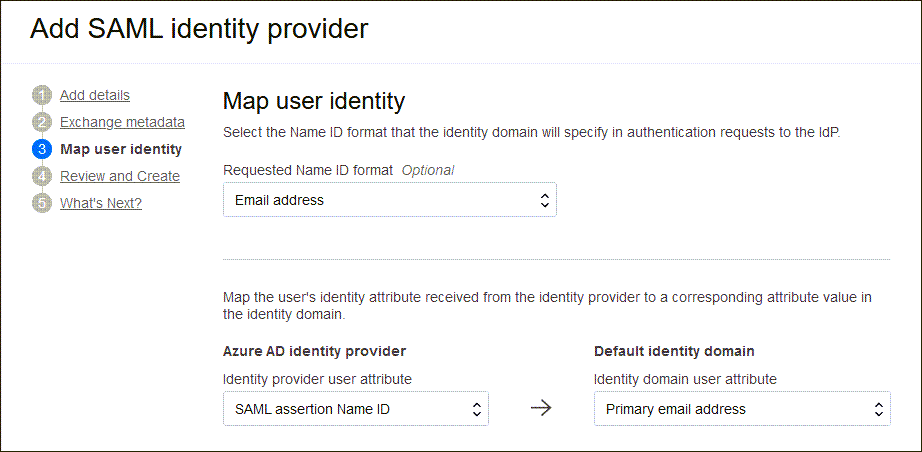

Oracle IAM.xmlinto Identity provider metadata. Il s'agit du fichier de métadonnées que vous avez enregistré lorsque vous avez travaillé sur l'3. Configurez l'accès avec connexion unique pour l'application d'entreprise Entra ID. Sélectionnez Suivant. - Dans l'identité de l'utilisateur Map, définissez les éléments suivants :

- Sous Format NameID demandé, sélectionnez

Email address. - Sous Attribut utilisateur fournisseur d'identités, sélectionnez l'ID

SAML assertion Name. - Sous Attribut utilisateur de domaine d'identité, sélectionnez

Primary email address.

- Sous Format NameID demandé, sélectionnez

- Sélectionnez Suivant.

- Sous Vérifier et créer, vérifiez les configurations et sélectionnez Créer IdP.

- Sélectionnez Activer.

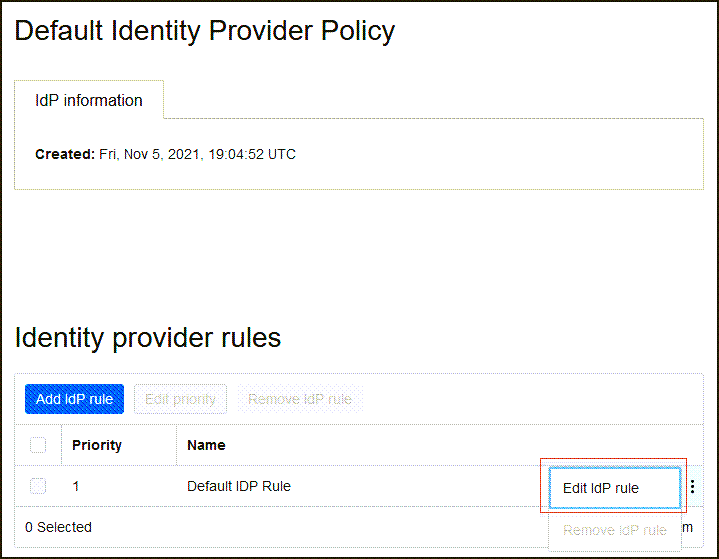

- Sélectionnez Ajouter à la règle de stratégie IdP.

-

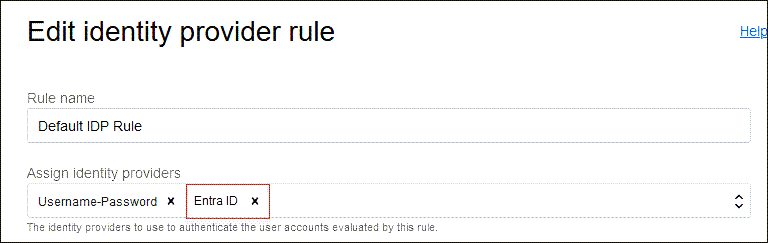

Sélectionnez Stratégie de fournisseur d'identités par défaut pour l'ouvrir, sélectionnez le menu et sélectionnez Modifier la règle IdP.

-

Sélectionnez Affecter des fournisseurs d'identités, puis Entra ID pour l'ajouter à la liste.

- Sélectionnez Enregistrer les modifications.

Pour que cela fonctionne, l'utilisateur employé pour SSO doit être présent à La fois dans OCI IAM et dans Entra ID. De plus, l'utilisateur doit être affecté à l'application OCI IAM créée dans Entra ID.

Pour ce faire, vous avez le choix entre deux méthodes :

- Vous pouvez créer manuellement un utilisateur test à la fois dans OCI IAM et dans Entra ID.

- Toutefois, si vous voulez effectuer un test avec un utilisateur en temps réel, vous devez configurer le provisionnement entre Entra ID et OCI IAM en suivant les étapes du tutoriel, Gestion du cycle de vie des identités entre OCI IAM et Entra ID.

Sorry, but we're having trouble signing you in.

AADSTS50105: Your administrator has configured

the application application-name ('<unique_ID>')

to block users unless they are specifically granted

('assigned') access to the application.Testez l'authentification unique lancée par le processeur de service.

-

Ouvrez un navigateur pris en charge et saisissez l'URL de la console OCI :

- Saisissez votre nom de compte Cloud, également appelé nom de location, et cliquez sur Suivant.

- Sélectionnez le domaine d'identité dans lequel la fédération d'ID d'entrée a été configurée.

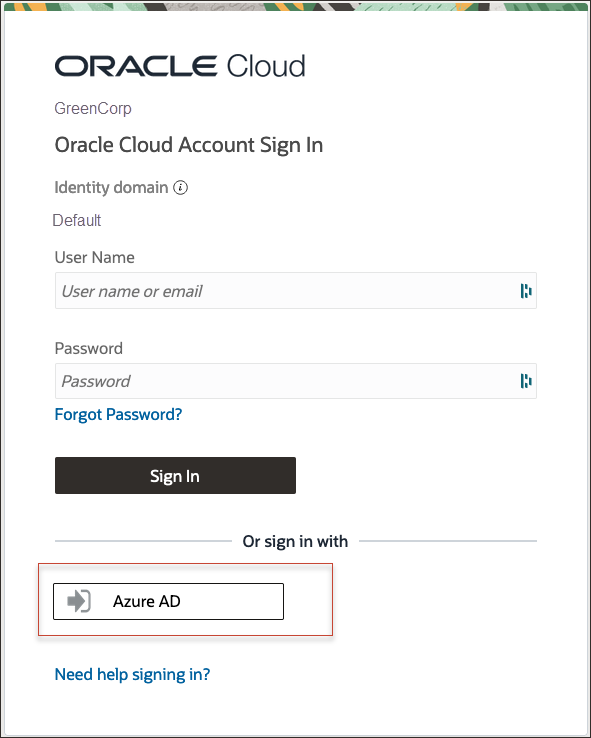

- Sur la page de connexion, vous pouvez voir une option de connexion avec Entra ID.

- Sélectionnez Entra ID. Vous êtes réacheminé vers la page de connexion Microsoft.

- Fournissez vos informations d'identification Entra ID.

- En cas d'authentification réussie, vous êtes connecté à la console OCI.

Félicitations ! Vous avez configuré SSO entre Entra ID et OCI IAM.

Si un utilisateur avait déjà été créé dans Entra ID et affecté à l'application, et provisionné pour OCI IAM, vous pouvez tester le fonctionnement de l'authentification de fédération entre OCI IAM et Entra ID. Si vous ne disposez pas d'un tel utilisateur, vous pouvez le créer en suivant l'un des tutoriels Gestion du cycle de vie des identités entre OCI IAM et Entra ID.

Pour obtenir plus d'informations sur le développement avec les produits Oracle, consultez les sites suivants :