Adresses IPv6

Cette rubrique décrit la prise en charge de l'adressage IPv6 dans un VCN.

Points clés

- L'adressage IPv6 est pris en charge pour toutes les régions commerciales et gouvernementales.

- Lors de la création du VCN, vous sélectionnez si le VCN est activé pour IPv6 ou vous pouvez activer IPv6 sur des réseaux cloud virtuels IPv4 uniquement existants. Vous pouvez également indiquer si chaque sous-réseau d'un VCN compatible IPv6 est activé pour IPv6.

- Les réseaux cloud virtuels activés pour IPv6 peuvent utiliser un préfixe GUA (adresse unicast globale) /56 IPv6 alloué par Oracle, indiquer un préfixe ULA (adresse locale unique) /64 ou plus, ou importer un préfixe BYOIPv6 /48 ou plus.

- Un préfixe /56 affecté par Oracle peut être globalement routable vers le VCN pour la communication Internet, selon que le sous-réseau utilisant une partie /64 du préfixe est public ou privé. Un préfixe ULA n'est pas routable globalement pour la communication Internet.

- Tous les sous-réseaux compatibles IPv6 sont en /64. Vous pouvez autoriser ou interdire la communication Internet vers un sous-réseau en spécifiant l'indicateur de sous-réseau "public/privé".

- Si vous utilisez votre propre adresse IP, vous pouvez importer un préfixe GUA IPv6 /48 ou plus et devez affecter un préfixe /64 ou plus à un réseau cloud virtuel.

- Vous indiquez si une carte d'interface réseau virtuelle spécifique dans un sous-réseau activé par IPv6 comporte des adresses IPv6 et des adresses CIDR IPv6 (jusqu'à 32 objets IP secondaires par carte d'interface réseau virtuelle).

- Seules ces passerelles Networking prennent en charge le trafic IPv6 : Passerelle de routage dynamique (DRG) , passerelle d'appairage local (LPG) et passerelle Internet .

- Les connexions IPv6 entrantes et sortantes sont prises en charge entre un VCN et Internet, et entre un VCN et un réseau sur site. La communication entre les ressources au sein d'un VCN ou entre les réseaux cloud virtuels est également prise en charge.

- Les adresses CIDR IPv6 GUA dans un sous-réseau public prennent en charge les connexions IPv6 entrantes et sortantes.

- IPv6 L'affectation d'adresse CIDR nécessite un sous-réseau ou un préfixe de sous-réseau provisionné une fois la fonctionnalité mise à disposition dans votre domaine.

- Le trafic IPv6 entre les ressources d'une région (dans et entre les réseaux cloud virtuels) est pris en charge. Reportez-vous aux autres informations importantes dans Routage du trafic IPv6 et Communication Internet.

- FastConnect et le VPN site à site prennent en charge le trafic IPv6 entre un VCN et un réseau sur site. Vous devez configurer FastConnect ou le VPN site à site pour IPv6.

- Les objets IPv6 prennent en charge l'association facultative à une table de routage personnalisée (reportez-vous à Routage par ressource).

Présentation des adresses IPv6

Les réseaux cloud virtuels Oracle prennent en charge l'adressage IPv4 uniquement et l'adressage IPv4 et IPv6 double pile. Chaque VCN a toujours au moins un CIDRIPv4 CIDR IPv4 privé, et vous pouvez activer IPv6 lors de la création du VCN. Vous pouvez également ajouter un préfixe IPv6 à un réseau cloud virtuel uniquement IPv4 en activant IPv6. Lorsque IPv6 est activé pour un VCN, lors de la création d'un sous-réseau de ce VCN, vous pouvez lui permettre d'avoir également des adresses IPv4 uniquement ou les adresses IPv4 et IPv6. Par conséquent, un VCN peut avoir un mélange de sous-réseaux IPv4 uniquement et de sous-réseaux qui ont à la fois IPv4 et IPv6.

Lorsque vous créez une instance Compute, vous pouvez ajouter des adresses IPv6 à la carte d'interface réseau virtuelle. Les adresses IP peuvent être affectées à partir de plusieurs préfixes IPv6 si ceux-ci sont affectés au sous-réseau. Vous pouvez enlever une adresse IPv6 d'une carte d'interface réseau virtuelle à tout moment.

Préfixes IPv6 affectés à un VCN compatible IPv6

Un VCN activé par IPv6 est double pile, ce qui signifie qu'un CIDRIPv4 CIDR IPv4 et un préfixe IPv6 lui sont assignés. Un VCN peut comporter jusqu'à 16 CIDR IPv4 et jusqu'à 16 préfixes IPv6. Un VCN activé par IPv6 peut utiliser un GUA (Global Unicast Address) /56 alloué par Oracle, vous permettre d'importer et d'affecter un préfixe BYOIPv6 ou de spécifier un préfixe ULA (Unique Local Address). Oracle peut allouer un préfixe IPv6 GUA, également appelé ici préfixe IPv6 globalement routable. Vous pouvez également utiliser votre propre adresse IP (BYOIP) pour importer un minimum de /48 préfixes. Les préfixes ULA et BYOIPv6 doivent avoir une taille minimale de /64 lorsqu'ils sont affectés à un VCN. Le tableau suivant récapitule les options.

| IPv4 ou IPv6 | Utilisation et taille | Qui affecte le bloc d'adresses | Valeurs autorisées |

|---|---|---|---|

| CIDR IPv4 privé |

Communication privée Entre /16 et /30 |

Vous | En général, la plage RFC 1918 |

| Préfixe IPv6 globalement routable |

Communication Internet ou privée /56 |

Oracle |

Oracle alloue le préfixe IPv6. |

| Préfixe IPv6 BYOIP |

Communication Internet ou privée /64 (au minimum) |

Vous | IPv6 Les GUA sont toujours compris dans la plage 2000 : :/3. |

| ULA IPv6 |

Communication privée /64 (au minimum) |

Vous |

Ce type d'adresse peut être compris dans la plage ULA fc00 : :/7 ou dans la plage GUA 2000 :/3. Nous vous recommandons d'affecter des préfixes ULA à partir de la moitié fd00 de la plage. |

IPv6 Les adresses ULA allouées aux réseaux cloud virtuels sont uniquement utilisées pour les communications internes, même si les adresses se trouvent dans la plage GUA. OCI n'utilise pas les préfixes sur Internet et n'achemine pas le trafic entre ces préfixes internes et Internet.

Les adresses locales uniques sont des adresses uniques globales qui permettent la communication entre les noeuds sur différents liens au sein du même site ou entre différents sites. Ils sont segmentés administrativement et ne sont pas destinés au routage sur Internet. La norme RFC 4193 fournit plus d'informations sur les adresses locales uniques.

Communication Internet

Lorsque vous activez IPv6 dans un VCN, vous pouvez décider quels types d'adresse IPv6 sont affectés : Oracle-allocated, BYOIPv6 ou ULA. Vous pouvez ensuite activer IPv6 dans les sous-réseaux (reportez-vous à la tâche 2 : création d'un sous-réseau public compatible IPv6 régional) et affecter des adresses IPv6 aux carte d'interface réseau virtuelles d'une instance particulière ou à des équilibreur de charge d'une instance particulière s'ils ont été créés dans un Sous-réseau compatible IPv6 avec un préfixe IPv6. Vous pouvez également indiquer que la communication Internet avec les ressources compatibles IPv6 est publique ou interdite en indiquant que le sous-réseau est public ou privé. Si une adresse GUA ou une adresse CIDR GUA est affectée à la ressource compatible IPv6 et que cette dernières est hébergée dans un sous-réseau public, la communication vers et depuis Internet est autorisée Si une ressource compatible IPv6 est hébergée dans un sous-réseau privé, la communication vers et depuis Internet est interdite même si une adresse GUA est affectée à la ressource.

Affectation d'adresses IPv6 à une carte d'interface réseau virtuelle

Afin d'activer IPv6 pour une carte d'interface réseau virtuelle particulière, vous luiaffectez une adresse IPv6 à la carte d'interface réseau virtuelle. Vous pouvez éventuellement utiliser la fonctionnalité de masque d'adresse IP pour allouer une plage d'adresses IP d'hôte IPv6 contiguës en tant que représentation réseau unique à l'aide d'un masque CIDR d'adresse IP. Lors de l'affectation d'adresses IPv6, vous avez la possibilité de choisir des adresses spécifiques ou de laisser Oracle les sélectionner pour vous.

En utilisant l'API CreateIpv6 avec l'attribut cidrPrefixLength, vous pouvez allouer une plage contiguë d'adresses IP d'hôte au sein d'un sous-réseau à une carte d'interface réseau virtuelle (VNIC) fournissant une représentation optimisée basée sur le réseau de plusieurs adresses IP en tant qu'objet unique. Cependant, il y a quelques exigences à garder à l'esprit :

- Affectation d'adresses IP secondaires : le masque d'adresse IP doit être affecté en tant qu'adresse IP secondaire à la carte d'interface réseau virtuelle.

- Configuration réseau requise : si vous souhaitez provisionner une adresse CIDR IPv6, provisionnez le préfixe réseau une fois que la fonctionnalité sera disponible de manière générale dans le domaine.

- Plage de valeurs de masque : La valeur de masque doit être comprise entre 80 et 128.

- Divisibilité : la valeur du masque doit être divisible par 4 sans reste.

- Eviter les conflits : assurez-vous que la plage de masque n'inclut pas les adresses IP d'hôte qui sont déjà utilisées ou réservées dans le sous-réseau. En outre, le premier et le dernier /80 du préfixe de sous-réseau sont réservés aux adresses IP d'hôte éphémères et ne peuvent pas prendre en charge la configuration de masque d'adresse IP.

-

Restriction de limite : si vous sélectionnez manuellement des objets IP, ils doivent se trouver sur la limite réseau du masque d'adresse IP. Par exemple,

fd00:aaaa:0123:1111::1000/80n'est pas une configuration valide car l'adresse IP de l'hôte n'est pas à la limite du réseau.

L'attribut cidrPrefixLength offre un moyen puissant de gérer efficacement l'adressage IPv6. Par exemple, la définition de la valeur cidrPrefixLength sur 112 entraînera un préfixe /112 IPv6, fournissant un total de 65 536 adresses IP d'hôte au sein de ce préfixe. Cela simplifie la gestion des adresses IP, en particulier dans les scénarios avec des déploiements à grande échelle, tels que des applications en conteneur ou des clusters Kubernetes, où de nombreuses adresses IP doivent être associées à une carte d'interface réseau virtuelle.

Vous pouvez affecter une adresse IPv6 à une carte d'interface réseau virtuelle lors de la création d'une instance Compute ou l'ajouter ensuite. Une carte d'interface réseau virtuelle peut utiliser exclusivement l'adressage IPv6 si l'image de système d'exploitation sélectionnée prend en charge le mode IPv6 uniquement et que le sous-réseau est configuré en conséquence.

En outre, vous pouvez déplacer une adresse IPv6 d'une carte d'interface réseau virtuelle vers une autre dans le même sous-réseau.

Format des adresses IPv6

Les adresses IPv6 comportent 128 bits.

Un bloc de préfixes IPv6 pour un réseau cloud virtuel doit avoir une taille de /56. Les 56 bits les plus à gauche identifient la partie VCN de l'adresse. Par exemple :

2001:0db8:0123:7800::/56 (ou fd00::/56 pour les adresses ULA)

Un bloc de préfixes IPv6 pour un sous-réseau doit avoir une taille de /64. Les 16 bits les plus à droite dans le préfixe d'un sous-réseau identifient la partie sous-réseau de l'adresse. Dans l'exemple suivant, 7811 est la partie unique du sous-réseau :

2001:0db8:0123:7811::/64

Dans l'exemple ULA suivant, 11 est la partie unique du sous-réseau :

fd00:0:0:11::/64

Les 64 bits les plus à droite d'une adresse IPv6 identifient la partie unique propre à l'adresse IPv6 concernée. Par exemple :

2001:0db8:0123:7811:abcd:ef01:2345:6789

Lorsque vous affectez une adresse IPv6 à une carte d'interface réseau virtuelle, vous pouvez indiquer l'adresse IPv6 à utiliser (ces 64 bits).

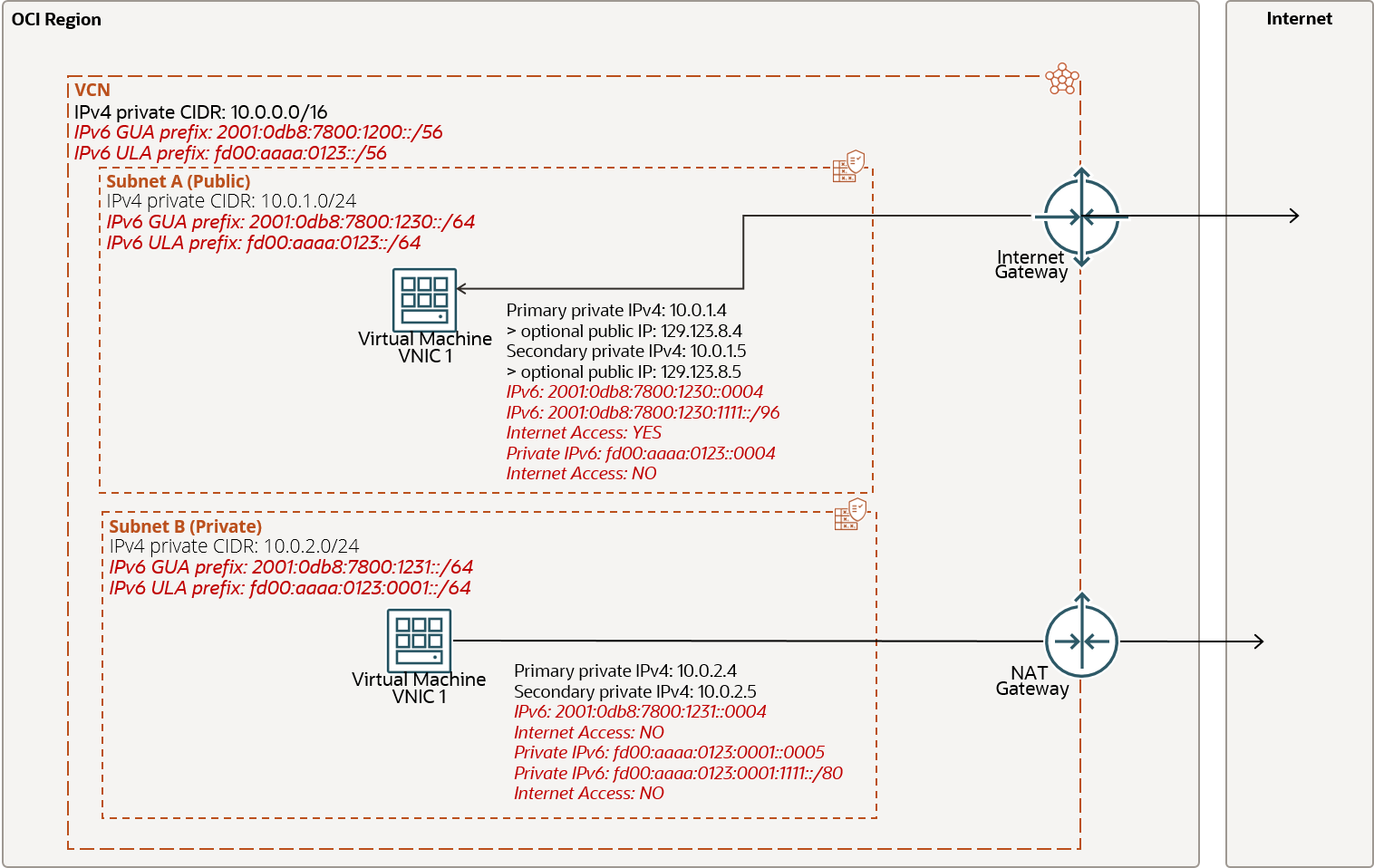

Dans cet exemple, il existe deux préfixes IPv6, l'adresse Global Unicast Address (GUA) 2001:0db8:7800:1200::/56 affectée par Oracle, et une adresse Unique Local Address (ULA) définie par le client fd00:aaaa:0123:0::/56.

Le diagramme suivant illustre le VCN et inclut deux sous-réseaux : le sous-réseau public A et le sous-réseau privé B.

L'accès Internet est principalement déterminé par la configuration du sous-réseau. Pour la connectivité IPv6, un sous-réseau public est requis, ainsi que des adresses GUA.

Dans le sous-réseau A, la VNIC 1 est configurée avec une adresse privée principale IPv4 (10.0.1.4) et trois adresses IPv6 :

- Hôte public IPv6 :

2001:0db8:7800:1230::0004 - Hôte public IPv6 avec masque d'adresse :

2001:0db8:7800:1230:1111::/96 - Hôte ULA privé IPv6 :

fd00::aaaa:0123::0004

Etant donné que le sous-réseau A est un sous-réseau public, les adresses IPv6 GUA sont routables sur Internet. Cependant, l'adresse privée ULA IPv6 n'est pas accessible à partir d'Internet et vice versa.

Dans le sous-réseau B, la VNIC 1 dispose d'une adresse privée principale IPv4 (10.0.2.4) et de trois adresses IPv6 :

- Hôte public IPv6 :

2001:0db8:7800:1231::0004 - Hôte ULA privé IPv6 :

fd00::aaaa:0123:0001::0005 - Hôte ULA privé IPv6 avec masque d'adresse :

fd00:aaaa:0123:0001:1111/80

Le sous-réseau B est un sous-réseau privé, ce qui signifie que la connectivité IPv6 vers et depuis Internet n'est pas possible, même avec le préfixe GUA. Cependant, le trafic IPv4 peut atteindre Internet via une passerelle NAT (Network Address Translation), ce qui active la connectivité lancée par la sortie.

Routage du trafic IPv6

Les connexions IPv6 entrantes et sortantes sont prises en charge entre un VCN et Internet, et entre un VCN et un réseau sur site. La communication entre les ressources au sein d'un VCN ou entre les réseaux cloud virtuels est également prise en charge.

Voici d'autres informations importantes sur le routage du trafic IPv6 :

-

Le trafic IPv6 est pris en charge uniquement via les passerelles suivantes :

- Passerelle de routage dynamique (DRG) : permet d'accéder à un réseau sur site ou à d'autres réseaux en dehors de la région (à l'aide de l'appairage à distance). Oracle Cloud Infrastructure FastConnect et VPN site à site prennent en charge le trafic IPv6. Pour plus d'informations sur la configuration d'IPv6, reportez-vous aux sections à venir.

- Passerelle Internet : pour accéder à Internet.

- Passerelle d'appairage local : pour connecter deux réseaux Cloud virtuels d'une même région afin que leurs ressources puissent communiquer à l'aide d'adresses IP privées sans le routage du trafic sur Internet ou via un réseau on-premise.

- Le trafic IPv6 entre les ressources d'une région (dans et entre les réseaux cloud virtuels) est pris en charge. Les réseaux cloud virtuels sont à double pile, ce qui signifie qu'ils prennent toujours en charge IPv4 et, éventuellement, IPv6. Les tables de routage d'un VCN prennent en charge les règles IPv4 et IPv6 dans la même table. Les règles IPv4 et IPv6 doivent être spécifiées de manière discrète. Les règles permettant d'acheminer le trafic correspondant à un certain préfixe IPv6 vers le DRG attaché au VCN, la passerelle Internet, la passerelle d'appairage local ou une adresse IPv6 (saut suivant) sont prises en charge.

Tables de routage de réseau cloud virtuel et IPv6

Les tables de routage du réseau cloud virtuel prennent en charge à la fois les règles IPv4 et les règles IPv6 qui utilisent une passerelle de routage dynamique, d'appairage local ou Internet en tant que cible. Par exemple, la table de routage d'un sous-réseau particulier peut posséder les règles suivantes :

- Règle permettant d'acheminer le trafic qui correspond à un certain CIDR IPv4 vers la passerelle de routage dynamique attachée du réseau cloud virtuel

- Règle permettant d'acheminer le trafic qui correspond à un certain CIDR IPv4 vers la passerelle de service du réseau cloud virtuel

- Règle permettant d'acheminer le trafic qui correspond à un certain CIDR IPv4 vers la passerelle NAT du réseau cloud virtuel

- Règle permettant d'acheminer le trafic correspondant à un préfixe IPv6 donné vers le DRG attaché du VCN

- Règle permettant d'acheminer le trafic correspondant à un certain préfixe IPv6 vers la passerelle Internet attachée du VCN

Règles de sécurité pour le trafic IPv6

Les groupes de sécurité réseau et les listes de sécurité du VCN prennent en charge les règles de sécurité IPv4 et IPv6. Par exemple, un groupe de sécurité réseau ou une liste de sécurité peut posséder les règles de sécurité suivantes :

- Règle permettant d'autoriser le trafic SSH à partir du CIDR IPv4 du réseau sur site

- Règle permettant d'autoriser le trafic ping à partir du CIDR IPv4 du réseau sur site

- Règle permettant d'autoriser le trafic SSH à partir du préfixe IPv6 du réseau sur site

- Règle permettant d'autoriser le trafic ping à partir du préfixe IPv6 du réseau sur site

La liste de sécurité par défaut d'un réseau cloud virtuel compatible IPv6 inclut des règles IPv4 par défaut ainsi que les règles IPv6 par défaut suivantes :

-

Entrante avec conservation de statut : autorise le trafic TCP IPv6 sur le port de destination 22 (SSH) à partir de la source ::/0 et n'importe quel port source. Cette règle facilite la création d'un réseau cloud virtuel avec un sous-réseau public et une passerelle Internet, la création d'une instance Linux, l'ajout d'une adresse IPv6 dotée d'un accès Internet, puis la connexion immédiate par le biais de SSH à cette instance sans qu'il soit nécessaire d'écrire vous-même des règles de sécurité.

Important

La liste de sécurité par défaut n'inclut pas de règle autorisant l'accès RDP (Remote Desktop Protocol). Si vous utilisez des images Windows, ajoutez une règle entrante avec conservation de statut pour le trafic TCP sur le port de destination 3389 à partir de la source ::/0 et de n'importe quel port source.

Pour plus d'informations, reportez-vous à Procédure d'autorisation de l'accès RDP.

- Entrante avec conservation de statut : autorise le trafic ICMPv6 de type 2, code 0 (Paquet trop volumineux) à partir de la source ::/0 et de tout port source. Cette règle permet aux instances de recevoir des messages de fragmentation du repérage de MTU de chemin.

- Sortante avec état : le choix d'autoriser l'ensemble du trafic IPv6 permet à des instances de démarrer n'importe quel type de trafic IPv6 vers n'importe quelle destination. Les instances avec une adresse IPv6 dotée d'un accès Internet peuvent communiquer avec n'importe quelle adresse IPv6 Internet si le réseau cloud virtuel dispose d'une passerelle Internet configurée. De plus, comme les règles de sécurité avec conservation de statut utilisent le suivi de connexion, le trafic de réponse est automatiquement autorisé indépendamment des règles entrantes. Pour plus d'informations, reportez-vous à Par rapport avec les règles sans conservation de statut.

FastConnect et IPv6

Si vous utilisez FastConnect , vous pouvez le configurer de sorte que les hôtes sur site avec des adresses IPv6 puissent communiquer avec un réseau cloud virtuel compatible IPv6. En général, vous devez vous assurer que le circuit virtuel FastConnect comporte des adresses BGP IPv6, et mettre à jour les règles de routage et de sécurité du VCN pour le trafic IPv6.

A propos des adresses BGP IPv6

Un circuit virtuel FastConnect requiert toujours des adresses BGP IPv4, mais les adresses BGP IPv6 sont facultatives et ne sont nécessaires que pour le trafic IPv6. Selon la façon dont vous utilisez FastConnect, il est possible que vous soyez invité à fournir les adresses BGP du circuit virtuel vous-même (IPv4 et IPv6).

Ces adresses constituent une paire : une pour l'extrémité sur site de la session BGP et une autre pour l'extrémité Oracle de la session BGP.

Lorsque vous indiquez une paire d'adresses BGP, vous devez inclure un masque de sous-réseau contenant les deux adresses. Pour IPv6, les masques de sous-réseau autorisés sont les suivants :

- /64

- /96

- /126

- /127

Par exemple, vous pouvez indiquer 2001 :db8 : :6/64 comme adresse pour l'extrémité sur site de la session BGP et 2001 :db8 : :7/64 pour l'extrémité Oracle.

Processus d'activation d'IPv6

En général, l'activation de IPv6 pour un circuit virtuel FastConnect est effectuée comme suit :

- BGP du circuit virtuel : assurez-vous que le circuit virtuel FastConnect possède des adresses BGP IPv6. Si vous devez fournir les adresses IP BGP, lorsque vous configurez un nouveau circuit virtuel ou modifiez un circuit existant, la console dispose d'un emplacement pour les deux adresses BGP IPv4. La console comporte également une case à cocher distincte pour Activer l'affectation d'adresse IPv6 et un emplacement pour fournir les deux adresses IPv6. Si vous modifiez un circuit virtuel existant pour ajouter la prise en charge d'IPv6, il est arrêté lors de son reprovisionnement dans le but d'utiliser les nouvelles informations BGP.

- Tables de routage VCN : pour chaque sous-réseau activé par IPv6 dans le VCN, mettez à jour sa table de routage afin d'inclure des règles qui acheminent le trafic IPv6 du VCN vers les sous-réseaux IPv6 d'un réseau sur site. Par exemple, le bloc CIDR de destination d'une règle de routage est un sous-réseau IPv6 dans un réseau sur site et la cible est la passerelle de routage dynamique (DRG) attachée au VCN activé par IPv6.

- Règles de sécurité VCN : pour chaque sous-réseau activé par IPv6 dans le VCN, mettez à jour ses listes de sécurité ou les groupes de sécurité réseau appropriés pour autoriser le trafic IPv6 entre le VCN et un réseau sur site. Reportez-vous à Règles de sécurité pour le trafic IPv6.

Si vous n'avez pas encore de connexion FastConnect, reportez-vous aux rubriques suivantes pour commencer :

VPN site à site et IPv6

Si vous utilisez un VPN site à site, vous pouvez le configurer de sorte que les hôtes sur site avec des adresses IPv6 puissent communiquer avec un VCN activé par IPv6. Pour activer IPv6 sur la connexion, procédez comme suit :

- Routages statiques de connexion IPSec : configurez la connexion IPSec avec les routages statiques IPv6 d'un réseau sur site.

- Tables de routage VCN : pour chaque sous-réseau activé par IPv6 dans le VCN, mettez à jour sa table de routage afin d'inclure des règles qui acheminent le trafic IPv6 du VCN vers les sous-réseaux IPv6 d'un réseau sur site. Par exemple, le bloc CIDR de destination d'une règle de routage est une route statique IPv6 pour un réseau sur site, et la cible est la passerelle de routage dynamique (DRG) attachée au VCN activé par IPv6.

- Règles de sécurité VCN : pour chaque sous-réseau activé par IPv6 dans le VCN, mettez à jour ses listes de sécurité ou les groupes de sécurité réseau appropriés pour autoriser le trafic IPv6 souhaité entre le VCN et un réseau sur site. Reportez-vous à Règles de sécurité pour le trafic IPv6.

Si vous disposez d'une connexion IPSec de VPN site à site existante qui utilise le routage statique, vous pouvez mettre à jour la liste des routages statiques afin d'en inclure pour IPv6. Si vous modifiez la liste des routages statiques, le VPN site à site est arrêté pendant le reprovisionnement. Reportez-vous à Modification des routages statiques.

Si vous n'avez pas encore de VPN site à site, reportez-vous aux rubriques suivantes pour commencer :

DHCPv6

La configuration automatique des adresses IP DHCPv6 est prise en charge. Vous n'avez pas besoin de configurer de manière statique une adresse IPv6.

DNS

Le résolveur Internet du VCN prend en charge IPv6, ce qui signifie que les ressources d'un VCN peuvent résoudre les adresses IPv6 des hôtes en dehors du VCN. L'affectation d'un nom d'hôte à une adresse IPv6 n'est pas prise en charge.

Equilibreurs de charge

Lorsque vous créez un équilibreur de charge, vous pouvez décider d'avoir une configuration double pile IPv4 uniquement ou IPv4 et IPv6. Lorsque vous utilisez l'option double pile, le service d'équilibreur de charge affecte à la fois une adresse IPv4 et une adresse IPv6 à l'équilibreur de charge. L'équilibreur de charge reçoit le trafic client envoyé à l'adresse IPv6 affectée. Il utilise uniquement les adresses IPv4 pour communiquer avec les serveurs back-end. La communication IPv6 entre l'équilibreur de charge et les serveurs back-end n'est pas prise en charge.

L'affectation d'adresse IPv6 est uniquement possible lors de la création de l'équilibreur de charge. Vous ne pouvez pas affecter une adresse IPv6 à un équilibreur de charge existant.

Les processus d'écoute IPV6 d'équilibreur de charge ne sont pris en charge que sur les sous-réseaux régionaux.

Comparaison de IPv4 et IPv6 pour un VCN

Le tableau suivant récapitule les différences entre l'adressage IPv4 et IPv6 dans un réseau cloud virtuel.

| Caractéristique | IPv4 | IPv6 |

|---|---|---|

| Type d'adressage pris en charge | L'adressage IPv4 est toujours requis, qu'IPv6 soit activé ou non. Il peut s'agir d'un CIDRIPv4 CIDR IPv4 privé. | L'adressage IPv6 est facultatif en fonction du réseau cloud virtuel, en fonction du sous-réseau dans un réseau cloud virtuel compatible IPv6 et en fonction de la carte d'interface réseau virtuelle dans un sous-réseau compatible IPv6. Un sous-réseau ou une carte d'interface réseau virtuelle IPv6 uniquement est autorisé. |

| Types de trafic pris en charge | Le trafic IPv4 est pris en charge pour toutes les passerelles. Le trafic d'adresse IPv4 CIDR est pris en charge uniquement avec les passerelles suivantes : Passerelle NAT, Passerelle d'appairage locale, Passerelle de service et Passerelle de routage dynamique. Tout le trafic IPv4 entre les instances au sein du VCN (trafic est/ouest) est pris en charge. | Le trafic IPv6 est pris en charge uniquement avec les passerelles Internet, d'appairage local et de routage dynamique. Les connexions IPv6 entrantes et sortantes sont prises en charge entre un VCN et Internet, et entre un VCN et un réseau sur site. Le trafic IPv6 entre les ressources d'une région (dans ou entre les réseaux cloud virtuels) est entièrement pris en charge (trafic est/ouest). Reportez-vous également à Routage du trafic IPv6. |

| Taille du réseau cloud virtuel | Entre /16 et /30 |

GUA Oracle : /56 uniquement BYOIPv6 : /64 ou plus ULA : /64 ou plus |

| Taille du sous-réseau | Entre /16 et /30, avec 3 adresses réservées dans chaque sous-réseau par Oracle (les 2 premières et la dernière). | /64 uniquement, avec 8 adresses dans le sous-réseau réservées par Oracle (les 4 premières et les 4 dernières). |

| Espace d'adresse IP publique et privée |

Privé : le CIDR IPv4 privé du réseau cloud virtuel peut provenir d'une plage RFC 1918 ou d'une plage routable publiquement (considérée comme privée). Vous spécifiez la plage, sauf si vous utilisez le workflow de création de VCN de la console, qui utilise toujours 10.0.0.0/16. Public : le VCN ne dispose pas d'espace d'adressage IPv4 public dédié. Oracle choisit n'importe quelle adresse publique dans un VCN. |

Contrairement à IPv4, un VCN peut recevoir un préfixe GUA /56 alloué d'Oracle ou importer et affecter un préfixe BYOIP. Tous deux peuvent être acheminés par Internet s'ils sont affectés à des ressources de sous-réseaux publics. Vous avez également la possibilité d'affecter des adresses ULA, qui ne peuvent pas être acheminées par Internet, que le sous-réseau soit public ou privé. |

| Affectation d'adresse IP |

Lorsque vous configurez des adresses IPv4 pour une carte d'interface réseau virtuelle, vous pouvez affecter des adresses IP privées et éventuellement associer des adresses IP publiques. Privé : vous pouvez affecter une adresse IP d'hôte unique ou une plage contiguë d'adresses IP d'hôte représentées par un masque CIDR d'adresse IP. Vous pouvez effectuer les opérations suivantes :

Public : vous décidez d'associer une adresse IP publique à l'adresse IPv4 privée si la carte d'interface réseau virtuelle se trouve dans un sous-réseau public. Vous pouvez laisser Oracle affecter une adresse IP publique ou affecter une adresse IP publique réservée. Les adresses CIDR IP ne prennent pas en charge l'association d'adresses IP publiques. Du point de vue de l'API : l'objet |

Lorsque vous configurez des adresses IPv6 pour une carte d'interface réseau virtuelle, vous pouvez affecter une adresse IP d'hôte singulière ou une plage contiguë d'adresses IP d'hôte représentées par un masque CIDR d'adresse IP. Vous pouvez effectuer les opérations suivantes :

Du point de vue de l'API, les adresses IPv6 sont représentées dans l'objet |

| Accès Internet | Vous déterminez si un sous-réseau est public ou privé. Vous pouvez ajouter une adresse IP publique à une adresse IPv4 privée sur une carte d'interface réseau virtuelle ou en enlever-une (en supposant que cette carte se trouve dans un sous-réseau public). | Vous déterminez si un sous-réseau est public ou privé. Vous ne pouvez pas ajouter une adresse IP publique à la carte d'interface réseau virtuelle ou en enlever comme avec IPv4. Au lieu de cela, vous activez ou désactivez l'accès Internet pour toutes les ressources compatibles IPv6 du sous-réseau à l'aide de l'indicateur de sous-réseau public/privé. |

| Libellés principal et secondaire | Chaque VNIC est automatiquement provisionnée avec une adresse IP privée principale. Vous pouvez lui allouer jusqu'à 64 objets IP privés secondaires. Par exemple, si vous affectez une adresse IPv4 d'hôte unique (/32) et une adresse CIDRIPv4 CIDR IPv4 avec un masque /28 à une carte d'interface réseau virtuelle, ces adresses comptent comme deux objets IPv4, fournissant un total de 17 adresses IPv4 d'hôte au sein de la carte d'interface réseau virtuelle. | Vous pouvez affecter des adresses IPv6 à une carte d'interface réseau virtuelle sans distinction d'étiquette primary ou secondary. Une carte d'interface réseau virtuelle peut accueillir jusqu'à 32 objets d'adresse IPv6. Par exemple, l'affectation d'une adresse IPv6 d'hôte unique (/128) et d'une adresse IPv6 avec un masque /120 à une carte d'interface réseau virtuelle compterait comme deux objets d'adresse IPv6, fournissant un total de 257 adresses IPv6 d'hôte dans la carte d'interface réseau virtuelle. |

| Noms d'hôte | Vous pouvez affecter des noms d'hôte aux adresses IPv4 uniquement. Vous ne pouvez pas affecter automatiquement des noms d'hôte à des adresses CIDRIPv4 CIDR IPv4. | Vous ne pouvez pas affecter automatiquement des noms d'hôte aux adresses IPv6 ou CIDR IPv6. |

| Limites de règle de routage | Reportez-vous à Limites de service. | Les règles de routage IPv4 et IPv6 peuvent résider ensemble dans la même table de routage. Les règles de routage IPv6 peuvent cibler uniquement une passerelle Internet, d'appairage local ou de routage dynamique. Limite du nombre de règles de routage IPv6 dans une table de routage : 50. |

| Limites de règle de sécurité | Reportez-vous à Limites de service. | Les règles de sécurité IPv4 et IPv6 peuvent résider ensemble dans le même groupe de sécurité réseau ou la même liste de sécurité. Les règles de sécurité IPv6 peuvent uniquement utiliser des plages de préfixes IPv6 pour la source ou la destination, et non un libellé de préfixe de service utilisé pour une passerelle de service. Limite du nombre de règles de sécurité IPv6 dans une liste de sécurité : 50 entrantes et 50 sortantes. Limite du nombre de règles de sécurité IPv6 dans un groupe de sécurité réseau : 16 au total. |

| Adresses IP publiques réservées | Prise en charge pour les adresses IPv4 uniquement ; les adresses IPv4 CIDR ne sont pas prises en charge. | Non prises en charge. |

| Régional ou propre à un domaine de disponibilité | Les adresses IPv4 privées principales sont propres à un domaine de disponibilité . Les objets IPv4 privés secondaires sont propres à un AD, sauf s'ils sont affectés à une carte d'interface réseau virtuelle dans un sous-réseau régional. Les adresses IP publiques peuvent être propres à un domaine de disponibilité ou régionales en fonction du type (éphémère ou réservé). Reportez-vous à Adresses IP publiques. | Les adresses IPv6 sont régionales. |

Configuration d'un réseau cloud virtuel compatible IPv6 avec accès Internet

Utilisez le processus suivant pour configurer un réseau cloud virtuel compatible IPv6 avec un accès Internet afin de pouvoir facilement créer une instance et vous y connecter à l'aide de son adresse IPv6 globalement routable.

- Ouvrez le menu de navigation , sélectionnez Fonctions de réseau, puis Réseaux cloud virtuels.

- Sélectionnez le compartiment dans lequel vous êtes autorisé à travailler.

La page est mise à jour et affiche uniquement les ressources contenues dans ce compartiment. En cas de doute sur le compartiment à utiliser, contactez un administrateur. Pour plus d'informations, reportez-vous à Contrôle d'accès.

- Sélectionnez Créer un VCN.

-

Saisissez les informations suivantes :

- Nom : entrez un nom descriptif pour le VCN. Ce nom ne doit pas nécessairement être unique et ne peut pas être modifié ultérieurement dans la console (vous pouvez toutefois le modifier avec l'API). Evitez de saisir des informations confidentielles.

- Créer dans le compartiment : vérifiez le compartiment où vous voulez créer le VCN. Sélectionnez un autre compartiment si nécessaire.

- IPv4 CIDR Block: Specify up to five but at least one nonoverlapping IPv4 CIDR blocks for the VCN. Par exemple : 172.16.0.0/16. Vous pouvez ajouter ou enlever des blocs CIDR ultérieurement. Reportez-vous à Taille de réseau cloud virtuel et plages d'adresses autorisées. Pour référence, voici un calculateur de CIDR.

-

Utiliser les noms d'hôte DNS dans ce VCN (pris en charge pour IPv4 uniquement) : cette option est requise pour affecter des noms d'hôte DNS aux hôtes du VCN et est requise si vous prévoyez d'utiliser la fonctionnalité DNS par défaut du VCN (appelée résolveur Internet et VCN). Si vous sélectionnez cette option, vous pouvez spécifier une étiquette DNS pour le VCN ou laisser la console en générer une pour vous. La page affiche automatiquement le nom de domaine DNS correspondant pour le VCN (

<VCN_DNS_label>.oraclevcn.com). Pour plus d'informations, reportez-vous au DNS dans un réseau cloud virtuel. - Affecter un préfixe IPv6/56 alloué par Oracle : Oracle peut allouer pour vous un préfixe IPv6, vous pouvez sélectionner un préfixe BYOIPv6 que vous avez déjà importé ou encore indiquer un préfixe ULA. Vous ne pouvez pas désactiver ultérieurement IPv6 pour le VCN, mais vous pouvez modifier le ou les préfixes IPv6 sur le VCN si au moins un préfixe IPv6 est toujours affecté au VCN. Si vous acceptez le préfixe IPv6 alloué par Oracle, vous recevez un préfixe de taille /56. Pour BYOIPv6 ou ULA, indiquez une taille de préfixe de /64 ou plus. La taille de tous les sous-réseaux compatibles IPv6 est égale à /64.

- Balises : à laisser tel quel. Vous pouvez ajouter des balises ultérieurement. Pour plus d'informations, reportez-vous à Balises de ressource.

- Afficher les attributs de sécurité : laissez le champ tel quel. Vous pouvez ajouter des attributs de sécurité ultérieurement. Pour plus d'informations, reportez-vous à Zero Trust Packet Routing.

-

Sélectionnez Créer un VCN.

Le VCN est créé et sa page de détails s'affiche.

- Sur la page de détails du VCN que vous venez de créer, sélectionnez l'onglet Sous-réseaux, puis Créer un sous-réseau.

-

Saisissez les informations suivantes :

- Nom : entrez le nom descriptif du sous-réseau (par exemple, Sous-réseau public régional). Ce nom ne doit pas nécessairement être unique et peut être modifié ultérieurement. Evitez de saisir des informations confidentielles.

- Type de Sunet : nous vous recommandons de créer uniquement un sous-réseau régional, ce qui signifie que le sous-réseau peut contenir des ressources dans n'importe quel domaine de disponibilité de la région. Si vous choisissez Propre à un domaine de disponibilité, vous devez également indiquer un domaine de disponibilité. Ce choix signifie que toutes les instances ou autres ressources créées ultérieurement dans ce sous-réseau doivent également se trouver dans ce domaine de disponibilité.

- Bloc CIDRIPv4 CIDR IPv4 : entrez un seul bloc CIDRIPv4 CIDR IPv4 contigu pour le sous-réseau (par exemple, 172.16.0.0/24). Le bloc d'adresses doit se trouver dans le bloc CIDR IPv4 du réseau cloud virtuel et ne doit pas chevaucher d'autres sous-réseaux. Vous pouvez modifier cette valeur ultérieurement. Reportez-vous à Taille de réseau cloud virtuel et plages d'adresses autorisées. Pour référence, voici un calculateur de CIDR.

-

Affectez un préfixe IPv6 /64 alloué par Oracle : vous pouvez ajouter et enlever des préfixes à un sous-réseau activé par IPv6. Cependant, il doit toujours exister au moins un préfixe IPv6 une fois IPv6 activé. Un sous-réseau IPv6 compatible ne peut pas devenir un sous-réseau uniquement IPv4. Le sous-réseau peut ne comporter qu'un seul préfixe IPv6. La taille de tous les sous-réseaux compatibles IPv6 est toujours égale à /64. Si vous avez déjà affecté plusieurs préfixes IPv6 au VCN qui contient ce sous-réseau, vous pouvez sélectionner le préfixe que vous affectez au sous-réseau.

- Si un préfixe alloué par Oracle est affecté au VCN, cochez la case et entrez deux caractères hexadécimaux (00-FF).

- Si vous avez affecté un préfixe BYOIPv6 ou ULA dans le réseau cloud virtuel, sélectionnez-le et spécifiez des caractères hexadécimaux pour affecter une taille de /64 au sous-réseau.

- Table de routage : sélectionnez la table de routage par défaut.

- Accès au sous-réseau : sélectionnez Sous-réseau public, ce qui signifie que les instances du sous-réseau peuvent éventuellement avoir des adresses IPv4 publiques. La communication Internet à l'aide d'IPv6 est autorisée si des adresses IPv6 GUA sont affectées à des ressources hébergées dans un sous-réseau public. Pour plus d'informations, reportez-vous à Accès à Internet.

- Utiliser les noms d'hôte DNS dans ce sous-réseau (prise en charge pour IPv4 uniquement) : cette option n'est disponible que si une étiquette DNS a été fournie pour le VCN lors de sa création. Cette option est requise pour l'affectation des noms d'hôte DNS aux hôtes du sous-réseau, ainsi que lorsque vous prévoyez d'utiliser la fonctionnalité DNS par défaut du VCN (appelée Résolveur Internet et VCN). Si vous cochez la case, vous pouvez indiquer un libellé DNS pour le sous-réseau ou laisser la console en générer un pour vous. La page affiche automatiquement le nom de domaine DNS correspondant pour le sous-réseau en tant que nom de domaine qualifié complet. Pour plus d'informations, reportez-vous au DNS dans un réseau cloud virtuel.

- Options DHCP : sélectionnez l'ensemble d'options DHCP par défaut.

- Listes de sécurité : sélectionnez la liste de sécurité par défaut.

- Journalisation des ressources : déterminez si la journalisation des ressources doit être activée et, le cas échéant, définissez les options requises. Pour plus d'informations sur l'activation de la journalisation, reportez-vous à Activation de la journalisation pour une ressource. La journalisation des ressources est désactivée par défaut.

- Balises : à laisser tel quel. Vous pouvez ajouter des balises ultérieurement si vous le voulez. Pour plus d'informations, reportez-vous à Balises de ressource.

-

Sélectionnez Créer un sous-réseau.

Le sous-réseau est créé et affiché sur l'onglet Sous-réseaux de la page de détails du VCN.

- Sur la page de détails du VCN, sélectionnez l'onglet Passerelles, puis Créer une passerelle Internet.

-

Saisissez les informations suivantes :

- Nom : entrez le nom descriptif de la passerelle Internet. Ce nom ne doit pas nécessairement être unique et ne peut pas être modifié ultérieurement dans la console (vous pouvez toutefois le modifier avec l'API). Evitez de saisir des informations confidentielles.

- Créer dans le compartiment : vérifiez le compartiment dans lequel créer la passerelle. Sélectionnez un autre compartiment si nécessaire.

- Balises : à laisser tel quel. Vous pouvez ajouter des balises ultérieurement. Pour plus d'informations, reportez-vous à Balises de ressource.

-

Sélectionnez Créer une passerelle Internet.

Une passerelle Internet est créée et affichée dans la section de page Passerelles Internet de l'onglet Passerelles de la page de détails du VCN. La passerelle Internet est déjà activée, mais vous devez ajouter des règles de routage autorisant le trafic IPv4 et IPv6.

Au début, la table de routage par défaut n'a pas de règle. Vous ajoutez ici des règles qui acheminent l'ensemble du trafic IPv4 et IPv6 destiné aux adresses situées en dehors du réseau cloud virtuel vers la passerelle Internet. L'existence de ces règles permet également aux connexions entrantes de passer d'Internet au sous-réseau, via la passerelle Internet. Les règles de sécurité permettent de contrôler les types de trafic autorisés vers et depuis les instances du sous-réseau (reportez-vous à la tâche suivante).

Aucune règle de routage n'est nécessaire pour acheminer le trafic au sein du réseau cloud virtuel.

- Sur la page de détails du VCN, sélectionnez l'onglet Routage.

- Sélectionnez la table de routage par défaut pour en visualiser les détails.

- Dans l'onglet Règles de routage, sélectionnez Ajouter des règles de routage.

-

Saisissez les informations suivantes :

- Version du protocole : IPv4

- Type de cible : passerelle Internet

- Bloc CIDR de destination : 0.0.0.0/0 (ce qui signifie que tout le trafic IPv4 non-intra-VCN non couvert par d'autres règles dans la table de routage est dirigé vers la cible indiquée dans cette règle).

- Compartiment : compartiment contenant la passerelle Internet.

- Cible : passerelle Internet que vous avez créée.

- Description : description facultative de la règle.

- Sélectionnez Autre règle de routage.

-

Saisissez les informations suivantes :

- Version du protocole : IPv6

- Type de cible : passerelle Internet

- Bloc CIDR de destination : ::/0 (pour le trafic IPv6).

- Compartiment : compartiment contenant la passerelle Internet.

- Cible : passerelle Internet que vous avez créée.

- Description : description facultative de la règle.

- Sélectionnez Ajouter des règles de routage.

La table de routage par défaut comporte désormais deux règles pour la passerelle Internet, une pour le trafic IPv4 et une pour le trafic IPv6. Etant donné que le sous-réseau a été configuré pour utiliser la table de routage par défaut, ses ressources peuvent désormais utiliser la passerelle Internet. L'étape suivante consiste à indiquer les types de trafic à autoriser vers et depuis les instances que vous créez ultérieurement dans le sous-réseau.

Cette tâche concerne la configuration des Règles de sécurité pour autoriser le trafic vers et depuis les instances Compute. Bien que cette tâche utilise une liste de sécurité pour implémenter ces règles de sécurité, vous pouvez également utiliser des groupes de sécurité réseau pour cela.

Vous avez précédemment configuré le sous-réseau pour qu'il utilise la liste de sécurité par défaut du réseau cloud virtuel. Cette liste comprend déjà des règles de base qui autorisent le trafic IPv4 et IPv6 essentiel. Dans cette tâche, vous ajoutez d'autres règles de sécurité qui autorisent les types de connexions dont les instances du VCN ont besoin.

Par exemple, dans le cas d'un sous-réseau public avec une passerelle Internet, les instances créées peuvent avoir besoin d'envoyer des connexions HTTPS entrantes à partir d'Internet (s'il s'agit de serveurs Web). Voici comment ajouter une règle supplémentaire à la liste de sécurité par défaut afin d'autoriser le trafic :

- Sur la page de détails du VCN, sélectionnez l'onglet Sécurité.

- Sélectionnez la liste des valeurs de sécurité par défaut pour visualiser ses détails.

- Dans l'onglet Règles de sécurité, sélectionnez Ajouter des règles entrantes.

-

Afin d'autoriser les connexions entrantes pour HTTPS (port TCP443), entrez les informations suivantes :

- Sans conservation de statut : option non sélectionnée (il s'agit d'une règle avec conservation de statut)

- Type de source : CIDR

- CIDR source : 0.0.0.0/0 (ou : :/0 pour autoriser le trafic IPv6 avec cette règle)

- Protocole IP : TCP

- Plage de ports source : tous

- Plage de ports de destination : 443

- Description : description facultative de la règle.

- Sélectionnez Ajouter des règles entrantes.

Règle de liste de sécurité pour les instances Windows

Si vous envisagez de créer des instances Windows, vous devez ajouter une règle de sécurité autorisant l'accès RDP (Remote Desktop Protocol). RDP exige une règle entrante avec conservation de état pour le trafic TCP sur le port 3389 de destination à partir de la source 0.0.0.0/0 (et une règle distincte avec : :/0 pour le trafic IPv6) et de n'importe quel port source. Pour plus d'informations, reportez-vous à Règles de sécurité.

Pour un réseau cloud virtuel de production, vous configurez généralement des listes de sécurité personnalisées pour chaque sous-réseau. Vous pouvez modifier le sous-réseau pour qu'il utilise différentes listes d'accès. Si vous décidez de ne pas utiliser la liste de sécurité par défaut, faites-le uniquement après avoir évalué attentivement les règles par défaut à dupliquer dans une liste de sécurité personnalisée. Par exemple, les règles ICMP par défaut de la liste d'options de sécurité par défaut sont importantes pour recevoir des messages d'interconnexion pour IPv4.

L'étape suivante consiste à créer une instance dans le sous-réseau. Lorsque vous créez l'instance, vous sélectionnez le domaine de disponibilité , le VCN et le sous-réseau à utiliser, ainsi que plusieurs autres caractéristiques.

Chaque instance obtient automatiquement une adresse IPv4 privée. Lorsque vous créez une instance dans un sous-réseau public, vous indiquez si elle obtient une adresse IPv4 publique. Une adresse IPv4 publique n'est pas requise pour le trafic IPv6 globalement routable. En revanche, pour vous connecter à l'instance à partir d'un hôte IPv4, vous devez affecter une adresse IP publique à l'instance. Sinon, vous ne pourrez pas y accéder via la passerelle Internet. La valeur par défaut (pour un sous-réseau public) permet à l'instance d'obtenir une adresse IP publique.

Si la carte d'interface réseau virtuelle de l'instance est associée à un VCN et à un sous-réseau qui prennent en charge l'adressage IPv6, vous avez le choix de créer une instance de calcul avec des adresses IPv6 affectées lors de la création de l'instance ou d'affecter des adresses IPv6 à un autre moment.

Pour plus d'informations et d'instructions, reportez-vous à Lancement d'une instance.

- Sur la page de détails de l'instance que vous avez créée à l'étape précédente, sélectionnez l'onglet Fonctions de réseau et accédez à la section VNIC attachées.

- Sélectionnez le nom de la VNIC principale dans la liste des VNIC associées.

- Sur la page de détails de la carte d'interface réseau virtuelle, sélectionnez l'onglet Administration IP.

- Sélectionnez Affecter une adresse IPv6.

-

Saisissez les informations suivantes :

-

Préfixe : sélectionnez un préfixe IPv6 à partir duquel l'adresse IPv6 est automatiquement affectée (le sous-réseau de la carte d'interface réseau virtuelle doit déjà être activé pour utiliser IPv6 et des préfixes IPv6 doivent être affectés). Les choix disponibles dépendent de ce que vous sélectionnez dans l'affectation d'adresse IPv6 :

- Affecter automatiquement des adresses IPv6 à partir du préfixe : sélectionnez cette option pour permettre à la console d'effectuer la sélection d'une adresse IPv6 disponible à partir d'un préfixe IPv6 affecté au sous-réseau. Un sous-réseau peut avoir plusieurs préfixes IPv6 et les préfixes peuvent être de l'un des trois types suivants : ULA, BYOIP ou alloué par Oracle.

- Affecter manuellement des adresses IPv6 à partir d'un préfixe : sélectionnez cette option pour utiliser une adresse spécifique à partir d'un préfixe IPv6 affecté au sous-réseau. Exemple : 0000:0000 :1a1a :1a2b. Cette option n'est disponible que pour les sous-réseaux compatibles IPv6.

- Longueur du préfixe CIDR (facultatif) : entrez une longueur de masque réseau IPv6 pour affecter une adresse CIDR IPv6. Si vous laissez ce champ vide, le système affecte une adresse d'hôte IPv6.

- Annuler l'affectation si elle a déjà été affectée à une autre carte d'interface réseau virtuelle : (cette option n'est disponible Que si vous sélectionnez Affecter manuellement des adresses IPv6 à partir du préfixe) : laissez cette option telle quelle (désactivée). Utilisez cette option pour forcer l'affectation d'une adresse IPv6 déjà affectée à un autre carte d'interface réseau virtuelle dans le sous-réseau.

- Table de routage : (facultatif) affectez une table de routage personnalisée à cette adresse IP. Pour plus d'informations, reportez-vous à Routage par ressource. Si vous utilisez cette option, n'oubliez pas que le trafic provenant de cette adresse IP n'utilise pas les tables de routage de sous-réseau ou VCN par défaut.

- Balises : à laisser tel quel. Vous pouvez ajouter des balises ultérieurement. Pour plus d'informations, reportez-vous à Balises de ressource.

Pour affecter d'autres objets IPv6 à la carte d'interface réseau virtuelle d'instance, sélectionnez + Autre préfixe de sous-réseau. Si cette carte d'interface réseau virtuelle est attachée à une instance existante après sa création, n'oubliez pas qu'un système d'exploitation d'instance a besoin d'une configuration spécifique pour utiliser l'adressage IPv6.

-

Préfixe : sélectionnez un préfixe IPv6 à partir duquel l'adresse IPv6 est automatiquement affectée (le sous-réseau de la carte d'interface réseau virtuelle doit déjà être activé pour utiliser IPv6 et des préfixes IPv6 doivent être affectés). Les choix disponibles dépendent de ce que vous sélectionnez dans l'affectation d'adresse IPv6 :

-

Sélectionnez Affecter.

L'objet IPv6 est créé, puis affiché dans la section IPv6 Addresses de l'onglet Administration IP de la page de détails de la carte d'interface réseau virtuelle.

Vous devez configurer le système d'exploitation de l'instance pour qu'il utilise l'adresse IPv6. Pour plus d'informations, reportez-vous à Configuration d'un système d'exploitation d'instance pour qu'il utilise une adresse IPv6.

Affectez l'adresse IPv6 de manière dynamique si vous utilisez Oracle Linux 8. L'activation de IPv6 pendant la création de l'instance n'est pas prise en charge. Vous pouvez donc ne pas voir l'adresse IPv6 immédiatement après la création de l'instance. Une fois l'instance de calcul démarrée, vous pouvez attendre le cycle DHCPv6 suivant pour obtenir l'adresse IPv6 ou utiliser le service client DHCPv6 pour cycler manuellement DHCP et effectuer la mise à jour avec l'adresse IPv6 ajoutée. Pour utiliser le client DHCPv6, entrez :

sudo dhclient -6 ens3Vous pouvez utiliser la commande suivante pour démarrer le service client DHCPv6 à partir du démon firewall-cmd sur la machine virtuelle :

sudo firewall-cmd --add-service=dhcpv6-client Gestion de IPv6 dans la console

Cette section comprend des tâches de base pour l'utilisation de ressources liées à IPv6.

Après avoir activé IPv6 pour un VCN, vous ne pouvez pas le désactiver.

Reportez-vous aux instructions dans Tâche 1 : créer le réseau cloud virtuel compatible IPv6.

Une fois que vous avez activé IPv6 pour un sous-réseau, vous ne pouvez plus le désactiver.

Récapitulatif : la création d'un sous-réseau compatible IPv6 est semblable à celle d'un sous-réseau IPv4. La différence est que vous devez sélectionner le préfixe IPv6 du VCN à partir duquel vous souhaitez affecter un /64 et spécifier des caractères, le cas échéant. Si vous sélectionnez un préfixe alloué par Oracle, vous pouvez indiquer 8 bits pour la partie du préfixe IPv6 destinée au sous-réseau. Reportez-vous à Présentation des adresses IPv6.

Pour obtenir des instructions générales, reportez-vous à Tâche 2 : créer un sous-réseau public compatible IPv6 régional. Pour un sous-réseau privé, sélectionnez le bouton radio Sous-réseau privé lors de la création du sous-réseau.

Le processus d'ajout d'une adresse IPv6 à une VNIC est semblable à l'ajout d'une adresse IPv4 privée secondaire. Vous pouvez indiquer l'adresse IPv6 particulière à utiliser ou laisser Oracle la sélectionner dans le sous-réseau. Pour plus d'informations, reportez-vous à Présentation des adresses IPv6. Après l'affectation de l'adresse IPv6 à la carte d'interface réseau virtuelle, vous devez configurer le système d'exploitation pour qu'il l'utilise.

- Affectez l'adresse IPv6. Pour des instructions générales, reportez-vous à Tâche 7 : ajouter une adresse IPv6 à l'instance.

- Configurez le système d'exploitation pour qu'il utilise l'adresse IPv6. Pour plus d'informations, reportez-vous à Configuration d'un système d'exploitation d'instance pour qu'il utilise une adresse IPv6.

Le processus est semblable au déplacement d'une adresse IPv4 privée secondaire d'une carte d'interface réseau virtuelle vers une autre (appelons-les carte d'interface réseau virtuelle originale et nouvelle carte d'interface réseau virtuelle). Vous affectez IPv6 à la nouvelle carte d'interface réseau virtuelle, indiquez l'objet IPv6 et sélectionnez Annuler l'affectation si elle est déjà affectée à une autre carte d'interface réseau virtuelle. Oracle annule automatiquement son affectation à la carte d'interface réseau virtuelle d'origine et l'affecte à la nouvelle.

- Ouvrez le menu de navigation et sélectionnez Compute. Sous Compute, sélectionnez Instances.

- Vérifiez que vous visualisez le compartiment contenant l'instance qui vous intéresse.

- Sélectionnez l'instance pour en visualiser les détails.

- Dans l'onglet Fonctions de réseau, accédez à la section VNIC attachées et sélectionnez la carte d'interface réseau virtuelle qui vous intéresse.

- Dans l'onglet Administration IP, accédez à la section IPv6 Addresses et sélectionnez Assign Private IP address.

-

Saisissez les informations suivantes :

-

Préfixe : sélectionnez un préfixe IPv6 pour affecter l'adresse IPv6.

-

Affecter manuellement des adresses IPv6 à partir du préfixe : sélectionnez cette option pour entrer une adresse IPv6 spécifique à partir d'un préfixe affecté à ce sous-réseau.

Exemple :

fd00::1a1a:1a2b -

Longueur du préfixe CIDR (facultatif) : entrez une longueur de masque réseau IPv6 pour affecter une adresse CIDR IPv6. Si vous laissez ce champ vide, le système affecte une adresse d'hôte IPv6. Vous ne pouvez pas réaffecter une adresse IPv6 d'hôte d'une adresse CIDR IPv6 existante.

-

Annuler l'affectation si elle est déjà affectée à une autre carte d'interface réseau virtuelle : sélectionnez cette option pour déplacer l'adresse IPv6 de sa carte d'interface réseau virtuelle en cours vers cette carte.

-

Table de routage (facultatif) : affectez une table de routage personnalisée à cette adresse IP. Pour plus d'informations, reportez-vous à Routage par ressource. Si vous affectez une table de routage personnalisée, le trafic à partir de cette adresse IP n'utilise pas les tables de routage de sous-réseau ou VCN par défaut.

-

Balises : laissez ce champ tel quel. Vous pouvez ajouter des balises ultérieurement. Pour plus d'informations, reportez-vous à Balises de ressource.

-

- Sélectionnez Affecter.

L'objet IP est déplacé de la VNIC d'origine vers la nouvelle VNIC.

- Ouvrez le menu de navigation et sélectionnez Compute. Sous Compute, sélectionnez Instances.

- Vérifiez que vous visualisez le compartiment contenant l'instance qui vous intéresse.

- Sélectionnez l'instance pour en visualiser les détails.

- Dans l'onglet Fonctions de réseau, accédez à la section VNIC attachées et sélectionnez la carte d'interface réseau virtuelle qui vous intéresse.

- Dans l'onglet Administration IP, accédez à la section IPv6 Addresses.

- Pour l'adresse IPv6 à supprimer, sélectionnez le menu , puis Annuler l'affectation de l'adresse IPv6.

- Confirmez l'opération lorsque vous y êtes invité.

L'adresse IPv6 est renvoyée au pool d'adresses disponibles du sous-réseau.

Utilisation de l'API

Pour plus d'informations sur l'utilisation de l'API et la signature des demandes, reportez-vous à la Documentation relative à l'API REST et à Informations d'identification de sécurité. Pour plus d'informations sur les kits SDK, reportez-vous à Kits SDK et interface de ligne de commande.

L'adressage IPv6 utilise un objet Ipv6 avec les opérations suivantes :

Configuration d'un système d'exploitation d'instance pour qu'il utilise une adresse IPv6

Après l'affectation d'une adresse IPv6 à la VNIC via la console, le système d'exploitation de l'instance associée doit apprendre l'adresse affectée. DHCPv6 s'en charge automatiquement, mais vous devez attendre le prochain cycle d'actualisation. Vous pouvez exiger que le système d'exploitation de l'instance actualise immédiatement son adresse IPv6.

Configuration Oracle Linux

Oracle Linux 8 utilise la commande suivante pour actualiser une adresse IPv6 sur une instance :

sudo dhclient -6 <interface>

Le service NetworkManager dans Oracle Linux 8 est activé par défaut. Si vous utilisez une image personnalisée, vous devrez peut-être exécuter au préalable les commandes suivantes :

sudo firewall-cmd --add-service=dhcpv6-client --permanent

sudo firewall-cmd --reload

Afin d'obtenir plus d'informations, reportez-vous à la documentation Configuration des fonctions de réseau pour Oracle Linux 8.

Si vous ne l'avez pas encore fait, assurez-vous que la table de routage et les règles de sécurité du réseau cloud virtuel sont configurées pour le trafic IPv6 voulu. Reportez-vous à Routage du trafic IPv6 et à Règles de sécurité pour le trafic IPv6.

Configuration Windows

Vous pouvez utiliser les éléments suivants sur la ligne de commande Windows ou l'interface utilisateur Connexions réseau pour demander à l'instance d'actualiser l'adresse IPv6 :

ipconfig /renew6Si vous utilisez PowerShell, vous devez l'exécuter en tant qu'administrateur. La configuration persiste en cas de redémarrage de l'instance. Appliquez-la dès que possible après la création de l'instance.

Si vous ne l'avez pas encore fait, assurez-vous que la table de routage et les règles de sécurité du réseau cloud virtuel sont configurées pour le trafic IPv6 voulu. Reportez-vous à Routage du trafic IPv6 et à Règles de sécurité pour le trafic IPv6.