Check Point : configuration basée sur un routage

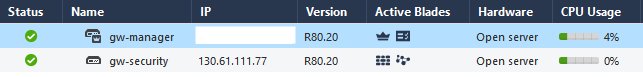

Cette rubrique propose une configuration basée sur un routage pour Check Point CloudGuard. Les instructions ont été validées avec Check Point CloudGuard version R80.20.

Oracle fournit des instructions de configuration pour divers fournisseurs et dispositifs testés. Utilisez la configuration correcte pour le fournisseur et la version du logiciel.

Si la version de l'appareil ou du logiciel qu'Oracle utilise pour vérifier la configuration ne correspond pas exactement à l'appareil ou au logiciel, vous pouvez néanmoins créer la configuration nécessaire sur l'appareil. Consultez la documentation du fournisseur et apportez les modifications nécessaires.

Si l'appareil provient d'un fournisseur qui ne figure pas dans la liste des fournisseurs et des dispositifs vérifiés, ou si vous connaissez déjà la configuration de l'appareil pour IPSec, consultez la liste des paramètres IPSec pris en charge et consultez la documentation du fournisseur pour obtenir de l'aide.

Cette rubrique concerne la configuration basée sur un routage (sur une interface de tunnel virtuel). Si vous voulez une configuration basée sur une stratégie, reportez-vous à Check Point : configuration basée sur une stratégie. Le routage basé sur une stratégie étant mentionné dans cet article, nous vous conseillons de comprendre les deux méthodes.

La maîtrise de Check Point est requise. Cette rubrique ne précise pas comment ajouter la passerelle d'accès Check Point CloudGuard à Check Point CloudGuard Security Manager. Pour plus d'informations sur l'utilisation des produits Check Point, reportez-vous à la documentation Check Point.

Oracle fournit des instructions de configuration pour divers fournisseurs et dispositifs testés. Utilisez la configuration correcte pour le fournisseur et la version du logiciel.

Si la version de l'appareil ou du logiciel qu'Oracle utilise pour vérifier la configuration ne correspond pas exactement à l'appareil ou au logiciel, vous pouvez néanmoins créer la configuration nécessaire sur l'appareil. Consultez la documentation du fournisseur et apportez les modifications nécessaires.

Si l'appareil provient d'un fournisseur qui ne figure pas dans la liste des fournisseurs et des dispositifs vérifiés, ou si vous connaissez déjà la configuration de l'appareil pour IPSec, consultez la liste des paramètres IPSec pris en charge et consultez la documentation du fournisseur pour obtenir de l'aide.

Oracle Cloud Infrastructure propose un VPN site à site, une connexion IPSec sécurisée entre un réseau sur site et un réseau cloud virtuel (VCN).

Le diagramme suivant présente une connexion IPSec de base à Oracle Cloud Infrastructure avec des tunnels redondants. Les adresses IP utilisées dans ce diagramme sont fournies à titre d'exemple uniquement.

Meilleures pratiques

Cette section présente les remarques et les meilleures pratiques générales relatives à l'utilisation d'un VPN site à site.

Configuration de tous les tunnels pour chaque connexion IPSec

Oracle déploie deux têtes de réseau IPSec pour les connexions afin de fournir une haute disponibilité pour les charges de travail stratégiques. Côté Oracle, ces deux têtes de réseau se trouvent sur des routeurs différents à des fins de redondance. Nous vous recommandons de configurer tous les tunnels disponibles pour une redondance maximale. Il s'agit d'une notion clé de la philosophie "Design for Failure".

Présence de CPE redondants dans les emplacements réseau sur site

Nous recommandons que chaque site se connectant à IPSec via Oracle Cloud Infrastructure dispose de dispositifs en périphérie redondants (également appelés CPE). Ajoutez chaque CPE à la console Oracle et créez une connexion IPSec distincte entre une passerelle de routage dynamique (DRG) et chaque CPE. Pour chaque connexion IPSec, Oracle fournit deux tunnels sur des têtes de réseau IPSec géographiquement redondantes. Pour plus d'informations, reportez-vous au guide pour la redondance de la connectivité (PDF).

Remarques concernant le protocole de routage

Lorsque vous créez une connexion de VPN site à site IPSec, celle-ci possède deux tunnels IPSec redondants. Oracle vous encourage à configurer le CPE de sorte qu'il utilise les deux tunnels (si le CPE le prend en charge). Par le passé, Oracle a créé des connexions IPSec comportant jusqu'à quatre tunnels IPSec.

Les trois types de routage suivants sont disponibles. Vous sélectionnez le type de routage de chaque tunnel du VPN site à site séparément :

- Routage dynamique BGP : les routages disponibles sont appris dynamiquement via BGP. Le DRG apprend dynamiquement les routages à partir du réseau sur site. Côté Oracle, la passerelle de routage dynamique publie les sous-réseaux du réseau cloud virtuel.

- Routage statique : lorsque vous configurez la connexion IPSec au DRG, vous spécifiez les routages particuliers vers le réseau sur site que vous souhaitez que le VCN connaisse. Vous devez également configurer le dispositif CPE avec des routages statiques vers les sous-réseaux du VCN. Ces routes ne sont pas apprises dynamiquement.

- Routage basé sur une stratégie : lorsque vous configurez la connexion IPSec au DRG, vous indiquez les routages spécifiques au réseau sur site que le VCN doit connaître. Vous devez également configurer le dispositif CPE avec des routages statiques vers les sous-réseaux du VCN. Ces routes ne sont pas apprises dynamiquement.

Pour obtenir plus d'informations sur le routage avec un VPN site à site, notamment des recommandations Oracle sur la façon d'utiliser l'algorithme de sélection du meilleur chemin BGP, reportez-vous à Racheminement du VPN site à site.

Autres configurations de CPE importantes

Assurez-vous que les listes d'accès sur le CPE sont configurées correctement afin de ne pas bloquer le trafic nécessaire depuis et vers Oracle Cloud Infrastructure.

Si plusieurs tunnels fonctionnent simultanément, le routage peut être asymétrique. Pour prendre en compte le routage asymétrique, assurez-vous que le CPE est configuré pour gérer le trafic provenant du VCN sur l'un des tunnels. Par exemple, vous devez désactiver l'inspection ICMP, configurer le contournement de l'état TCP. Pour plus d'informations sur la configuration appropriée, contactez le support technique du fournisseur du CPE. Pour configurer le routage de sorte qu'il soit symétrique, reportez-vous à Routage du VPN site à site.

Avertissements et limites

Cette section présente les caractéristiques et les limites générales importantes du VPN site à site.

Reportez-vous à Limites par service pour connaître la liste des limites applicables et des instructions pour demander une augmentation de limite.

Routage asymétrique

Oracle utilise un routage asymétique sur les tunnels qui constituent la connexion IPSec. Configurez les pare-feu en gardant cela à l'esprit. Sinon, les tests ping ou le trafic d'application sur la connexion ne fonctionnent pas de façon fiable.

Lorsque vous utilisez plusieurs tunnels vers Oracle Cloud Infrastructure, nous vous recommandons de configurer le routage pour acheminer le trafic de manière déterministe via le tunnel préféré. Afin d'utiliser un tunnel IPSec en tant que tunnel principal et un autre en tant que tunnel de sauvegarde, configurez des routages plus spécifiques pour le tunnel principal (BGP) et des routages moins spécifiques (récapitulatif ou par défaut) pour le tunnel de sauvegarde (BGP/statique). Sinon, si vous publiez la même route (par exemple, une route par défaut) via tous les tunnels, renvoyez le trafic d'un VCN vers des routes réseau sur site vers l'un des tunnels disponibles. En effet, Oracle utilise un routage asymétrique.

Pour consulter des recommandations de routage Oracle spécifiques sur la façon de forcer le routage symétrique, reportez-vous à Routage du VPN site à site.

Connexion IPSec basée sur un routage ou sur une stratégie

Le protocole IPSec utilise des associations de sécurité pour décider comment crypter les paquets. Au sein de chaque association de sécurité, vous définissez des domaines de cryptage pour mettre en correspondance le type de protocole et les adresses IP source et de destination d'un paquet avec une entrée de la base de données d'association de sécurité afin de définir le mode de cryptage ou de décryptage du paquet.

Les termes ID de proxy, index de paramètre de sécurité (SPI) ou sélecteur de trafic peuvent être utilisés par d'autres fournisseurs ou dans la documentation du secteur pour faire référence aux associations de sécurité ou aux domaines de cryptage. Les listes d'accès sont également un terme Cisco courant pour les domaines de chiffrement.

Il existe deux méthodes générales pour l'implémentation des tunnels IPSec :

- Tunnels basés sur un routage : également appelés tunnels basés sur le saut suivant. Une recherche de table de routage est effectuée sur l'adresse IP de destination d'un paquet. Si l'interface sortante du routage est un tunnel IPSec, le paquet est crypté et envoyé à l'autre extrémité du tunnel.

- Tunnels basés sur une stratégie : le protocole et les adresses IP source et de destination du paquet sont mis en correspondance avec la liste des instructions de stratégie. Si une correspondance est trouvée, le paquet est crypté selon les règles de l'instruction de stratégie.

Les têtes de réseau du VPN site à site Oracle utilisent des tunnels basés sur un routage. Elles peuvent fonctionner avec des tunnels basés sur une stratégie, mais cela donne lieu à des avertissements, répertoriés dans les sections suivantes.

Si le CPE prend en charge les tunnels basés sur un routage, utilisez cette méthode pour configurer le tunnel. Il s'agit de la configuration la plus simple, qui offre la meilleure interopérabilité avec la tête de réseau du VPN Oracle.

Le tunnel IPSec basé sur un routage utilise un domaine de cryptage présentant les valeurs suivantes :

- Adresse IP source : n'importe laquelle (0.0.0.0/0)

- Adresse IP de destination : n'importe laquelle (0.0.0.0/0)

- Protocole : IPv4

Si vous devez être plus spécifique, vous pouvez utiliser un routage récapitulatif unique pour les valeurs du domaine de cryptage au lieu d'un routage par défaut.

Lorsque vous utilisez des tunnels basés sur une stratégie, chaque entrée de stratégie (bloc CIDR d'un côté de la connexion IPSec) que vous définissez génère une association de sécurité IPSec avec chaque entrée admissible à l'autre extrémité du tunnel. Cette paire est appelée domaine de cryptage.

Dans ce diagramme, l'extrémité Passerelle de routage dynamique Oracle du tunnel IPSec possède des entrées de stratégie pour trois blocs CIDR IPv4 et un bloc CIDR IPv6. L'extrémité CPE sur site du tunnel possède des entrées de stratégie pour deux blocs CIDR IPv4 et deux blocs CIDR IPv6. Chaque entrée génère un domaine de cryptage avec toutes les entrées possibles à l'autre extrémité du tunnel. Les deux côtés d'une paire d'association de sécurité doivent utiliser la même version d'adresse IP. Le résultat est un total de huit domaines de cryptage.

Si le CPE ne prend en charge que les tunnels basés sur une stratégie, tenez compte des restrictions suivantes.

- Le VPN site à site prend en charge plusieurs domaines de cryptage, mais sa limite supérieure est de 50.

- Si vous aviez une situation similaire à celle de l'exemple précédent et que vous n'aviez configuré que trois des six domaines de cryptage IPv4 possibles côté CPE, la liaison serait répertoriée dans un état "Partial UP" car tous les domaines de cryptage possibles sont toujours créés côté DRG.

- En fonction de la date de création d'un tunnel, vous ne pourrez peut-être pas le modifier pour utiliser un routage basé sur une stratégie et devrez le remplacer par un nouveau tunnel IPSec.

- Les blocs CIDR utilisés à l'extrémité Passerelle de routage dynamique Oracle du tunnel ne peuvent pas chevaucher ceux utilisés à l'extrémité CPE sur site.

- Un domaine de cryptage doit toujours se trouver entre deux blocs CIDR de la même version d'adresse IP.

Si le CPE se trouve derrière un périphérique NAT

En général, l'identificateur IKE CPE configuré sur l'extrémité sur site de la connexion doit correspondre à celui utilisé par Oracle. Par défaut, Oracle utilise l'adresse IP publique du CPE, que vous fournissez lors de la création de l'objet CPE dans la console Oracle. Toutefois, si un CPE se trouve derrière un dispositif NAT, l'identificateur IKE CPE configuré sur l'extrémité sur site peut être l'adresse IP privée du CPE, comme indiqué dans le diagramme suivant.

Certaines plates-formes de CPE ne vous permettent pas de modifier l'identificateur IKE local. Si ce n'est pas le cas, vous devez modifier l'ID IKE distant dans la console Oracle pour correspondre à l'ID IKE local du CPE. Vous pouvez fournir cette valeur lors de la configuration de la connexion IPSec ou ultérieurement en modifiant cette dernière. Oracle s'attend à ce que la valeur soit une adresse IP ou un nom de domaine qualifié complet tel que cpe.example.com. Pour obtenir des instructions, reportez-vous à Modification de l'identificateur IKE CPE utilisé par Oracle.

Paramètres IPSec pris en charge

Pour obtenir la liste des paramètres IPSec pris en charge (indépendamment du fournisseur) pour toutes les régions, reportez-vous à Paramètres IPSec pris en charge.

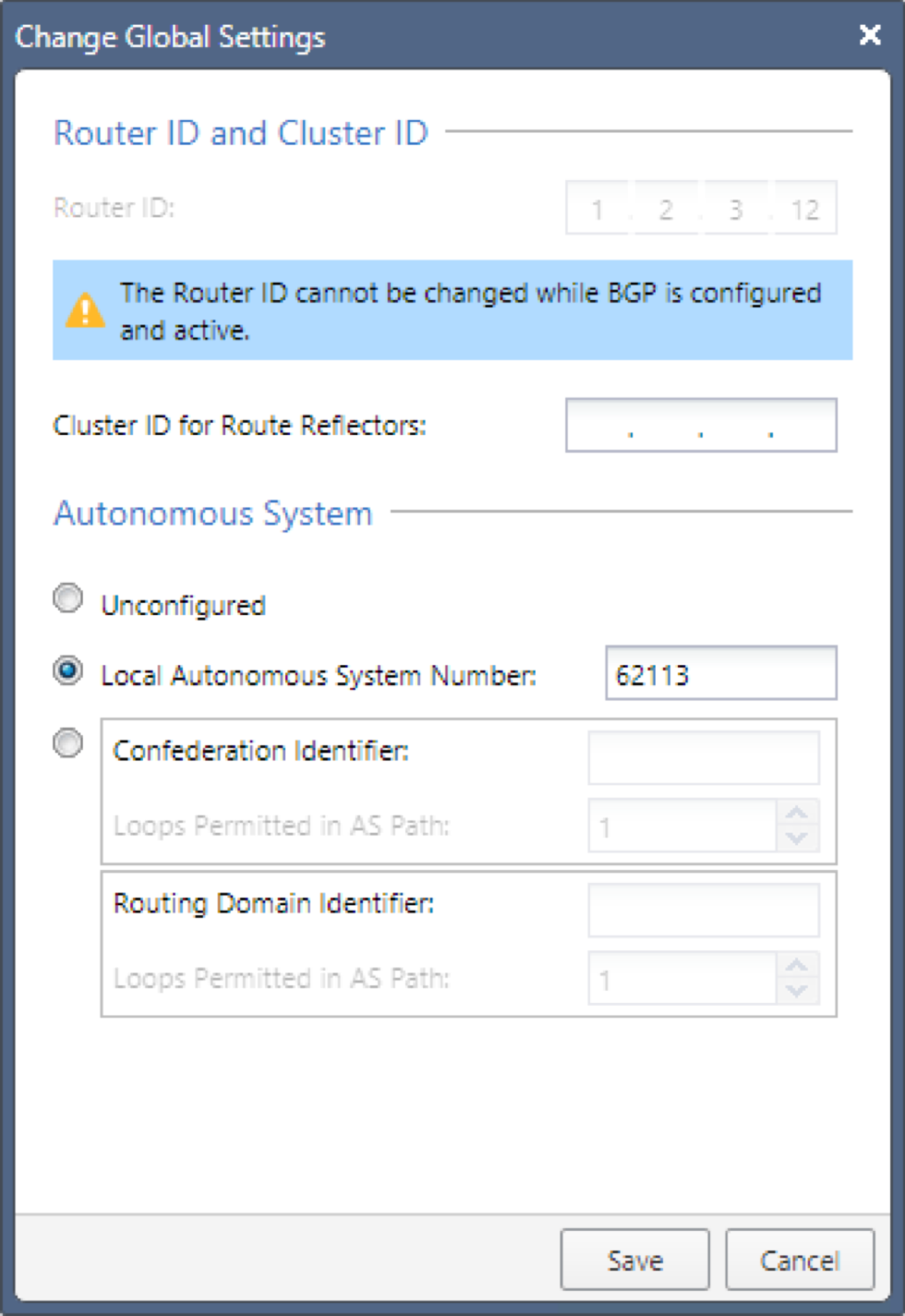

Le numéro ASN BGP Oracle pour le domaine de cloud commercial est 31898. Si vous configurez un VPN site à page pour US Government Cloud, reportez-vous à Paramètres de VPN site à page requis pour Government Cloud et à l'Numéro ASN BGP d'Oracle. Pour Oracle UK Sovereign Cloud, reportez-vous à Régions.

Configuration du CPE (basée sur un routage)

Les instructions de configuration de cette section sont fournies par Oracle Cloud Infrastructure pour ce CPE. Si vous avez besoin d'assistance ou d'une aide supplémentaire, contactez directement le support du fournisseur du CPE.

La figure suivante illustre la disposition de base de la connexion IPSec.

A propos de l'utilisation d'IKEv2

Oracle prend en charge Internet Key Exchange version 1 (IKEv1) et version 2 (IKEv2). Si vous configurez la connexion IPSec dans la console pour qu'elle utilise IKEv2, vous devez configurer un CPE afin qu'il utilise uniquement IKEv2 et les paramètres du cryptage IKEv2 associés que le CPE prend en charge. Pour obtenir la liste des paramètres pris en charge par Oracle pour IKEv1 ou IKEv2, reportez-vous à Paramètres IPSec pris en charge.

Pour utiliser IKEv2, une variante de l'une des tâches est présentée dans la section suivante. Dans la tâche 4, dans la configuration de cryptage, sélectionnez IKEv2 only pour la méthode de cryptage.

Redondance avec BGP sur IPSec

Pour la redondance, nous recommandons d'utiliser BGP sur IPSec. Par défaut, si vous disposez des deux connexions du même type (par exemple, deux VPN IPSec utilisant BGP) et que vous publiez les mêmes routages sur les deux connexions, Oracle privilégie le routage le plus ancien pour répondre aux demandes ou établir les connexions. Pour forcer le routage à être symétrique, nous vous recommandons d'utiliser BGP et le chemin AS en commençant par les routages afin d'influencer le chemin utilisé par Oracle pour répondre aux connexions et les démarrer. Pour plus d'informations, reportez-vous à la section Détails de acheminement pour les connexions au réseau sur Site.

La passerelle de routage dynamique Oracle utilise /30 ou /31 en tant que sous-réseau pour la configuration des adresses IP sur les tunnels d'interface. N'oubliez pas que l'adresse IP doit faire partie du domaine de cryptage du VPN site à site et être autorisée par la stratégie de pare-feu à atteindre le VPN homologue via le tunnel d'interface. Vous devrez peut-être implémenter un routage statique via l'interface de tunnel pour l'adresse IP homologue.

Le numéro ASN BGP d'Oracle pour le cloud commercial est 31898, à l'exception de la région Centre de la Serbie (Jovanovac), qui est 14544. Si vous configurez un VPN site à site pour Government Cloud, reportez-vous à Paramètres de VPN site à site requis pour Government Cloud et à Numéro ASN BGP d'Oracle.

Pour le côté sur site, vous pouvez utiliser un ASN privé. Les numéros ASN privés sont compris entre 64512 et 65534.

-

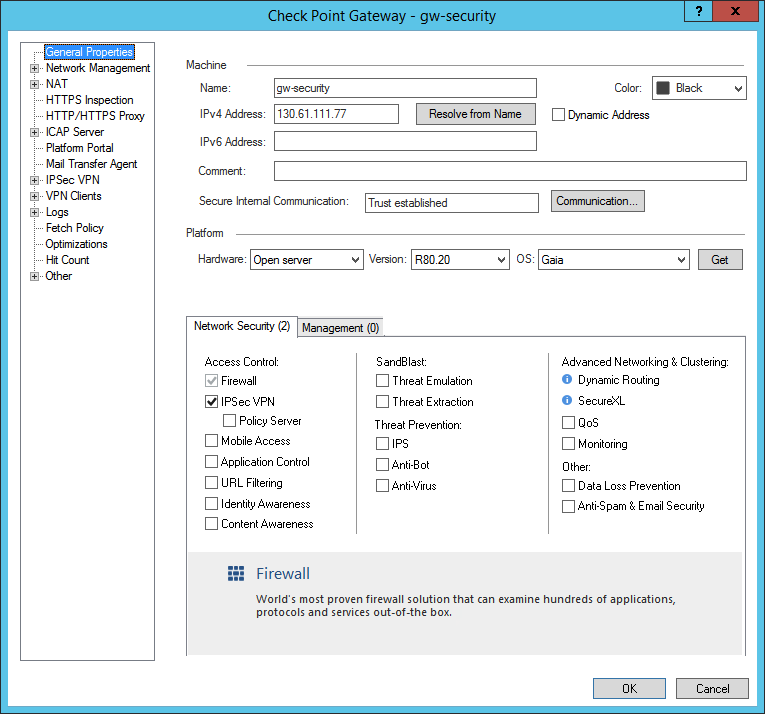

Installez le module VPN IPSec. Nous vous recommandons d'installer également le module Monitoring pour l'analyse de trafic.

- Pour enregistrer les modifications, sélectionnez OK.

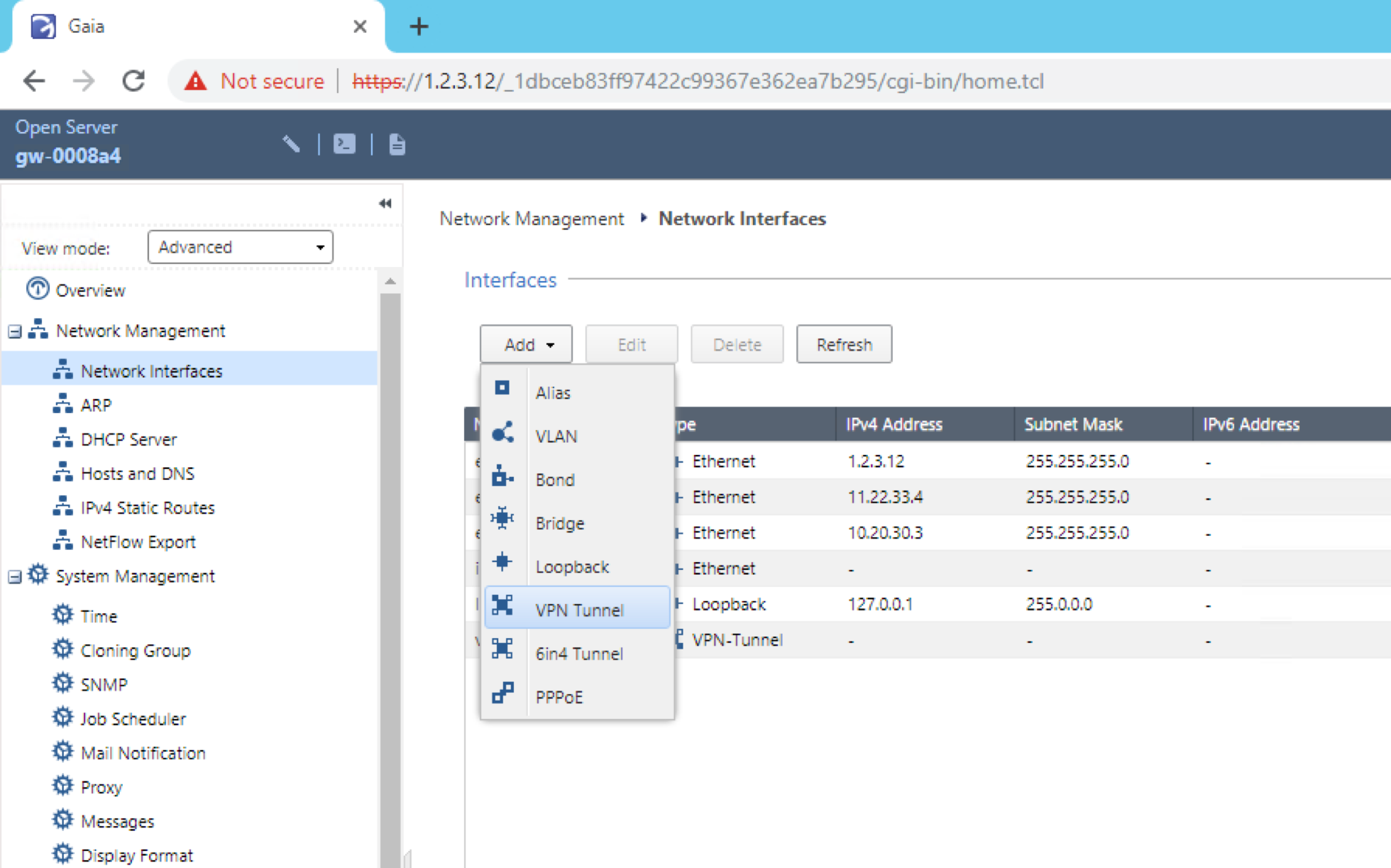

Dans cette tâche, vous configurez une interface de tunnel virtuel qui transmet le trafic qui en sort vers le tunnel IPSec récemment créé à l'aide de règles de routage.

- Connectez- vous au portail GAIA à l'aide de l'adresse IP publique ou privé de la passerelle de sécurité Check Point CloudGuard.

- Sur le portail GAIA, sélectionnez la vue Advanced.

- Sous Network Management, accédez à Network Interfaces.

-

Sélectionnez Ajouter, puis Tunnel VPN.

-

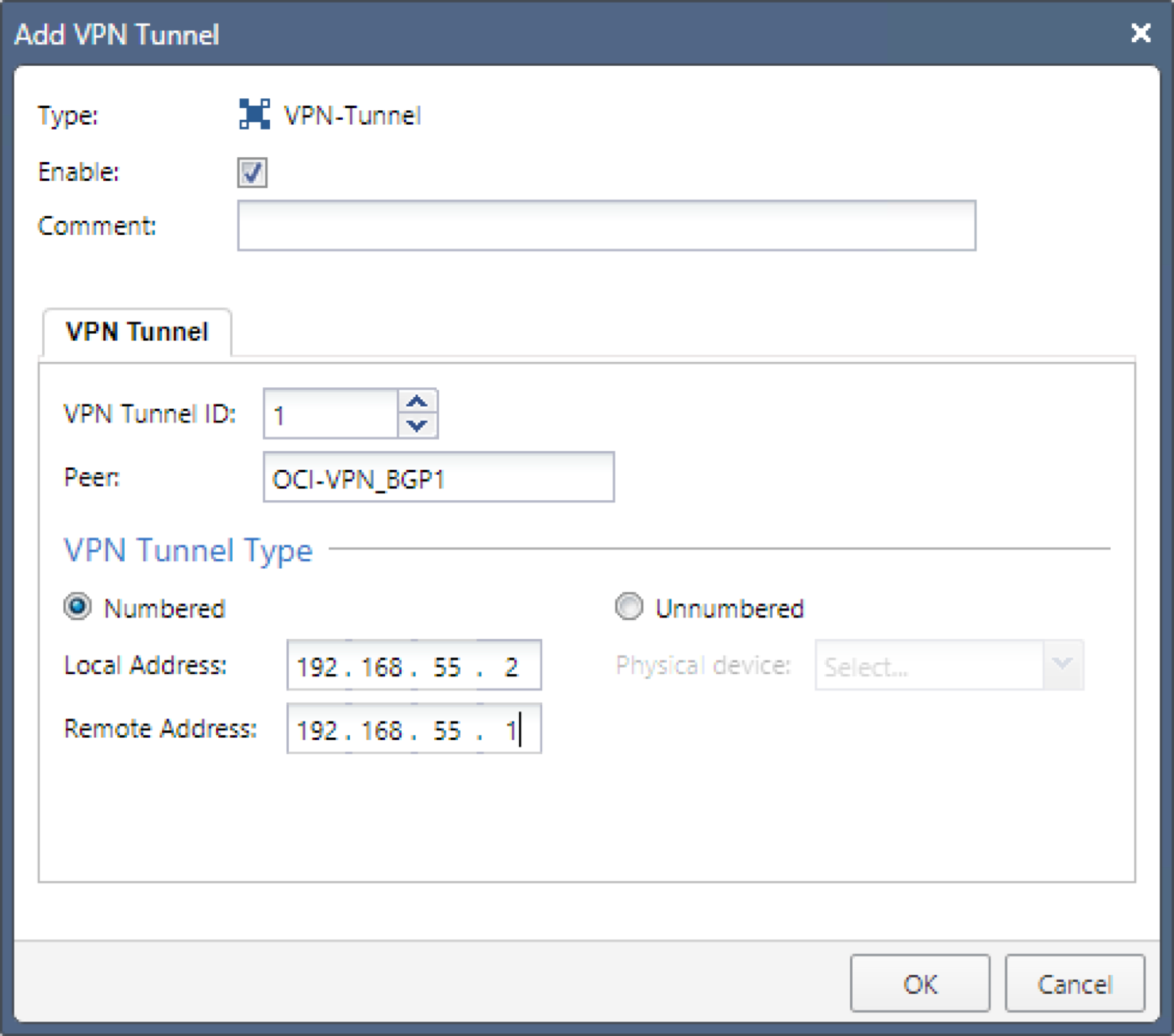

Indiquez les éléments suivants :

- VPN Tunnel ID : numéro qui va être ajouté à l'interface de tunnel virtuelle appelée vpnt*, l'astérisque étant le numéro d'ID de tunnel VPN spécifié. Si l'ID de tunnel VPN est 1, le libellé de l'interface est vpnt1.

-

Peer : nom du périphérique interopérable créé précédemment pour le tunnel IPSec. Dans ce cas, le nom est OCI-VPN_BGP1.

Important

Si le nom que vous spécifiez ici ne correspondait pas à le nom de l'appareil interopérable, le trafic n'est pas circule via le tunnel IPSec. - Numbered : sélectionnez Numbered pour créer une interface numérotée.

- Local Address : adresse IP locale indiquée dans la console Oracle pour Interface de tunnel interne - CPE.

- Remote Address : adresse IP distante spécifiée dans la console Oracle pour Inside Tunnel Interface - Oracle.

-

Sélectionnez OK.

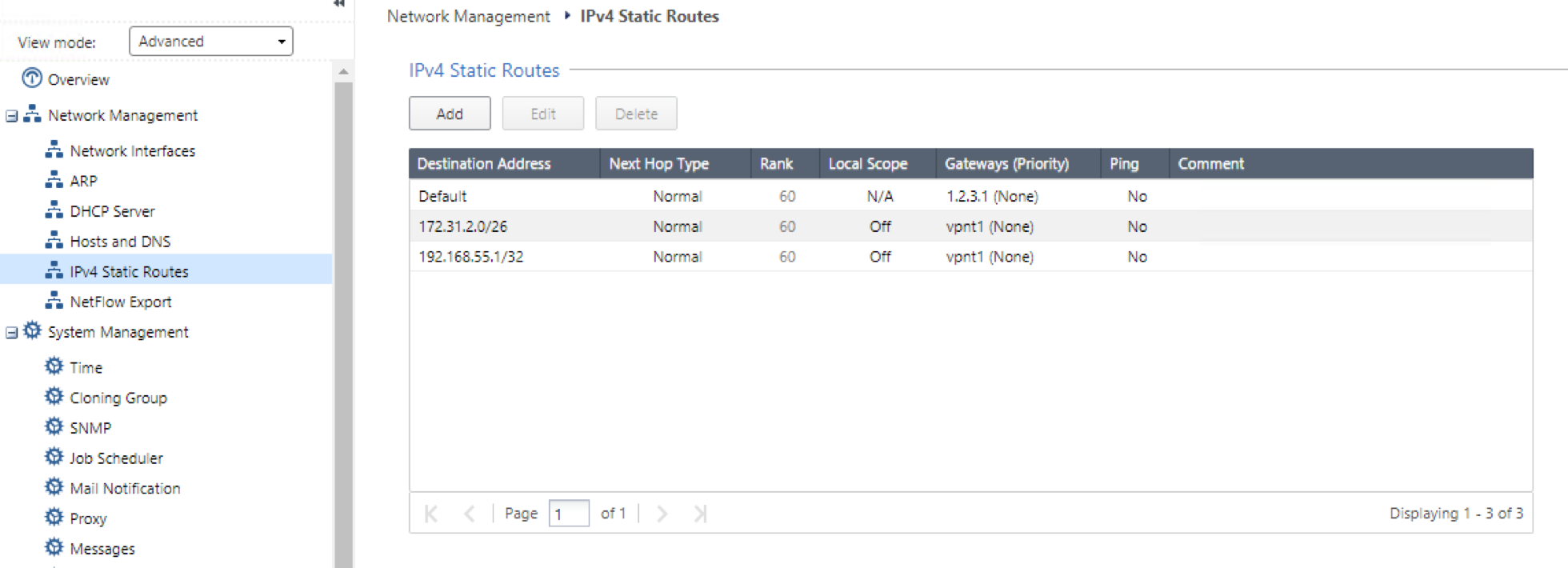

- Sous Network Management, accédez à IPv4 Static Routes.

-

Indiquez les éléments suivants :

- Route statique pour l'adresse IP Oracle : ajoutez une adresse IP avec le masque /32 pour l'adresse IP distante spécifiée dans la console Oracle pour Interface de tunnel interne - Oracle.

- Static routes to the VCN subnets : si vous utilisez un routage statique pour cette connexion IPSec à Oracle, ajoutez au moins un sous-réseau pour que le réseau cloud virtuel Oracle soit accessible via le tunnel IPSec. La capture d'écran suivante montre un routage statique vers 172.31.2.0/26. Si vous utilisez BGP pour cette connexion IPSec à Oracle, ignorez cet élément car ces routages sont appris via BGP (reportez-vous à la section suivante).

Désormais, tous les trafics dont les destinations spécifiques sont apprises à partir d'un routage statique passent par le tunnel IPSec créé récemment.

-

Obtenez les interfaces et vérifiez que le tunnel VPN figure dans la liste :

- Dans la console intelligente, accédez à Gateways & Servers.

- Sélectionnez les passerelles de sécurité Check Point et double-sélectionnez-les.

-

Sous General Properties, sur la page Network Management, sélectionnez Get Interfaces.

L'interface de tunnel VPN doit apparaître dans la liste.

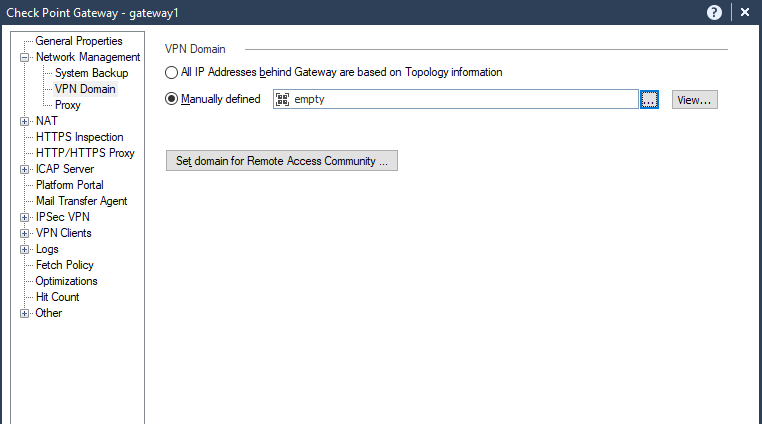

- Pour forcer un VPN basé sur un routage à devenir prioritaire, créez un groupe vide et affectez-le au domaine VPN :

- Sur la page VPN Domain, sélectionnez Manually defined, puis Create empty group.

- Sélectionnez New, Group, puis Simple Group.

-

Entrez un nom d'objet, puis sélectionnez OK. N'affectez aucun objet à ce groupe vide.

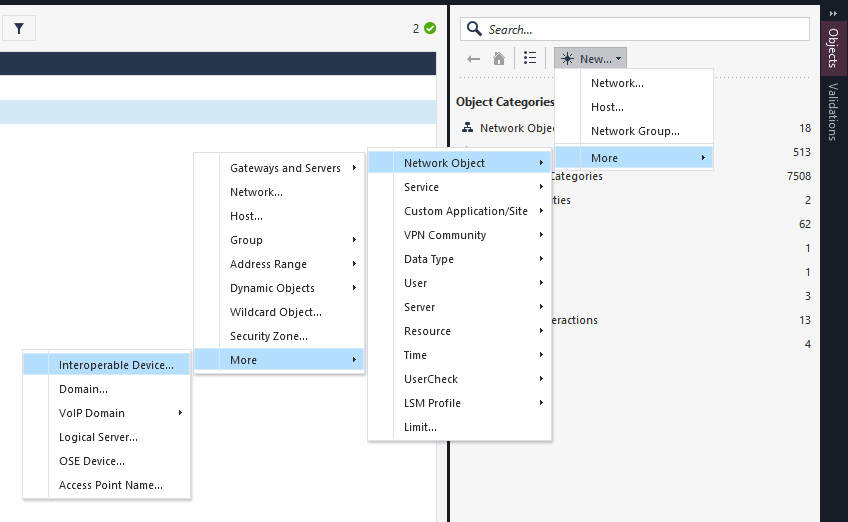

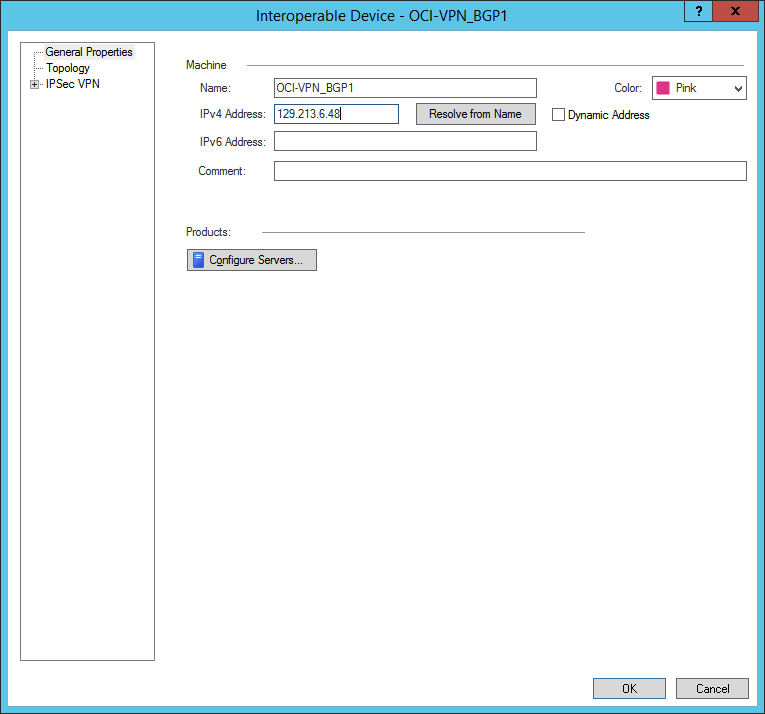

Vous allez ultérieurement créer une communauté VPN. Pour pouvoir le faire, vous devez créer un périphérique interopérable qui sera utilisé dans la passerelle de sécurité Check Point CloudGuard pour définir Oracle DRG.

-

Créez le périphérique interopérable.

-

Sur la page General Properties du nouveau périphérique interopérable, ajoutez un nom pour identifier le tunnel IPSec. Entrez l'adresse IP attribuée par Oracle à l'extrémité Oracle du tunnel lors de la création de la connexion IPSec.

-

Pour forcer le VPN basé sur un routage à devenir prioritaire, vous devez créer un groupe vide et l'affecter au domaine VPN : Pour ce faire, sur la page Topology, dans la section VPN Domain, sélectionnez Manually defined, puis le groupe vide.

-

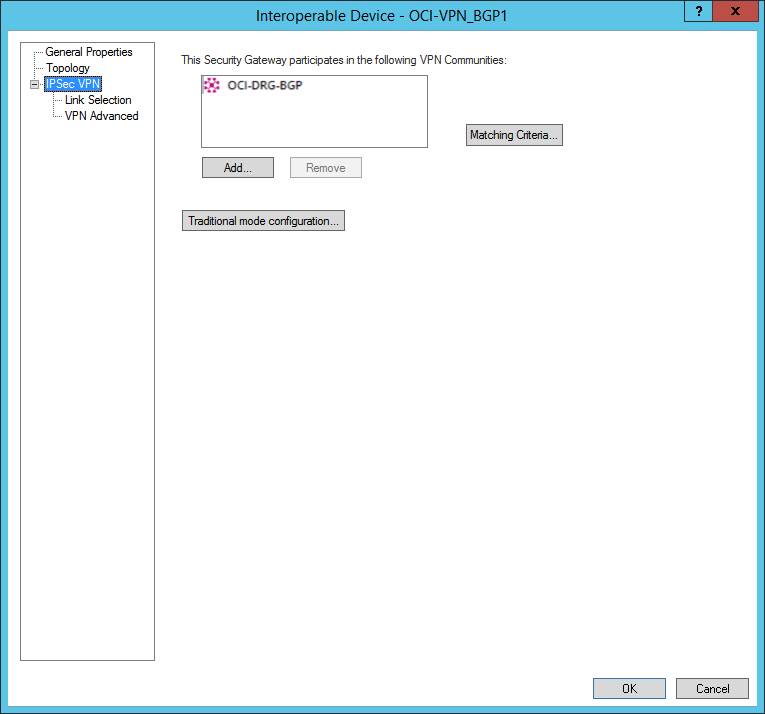

Sur la page IPSec VPN, vous pouvez éventuellement ajouter le nouveau périphérique interopérable à une communauté VPN existante. Vous pouvez ignorer cette étape si aucune communauté VPN n'a encore été créée.

Vous passez la configuration en mode traditionnel car vous devez définir tous les paramètres Phase 1 et Phase 2 de la communauté VPN au cours d'une étape ultérieure. La communauté VPN applique ces paramètres à tous les périphériques interopérables lui appartenant.

-

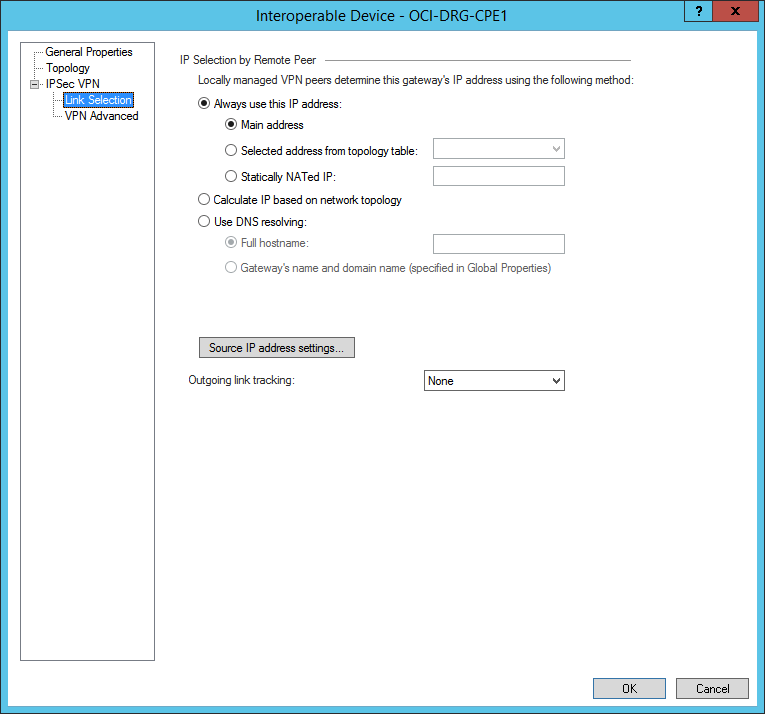

Sur la page Link Selection, sous Always use this IP address, sélectionnez Main address, à savoir l'adresse que vous avez indiquée lors de la création du périphérique interopérable. Vous pouvez utiliser une adresse IP spécifique en tant qu'ID IKE.

-

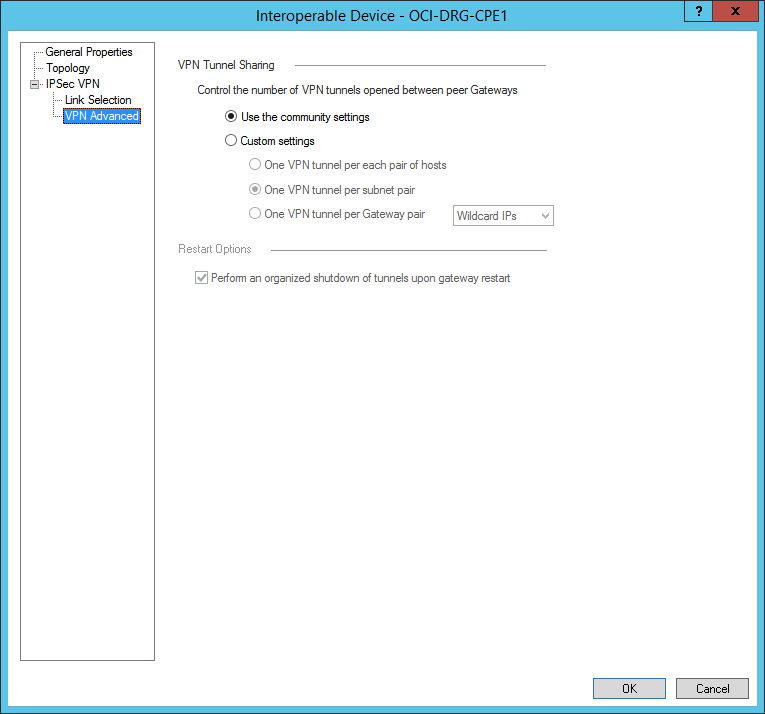

Sur la page VPN Advanced, sélectionnez Use the community settings, qui applique toutes les options et valeurs de la communauté VPN, y compris les paramètres Phase 1 et Phase 2.

- Pour enregistrer les modifications, sélectionnez OK.

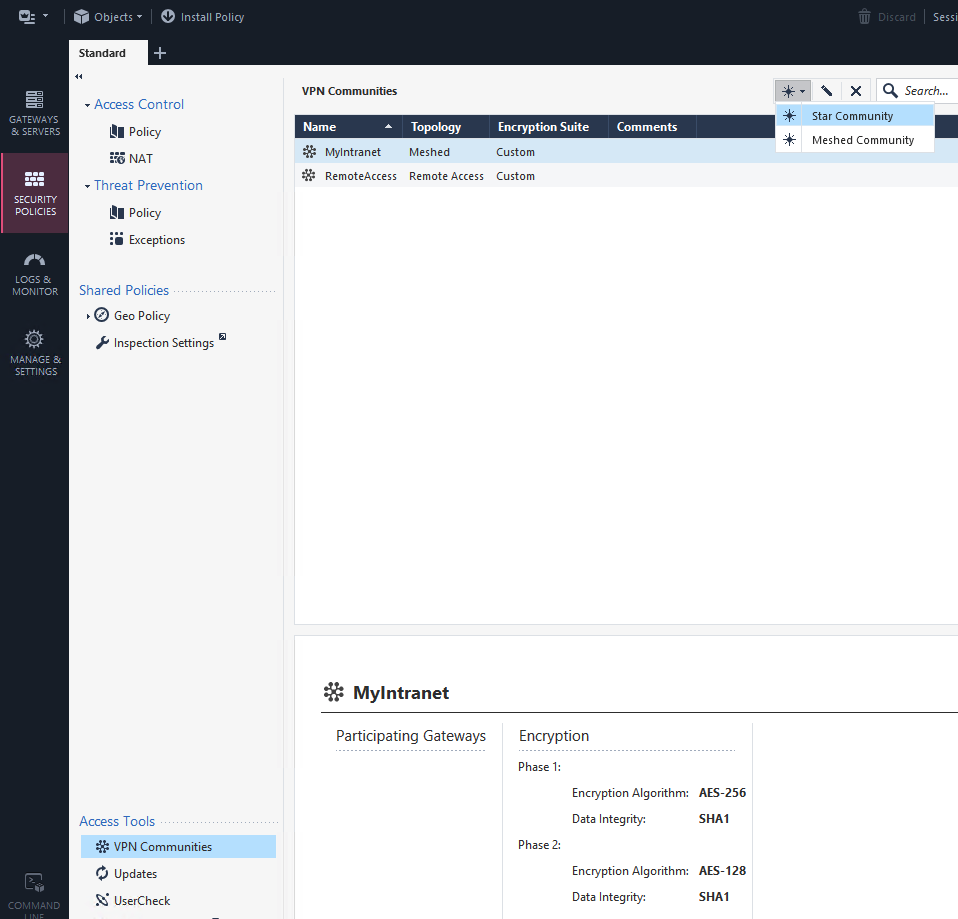

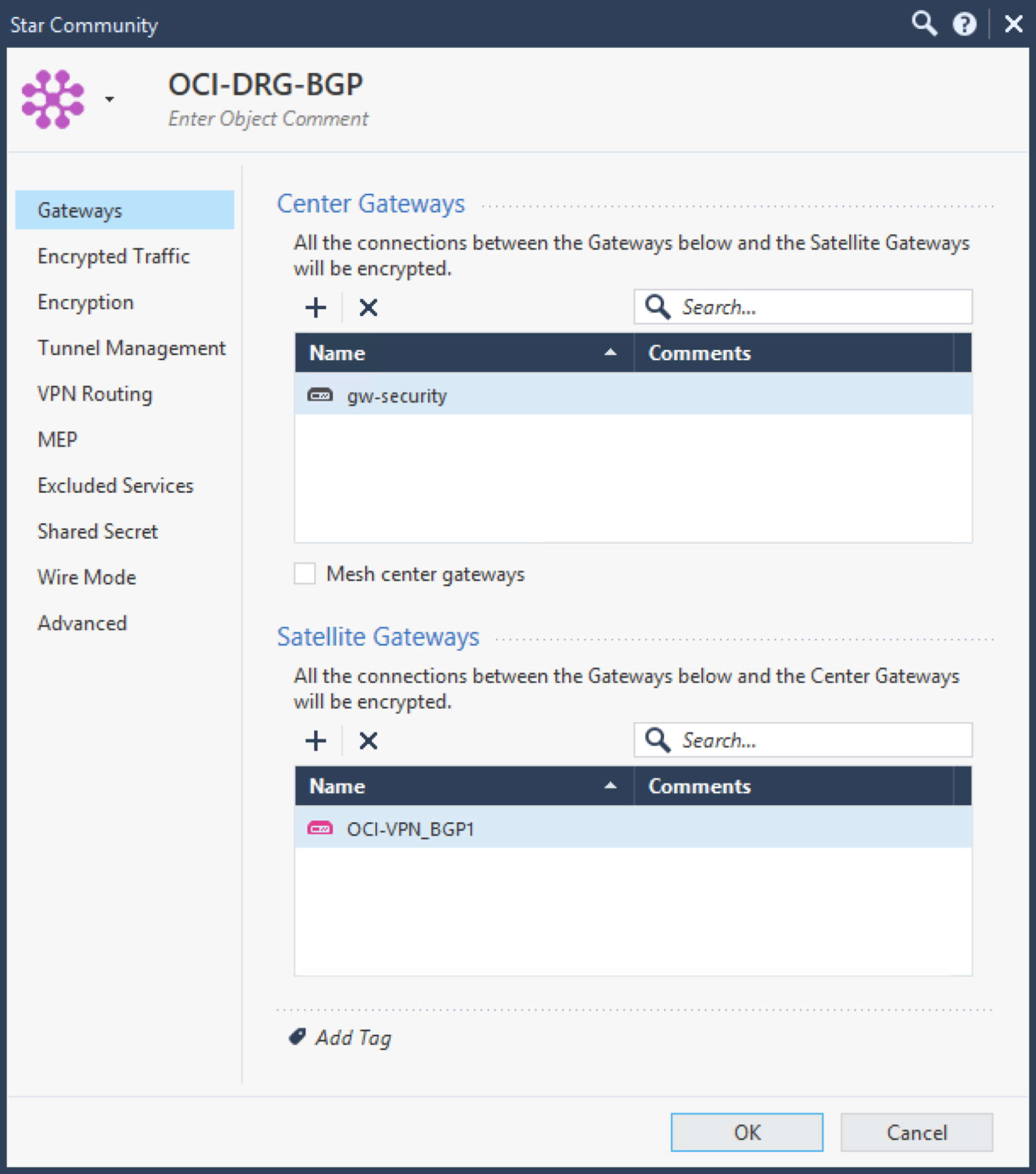

- Accédez à Security Policies. Dans Access Tools, sélectionnez VPN Communities.

-

Créez une communauté en étoile.

-

Ajoutez un nom pour la communauté en étoile.

-

Sur la page Gateways, sélectionnez les valeurs pour Center Gateways et Satellite Gateways. Cette communauté en étoile sert de modèle de paramètres pour les périphériques interopérables que vous spécifiez dans Center Gateways et Satellite Gateways.

- Center Gateways : pour la passerelle de sécurité Check Point CloudGuard.

- Satellite Gateways : pour le CPE qui se connecte à la passerelle de routage dynamique Oracle pour chaque tunnel IPSec.

-

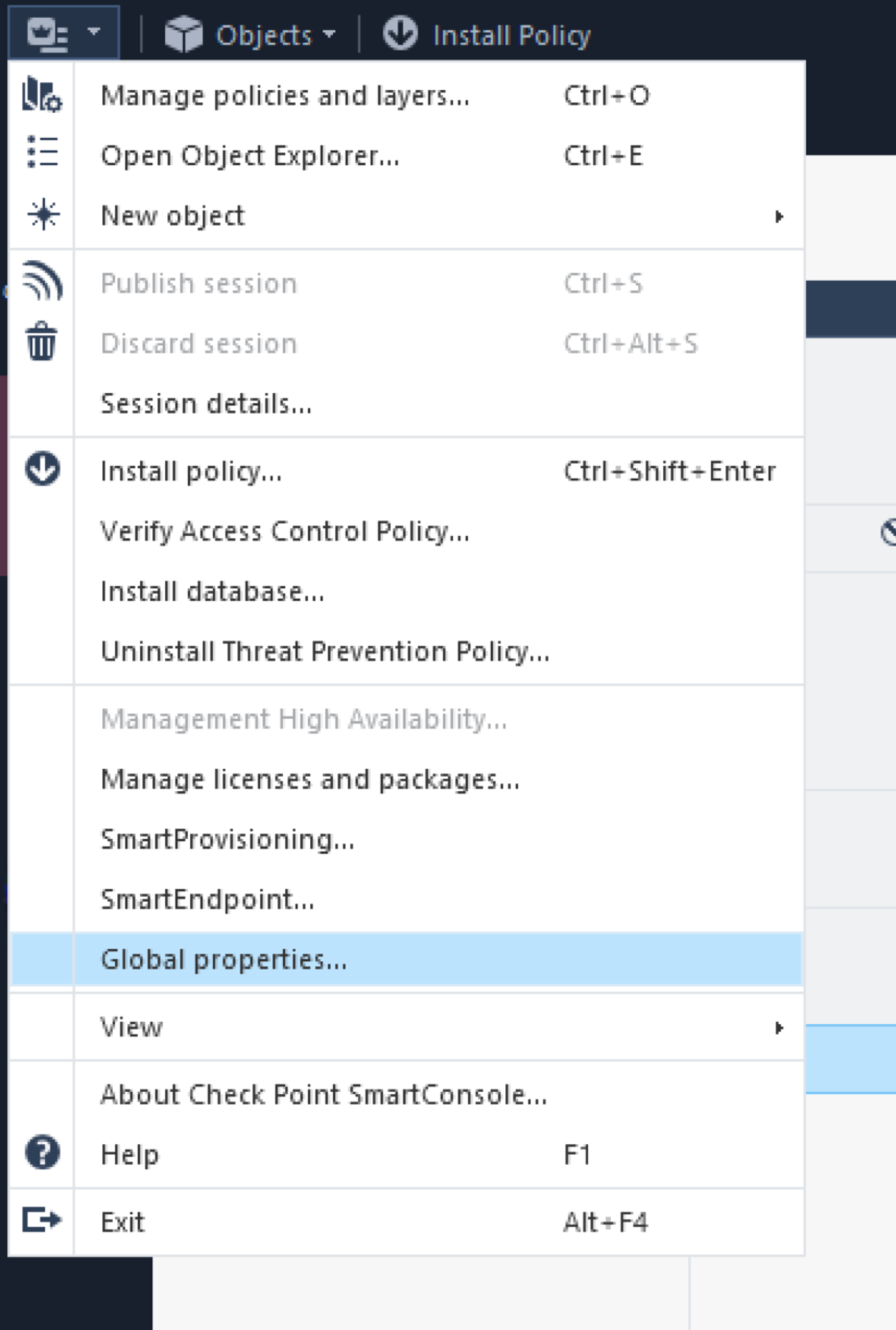

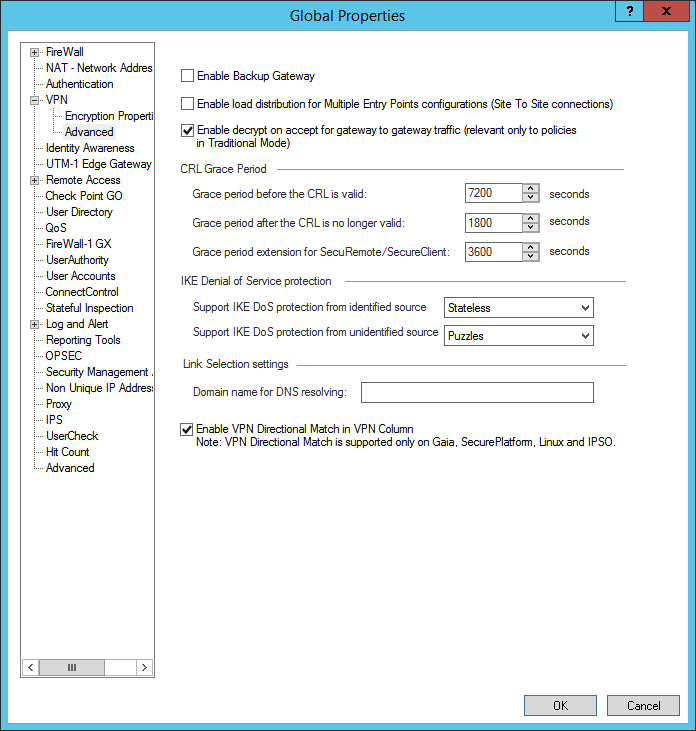

Pour autoriser le trafic, accédez à Global Properties, VPN, puis Advanced.

-

Sélectionnez Activer la correspondance directionnelle VPN dans la colonne VPN. Vous créerez ultérieurement une stratégie de sécurité qui utilise une condition de correspondance directionnelle pour permettre la transmission du trafic selon des règles de routage.

- Sélectionnez OK.

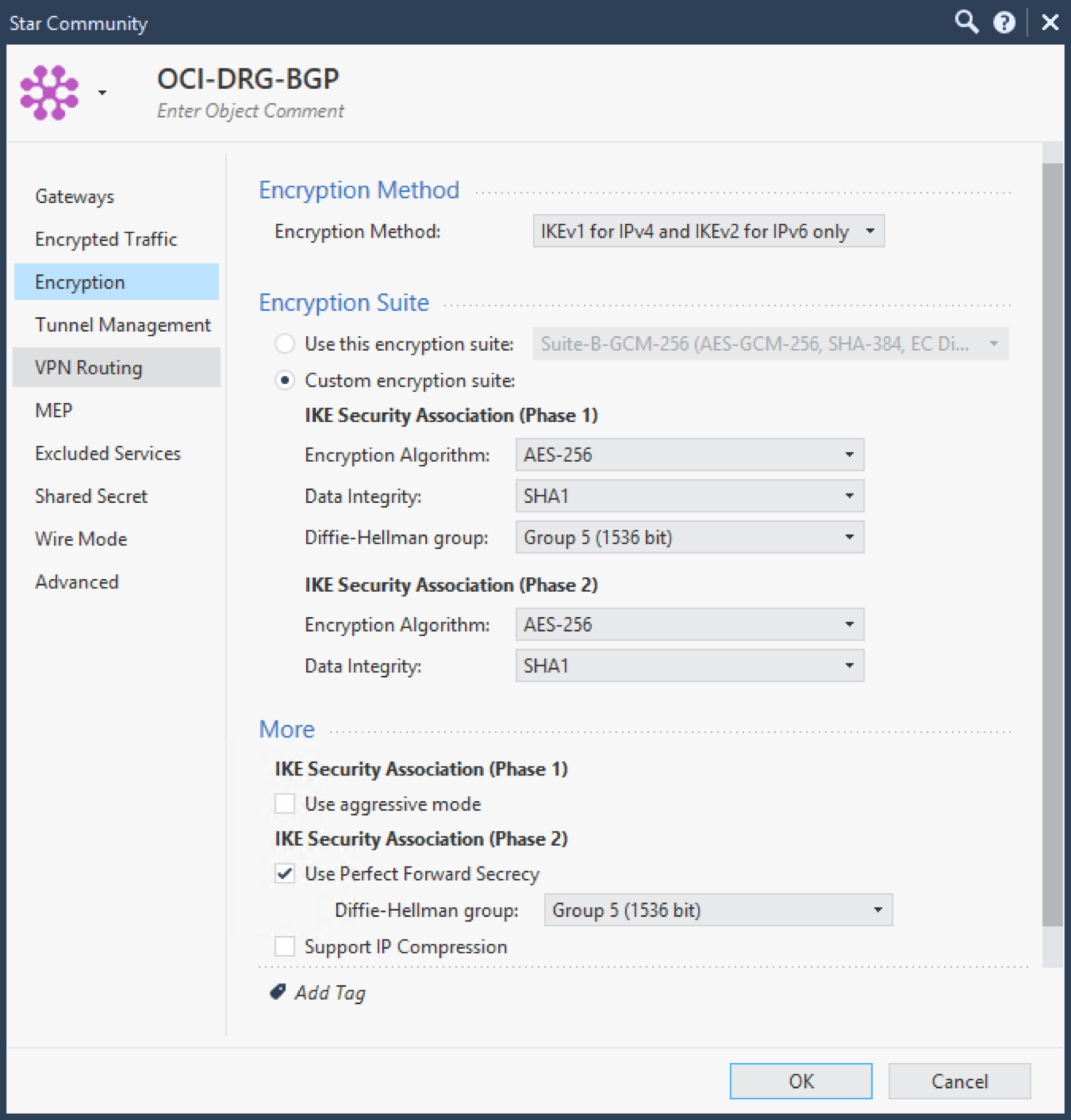

-

Sur la page Encryption, configurez les paramètres Phase 1 et Phase 2 pris en charge par Oracle. Pour obtenir la liste de ces valeurs, reportez-vous à Paramètres IPSec pris en charge.

Si vous configurez un VPN site pour Government Cloud, reportez-vous à Paramètres requis de VPN site pour Government Cloud.

Notez que si vous voulez utiliser IKEv2, sélectionnez plutôt IKEv2 only pour Encryption Method.

-

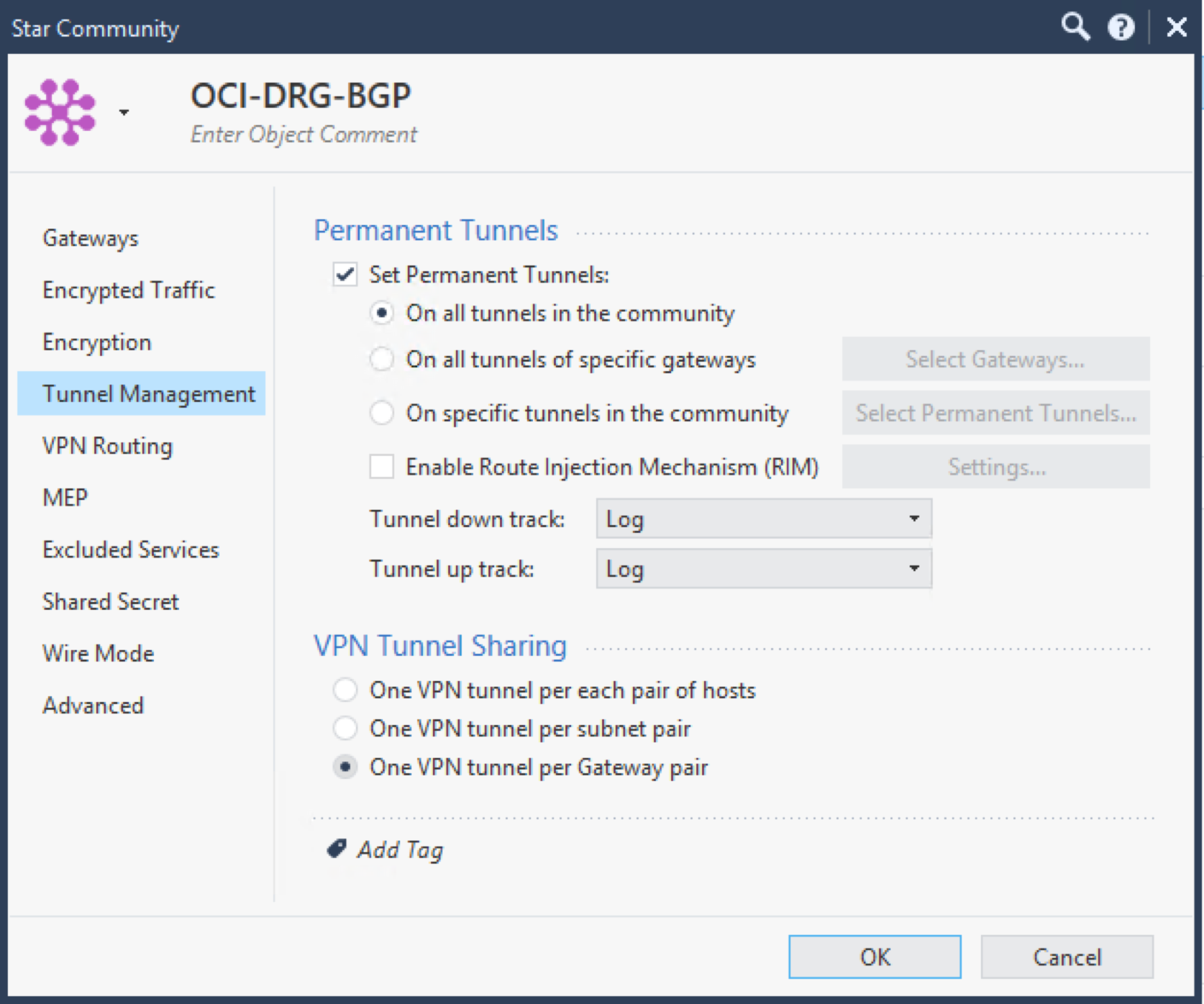

Sur la page Tunnel Management, sélectionnez Set Permanent Tunnels. Il est recommandé de :

- Sélectionnez On all tunnels in the community pour que tous les tunnels IPSec Oracle fonctionnent en permanence.

- Dans la section VPN Tunnel Sharing, sélectionnez One VPN tunnel per Gateway pair.

Cette dernière option génère une seule paire d'associations de sécurité IPSec, et chaque association de sécurité comporte un seul index de paramètre de sécurité (unidirectionnel).

Lorsque vous utilisez des tunnels basés sur une stratégie, chaque entrée de stratégie génère une paire d'associations de sécurité IPSec (ou domaine de cryptage).

Important

La tête de réseau d'Oracle VPN peut prendre en charge plusieurs domaines de cryptage, dans les limites. Pour plus d'informations, reportez-vous à Domaines de cryptage pour les tunnels basés sur une stratégie.Oracle crée une connexion IPSec basée sur un routage, ce qui signifie que tout est acheminé via un domaine de cryptage dont le trafic local correspond à 0.0.0.0/0 (n'importe laquelle) et dont le trafic distant correspond à 0.0.0.0/0 (n'importe laquelle). Pour plus d'informations, reportez-vous à Domaine de cryptage ou ID de proxy pris en charge.

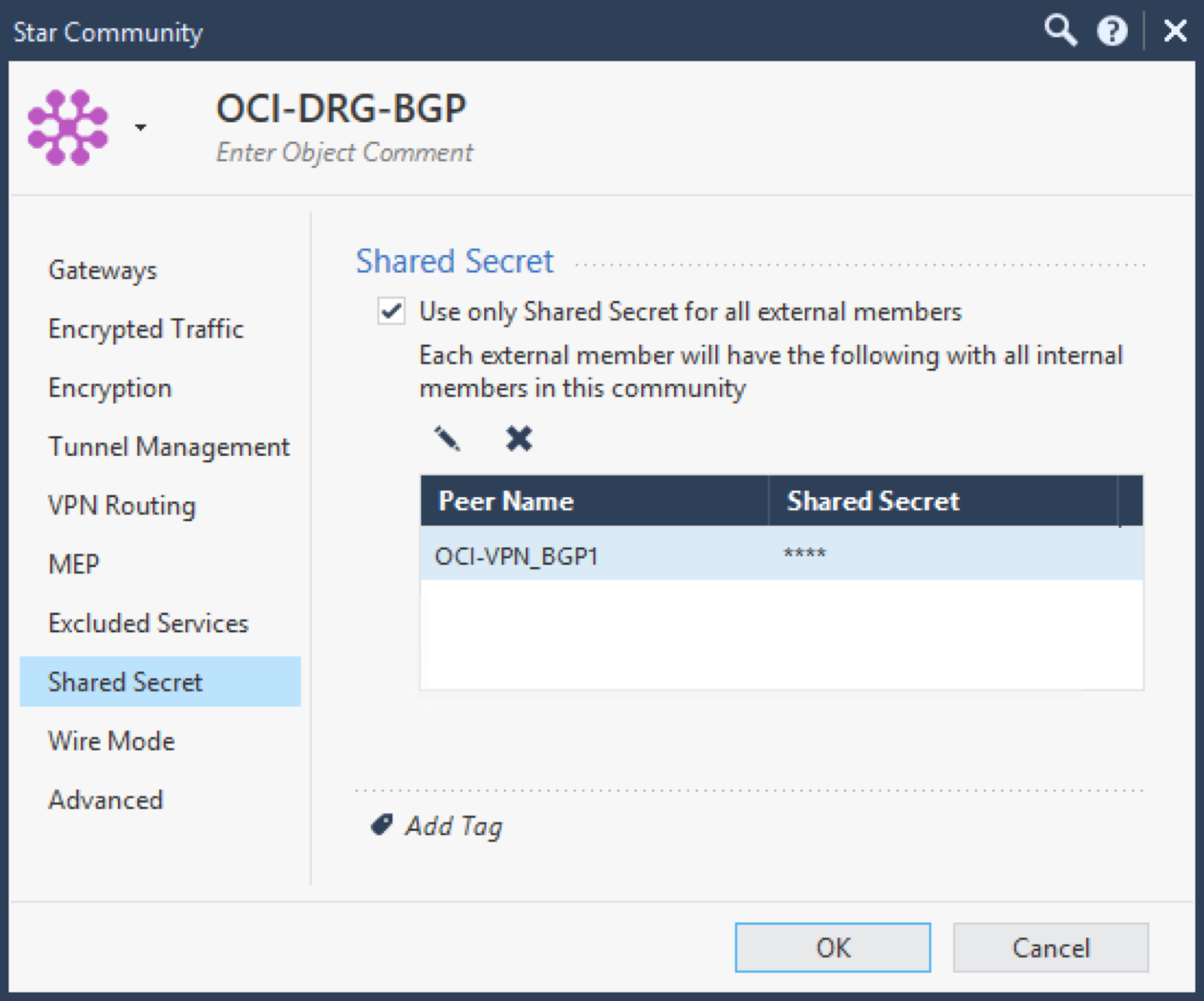

-

Sur la page Shared Secret, sélectionnez Use only Shared Secret for all external members et ajoutez la clé secrète partagée générée par Oracle pour le tunnel lors de la création de la connexion IPSec.

Oracle ne prend en charge que les clés secrètes partagées. Vous pouvez modifier la clé secrète partagée dans la console Oracle.

- Pour enregistrer les modifications, sélectionnez OK.

-

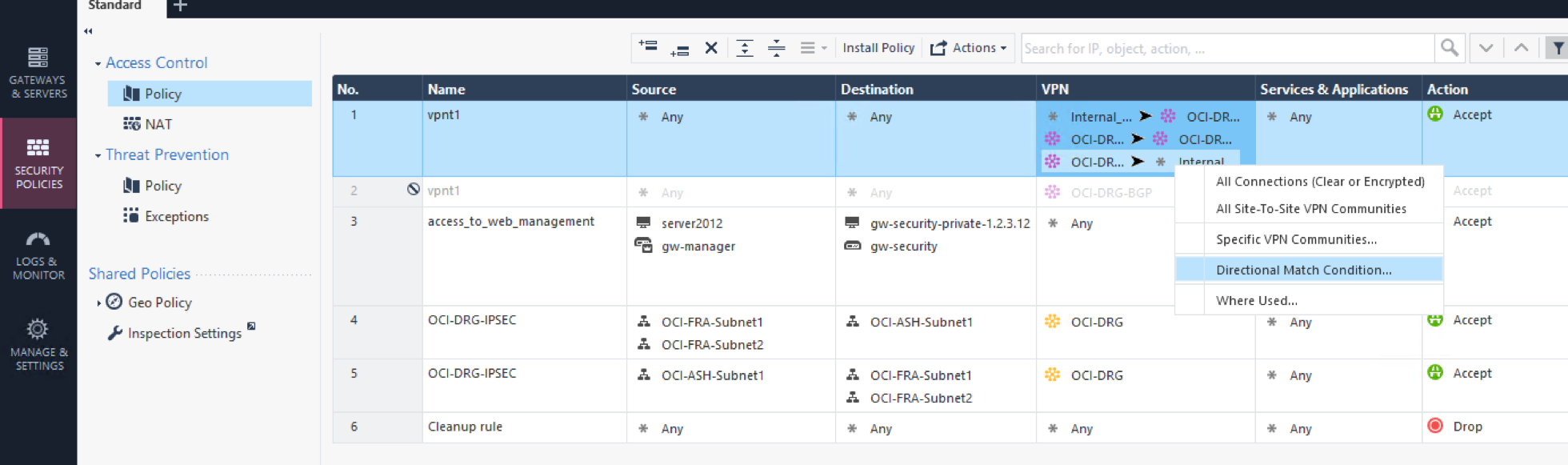

Accédez à Access Control, puis à l'onglet Policy. Créez des stratégies de sécurité spécifiques à l'aide de Directional Match Condition, qui autorise la transmission du trafic en fonction des tables de routage. Configurez la condition avec les paramètres suivants :

- Internal_Clear > Communauté VPN créée

- Communauté VPN créée > Communauté VPN créée

- Communauté VPN créée > Internal_Clear

Dans ce cas, la communauté VPN est OCI-DRG-BGP et Internal_Clear est prédéfini par Check Point.

- Pour enregistrer les modifications, sélectionnez OK.

-

Sélectionnez Installer la stratégie pour appliquer la configuration.

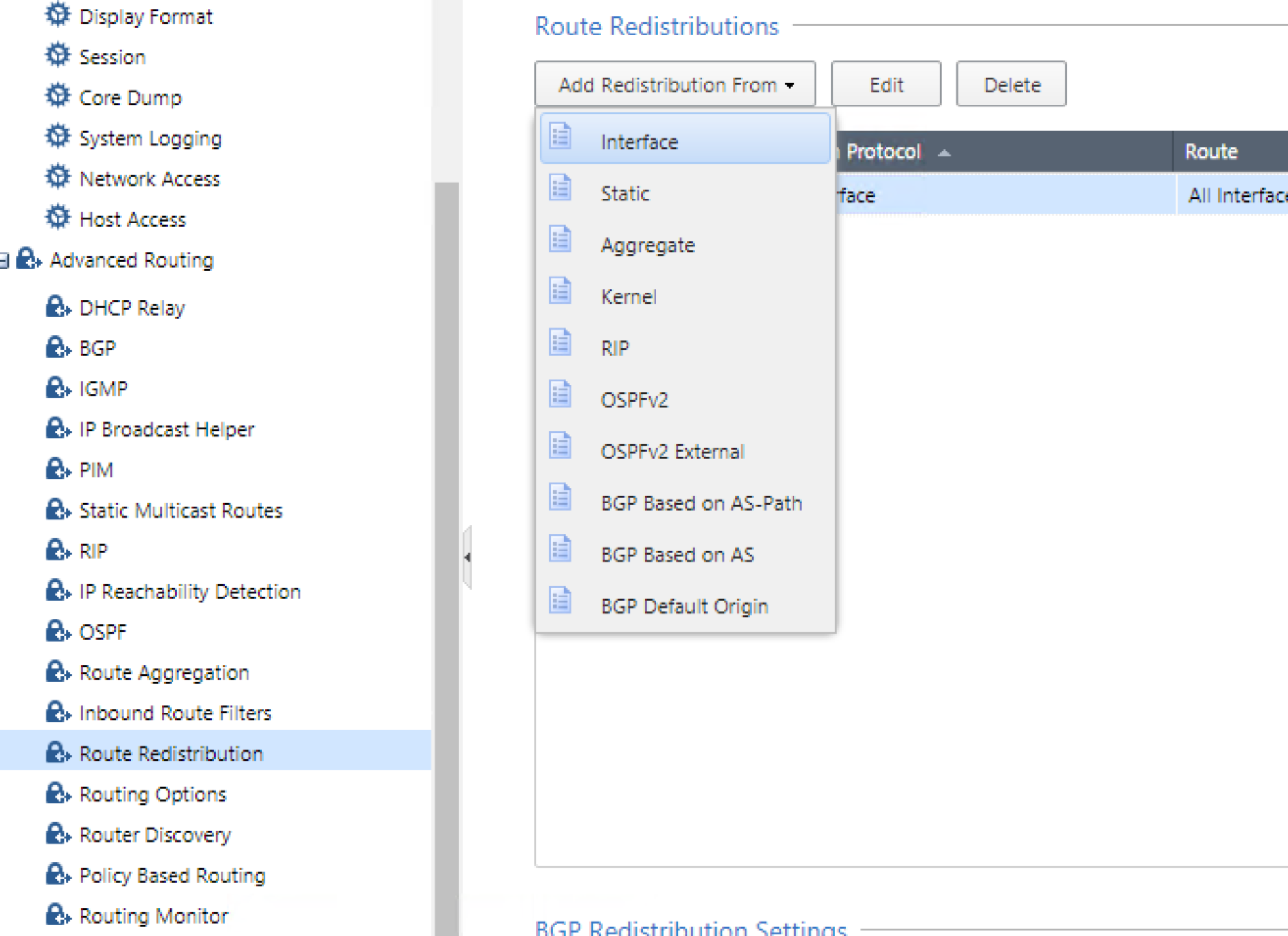

- Accédez à Advanced Routing, puis à Route Distribution.

-

Sélectionnez Add Redistribution From, puis Interface, qui permet d'ajout tous les sous-réseaux connectés.

-

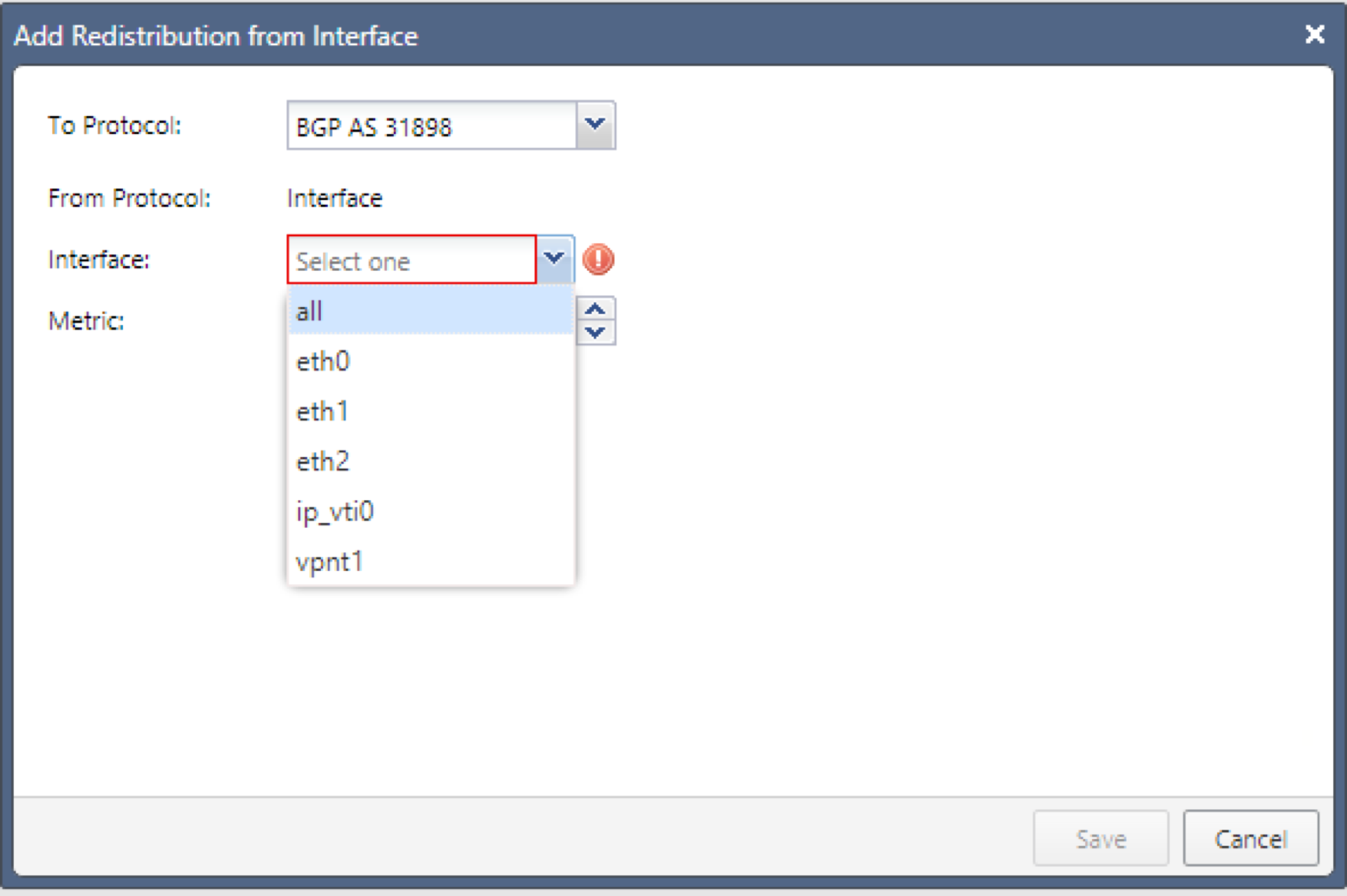

Dans la boîte de dialogue Add Redistribution from Interface, configurez les éléments suivants :

- A protocole : sélectionnez BGP AS 31898. Le numéro ASN BGP d'Oracle pour le cloud commercial est 31898, à l'exception de la région Centre de la Serbie (Jovanovac), qui est 14544. Si vous configurez un VPN site à site pour Government Cloud, reportez-vous au numéro ASN BGP d'Oracle.

- Interface : sélectionnez all pour publier tous les sous-réseaux connectés.

- Sélectionnez Sauvegarder.

La session BGP doit maintenant être active, et publier et recevoir des sous-réseaux.

Vérification

La commande CLI suivante vérifie le routage et les homologues BGP.

show bgp peersLa commande suivante vérifie que vous recevez les routages BGP.

show route bgpLa commande suivante vérifie les routages publiés. Dans cet exemple, remplacez <remote_IP_address> par l'adresse IP distante spécifiée dans la console Oracle pour Interface de tunnel interne - Oracle.

show bgp peer <remote_IP_address> advertise La commande suivante vérifie les routages reçus.

show bgp peer <remote_IP_address> receivedUtilisez les options 2 et 4 de la commande suivante pour vérifier les associations de sécurité.

vpn tunnelutil

********** Select Option **********

(1) List all IKE SAs

(2) * List all IPsec SAs

(3) List all IKE SAs for a given peer (GW) or user (Client)

(4) * List all IPsec SAs for a given peer (GW) or user (Client)

(5) Delete all IPsec SAs for a given peer (GW)

(6) Delete all IPsec SAs for a given User (Client)

(7) Delete all IPsec+IKE SAs for a given peer (GW)

(8) Delete all IPsec+IKE SAs for a given User (Client)

(9) Delete all IPsec SAs for ALL peers and users

(0) Delete all IPsec+IKE SAs for ALL peers and users

* To list data for a specific CoreXL instance, append "-i <instance number>" to your selection.

(Q) Quit

*******************************************Un service Monitoring est également disponible auprès d'Oracle Cloud Infrastructure pour surveiller activement et passivement les ressources cloud. Pour plus d'informations sur la surveillance d'un VPN site-à-site, reportez-vous à Mesures de VPN site-à-site.

Si vous rencontrez des problèmes, reportez-vous à Dépannage de VPN site à site.