Domaines d'identité avec la stratégie de connexion "Stratégie de sécurité pour la console OCI"

Si vous utilisez l'authentification à plusieurs facteurs dans des locations avec des domaines d'identité avec la stratégie de connexion "Stratégie de sécurité pour la console OCI", nous vous recommandons de configurer l'authentification à plusieurs facteurs à l'aide de cette stratégie de connexion.

Plan d'activation de l'authentification à plusieurs facteurs

Pour améliorer la sécurité, nous avons commencé à prédéfinir la stratégie de connexion "Stratégie de sécurité pour la console OCI" dans toutes les locations. Dès qu'un domaine d'identité a été prédéfini avec la stratégie, vous devez l'activer pour activer l'authentification à plusieurs facteurs pour les utilisateurs disposant de privilèges d'administration.

L'organigramme suivant décrit le processus complet depuis le déploiement de la stratégie, où Oracle lance la prédéfinition de la stratégie, jusqu'à l'étape d'application de la stratégie, au cours de laquelle Oracle activera la stratégie, sauf dans des circonstances spécifiques.

- La stratégie de connexion "Stratégie de sécurité pour la console OCI" affecte uniquement l'accès à la console OCI. Une fois la stratégie activée, tous les utilisateurs locaux doivent utiliser l'authentification à plusieurs facteurs pour se connecter à la console.

- La stratégie s'applique au domaine par défaut et à tous les domaines secondaires.

Nous n'activerons pas automatiquement la stratégie :

- Si vous avez modifié la stratégie de connexion par défaut

- Si vous disposez déjà d'une stratégie de connexion et que la console OCI lui est explicitement affectée.

- Si un fournisseur d'identités externe actif (SAML/Social ou X.509) est configuré dans le domaine IAM. Cela signifie que les utilisateurs fédérés sont exclus de l'impact de cette stratégie.

- Si vous supprimez la stratégie de sécurité pour la console OCI à l'aide d'une API, nous ne la recréerons pas. Pour supprimer la stratégie à l'aide d'API REST, reportez-vous à Suppression d'une stratégie.

Pour activer la stratégie dans un domaine d'identité, reportez-vous à Activation d'une stratégie de connexion.

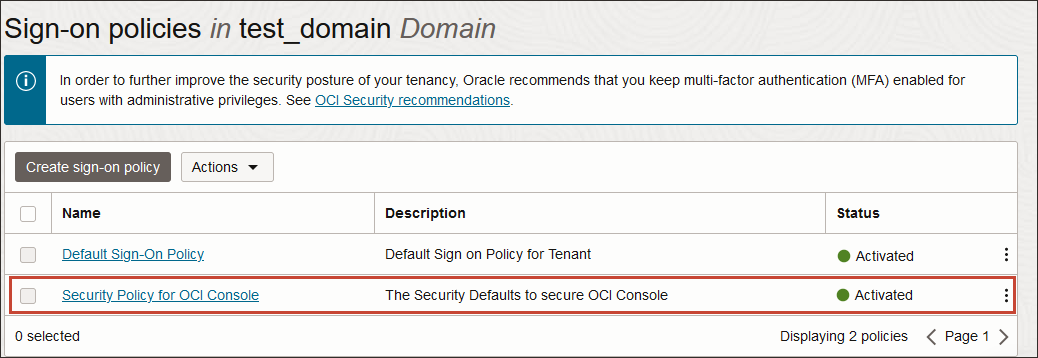

Une fois activée, elle se présente comme suit sur la page Stratégies de connexion de la console.

Pour en savoir plus sur la stratégie, reportez-vous à A propos de la stratégie de connexion "Stratégie de sécurité pour la console OCI".

Règles d'application de la stratégie de sécurité pour la console OCI pour les domaines d'identité dans IAM

| Statut de la stratégie de connexion "Stratégie de sécurité pour la console OCI" | Vous avez modifié la stratégie de connexion par défaut | Statut de la stratégie de connexion "Stratégie de sécurité pour la console OCI" après activation forcée |

|---|---|---|

| Présent et activé | Non applicable (vous ne pouvez pas avoir une autre stratégie de connexion active pour la console OCI) | Aucune modification |

| Présent et désactivé | Non | La stratégie passe à Présent et Activé |

| Présent et désactivé | Oui | Aucune modification. Nous ne remplacerons pas votre politique. |

| supprimé | Non applicable. | Aucune modification |

Configuration de la stratégie de connexion "Stratégie de sécurité pour la console OCI"

Pour configurer la stratégie de connexion "Stratégie de sécurité pour la console OCI", procédez comme suit :

- Lisez les prérequis.

- Lisez A propos de la stratégie de connexion "Stratégie de sécurité pour la console OCI".

- En option et uniquement pendant la période de déploiement, excluez un administrateur de la stratégie. Lorsque vous êtes certain que vos utilisateurs ont configuré l'authentification à plusieurs facteurs pour leurs comptes, ajoutez-le de nouveau à la "stratégie de sécurité pour la console OCI". Reportez-vous à Exclusion temporaire d'un administrateur de la stratégie de connexion "Stratégie de sécurité pour la console OCI".Remarque

Le fait qu'un utilisateur puisse se connecter sans authentification à plusieurs facteurs représente un risque pour la sécurité. Par conséquent, si vous choisissez de le faire, faites-le aussi rapidement que possible. - Découvrez comment vous inscrire à l'authentification à plusieurs facteurs à l'aide d'un code secret d'application mobile ou d'une notification d'application mobile. Voir Terminer l'inscription à l'authentification à plusieurs facteurs.

Prérequis

Avant de commencer : avant de configurer l'authentification à plusieurs facteurs, respectez les prérequis suivants. Ignorez les prérequis que vous avez déjà remplis.

- Examinez les facteurs d'authentification à plusieurs facteurs. Les facteurs d'authentification à plusieurs facteurs disponibles dépendent du type de domaine d'identité dont vous disposez. Le type de domaine apparaît sur la page Domaines de la location. Pour plus d'informations sur l'authentification à plusieurs facteurs et les types de domaine, reportez-vous à Disponibilité des fonctionnalités pour les types de domaine d'identité.

- Consultez la documentation relative à l'utilisation de l'application Oracle Mobile Authenticator pour en savoir plus sur l'utilisation de la notification d'application mobile et du code secret d'application mobile dans l'application Oracle Mobile Authenticator.

- Eventuellement, et uniquement pendant la période de déploiement, excluez un administrateur de domaine d'identité de la stratégie "Stratégie de sécurité pour la console OCI". Par conséquent, si vous faites des erreurs lors du déploiement, vous ne vous êtes pas verrouillé hors de la console.

Dès que le déploiement est terminé et que vous êtes certain que vos utilisateurs ont tous configuré l'authentification à plusieurs facteurs et peuvent accéder à la console, vous pouvez supprimer ce compte utilisateur.

- Identifiez tous les groupes Identity Cloud Service mis en correspondance avec des groupes OCI IAM. (Remarque : locations migrées uniquement.)

- Inscrivez une application client avec un rôle d'administrateur de domaine d'identité afin d'activer l'accès à votre domaine d'identité à l'aide de l'API REST au cas où votre configuration de stratégie de connexion vous verrouillerait. Si vous n'enregistrez pas cette application client et qu'une configuration de stratégie de connexion restreint l'accès pour tous, tous les utilisateurs sont bloqués hors du domaine d'identité jusqu'à ce que vous contactions le support technique Oracle. Pour plus d'informations sur l'inscription d'une application client, reportez-vous à Enregistrement d'une application client.

- Créez un code de contournement et stockez-le dans un emplacement sécurisé. Reportez-vous à la section Generating a Bypass Code.

A propos de la stratégie de connexion "Stratégie de sécurité pour la console OCI"

La stratégie de connexion à la stratégie de sécurité pour la console OCI est activée par défaut et préconfigurée avec les meilleures pratiques de sécurité Oracle.

Si vous modifiez les règles de cette stratégie, vous ne suivez plus les meilleures pratiques de sécurité Oracle.

- Les facteurs suivants requis pour cette stratégie de connexion sont déjà activés : code secret d'application mobile, notification d'application mobile, code de contournement et authentificateur FIDO (Fast ID Online).

- L'application Console a été ajoutée à la stratégie.

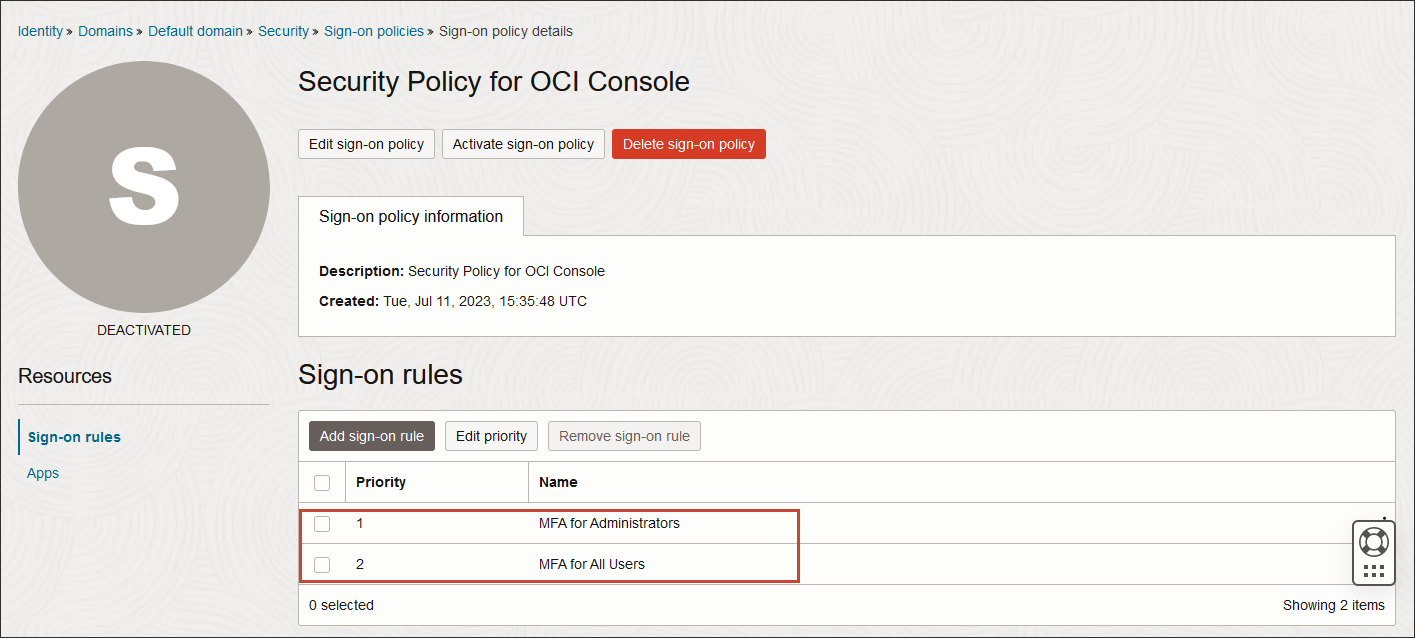

- La stratégie de connexion est fournie avec deux règles de connexion actives :

- authentification à plusieurs facteurs pour les administrateurs : la règle est la première dans l'ordre de priorité. Cette règle préconfigurée exige que tous les utilisateurs du groupe Administrateurs et tous les utilisateurs ayant un rôle d'administrateur doivent s'inscrire à l'authentification à plusieurs facteurs et fournir un facteur supplémentaire chaque fois qu'ils se connectent à la console OCI.

- AMF pour tous les utilisateurs : la règle est deuxième dans l'ordre de priorité. Cette règle préconfigurée requiert que tous les utilisateurs s'inscrivent à l'authentification à plusieurs facteurs et fournissent un facteur supplémentaire chaque fois qu'ils se connectent à la console.

Exclure temporairement un administrateur de la stratégie de connexion "Stratégie de sécurité pour la console OCI"

- Décidez de l'administrateur que vous allez exclure temporairement de la "stratégie de sécurité pour la console OCI", créez un groupe et affectez-lui l'utilisateur.

- Créez une règle qui n'utilise pas l'authentification à plusieurs facteurs et affectez-lui le groupe.

- Faites de cette règle la première de la stratégie "Stratégie de sécurité pour la console OCI".

Une fois le déploiement terminé, tous les utilisateurs ont configuré l'authentification à plusieurs facteurs, et il y a moins de chances de commettre une erreur qui pourrait vous verrouiller hors de la console OCI, annulez ces étapes et restaurez l'état non modifié de la stratégie "Stratégie de sécurité pour la console OCI".

- Créez un groupe et affectez-lui l'utilisateur à exclure. Reportez-vous aux sections Création d'un groupe et Ajout d'utilisateurs à un groupe.

-

Créez une règle de connexion.

-

Faites de la nouvelle règle la première de la stratégie "Stratégie de sécurité pour la console OCI".

- Sur la page de détails de la stratégie, cliquez sur Modifier la priorité.

- Utilisez les flèches pour modifier la priorité des règles de connexion.

- Cliquez sur Enregistrer les modifications.

Dès que vous êtes certain que tous les utilisateurs ont configuré l'authentification à plusieurs facteurs et qu'il n'y a aucune chance de vous verrouiller accidentellement hors de la console OCI, supprimez la nouvelle règle afin que la stratégie "Stratégie de sécurité pour la console OCI" revienne à son état non modifié.

Pour supprimer la règle :

- Sur la page Stratégies de connexion, cliquez sur Stratégie de sécurité pour la console OCI.

- Cochez la case correspondant à la nouvelle règle, puis cliquez sur Enlever la règle de connexion.

Désormais, tous les utilisateurs doivent utiliser l'authentification à plusieurs facteurs pour se connecter à la console OCI.

Fin de l'inscription à l'authentification à plusieurs facteurs

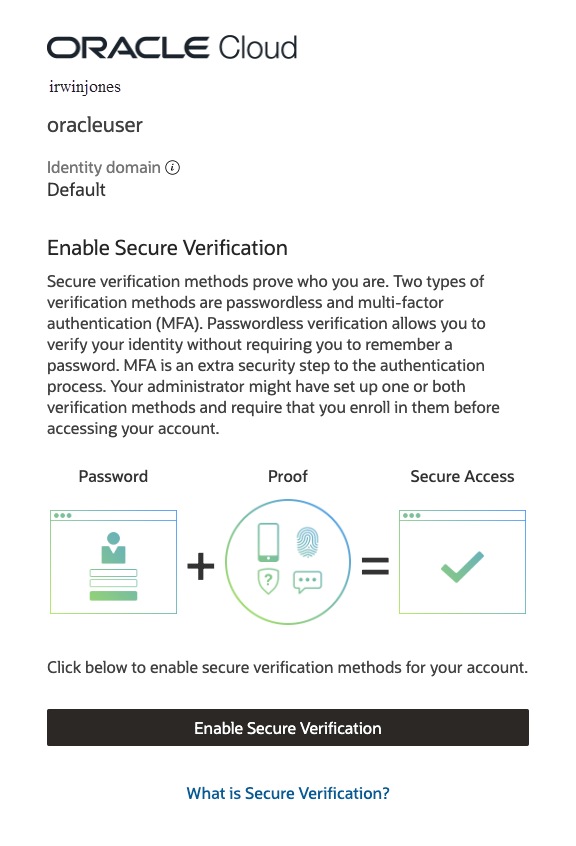

Une fois la stratégie de connexion "Stratégie de sécurité pour la console OCI" activée, toute personne se connectant à la console OCI sera invitée à terminer l'inscription à l'authentification à plusieurs facteurs à l'aide d'Oracle Mobile Authenticator (OMA).

Vous, ainsi que tous les autres utilisateurs qui se connectent à la console OCI, verrez un écran similaire à cet exemple.

Cliquez sur Activer la vérification sécurisée et suivez les instructions fournies dans Utilisation de l'application Oracle Mobile Authenticator.