Configurer l'intégration entre Oracle Access Governance et Oracle Cloud Infrastructure (OCI)

Vous pouvez établir une connexion entre Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) et Oracle Access Governance en tant que source faisant autorité et en tant que système géré. Pour ce faire, utilisez la fonctionnalité Systèmes orchestrés disponible dans la console Oracle Access Governance.

Le système OCI Orchestrated prend en charge les modes suivants et les deux, par défaut :

- Source faisant autorité : vous pouvez utiliser OCI en tant que source d'informations d'identité faisant autorité (de confiance) pour Oracle Access Governance.

- Système géré : vous pouvez gérer les groupes et les rôles d'application OCI IAM, y compris la certification des stratégies et l'appartenance aux groupes à l'aide d'Oracle Access Governance. Reportez-vous à Opérations prises en charge pour Oracle Cloud Infrastructure (OCI).

Les versions antérieures d'Oracle Access Governance utilisaient API Key Access pour se connecter à OCI IAM. Cette méthode est désormais obsolète et est remplacée par Resource Principal Access. Des détails sur la configuration d'un nouveau système orchestré à l'aide de cette méthode sont fournis dans Configuration de l'intégration avec OCI IAM. Si vous disposez de systèmes orchestrés existants qui utilisent l'accès aux clés d'API en phase d'abandon, vous devez migrer vers la nouvelle méthode en suivant les instructions de la section How To Migrate API Key Access To Resource Principal Access.

Terminologie

Avant de configurer l'intégration d'Oracle Access Governance avec OCI IAM, vous devez comprendre les termes suivants :

| Terme | Description |

|---|---|

| Système orchestré OCI | Représente une location OCI intégrée à Oracle Access Governance. |

| Demande de location | Location de l'instance Oracle Access Governance Service qui doit accéder à l'API OCI IAM dans la même location ou dans une autre location pour extraire/mettre à jour les entités IAM régies. |

| Location avec réponse | Location client dans laquelle des données d'identité OCI IAM sont présentes. |

| Accès intra-locataire | Cas d'utilisation lorsque vous disposez d'une seule location OCI agissant en tant que demandeur et répondeur. |

| Accès locataire croisé | Cas d'utilisation lorsque vous disposez de plusieurs locations OCI et que la location Demander est une instance distincte de la location Répondante. |

| Principal de ressource | Type de principal dans OCI IAM qui élimine la nécessité de créer et de gérer des informations d'identification utilisateur OCI pour l'accès à l'intégration. |

Prérequis

Pour pouvoir établir une connexion, vous devez créer des stratégies OCI qui permettent à votre système orchestré d'accéder à l'instance OCI à laquelle vous voulez procéder à l'intégration.

Conditions générales

Les prérequis généraux requis pour intégrer Oracle Access Governance à OCI IAM sont les suivants :

- Votre compte cloud doit utiliser des domaines d'identité pour gérer les identités sur OCI.

- En tant qu'administrateur cloud, vous devez pouvoir gérer les stratégies dans le compartiment racine de votre location.

- Si la location OCI répondant est régie en dehors de la région de l'instance de service Oracle Access Governance ayant fait la demande, elle doit s'abonner à une location résidant dans la région de l'instance de service Oracle Access Governance ayant fait la demande.

Comment Oracle Access Governance se connecte aux instances OCI IAM cible

Pour intégrer Oracle Access Governance aux systèmes orchestrés OCI IAM, vous devez configurer une connexion à l'aide de l'authentification de l'API OCI IAM et du principal de ressource. Le principal de ressource est un type de principal dans OCI IAM qui élimine la nécessité de créer et de gérer les informations d'identification utilisateur OCI pour l'accès à l'intégration. Pour configurer l'authentification de principal de ressource, vous devez générer et déployer un ensemble de stratégies vers la location ou les locations impliquées dans votre système orchestré. Le placement de ces stratégies est expliqué dans les diagrammes suivants :

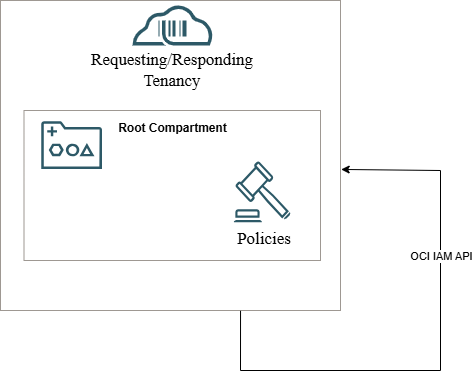

Placement de stratégie lorsque l'instance Oracle Access Governance Service (Requester) et la location OCI (Responder) régies se trouvent dans la même location

- Location d'hôte sur laquelle réside l'instance Oracle Access Governance Service. Il s'agit de la location qui demande l'accès à l'API OCI IAM à partir d'une location qui répond, afin que les données puissent être extraites/mises à jour pour les identités régies.

- Location dans laquelle les données d'identité OCI IAM sont présentes.

Dans ce cas d'emploi, vous devez uniquement déployer les stratégies générées vers une location. Ils couvriront l'accès requis pour la location en tant que demandeur et répondeur.

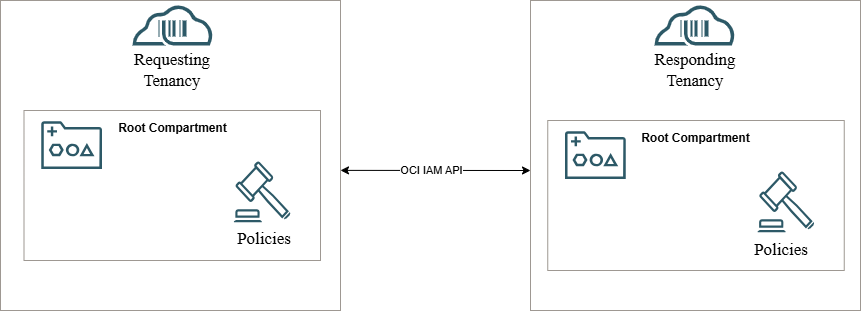

Placement de stratégie lorsque l'instance de service Oracle Access Governance (demandeur) et la location OCI (répondeur) régies sont dans des locations différentes

- Les stratégies relatives à la location à l'origine de la demande doivent être déployées vers OCI où réside votre instance de service Oracle Access Governance.

- Les stratégies relatives à la location répondante doivent être déployées vers la location dans laquelle les données d'identité OCI IAM sont présentes.

Procédure de configuration des stratégies requises pour l'intégration d'OCI IAM avec Oracle Access Governance

Pour pouvoir établir une connexion, vous devez créer des stratégies OCI qui permettent au système orchestré d'accéder au système cible.

- Obtenez les instructions de stratégie générées dans les paramètres d'intégration de votre système orchestré. Selon le cas d'emploi, il peut s'agir d'un seul ensemble d'instructions pour une intégration à location unique ou de deux ensembles d'instructions pour une configuration d'instance de service AG/de location externe. Les stratégies de votre configuration spécifique sont générées en fonction des informations que vous fournissez lors de la création du système orchestré, dont les détails sont fournis dans Configuration de l'intégration avec OCI IAM pour la boîte de dialogue Paramètres d'intégration. Veillez à copier les instructions exactement comme elles sont affichées dans les paramètres d'intégration.

- Créez les stratégies dans le compartiment racine de la location concernée.

Configuration de l'intégration avec OCI IAM

L'intégration à Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) est obtenue en configurant un nouveau système orchestré avec la console de gouvernance Oracle Access.

Accéder à la page Systèmes orchestrés

- Dans l'icône

du menu de navigation d'Oracle Access Governance, sélectionnez Administration des services → Systèmes orchestrés.

du menu de navigation d'Oracle Access Governance, sélectionnez Administration des services → Systèmes orchestrés. - Cliquez sur le bouton Ajouter un système orchestré pour démarrer le workflow.

Sélectionner un système

A l'étape Sélectionner un système du workflow, vous pouvez indiquer le type d'application que vous souhaitez intégrer.

- Sélection de Oracle Cloud Infrastructure.

- Cliquez sur Suivant.

Saisir les détails

- Entrez le nom du système auquel vous souhaitez vous connecter dans le champ Qu'est-ce que vous voulez appeler ce système ?.

- Entrez une description du système dans le champ Comment voulez-vous décrire ce système ?.

- Cliquez sur Suivant.

Ajouter des propriétaires

Lorsque vous configurez le premier système orchestré pour votre instance de service, vous ne pouvez affecter des propriétaires qu'après avoir activé les identités à partir de la section Gérer les identités.

- Sélectionnez un utilisateur actif Oracle Access Governance en tant que propriétaire principal dans le champ Qui est le propriétaire principal ?.

- Sélectionnez un ou plusieurs propriétaires supplémentaires dans la liste Qui d'autre en est propriétaire ?. Vous pouvez ajouter jusqu'à 20 propriétaires supplémentaires pour la ressource.

Paramètres de compte

- Lorsqu'une autorisation est demandée et que le compte n'existe pas encore, sélectionnez cette option pour créer de nouveaux comptes. Cette option est sélectionnée par défaut. Lorsque cette option est sélectionnée, Oracle Access Governance crée un compte s'il n'en existe pas lorsqu'une autorisation est demandée. Si vous désélectionnez cette option, les droits d'accès ne sont provisionnés que pour les comptes existants dans le système orchestré. Si aucun compte n'existe, l'opération de provisionnement échoue.

- Sélectionnez les destinataires des courriels de notification lorsqu'un compte est créé. Le destinataire par défaut est Utilisateur. Si aucun destinataire n'est sélectionné, aucune notification n'est envoyée lors de la création des comptes.

- Utilisateur

- Gestionnaire d'utilisateurs

- Configurer des comptes existantsRemarque

Vous ne pouvez définir ces configurations que si l'administrateur système l'autorise. Lorsque les paramètres globaux de résiliation de compte sont activés, les administrateurs de l'application ne peuvent pas gérer les paramètres de résiliation de compte au niveau du système orchestré.- Sélectionner ce qu'il faut faire avec les comptes lorsqu'une résiliation anticipée commence : choisissez l'action à effectuer lorsqu'une résiliation anticipée commence. Cela se produit lorsque vous devez révoquer les accès à l'identité avant la date de fin officielle.

- Supprimer : supprime tous les comptes et droits d'accès gérés par Oracle Access Governance.Remarque

Si un système orchestré spécifique ne prend pas en charge l'action, aucune action n'est entreprise. - Désactiver : désactive tous les comptes et tous les droits d'accès gérés par Oracle Access Governance.

- Supprimer les droits d'accès pour les comptes désactivés : pour garantir un accès résiduel nul, sélectionnez cette option pour supprimer les droits d'accès affectés directement et les droits d'accès accordés par une stratégie lors de la désactivation du compte.

- Aucune action : aucune action n'est entreprise lorsqu'une identité est marquée pour une résiliation anticipée par Oracle Access Governance.

- Supprimer : supprime tous les comptes et droits d'accès gérés par Oracle Access Governance.

- Sélectionner ce qu'il faut faire avec les comptes à la date de fin de contrat : sélectionnez l'action à effectuer lors de la fin de contrat officielle. Cela se produit lorsque vous devez révoquer les accès d'identité à la date de fin de contrat officielle.

- Supprimer : supprime tous les comptes et droits d'accès gérés par Oracle Access Governance.Remarque

Si un système orchestré spécifique ne prend pas en charge l'action Supprimer, aucune action n'est effectuée. - Désactiver : désactive tous les comptes et tous les droits d'accès gérés par Oracle Access Governance.

- Supprimer les droits d'accès pour les comptes désactivés : pour garantir un accès résiduel nul, sélectionnez cette option pour supprimer les droits d'accès affectés directement et les droits d'accès accordés par une stratégie lors de la désactivation du compte.

Remarque

Si un système orchestré spécifique ne prend pas en charge l'action Désactiver, le compte est supprimé. - Aucune action : aucune action n'est effectuée sur les comptes et les droits d'accès par Oracle Access Governance.

- Supprimer : supprime tous les comptes et droits d'accès gérés par Oracle Access Governance.

- Sélectionner ce qu'il faut faire avec les comptes lorsqu'une résiliation anticipée commence : choisissez l'action à effectuer lorsqu'une résiliation anticipée commence. Cela se produit lorsque vous devez révoquer les accès à l'identité avant la date de fin officielle.

- Lorsqu'une identité quitte votre entreprise, vous devez supprimer l'accès à ses comptes. Remarque

Vous ne pouvez définir ces configurations que si l'administrateur système l'autorise. Lorsque les paramètres globaux de résiliation de compte sont activés, les administrateurs de l'application ne peuvent pas gérer les paramètres de résiliation de compte au niveau du système orchestré.Sélectionnez l'une des actions suivantes pour le compte :

- Supprimer : supprimez tous les comptes et droits d'accès gérés par Oracle Access Governance.

- Désactiver : désactivez tous les comptes et marquez les autorisations comme inactives.

- Supprimer les droits d'accès pour les comptes désactivés : supprimer les droits d'accès directement affectés et accordés par une stratégie lors de la désactivation du compte afin de garantir un accès résiduel nul.

- Aucune action : n'effectuez aucune action lorsqu'une identité quitte l'organisation.

Remarque

Ces actions ne sont disponibles que si elles sont prises en charge par le type de système orchestré. Par exemple, si l'option Supprimer n'est pas prise en charge, vous verrez uniquement les options Désactiver et Aucune action. - Lorsque tous les droits d'accès d'un compte sont supprimés, par exemple lorsqu'une identité se déplace d'un service à l'autre, vous devrez peut-être décider quoi faire avec le compte. Sélectionnez l'une des actions suivantes, si elle est prise en charge par le type de système orchestré :

- Supprimer

- Désactiver

- Aucune intervention

- Gérer les comptes qui ne sont pas créés par Access Governance : sélectionnez cette option pour gérer les comptes qui sont créés directement dans le système orchestré. Vous pouvez ainsi rapprocher les comptes existants et les gérer à partir d'Oracle Access Governance.

- Ne pas autoriser les utilisateurs à effectuer des réinitialisations de mot de passe : sélectionnez cette option pour empêcher les utilisateurs de réinitialiser les mots de passe du système orchestré. Si le système orchestré ne prend pas en charge l'opération de modification de mot de passe, les réinitialisations de mot de passe ne sont pas disponibles et un message s'affiche.

Si vous ne configurez pas le système en tant que système géré, cette étape du workflow s'affiche mais n'est pas activée. Dans ce cas, vous passez directement à l'étape Paramètres d'intégration du workflow.

Si votre système orchestré nécessite un repérage de schéma dynamique, comme pour les intégrations Generic REST et Database Application Tables, seule la destination de courriel de notification peut être définie (Utilisateur, Usermanager) lors de la création du système orchestré. Vous ne pouvez pas définir les règles de désactivation/suppression pour les déménageurs et les sortants. Pour ce faire, vous devez créer le système orchestré, puis mettre à jour les paramètres de compte comme décrit dans Configurer les paramètres de compte système orchestré.

Paramètres d'intégration

A l'étape Paramètres d'intégration du workflow, entrez les détails de configuration requis pour permettre à Oracle Access Governance de se connecter au système.

- Entrez les paramètres d'installation suivants :

Champ Description Quel est l'OCID de la location OCI en cours d'intégration ? Entrez l'OCID de l'emplacement répondant. Pour plus d'informations sur les OCID, reportez-vous à Identificateur Oracle Cloud, à Syntaxe d'OCID et à Où obtenir l'OCID de la location et l'OCID de l'utilisateur. Remarque

Utilisez une location unique pour chaque système orchestré.Quelle est la région d'origine de la location OCI ? Entrez la région d'origine de la location OCI cible à l'aide de l'identificateur de région. L'identificateur de région de votre région d'origine se trouve dans Régions. L'identificateur de l'est des Etats-Unis (Ashburn) est us-ashburn-1. Reportez-vous à Région d'origine et à Comment trouver la région d'origine de ma location ?.Inclure tous les domaines en tant que source faisant autorité Cochez cette case pour inclure tous les domaines disponibles en tant que source sécurisée de données d'identité et d'attributs d'identité. Quels noms de domaine doivent être inclus en tant que source faisant autorité ? Sélectionnez les domaines qui doivent agir comme source fiable de données d'identité et d'attributs d'identité. Inclure tous les domaines lors de la gestion des autorisations Cochez cette case pour inclure tous les domaines de provisionnement et de gestion des comptes. Pour quels noms de domaine devons-nous gérer les autorisations ? Sélectionnez les domaines pour lesquels vous voulez gérer les droits d'accès et effectuer des opérations de provisionnement. Voulez-vous exclure des ressources et des stratégies du chargement de données ? Sélectionnez cette option pour inclure uniquement les comptes et les autorisations (groupes et rôles). Cela n'assimile pas les ressources et les stratégies, et vous ne pouvez pas les gérer à partir d'Oracle Access Governance. Remarque

Vous ne pourrez voir aucune stratégie ou ressource associée à une identité sur la page Navigateur à l'échelle de l'entreprise.Stratégies OCI requises ? Copiez les instructions exactes dans le compartiment root de la location concernée. Pour plus de détails sur les stratégies requises, reportez-vous à Connexion d'Oracle Access Governance aux instances OCI IAM cible. Reportez-vous à Gestion des stratégies pour appliquer les stratégies à votre location. - Cliquez sur Ajouter.

Terminer

- Effectuer une personnalisation avant d'activer le système pour les chargements de données

- Activer et préparer le chargement de données avec les valeurs par défaut fournies

Migration de l'accès aux clés d'API vers l'accès au principal de ressource

Si vous disposez de systèmes orchestrés OCI existants qui utilisent la méthode d'accès de clé d'API pour la connexion, vous devez migrer le plus rapidement possible vers la méthode d'accès de principal de ressource. Bien que la méthode d'accès à la clé d'API continue de fonctionner, aucune modification de la configuration existante ne peut être apportée. La méthode d'accès à la clé d'API sera en phase d'abandon et le principal de ressource est la méthode requise pour avancer.

- Accédez à la page Paramètres d'intégration en suivant les instructions fournies dans Configurer les paramètres d'intégration du système orchestré.

- Sur la page Paramètres d'intégration, un avertissement d'abandon apparaît si le système orchestré utilise la méthode d'accès de clé d'API. Pour lancer le processus de migration, cliquez sur le bouton En savoir plus sur la migration. Les stratégies requises pour mettre à jour vos locations OCI afin d'utiliser l'accès au principal de ressource seront affichées et doivent être copiées et appliquées exactement comme générées. Pour plus de détails sur les stratégies requises, reportez-vous à Connexion d'Oracle Access Governance aux instances OCI IAM cible. Pour plus de détails sur l'application des stratégies à votre location, reportez-vous à Gestion des stratégies.

- Une fois les stratégies appliquées, cliquez sur le bouton Tester l'intégration pour vérifier la connexion. Si vous avez des erreurs ou des messages, vérifiez votre configuration. Vous ne pourrez pas terminer la migration tant que le test n'aura pas abouti.

- Si votre connexion est confirmée, cliquez sur le bouton Migrer pour démarrer la migration.

- Une fois la migration terminée, un message vous confirme que l'intégration utilise désormais la méthode d'accès requise.

Une fois la migration vers la méthode Principal de ressource terminée, vous ne pouvez pas inverser la procédure et rétablir la méthode des clés d'API sur votre système orchestré.

Modes de configuration pris en charge pour OCI IAM

Les intégrations Oracle Access Governance peuvent être configurées dans différents modes de configuration en fonction de vos besoins en matière de données d'identité d'intégration et de comptes de provisionnement.

-

Source faisant autorité

Vous pouvez choisir des domaines OCI IAM en tant que source sécurisée de données d'identité et d'attributs d'identité dans Oracle Access Governance. Les domaines sélectionnés en tant que source faisant autorité sont utilisés pour créer un profil d'identité composite. Pour plus de détails, reportez-vous à Gestion des attributs d'identité.

-

Système géré

Vous pouvez gérer les comptes OCI, les groupes IAM, les rôles d'application, les stratégies et les ressources à partir d'Oracle Access Governance. Les domaines sélectionnés en tant que systèmes gérés ne sont utilisés que pour les activités de provisionnement, telles que la gestion du cycle de vie des identités, l'exécution des révisions d'accès, la configuration des contrôles d'accès, etc.

Opérations prises en charge pour OCI

Le système orchestré Oracle Cloud Infrastructure prend en charge les opérations de compte suivantes lors du provisionnement d'une identité.

- Configurer le système orchestré

Reportez-vous à Configurer l'intégration avec OCI.

-

Charger des données

Assimilez les comptes qui peuvent être gérés par Oracle Access Governance.

-

Mettre en correspondance les attributs d'identité et de compte à l'aide de règles de corrélation

Vérifiez ou configurez des règles de mise en correspondance pour qu'elles correspondent aux données d'identité et de compte, et créez un profil d'identité composite. Pour afficher la règle de correspondance par défaut pour ce système orchestré, reportez-vous à Règles de correspondance par défaut.

-

Créer compte

Assimilez les données de compte à partir de votre système orchestré ou demandez l'accès à une identité. Cela vous permet de provisionner des droits.

-

Supprimer un compte

Supprimer un compte associé à une identité. L'accès au compte est ainsi supprimé. Le workflow de suppression est également déclenché lorsque l'attribut d'identité

statusinclus à partir d'une source faisant autorité est défini sur null. Pour plus de détails, reportez-vous à Gestion des attributs d'identité. - Mettez à jour les détails du compte en affectant ou en supprimant les autorisations.

- Affecter des groupes OCI IAM

- Enlever les groupes OCI IAM

- Affecter des rôles d'application

- Enlever les rôles d'application

Modifier les fonctionnalités utilisateur avec le profil de compte OCI

Configurez le profil de compte pour votre système géré OCI IAM afin de modifier les fonctionnalités utilisateur à partir de la console de gouvernance Oracle Access. Vous pouvez définir des fonctionnalités, telles que les clés d'API, le jeton d'authentification, les informations d'identification SMTP, les clés secrètes client, les informations d'identification client OAuth 2.0 et les mots de passe de base de données.

Vous pouvez modifier les fonctionnalités utilisateur lors de la création d'un compte ou d'un événement de mise à jour de compte. Pour ce faire :

- Créer des profils de compte : configurez d'abord le profil de compte requis pour provisionner des utilisateurs à partir d'Oracle Access Governance vers le domaine OCI IAM défini en tant que système géré. Reportez-vous à Configuration de profils de compte dans Oracle Access Governance.

- Configurer les attributs de compte des fonctionnalités utilisateur dans le profil de compte.

- Créez un groupe d'accès pour votre système orchestré OCI IAM et associez le profil de compte. Reportez-vous à Création d'un package d'accès.

- Lancez une auto-demande ou demandez l'accès à une autre identité. Reportez-vous à Demande d'accès à une ressource.

-

Après approbation, vérifiez les modifications dans le journal d'activité :

- Pour l'activité de création ou de mise à jour de compte, sélectionnez Afficher les détails.

- Sous la section Données de compte, vous pouvez afficher les fonctionnalités utilisateur provisionnées conformément au profil de compte configuré.

Règles de correspondance par défaut

Pour mettre en correspondance des comptes avec des identités dans Oracle Access Governance, vous devez disposer d'une règle de mise en correspondance pour chaque système orchestré.

La règle de correspondance par défaut pour le système orchestré OCI IAM est la suivante :

| Mode | Règle de correspondance par défaut |

|---|---|

|

Correspondance d'identités

La mise en correspondance des identités vérifie si les identités entrantes correspondent à des identités existantes ou nouvelles. |

Valeur d'écran :

|

|

Rapprochement de comptes

La mise en correspondance des comptes vérifie si les comptes entrants correspondent aux identités existantes. |

Valeur d'écran :

|

Présentation fonctionnelle : cas d'utilisation pris en charge pour l'intégration OCI

L'intégration OCI IAM prend en charge la gestion des comptes OCI à partir d'Oracle Access Governance :

Exemples de provisionnement de cas d'utilisation

Provisionnement de groupes - Affectation de groupes à des utilisateurs

Affectez plusieurs groupes OCI IAM pour un domaine OCI à partir d'Oracle Access Governance. Par exemple, vous pouvez provisionner des développeurs travaillant sur plusieurs projets vers différentes ressources OCI IAM, chaque groupe étant associé à des ressources spécifiques.

- Créez un groupe d'accès pour le système orchestré OCI et sélectionnez les groupes OCI IAM disponibles dans le domaine. Pour plus d'informations, reportez-vous à Création d'un package d'accès.

- Pour affecter des utilisateurs dans OCI à des groupes OCI, procédez comme suit :

- Créez une stratégie Oracle Access Governance et associez les groupes faisant partie du groupe d'accès à la collection d'identités dans cette stratégie. Pour plus de détails, reportez-vous à Gestion des stratégies et à Création de collections d'identités.

- Vous pouvez également demander des lots d'accès ou des rôles directement en lançant une demande à partir des flux en libre-service. Pour plus d'informations, reportez-vous à Demande d'accès.

Certifier les révisions d'accès aux identités pour les groupes accordés via une demande d'accès par Oracle Access Governance. Pour plus d'informations, reportez-vous à Système admissible Oracle Cloud Infrastructure.

Provisionnement de rôles d'application - Affecter des rôles

A l'aide d'Oracle Access Governance, vous pouvez provisionner des rôles d'application OCI vers des identités OCI pour des services exécutés dans un domaine OCI. Vous pouvez même l'utiliser pour provisionner les rôles Oracle Access Governance vers d'autres identités. Par exemple, vous pouvez packager les rôles d'application Oracle Access Governance pertinents et provisionner le groupe d'accès à un groupe de spécialistes IAM.- Créez un groupe d'accès pour le système orchestré OCI et sélectionnez des rôles d'application pour les services disponibles dans le domaine. Pour plus d'informations, reportez-vous à Création d'un package d'accès.

- Pour affecter des utilisateurs dans OCI avec des rôles d'application, procédez comme suit :

- Créez une stratégie Oracle Access Governance. Associez des groupes d'accès comprenant des rôles d'application à une collection d'identités dans cette stratégie. Pour plus de détails, reportez-vous à Gestion des stratégies et à Création de collections d'identités.

- Vous pouvez également demander ce groupe d'accès ou ce rôle directement en lançant une demande à partir des flux en libre-service. Pour plus d'informations, reportez-vous à Demande d'accès.

Vous pouvez également certifier les révisions d'accès aux identités pour les rôles accordés via une demande d'accès par Oracle Access Governance. Pour plus d'informations, reportez-vous à Système admissible Oracle Cloud Infrastructure.

Revues de stratégie OCI : révocation d'instructions de stratégie avec trop de privilèges à partir des stratégies OCI

A l'aide d'Oracle Access Governance, vous pouvez certifier les stratégies OCI en créant des campagnes de révision des stratégies à la demande à partir de la console Oracle Access Governance. Par exemple, vous pouvez exécuter des révisions trimestrielles sur la stratégie de stockage et de réseau définie de votre location afin d'évaluer si celles-ci respectent le principe du moindre privilège et les exigences réglementaires applicables.

Créez une campagne de révision de stratégie pour les stratégies OCI. En fonction des informations et des recommandations prescriptives, les réviseurs peuvent prendre la décision éclairée d'approuver ou de rejeter une stratégie entière à la fois, ou de prendre la décision d'approuver ou de rejeter une instruction de stratégie spécifique dans cette stratégie.

Pour plus d'informations, reportez-vous à Examen de l'accès aux systèmes gérés par Oracle Cloud Infrastructure (OCI) et à Création de campagnes de révision de stratégie.

Revues d'appartenance au groupe : Accepter ou révoquer l'accès d'appartenance au groupe OCI IAM

Grâce à Oracle Access Governance, vous pouvez certifier l'adhésion aux groupes OCI IAM en créant des campagnes de vérification de la collecte des identités à la demande. Par exemple, vous pouvez exécuter des révisions d'appartenance à un groupe pour certifier que seuls les membres éligibles font partie du groupe Administrateur de base de données, en gérant et en maintenant l'infrastructure de base de données pour votre projet. Une identité avec le rôle Analyste des ventes ne doit pas être associée à ce groupe.

Créez une campagne de révision de collection d'identités pour les groupes OCI IAM. En fonction des recommandations et des informations prescriptives, les réviseurs peuvent prendre des décisions éclairées pour approuver ou révoquer les membres du groupe. Si vous choisissez de vérifier les groupes OCI IAM et qu'il contient quelques membres provisionnés à partir d'Oracle Access Governance, vous pouvez uniquement accepter ou révoquer les membres affectés directement. Pour les membres provisionnés à partir d'Oracle Access Governance, choisissez de consulter les groupes d'accès OCI à l'aide de la mosaïque Quels droits d'accès ?. Pour plus d'informations, reportez-vous à Examen de l'accès aux systèmes gérés par Oracle Cloud Infrastructure (OCI) et à Création de campagnes de révision de collecte d'identités.