Eseguire l'integrazione con Oracle Identity Governance

Puoi eseguire l'integrazione con Oracle Identity Governance (OIG) per abilitare l'orchestrazione delle identità, automatizzando l'onboarding di account e abilitazioni, ruoli e riconciliazione degli account. È possibile integrare una sola applicazione OIG attiva alla volta.

Componenti certificati

Il sistema di destinazione può essere uno qualsiasi dei seguenti:

- Numero di patch del bundle 12.2.1.4 di Oracle Identity Governance 11 (12.2.1.4.220703) o versione successiva. Se la versione corrente di Oracle Identity Governance non è compatibile, contattare il Supporto Oracle, che può organizzare una patch per il sistema Oracle Identity Governance

- Oracle Identity Governance 14.1.2.1.0 o versione successiva.

Requisiti indispensabili

I dati di origine di Oracle Identity Governance devono soddisfare i seguenti requisiti in Oracle Access Governance

Passo 1: Abilita flag di certificazione per applicazione, abilitazioni e ruoli

Il flag Certificabile deve essere selezionato per le applicazioni, le abilitazioni e i ruoli, come indicato di seguito.

- Selezionare il flag Certificabile per Applicazioni e spettanze

- Connettersi all'applicazione self-service di Oracle Identity Governance.

- Andare a Gestisci, quindi a Richiedi se stessi

- Cercare l'applicazione e selezionare l'icona delle informazioni.

- Selezionare il flag Certificabile.

- per i ruoli,

- Connettersi all'applicazione self-service di Oracle Identity Governance.

- Andare a Gestisci, quindi a Ruoli

- Cercare il ruolo e selezionare l'icona delle informazioni.

- In Attributi catalogo selezionare la casella di controllo Certificabile.

Passo 2: concedere i tipi in Oracle Identity Governance

Come utente in Oracle Identity Governance, è necessario disporre dei seguenti tipi di privilegio:

- Conti e spettanze con accantonamento diretto

- Richiedi account e spettanze di provisioning

- Conti e spettanze riconciliati dagli obiettivi

- Account e spettanze caricati in blocco

- Ruolo richiesta o provisioning diretto associato al criterio di accesso

Passo 3: ottenere l'URL JDBC

È necessario l'URL JDBC di OIG nelle impostazioni di connessione.

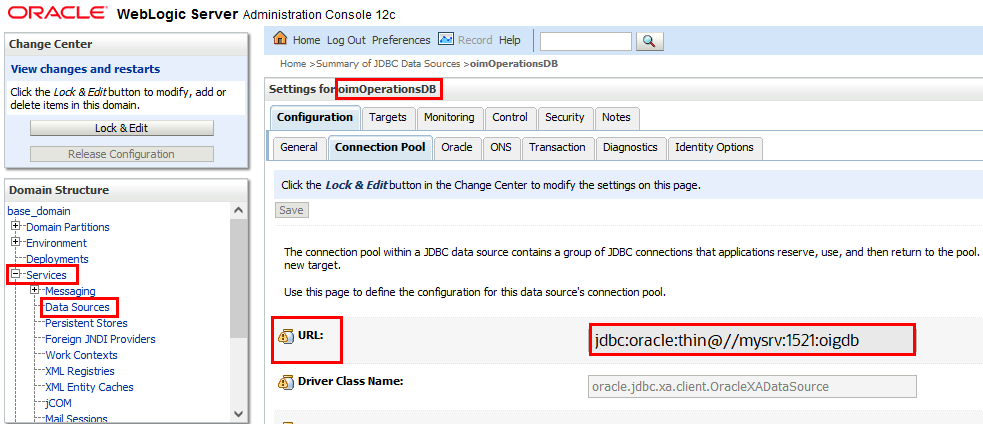

- Connettersi alla console di amministrazione di Oracle WebLogic Server associata all'istanza di Oracle Identity Governance.

- Passare a Servizi → Origini dati.

- Selezionare oimOperationsDB dalla scheda Configurazioni.

- Selezionare Connections Pool e copiare il valore dal campo URL: da utilizzare come URL JDBC di Oracle Identity Governance.

Di riferimento:

Passo 4: ottenere l'URL del server di Oracle Identity Governance

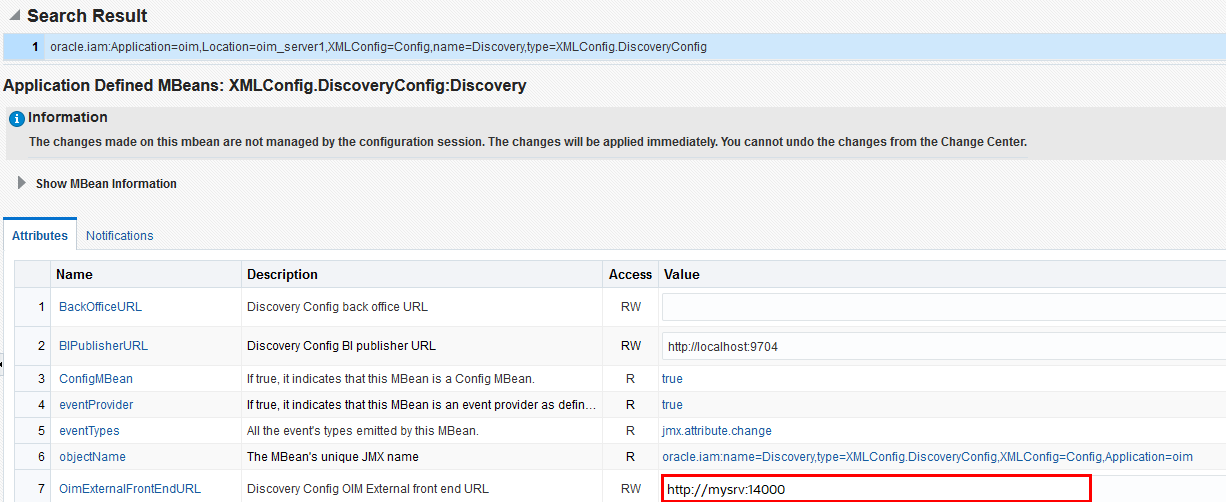

- Eseguire il login a Oracle Enterprise Manager Fusion Middleware Control.

- Passare a Browser MBean di sistema e trovare l'MBean XMLConfig.DiscoveryConfig.

- Copiare il valore dell'attributo OimExternalFrontEndURL e utilizzarlo come valore per l'URL del server Oracle Identity Governance.

Configura integrazione per Oracle Identity Governance

È possibile configurare l'agente Oracle Identity Governance per connettersi a Oracle Access Governance, immettere i dettagli di connessione e le credenziali per il sistema di destinazione e creare un agente specifico per l'ambiente.

Passa alla pagina Sistemi orchestrati

La pagina Sistemi orchestrati di Oracle Access Governance Console consente di avviare la configurazione del sistema orchestrato.

Seleziona sistema

Nel passo Seleziona sistema del workflow è possibile specificare il tipo di sistema che si desidera integrare con Oracle Access Governance.

È possibile cercare il sistema richiesto in base al nome utilizzando il campo Cerca.

- Selezionare Oracle Identity Governance.

- Selezionare Next.

Aggiungi dettagli

Aggiungere dettagli quali nome, descrizione e modalità supportate. Impossibile modificare la modalità dopo aver creato il sistema orchestrato.

Con l'integrazione, puoi configurare Oracle Identity Governance in modo che funzioni come origine di identità completa, come origine di attributi di identità per le identità esistenti o come sistema gestito.

- Immettere il nome del sistema a cui si desidera connettersi nel campo Nome.

- Immettere una descrizione nel campoDescrizione per il sistema.

- Decidere se questo sistema orchestrato è un'origine affidabile, Oracle Access Governance gestisce sempre le autorizzazioni per questo sistema orchestrato.

-

Questa è l'origine affidabile per le identità personali

Selezionare una delle seguenti opzioni:

- Origine delle identificative e dei relativi attributi: il sistema funge da identità di origine e attributi associati. Le nuove identità vengono create tramite questa opzione.

- Solo origine degli attributi di identità: il sistema acquisisce ulteriori dettagli sugli attributi di identità e li applica alle identità esistenti. Questa opzione non include o crea nuovi record di identità.

-

Questa è l'origine affidabile per le identità personali

- Selezionare Next.

Aggiungi proprietari

Aggiungere proprietari principali e aggiuntivi al sistema orchestrato per gestire le risorse.

Quando si imposta il primo sistema orchestrato per l'istanza del servizio, è possibile assegnare i proprietari solo dopo aver abilitato le identità dalla sezione Gestisci identità.

- Selezionare un utente attivo di Oracle Access Governance come proprietario principale nel campo Chi è il proprietario principale?.

- Selezionare uno o più proprietari aggiuntivi nell'elenco Chi altro lo possiede?. È possibile aggiungere fino a 20 proprietari aggiuntivi per la risorsa.

Impostazioni di integrazione

Immettere i dettagli di connessione per il sistema Oracle Identity Governance.

- Nel campo Qual è l'URL JDBC del database server OIG? immettere l'URL JDBC del database OIG a cui si desidera connettersi. Per ottenere l'URL JDBC, vedere Passo 3: Ottenere l'URL JDBC.

- Nel campo Qual è il nome utente del database OIG? immettere l'utente del database, con accesso in lettura, per connettersi al database OIG. Per i dettagli, vedere Passo 4: ottenere l'URL del server di Oracle Identity Governance

- Nel campo Password, immettere la password per l'utente del database OIG specificato.

- Nel campo Qual è l'URL del server OIG? immettere l'URL del server OIG con cui si desidera eseguire l'integrazione.

- Nel campo Qual è il nome utente del server OIG? immettere l'utente OIG utilizzato per la correzione e la ricerca automatica dello schema. L'utente del server Oracle Identity Governance deve appartenere al ruolo Amministratore di sistema per supportare sia la risoluzione che la ricerca automatica degli schemi per gli attributi personalizzati. Se è necessaria solo una misura correttiva, l'utente può invece appartenere al ruolo OrclOAGIntegrationAdmin, ma la ricerca automatica degli schemi non funzionerebbe per tale utente.

- Nel campo Password server OIG, immettere per autenticare l'utente del server OIG quando si chiamano le API OIG per eseguire la correzione.

- Si desidera abilitare il caricamento dati incrementale del database OIG?: selezionare questa opzione per eseguire il caricamento dati incrementale. Se l'opzione Day-N è selezionata, i caricamenti dati utilizzano una modalità basata sugli eventi che applica le modifiche a Oracle Access Governance man mano che si verificano, anziché come snapshot periodico. Se si seleziona questa opzione, assicurarsi di aver completato i task dei prerequisiti nel database OIG definito in Fasi di impostazione del database per il caricamento dati basato su eventi.Nota

Utilizzare questa opzione per visualizzare gli eventi di OIG in tempo reale anziché periodicamente. Ad esempio, se l'organizzazione crea un'identità per un utente che deve riflettersi immediatamente in Oracle Access Governance, è necessario utilizzare questa opzione. Quando viene aggiunta l'identità, l'evento non viene annotato dall'integrazione e riconciliato con Oracle Access Governance. Il caricamento dati snapshot predefinito non riconcilierebbe la nuova identità fino alla successiva esecuzione pianificata. Con il caricamento dei dati basato sugli eventi, le modifiche vengono identificate in tempo reale e caricate in Oracle Access Governance durante ogni evento. - Verificare che i dettagli immessi siano corretti e selezionare il pulsante Aggiungi.

- Nel passo Scarica agente, selezionare il collegamento Scarica e scaricare il file zip dell'agente nell'ambiente in cui verrà eseguito l'agente.

Termina

Completare la configurazione del sistema orchestrato specificando se eseguire ulteriori personalizzazioni o attivare ed eseguire un caricamento dati.

Il passo finale del workflow è Fine.

Nel passo Fine del workflow viene richiesto di scaricare l'agente che si desidera utilizzare per l'interfaccia tra Oracle Access Governance e Oracle Identity Governance. Selezionare il collegamento Scarica per scaricare il file zip dell'agente nell'ambiente in cui verrà eseguito l'agente.

Dopo aver scaricato l'agente, seguire le istruzioni spiegate nell'articolo Amministrazione agente.

- Personalizzare prima di abilitare il sistema per i caricamenti dati

- Attivare e preparare il caricamento dati con le impostazioni predefinite fornite

Configurare i passi del database per il caricamento dati basato su eventi

Quando si crea o si aggiorna un sistema orchestrato di Oracle Access Governance, è possibile abilitare l'opzione di caricamento dati basato sugli eventi. Questa opzione consente di passare il caricamento dei dati Day-N dal modello basato su snapshot predefinito a uno basato su eventi. Un prerequisito per questa opzione richiede la creazione di un utente di sola lettura nel database OIG e la concessione dei ruoli e dei privilegi di sistema necessari.

Attributi supportati per filtro caricamento dati utente

Quando si configura un sistema orchestrato in dati integrati da Oracle Identity Governance, è possibile filtrare i dati utente che si desidera includere in Oracle Access Governance. È possibile limitare gli utenti inseriti impostando filtri su attributi di identità quali reparto, tipo di dipendente, ubicazione e altri.

Caratteristiche filtro caricamento dati utente

È necessario conoscere le seguenti caratteristiche del filtro befire per la configurazione dei filtri di caricamento dati utente nel sistema orchestrato.

- Per la corrispondenza dei filtri di ricerca utente e dei filtri dei valori dei dati utente viene fatta distinzione tra maiuscole e minuscole. Ad esempio, un filtro

department = Human Resourcesnon restituisce gli utenti con un valoredepartment = HUMAN RESOURCESoDepartment = Human Resources. - Se nessun utente o account corrisponde al filtro di caricamento dati utente, Oracle Access Governance non includerà dati da Oracle Identity Governance. In questo caso, tuttavia, il caricamento dei dati stesso sarebbe etichettato come positivo nel registro delle attività, anche se non sono presenti identità o account.

- I valori del filtro di caricamento dati utente non possono superare 1000 per qualsiasi attributo di filtro specifico.

- Se un agente è già installato, è necessario eseguire l'aggiornamento dell'agente per abilitare i filtri di caricamento dati utente. Per ulteriori informazioni su come aggiornare l'agente, vedere Uso di esempio dell'agente.

Elenco di attributi supportati per filtro caricamento dati utente

È possibile filtrare gli utenti inclusi in Oracle Identity Governance in base agli attributi seguenti.

| Nome attributo Oracle Access Governance | Nome attributo Oracle Identity Governance |

|---|---|

| employeeType | usr_emp_type |

| jobCode | usr_job_code |

| dipartimento | usr_dept_no |

| ubicazione | usr_location |

| stato | usr_state |

| postalCode | usr_postal_code |

| paese | usr_country |

| managerUid | usr_manager_key |

| managerLogin | usr_login (usr_login del responsabile) |

| organizationUid | act_key |

| organizationName | act_name act_name della tabella azioni |

| territory | usr_territory |

Esempio di filtri caricamento dati utente

| Caso d'uso | Parametri di configurazione |

|---|---|

|

Utente con department=Product Development and jobCode=IC004 o M0003 |

|

|

Utente con stato =Kent and organizationUid=1 o 4 |

|

|

Utente con postalCode = 78045 o 12204 con delimitatore personalizzato n. n. |

|

|

Utente con managerUid = 17981 o 17854 e managerLogin = DINORAH.PREWITT o JOELLA.SHANNON |

|

Il nome del valore del filtro e il valore del filtro fanno distinzione tra maiuscole e minuscole. Utilizzando gli esempi, uno qualsiasi dei seguenti sarebbe un filtro non valido e non restituirà risultati:

- Esempio1:

- userFilter1Name=ALLOYUID

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Esempio2:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=Dinorah.Prewitt~SHIRLEY.THOMAS

- Esempio3:

- USERFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Esempio4:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- USERFILTER2VALUE=DINORAH.PREWITT~SHIRLEY.THOMAS

Modalità di configurazione supportate per il sistema orchestrato di Oracle Identity Governance

È possibile impostare modalità di configurazione diverse a seconda del requisito per le identità di inserimento, gli attributi di identità e gli account di provisioning.

Oracle Identity Governance supporta quanto riportato di seguito

- Sia (Authoritative - Source of Identity) che sistema gestito

- Sia (Authoritative - Origine attributo identità) che sistema gestito

- Solo sistema gestito

Controlli di sicurezza per prevenire la perdita di dati non intenzionale

Impostare controlli di sicurezza per evitare perdite di dati accidentali o non intenzionali in Oracle Access Governance.

Regole di corrispondenza predefinite

Per mappare gli account alle identità, applicare le regole di corrispondenza riportate di seguito.

| Modalità | Regole di corrispondenza predefinite |

|---|---|

| Origine autorevole | User login = Employee user name |

| Sistema gestito | Non supportato. La corrispondenza si basa sull'UID. |

del menu di navigazione di Oracle Access Governance selezionare Amministrazione servizi → Sistemi orchestrati.

del menu di navigazione di Oracle Access Governance selezionare Amministrazione servizi → Sistemi orchestrati.