Configura Autonomous AI Database for Proof of Concept (POC)

Questo caso d'uso dimostra come configurare rapidamente le risorse di Autonomous AI Database su un'infrastruttura Exadata dedicata per lo sviluppo di applicazioni proof of concept (POC).

Oracle Autonomous AI Database on Dedicated Exadata Infrastructure è un ambiente di database altamente automatizzato e completamente gestito in esecuzione in Oracle Cloud Infrastructure (OCI) con risorse hardware e software impegnate. Queste risorse isolate consentono alle organizzazioni di soddisfare rigorosi requisiti di sicurezza, disponibilità e prestazioni, riducendo al contempo costi e complessità.

Se stai cercando di creare rapidamente un ambiente POC Autonomous AI Database, continua a leggere.

Suggerimento: per una configurazione completa e consigliata che prevede l'impostazione di ambienti Autonomous AI Database di sviluppo e produzione separati, vedere Configura Autonomous AI Database con Reference Architecture.

Conoscenza dei prerequisiti

Per comprendere e apprezzare appieno questo caso d'uso, dovresti avere una conoscenza di base di Autonomous AI Database on Dedicated Exadata Infrastructure, incluse le sue opzioni di distribuzione, i componenti chiave dell'infrastruttura, i ruoli utente e le funzioni principali. Per informazioni più dettagliate, consulta la sezione Informazioni su Autonomous AI Database on Dedicated Exadata Infrastructure.

Caso d'uso

Acme Company sta prendendo in considerazione Autonomous AI Database on Dedicated Exadata Infrastructure per le sue applicazioni di progetto interne. Prima della finalizzazione, Acme I.T. decide di sviluppare un'applicazione proof of concept (POC) denominata PocApp utilizzando Autonomous AI Database on Dedicated Exadata Infrastructure per aiutarli a valutare le funzionalità del servizio.

Il reparto di Acme I.T. assumerà il ruolo di amministratore della flotta, responsabile della creazione e della gestione delle risorse EI (Exadata Infrastructure) e AVMC (Autonomous Exadata VM Cluster) per l'azienda. Inoltre, assume il ruolo DBA dell'applicazione per creare Autonomous Container Database (ACD) e Autonomous AI Database per gli utenti del database.

Nota: questo esempio illustra l'amministratore della flotta che crea e gestisce le risorse di Autonomous Container Database e Autonomous AI Database. Tuttavia, la tua organizzazione potrebbe preferire che l'applicazione DBA intraprenda questo compito.

Risorse necessarie

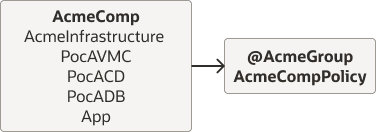

Componenti IAM OCI

Descrizione dell'illustrazione adbd-poc-iamcomps.png

-

Un compartimento denominato AcmeComp per posizionare le risorse.

-

Un gruppo denominato AcmeGroup a cui è possibile assegnare gli utenti.

Nota: qualsiasi utente aggiunto a questo gruppo può essere eseguito come amministratore della flotta, DBA dell'applicazione o sviluppatore.

-

Un criterio denominato AcmeCompPolicy per specificare l'accesso utente alle risorse a livello di compartimento e tenancy.

Risorse di rete

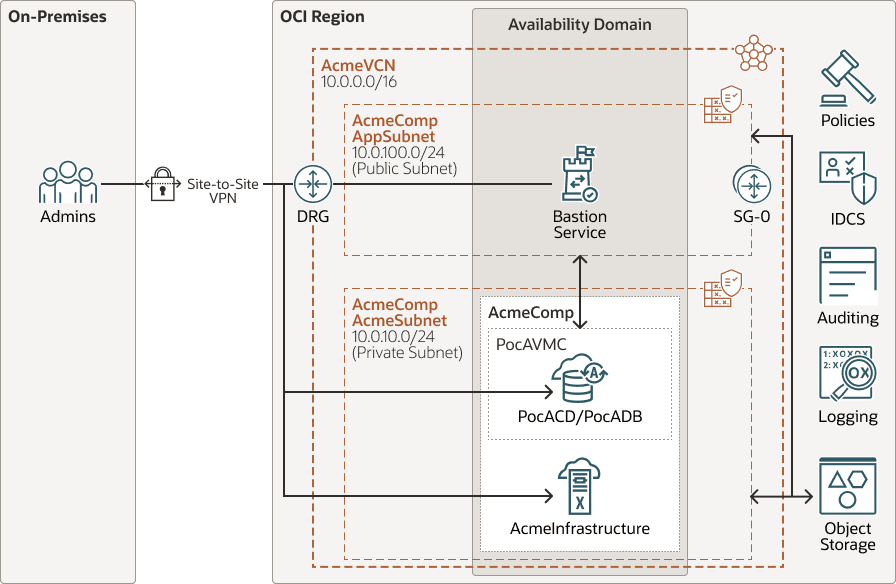

Descrizione dell'illustrazione configure-adbd-poc-network.png

![]() rappresenta una lista di sicurezza.

rappresenta una lista di sicurezza.

-

Implementazioni di Oracle Public Cloud:

-

Una VCN per fornire la connettività di rete a tutte le risorse dell'infrastruttura dedicata. Questa VCN si connetterà alla VPN dell'azienda Acme utilizzando una VPN IPSec VPN e avrà una risorsa gateway Internet che blocca tutto il traffico Internet in entrata. Verrà denominata AcmeVCN.

-

Due subnet per fornire l'isolamento dell'accesso alla rete, una per le risorse di Autonomous AI Database e un'altra per le risorse client e di livello medio dell'applicazione. Queste subnet verranno denominate rispettivamente AcmeSubnet e AppSubnet.

Nota: per semplicità, stiamo utilizzando una singola VCN e sfruttando le subnet per fornire isolamento della rete. Tuttavia, è anche possibile creare più VCN per fornire l'isolamento di accesso alla rete richiesto. In questo esempio, viene creato sia AcmeSubnet che AppSubnet in AcmeComp per semplicità. A seconda delle esigenze, è possibile facoltativamente posizionare queste subnet in compartimenti separati.

-

-

Implementazioni di Exadata Cloud@Customer:

-

Impostare le regole di rete come elencato in Requisiti di rete per Oracle Exadata Database Service on Cloud@Customer in Preparazione per Exadata Database Service on Cloud@Customer.

-

Inoltre, aprire la porta 1522 per consentire il traffico TCP tra il database primario e il database di standby in un'impostazione di Autonomous Data Guard.

-

Risorse di Autonomous AI Database

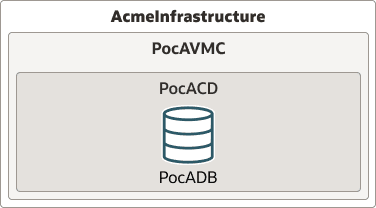

Descrizione dell'illustrazione adbd-config-poc.png

Risorse di Autonomous AI Database in base alla configurazione descritta in precedenza.

-

Un'infrastruttura Exadata denominata AcmeInfrastructure.

-

Un cluster VM Autonomous Exadata (AVMC) all'interno di AcmeInfrastructure. Questo AVMC è denominato PocAVMC.

-

PocAVMC ospita l'Autonomous Container Database (ACD) e l'Autonomous AI Database, denominati rispettivamente PocACD e PocADB, per lo sviluppo dell'applicazione PocApp.

Passi di alto livello

Prima che Acme I.T. inizi a configurare le risorse di Autonomous AI Database sull'infrastruttura Exadata dedicata, richiede un aumento del limite del servizio utilizzando la console OCI per aggiungere risorse dell'infrastruttura Exadata - Database server e server di storage alla tenancy. Per ulteriori dettagli, vedere Richiedere un incremento del limite del servizio.

Di seguito sono elencati i passi di alto livello per implementare questo caso d'uso:

-

L'IT Acme o l'amministratore della sicurezza per la tenancy cloud dell'azienda Acme crea il compartimento AcmeComp, il gruppo AcmeGroup e il criterio del compartimento AcmePolicy per l'isolamento delle risorse.

-

Per l'isolamento degli accessi:

-

Per le distribuzioni di Oracle Public Cloud, Acme I.T. o l'amministratore di rete per Acme crea le risorse di rete seguenti nel compartimento AcmeComp:

-

VCN: AcmeVCN

-

Subnet private: AcmeSubnet

-

Subnet pubblica: AppSubnet

-

-

Per le distribuzioni di Exadata Cloud@Customer, Acme I.T. o l'amministratore di rete di Acme garantisce di:

-

Impostare le regole di rete come elencato in Requisiti di rete per Oracle Exadata Database Service on Cloud@Customer in Preparazione per Exadata Database Service on Cloud@Customer.

-

Aprire la porta 1522 per consentire il traffico TCP tra il database primario e il database di standby in un'impostazione di Autonomous Data Guard.

-

-

-

Dopo aver creato le risorse di rete, l'amministratore della sicurezza aggiunge l'utente cloud di un membro I.T. Acme designato ad AcmeGroup, autorizzando quindi tale utente come amministratore della flotta.

-

L'amministratore della flotta appena autorizzato crea le risorse dell'infrastruttura dedicate seguenti nel compartimento AcmeComp, nell'ordine elencato di seguito:

-

Risorsa dell'infrastruttura Exadata denominata AcmeInfrastructure.

-

Cluster VM Autonomous Exadata (AVMC) denominato PocAVMC, che specifica l'infrastruttura Exadata appena creata.

Nota: per le distribuzioni di Oracle Public Cloud, utilizzare AcmeVCN e AcmeSubnet come VCN e subnet.

-

Autonomous Container Database (ACD) denominato PocACD nel compartimento AcmeComp, specificando PocAVMC come risorsa di base.

-

Autonomous AI Database denominato PocADB nel compartimento AcmeComp, specificando PocACD come risorsa di base.

-

Passo 1. Crea componenti IAM OCI

In questo passo, l'amministratore della sicurezza per la tenancy cloud dell'azienda Acme crea i componenti IAM OCI riportati di seguito per l'isolamento delle risorse.

-

Compartimento AcmeComp.

Per eseguire questo passo, l'amministratore della sicurezza segue le istruzioni riportate in Gestione dei compartimenti in Documentazione di Oracle Cloud Infrastructure per creare un compartimento utilizzando la console di Oracle Cloud. Quando segue queste istruzioni, l'amministratore della sicurezza specifica il compartimento radice della tenancy come compartimento padre del compartimento AcmeComp.

-

Gruppo AcmeGroup.

Per eseguire questo passo, l'amministratore della sicurezza segue le istruzioni riportate in Gestione dei gruppi in Documentazione di Oracle Cloud Infrastructure per creare un gruppo utilizzando la console di Oracle Cloud.

-

Criterio AcmeCompPolicy

Per eseguire questo passo, l'amministratore della sicurezza segue le istruzioni riportate in Gestione dei criteri in Documentazione di Oracle Cloud Infrastructure per creare un criterio utilizzando la console Oracle Cloud.

Nota: oltre a creare le istruzioni dei criteri necessarie, in questo esempio l'amministratore della sicurezza crea anche istruzioni dei criteri "USE tag-namespaces" per consentire ai membri del gruppo di assegnare tag esistenti alle risorse create. Per consentire ai membri del gruppo di creare tag e utilizzare tag esistenti, l'amministratore della sicurezza creerà invece istruzioni dei criteri "MANAGE tag-namespaces".

Quando si seguono queste istruzioni per creare AcmeCompPolicy, l'amministratore della sicurezza:

-

Imposta il compartimento nel menu laterale su AcmeComp prima di fare clic su Crea criterio.

-

Aggiunge una delle seguenti istruzioni dei criteri a seconda della piattaforma di distribuzione:

-

Implementazioni di Oracle Public Cloud:

-

Consenti al gruppo AcmeGroup di gestire le infrastrutture cloud-exadata nel compartimento AcmeComp

-

Consentire al gruppo AcmeGroup di gestire i cluster cloud-autonomo-vmcluster nel compartimento AcmeComp

-

Consentire al gruppo AcmeGroup di utilizzare virtual-network-family nel compartimento AcmeComp

-

Consentire al gruppo AcmeGroup di gestire i database con container autonomi nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di gestire i database autonomi nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di gestire i backup autonomi nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di gestire la famiglia di istanze nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di gestire le metriche nel compartimento AcmeComp

-

Consentire al gruppo AcmeGroup di INSPECT le richieste di lavoro nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di utilizzare gli spazi di nomi tag nel compartimento AcmeComp

-

-

Implementazioni di Exadata Cloud@Customer:

-

Consenti al gruppo AcmeGroup di gestire le infrastrutture exadata nel compartimento AcmeComp

-

Consentire al gruppo AcmeGroup di gestire i cluster Autonomous-vmcluster nel compartimento AcmeComp

-

Consentire al gruppo AcmeGroup di gestire i database con container autonomi nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di gestire i database autonomi nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di gestire i backup autonomi nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di gestire la famiglia di istanze nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di gestire le metriche nel compartimento AcmeComp

-

Consentire al gruppo AcmeGroup di INSPECT le richieste di lavoro nel compartimento AcmeComp

-

Consenti al gruppo AcmeGroup di utilizzare gli spazi di nomi tag nel compartimento AcmeComp

-

-

-

Passo 2. Creare la VCN e le subnet

SI APPLICA A:  Solo Oracle Public Cloud

Solo Oracle Public Cloud

In questo passo, Acme I.T. o l'amministratore di rete di Acme crea la VCN AcmeVCN e le subnet AcmeSubnet e AppSubnet nel compartimento AcmeComp.

Per eseguire questo passo, Acme I.T. confida prima con il networking del reparto IT Acme per riservare un intervallo di indirizzi IP CIDR che non entrerà in conflitto con la rete locale dell'azienda. (Otherwise, the VCN would conflict with the on-premises network and an IPSec VPN could not be set up.) L'intervallo riservato è CIDR 10.0.0.0/16.

Quindi, Acme I.T. adatta le istruzioni in Scenario B: Subnet privata con una VPN nella Documentazione di Oracle Cloud Infrastructure per creare la VCN, le subnet e altre risorse di rete utilizzando la console di Oracle Cloud.

In questo esempio, verranno utilizzati i blocchi CIDR seguenti per le due (2) subnet in AcmeVCN:

-

10.0.10.0/24 per AcmeSubnet (subnet privata)

-

10.0.100.0/24 per AppSubnet (subnet pubblica)

Quando si adattano queste istruzioni, Acme I.T. crea manualmente liste di sicurezza (anziché utilizzare le liste di sicurezza predefinite) per isolare e separare le regole di sicurezza e semplificare così la gestione della rete. Di seguito sono riportate le liste di sicurezza elencate.

-

AcmeSeclist: la lista di sicurezza di base per AcmeSubnet. Viene utilizzato quando viene creata la subnet AcmeSubnet.

-

AppSeclist: la lista di sicurezza di base per AppSubnet. Viene utilizzato quando viene creata la subnet AppSubnet.

Per ulteriori dettagli sui requisiti di entrata e uscita di AVMC, vedere Requisiti per eseguire il provisioning di un cluster VM Autonomous Exadata.

Regole di sicurezza in AcmeSeclist

Di seguito sono riportate le regole di entrata create in AcmeSeclist.

| Senza conservazione dello stato | Origine | Protocollo IP | Intervallo porte di origine | Intervallo di porte di destinazione | Tipo e codice | Consente |

|---|---|---|---|---|---|---|

| N. | 10.0.10.0/24 | ICMP | Tutti | Tutti | Tutti | Traffico ICMP per: Tutto |

| N. | 10.0.10.0/24 | TCP | Tutti | Tutti | Traffico TCP per le porte: Tutto | |

| N. | 10.0.100.0/24 | TCP | Tutti | 1521 | Traffico TCP per la porta: 1521 Oracle Net | |

| N. | 10.0.100.0/24 | TCP | Tutti | 2.484 | Traffico TCPS per la porta: 2484 Oracle Net | |

| N. | 10.0.100.0/24 | TCP | Tutti | 6.200 | ONS/FAN per porte: 6200 | |

| N. | 10.0.100.0/24 | TCP | Tutti | 443 | Traffico HTTPS per la porta: 443 |

Di seguito sono riportate le regole di uscita create in AcmeSeclist.

| Senza conservazione dello stato | Obiettivo | Protocollo IP | Intervallo porte di origine | Intervallo di porte di destinazione | Tipo e codice | Consente |

|---|---|---|---|---|---|---|

| N. | 10.0.10.0/24 | ICMP | Tutti | Tutti | Tutti | Tutto il traffico ICMP all'interno di DevVMSubnet |

| N. | 10.0.10.0/24 | TCP | Tutti | Tutti | Tutto il traffico TCP all'interno di DevVMSubnet |

Regole di sicurezza in AppSeclist

Di seguito è riportata la regola di entrata creata in AppSeclist.

| Senza conservazione dello stato | Origine | Protocollo IP | Intervallo porte di origine | Intervallo di porte di destinazione | Tipo e codice | Consente |

|---|---|---|---|---|---|---|

| N. | 0.0.0.0/0 | TCP | Tutti | 22 | Tutti | Traffico SSH per le porte: 22 |

Nota: si consiglia di modificare 0.0.0.0/0 nelle regole di sicurezza nell'elenco approvato di intervalli CIDR/indirizzi IP.

Di seguito sono riportate le regole di uscita create in AppSeclist.

| Senza conservazione dello stato | Obiettivo | Protocollo IP | Intervallo porte di origine | Intervallo di porte di destinazione | Tipo e codice | Consente |

|---|---|---|---|---|---|---|

| N. | 10.0.10.0/24 | TCP | Tutti | 1521 | ||

| N. | 10.0.10.0/24 | TCP | Tutti | 2.484 | ||

| N. | 10.0.10.0/24 | TCP | Tutti | 443 | ||

| N. | 10.0.10.0/24 | TCP | Tutti | 6.200 |

Passo 3. Assegna amministratore flotta

In questo passo, l'amministratore della sicurezza aggiunge l'utente cloud di un membro I.T. Acme designato ad AcmeGroup.

Per eseguire questo passo, l'amministratore della sicurezza segue le istruzioni riportate in Gestione degli utenti in Documentazione di Oracle Cloud Infrastructure per aggiungere un utente a un gruppo utilizzando la console di Oracle Cloud.

Passo 4. Crea risorse di Autonomous AI Database

In questo passo, l'amministratore della flotta crea le risorse dell'infrastruttura dedicate riportate di seguito nel compartimento AcmeComp in base alla sequenza riportata di seguito.

-

Infrastruttura Exadata

In questo passo, l'amministratore della flotta segue le istruzioni riportate in Crea una risorsa dell'infrastruttura Exadata per creare una risorsa dell'infrastruttura Exadata denominata AcmeInfrastructure.

-

Cluster VM Autonomous Exadata

In questo passo, l'amministratore della flotta segue le istruzioni riportate in Creare un cluster VM Autonomous Exadata per creare PocAVMC con le specifiche riportate di seguito, lasciando tutti gli altri attributi alle impostazioni predefinite.

Impostazione Valore Nome AVMC PocAVMC Infrastruttura Exadata sottostante Infrastruttura Acme Rete cloud virtuale (VCN)

SI APPLICA A: Solo Oracle Public Cloud

Solo Oracle Public CloudAcmeVCN Subnet

SI APPLICA A: Solo Oracle Public Cloud

Solo Oracle Public CloudAcmeSubnet -

Autonomous Container Database

In questo passo, l'amministratore della flotta segue le istruzioni riportate in Creare un Autonomous Container Database per creare un PocACD con le specifiche riportate di seguito, lasciando tutti gli altri attributi alle impostazioni predefinite.

Impostazione Valore Nome ACD PocACD AVMC sottostante PocAVMC Versione del software del container database Ultima versione software (N) -

Autonomous AI Database

In questo passo, l'amministratore della flotta segue le istruzioni riportate in Crea un Autonomous AI Database per creare PocADB. Questi database vengono creati con le seguenti specifiche, lasciando tutti gli altri attributi alle impostazioni predefinite.

Impostazione Valore Nome database PocADB ACD sottostante PocACD Istanza database Può scegliere di creare un Autonomous AI Database o un Autonomous AI Database per sviluppatori

Autonomous AI Database on Dedicated Exadata Infrastructure è ora configurato per sviluppare applicazioni di prova pratica rapide.

Contenuto correlato

Componenti di Autonomous AI Database su un'infrastruttura Exadata dedicata