Nota

- Questa esercitazione richiede l'accesso a Oracle Cloud. Per iscriverti a un account gratuito, consulta Inizia a utilizzare Oracle Cloud Infrastructure Free Tier.

- Utilizza valori di esempio per le credenziali, la tenancy e i compartimenti di Oracle Cloud Infrastructure. Al termine del laboratorio, sostituisci questi valori con quelli specifici del tuo ambiente cloud.

Esporta i log di audit di Oracle Database da Oracle Data Safe a OCI Logging

Introduzione

Oracle Data Safe è un servizio cloud completamente integrato incentrato sulla sicurezza dei dati. Offre un set completo e integrato di funzioni per proteggere i dati sensibili e regolamentati in Oracle Database. Le funzioni includono la valutazione della sicurezza, la valutazione degli utenti, la ricerca automatica dei dati, il mascheramento dei dati e l'audit delle attività.

Il servizio di log di Oracle Cloud Infrastructure (OCI) fornisce una singola interfaccia altamente scalabile e completamente gestita per tutti i log della tua tenancy. Utilizzare la funzione di log per accedere ai log da tutte le risorse OCI e abilitarli, gestirli e cercarli.

OCI Functions è una piattaforma completamente gestita, multi-tenant, altamente scalabile, on-demand e Functions-as-a-Service. Si basa su OCI di livello Enterprise e si basa sul motore open source del progetto Fn.

Obiettivo

-

Esporta i log di audit unificati di Oracle Database da Oracle Data Safe a OCI Logging utilizzando un'architettura scalabile e automatizzata.

Di seguito è riportata l'architettura da distribuire.

Prerequisiti

Prima di distribuire l'ambiente sono necessari i requisiti riportati di seguito.

-

Configurare Oracle Data Safe per ottenere gli eventi di audit del database da Oracle Database.

-

Configurare l'utente OCI Registry (nome utente OCI) e la password utente OCI Registry (token di autenticazione utente OCI).

-

Crea e verifica i criteri di Oracle Cloud Infrastructure Identity and Access Management (IAM OCI) per consentire all'utente di OCI Registry di eseguire il PUSH dell'immagine della funzione Python che verrà utilizzata.

-

Autorizzazione per gestire i seguenti tipi di risorse nella tenancy OCI: criteri IAM, gruppi dinamici, VCN, gateway del servizio, tabelle di instradamento, liste di sicurezza, subnet, funzioni, allarmi di monitoraggio e notifiche.

Nota: per semplificare la distribuzione, si consiglia di eseguire la distribuzione tramite OCI Resource Manager utilizzando gli script Terraform disponibili qui.

Prerequisito 1: registrare e configurare il database in Oracle Data Safe

Prima di creare l'architettura di riferimento, è necessario configurare Oracle Data Safe per ricevere gli eventi di audit dai database Oracle da monitorare.

In questa esercitazione verrà configurato Oracle Data Safe in un tenant OCI Oracle Autonomous Database creato in precedenza. Tuttavia, è possibile configurare l'audit dei database Oracle in diversi ambienti (on-premise, nelle istanze e così via). Per ulteriori informazioni sui possibili scenari per la configurazione di Oracle Data Safe, vedere Data Safe.

Puoi configurare l'audit di Oracle Autonomous Database direttamente nella pagina dei servizi di database o tramite OCI Console. Lo faremo tramite OCI Console.

-

Andare a OCI Console, fare clic su Oracle Database e quindi su Data Safe - Sicurezza database.

-

Per registrare il database, fare clic su Database di destinazione e selezionare il compartimento in cui deve essere registrato il database, quindi fare clic su Registra database.

-

Nella pagina di configurazione di Data Safe, immettere i dettagli riportati di seguito e fare clic su Registra, quindi attendere il completamento della configurazione.

-

Tipo di database: selezionare il tipo di database che verrà configurato. In questa esercitazione il tipo è Autonomous Database. Per ulteriori informazioni sui tipi di Oracle Database supportati, vedere Database di destinazione supportati.

-

Seleziona database in < Compartimento >: selezionare il database che verrà monitorato da Oracle Data Safe.

-

Descrizione: facoltativo, è possibile immettere una descrizione per la registrazione del database in Oracle Data Safe.

-

Compartimento: selezionare il compartimento in cui verrà effettuata la registrazione a Oracle Data Safe.

Per ulteriori informazioni sulla configurazione di Oracle Data Safe, segui le istruzioni dettagliate disponibili in Guida introduttiva agli aspetti fondamentali di Oracle Data Safe sul portale Oracle Live Labs.

-

Prerequisito 2: configurare l'utente di OCI Registry

Affinché l'ambiente venga creato in base alle esigenze, un utente IAM OCI deve essere autorizzato a eseguire il PUSH delle immagini nel registro OCI. Questo utente fornirà l'immagine della funzione da utilizzare per automatizzare la raccolta dei log Data Safe e, pertanto, richiede le autorizzazioni corrette per OCI Registry. In base ai requisiti per la creazione dell'ambiente, configurare le credenziali di accesso dell'utente IAM OCI nel registro OCI.

-

Eseguire il login a OCI Console con l'utente che accederà a OCI Registry e fare clic su Profilo personale.

-

Nella finestra dei dettagli utente, fare clic su Token di autenticazione, quindi su Genera token.

-

Immettere la descrizione del token creato e fare clic su Generate token.

Il token di autenticazione verrà generato. Prendere nota del token di autenticazione in quanto verrà utilizzato come parametro per la configurazione dello stack in OCI Resource Manager.

Nota: l'utente che verrà utilizzato per creare e utilizzare OCI Registry non deve necessariamente essere lo stesso utente che distribuirà l'infrastruttura tramite OCI Resource Manager. Durante la distribuzione, vengono richieste le informazioni sul nome utente e sul token di autenticazione dell'utente che accederà al registro.

Prerequisito 3: creare criteri IAM OCI per accedere al registro OCI

Affinché l'utente IAM OCI possa accedere al servizio OCI Registry, è necessario consentire all'utente di gestire i repository nel compartimento in cui verrà creato l'ambiente o utilizzare il criterio con i privilegi minimi, è necessario consentire all'utente di aggiornare i repository del compartimento. Pertanto, applicare una delle due opzioni riportate di seguito per configurare l'accesso a OCI Registry.

-

Gestire i criteri per i repository

Allow group <group_name> to manage repos in compartment <compartment_name> -

Criteri di aggiornamento per i repository

Allow group <group_name> to manage repos in compartment <compartment_name> where ANY {request.permission = 'REPOSITORY_READ', request.permission = 'REPOSITORY_UPDATE', request.permission = 'REPOSITORY_CREATE'}-

REPOSITORY_READ: l'autorizzazione utente per leggere il repository, ovvero le immagini pull.

-

REPOSITORY_UPDATE: l'autorizzazione utente per inviare immagini al repository, ovvero immagini push.

-

Prerequisito 4: Criteri IAM OCI per la distribuzione dell'architettura

In base alla documentazione disponibile, l'utente che distribuirà questa infrastruttura deve disporre dell'autorizzazione di gestione per i servizi OCI seguenti: criteri IAM, gruppi dinamici, VCN, gateway del servizio, tabelle di instradamento, liste di sicurezza, subnet, funzioni, allarmi di monitoraggio e notifiche.

Approccio 1: distribuisci tramite Terraform utilizzando OCI Resource Manager

Per implementare l'architettura di riferimento per la raccolta scalabile dei log di audit del database tramite Oracle Data Safe, eseguire il repository Terraform disponibile nel repository fn-datasafe-dbaudit-to-oci-logging GitHub utilizzando un utente IAM OCI con accesso alla console OCI e il cui gruppo dispone delle autorizzazioni necessarie come precedentemente informato. In base alla documentazione disponibile nel repository, è possibile installare la soluzione tramite OCI Resource Manager o l'interfaccia CLI Terraform.

Nota: per semplificare la distribuzione dell'ambiente, si consiglia di eseguire la distribuzione tramite OCI Resource Manager.

-

Per installare e configurare automaticamente l'architettura di riferimento per la raccolta dei log, eseguire il login alla console OCI del tenant con l'utente che verrà utilizzato per la distribuzione e selezionare l'area in cui installare l'ambiente.

In un'altra scheda, accedere alla pagina del repository sul sito GitHub disponibile qui: fn-datasafe-dbaudit-to-oci-logging.

-

Dopo aver aperto la console OCI del tenant e la pagina del repository GitHub, scorrere la pagina del repository fino alla sezione Distribuisci utilizzando OCI Resource Manager e per iniziare l'installazione, fare clic su Distribuisci in Oracle Cloud.

-

Verrà aperta una pagina di Resource Manager OCI all'interno di OCI Console. Immettere le informazioni riportate di seguito, quindi fare clic su Successivo.

- Termini d'uso di Oracle: leggere e selezionare la casella Ho preso visione e accettato le Condizioni d'uso di Oracle.

- Nome: Opzionale, indicare un nome che identifichi l'installazione dell'ambiente.

- Crea nel compartimento: selezionare il compartimento in cui verrà creato l'ambiente.

-

Nella finestra successiva, immettere le informazioni riportate di seguito, quindi fare clic su Successivo.

- Nome utente OCIR: immettere il nome utente dell'utente utilizzato per distribuire l'infrastruttura (l'utente deve disporre dell'autorizzazione per creare e caricare un'immagine nel repository).

- Password utente OCIR: immettere il token di autenticazione creato in precedenza nei prerequisiti.

- Modalità di distribuzione: immettere le modalità di creazione dell'ambiente. In questo caso utilizzeremo

test. - CIDR VCN: immettere il CIDR della VCN da creare per la distribuzione dell'ambiente. Questo elemento è facoltativo e può essere modificato in base alle esigenze.

-

Nella pagina successiva, fare clic su Crea per creare l'architettura e attendere che OCI Resource Manager crei l'ambiente.

Approccio 2: distribuisci tramite Terraform utilizzando OCI Console

Per eseguire la distribuzione manuale tramite OCI Console, è necessario seguire una procedura dettagliata specifica e ordinata. Per iniziare, selezionare un compartimento in cui verrà creato l'ambiente. In questo compartimento, creare una nuova VCN (o utilizzare una VCN esistente).

Task 1: Creare VCN e subnet

-

Per creare la VCN dell'ambiente, andare alla console OCI e andare a Networking e Reti cloud virtuali.

-

Selezionare il compartimento in cui verrà creata la VCN, quindi fare clic su Avvia procedura guidata VCN.

-

Nella pagina della procedura guidata, selezionare Crea VCN con connettività Internet e fare clic su Avvia procedura guidata VCN.

-

Nella pagina Crea una VCN con connettività Internet, immettere le informazioni riportate di seguito per creare la VCN.

- Nome VCN: immettere il nome della VCN da creare.

- Compartimento: selezionare il compartimento in cui verrà creata la VCN.

- VCN IPv4 CIDR block: Enter the desired CIDR for the VCN or use the CIDR already filled in by the tool.

- Blocco CIDRIPv4 CIDR IPv4 della subnet pubblica: immettere il CIDR desiderato per la subnet pubblica o utilizzare il CIDR già compilato automaticamente.

- Blocco CIDRIPv4 CIDR IPv4 della subnet privata: immettere il CIDR desiderato per la subnet privata o utilizzare il CIDR già compilato automaticamente.

-

Fare clic su Avanti e attendere la creazione della VCN.

Task 2: Crea repository OCI Registry

Questo servizio ospiterà l'immagine della funzione Python che raccoglierà i log di audit di Data Safe.

-

Andare a OCI Console e andare a Servizi per sviluppatori e Container Registry.

-

Nella pagina Servizi Container Registry selezionare il compartimento in cui verrà creato il container registry e fare clic su Crea repository.

-

Immettere le informazioni necessarie per creare il repository e fare clic su Crea.

- Crea nel compartimento: selezionare il compartimento in cui verrà creato il repository.

- Accesso: selezionare

private, in modo che si tratti di un repository privato (non accessibile tramite Internet). - Nome repository: immettere il nome da assegnare al repository.

Una volta completata la creazione, il repository sarà disponibile per visualizzarne i dettagli.

Nota: tenere presente lo spazio di nomi creato per il repository. Questo spazio di nomi verrà utilizzato in un task successivo.

Task 3: Creare un bucket OCI per controllare la segnalazione

Come mostrato nella topologia dell'ambiente proposto, è necessario creare un bucket OCI per ricevere un file di testo utilizzato per controllare l'esecuzione del codice funzione. Il nome di questo bucket verrà utilizzato nella configurazione delle funzioni OCI e anche nei criteri da configurare per l'ambiente.

-

Per creare il bucket, andare a OCI Console e fare clic su Storage, Bucket.

-

Selezionare il compartimento e fare clic su Crea bucket.

-

Immettere il Nome gruppo e fare clic su Crea.

Nota: tenere presente il nome del bucket, che verrà utilizzato durante la creazione dei criteri e la configurazione delle funzioni OCI.

Task 4: Creare un log personalizzato

La destinazione dei log raccolti da Oracle Data Safe deve essere un gruppo di log OCI che conterrà un log personalizzato creato in modo specifico per ricevere i record di audit acquisiti dai database monitorati.

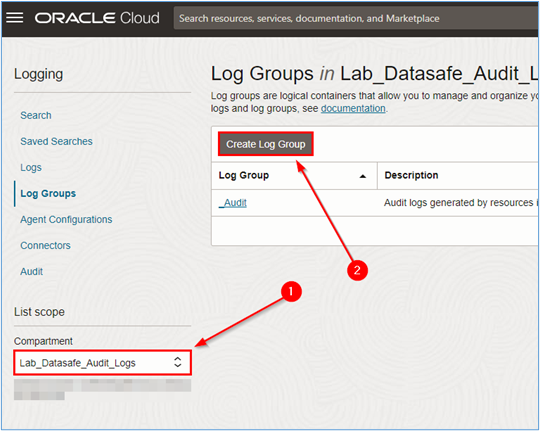

-

Andare a OCI Console, andare a Osservabilità e gestione e fare clic su Gruppi di log.

-

Verrà creato un gruppo di log per ospitare il log personalizzato utilizzato dalle funzioni OCI. Selezionare il compartimento in cui verrà creato il gruppo di log e fare clic su Crea gruppo di log.

-

Immettere le informazioni seguenti e fare clic su Crea per creare il gruppo di log.

- Nome: immettere un nome per il gruppo di log.

- Descrizione: immettere una descrizione per il gruppo di log.

-

Fare clic su Log, quindi su Crea log personalizzato.

-

Immettere le informazioni riportate di seguito per creare il log personalizzato che riceverà i log di audit dai database monitorati da Oracle Data Safe e fare clic su Crea log personalizzato.

- Nome log personalizzato: immettere un nome per il log personalizzato.

- Compartimento: selezionare il compartimento in cui verrà creato il log personalizzato.

- Gruppo di log: selezionare il gruppo di log appena creato nel passo precedente.

Nota: la configurazione dell'agente non verrà creata.

-

La pagina di creazione del log personalizzato è un workflow che consente anche di creare la configurazione dell'agente. In questo caso, non verrà creata la configurazione dell'agente. Fare clic su Annulla.

La pagina del gruppo di log verrà caricata di nuovo e contiene il log personalizzato creato.

Nota: tenere presente l'OCID (Oracle Cloud Identifier) del log personalizzato creato in quanto verrà utilizzato durante la configurazione delle funzioni OCI.

Task 5: Creare le funzioni OCI

Dopo aver creato il repository in cui deve essere memorizzata l'immagine OCI Functions, è necessario creare le funzioni OCI per raccogliere i log di audit Data Safe.

-

Andare a OCI Console, andare a Servizi per sviluppatori e Applicazioni.

-

Selezionare il compartimento in cui verrà creata l'applicazione e fare clic su Crea applicazione.

-

Immettere le informazioni riportate di seguito per creare l'applicazione e fare clic su Crea.

- Nome: immettere un nome per l'applicazione.

- VCN in < Compartimento >: selezionare la VCN in cui verrà creata l'applicazione.

- Subnet in < Compartimento >: selezionare la subnet in cui verrà creata l'applicazione.

- Forma: selezionare l'architettura in cui verrà creata l'applicazione. In questo esempio verrà utilizzato

GENERIC_X86.

Task 6: configurare le funzioni OCI

Una volta creata l'applicazione, la pagina verrà caricata automaticamente. In questa pagina è disponibile una guida passo-passo consigliata tramite OCI Cloud Shell o l'impostazione locale da seguire per creare le funzioni OCI. In questa esercitazione verranno utilizzate le istruzioni dettagliate consigliate tramite OCI Cloud Shell.

-

Selezionare l'impostazione di Cloud Shell.

Nota: l'esempio fornito nell'impostazione di Cloud Shell si riferisce al codice Java semplice. Poiché utilizzeremo il codice Python in questo laboratorio, di seguito è riportato un riferimento per l'avvio di OCI Functions in Python.

-

Fare clic su Cloud Shell e immettere i dettagli in base alla configurazione desiderata per le funzioni OCI.

fn list context fn use context <REGION> fn update context oracle.compartment-id <OCID_Compartment> fn update context registry <REPO_URL>/<namespace>/[repo-name-prefix]- < REGION >: immettere l'area in cui verranno create le funzioni OCI. In questo caso, utilizziamo

sa-saopaulo-1. La lista delle region OCI è disponibile qui: Region e domini di disponibilità. - < Compartimento OCID >: immettere l'OCID del compartimento in cui verrà creata la funzione.

- < REPO_URL >/< Spazio di nomi >/[ repository-nome-prefisso]: l'URL del repository è costituito dalla chiave dell'area in cui è stato creato il repository e dal nome del repository creato. Pertanto, per questo tutorial, l'URL completo sarà:

- REPO_URL: stringa formata da

< region-key >.ocir.io. viene utilizzata l'areasa-saopaulo-1, pertanto l'URL sarà:gru.ocir.io(la chiave area per la propria area è disponibile qui: Regioni e domini di disponibilità). - Spazio di nomi:

axyxxqi24xxx(avviato al task 2.4). - repo-name-prefix: il nome del repository creato.

- REPO_URL: stringa formata da

- < REGION >: immettere l'area in cui verranno create le funzioni OCI. In questo caso, utilizziamo

Task 7: creare il token di autenticazione per il login a OCI Registry

È necessario creare un token di autenticazione in modo che l'utente utilizzato per eseguire questa procedura possa eseguire il login al registro OCI creato. Per ulteriori informazioni, vedere Recupero di un token di autenticazione.

Task 8: Creare e distribuire le funzioni OCI

-

Una volta creato il token di autenticazione, sarà necessario eseguire il login al repository tramite il comando Docker. Per ulteriori informazioni sul login, vedere Login a Oracle Cloud Infrastructure Registry.

docker login -u '<namespace>/<username>' <repo-domain-url> -

Una volta effettuato il login al repository, è possibile inizializzare la funzione e modificare il codice Python per la distribuzione. Eseguire i comandi riportati di seguito.

fn list apps fn init --runtime python fndatasafelogs cd fndatasafelogs >> Edit function.py to insert the function code >> Edit requirements.txt to insert requirements as needed for the role >> Edit function.yaml to make it as needed fn -v deploy --app <app_name>Nota: sono presenti passi in cui sarà necessario modificare i file. I contenuti dei file

function.py,requirements.txtefunction.yamlsono disponibili qui.

Task 9: configurare i parametri operativi delle funzioni OCI

Una volta create, le funzioni OCI devono essere configurate per raccogliere correttamente i log Data Safe.

-

Andare a OCI Console e andare a Servizi per sviluppatori e Applicazioni.

-

Selezionare il compartimento in cui è stata creata l'applicazione per questo progetto e fare clic sull'applicazione.

-

Nella Funzione, fare clic sulla funzione creata per configurarla.

-

Fare clic su Configurazione e immettere le informazioni seguenti per il funzionamento della funzione.

- ociOSTrackerBucketName: immettere il nome del bucket di controllo creato nel task 3.3.

- ociDataSafeCompartmentOCID: immettere l'OCID del tenant OCI (tenant radice) utilizzato.

- ociLoggingLogOCID: immettere l'OCID del log personalizzato creato nel task 4.6.

A questo punto, finalizza i criteri per configurare la funzione di raccolta dei log di Oracle Data Safe.

Task 10: creare un gruppo dinamico

Creare un gruppo dinamico per concedere all'OCI Functions l'accesso ai servizi necessari per raccogliere i log Data Safe.

-

Nella console OCI, andare a Identità, Domini,

<Your_Domain>, Gruppi dinamici e fare clic su Crea gruppo dinamico.

Nota: in questo esempio viene utilizzato il dominio di Identity Predefinito. Controllare il dominio di Identity utilizzato nell'ambiente in uso e accedervi correttamente.

-

Immettere le informazioni seguenti e fare clic su Crea gruppo dinamico.

-

Nome: immettere il nome del gruppo dinamico.

-

Descrizione: immettere una descrizione per il gruppo dinamico.

-

Regola 1: immettere la regola di corrispondenza del gruppo dinamico che identificherà le funzioni OCI create.

La regola di corrispondenza utilizzata sarà la seguente:

ALL {resource.type = 'fnfunc', resource.compartment.id = '<Compartment_ID>'}- Compartment_ID: immettere l'OCID del compartimento in cui è stata creata la funzione.

Nota: prendere nota del nome del gruppo dinamico creato. Verrà utilizzato durante la creazione dei criteri IAM OCI.

-

Task 11: creare i criteri IAM OCI per l'operazione delle funzioni OCI

Affinché la funzione che raccoglierà i log di Data Safe funzioni correttamente, è necessario creare tutte le autorizzazioni di accesso necessarie.

-

Nella console OCI, andare a Identità e sicurezza e Criteri.

La creazione dei criteri deve essere eseguita sia a livello di compartimento in cui viene creato l'ambiente che a livello di tenancy. A livello di tenancy, sarà necessario creare un singolo criterio. Questo criterio consentirà alla funzione creata di leggere tutti gli eventi Oracle Data Safe ovunque si verifichino.

-

Per creare i criteri nel compartimento, fare clic su Crea criterio.

-

Immettere le informazioni seguenti e fare clic su Crea.

-

Nome: immettere il nome del criterio.

-

Descrizione: immettere la descrizione del criterio.

-

Compartimento: selezionare il compartimento in cui verrà creato il criterio. Questo primo criterio può essere creato nel compartimento in cui è stato creato l'ambiente.

-

Costruzione guidata criteri: fare clic sulla chiave per attivare la modalità di compilazione avanzata dei criteri.

-

Criteri: immettere i criteri in formato testo.

Di seguito sono riportati i criteri necessari per il funzionamento dell'ambiente.

Allow dynamic-group 'Default'/'<Dynamic_Group_Name>' to manage buckets in compartment <Compartment_Name> where target.bucket.name='<Bucket_Name>' Allow dynamic-group 'Default'/'<Dynamic_Group_Name>' to manage objects in compartment <Compartment_Name> where target.bucket.name='<Bucket_Name>' Allow dynamic-group 'Default'/'<Dynamic_Group_Name>' to use log-content in compartment <Compartment_Name> Allow dynamic-group 'Default'/'<Dynamic_Group_Name>' to manage objects in compartment <Compartment_Name> Allow dynamic-group 'Default'/'<Dynamic_Group_Name>' to read objectstorage-namespaces in compartment <Compartment_Name> Allow dynamic-group 'Default'/'<Dynamic_Group_Name>' to read buckets in compartment <Compartment_Name> -

A livello di tenant, sarà solo necessario creare il criterio che consentirà alla funzione di leggere gli eventi Data Safe.

Allow dynamic-group 'Default'/'<Dynamic_Group_Name>' to read data-safe-audit-events in tenancy- Dynamic_Group_Name: immettere il nome del gruppo dinamico creato per le funzioni OCI.

- Compartment_Name: immettere il nome del compartimento in cui è stato creato l'ambiente per questa procedura.

- Bucket_Name: immettere il nome del bucket OCI creato.

Nota: questi criteri e l'intero ambiente per questa procedura sono stati creati nel dominio di Identity Predefinito dell'ambiente. Per ulteriori informazioni sui domini di Identity, vedere Dominio di Identity.

Una volta creati i criteri, sarà possibile eseguire la funzione in modo che venga identificato il relativo spazio di nomi. Questo spazio di nomi verrà utilizzato per creare un allarme nel monitoraggio OCI.

-

-

Per eseguire la funzione, aprire Cloud Shell ed eseguire i comandi seguenti.

fn list appsCopiare il nome dell'applicazione creata per questo laboratorio ed eseguire il comando seguente.

fn invoke <app_name> <function_name>

Nota: verificare che lo stato di esecuzione sia ok. Ciò dimostra che la funzione può funzionare perfettamente nell'ambiente.

Ora che la funzione è operativa, crea l'argomento Notifiche OCI e l'allarme di monitoraggio OCI per finalizzare la configurazione.

Task 12: Creare l'argomento OCI Notifications

Una volta distribuite le funzioni OCI, sarà possibile configurare il servizio OCI Notifications in modo da richiamare l'esecuzione del codice Python che raccoglierà i log Data Safe su base ricorrente.

-

Nella console OCI, andare a Servizi per sviluppatori e Notifiche.

-

Fare clic su Crea argomento per creare l'argomento di notifica.

-

Immettere le informazioni riportate di seguito per creare l'argomento di notifica e fare clic su Crea.

- Nome: immettere un nome per l'argomento da creare.

- Descrizione: facoltativo immettere una descrizione per l'argomento.

-

È possibile eseguire la sottoscrizione alla funzione sull'argomento, ovvero quando l'argomento viene attivato dall'allarme temporale, l'argomento eseguirà il codice Python per raccogliere i log di Data Safe. Per configurare la sottoscrizione a OCI Functions nell'argomento, fare clic sul nome dell'argomento appena creato.

-

Una volta all'interno della pagina dell'argomento, fare clic su Crea sottoscrizione per eseguire la configurazione.

-

Nella pagina di configurazione, immettere le informazioni seguenti e fare clic su Crea.

- Protocollo: selezionare Funzione.

- Compartimento funzione: selezionare il compartimento in cui sono state create le funzioni OCI.

- Applicazione Oracle Functions: selezionare l'applicazione creata nel task 5.

- Funzione: selezionare la funzione creata nel task 6.

L'argomento verrà aggiornato con la sottoscrizione alla funzione riuscita.

Task 13: Creare un allarme con il monitoraggio OCI

Dopo aver configurato l'argomento e aver aggiunto la funzione, è necessario creare l'allarme, che sarà responsabile dell'attivazione della notifica e di conseguenza della funzione.

-

Nella console OCI, andare a Osservabilità e gestione e Definizioni degli allarmi.

-

Per creare un allarme, fare clic su Crea allarme.

-

Immettere le informazioni riportate di seguito per creare un allarme.

-

Nel campo Definisci allarme, immettere le informazioni riportate di seguito.

- Nome allarme: immettere il nome dell'allarme.

- Gravità allarme: selezionare "info" per la severità dell'allarme.

-

Nel campo Descrizione metrica immettere le informazioni riportate di seguito.

- Compartimento: selezionare il compartimento in cui verrà creato l'allarme.

- Spazio di nomi metrica:

oci_faas. - Nome metrica:

FunctionInvocationCount. - Intervallo:

1 day. - Statistica:

Count.

-

Nel campo Regola trigger immettere le informazioni riportate di seguito.

- Operatore:

greater then. - Valore:

0. - Minuti di ritardo del trigger:

1.

- Operatore:

-

Nel campo Definisci notifiche di allarme immettere le informazioni riportate di seguito.

- Servizio di destinazione:

Notifications. - Compartimento: selezionare il compartimento in cui è stato creato l'argomento Notifiche OCI.

- Argomento: selezionare il nome dell'argomento creato.

- Ripetere la notifica?: selezionare questa casella per attivare più volte le notifiche OCI.

- Frequenza delle notifiche:

1. - Frequenza delle notifiche:

minutes.

- Servizio di destinazione:

-

Selezionare Abilitare questo avviso? e fare clic su Salva avviso.

-

Una volta eseguita questa operazione, l'ambiente sarà pronto per raccogliere i log Data Safe. Attendere alcuni istanti prima che i log Data Safe vengano visualizzati nel log personalizzato creato.

Collegamenti correlati

Conferme

- Autore - Rodrigo Pace de Barros

- Collaboratore - Fabrizio Zarri

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti gratuiti sulla formazione su Oracle Learning YouTube channel. Inoltre, visita education.oracle.com/learning-explorer per diventare un Oracle Learning Explorer.

Per la documentazione del prodotto, visita l'Oracle Help Center.

Export Oracle Database Audit Logs from Oracle Data Safe to OCI Logging

F92080-01

February 2024

Copyright © 2024, Oracle and/or its affiliates.