Nota

- Questa esercitazione richiede l'accesso a Oracle Cloud. Per iscriverti a un account gratuito, consulta Inizia a utilizzare Oracle Cloud Infrastructure Free Tier.

- Utilizza valori di esempio per le credenziali, la tenancy e i compartimenti di Oracle Cloud Infrastructure. Al termine del laboratorio, sostituisci questi valori con quelli specifici del tuo ambiente cloud.

Proteggi siti Web e applicazioni con Oracle Cloud Infrastructure Network Firewall

Introduzione

Oracle Cloud Infrastructure (OCI) Network Firewall è un firewall di rete gestito di nuova generazione e un servizio di rilevamento e prevenzione delle intrusioni per la VCN di Oracle Cloud Infrastructure, alimentato da Palo Alto Networks®.

Il servizio OCI Load Balancer fornisce la distribuzione automatica del traffico da un unico punto di accesso a più server raggiungibili dalla rete cloud virtuale (VCN). Il servizio offre un load balancer che può scegliere tra un indirizzo IP pubblico o privato e una larghezza di banda di cui è stato eseguito il provisioning.

Un gateway di instradamento dinamico (DRG) funge da router virtuale, fornendo un percorso per il traffico tra le reti on premise e le reti VCN, nonché può essere utilizzato per instradare il traffico tra le reti VCN. Utilizzando diversi tipi di collegamenti, è possibile creare topologie di rete personalizzate utilizzando componenti in aree e tenancy diverse.

Utilizzando OCI Network Firewall con OCI Load Balancer connessi con Dynamic Routing Gateway, puoi proteggere il traffico nord-sud diretto a siti Web o applicazioni distribuite all'interno di una VPN privata.

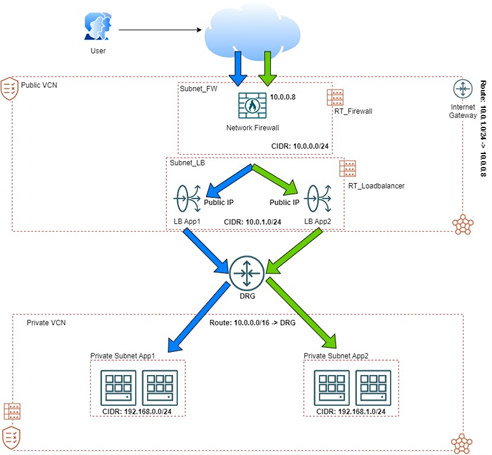

Architettura

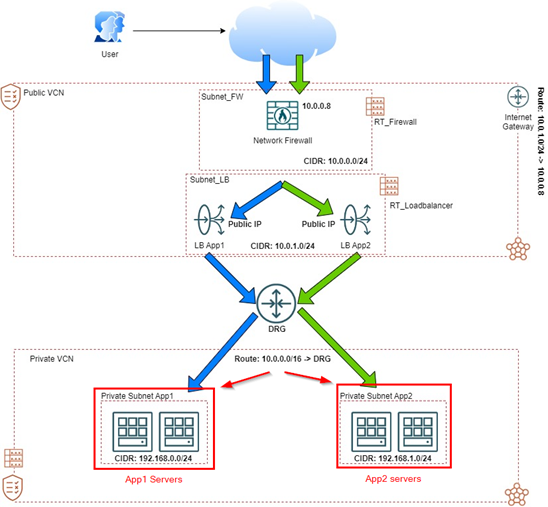

In questa esercitazione verrà creato un nuovo ambiente per provare a eseguire il test delle funzionalità di OCI Network Firewall e OCI Load Balancer. Questa è l'architettura finale che useremo.

Si noti che sono disponibili VCN separate: una VCN pubblica e una VCN privata. Queste due VCN ospiteranno il nostro firewall di rete e l'infrastruttura del load balancer e, in un ambiente privato, i server backend con i nostri siti Web.

Obiettivo

- Proteggi il traffico diretto a più siti Web e applicazioni distribuite in più backend utilizzando OCI Network Firewall e OCI Load Balancer.

Prerequisiti

-

Accesso a una tenancy OCI.

-

Una rete cloud virtuale impostata nella tenancy.

-

Tutte le impostazioni dei criteri per i log OCI, il firewall di rete, la rete e la computazione.

Task 1: Creare gli elementi di rete

Crea le VCN, le subnet e il DRG pubblici e privati.

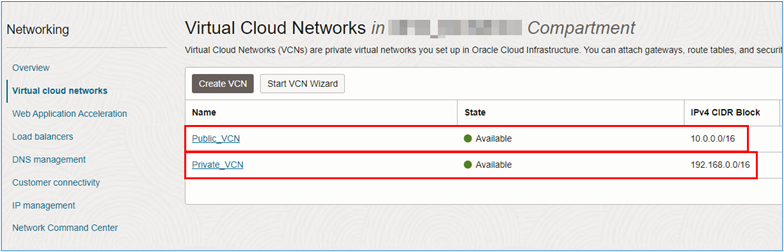

Task 1.1: Creare le reti VCN pubbliche e private

-

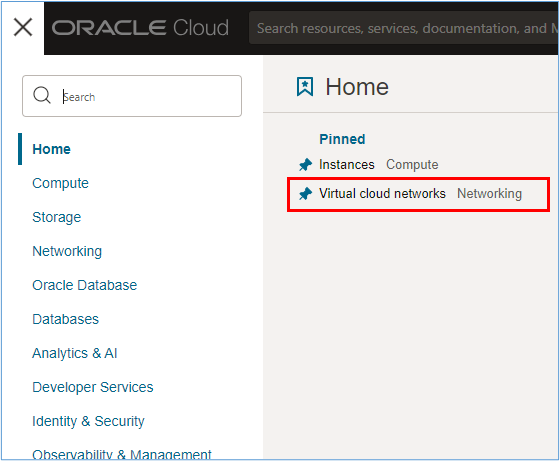

Per creare una VCN, andare alla console OCI e fare clic su Reti cloud virtuali.

-

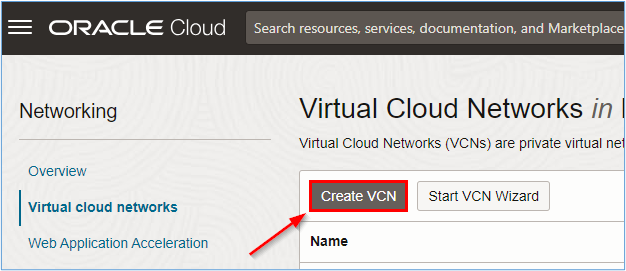

Fare clic su Crea VCN.

-

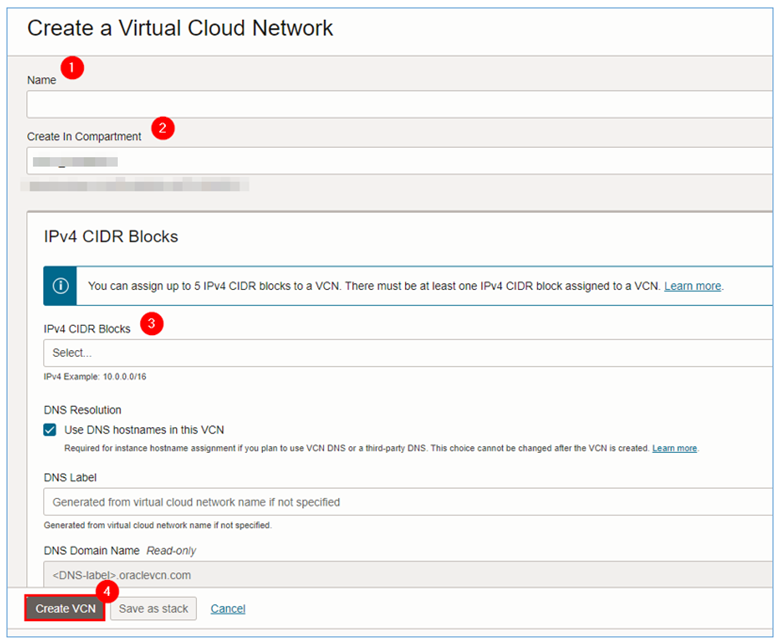

Nella pagina Crea una rete cloud virtuale, immettere le informazioni necessarie.

-

Ripetere i passaggi da 1 a 3 per ogni VCN da creare nell'ambiente.

Task 1.2: Creare le subnet

Una volta create le due VCN, è necessario creare le subnet all'interno di ogni VCN in modo che ospitino il firewall di rete OCI, i load balancer e i server che ospiteranno i siti Web a cui accedere.

Per ogni VCN, saranno disponibili le subnet riportate di seguito.

- VCN pubblica:

- Subnet_FW: subnet in cui verrà distribuito il firewall di rete OCI con CIDR

10.0.0.0/24. - Subnet_LB: subnet in cui verranno distribuiti i load balancer OCI con CIDR

10.0.1.0/24.

- Subnet_FW: subnet in cui verrà distribuito il firewall di rete OCI con CIDR

- VCN privata:

- Subnet_App1: la subnet in cui i server che ospitano il sito App1 verranno distribuiti con CIDR

192.168.0.0/24. - Subnet_App2: la subnet in cui i server che ospitano il sito App2 verranno distribuiti con CIDR

192.168.0.0/24.

- Subnet_App1: la subnet in cui i server che ospitano il sito App1 verranno distribuiti con CIDR

-

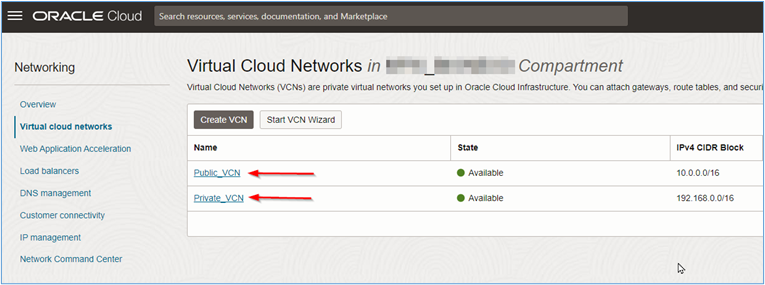

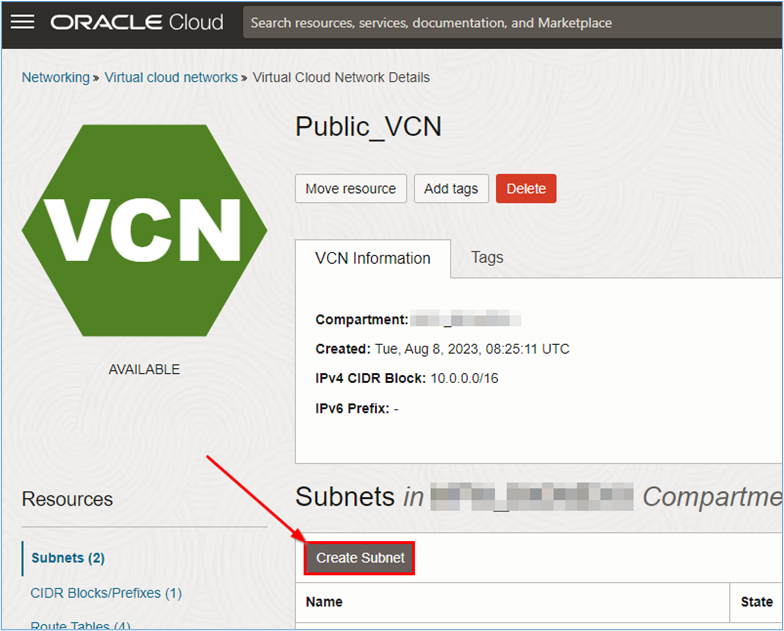

Fare clic su ogni nome della VCN per creare le subnet.

-

Fare clic su Crea subnet.

-

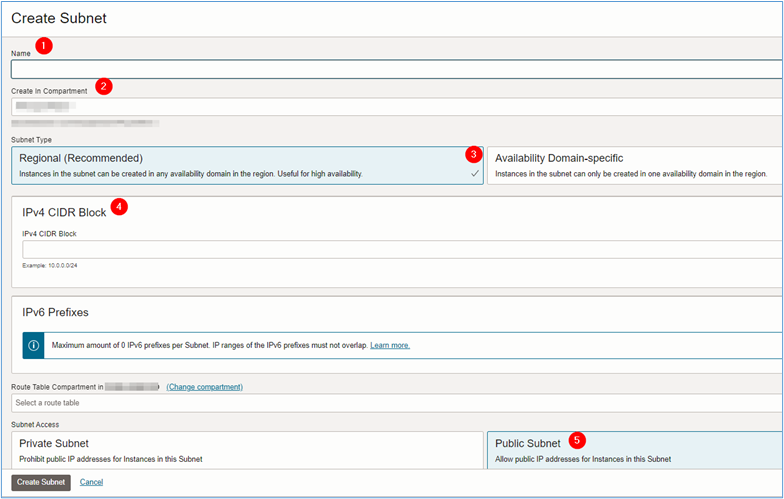

Nella pagina Crea subnet, immettere le informazioni richieste.

- Nome: immettere il nome della subnet.

- Compartimento: selezionare il compartimento in cui verrà creata la subnet.

- Tipo di subnet: selezionare Regionale in base al suggerimento.

- Blocco CIDRIPv4 CIDR IPv4: immettere il CIDR desiderato per la subnet. Per questo tutorial, abbiamo definito l'indirizzo nel Task 1.2.

- Accesso alla subnet: per le subnet in cui verranno installati firewall e load balancer, selezionare Subnet pubblica. Per le subnet in cui verranno installati i server dell'applicazione o del sito Web.

-

Dopo aver immesso tutte le informazioni necessarie, fare clic su Crea subnet.

Nota: non dimenticare di controllare se le liste di sicurezza delle reti VCN create consentono l'utilizzo del traffico nell'ambiente. Ad esempio, se si intende consentire l'accesso HTTP tramite firewall di rete, le liste di sicurezza devono consentire questo traffico in entrata sulle reti VCN.

Task 1.3: creare il gateway di instradamento dinamico (DRG)

Il gateway DRG è il router che interconnetterà la VCN pubblica che contiene il firewall di rete OCI e i load balancer OCI con la VCN privata che conterrà i server a cui accedere tramite Internet.

-

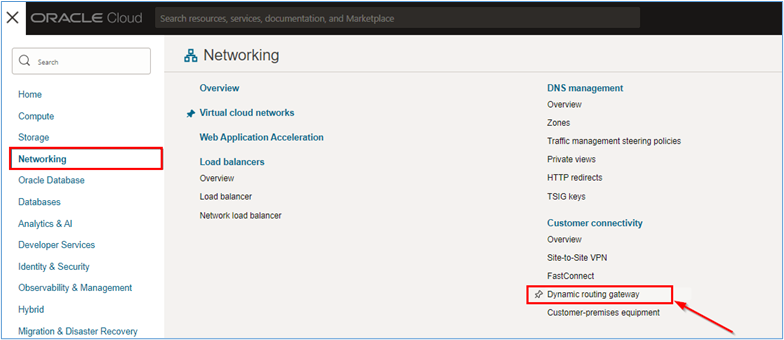

Per creare il DRG, andare alla console OCI, fare clic su Networking e su Gateway di instradamento dinamico.

-

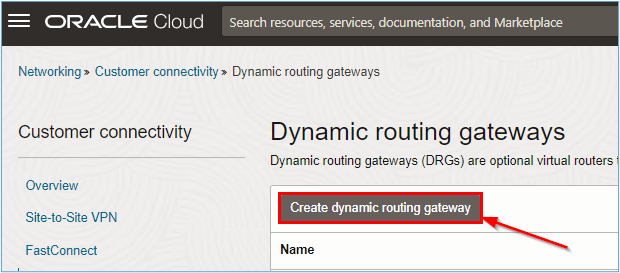

Nella pagina Gateway di instradamento dinamico fare clic su Crea gateway di instradamento dinamico.

-

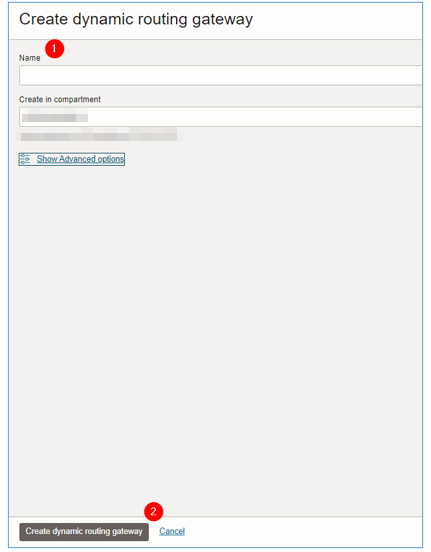

Immettere il nome del DRG e fare clic su Crea gateway di instradamento dinamico.

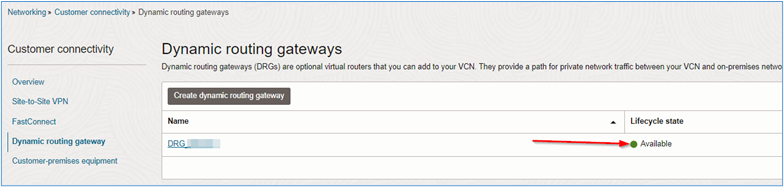

Attendere il termine della creazione e che venga visualizzato lo stato del ciclo di vita DRG Disponibile:

-

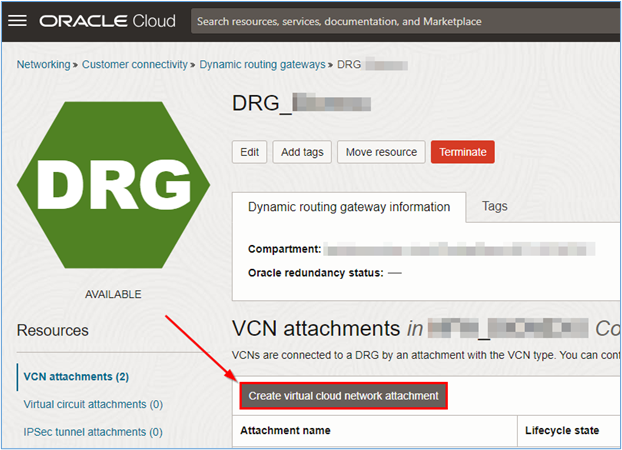

Al termine della creazione, fare clic sul DRG per visualizzarne i dettagli e creare i collegamenti necessari per la connettività tra le VCN da creare.

-

La creazione delle tabelle di instradamento DRG e delle distribuzioni di instradamento DRG consente di definire i criteri di instradamento che instradano il traffico tra i collegamenti.

-

Puoi collegare più VCN a un singolo DRG e, tramite questi collegamenti, instradare il traffico tra le VCN utilizzando le funzionalità di instradamento DRG.

-

-

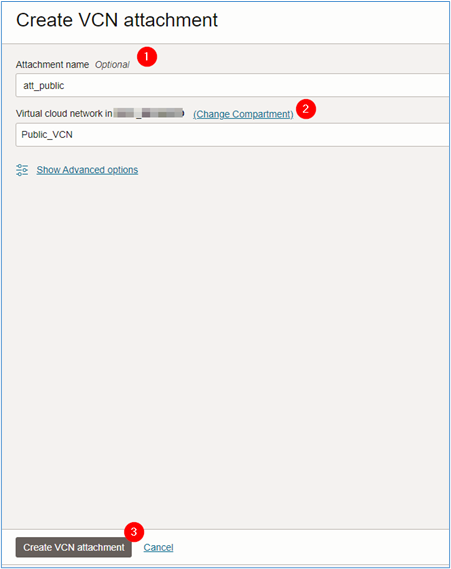

Per collegare le reti VCN create nel task 1.1, fare clic su Crea collegamento rete cloud virtuale.

-

Si aprirà una nuova finestra. Immettere il nome del collegamento e selezionare la VCN che deve essere collegata al DRG dal collegamento che si sta creando. Fare clic su Crea collegamento VCN per completare la creazione.

- Nome allegato:

att_public. - Rete cloud virtuale:

Public_VCN.

- Nome allegato:

-

Ripetere i passi da 1 a 5 per la VCN Private_VCN.

Task 2: creare il firewall di rete OCI

Prima di creare il firewall di rete OCI, è necessario creare il criterio che verrà utilizzato nel firewall. In questo task, la creazione dei criteri sarà semplice, consentendo solo il traffico HTTP. Tuttavia, OCI Network Firewall è in grado di ispezionare il traffico cifrato e dispone di funzioni avanzate del firewall L7.

Per ulteriori informazioni sulle funzionalità del servizio OCI Network Firewall, vedere OCI Network Firewall.

Task 2.1: creare il criterio del firewall di rete

Nota: per gli ambienti di produzione, è consigliabile che le regole siano il più specifiche possibile, in cui il criterio di accesso minimo viene sempre rispettato. Gli esempi utilizzati in questo tutorial sono puramente didattici e non dovrebbero mai essere riprodotti in ambienti di produzione reali.

-

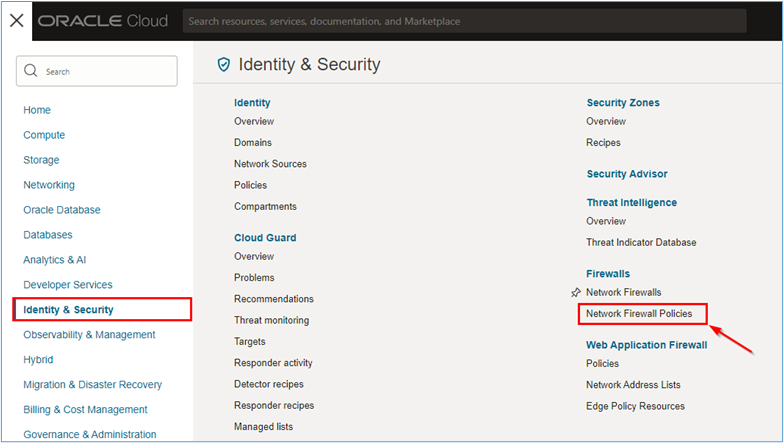

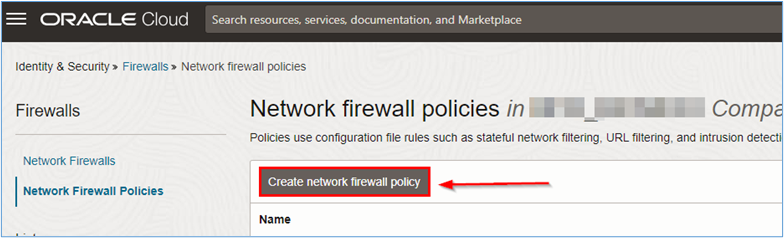

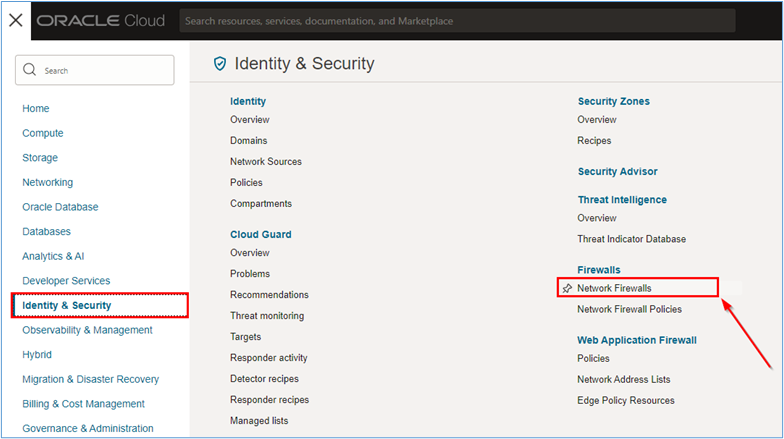

Per creare il criterio che verrà distribuito nel firewall di rete, andare a OCI Console, fare clic su Identità e sicurezza e su Criteri firewall di rete.

-

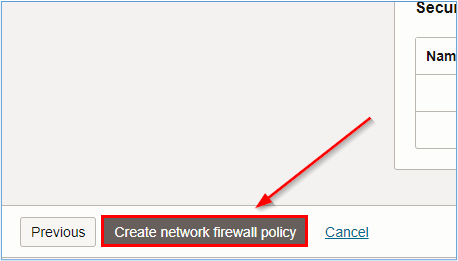

Nella pagina Criteri firewall di rete fare clic su Crea criterio firewall di rete per avviare la creazione della regola firewall.

-

Immettere le informazioni richieste dalla procedura guidata e fare clic su Crea criterio firewall di rete.

Nota: per ulteriori informazioni sui parametri configurabili in un criterio firewall di rete OCI, vedere Criteri e Creazione di un criterio del servizio firewall di rete.

Dopo aver creato il criterio, sarà necessario creare le risorse all'interno del criterio. Nelle risorse verranno descritti in dettaglio le modalità di protezione dell'ambiente tramite i criteri.

In questa esercitazione verrà utilizzata una versione semplice di un criterio. Consentiremo solo il traffico in entrata HTTP e HTTPS. Per ulteriori informazioni sulla creazione dei criteri firewall di rete OCI, vedere Creazione di un criterio del servizio firewall di rete e Creazione di componenti dei criteri del servizio firewall di rete.

Per creare il criterio utilizzato in questa esercitazione, saranno necessarie le risorse dei criteri firewall di rete riportate di seguito.

- Lista indirizzi

- Servizio

- Lista di servizi

- Regola di sicurezza

-

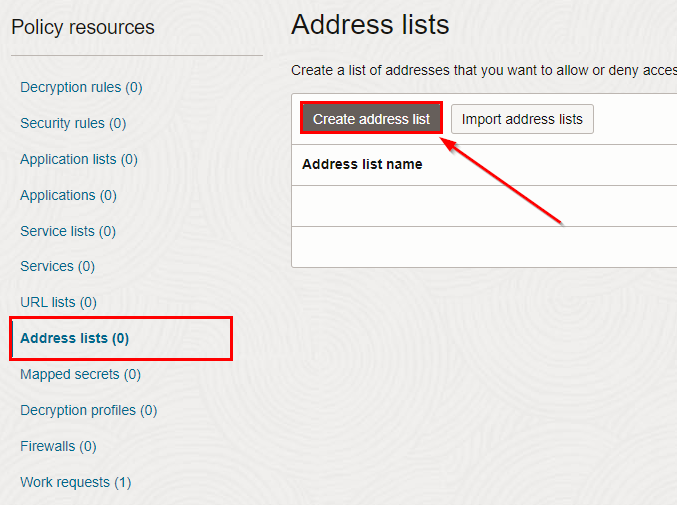

Creare la risorsa della lista di indirizzi.

-

Fare clic su Lista di indirizzi e su Crea lista di indirizzi.

-

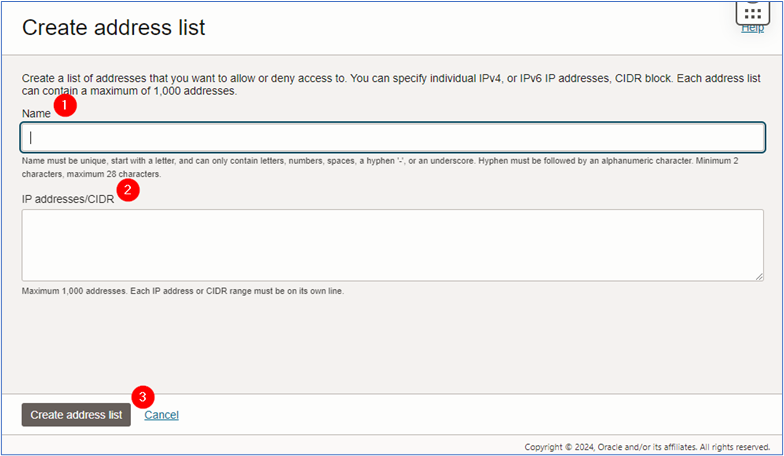

Nella pagina Crea elenco di indirizzi, immettere le informazioni richieste e fare clic su Crea elenco di indirizzi.

- Nome:

Frontend_Web(immettere il nome più adatto all'ambiente). - Indirizzi IP/CIDR: immettere il CIDR privato del load balancer.

- Nome:

Dopo aver creato la lista di indirizzi, è possibile creare la risorsa di servizio.

-

-

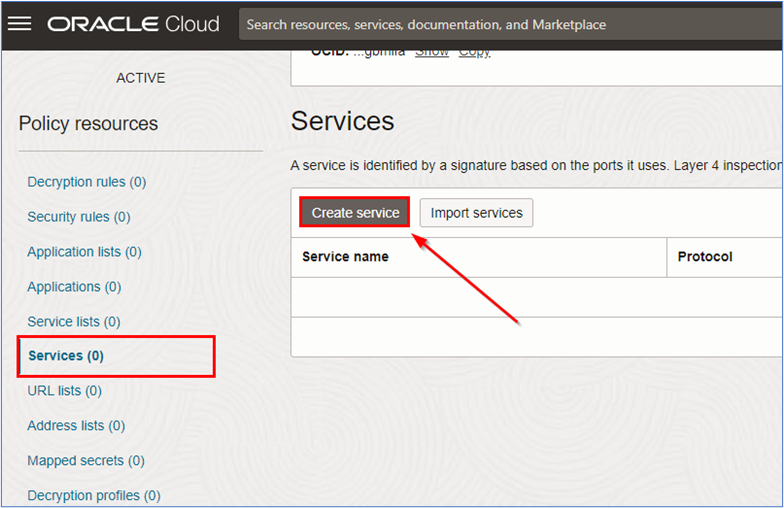

Creare la risorsa di servizio.

-

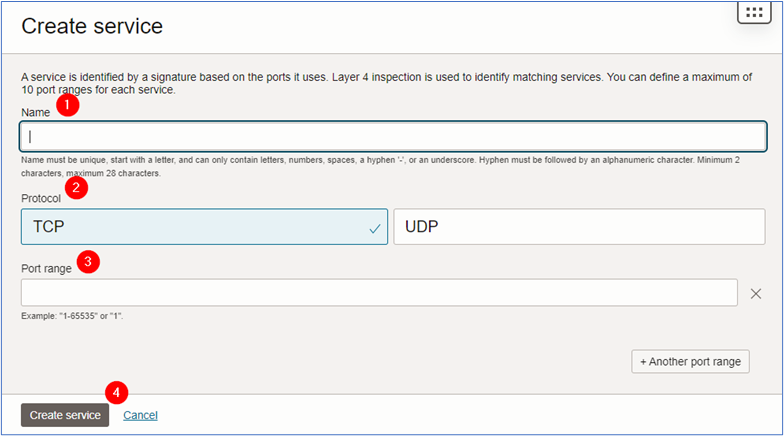

Fare clic su Servizi e Crea servizio.

-

Nella pagina Crea servizio, immettere le informazioni necessarie e fare clic su Crea servizio.

- Nome:

HTTP-HTTPS(immettere il nome più adatto all'ambiente). - Protocollo: selezionare

TCP. - Intervallo porte: immettere

80-80. Per aggiungere un altro intervallo, fare clic sull'intervallo +Another e aggiungere443-443.

- Nome:

Una volta terminata la creazione del servizio, è ora possibile creare la risorsa lista di servizi.

-

-

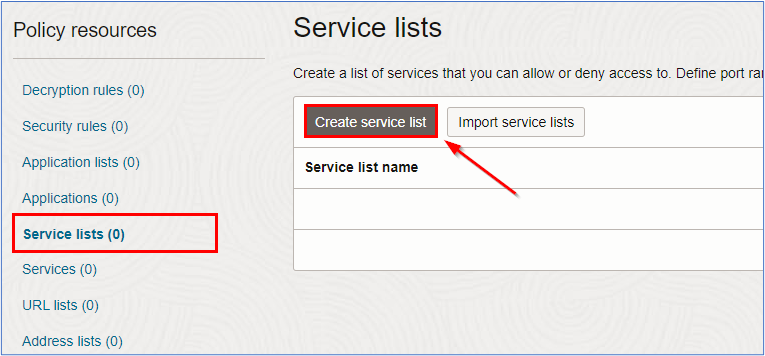

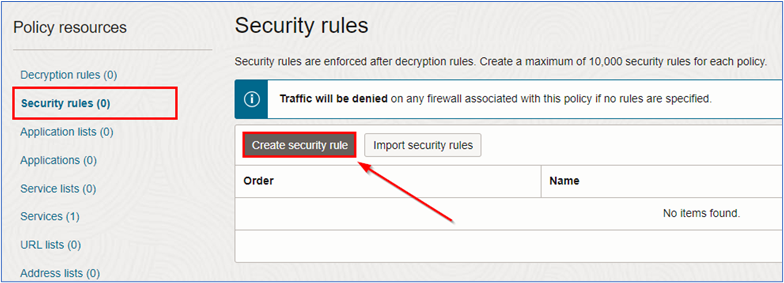

Creare la risorsa della lista di servizi.

-

Fare clic su Servizi e Crea lista di servizi.

-

Nella pagina Crea elenco di servizi, immettere le informazioni necessarie e fare clic su Crea elenco di servizi.

- Nome: immettere il nome che meglio si adatta all'ambiente.

- Servizi disponibili: selezionare il servizio creato nel Passo 2 e fare clic su Aggiungi a selezionato.

- Servizi selezionati: verificare se i servizi necessari sono stati importati in Servizi selezionati.

Dopo aver creato l'elenco dei servizi, è possibile creare la regola di sicurezza del firewall di rete.

-

-

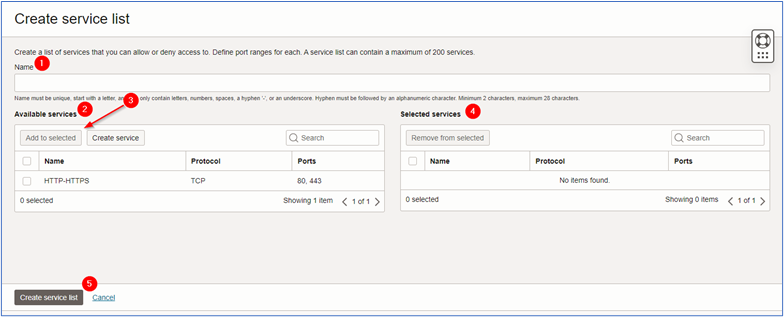

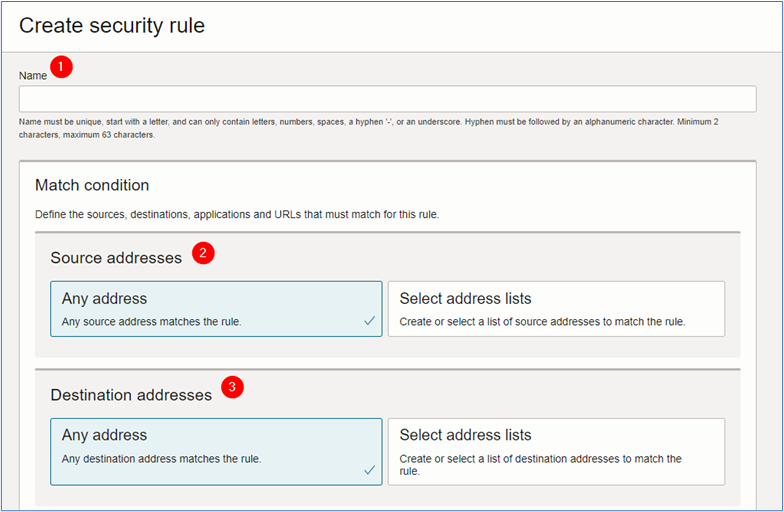

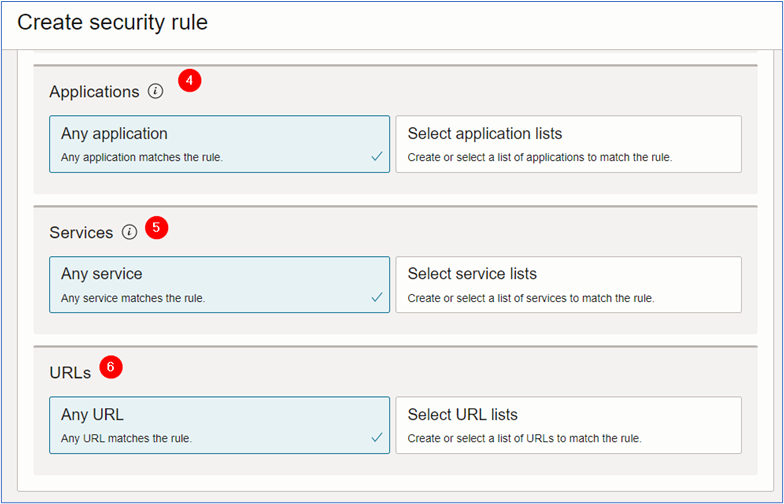

Creare la regola di sicurezza.

-

Fare clic su Regole di sicurezza e su Crea regola di sicurezza.

-

Nella pagina Crea regola di sicurezza, immettere le informazioni necessarie e fare clic su Crea regola di sicurezza.

- Nome: immettere il nome del criterio.

- Indirizzo di origine: predefinito. Il valore di origine è Qualsiasi indirizzo.

- Indirizzo di destinazione: selezionare l'elenco di indirizzi creato nel Passo 1. Fare clic su Seleziona liste di indirizzi e selezionare la lista di indirizzi creata.

- Applicazione: Predefinito. Il valore dell'applicazione è Qualsiasi applicazione.

- Servizi: selezionare l'elenco di servizi creato nel Passo 3. Fare clic su Seleziona liste di servizi e selezionare la lista di servizi creata.

- URL: Predefinito. Il valore dell'URL è Qualsiasi URL.

- Azione regola: selezionare l'azione della regola per l'ambiente. Per questa esercitazione verrà utilizzato il comando Consenti traffico.

- Ordine regole: selezionare l'ordine per il criterio.

-

Una volta terminata la creazione del criterio, sarà possibile accedervi.

Nota: creare il criterio in base alle esigenze di accesso all'ambiente. Gli esempi utilizzati in questo tutorial sono puramente educativi.

Dopo aver creato il criterio OCI Network Firewall, è ora possibile procedere alla creazione dell'istanza OCI Network Firewall stessa.

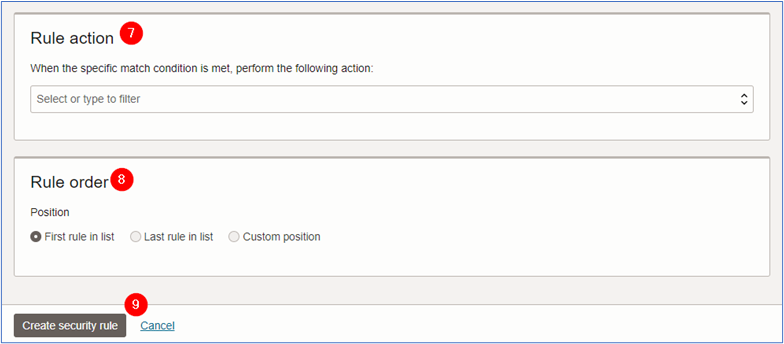

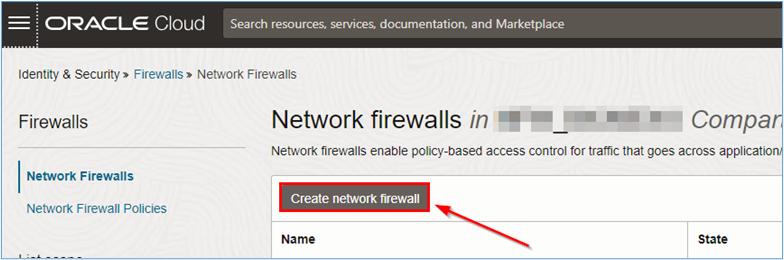

Task 2.2: creare il firewall di rete OCI

-

Abbiamo creato il criterio di accesso che utilizzeremo nell'ambiente e dobbiamo creare il firewall di rete OCI. Andare alla console OCI, fare clic su Identità e sicurezza e su Firewall di rete.

-

Nella pagina Firewall di rete, fare clic su Crea firewall di rete per creare un firewall di rete.

-

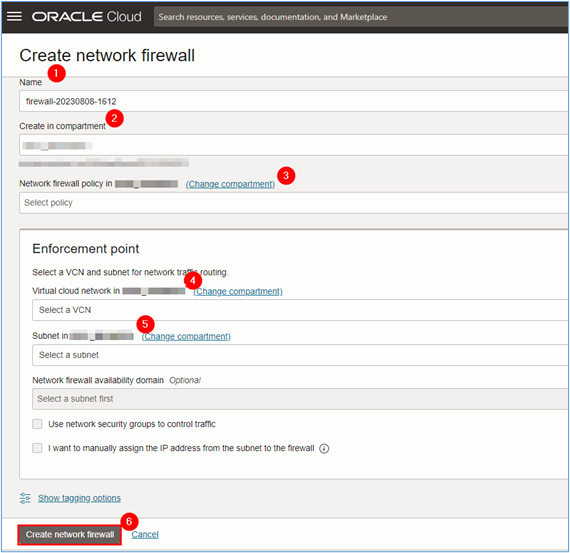

Nella pagina Crea firewall di rete, immettere le informazioni necessarie e fare clic su Crea firewall di rete.

- Nome:

NFW_INBOUND(immettere il nome più adatto all'ambiente). - Compartimento: selezionare il compartimento in cui verrà creato il firewall di rete.

- Criterio firewall di rete in (compartimento): selezionare il criterio creato nel task 2.1.

- Rete cloud virtuale in (compartimento): selezionare la VCN in cui verrà installato il firewall di rete. Per questa esercitazione, selezionare la VCN denominata

VCN_Publiccome mostrato nella topologia del task 1. - Subnet in (compartimento): selezionare la subnet in cui verrà installato il firewall di rete. Per questo tutorial, selezioneremo la subnet chiamata

Subnet_FWcome descritto nel Task 1.2 di questo documento.

Nota: il completamento della creazione del firewall di rete richiede da 40 a 50 minuti.

- Nome:

-

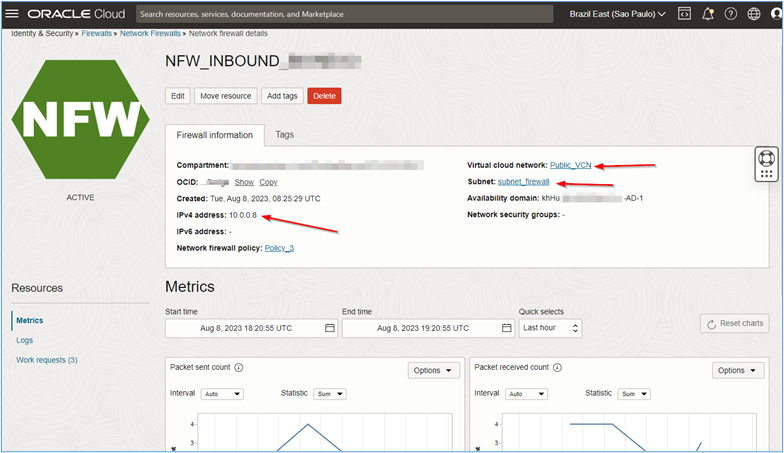

Fare clic sul nome del firewall di rete e visualizzare i dettagli sulla risorsa.

Nota:

-

Prendere nota dell'IP privato creato per il firewall di rete. Verrà utilizzato in futuro per configurare l'instradamento

intra-vcneinter-vcnutilizzando il gateway DRG in modo che tutte le comunicazioni nell'ambiente possano essere inviate e ispezionate dal firewall. -

L'IP privato del firewall di rete OCI potrebbe essere diverso dall'

10.0.0.8mostrato in questa esercitazione. In questo modo, tutti gli instradamenti da creare nell'ambiente devono tenere conto dell'IP del firewall di rete OCI creato durante l'implementazione.

-

Task 3: Creare i server virtuali e i load balancer

Abbiamo creato l'intero ambiente di rete, il DRG, il firewall di criteri e di rete, possiamo iniziare a creare i load balancer e i server che ospiteranno il nostro sito Web di test.

Task 3.1: Creare i server virtuali o i server Web

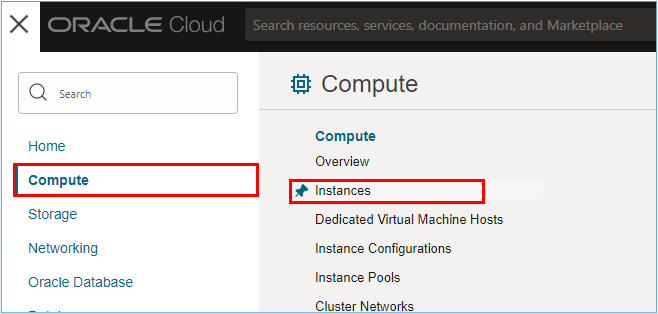

-

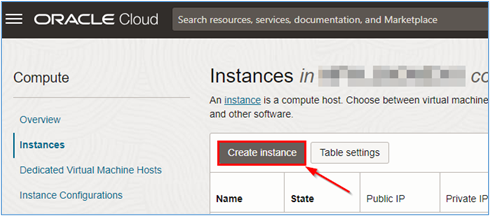

La creazione di server virtuali è semplice e veloce. Per creare server virtuali, andare a OCI Console, fare clic su Computazione e Istanze.

-

Nella pagina Istanze fare clic su Crea istanza.

-

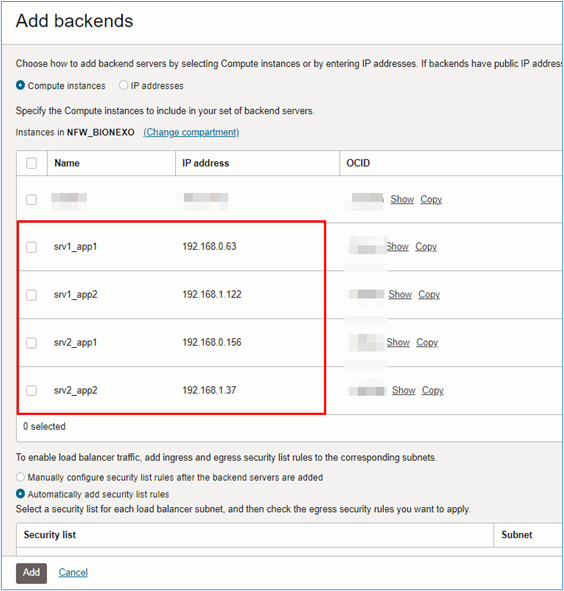

Immettere le informazioni necessarie nella pagina di creazione dell'istanza. Per questa esercitazione sono state create le istanze riportate di seguito.

- srv1_app1: server #1 per l'hosting del sito Web n. 1. È stato creato in

VCN_Private, all'interno della subnetsubnet_app1. - srv2_app1: server #2 per l'hosting del sito Web n. 1. È stato creato in

VCN_Private, all'interno della subnetsubnet_app1. - srv1_app2: server #1 per l'hosting del sito Web n. 1. È stato creato in

VCN_Private, all'interno della subnetsubnet_app2. - srv2_app2: server #2 per l'hosting del sito Web n. 1. È stato creato in

VCN_Private, all'interno della subnetsubnet_app2.

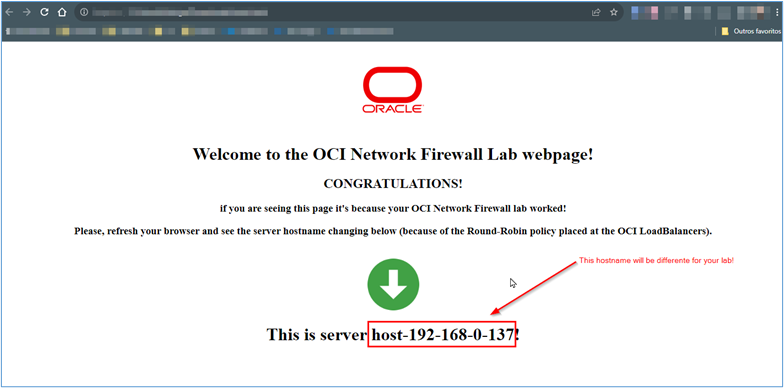

Per i nostri server, abbiamo utilizzato l'hosting Oracle Linux 9.x. Per rendere i server pronti per l'esecuzione, durante la creazione del server, abbiamo utilizzato uno script

Cloud-initper indirizzare l'installazione del server httpd, la creazione di un semplice fileindex.htmle la disabilitazione del daemon firewalld. Per ulteriori informazioni sugli scriptCloud-init, vedere Utilizzo di script di inizializzazione cloud-init personalizzati per l'impostazione dei nodi gestiti. Usare il seguente script.#!/bin/bash echo "############################################" > /etc/motd echo "# OCI NETWORK FIREWALL LAB #" >> /etc/motd echo "############################################" >> /etc/motd # Installing nginx on Oracle Linux sudo yum install httpd -y # Starting httpd sudo systemctl start httpd # Opening HTTP port in Firewalld sudo firewall-cmd --zone=public --add-service=http # Configuring a simple webpage to our server sudo touch /var/www/html/index.html sudo chown apache:apache /var/www/html/index.html export HOSTNAME=`hostname` sudo cat <<EOF > /var/www/html/index.html <html> <center><img src="https://estuary.dev/static/638f52fd4afa2f02e6d522065f7268f4/26ce8/thumbnail_Group_22548_cda168ff12.png"></img></center> <center> <h1>Welcome to the OCI Network Firewall Lab webpage!</h1> <h2>CONGRATULATIONS!</h2><P> <h3>if you are seeing this page it is because the OCI Network Firewall lab worked! <p>refresh the browser and see the server hostname changing below (because of the Round-Robin policy placed at the OCI LoadBalancers).</h3> </center> <br> <center><img src="https://upload.wikimedia.org/wikipedia/commons/thumb/8/84/Eo_circle_green_arrow-down.svg/2048px-Eo_circle_green_arrow-down.svg.png" width="100" height="100"></center> <h1><center>This is server $HOSTNAME!</center></h1> </html> EOF - srv1_app1: server #1 per l'hosting del sito Web n. 1. È stato creato in

La topologia dell'ambiente aiuterà a capire dove devono essere installati i server.

Il server Web Apache (httpd) è stato installato su questi server e una semplice pagina è stata creata nel suo documentRoot per l'accesso da Internet.

I dettagli relativi alla creazione e alla configurazione delle istanze in OCI vanno oltre l'ambito di questa esercitazione. Per ulteriori informazioni, vedere Creazione di un'istanza.

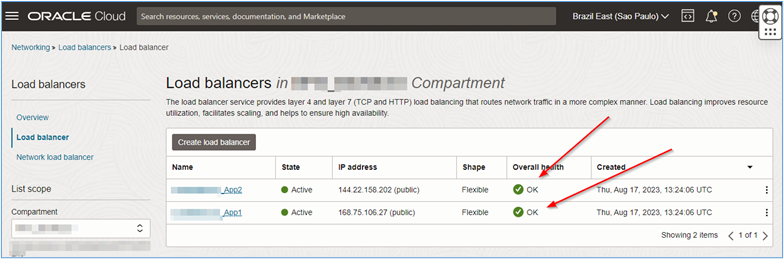

Task 3.2: Creare i load balancer OCI

Una volta creati i server virtuali, è necessario creare i load balancer OCI che eseguiranno il bilanciamento del carico tramite Round-Robin per accedere ai server Web appena creati.

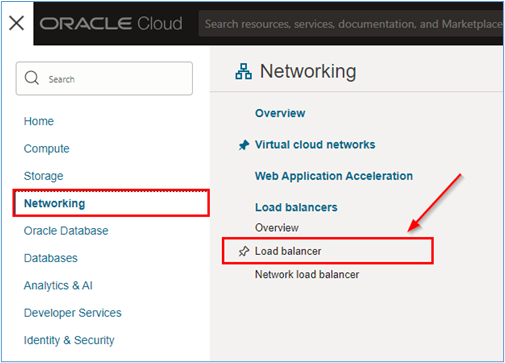

-

Per creare i load balancer OCI, andare alla console OCI, fare clic su Networking e Load balancer.

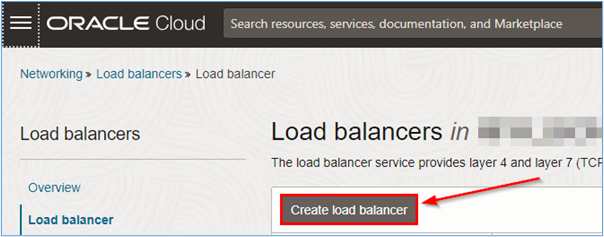

-

Nella pagina del servizio Load balancer, fare clic su Crea load balancer per avviare la creazione dei due load balancer in questa esercitazione.

-

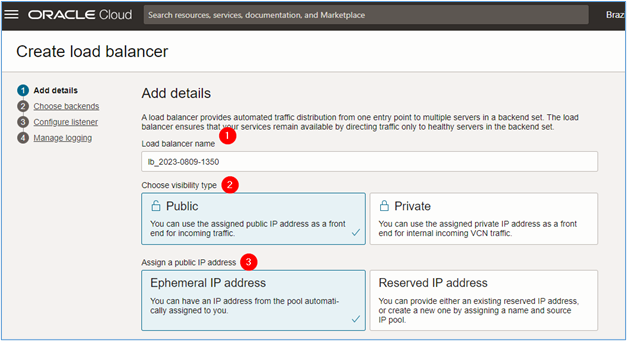

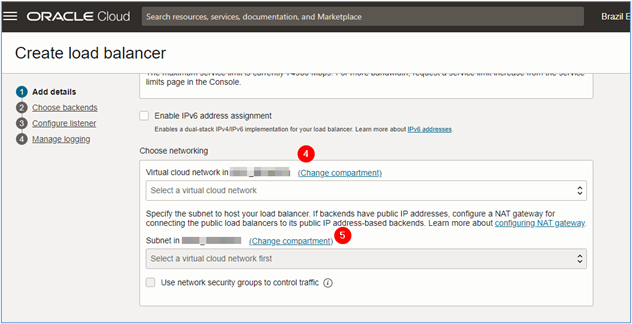

Nella pagina Crea load balancer, immettere le informazioni necessarie per avviare la creazione e fare clic su Successivo.

- Nome load balancer: immettere il nome del load balancer.

- Visibilità: selezionare

Public, poiché il load balancer sarà accessibile tramite Internet. - Assegnare un indirizzo IP pubblico: selezionare

Ephemeral IP address. Se si dispone di un IP riservato, è possibile utilizzare l'opzioneReserve IP address. - Scegli networking: selezionare la VCN in cui verrà distribuito il load balancer. In questa esercitazione la rete VCN sarà

Public_VCN. - Subnet in (compartimento): selezionare la subnet in cui verrà distribuito il load balancer. In questa esercitazione, la subnet sarà

subnet_loadbalancer.

-

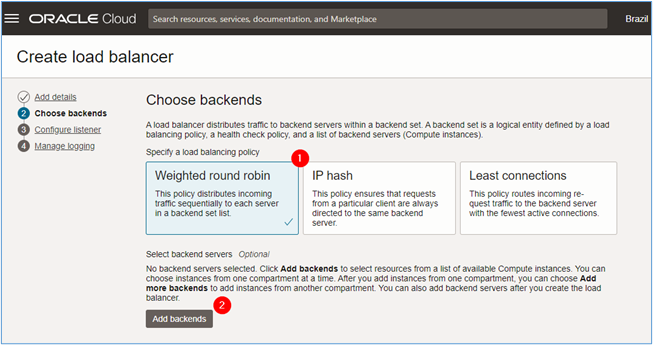

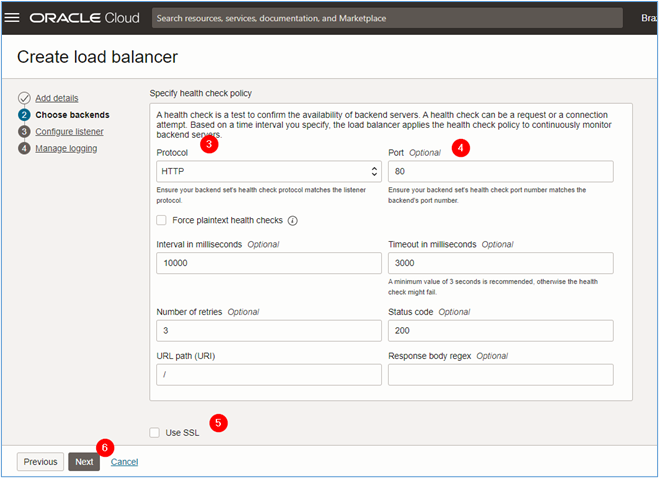

Nella pagina Scegli backend, immettere le informazioni necessarie e fare clic su Successivo.

- Specificare un criterio di bilanciamento del carico: selezionare un criterio per il load balancer In questo tutorial, useremo il

Round-Robin. - Aggiungi backend: se sono già stati creati i server che ospiteranno le pagine nell'ambiente. Per aggiungerli, fare clic su Aggiungi backend.

- Protocollo: durante il caricamento di un sito Web semplice, selezionare HTTP come protocollo per il controllo dello stato del backend.

- Porta: poiché verrà utilizzato HTTP, il controllo dello stato deve cercare la connettività sulla porta 80/TCP.

- Usa SSL: se si desidera eseguire un controllo dello stato su HTTPS, selezionare l'elemento

Use SSLper configurare il certificato che verrà utilizzato. Questo tipo di controllo dello stato non rientra nell'ambito di questa esercitazione. Per ulteriori informazioni, vedere Certificato SSL per i load balancer.

- Specificare un criterio di bilanciamento del carico: selezionare un criterio per il load balancer In questo tutorial, useremo il

-

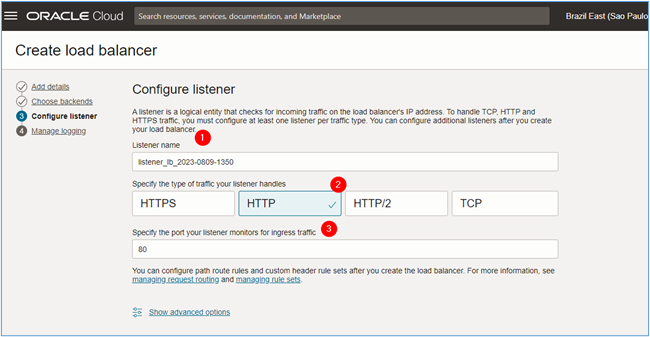

Nella pagina Configura listener, immettere le informazioni riportate di seguito e fare clic su Successivo.

- Nome listener: immettere il nome del listener.

- Specificare il tipo di traffico gestito dal listener: selezionare il tipo di traffico che passerà attraverso il listener. Per questo tutorial, useremo HTTP.

- Specificare la porta monitorata dal listener per il traffico in entrata: selezionare la porta su cui il listener deve ascoltare per acquisire il traffico in entrata diretto ai server Web. Per questo tutorial, useremo la porta 80 / TCP.

-

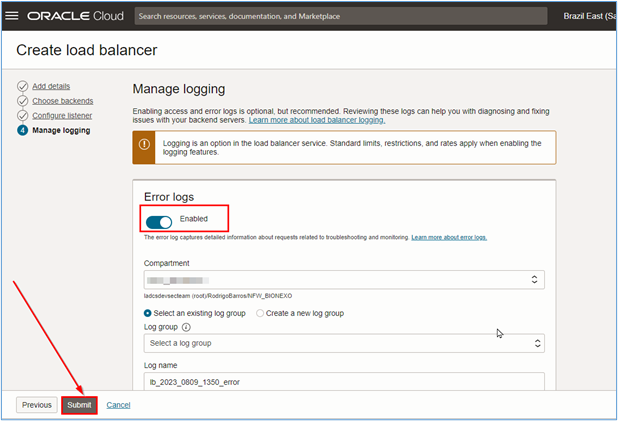

Abilitare i log del load balancer OCI e fare clic su Sottometti per avviarne la creazione.

Nota: è necessario creare load balancer diversi per ogni sito Web o applicazione. In questa esercitazione vengono creati due load balancer (uno per sito da testare).

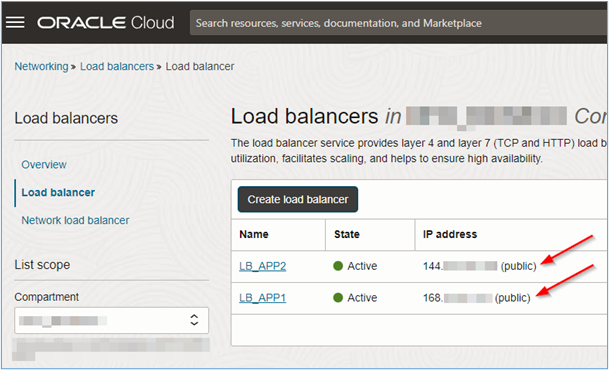

Tenere presente che ogni load balancer OCI dispone di un IP pubblico distinto. Quindi ogni sito web può essere accessibile attraverso un indirizzo separato.

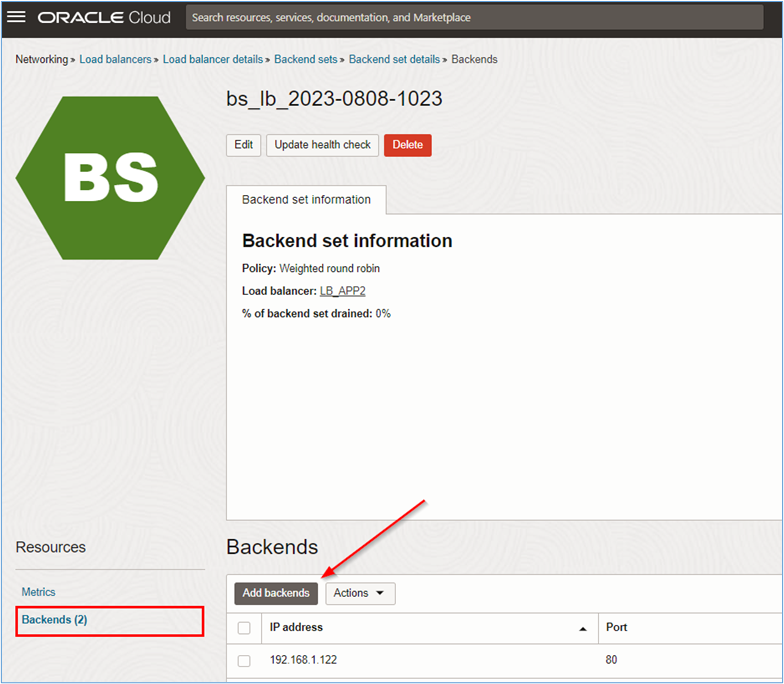

-

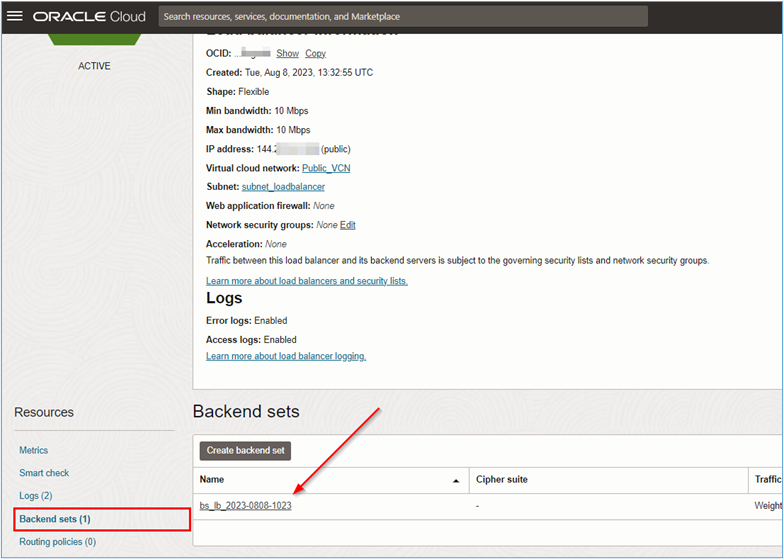

Una volta creati i load balancer OCI, puoi inserire manualmente i server backend in ciascuna istanza del load balancer. Fare clic sul nome del load balancer da configurare e sui set backend, come mostrato nella seguente immagine.

-

Quando si visualizza il set backend, fare clic sul relativo nome per poter inserire i backend. Nella pagina Informazioni sul set backend, fare clic su Backend e su Aggiungi backend.

-

Selezionare i server che faranno parte del backend per il sito Web o l'applicazione che si sta configurando. Fare clic su Aggiungi per terminare.

Nota: a questo punto il load balancer OCI verrà configurato, ma il backend passerà alla modalità critica perché l'instradamento intra-vcn e DRG non è stato ancora configurato.

Task 4: creare l'instradamento DRG e intra-VCN

Configurare l'instradamento in modo che sia possibile accedere ai siti Web tramite Internet e che il traffico di accesso possa essere analizzato da OCI Network Firewall.

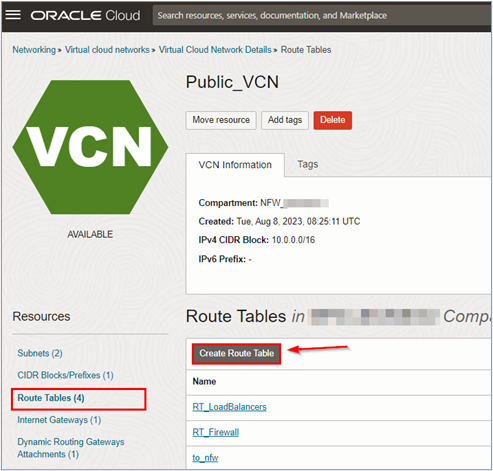

Task 4.1: Creare l'instradamento nella VCN pubblica

-

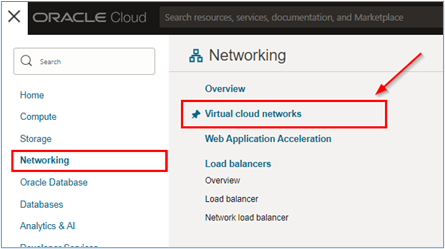

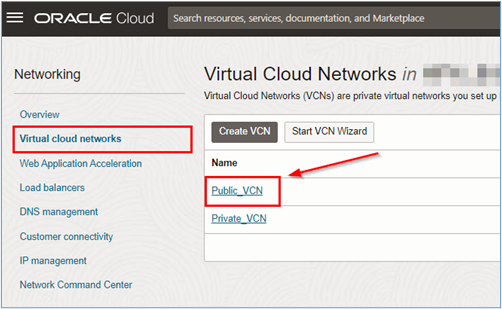

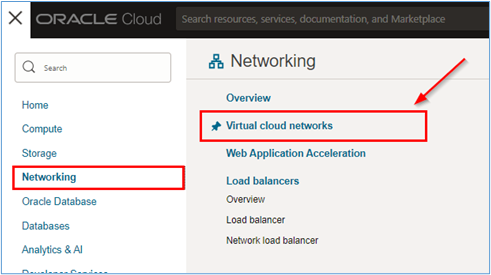

Per accedere alle pagine di configurazione dell'instradamento VCN, andare alla console OCI, fare clic su Networking e Reti cloud virtuali.

-

Fare clic su Public_VCN.

-

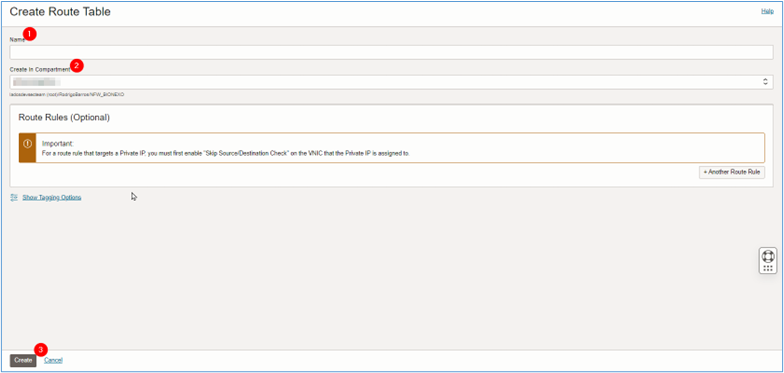

Fare clic sul menu Tabelle di instradamento e su Crea tabella di instradamento per avviare la creazione delle tabelle di instradamento.

-

Nella pagina Crea tabella di instradamento, immettere le informazioni necessarie e fare clic su Crea.

- Nome: immettere il nome della tabella di instradamento.

- Crea nel compartimento: selezionare il compartimento in cui è possibile creare la tabella di instradamento.

Nota: non verrà utilizzata la tabella di instradamento predefinita della VCN.

-

Ripetere questo processo per le seguenti tabelle di routing in Public_VCN.

- RT_Firewall: tabella di instradamento da collegare alla subnet del firewall di rete OCI per la connettività intra-vcn.

- RT_LoadBalancers: tabella di instradamento da aggiungere alla subnet dei load balancer per la connettività intra-vcn.

- RT_to_nfw: tabella di instradamento che deve essere collegata al gateway Internet della rete Public_VCN.

- Creare gli instradamenti in RT_Firewall per Subnet_Firewall.

Dopo aver creato le tabelle di routing, creare i seguenti instradamenti in ciascuna tabella.

La tabella RT_Firewall deve essere utilizzata da Subnet_Firewall. Sostituire la tabella di routing predefinita della subnet con quella personalizzata.

Tabella: RT_Firewall

CIDR Hop successivo 0/0 IGW - IGW: gateway Internet.

- Creare gli instradamenti in RT_LoadBalancers per Subnet_LoadBalancers.

La tabella RT_LoadBalancers deve essere utilizzata da Subnet_Loadbalancers. Sostituire la tabella di routing predefinita della subnet con quella personalizzata.

CIDR Hop successivo 0/0 <OCI_NETWORK_FIREWALL_IP> 192,168/24 DRG 192,168/24 DRG - DRG: gateway di instradamento dinamico.

- 192.168.0.0/24: si tratta della rete privata della subnet della VCN Private_VCN in cui sono installati i server del nostro sito Web n. 1.

- 192.168.0.0/24: si tratta della rete privata della subnet VCN Private_VCN in cui sono installati i server del sito Web n. 2.

- Creare gli instradamenti in RT_to_nfw per il gateway Internet

La tabella RT_to_nfw deve essere collegata al gateway Internet VCN_Public.

CIDR Hop successivo 10/24 <OCI_NETWORK_FIREWALL_IP>

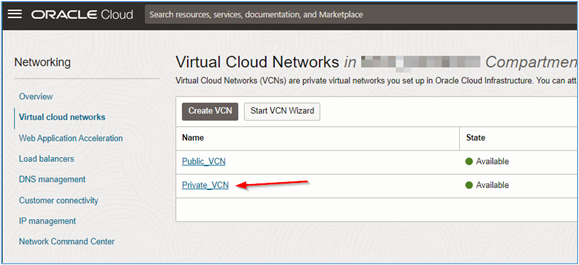

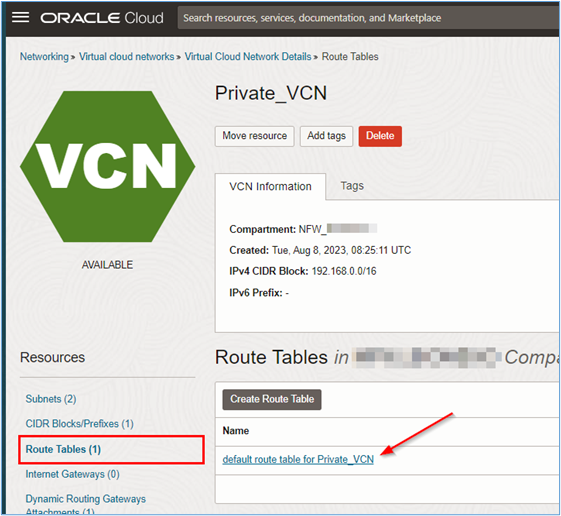

Task 4.2: creare l'instradamento nella VCN privata

-

Per accedere alle pagine di configurazione dell'instradamento VCN, andare alla console OCI, fare clic su Networking e Reti cloud virtuali.

-

Fare clic su Private_VCN.

-

Fare clic sul menu Tabelle di instradamento e sulla tabella di instradamento predefinita per Private_VCN.

-

Per Private_VPN verrà creato solo un instradamento che punta al percorso dalla rete

10.0/16al DRG.CIDR Hop successivo 10/16 DRG Una volta creati i percorsi, tutto dovrebbe funzionare correttamente. L'instradamento intra-vcn di VCN_Public inoltrerà tutto il traffico al firewall di rete OCI e, a sua volta, la connettività tra VCN (VCN_Public e VCN_Private) verrà gestita dal DRG.

-

Tornare alla configurazione dei load balancer OCI e verificare se il backend è OK. In tal caso, aprire un browser e accedere all'IP di uno dei load balancer.

Task 5: Accedere alla pagina Web

Una volta configurato correttamente l'instradamento dell'ambiente e che le istanze del load balancer OCI possono raggiungere i server che ospitano il sito di test nel backend (all'interno della rete privata), sarà possibile accedere agli indirizzi dei load balancer e, infine, accedere alle pagine Web di test.

Acquisisci gli indirizzi IP validi dei load balancer e inseriscili nel browser. Se tutto è impostato correttamente, si dovrebbe vedere la pagina seguente.

Collegamenti correlati

Conferme

- Autore - Rodrigo Pace de Barros (Solution Engineer Oracle LAD A-Team Cloud Security)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti gratuiti sulla formazione su Oracle Learning YouTube channel. Inoltre, visita education.oracle.com/learning-explorer per diventare un Oracle Learning Explorer.

Per la documentazione del prodotto, visita l'Oracle Help Center.

Protect Websites and Applications with Oracle Cloud Infrastructure Network Firewall

F86937-02

February 2024

Copyright © 2024, Oracle and/or its affiliates.