Nota

- Questa esercitazione richiede l'accesso a Oracle Cloud. Per iscriverti a un account gratuito, consulta Inizia a utilizzare Oracle Cloud Infrastructure Free Tier.

- Utilizza valori di esempio per le credenziali, la tenancy e i compartimenti di Oracle Cloud Infrastructure. Al termine del laboratorio, sostituisci questi valori con quelli specifici del tuo ambiente cloud.

Sostituire le chiavi SSH per gli host ESXi di Oracle Cloud VMware Solution

Introduzione

Oracle Cloud VMware Solution offre un ambiente cloud nativo basato su VMware gestito dal cliente e offre un controllo completo utilizzando strumenti VMware familiari. Tuttavia, se le chiavi SSH utilizzate per accedere agli host ESXi vengono perse, sarà necessario un metodo alternativo per riottenere l'accesso. Questa esercitazione descrive i task necessari per abilitare il login basato su password all'host ESXi e sostituire le chiavi SSH.

L'accesso SSH alle istanze di calcolo dell'SDDC Oracle Cloud VMware Solution (OCVS) e agli host ESXi viene in genere ottenuto utilizzando una chiave privata corrispondente alla chiave pubblica fornita durante il provisioning. Tuttavia, se la chiave SSH privata viene persa o non è disponibile, l'accesso diretto SSH all'host ESXi diventa impossibile. In questi casi, la soluzione alternativa consiste nell'accedere all'interfaccia DCUI (Direct Console User Interface) dell'host ESXi, abilitare il login basato su password e quindi SSH nell'host ESXi per sostituire la chiave pubblica nella sezione delle chiavi autorizzate. Dopo aver convalidato la nuova chiave pubblica come previsto, è possibile disabilitare il login basato su password per una maggiore sicurezza.

Obiettivo

- Sostituire le chiavi SSH perse per gli host Oracle Cloud VMware Solution ESXi abilitando temporaneamente il login basato su password.

Prerequisiti

-

Creare una nuova coppia di chiavi SSH (chiave pubblica e chiave privata) per gli host ESXi e salvarla in modo sicuro in base alle proprie esigenze.

-

Configurare le autorizzazioni necessarie per accedere all'SDDC Oracle Cloud VMware Solution.

-

Configurare le autorizzazioni appropriate per la gestione delle istanze di computazione per creare le connessioni alla console dell'istanza.

-

Installare PuTTY o plink.exe (un'interfaccia della riga di comando nel backend PuTTY).

-

Installare VNC viewer.

Task 1: creare una connessione console all'host ESXi

-

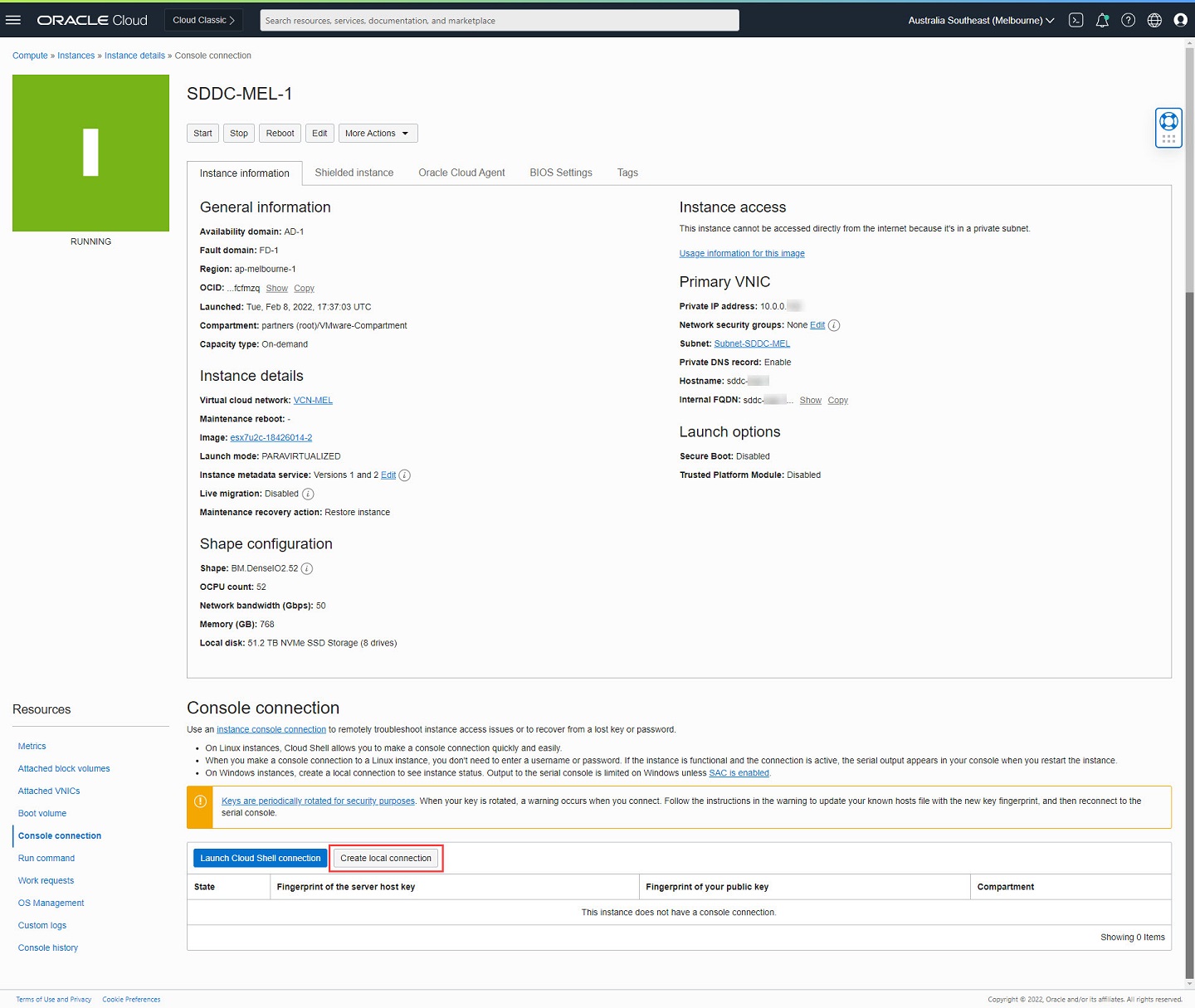

Aprire il menu di navigazione della console di Oracle Cloud, fare clic su Calcola, quindi su Istanze.

-

Selezionare il primo host ESXi dell'SDDC Oracle Cloud VMware Solution.

-

Fare clic su Connessione alla console.

-

Fare clic su Crea connessione locale.

-

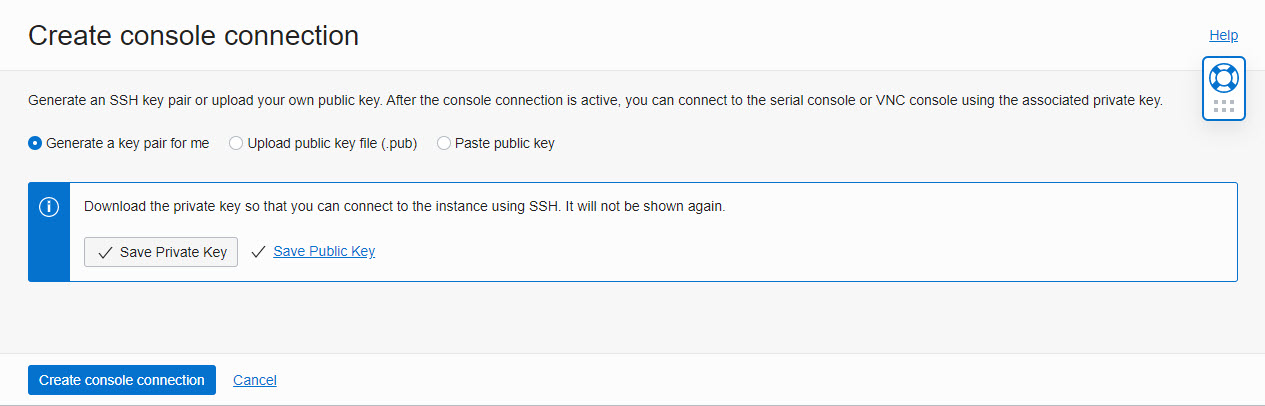

Genera una coppia di chiavi SSH o carica la tua chiave pubblica per la connessione alla console. In questo esempio verrà creata una nuova coppia di chiavi.

-

Fare clic su Crea connessione console e attendere che lo stato della connessione diventi Attivo.

Task 2: connessione alla console di accesso o DCUI dell'host ESXi

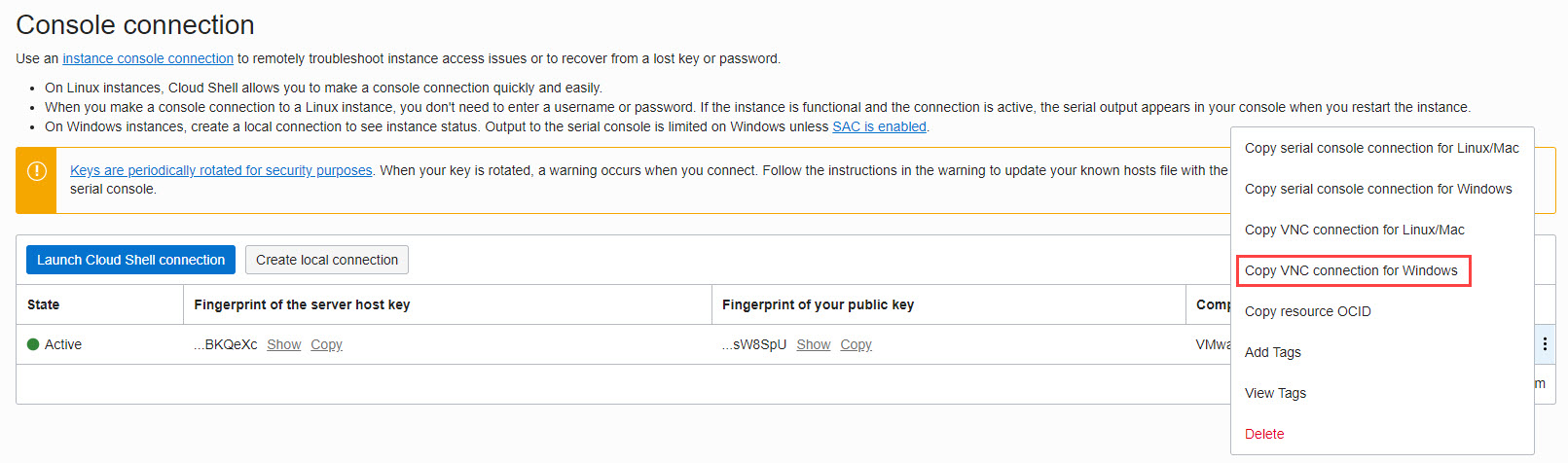

Dopo che la connessione alla console è stata modificata in stato attivo, completare i passi riportati di seguito.

-

Fare clic sull'icona con il tasto a destra della connessione, quindi fare clic su Copia connessione VNC per Windows.

Nota: se si utilizza un computer Linux/Mac, attenersi alla procedura appropriata.

-

Incollare il comando copiato in un editor di testo.

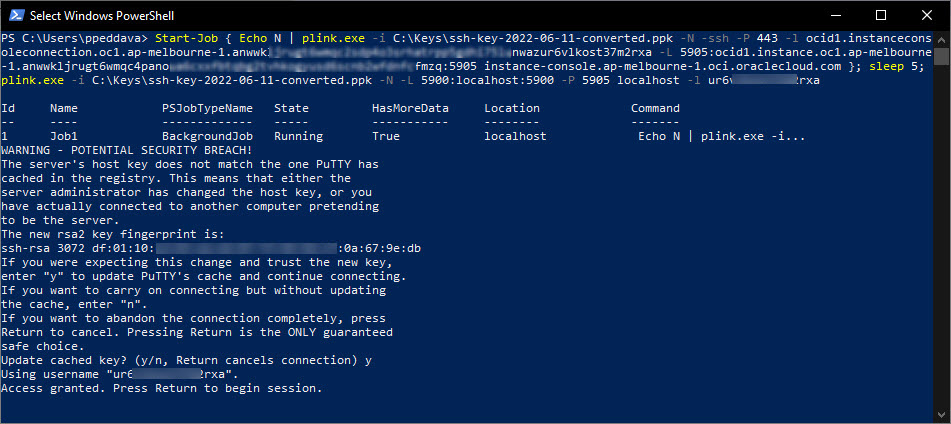

Start-Job { Echo N | plink.exe -i $env:homedrive$env:homepath\oci\console.ppk -N -ssh -P 443 -l ocid1.instanceconsoleconnection.oc1.ap-melbourne-1.anwwkljxyzxyzxyzxyzhatrpp5gdhi75lunwazur6vlkost37m2rxa -L 5905:ocid1.instance.oc1.ap-melbourne-1.anwwkljrxyzxyzxyzxyzoua6cxxfbtqbg2tvhkogyusd6scnb2wfdnfcfmzq:5905 instance-console.ap-melbourne-1.oci.oraclecloud.com }; sleep 5; plink.exe -i $env:homedrive$env:homepath\oci\console.ppk -N -L 5900:localhost:5900 -P 5905 localhost -l ur6vlkost37m2rxa -

Sostituire le due sezioni

$env:homedrive$env:homepath\oci\console.ppknel comando seguente per puntare alla chiave privata.Start-Job { Echo N | plink.exe -i C:\Keys\ssh-key-2022-06-11-converted.ppk -N -ssh -P 443 -l ocid1.instanceconsoleconnection.oc1.ap-melbourne-1.anwwkljxyzxyzxyzxyzhatrpp5gdhi75lunwazur6vlkost37m2rxa -L 5905:ocid1.instance.oc1.ap-melbourne-1.anwwkljrxyzxyzxyzxyzoua6cxxfbtqbg2tvhkogyusd6scnb2wfdnfcfmzq:5905 instance-console.ap-melbourne-1.oci.oraclecloud.com }; sleep 5; plink.exe -i C:\Keys\ssh-key-2022-06-11-converted.ppk -N -L 5900:localhost:5900 -P 5905 localhost -l ur6vlkost37m2rxa -

Avviare Windows PowerShell o Terminal, eseguire il comando seguente e seguire i prompt per iniziare la sessione.

-

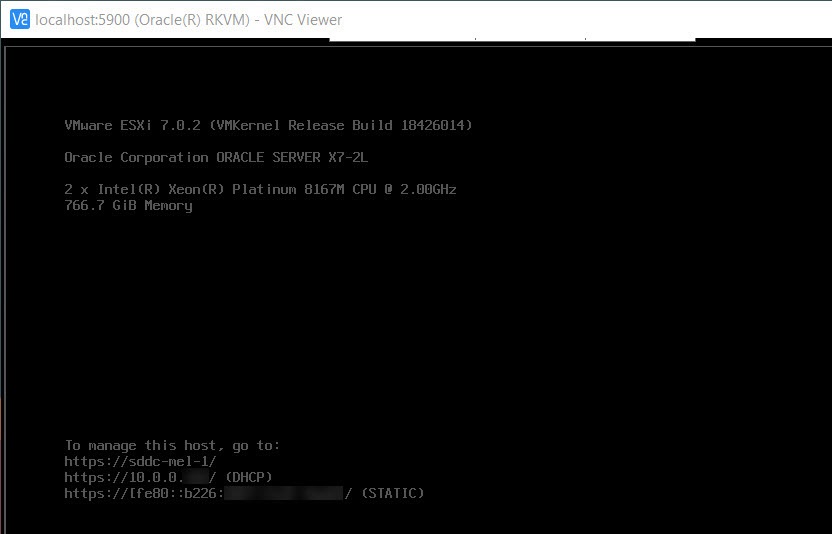

Una volta avviata la connessione, aprire VNC Viewer e stabilire una connessione alla console utilizzando il comando

localhost:localport. Per questa esercitazione verrà utilizzato localhost:5900. -

Una volta stabilita la connessione, è possibile visualizzare l'interfaccia DCUI.

-

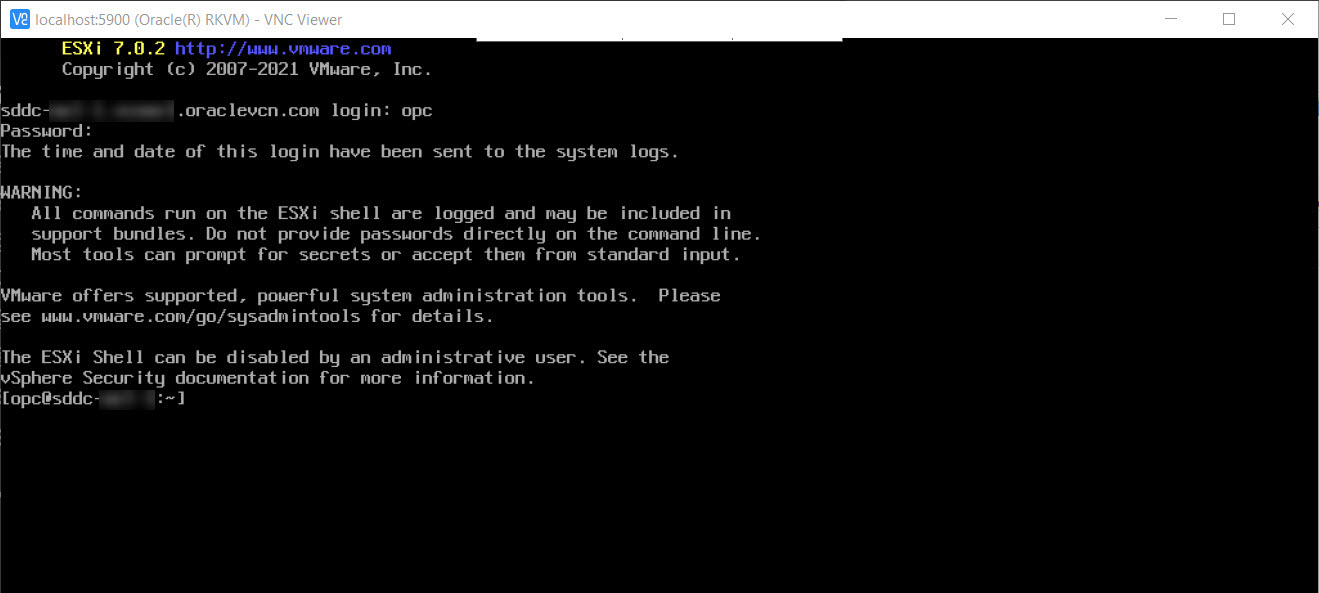

Premere ALT+F1 per accedere alla console, eseguire il login utilizzando l'utente opc e la password SDDC.

Task 3: abilitare l'autenticazione basata su password per l'host ESXi

-

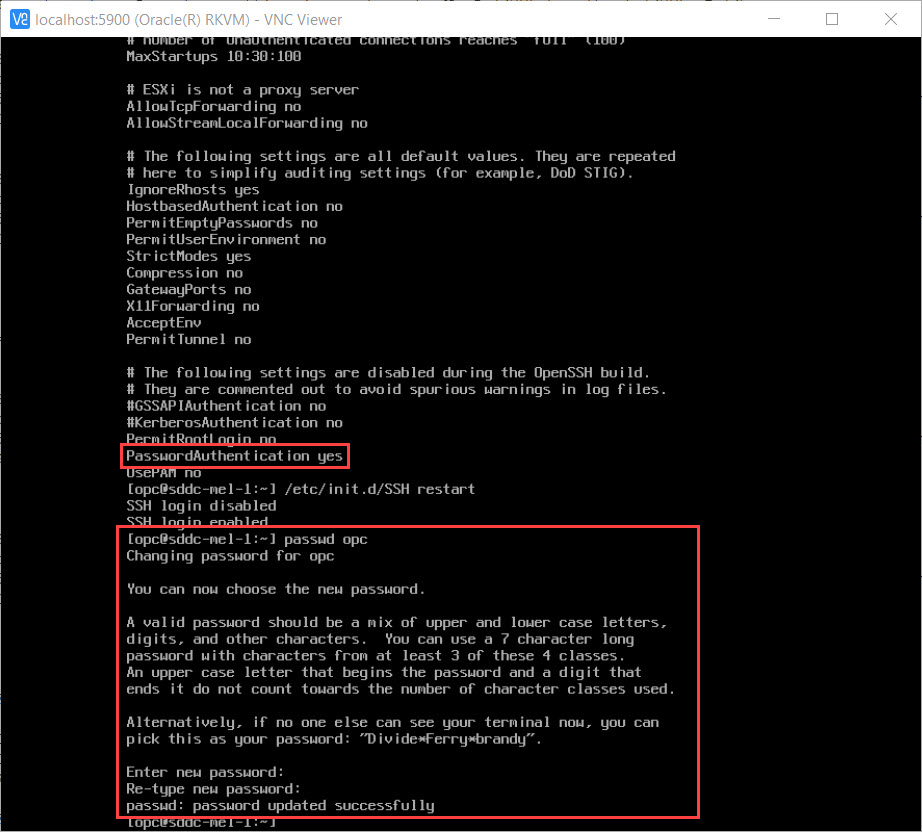

Per abilitare il login basato su password per l'utente opc, modificare il file

/etc/ssh/sshd_config. -

Modificare l'impostazione PasswordAuthentication in yes e salvare il file.

-

Ricaricare il servizio SSH eseguendo il comando:

/etc/init.d/SSH restart. -

Configurare una password per l'utente OPC.

Task 4: aggiungere la nuova chiave pubblica sull'host ESXi

-

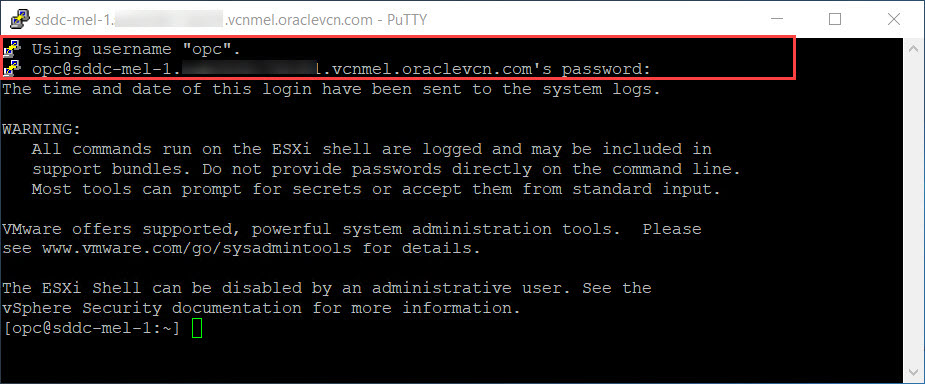

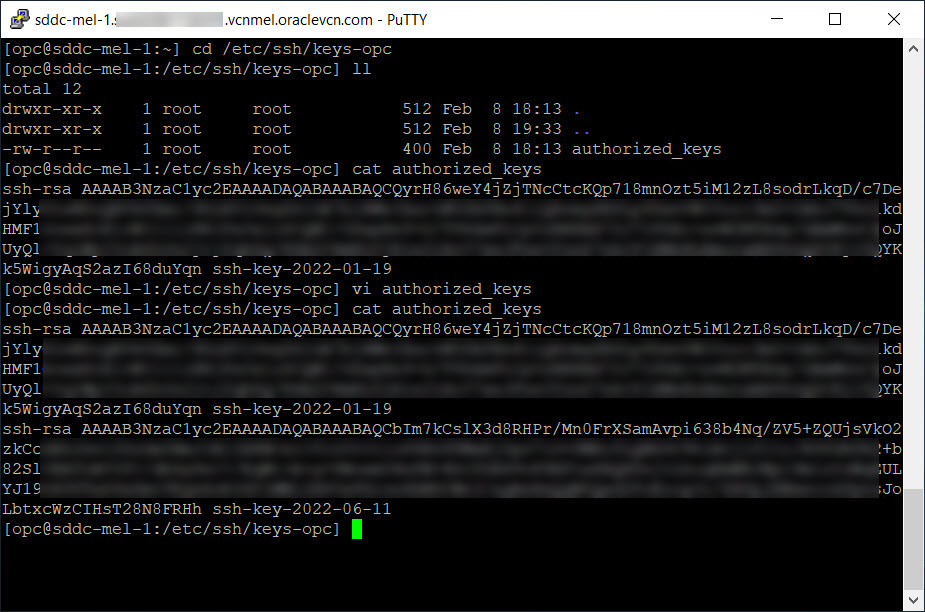

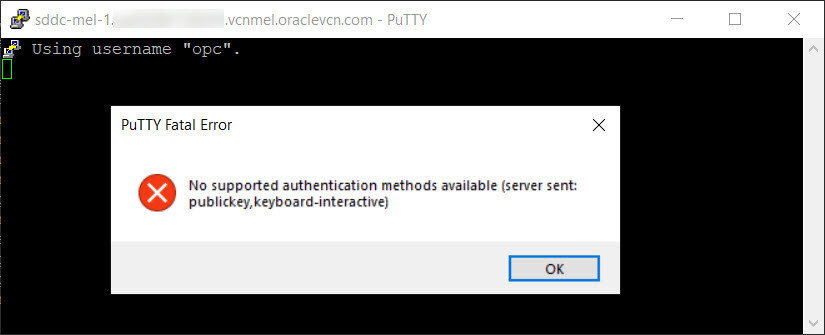

SSH nell'host ESXi utilizzando la password configurata nel passo precedente.

-

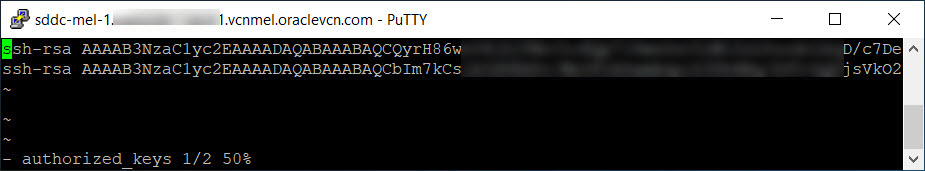

Modificare il file

authorized_keyssituato in/etc/ssh/keys-opc/.

-

Sostituire la chiave pubblica esistente o aggiungere una nuova chiave pubblica.

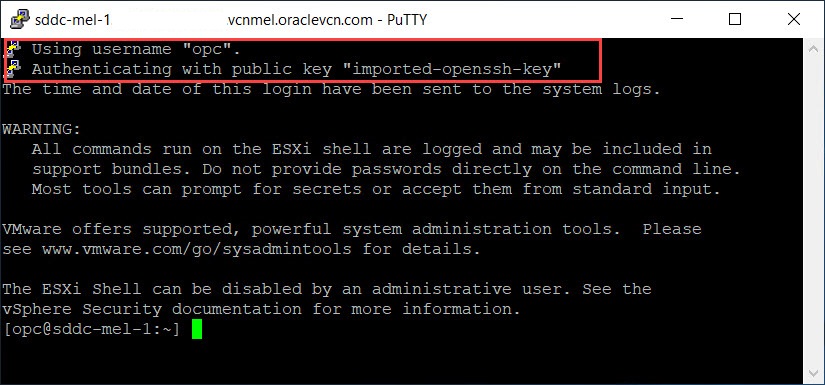

Task 5: eseguire il test dell'accesso utilizzando la nuova coppia di chiavi SSH

-

Stabilire una nuova sessione SSH per l'host ESXi utilizzando la nuova coppia di chiavi SSH.

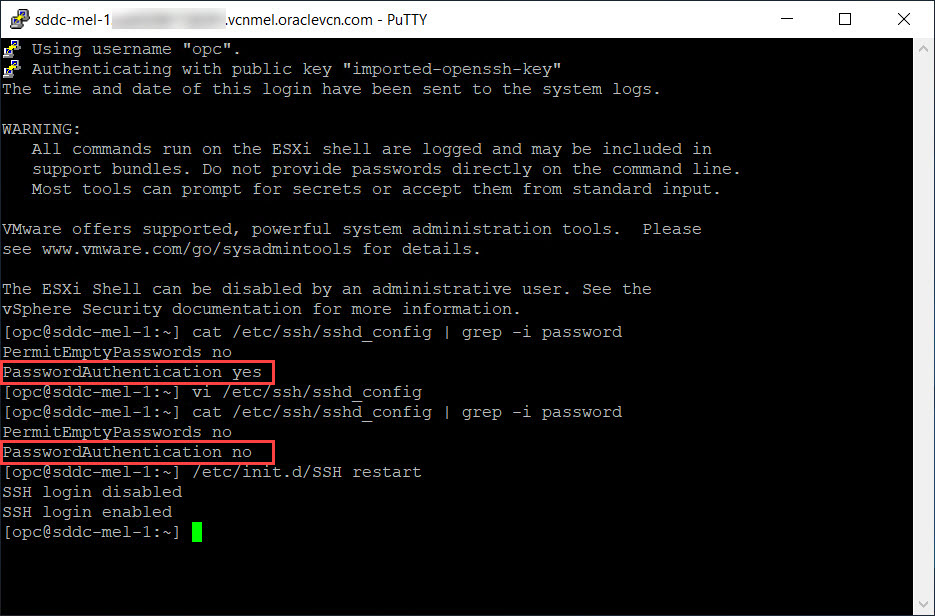

Task 6: Disabilita login basato su password

Dopo aver eseguito il test dell'accesso con le nuove chiavi SSH nel task 5, è necessario disabilitare il login basato su password per motivi di sicurezza.

-

Modificare il file

/etc/ssh/sshd_confige impostare PasswordAuthentication su no. -

Avviare il servizio SSH.

-

Verificare che il login basato su password non funzioni.

Task 7: Abilita chiavi pubbliche SSH persistenti

Per assicurarsi che la configurazione persista anche dopo il reboot dell'host ESXi, attenersi alla procedura riportata di seguito per aggiungere la nuova chiave pubblica al file authorized_keys.

-

Prima di continuare, stabilire una connessione SSH all'host ESXi, se non è già stata eseguita questa operazione.

-

Copiare la nuova chiave pubblica in una variabile.

NEW_PUB_KEY = "Paste New Public Key here" -

Aggiungere la nuova chiave pubblica al file

authorized_keysnell'host ESXi.echo "<$NEW_PUB_KEY>" >> /etc/ssh/keys-root/authorized_keys -

Abilitare il bit sticky per il file

authorized_keysper evitare modifiche involontarie.chmod +t /etc/ssh/keys-root/authorized_keys -

Eseguire lo script di backup automatico per rendere persistente il file

authorized_keys./sbin/auto-backup.sh

Passi successivi

Eseguire i task da 1 a 7 consecutivamente su tutti gli host ESXi nell'SDDC Oracle Cloud VMware Solution.

Collegamenti correlati

Conferme

- Autore - Praveen Kumar Pedda Vakkalam (Principal Solution Architect)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti gratuiti sulla formazione su Oracle Learning YouTube channel. Inoltre, visita education.oracle.com/learning-explorer per diventare Oracle Learning Explorer.

Per la documentazione del prodotto, visitare Oracle Help Center.

Replace SSH Keys for Oracle Cloud VMware Solution ESXi hosts

F59851-03

December 2023

Copyright © 2023, Oracle and/or its affiliates.