Informazioni sull'impostazione di SSO tra Azure AD e Oracle Access Manager per Oracle E-Business Suite

Quando un cliente desidera eseguire un'applicazione Oracle, ad esempio Oracle E-Business Suite su Microsoft Azure, ma utilizzare Oracle Access Manager in locale come provider di servizi, è necessario un SSO federato tra Azure AD e OAM in locale.

Poiché dispone logicamente del maggior supporto di integrazione all'interno del cloud quando si lavora con altre applicazioni cloud, una soluzione ideale è configurare SAML 2.0 per fornire l'architettura SSO federata necessaria.

Prima di iniziare

Vedere Informazioni sull'interconnessione di Oracle Cloud con Microsoft Azure.

Architettura

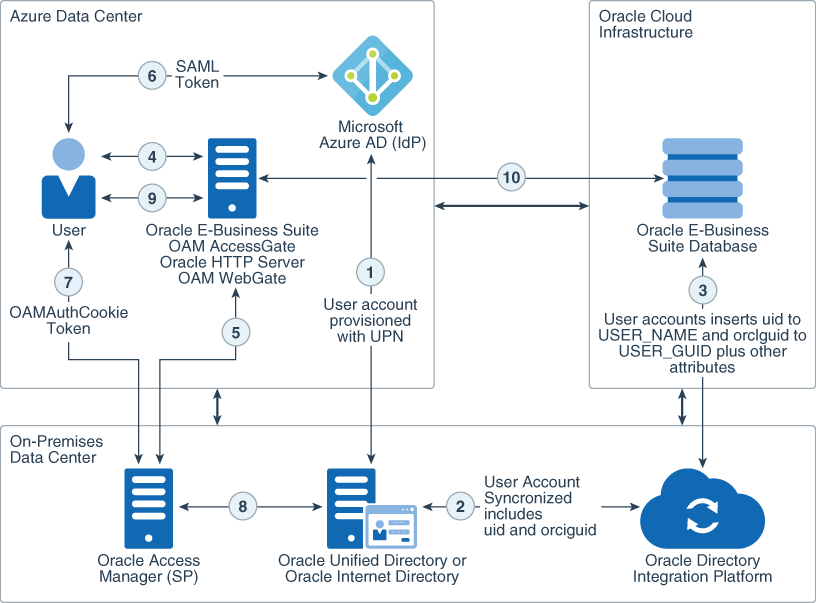

Questa soluzione presenta un'architettura che rappresenta un approccio ibrido a un'integrazione on premise già documentata tra Oracle Access Manager ed E-Business Suite.

- Inserisce Oracle E-Business Suite in Azure.

- Utilizza Azure Active Directory (Azure AD) come provider di identità federato (IDP) per autenticare un utente in E-Business Suite.

- È possibile eseguire Oracle Access Manager come provider di servizi (SP) in locale con il relativo server LDAP backend (Oracle Unified Directory o Oracle Internet Directory).

Descrizione dell'illustrazione ebiz-architecture.png

Questo approccio consente di avvicinarsi progressivamente allo spostamento di alcune delle infrastrutture nel cloud. Non è necessario fermarsi solo con E-Business Suite: è possibile spostare nel cloud anche Oracle Access Manager e Oracle Unified Directory o Oracle Internet Directory.

Un'altra parte fondamentale di questa architettura è il provisioning degli account utente. Questo documento presuppone che Azure AD sia l'origine della verità per gli account utente. Ciò significa che un metodo di provisioning, ad esempio la sincronizzazione di Oracle Directory Integration Platform o uno strumento di gestione delle identità come Microsoft Identity Manager o Oracle Identity Manager, deve essere utilizzato per eseguire il provisioning degli account utente nel server LDAP di Oracle Access Manager (Oracle Unified Directory o Oracle Internet Directory). Oracle Directory Integration Platform utilizzato come servizio di sincronizzazione bidirezionale può quindi sincronizzare tale account nel database E-Business Suite. Alcuni attributi chiave che sono estremamente importanti per SSO verranno trattati in un secondo momento in questo documento.

Comprendere i componenti

I componenti di questa architettura ibrida, come illustrato nella figura precedente, sono descritti nella tabella seguente.

| Data center | Componente |

|---|---|

| Azure |

|

| Infrastruttura Oracle Cloud | Database Oracle E-Business Suite 12.2 o versione successiva |

| Cliente on-premise |

|

Comprendere i flussi di provisioning e delle federazioni

Il diagramma precedente illustra i flussi combinati di provisioning e federazione definiti per questa architettura.

Questo flusso di provisioning (descritto di seguito nelle transazioni da 1 a 3) illustra un esempio di creazione di un account utente in Azure AD, con provisioning eseguito nel server LDAP di Oracle Access Manager e sincronizzato utilizzando Oracle Directory Integration Platform nel database di E-Business Suite. Il flusso di federazione è illustrato nelle transazioni 4-10. Ulteriori dettagli sul flusso di federazione sono descritti in Comprendere il flusso di federazione di Azure AD ed E-Business Suite.

- Viene eseguito il provisioning di un account utente iniziale che include il nome principal utente (UPN) da Azure AD al server LDAP di Oracle Access Manager (Oracle Unified Directory o Oracle Internet Directory). Questo provisioning non è di responsabilità di Oracle Directory Integration Platform, ma viene eseguito da un tipo di provisioning che non rientra nell'ambito di questa playbook.

- Oracle Directory Integration Platform ascolta i log delle modifiche di Oracle Unified Directory ed esegue il provisioning dell'account utente nel database E-Business Suite.

- Oracle Directory Integration Platform esegue il provisioning dell'account utente, mappando l'UID a USER_NAME e orclguid a USER_GUID, al database E-Business Suite.

- L'utente richiede l'accesso a E-Business Suite e WebGate controlla il token OAMAuthCookie.

- WebGate verifica che l'utente non disponga di un token OAMAuthCookie, pertanto controlla con Oracle Access Manager un corso di azione.

- Oracle Access Manager indica a WebGate di reindirizzare l'utente a Azure AD per l'autenticazione federata e Azure AD richiede all'utente il login.

- Azure AD convalida le credenziali dell'utente e invia un'asserzione SAML 2.0 a Oracle Access Manager, utilizzando l'attributo di posta come mapping utente.

- Oracle Access Manager accetta l'asserzione SAML 2.0 e restituisce l'utente corrispondente in Oracle Unified Directory utilizzando il codice UPN. Nella risposta fornisce USER_NAME (uid) e USER_ORCLGUID (orclguid) da Oracle Unified Directory nell'intestazione definita nel criterio.

- WebGate reindirizza l'utente a E-Business Suite e invia USER_NAME e USER_ORCLGUID come intestazioni a AccessGate.

- AccessGate esegue la ricerca di USER_NAME e USER_ORCLGUID nel database E-Business Suite per verificare l'esistenza dell'utente. In caso di operazione riuscita, imposta la propria sessione e restituisce la pagina del portale E-Business Suite all'utente.

Informazioni sui servizi e i ruoli richiesti

Questa soluzione richiede la combinazione di servizi e ruoli specifici all'interno di tali servizi.

- Infrastruttura Oracle Cloud

- Oracle Access Manager

- Un'istanza di Oracle E-Business Suite completamente funzionale distribuita in Azure

- PUBBLICITÀ SU Microsoft Azure

| Nome servizio: ruolo | Richiesto per... |

|---|---|

| Oracle Cloud Infrastructure: Amministratore | Consente di creare e gestire risorse di identità |

| Oracle Access Manager: amministratore | Configurare e gestire le impostazioni degli utenti in locale |

| E-Business Suite: ruoli amministrativi, inclusi amministratore del database e amministratore LDAP | Configurare E-Business Suite e modificare le impostazioni di sicurezza |

| Azure AD: Collaboratore di Azure AD o un account con privilegi maggiori | Per ottenere una sottoscrizione a Azure |

| Azure AD: applicazione Azure o amministratore globale | Gestisci la configurazione e l'impostazione sul lato Azure |