ノート:

- このチュートリアルでは、Oracle Cloudへのアクセス権が必要です。無料アカウントにサインアップするには、Oracle Cloud Infrastructure Free Tierの開始を参照してください。

- Oracle Cloud Infrastructureの資格証明、テナンシおよびコンパートメントの値の例を使用します。演習を完了したら、これらの値をクラウド環境に固有の値に置き換えてください。

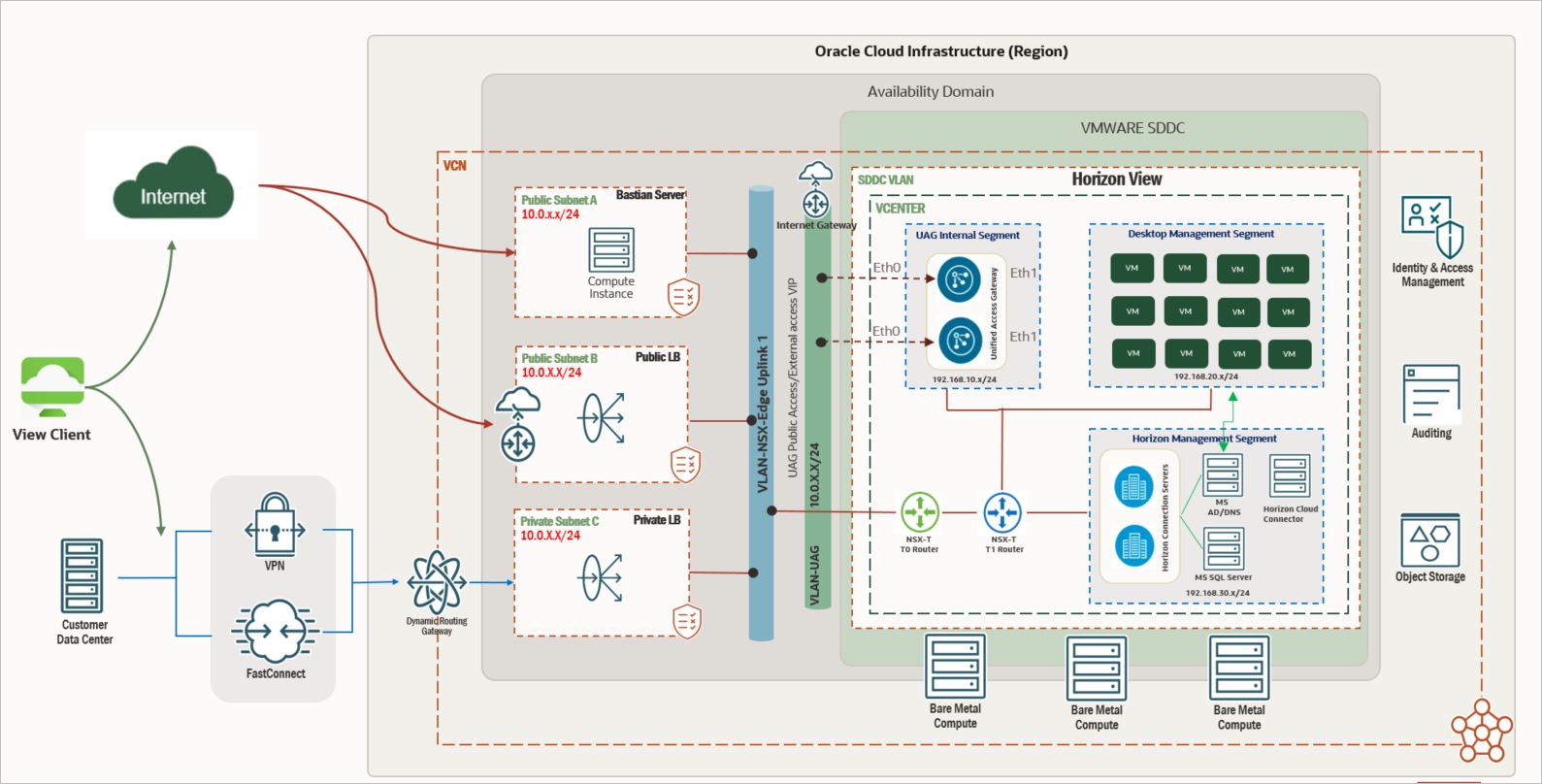

Oracle Cloud VMware SolutionにOmnissa Horizon 8を導入

イントロダクション

このチュートリアルでは、Oracle Cloud VMware Solutionソフトウェア定義データ・センター(SDDC)にOmnissa Horizon 8をインストールおよび構成するためのステップバイステップ・ガイドを提供します。Oracleチーム、パートナおよび顧客が概念実証(POC)デプロイメントを成功させるのに役立つように設計されています。

このチュートリアルの焦点は、Omnissa Horizonデプロイメントをサポートするために、Oracle Cloud Infrastructure (OCI)で必要なコンポーネントを構成することです。Omnissa Horizonのインストールおよび構成ステップは従来のオンプレミス環境と一致していますが、OCIでのデプロイには特定のインフラストラクチャ要件が導入されています。これらには次が含まれます:

- 仮想ローカルエリアネットワーク(VLAN)を作成および構成します。

- サービスとしてのロード・バランサ(LBaaS)をプロビジョニングします。

- 必要に応じて、Database as a Service (DBaaS)をデプロイします。

- Oracle Cloud VMware Solution SDDCクラスタをデプロイします。

- ルート・ルールおよびセキュリティ・リストを設定します。

これらのクラウド固有のタスクは、デプロイメントの基盤を形成し、このチュートリアルの主な焦点となります。これらが完了すると、vSphere 8.x環境の場合と同様に、標準のOmnissa Horizonデプロイメント・プロセスが実行されます。

Oracle Cloud VMware Solution for Omnissa Horizonの概要

Oracle Cloud VMware Solutionは、ベア・メタル・コンピュート・インスタンスとレイヤー2 (L2)仮想ネットワーキングを使用して、OCIにVMware vSphereクラスタをデプロイおよび管理できる顧客管理プラットフォームです。

Omnissa Horizonをデプロイする前に、vSAN構成をサポートするために、まず少なくとも3つのノードを含むOracle Cloud VMware Solutionクラスタをプロビジョニングする必要があります。このチュートリアルでは、デプロイメントを成功させるために必要なすべての前提条件およびOCI固有のタスクの概要を示します。

このチュートリアルでは、次の高レベルのリファレンス・アーキテクチャを使用します。

このアーキテクチャでは、次の2つの主要なデプロイメント・モデルがサポートされています。

-

デプロイメント・モデル1: 内部アクセスのみ

内部ネットワーク内からのみ環境にアクセスする場合は、次の手順をスキップできます。

- Unified Access Gateway (UAG)アプライアンス用の新しいVLANを追加します。

- UAGをデプロイおよび構成します。

- パブリックOCIロード・バランサを構成します。

-

デプロイメント・モデル2: パブリック・アクセス

たとえば、インターネットから接続するユーザーなど、環境への外部(パブリック)アクセスが必要な場合は、UAGデプロイメントやパブリックOCIロード・バランサ構成など、このチュートリアルのすべてのセクションを完了する必要があります。

目的

- Oracle Cloud VMware SolutionでOmnissa Horizon 8をインストールおよび構成します。

前提条件

-

指定されたOCIコンパートメント内にOracle Cloud VMware Solutionリソースをデプロイするための適切なOracle Cloud Infrastructure Identity and Access Management (OCI IAM)権限があることを確認します。

-

Oracle Cloud VMware Solutionコンソールにアクセスします。

-

テナンシは、特にESXiホストおよびSDDCリソースに関連する割当て制限、制限および使用状況についてレビューされています。続行する前に、アカウントがOracle Cloud VMware Solution SDDCのデプロイに適格であることを確認するには、OCIサービスの制限、割当ておよび使用状況を参照してください。

-

vSANベースのストレージをサポートするために、最小3ノード・クラスタをデプロイするのに十分なリソースを割り当てました。

タスク1: Oracle Cloud VMware Solution SDDCクラスタのデプロイおよびアクセス

3ノードのOracle Cloud VMware Solutionクラスタをデプロイおよび構成するには、OCIテナンシに十分なクレジットと割当てがあることを確認します。

-

OCIコンソールにログインします。

-

SDDCをデプロイする適切なリージョンを選択します。

ノート:

- 完全なウォークスルーについては、SDDCのクラウドへのデプロイおよびOracle Cloud VMware Solutionの作成と構成を参照してください。

- すべてのデプロイメントおよびアクセス・ステップで、同じリージョンを一貫して選択するようにしてください。

-

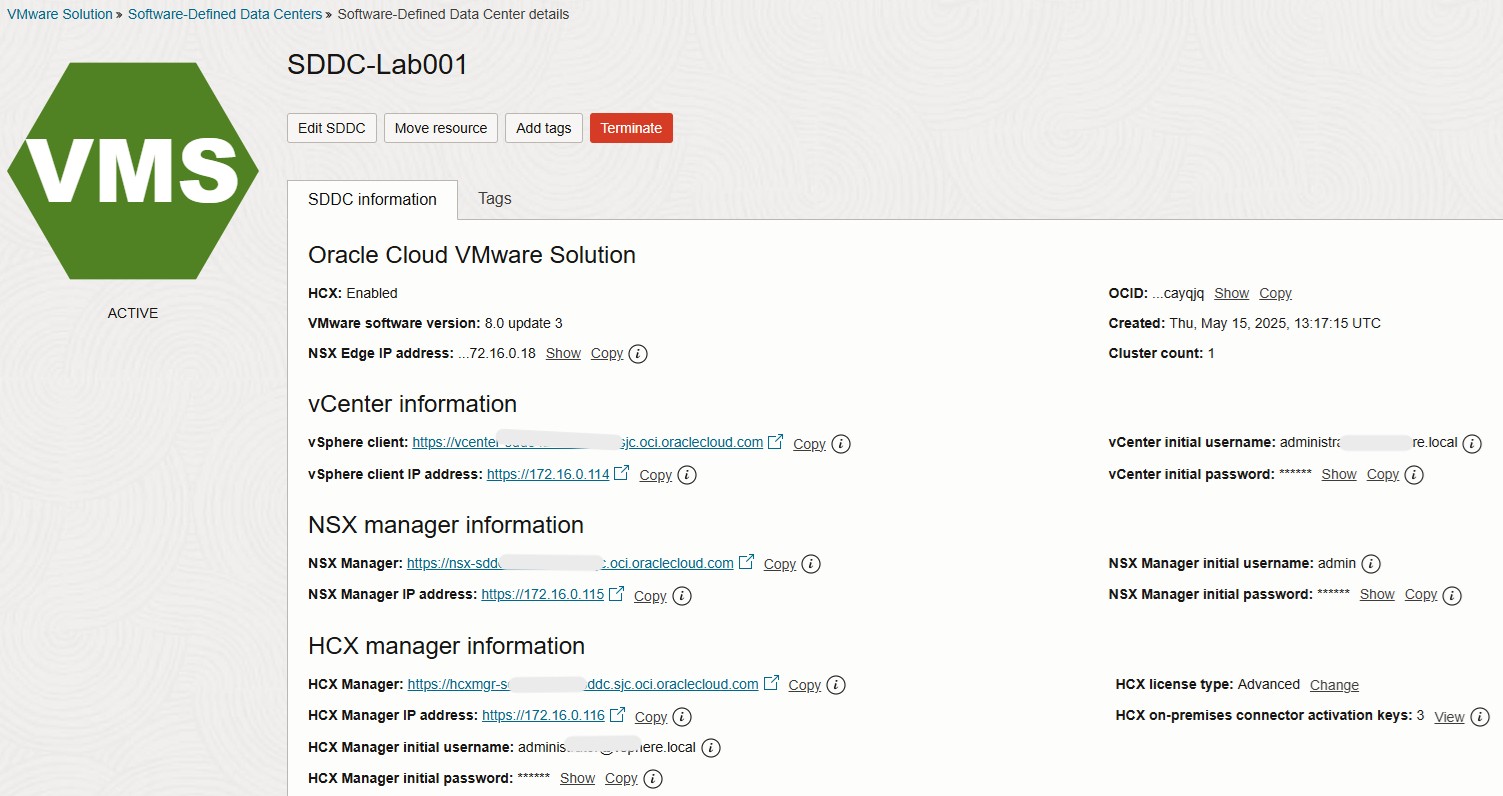

デプロイメントが完了したら、設定時に使用したものと同じリージョンおよびコンパートメントに移動します。

-

「ハイブリッド」、VMwareソリューションにナビゲートし、「ソフトウェア定義データ・センター」をクリックします。

-

デプロイしたSDDC(「アクティブ」ステータス)を見つけてクリックします。このチュートリアルでは、SDDCの名前は

SDDCです。重要:

- vCenterおよびNSX ManagerのIPアドレスと、vCenter資格証明に注意してください。

- プライベート・ネットワークの外部からvCenterへのアクセスが必要な場合は、OCI要塞ホストを構成します。OCI Bastionホストのデプロイおよび保護の詳細は、OCI Bastionを参照してください。

タスク2: Oracle Cloud VMware SolutionでのOmnissa Horizonの設定

このタスクでは、Oracle Cloud VMware Solution環境にOmnissa Horizon 8.xをデプロイするための前提条件について説明します。

インストールを開始する前に、次のような必要なインフラストラクチャおよびネットワーク構成が整っていることを確認してください。

- 内部および外部コンポーネントのDNS解決。

- 適切な時刻同期(NTP)

- Active Directoryサービス。

- 機能vCenterおよびNSXマネージャ・アクセス。

- ファイアウォールおよびセキュリティ・リスト・ルールが正しく構成されています。

Horizonコンポーネントのネットワーク通信およびポート要件の詳細は、Omnissa Horizon Ports and Network Connectivity Requirementsを参照してください。

前提条件:

-

イベント・データベース・プラットフォーム(サポートされているOmnissa Horizonデータベースから選択):このチュートリアルは、Microsoft SQL Serverを使用して検証されますが、サポートされている任意のプラットフォームを選択できます:

- Microsoft SQL Server

- Oracle Database。

- PostgreSQLデータベース。

-

SDDCのワークロードのNSXオーバーレイ・セグメント:

- Horizon Management Segment:ホストHorizon管理コンポーネントは次のとおりです。

- 接続サーバー。

- Microsoft Active Directoryドメイン・コントローラ(ローカル認証およびDNS用)。

- Microsoft SQL Server

- デスクトップ管理セグメント:すべての仮想デスクトップインフラストラクチャー(VDI)デスクトップをホストします。

-

UAG内部セグメント: UAGアプライアンスの2番目のインタフェースをホストします。

ノート: UAGアプライアンスは、外部アクセス用のVLANと、内部通信およびパフォーマンス・スケーリング用のNSX-Tオーバーレイ・ネットワークの2つのインタフェースを使用してデプロイされます。

- Horizon Management Segment:ホストHorizon管理コンポーネントは次のとおりです。

-

Active Directoryドメイン・コントローラ:

- Active Directoryの設定の詳細は、このチュートリアルでは説明しません。

- 接続サーバー証明書の更新を処理するMicrosoft認証局(CA)ロールをインストールおよび構成します。CA設定の詳細は、このチュートリアルの範囲外です。

-

UAGアプライアンスのVLAN:外部パブリック・アクセスを有効にするためにUAGアプライアンスをホストするには、専用のVLANが必要です。

-

デスクトッププール用のVDI対応 Windows 10テンプレート(オプション):

- デスクトップ・イメージを最適化して、パフォーマンスの問題を回避します(Metroアプリケーションのクリーンアップ、Sysprepの実行など)。

- プロビジョニング後にデスクトップをドメインに自動結合するようにゲストのカスタマイズを構成します。

- ゲストOSのチューニングには、VMware OS最適化ツールを使用します。

-

OCIネットワーキング:

- UAGアプライアンスをホストするパブリックOCIロード・バランサのVCNパブリック・サブネット。

- 接続サーバーをホストするプライベートOCIロード・バランサのVCNプライベート・サブネット。

- OCI要塞ホストのVCNパブリック・サブネット(OCI環境へのパブリック・アクセス・ポイント)。

- Oracle DatabaseのVCNプライベート・サブネット(Oracle Databaseがイベント・データベースに使用される場合はオプション)。

- UAGアプライアンスへのパブリック・アクセスを許可するインターネット・ゲートウェイ。

-

OCIロード・バランサ:

- UAGアプライアンス用のパブリックOCIフレキシブル・ネットワーク・ロード・バランサ(LBaaS)。

- 接続サーバーのプライベートOCIフレキシブル・ネットワーク・ロード・バランサ(LBaaS)。

-

要塞ホストの要件:要塞ホストに

VM.Standard.X.Xシェイプを使用します。

バージョンの詳細:

| コンポーネント名 | 検証対象 |

|---|---|

| Omnissa Horizon | 8.1.0 ビルド- 17351278 |

| 統合アクセス・ゲートウェイ | V20.12 (非FIPS) |

| VMware vSphere | 8.x |

| VMware NSX-T | 4.x |

| データベース | Microsoft SQL Server 2019 |

| Windows VDIテンプレート | Windows 10 |

| 要塞ホスト | Windows Server 2016 Standard |

タスク2.1: 範囲のNSXの準備

このタスクのステップは、NSX-T 4.xに適用できます。

-

Horizon SDDC (このチュートリアルで前述)にアクセスして、NSX-TおよびvCenterのログ・イン情報を取得します。

- OCIコンソールに移動し、「ハイブリッド」を選択して、VMwareソリューション- ソフトウェア定義データ・センター(SDDC)をクリックします。

- SDDCを選択し、vCenterおよびNSXマネージャのログイン資格証明の「SDDC情報」セクションを表示します。

- vCenterおよびNSXマネージャのIPアドレスと資格証明を書き留めます。これらの資格証明を使用して、SDDCにアクセスできるWebブラウザを介してログインします。

-

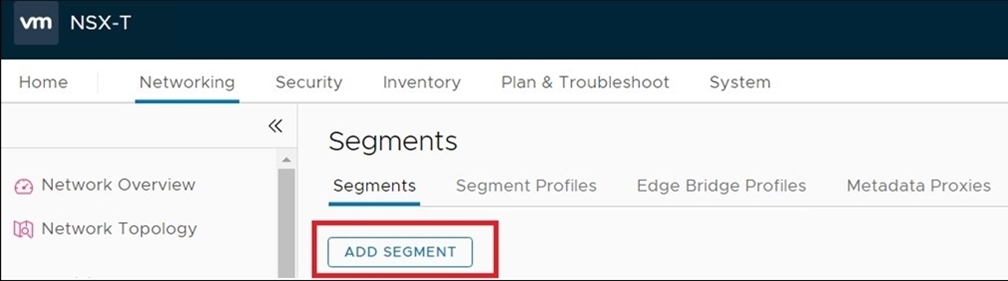

NSX-Tマネージャ・ダッシュボードにログインします。

-

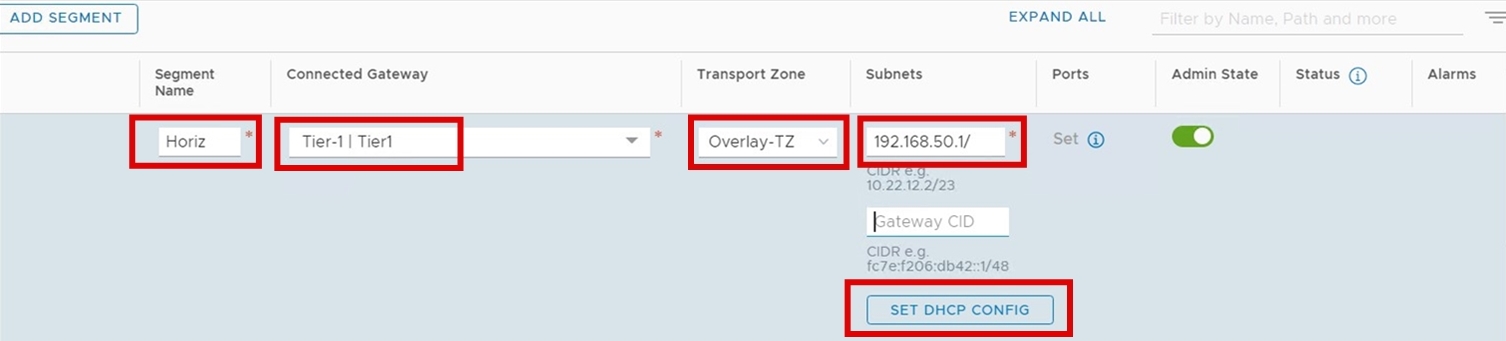

「ネットワーキング」、「セグメント」にナビゲートし、「追加セグメント」をクリックします。

-

3つのセグメントを作成します。1つはHorizon管理用、1つはデスクトップのホスティング用、もう1つはUAGアプライアンスの内部トラフィック用です。

- これらのセグメントがTier-1ゲートウェイに接続されていることを確認します。

- 重複しない

RFC1918サブネットを割り当てて、競合を回避し、VM接続を確保します。

ノート:

*でマークされたフィールドは必須です。- 輸送ゾーンとしてオーバーレイを選択し、セグメント・ステータスに「成功」が表示されていることを確認します。

- セグメントの作成に失敗した場合は、NSX-T環境に基づいてオーバーレイ接続およびトランスポート・ゾーン構成を確認します。

タスク2.2: NSX-T 4.xでのネットワーク・セグメントの作成

-

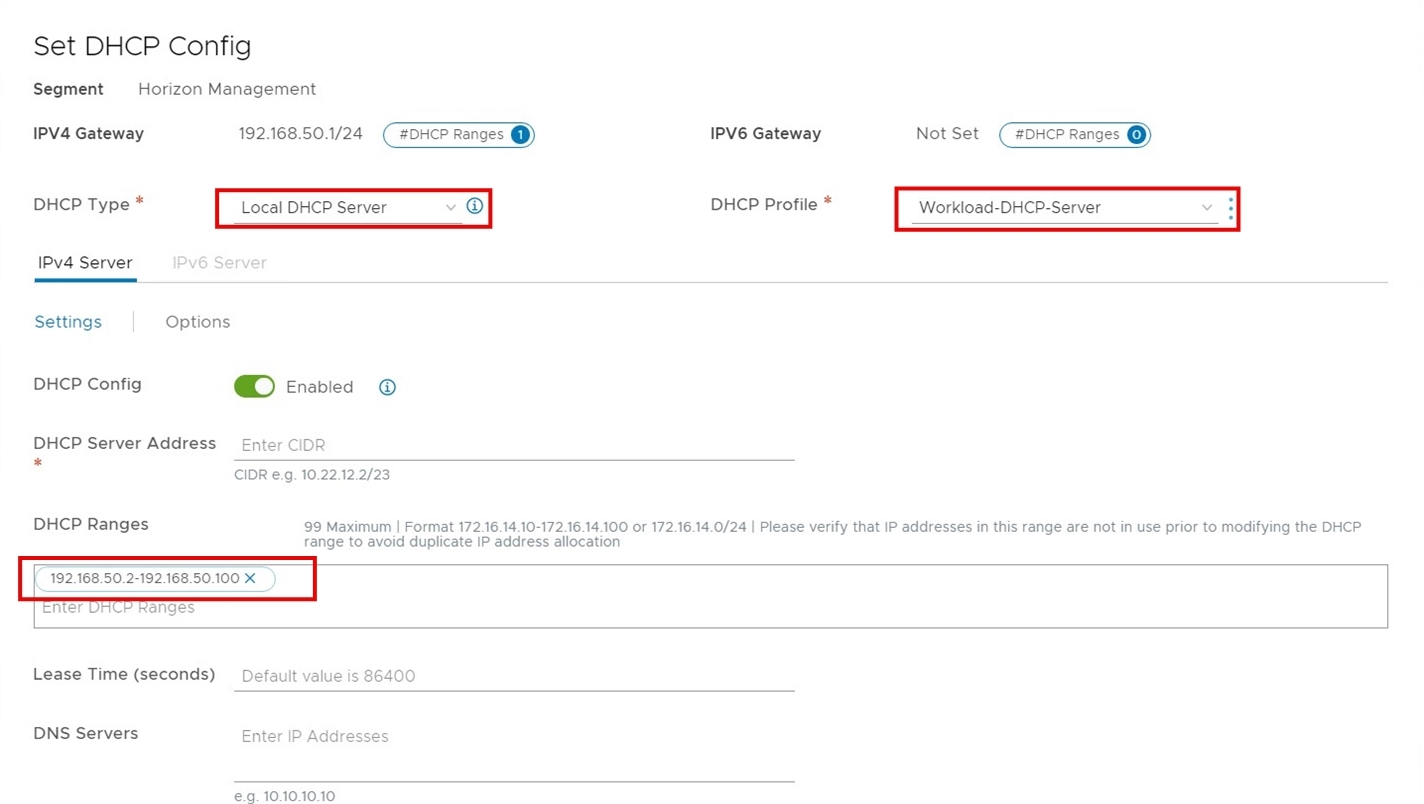

「ADD SEGMENT」をクリックし、次の図に示すようにセグメント情報を入力します。

-

「DHCP構成の設定」をクリックし、次の図に示すようにDHCP設定を定義します。

-

3つのセグメントすべてについて、ステップ1と2を繰り返します。

- 地平線管理

- UAG内部。

- デスクトップ管理。

ノート: 「デプロイメント・モデル1」(内部専用アクセス)の場合は、UAG内部セグメントの作成をスキップします。

-

すべてのセグメントが「成功」ステータスで作成され、「管理状態」が「稼働中」であることを確認します。

ノート:

- これで、これらのセグメントが使用可能になります。

- 対応するネットワークは、SDDC vCenterに表示されます。

-

NSX-Tマネージャ・ダッシュボードに移動し、「ネットワーキング・サービス」を選択し、「NAT」をクリックして必要なNATルールを追加します。

-

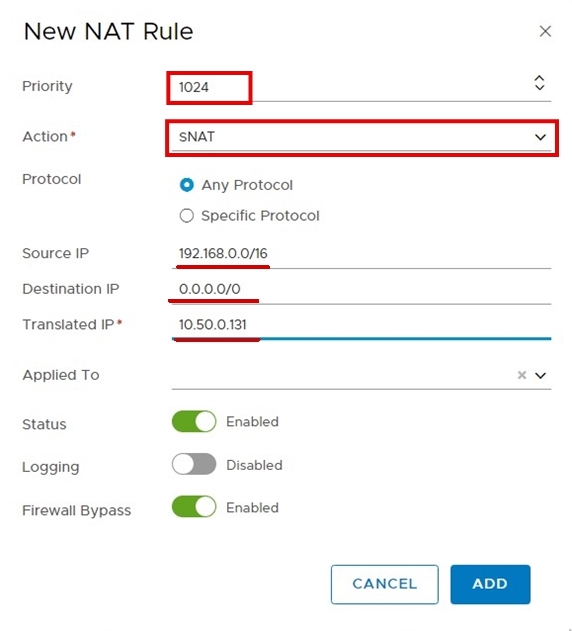

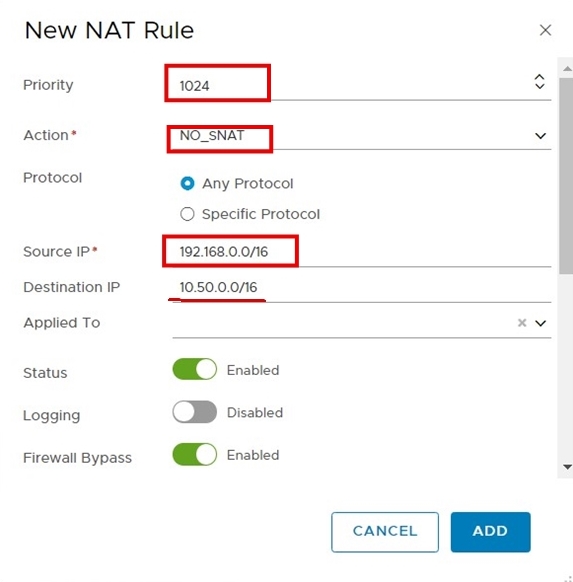

新しいセグメントのソース・ネットワーク・アドレス変換(SNAT)およびNO_SNATルールを作成して、VCN CIDRブロック間の通信を有効にし、オーバーレイ・セグメントへのインターネット・アクセスを提供します。

タスク2.3: NSX-T 4.xでのSNATおよびNO_SNATルールの追加

-

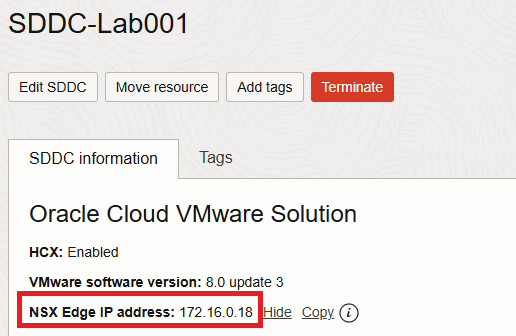

NSX Managerにログインし、「ネットワーキング」に移動し、「ネットワーク・サービス」の下の「NAT」を選択して、T0論理ルーターをクリックします。

-

論理ルーターとしてT0を選択し、「追加」をクリックし、ルールを追加します。適切な優先度を選択してください。次のイメージからの変換されたIPは、NSX Edgeアップリンク1 VIPのIPアドレスです。IPアドレスを検索するには、OCIコンソールにログインし、SDDCコンソールのサマリー・ページに移動します。

ノート:

/16サブネット全体に1つの時間入力を追加して、個々のセグメントすべてに1つのエントリを使用しないようにすることをお薦めします。ただし、これは必須ではなく、設計に基づいて、必要なネットワーク・アドレス変換(NAT)およびSNATルールをいつでも追加できます。次のイメージの例は、3つのオーバーレイ・セグメントすべてをカバーする/16サブネット全体のエントリを示しています。

-

ここで、NO_SNATルールを追加します。同じ画面で、「追加」をクリックします。次の図は、サンプル・ルールを示しています。

ノート:ソースIPはオーバーレイ・セグメントCIDRで、宛先IPはOCI VCN CIDRです。この例では、

10.50.0.0/16はVCN CIDRです。適切な実行のために適切な優先度を選択してください。

/16が適切な設計アプローチではない場合、3つのオーバーレイ・セグメントすべてに対してSNATおよびNO_SNATルールを繰り返す必要があります。

タスク2.4: UAGアプライアンスの新しいVLANの追加(vSphere 8.x)

まず、新しいUAG VLANのネットワーク・セキュリティ・グループおよびルート表を作成します。

注意:このタスクの手順は、vSphere 8.x環境に適用できます。

-

OCIコンソールに移動し、「ネットワーキング」、「Virtual Cloud Networks」、「ネットワーク・セキュリティ・グループ」に移動して、「ネットワーク・セキュリティ・グループの作成」をクリックします。

SDDCのVCNがデプロイされている正しいコンパートメントおよびリージョンにいることを確認します。

-

ネットワーク・セキュリティ・グループの「名前」を入力し、「次へ」をクリックします。次の情報に示すように、セキュリティ・ルールを追加します。

-

「ネットワーキング」、「Virtual Cloud Networks」、「インターネット・ゲートウェイ」の順にナビゲートし、「インターネット・ゲートウェイの作成」をクリックしてウィザードに従ってインターネット・ゲートウェイを作成します。

-

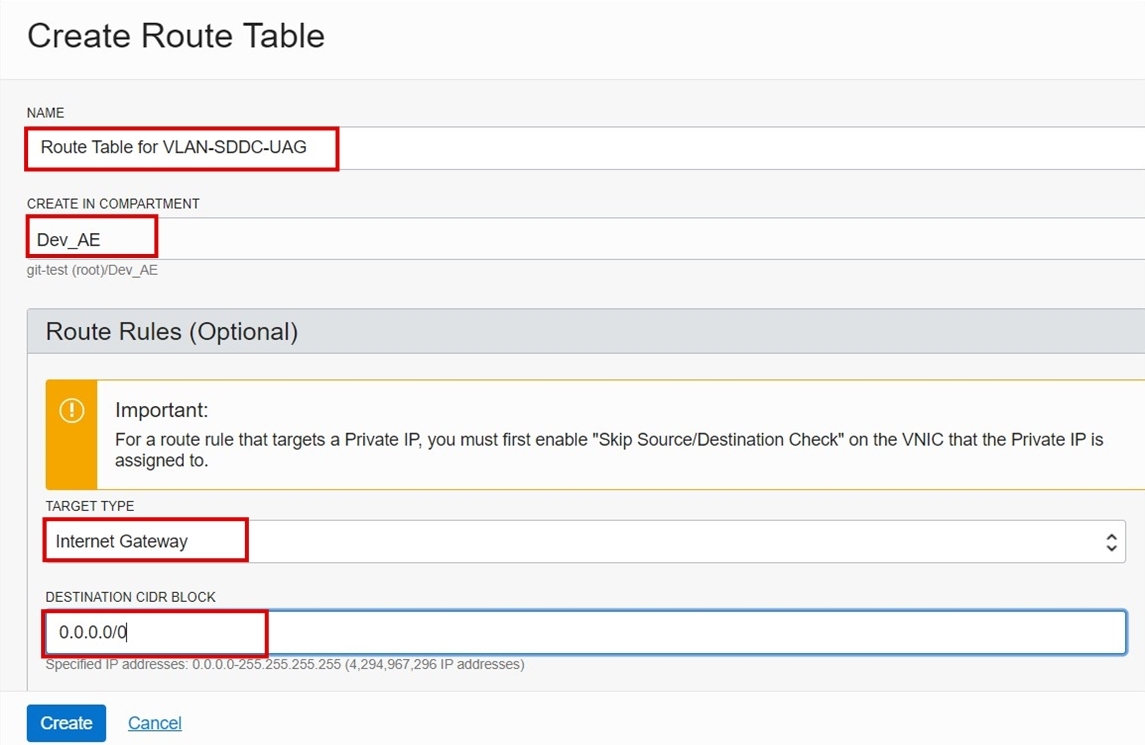

新しいUAG VLANのルート表を作成します。

「ネットワーキング」、「Virtual Cloud Networks」、「ルート表」の順にナビゲートし、「ルート表の作成」をクリックします。

-

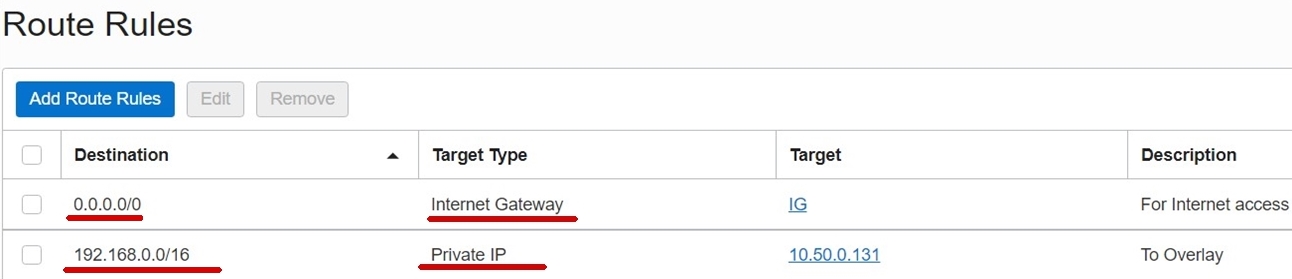

「ルート・ルール」で、「ルート・ルールを追加」をクリックし、構成する次の情報を入力します。

- ターゲット・タイプ: 「インターネット・ゲートウェイ」を選択します。

- 宛先CIDRブロック:

0.0.0.0/0と入力します。

-

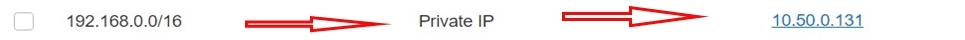

ステップ4で作成したルート表を更新して、オーバーレイ・セグメント宛先にルートを追加します。

- ターゲット・タイプ: NSX Edge VIPへのプライベートIP。

- NSX Edge IPアドレス(

10.50.0.131など)をターゲットIPとして使用します。

-

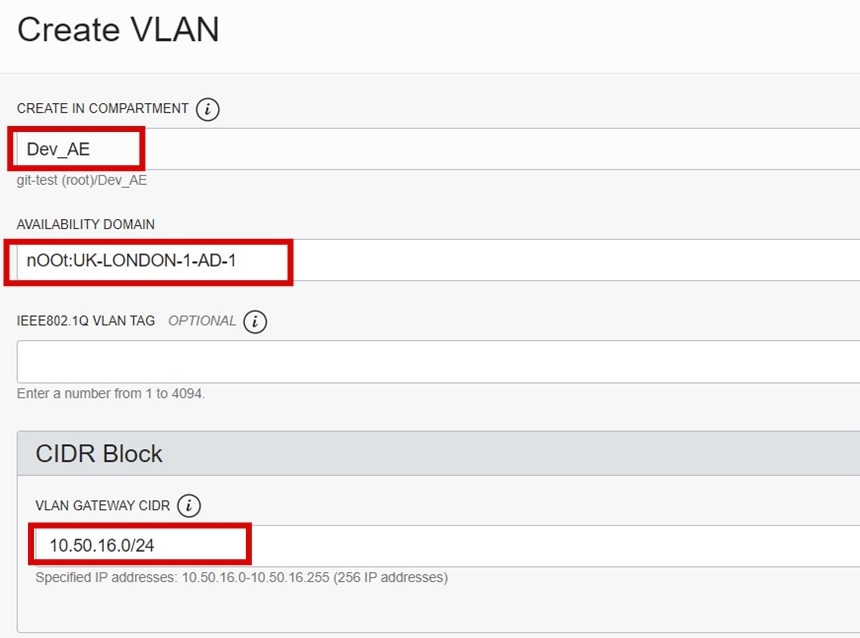

UAGのVLANを作成するには、「ネットワーキング」、「Virtual Cloudネットワーク」に移動し、SDDC VCNを選択して「VLAN」をクリックします。正しいリージョンおよびコンパートメントにいることを確認します。

-

「VLANの作成」をクリックします。

-

VCN範囲内のCIDRブロックを指定し、SDDCがデプロイされている可用性ドメインを選択します。

-

ステップ2で作成したネットワーク・セキュリティ・グループと、ステップ4で作成したルート表を選択します。

次に、この新しく作成されたVLANを、SDDCクラスタの一部であるすべてのESXiホストに追加します。

タスク2.5: vSphere 8.xのSDDCクラスタへのVLANのアタッチ

-

OCIコンソールに移動し、「コンピュート・インスタンス」に移動して、ESXiノードを選択します。

Oracle Cloud VMware Solutionクラスタ内のすべてのESXiベア・メタル・ノードに対してこのステップを繰り返します。

-

「コンピュート」セクションで、1つのESXiホスト(

Eval-1など)をクリックします。

-

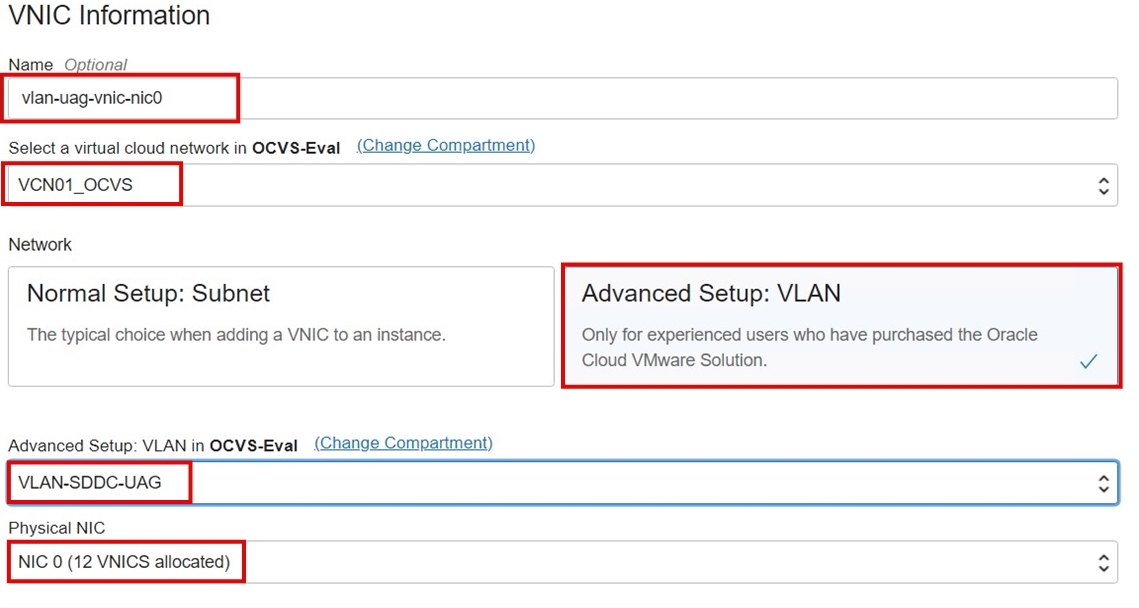

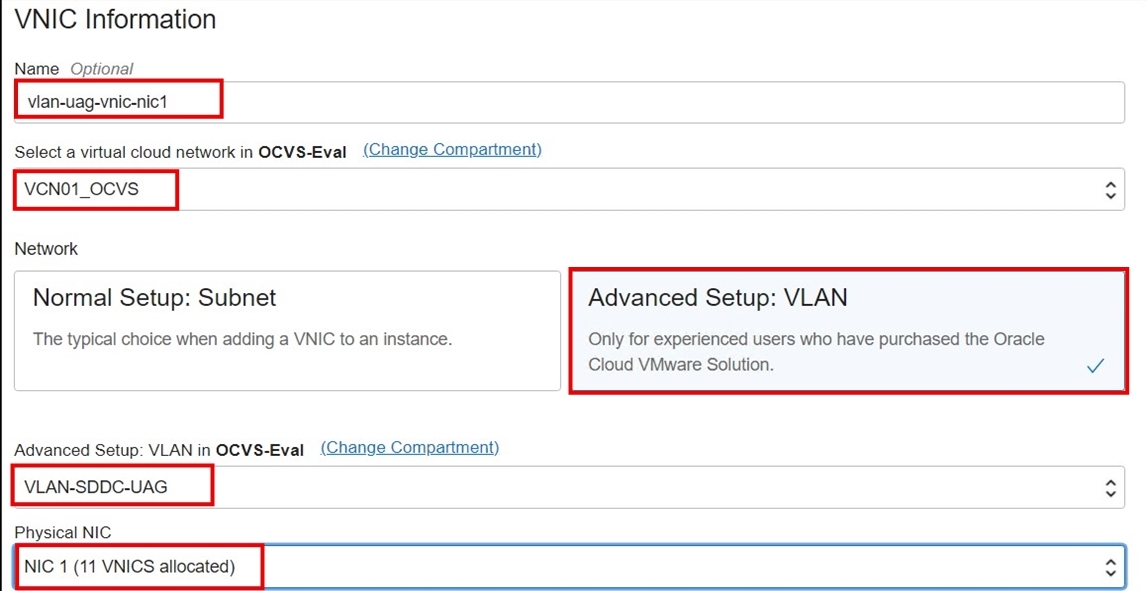

「リソース」で、「アタッチされたVNIC」を選択し、「VNICの作成」をクリックします。ESXiノードごとに2つのvNICsを作成する必要があります。

-

2つのVNICを作成します。

- 「VNIC情報」ページに「名前」を入力します。

- 「ネットワーク」で、「拡張設定: VLAN」を選択し、UAGのタスク2.4で作成した

VLAN-SDDC-UAGをクリックします。 - 物理ネットワークアダプタカード(1つ目はNIC 0、2つ目はNIC 1)を選択します。

NIC 0の例を確認します。

NIC 1の例を確認します。

VNICアタッチメントのサマリー:

-

-

他のすべてのベア・メタルESXiノード(

Eval-2およびEval-3など)に対してステップ1を繰り返します。 -

IEEE 802.1Q VLANタグ情報を収集します。

- OCIコンソールに移動し、「ネットワーキング」に移動して、「Virtual Cloud Networks (VCN)」をクリックします。

- 新しく作成したVLANを強調表示し、IEEE 802.1Q VLANタグ(VLANタグ

1052など)を確認します。VLAN IDがここに表示されます。

-

administrator@vsphere.localを使用して、vCenterを介してvSphere 8.x SDDC環境にログインします。-

VLANの詳細を参照する新しい分散ポート・グループをvCenterに作成します。

-

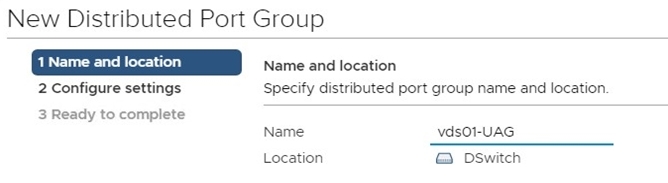

「ネットワーキング」、DSwitch、「分散ポート・グループ」の順にナビゲートし、「新規分散ポート・グループ」をクリックします。

-

「名前と場所」セクションで、分散ポート・グループの「名前」を入力します。

-

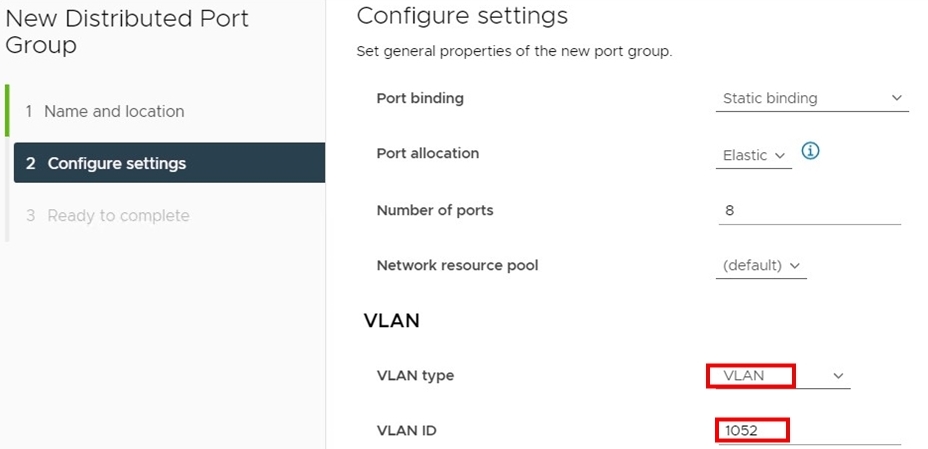

「設定の構成」セクションで、次の情報を入力します。

- ポート・バインディング: 「静的バインディング」を選択します。

- ポート数: 64と入力します。

- OCIから収集したVLAN IDを追加します(たとえば、

1052)。

-

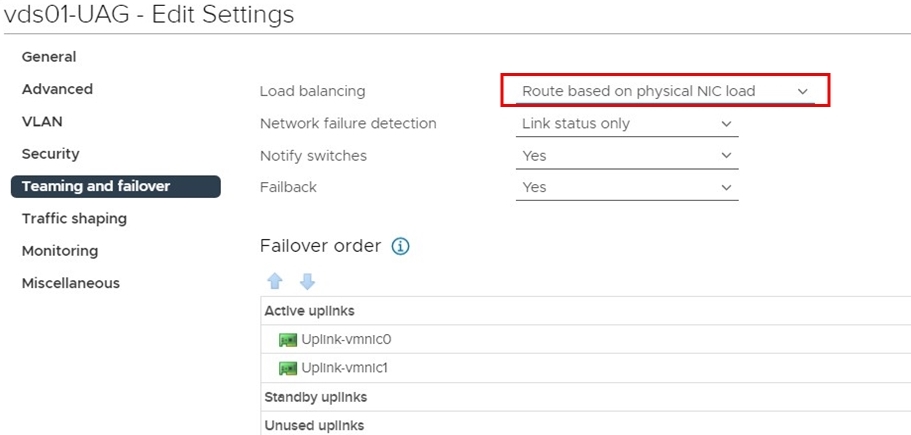

新しく作成した分散ポート・グループを編集し、チーミングおよびフェイルオーバー・ポリシーを更新します。「ロード・バランシング・ポリシー」を「物理NIC負荷に基づくルート」に変更します。

-

タスク3: Horizonコンポーネントのデプロイと構成

このタスクでは、接続サーバー、統合アクセス・ゲートウェイ(UAG)、デスクトップなどの主要なHorizonコンポーネントのデプロイおよび構成に関する高度なガイダンスを提供します。

多くの構成詳細が特定の環境と好みに依存しているため、Horizon配備のための VMwareの公式ベストプラクティスに相談することを強くお勧めします。Omnissa Horizon View Best Practicesナレッジ・ベースの記事は、包括的なガイダンスのための優れたリソースです。

前提条件:

Horizonコンポーネントの配備に進む前に、次の前提条件が整っていることを確認してください。

-

Active Directoryドメインコントローラ: DNSサービスが構成され、認証局(CA)サーバーが証明書発行に使用できる、機能する Active Directory (AD)ドメインコントローラ。

-

Microsoft SQL Server: Horizonのイベント・ロギングおよびモニタリング用に作成されたイベント・データベースとともにインストールされるMicrosoft SQL Server。

ノート:このチュートリアルでは、Microsoft SQL Serverのインストール・ステップやデータベース作成ステップについては説明しません。

タスク3.1: 接続サーバーのデプロイおよび構成

-

接続サーバー用のSDDCに2つのWindowsサーバーVMを作成します。

-

これらの2つの接続サーバーの仮想マシンをWindows Active Directoryドメイン・コントローラに結合し、前提条件として作成された内部DNSサーバーに必要なドメイン・ネーム・システム(DNS)レコードを作成します。

-

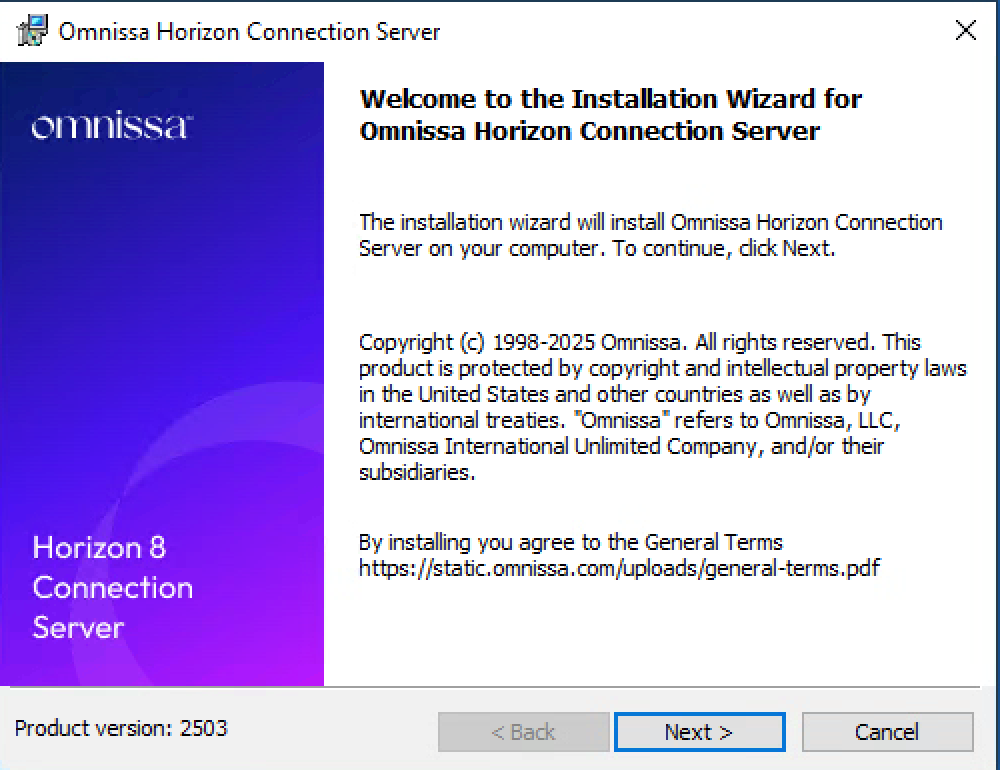

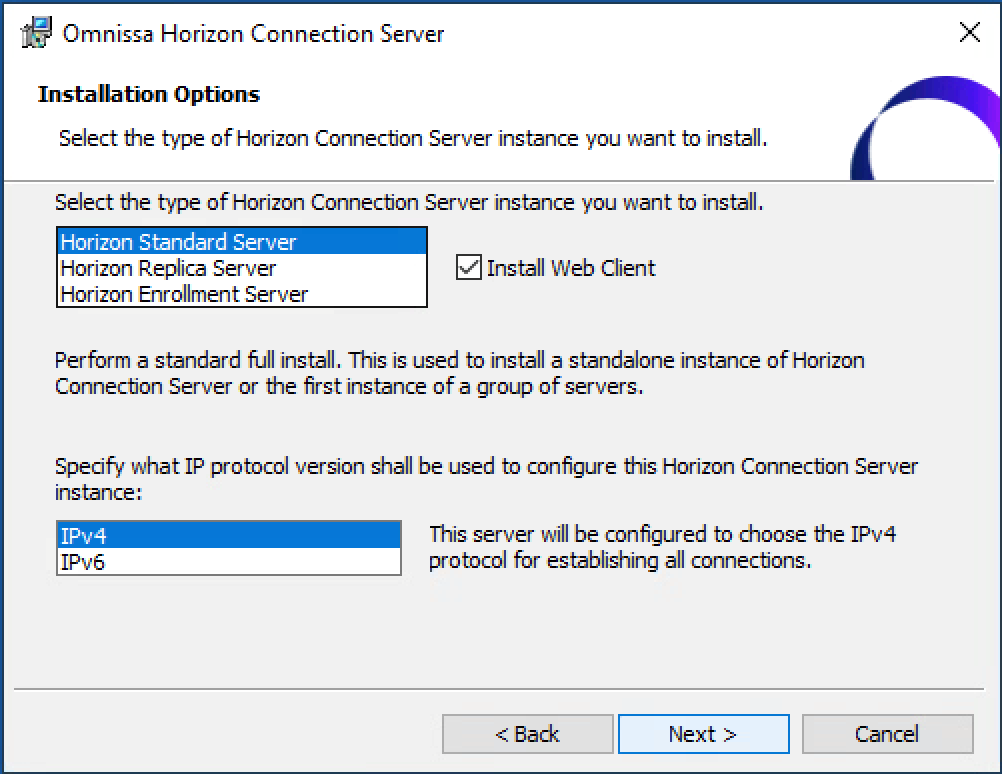

最初の接続サーバーで、「次へ」をクリックし、「Horizon Standard Server」を選択します。

-

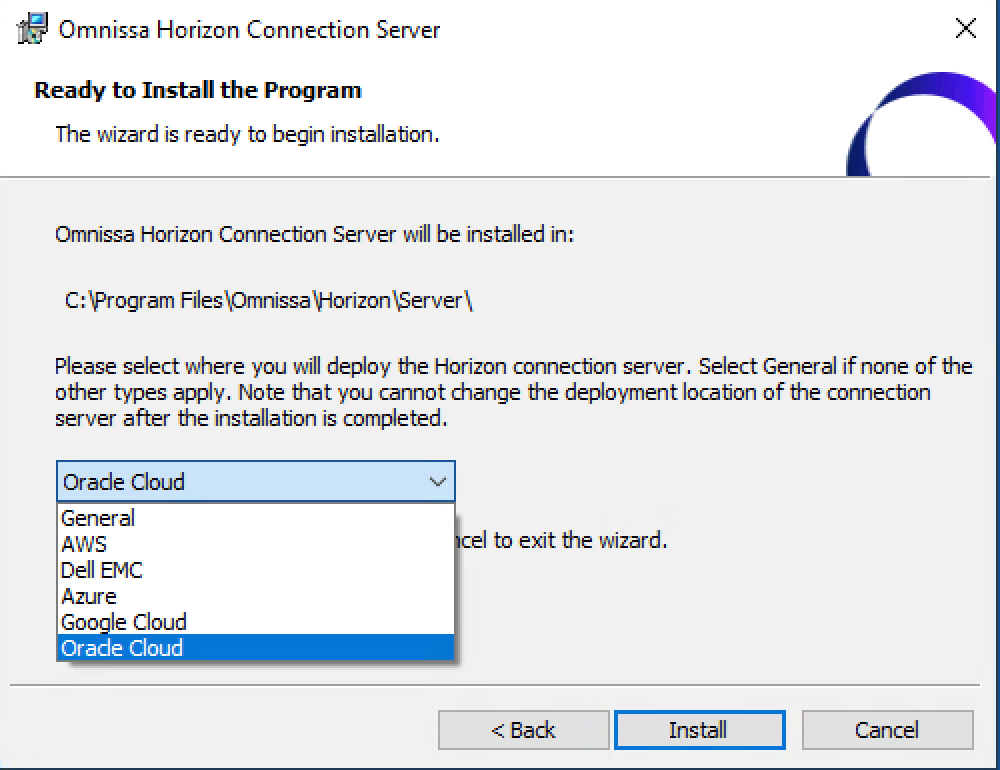

デプロイメントの場所として「Oracle Cloud」を選択し、最初の接続サーバーのインストールを終了します。

-

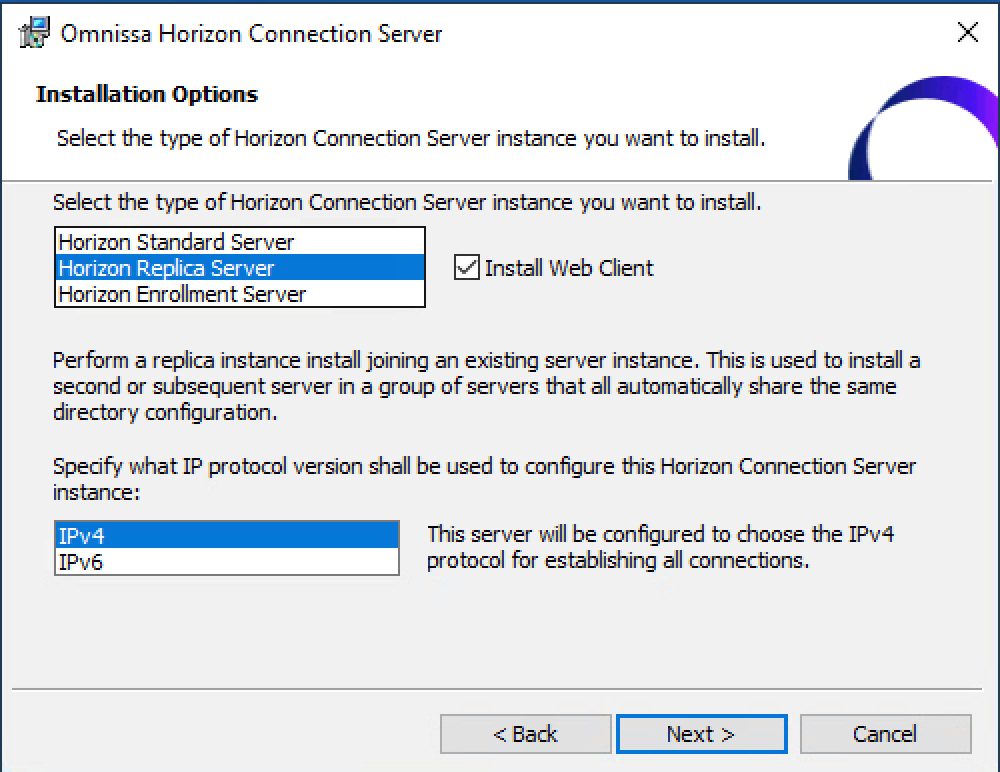

2番目の接続サーバーで、デプロイメント・タイプを「Horizon Replica Server」として選択し、ステップ4からプライマリ接続サーバーをポイントします。インストール・ウィザードに従って、2番目の接続サーバーのインストールを完了します。

-

ライセンスに必要なHorizon Cloud Connectorのオープン仮想アプライアンス(OVA)をデプロイします。詳細は、Horizon Cloud Serviceを既存のHorizonポッドに接続してHorizonサブスクリプション・ライセンスまたはCloud-Hosted Servicesまたはその両方を使用を参照してください。

-

両方の接続サーバーを正常にデプロイしたら、

https://your-primary-connection-server-IP/adminに移動して管理ページを起動します。-

必要に応じてHorizonシリアル番号を入力します。

-

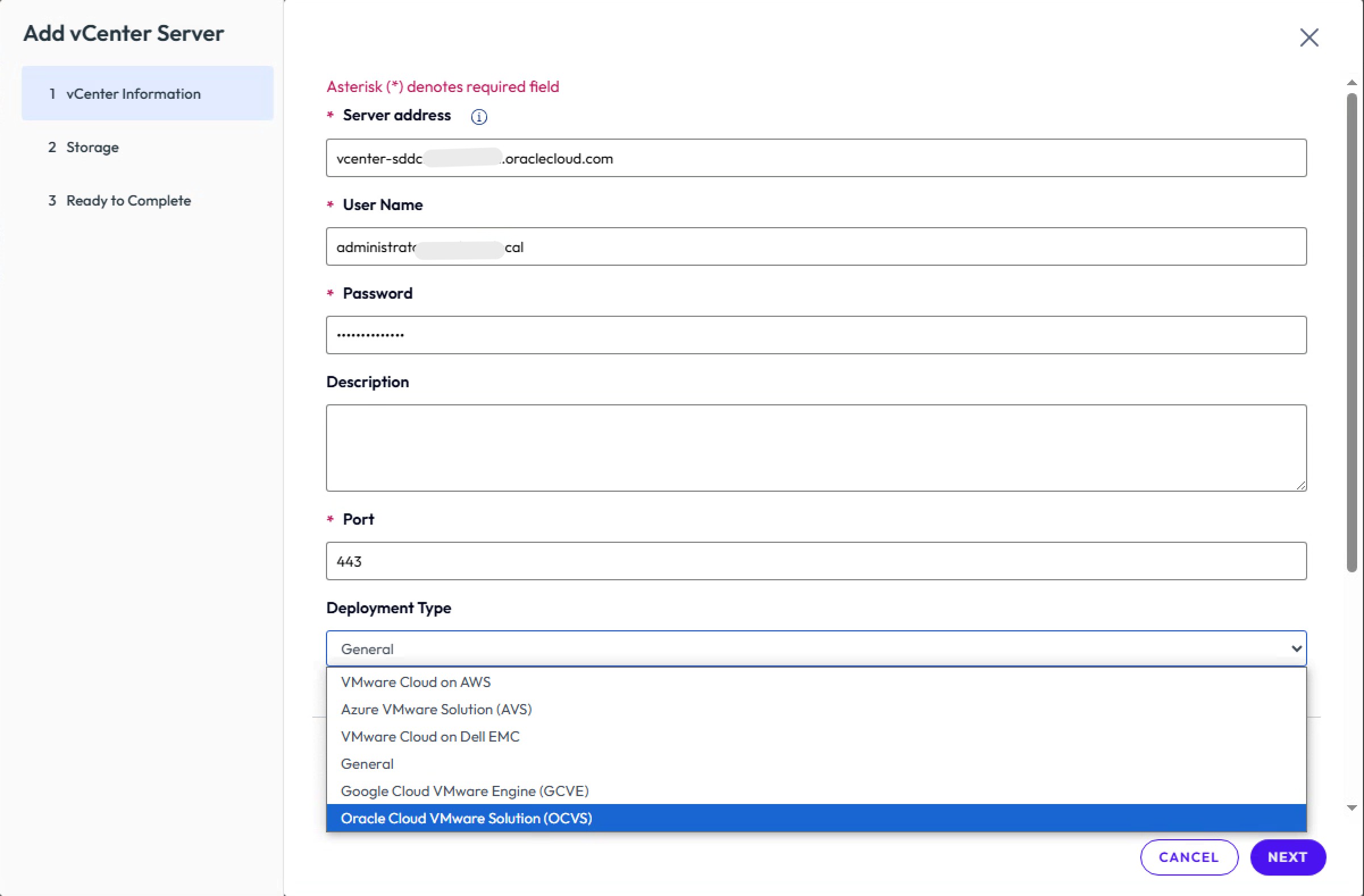

「サーバー」で、vCenter「サーバー」、「追加」の順にクリックし、vCenter情報を入力します。

-

デフォルトの「記憶域」ページのままにし、ウィザードを終了します。

-

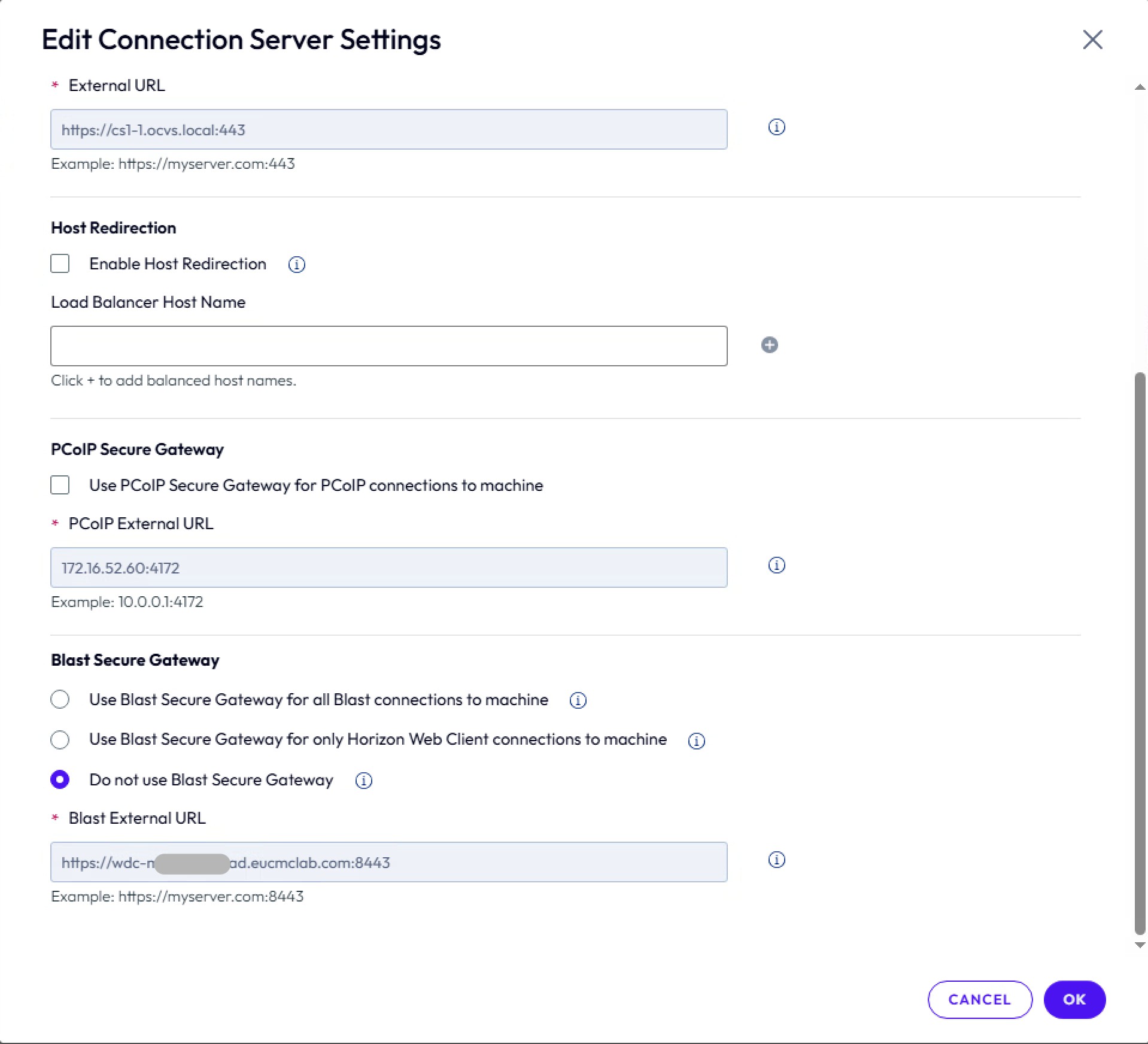

「サーバー」で、「接続サーバー」をクリックし、プライマリ接続サーバーとレプリカ接続サーバーの両方がリストされていることを確認します。プライマリ接続サーバーを選択し、「編集」をクリックします。

-

「接続サーバー設定の編集」ページで、次の情報を入力します。

- 「ホスト・リダイレクションの有効化」の選択を解除します。

- 「PCoIPセキュア・ゲートウェイ」の選択を解除します。

- 「Blast Secure Gateway」の下の「Blast Secure Gatewayを使用しない」を選択します。

レプリカ接続サーバーについても、これらの設定を繰り返します。

-

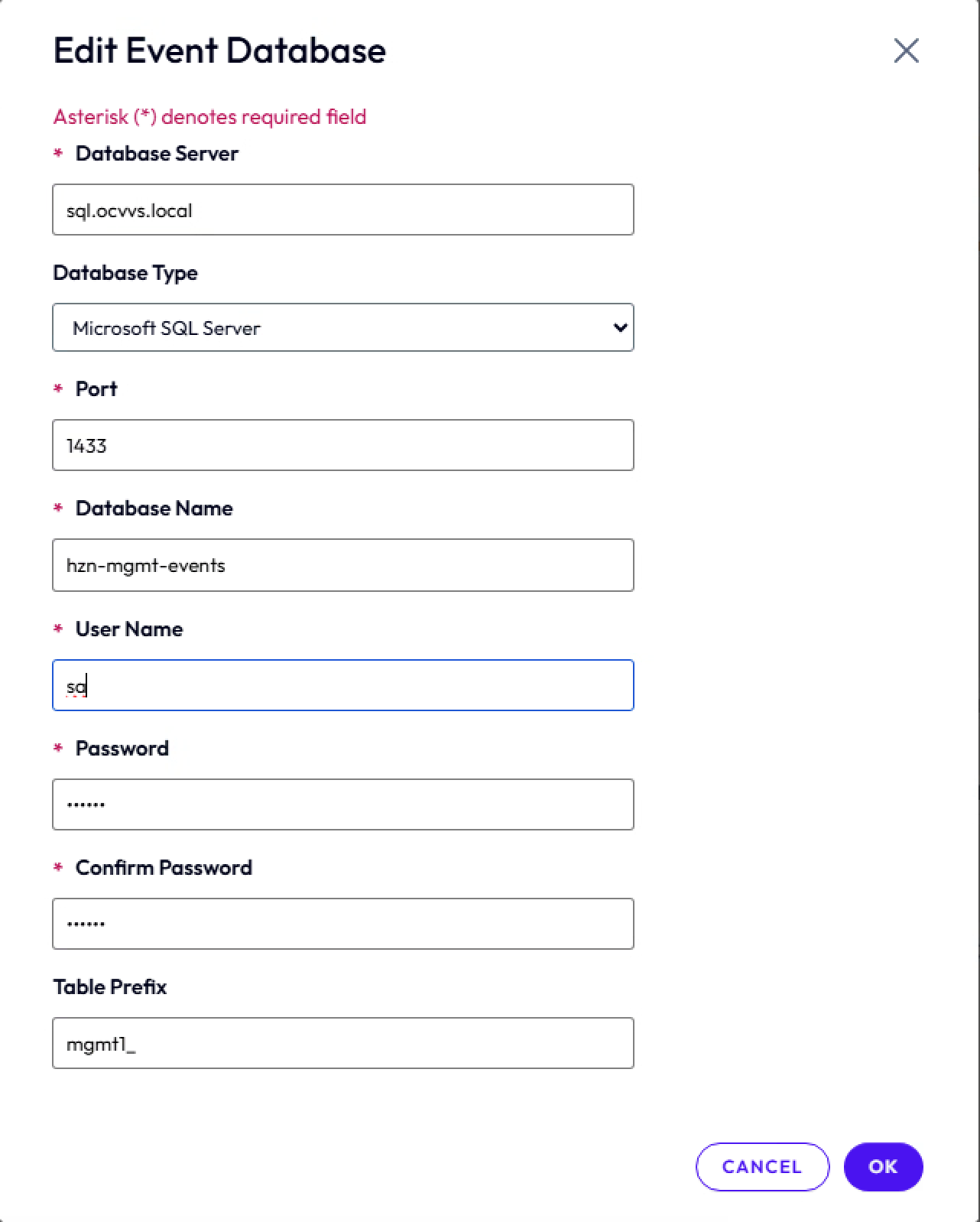

接続サーバーにログインし、「設定」の下の「イベント構成」に移動し、Microsoft SQL Serverデータベースを指すようにイベント・データベースを構成します。ユーザー名として

saを使用します。

-

ノート:グローバル設定、デスクトップ・プールおよびファームを構成するステップは、要件に応じて異なり、標準のVMware実装に従うため、このチュートリアルの範囲外です。

タスク3.2: UAGのデプロイおよび構成

高可用性とスケーリングのために、2つのUAGアプライアンスをデプロイする必要があります。

-

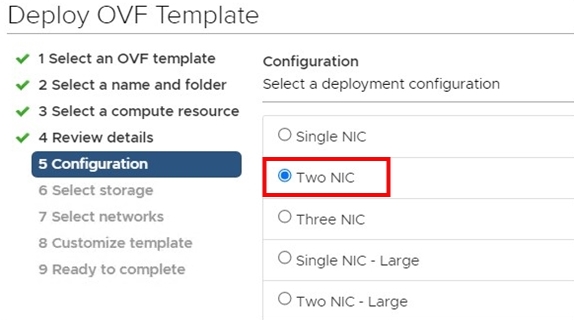

OVFテンプレートのデプロイ・ウィザードを実行して、UAG非連邦情報処理標準(FIPS) UAG OVAバンドルを選択します。必要に応じてコンピュート・リソースを選択します。

-

「構成」ページで、「2つのNIC」を選択し、「次へ」をクリックします。

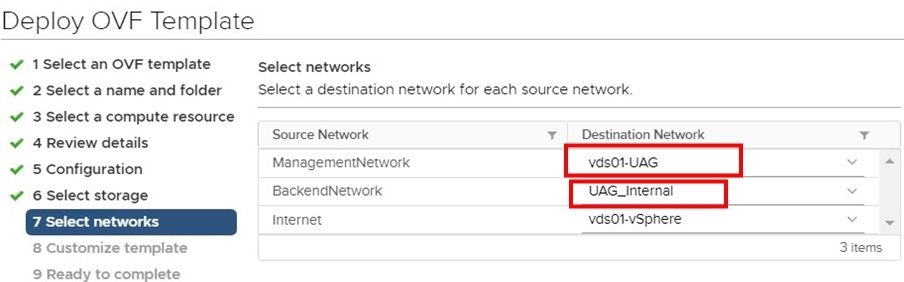

-

「ネットワークの選択」ページで、UAG分散ポート・グループとしてManagementNetworkを選択し、NSX環境で作成されるUAG内部オーバーレイ・セグメントとしてBackendNetworkを選択します。「インターネット」のデフォルトをそのままにして、「次へ」をクリックします。

-

「テンプレートのカスタマイズ」で、「ネットワーキング・プロパティ」、STATICV4を選択し、UAG VLANネットワークからIPv4アドレスを構成します。統合ゲートウェイ・アプライアンス名の一意の識別子名を指定します。

-

「パスワード・オプション」で、rootパスワードおよび管理パスワードを設定します。

-

「システム・プロパティ」で、SSHを有効にしてウィザードを終了します。

-

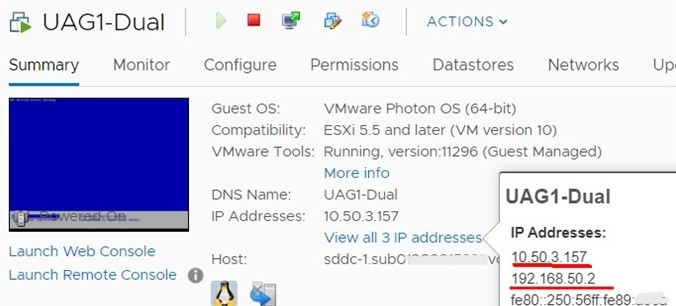

UAGアプライアンスの電源を投入します。UAG VLANとNSXオーバーレイUAG内部セグメントの2つのIPアドレスが表示されます。

-

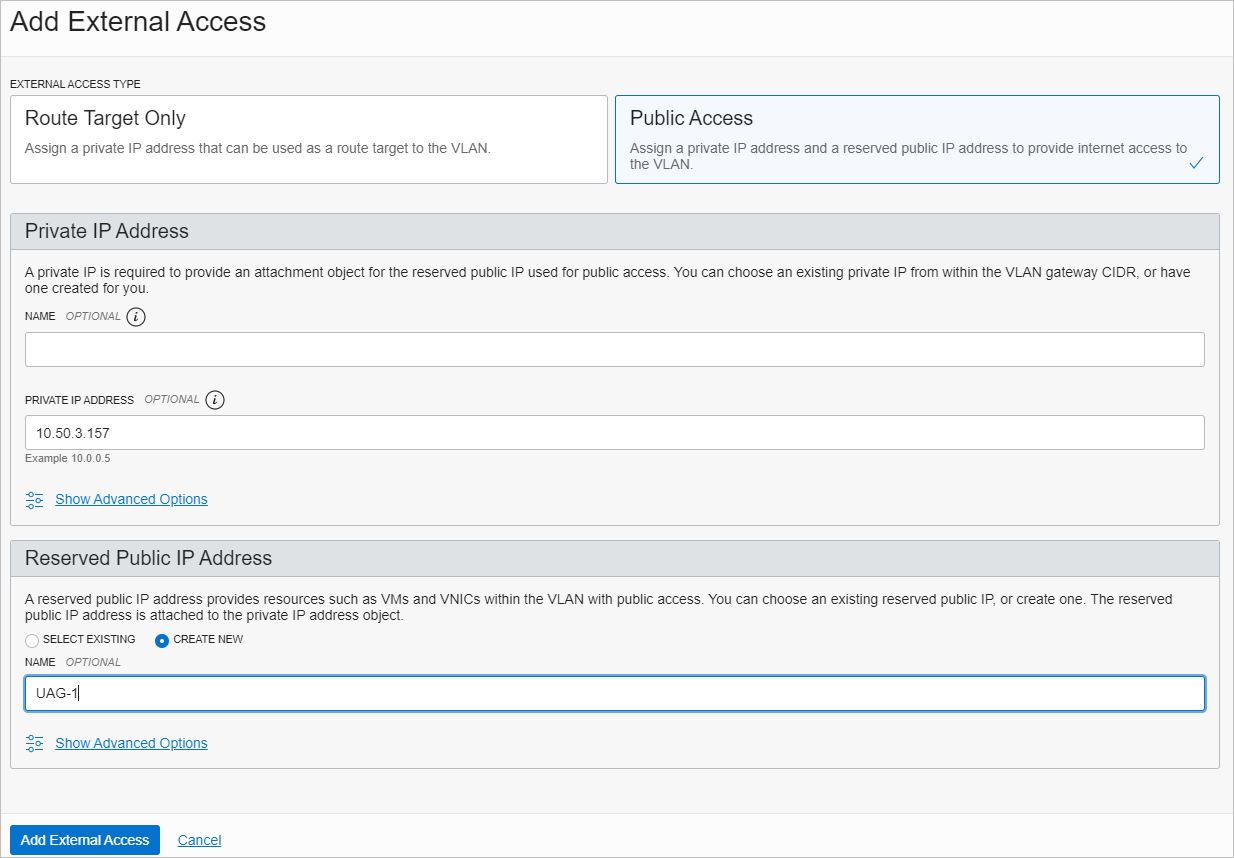

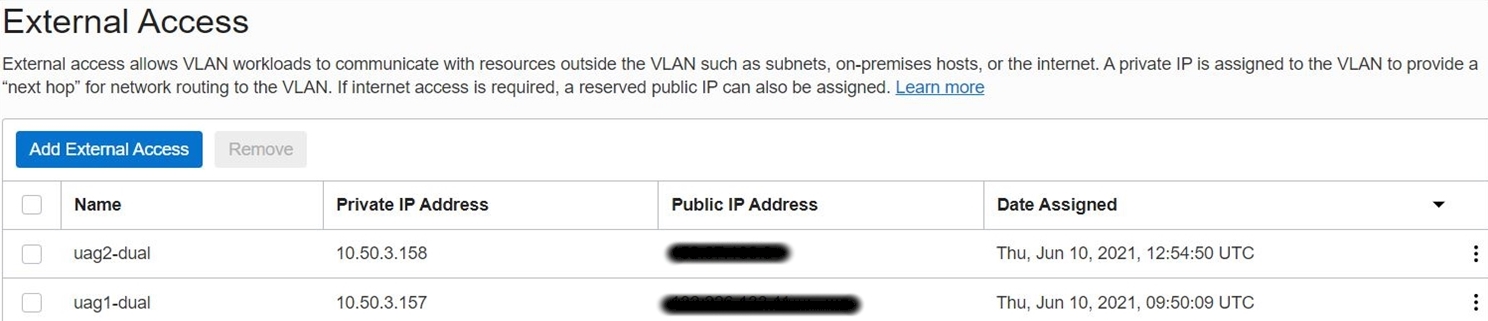

OCIコンソールにログインし、「ネットワーキング」、「Virtual Cloud Networking」、「SDDC VCN」、「VLAN」に移動し、「VLAN-SDDC-UAG VLAN」を選択して外部アクセスを作成し、UAGのパブリックIPアドレスを取得します。

-

「外部アクセスの追加」をクリックし、「外部アクセス・タイプ」として「パブリック・アクセス」を選択します。

-

最初のUAGアプライアンスのUAG VLANからのプライベートIPアドレスを入力します(たとえば、

10.50.3.157)。 -

「予約済パブリックIPアドレス」セクションで、「CREATE NEW」を選択し、一意の名前を指定して、「外部アクセスの追加」をクリックします。

ノート:ステップ8から10を完了すると、UAGアプライアンスのプライベートIPアドレスからパブリックIPアドレスへのマッピングが表示されます。

-

2番目のUAGアプライアンスに対してステップ1から11を繰り返します。

ノート:この段階では、UAGアプライアンスごとに1つのパブリックIPアドレスがあります。

-

UAGアプライアンスごとに、ステップ8で受信したパブリックIPアドレスを使用してパブリックDNSレコードを作成します。次に、ロード・バランサのセグメントおよび接続サーバーへの通信のために、UAGアプライアンスからルートを作成します。

ノート:管理目的で要塞ホストとNSXオーバーレイ・セグメント間の通信が発生します。これは、Webグラフィック・ユーザー・インタフェース(GUI)を介したUAGアプライアンス管理に必要です。

-

宛先

192.168.0.0/16のNSX Edge VIP IPアドレスへのターゲット・タイプとしてプライベートIPを持つ要塞ホスト・パブリック・サブネットにエントリを作成します(要塞ホストからUAGアプライアンスWeb GUIにアクセスする場合に適用可能)。 -

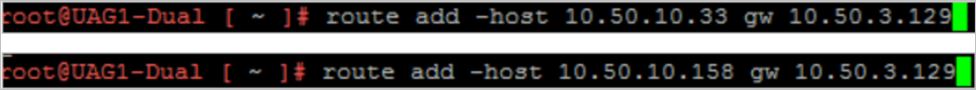

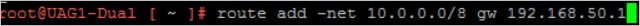

rootユーザーを使用してvSphereからUAGコンソールにログインし、ルート・エントリを追加します。

-

これらのルートは、OCIロード・バランサのデプロイおよび構成後に追加します。これらの2つのIPアドレスは、UAGロード・バランサのヘルス・チェック・インスタンスに属します。

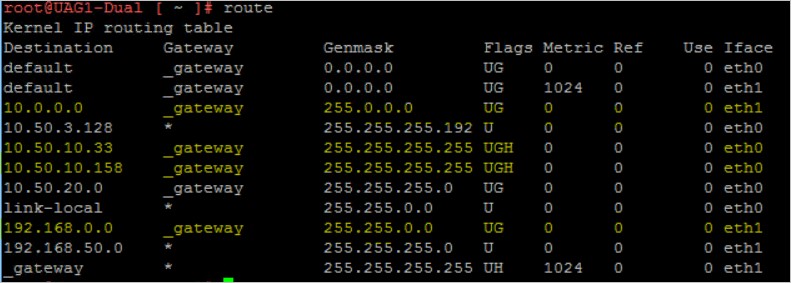

次の図は、オーバーレイ・ゲートウェイからの明示的なルートの範囲全体のルート・エントリを示しています。

次の図は、このデプロイメントのすべてのセグメントをカバーするオーバーレイ・ネットワークを示しています。

次の図は、UAGアプライアンスからのルートのサマリーを示しています。

ノート:

eth0はVLANでバックアップされたネットワークからのもので、eth1はオーバーレイ・セグメントからのものです。黄色のマークが付いたルート・ルールを参照してください。- 続行する前に、接続サーバーのプライベートOCIロード・バランサ構成を完了して、LBaaS仮想IP (VIP)を取得してください。タスク4のプライベート・ロード・バランサのデプロイおよび構成の項を参照してください。OCIロード・バランサの構成が完了したら、このタスクに戻ります。

-

取得した接続サーバー・ロード・バランサVIPのDNSレコードを作成します。

-

すべてのDNSレコードが作成される内部DNSサーバーを指すように、

/etc/resolv.confにエントリを追加します。UAGは、接続サーバーのロード・バランサVIPのホスト名を介して通信する必要があります。 -

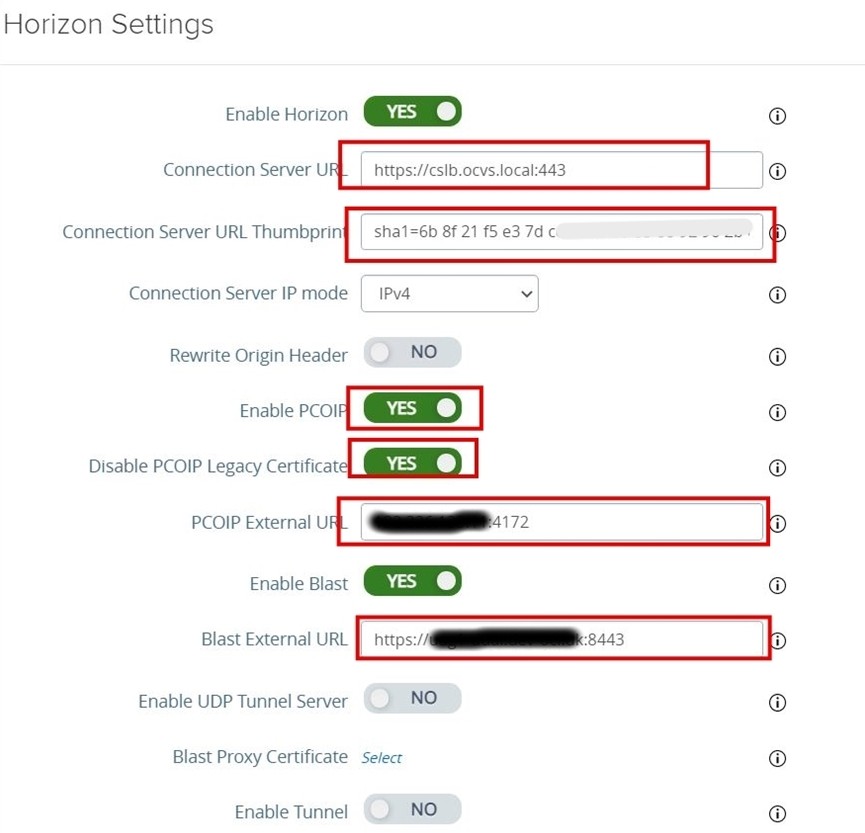

https://<private-hostname-ip>:9443/adminを使用してアプライアンスWebページにアクセスして、UAGアプライアンスを構成します。 -

管理資格証明を使用してログインし、「一般設定」の下の「エッジ・サービス設定」を有効にします。

-

接続サーバーのURLを指定します。

ノート:このURLは、プライベートOCIロード・バランサVIPの内部DNSエントリである必要があります。これは、標準接続サーバーとレプリカ接続サーバーの両方をロード・バランシングします。プライベートOCIロード・バランサの構成については、ステップ15の後のプライベートLBaaS構成のノートを参照してください。

-

接続サーバーのURLサムプリントを貼り付け、接続サーバーのSHA1サムプリントを必ず含めてください。

-

サムプリントを取得するには、

https://primary-connection-server/adminを使用して接続サーバーのURLにアクセスし、「南京錠」、「証明書」、「詳細」の順にクリックし、「サムプリント」をクリックします。 -

レプリケーション・サーバーに対して繰り返します。

-

両方のサムプリントを1行で結合します。

sha1=6b 8f 21 f5 e3 7d ce 7f b0 8d 33 88 92 96 2b e9 86 3a 24 b3,sha1=6f 5d xx xx xx xx xx xx xx xx xx xx b4 82 7e ae 11 b3 65 4f

-

-

PC over IP (PCoIP)を有効にし、「PCOIPレガシー証明書の無効化」を有効にします。

-

PCoIP「外部URL」フィールドに、ポート

4172のUAGアプライアンスのパブリックIPアドレスを入力します。たとえば、150.100.222.23:4172です。 -

「Horizon Settings」ページで、「Enable Blast」を選択し、ポート

8443を持つUAGアプライアンスに関連付けられたパブリックDNSレコードとして「Blast External URL」を入力します。たとえば、https://xyz.company.com:8443。xyz.company.comは、IP150.100.222.23のパブリックDNSホスト・レコードです。

-

2番目のUAGアプライアンスについてステップ1から25を繰り返します

-

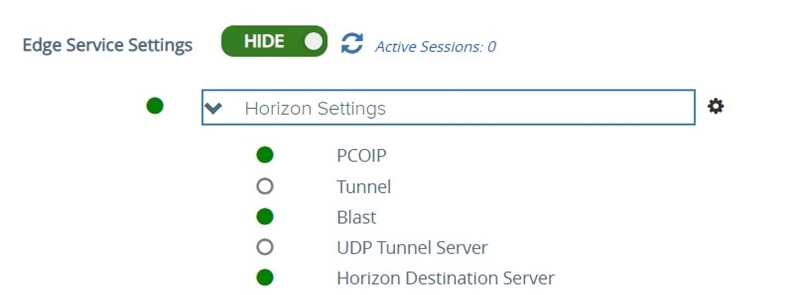

構成に成功すると、UAGアプライアンスWeb GUIでステータスが緑色になります。

-

接続サーバーのWeb GUIにログインし、UAGが登録されているかどうかを確認します。「設定」、「サーバー」にナビゲートし、「ゲートウェイ」をクリックします。

タスク4: HorizonのOracle Cloud Infrastructure Load Balancer (LBaaS)オプションの選択

適切なHorizonロード・バランシング方法を選択するには、デスクトップ・ユーザーベースのイングレスおよびエグレス・トラフィック・パターンを決定する必要があります。一般的に使用されるメソッドは次のとおりです。

-

方法1:内部クライアントに対してのみ実行します(ユーザーは接続サーバーに接続します)。

この方法では、接続は内部ネットワーク内でのみ生成され、クライアントはSDDCネットワークにある接続サーバーに直接接続できます。この場合、クライアントがデスクトップにアクセスできるように、UAG/ゲートウェイをバイパスする必要がある場合があります。

- プライベートOCIロード・バランサ構成のみを実行します。

- プライベートOCIロード・バランサのデプロイおよび構成の項を参照してください。

-

方法2:内部および外部のユーザー・アクセスのために実行します。

この方法では、パブリックとプライベートの両方のOCIロード・バランサがデプロイされます。

- パブリックOCIロード・バランサのデプロイおよび構成の項を参照してください。

- プライベートOCIロード・バランサのデプロイおよび構成の項を参照してください。

プライベートOCIロード・バランサのデプロイおよび構成

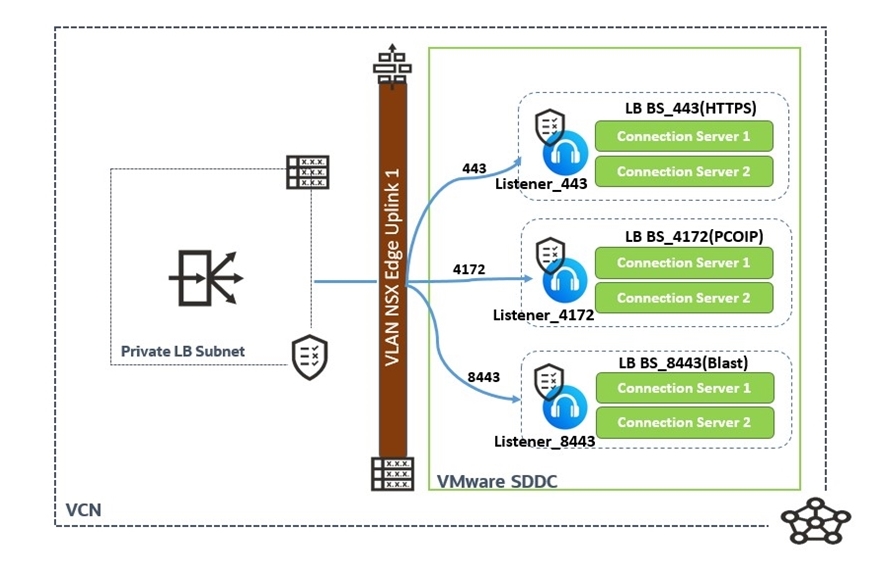

この項では、接続サーバー用にOCIネイティブLBaaSを構成するステップについて説明します。詳細は、次のアーキテクチャを参照してください。

ノート:次の表に、LBaaSのバックエンド、リスナーおよびポートとプロトコルの構成を示します。

| バックエンド・セット | バックエンド | リスナー | ポート | プロトコル |

|---|---|---|---|---|

| BS_443 (HTTPS) | 接続サーバー1および接続サーバー2 | Listener_443 | 443 | TCP |

| BS_4172 (PCOIP) | 接続サーバー1および接続サーバー2 | Listener_4172 | 4172 | TCP |

| BS_8443 (ブラスト) | 接続サーバー1および接続サーバー2 | Listener_8443 | 8443 | TCP |

-

OCIコンソールにログインし、「ネットワーキング」に移動して「ロード・バランサ」を選択します。リージョンおよびコンパートメントを目的のコンパートメントおよびリージョンに変更します。

-

「ロード・バランサの作成」をクリックし、「タイプ」に「ロード・バランサ」を選択します。「ネットワーク・ロード・バランサ」を選択しないでください。

-

ロード・バランサの「名前」を入力し、「表示タイプ」に「プライベート」を選択します。帯域幅セクションで、「フレキシブル・シェイプ」を選択し、必要な最小および最大帯域幅を選択します。

-

前のタスクで作成したVCNおよびプライベート・サブネットを選択して、プライベートLBaaSをホストし、「次へ」をクリックします。

-

「ロード・バランシング・ポリシー」として「IPハッシュ」を選択します。

ノート:この段階でバックエンドを追加しないでください(後で追加します)。

-

「TCP」として「ヘルス・チェック・ポリシー・プロトコル」を選択し、「ポート」を

443に変更します。「間隔」および「タイムアウト」のデフォルト設定のままにします。「次」をクリックして、リスナーを追加します。 -

リスナーの名前を入力し、リスナー・トラフィック・タイプとして「TCP」を選択します。「ポート」として

443を指定し、デフォルト設定のままにします。ノート: CA署名証明書の使用を計画している場合は、リスナー・トラフィック・タイプとしてHTTPSを選択し、有効なSSL証明書をアップロードします。詳細は、OCI LBaaSのドキュメントを参照してください。

-

「発行」をクリックし、ロード・バランサのステータスが緑色になるまで待機します。

-

この項で前述した表に従って、バックエンドおよびリスナーを追加します。

-

LBaaSプライベートIPをメモし、Horizon接続サーバーのVIP URLと呼ばれる内部DNSレコードを作成します。

-

ターゲット・タイプがNSXオーバーレイVIPであるプライベートLBaaSサブネットのルート・ルールを追加します。次の図は、プライベートLBaasのルート表を示しています。この例は、

192.168.0.0/16が管理用のNSXオーバーレイ・サブネットで、10.50.0.131がNSX EdgeアップリンクVLAN用のアップリンク・インタフェースであることを示しています。これにより、3つのオーバーレイ・セグメントがすべて対象になります。

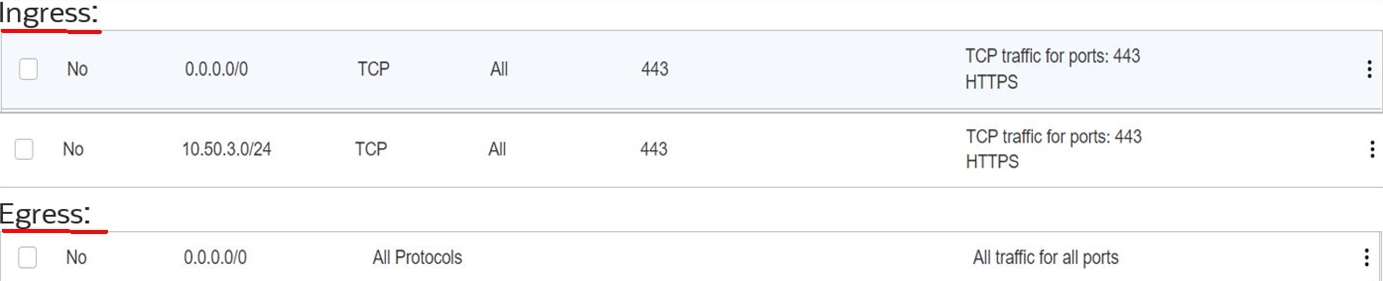

-

プライベートLBaaSサブネット・セキュリティ・ルールを更新して、NSXオーバーレイ・セグメントからの通信を受け入れます。次のイメージは、プライベートOCIロード・バランサのセキュリティ・リストを示しています。セキュリティ・ルールは、NSXオーバーレイ・サブネットからLBaaSへの通信を受け入れます。

イングレス:

エグレス:

-

NSX-Edge-Uplink1のネットワーク・セキュリティ・グループを更新して、LBaaSプライベート・サブネットからの通信を受け入れます。次のイメージは、NSX-Edge-Uplink1ネットワーク・セキュリティ・グループを示しています。

10.50.10.0/24は、LBaaSプライベート・サブネットCIDRです。

-

パブリックOCIロード・バランサのデプロイおよび構成

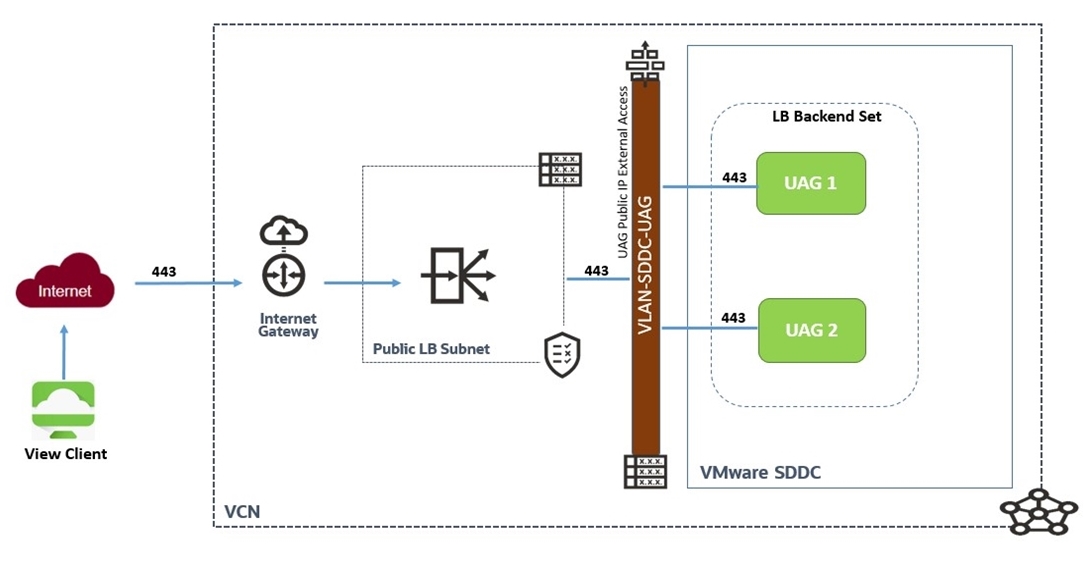

この項では、UAG外部アクセス用にOCIネイティブLBaaSを構成するステップについて説明します。詳細は、次のアーキテクチャを参照してください。

ノート:次の表に、LBaaSのバックエンド、リスナーおよびポートとプロトコルの構成を示します。

| バックエンド・セット | バックエンド | リスナー | プロトコル | ポート |

|---|---|---|---|---|

| BS_443 (HTTPS) | Unified Access Gateway 1およびUnified Access Gateway 2 | Listener_443 | TCP | 443 |

-

OCIコンソールにログインし、「ネットワーキング」に移動して「ロード・バランサ」を選択します。リージョンおよびコンパートメントを目的のコンパートメントおよびリージョンに変更します。

-

「ロード・バランサの作成」をクリックし、「タイプ」として「ロード・バランサ」を選択します。「ネットワーク・ロード・バランサ」を選択しないでください。

-

ロード・バランサの名前を入力し、「可視性タイプ」として「パブリック」を選択します。「予約済IPアドレス」をクリックし、「新規予約済IPアドレスの作成」を選択します。IPの名前を入力し、コンパートメントを選択します。

-

「帯域幅」セクションで、「フレキシブル・シェイプ」を選択し、必要な最小帯域幅と最大帯域幅を選択します。

-

前のタスクで作成したVCNおよびパブリック・サブネットを選択して、パブリックLBaaSをホストし、「次へ」をクリックします。

-

「ロード・バランシング・ポリシー」として「IPハッシュ」を選択します。

ノート:この段階でバックエンドを追加しないでください。後で追加します。

-

「ヘルス・チェック・ポリシーの指定」セクションで、「TCP」を選択し、「ポート」を

443に変更します。「間隔」および「タイムアウト」のデフォルト設定のままにします。「次」をクリックして、リスナーを追加します。 -

リスナーの名前を入力し、リスナー・トラフィック・タイプとして「TCP」を選択します。ポート

443を指定し、デフォルト設定のままにします。ノート: CA署名証明書の使用を計画している場合は、「リスナー・トラフィック・タイプ」として「HTTPS」を選択し、有効なSSL証明書をアップロードします。詳細は、OCI LBaaSのドキュメントを参照してください。

-

「発行」をクリックし、ロード・バランサのステータスが緑色になるまで待機します。

-

この項で前述した表に従って、バックエンドおよびリスナーを追加します。

-

LBaaSパブリックIPをノートにとり、VDIインフラストラクチャへのパブリック・アクセス用の外部DNSレコードを作成します。

-

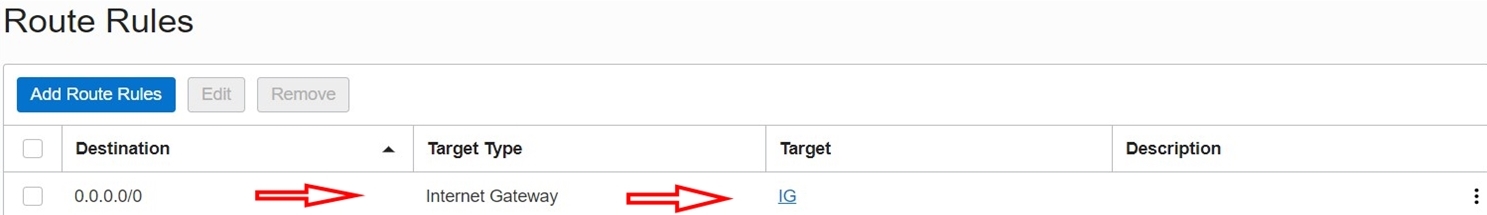

パブリックOCIロード・バランサ・サブネットのルート表エントリを追加します。

次の図は、パブリックLBaaSサブネットのルート表エントリを示しています。

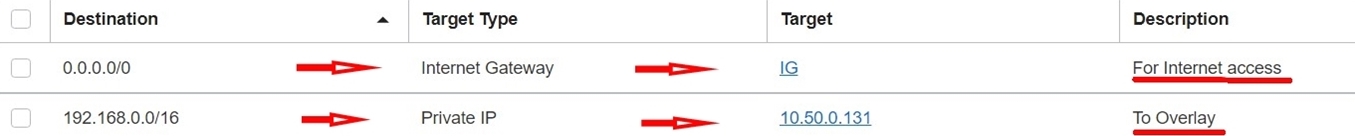

次の図は、

VLAN-SDDC-UAGのルート表エントリを示しています。この手順については、UAG VLANを作成する際に説明します。UAG VLAN作成ステップに従った場合は、UAG VLANのルート表に同様のルート・エントリが表示されます。

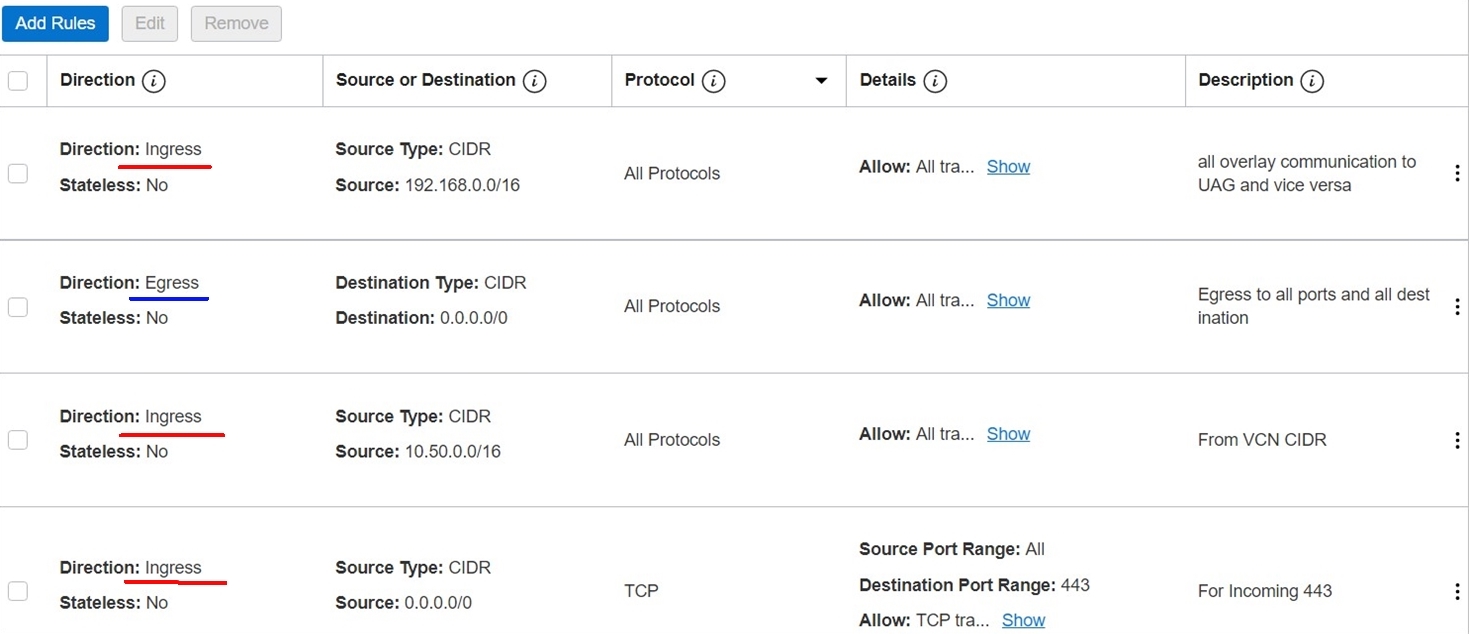

次の図は、パブリックLBaaSのネットワーク通信セキュリティ・リストおよびネットワーク・セキュリティ・グループ・ルールを示しています。この例では、

10.50.3.0/24はHorizon UAGアプライアンスのVLANサブネットです。次の図は、SDDC UAG VLANのネットワーク・セキュリティ・グループを示しています。このステップは、初期ステップのUAG VLAN作成プロセスですでに説明されています。UAG VLAN作成ステップに従った場合は、次の図のようなネットワーク・セキュリティ・グループが表示されます。

パブリックおよびプライベートのOCIロード・バランサ構成が終了したら、Horizon Clientを使用してHorizon設定をテストできます。

関連リンク

確認

-

著者 - Ryan Patel (マスター・プリンシパル・クラウド・アーキテクト)、Devendra Gawale (クラウド・ソリューション・アーキテクト)

-

コントリビュータ - Adeel Amin (クラウド・ソリューション・アーキテクト)

その他の学習リソース

docs.oracle.com/learnで他のラボを確認するか、Oracle Learning YouTubeチャネルで無料のラーニング・コンテンツにアクセスしてください。また、education.oracle.com/learning-explorerにアクセスして、Oracle Learning Explorerになります。

製品ドキュメントについては、Oracle Help Centerを参照してください。

Deploy Omnissa Horizon 8 on Oracle Cloud VMware Solution

G36174-01

Copyright ©2025, Oracle and/or its affiliates.