Oracle Exadata Database Service (Oracle Database@Azure)を使用したOracle Key Vaultのデプロイ

Oracle Database@Azureは、暗号化キー、Oracleウォレット、Javaキーストア(JKS)、Java Cryptography Extensionキーストア(JCEKS)および資格証明ファイル(SSH秘密キーを含む)を管理するための新しいオプションをお客様に提供します。これには、運用しているクラウドに関係なく、SSH秘密キーが含まれます。

Oracle Key Vaultは、フォルト・トレラントで継続的に可用性があり、スケーラビリティの高いキー管理システムであり、高度に統合されたOracleデータベース・デプロイメント(Oracle Database@Azure上のOracle Exadata Database Serviceなど)のキー管理を提供することを目的としています。

OracleとAzureは、Oracle Database@Azureをサポートする基盤となるインフラストラクチャの保護を担当しますが、お客様は、必要なセキュリティ制御をアプリケーションや、セキュリティとコンプライアンスの義務を満たす構成メカニズムに実装する責任を負います。Oracle Key VaultをOracle Exadata Database Service (Oracle Database@Azure)とともに使用すると、次の利点が顧客に提供されます。

- フォルト・トレランス

- 高可用性

- スケーラビリティ

- セキュリティ

- 標準準拠

Oracle Key Vaultで管理できるセキュリティ・オブジェクトには、暗号化キー、Oracleウォレット、Javaキーストア(JKS)、Java Cryptography Extensionキーストア(JCEKS)および資格証明ファイルがあります。資格証明ファイルには、リモート・サーバー(オンプレミスまたは任意のクラウド)への公開キー認証に使用されるSSH秘密キー、または定期的にスケジュールされたメンテナンス・スクリプトの自動実行用のデータベース・アカウント・パスワードが含まれます。Oracle Key Vaultは、Oracle Cloud Stack (データベース、ミドルウェア、システム)および高度なセキュリティ透過的データ暗号化(TDE)用に最適化されています。また、業界標準のOASIS Key Management Interoperability Protocol (KMIP)に準拠することでKMIPベースのクライアントとの互換性を確保します。Oracle Key Vaultはエンドポイントと連携し、エンドポイントはデータベース・サーバー、アプリケーション・サーバー、その他の情報システムなどのコンピュータ・システムです。Oracle Key Vaultと通信できるように、エンドポイントを登録およびエンロールする必要があります。エンロール済のエンドポイントは、キーをアップロードしてこれらを他のエンドポイントと共有し、これらをダウンロードしてデータにアクセスできます。キーは暗号化されたデータへのアクセスに使用され、資格証明は他のシステムへの認証に使用されます。1つ以上のOracleデータベースをホストするデータベース・サーバーの場合は、Oracleデータベースが少なくとも1つのエンドポイントになります。Oracle Key Vaultは、RACとしてデプロイされた暗号化データベース、またはActive Data Guard、プラガブル・データベース、OCI GoldenGate、およびグローバルに分散された(シャードされた)データベースを使用して、日常的な操作を合理化します。Oracle Key Vaultでは、Oracle Data Pumpと、Oracle Databaseの主要機能であるトランスポータブル表領域を使用して、暗号化データを簡単に移動します。

開始する前に

このリファレンス・アーキテクチャを利用するには、次のものが必要です。

Oracle Database@Azure

- Azureサブスクリプションおよびディレクトリへのアクセス

- OCIテナンシへのアクセス

- AzureクラウドとOCIクラウド間のアクティブなOracle Database@Azureマルチクラウド・リンク

- プロビジョニングの前に、適切なOracle Exadata Database Serviceの制限およびOCIサービス制限を確認してください

- OCIメニューで、「ガバナンスと管理」をクリックします。

- 「テナンシ管理」で、「制限、割当ておよび使用状況」をクリックします。

- 「サービス」ドロップダウンから、「データベース」を選択します。

- ネットワーク・トポロジを計画します。

- 対応するOCI仮想クラウド・ネットワーク(VCN)とペアにできる少なくとも1つのAzure仮想ネットワーク(VNet)が必要です

- Azure VNetおよびOCI VCNのCIDRブロックは重複できません

- 対応するISOファイルからオンプレミスで構築されたOracle Key Vaultイメージへのアクセス

- Oracle Key Vaultのインストール要件

- NTPの設定が必要です

アーキテクチャ

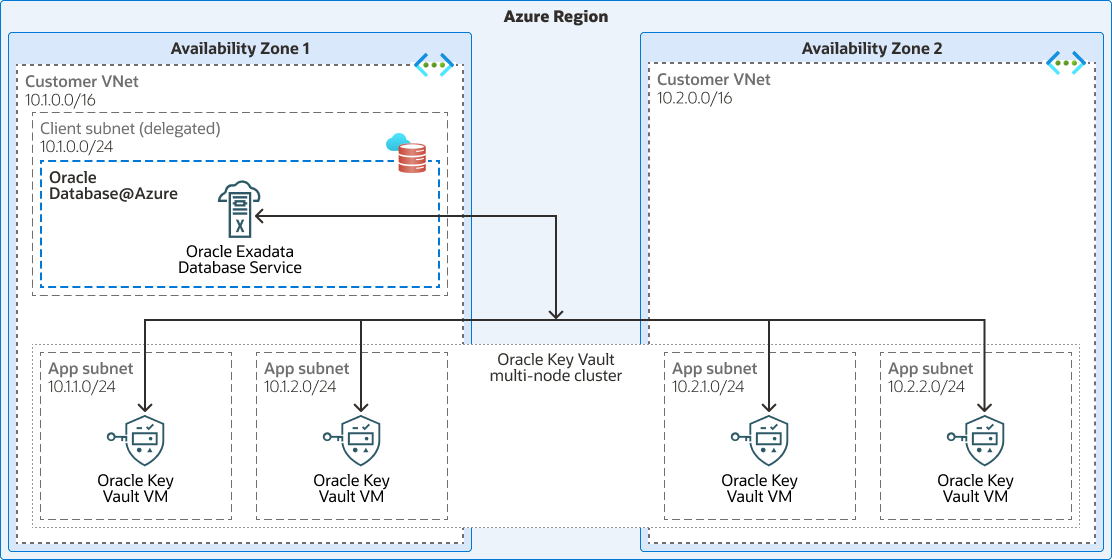

このアーキテクチャは、Oracle Database@AzureのOracle Exadata Database Service暗号化キーのセキュアな長期外部キー管理ストレージとして、Microsoft Azure仮想マシン(VM)にOracle Key Vaultをデプロイする方法を示します。

アーキテクチャ・ダイアグラムは、Oracle Exadata Database Service (Oracle Database@Azure)でOracle Databaseに対して継続的に使用可能で、非常にスケーラブルで、フォルト・トレラントなキー管理を提供するためにAzureで推奨されるOracle Key Vaultマルチマスター・クラスタを示しています。

次の図は、このリファレンス・アーキテクチャを示しています。

key-vault-database-azure-diagram: oracle.zip

Oracle Database@Azure用のOracle Key Vaultは、ネットワーク接続を確立できるかぎり、オンプレミス、Azureまたはその他のクラウドにデプロイできます。ストレッチされたOracle Key Vaultクラスタ(オンプレミスからクラウド、またはクラウド・プロバイダ間)も可能であり、最大限のデプロイメントの柔軟性と暗号化キーのローカル可用性を提供します。Oracle Key Vaultでは、追加のコストがかかるサードパーティのキー管理アプライアンスを必要とせずに、独自のキー機能をすぐに利用できます。

このアーキテクチャには次のコンポーネントがあります。

- Azureリージョン

Oracle Cloud Infrastructureリージョンとは、可用性ドメインと呼ばれる1つ以上のデータ・センターを含む、ローカライズされた地理的領域です。リージョンは他のリージョンから独立しており、長距離では(国や大陸をまたがって)それらを分離できます。

Azureリージョンは、可用性ゾーンと呼ばれる1つ以上の物理Azureデータ・センターが存在する地理的領域です。リージョンは他のリージョンから独立しており、長距離では(国や大陸をまたがって)それらを分離できます。

AzureリージョンとOCIリージョンは、ローカライズされた地理的領域です。Oracle Database@Azureの場合、AzureリージョンはOCIリージョンに接続され、Azureの可用性ゾーン(AZ)はOCIの可用性ドメイン(AD)に接続されます。AzureとOCIリージョンのペアは、距離とレイテンシを最小限に抑えるために選択されています。

- Azure可用性ゾーン

アベイラビリティ・ゾーンは、リージョン内の物理的に独立したデータ・センターであり、可用性とフォルト・トレラント性を実現するよう設計されています。アベイラビリティ・ゾーンは、他のアベイラビリティ・ゾーンとの低レイテンシ接続に十分近くなります。

- Microsoft Azure仮想ネットワーク

Microsoft Azure仮想ネットワーク(VNet)は、Azureのプライベート・ネットワークの基本的な構成要素です。VNetを使用すると、Azure仮想マシン(VM)など、多くのタイプのAzureリソースで、相互に安全、インターネットおよびオンプレミス・ネットワークと通信できます。

- Exadata Database Service on Dedicated Infrastructure

Oracle Exadata Database Serviceは、パブリック・クラウドで専用の最適化されたOracle Exadataインフラストラクチャ上に、実績のあるOracle Database機能を提供します。組み込みのクラウド自動化、柔軟なリソース・スケーリング、セキュリティ、およびOLTP、インメモリ分析、およびコンバージドOracle Databaseワークロードの高速パフォーマンスにより、管理を簡素化し、コストを削減できます。

Exadata Cloud Infrastructure X9Mは、より多くのCPUコア、ストレージの増加、およびパブリック・クラウドへのより高速なネットワーク・ファブリックを提供します。Exadata X9Mストレージ・サーバーには、Exadata RDMAメモリー(XRMEM)が含まれており、追加のストレージ層を作成し、システム全体のパフォーマンスを向上させます。Exadata X9Mは、XRMEMと、ネットワークおよびI/Oスタックをバイパスする革新的なRDMAアルゴリズムを組み合せて、高価なCPU割込みおよびコンテキスト・スイッチを排除します。

Exadata Cloud Infrastructure X9Mは、100Gbpsのアクティブ/アクティブ・リモート・ダイレクト・メモリー・アクセス(コンバージド・イーサネット(RoCE)内部ネットワーク・ファブリックのスループットを向上させ、すべてのコンピュート・サーバーとストレージ・サーバー間のレイテンシがきわめて低い以前の世代よりも高速なインターコネクトを提供します。

- Oracle Database@Azure

Oracle Database@Azureは、Microsoft Azureデータ・センターにデプロイされたOracle Cloud Infrastructure (OCI)で実行されるOracle Databaseサービス(Oracle Exadata Database Service on Dedicated InfrastructureまたはOracle Autonomous Database Serverless)です。このサービスは、OCIで機能と価格を同等に提供します。ユーザーは、Azure Marketplaceでサービスを購入します。

Oracle Database@Azureは、Oracle Exadata Database Service、Oracle Real Application Clusters(Oracle RAC)およびOracle Data GuardテクノロジをAzureプラットフォームに統合します。Oracle Database@Azureサービスは、他のAzureネイティブ・サービスと同じ低レイテンシを提供し、ミッションクリティカルなワークロードとクラウドネイティブな開発ニーズを満たします。ユーザーは、AzureコンソールおよびAzure自動化ツールを使用してサービスを管理します。このサービスは、Azure Virtual Network (VNet)にデプロイされ、Azureのアイデンティティおよびアクセス管理システムと統合されます。OCIおよびOracle Databaseのメトリックと監査ログは、Azureでネイティブに利用できます。このサービスでは、ユーザーにAzureテナンシとOCIテナンシが必要です。

- Transparent Data Encryption(TDE)

Transparent Data Encryption (TDE)は、Oracle Database内の保存データを透過的に暗号化します。アプリケーションがSQLを使用してデータにアクセスする方法に影響を与えずに、ファイルに格納されているデータベース・データにアクセスするためにオペレーティング・システムから無許可の試行を停止します。TDEはOracle Databaseと完全に統合されており、データベース・バックアップ(RMAN)、Data Pumpエクスポート、アプリケーション表領域全体または特定の機密列を暗号化できます。暗号化されたデータは、表領域のストレージ・ファイル、一時表領域、UNDO表領域、REDOログなどのその他のファイルにあるかどうかに関係なく、データベース内で暗号化されたままになります。

- Key Vault

Oracle Key Vaultは、暗号化キー、Oracleウォレット、Java KeyStores、SSHキー・ペアおよびその他のシークレットを、OASIS KMIP標準をサポートし、Oracle Cloud Infrastructure、Microsoft AzureおよびAmazon Web Servicesおよびオンプレミスで専用ハードウェアまたは仮想マシンにデプロイするスケーラブルなフォルト・トレラントなクラスタに安全に格納します。

レコメンデーション

- Oracle Key Vault ISO

適切なOracle Key Vaultソリューションを構築するには、必ず最新のOracle Key Vaultインストール・メディアを使用してください。「Oracle Software Delivery Cloud」リンクの詳細を参照してください。

- Oracle Key Vaultイメージの構築

ISOからOracle Key Vaultイメージを構築するには、少なくとも32 GB以上のRAMを持つ1 TBのストレージを持つローカル・システムでこれを行います。仮想ハードディスクを Fixedサイズで、VHD形式で作成します。

- マルチノード・クラスタ

Oracle Key Vaultをマルチノード・クラスタとしてデプロイし、Oracle Key Vaultノードの読取り/書込みペアを使用して最大限の可用性と信頼性を実現します。

Oracle Key Vaultマルチマスター・クラスタは最初のノードを使用して作成し、その後追加のノードを誘導して、最終的に最大8つの読取り/書込みペアを持つマルチノード・クラスタを形成できます。

初期ノードは読取り専用制限モードであり、クリティカル・データを追加できません。Oracleでは、第2ノードをデプロイして、第1ノードとの読取り/書込みペアを作成することをお薦めします。その後、クリティカル・データと非クリティカル・データを読取り/書込みノードに追加できるように、クラスタを読取り/書込みペアで拡張できます。読取り専用ノードは、メンテナンス操作中のロード・バランシングまたは操作の継続性に役立ちます。

マルチマスター・クラスタがエンドポイントにどのように影響するか(エンドポイントの接続方法と制限の両方)については、ドキュメントを参照してください。

大規模なデプロイメントの場合は、少なくとも4つのOracle Key Vaultサーバーをインストールします。エンドポイントは、高可用性を確保するために、4つのサーバー間で一意かつバランスの取れたものにすることで登録する必要があります。たとえば、データ・センターに登録するデータベース・エンドポイントが1,000個あり、それらに対応するための4つのOracle Key Vaultサーバーがある場合、4つのサーバーそれぞれに250個のエンドポイントをエンロールします。

エンドポイント・ホストとOracle Key Vaultサーバーのシステム・クロックが同期していることを確認します。Oracle Key Vaultサーバーの場合、NTPの設定が必要です。

考慮事項

このリファレンス・アーキテクチャをデプロイする場合は、次の点を考慮してください。

- パフォーマンス

最適なパフォーマンスとロード・バランシングのために、さらに読取り/書込みペアを追加します。

複数の読取り専用ノードをクラスタに追加できますが、最適なパフォーマンスとロード・バランシングを実現するには、クラスタが過負荷にならないように、より多くの読取り/書込みペアが必要です。

Oracle Key Vaultマルチマスター・クラスタが完全に機能するには、少なくとも1つの読取り/書込みペアが必要です。最大8つの読取り/書込みペアを使用できます。

- 可用性

マルチノード・クラスタは、Oracle Key Vault環境に高可用性、障害時リカバリ、負荷分散および地理的分散を提供します。最大の可用性と信頼性を実現するために、Oracle Key Vaultノードの読取り/書込みペアを作成するメカニズムを提供します。

クラスタを初期化した後、読取り/書込みペアまたは読取り専用ノードとして最大15個のノードを追加することで、クラスタを拡張できます。マルチマスター・クラスタには、少なくとも2つのノード、最大16のノードを含めることができます。

読取り専用Oracle Key Vaultノードをクラスタに追加して、Oracleウォレット、暗号化キー、Javaキーストア、証明書、資格証明ファイルおよびその他のオブジェクトを必要とするエンドポイントにさらに高い可用性を提供できます。

詳細の参照

Oracle Key Vaultを使用したOracle Database@Azureでの暗号化の管理についてさらに学習します。

次の追加リソースを確認します。

- Oracle Key Vault管理者ガイドのMicrosoft AzureでのOracle Key Vaultイメージの作成

- Oracle Cloud Infrastructureのベスト・プラクティス・フレームワーク

- Oracle Database@Azure

- Oracle Key Vaultの概念

- Oracle Key Vault管理者ガイドのOracle Key Vaultのエンドポイントのエンロールおよびアップグレード

- Oracle Key Vault管理者ガイドのOracle Key Vaultの一般的なシステム管理

- Oracle Software Delivery Cloud

- Oracle Database@AzureのOracle Maximum Availability Architectureについて学ぶ

- Oracle Zero Downtime Migrationを使用したOracle Database@Azureへの移動

- RESTを介した自動化を使用したExaDB-Dのファイル・ベースのTDEからOKVへの移行