ネットワーク・リソースの高可用性計画

Oracle Cloud Infrastructureの操作の最初のステップの1つは、クラウド・リソースの仮想クラウド・ネットワーク(VCN)を設定することです。このネットワークの高可用性を確保することは、アーキテクチャ設計において最も重要な考慮事項の1つです。

- ネットワークのサブネットの適切なサイズを決定します。

- 次の主要コンポーネント(ロード・バランサ、IPSec VPN接続およびFastConnect回線)の高可用性構成を計画します。

サブネットの適切なサイズの決定

サブネットはクラウド・ネットワークの下位区分です。ネットワークの高可用性を確立するには、このリソースを正しくサイズ設定する必要があります。

VCNの各サブネットは、VCN内の他のサブネット(172.16.1.0/24など)と重複しない連続した範囲のIPアドレスで構成されます。サブネットのCIDRの最初の2つのIPアドレスと最後のアドレスは、Oracle Cloud Infrastructure Networkingサービスによって予約されています。サブネットのサイズは作成後に変更できないため、サブネットを作成する前に必要なサイズを決定する必要があります。ワークロードの将来の成長を考慮し、スタンバイ・コンピュート・インスタンスの設定など、高可用性要件を満たすために十分な容量を残します。

ロード・バランサの高可用性の計画

Oracle Cloud Infrastructure Load Balancingは、1つのエントリ・ポイントからVCNからアクセス可能な複数のサーバーへの自動トラフィック分散を提供します。このサービスは、選択したパブリックまたはプライベートのIPアドレスとプロビジョニングされた帯域幅を備えたロード・バランサを提供します。

Load Balancingサービスは、リソース使用率を改善し、スケーリングを容易にし、高可用性を保証するのに役立ちます。仮想ホスト名、パス・ルート・ルールまたは両方の組合せに基づいて、様々なバックエンド・セットへの受信リクエストのルーティングをサポートします。

インターネットからのトラフィックを受け入れるには、パブリック・ロード・バランサを作成します。サービスは、受信トラフィックのエントリ・ポイントとして機能するパブリックIPアドレスをこれに割り当てます。DNSベンダーを通じて、パブリックIPアドレスをフレンドリDNS名に関連付けることができます。

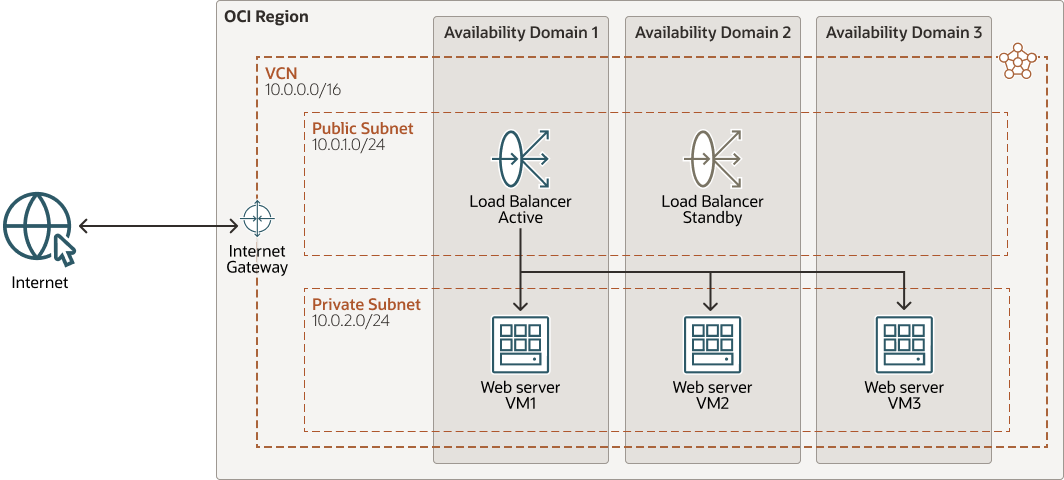

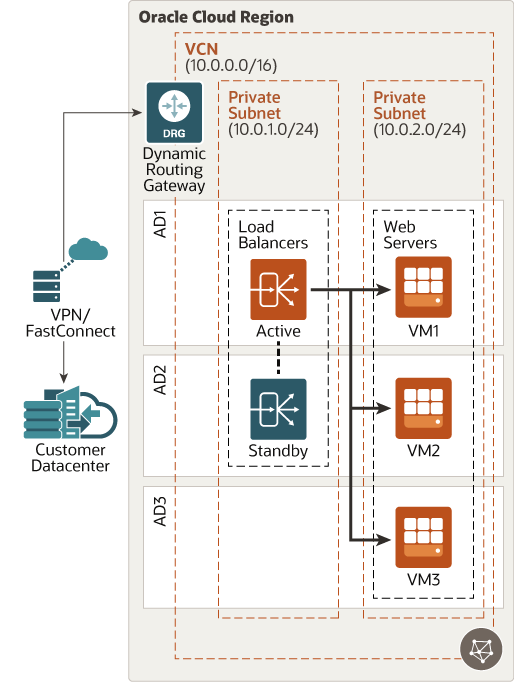

パブリック・ロード・バランサのスコープは、リージョナルです。本来、複数のアベイラビリティ・ドメインにわたって可用性が高い状態です。単一の可用性ドメインを持つリージョンでは、ロード・バランサ・ノードがフォルト・ドメイン間に分散されます。システムの高可用性を実現するために、システムをパブリック・ロード・バランサの背後に配置できます。たとえば、次の図に示すように、WebサーバーVMをバックエンド・サーバー・セットとしてパブリック・ロード・バランサの背後に配置できます。

ノート:

アーキテクチャには、複数の可用性ドメイン(AD)が表示されます。単一のADを持つリージョンの場合、AD内のフォルト・ドメイン全体にリソースを分散するようにアーキテクチャを調整します。ロード・バランサをインターネットから分離してセキュリティ状態を簡素化するには、プライベート・ロード・バランサを作成します。Load Balancingサービスは、受信トラフィックのエントリ・ポイントとして機能するプライベートIPアドレスをこれに割り当てます。

プライベート・ロード・バランサを作成する場合、サービスに必要なサブネットは、プライマリとスタンバイの両方のロード・バランサをホストする1つのみです。ロード・バランサは、そのホスト・サブネットのスコープに応じてリージョナルまたはAD固有にすることができます

図pvt-lb.pngの説明

ノート:

アーキテクチャには、複数の可用性ドメイン(AD)が表示されます。単一のADを持つリージョンの場合、AD内のフォルト・ドメイン全体にリソースを分散するようにアーキテクチャを調整します。- 2つのプライベート・ロード・バランサ(各可用性ドメインに1つ)をデプロイします。

- VCNに2つのカスタムDNS VMを構成します。

- カスタムDNSリゾルバを使用するようにVCNデフォルトDHCPオプションを変更し、DNSサーバーをDNS VMのIPアドレスに設定します。

- プライベート・ロード・バランサのFQDNに新しいラウンドロビンDNSゾーン・エントリを低いTTLで追加します。

- 2つのプライベート・ロード・バランサのIPアドレスを持つ2つのAレコードを追加します。

- プライベート・ロード・バランサへのアクセス時には、プライベート・ロード・バランサのFQDNを使用します。

FastConnectおよびVPNの高可用性設計の理解

Oracle Cloud Infrastructure IPSec VPNsおよびFastConnectサービス・レベル合意の要件を満たすようにネットワークを冗長性のために設計する方法を理解することで、適切に設計されたシステムにとって重要な、可用性の高いフォルト・トレラントなネットワーク接続を実現できます。

- Oracle、プロバイダまたは独自の組織による定期メンテナンスをスケジュールします。

- 可用性のために複数のインタフェースを使用する予定がある場合でも、単一障害点を回避します。高可用性接続では、同じ物理位置から接続する場合にも、冗長ハードウェアが必要です。

- FastConnectプロバイダを選択するときにネットワークの多様性を確保するために、デュアル・プロバイダ・アプローチを検討してください。

- 十分なネットワーク容量をプロビジョニングして、1つのネットワーク接続の障害が冗長接続を損なわないようにします。

IPSec VPN接続の高可用性の計画

IPSec VPN接続を実装して、データ・センターをOracle Cloud Infrastructureに接続することを選択できます。IPSec VPN接続は簡単に設定でき、コスト効率も高くなります。

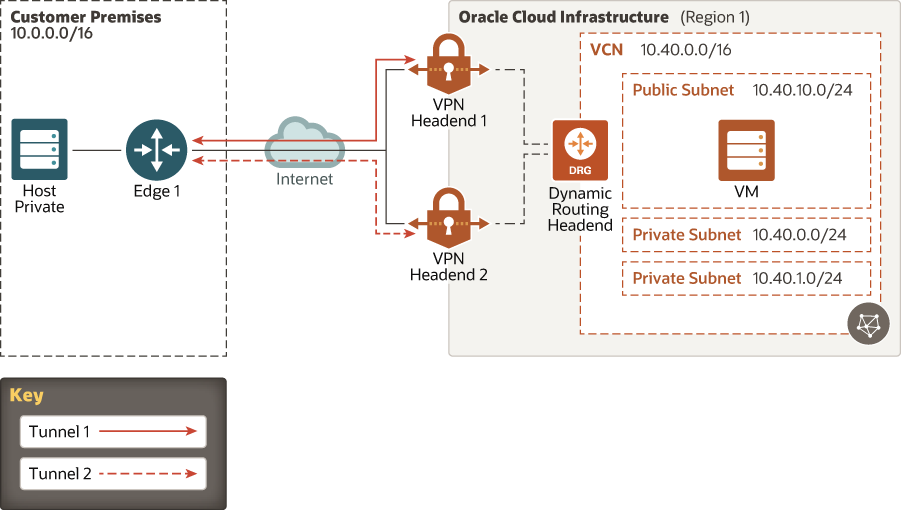

冗長性を有効にするために、各Oracle Cloud Infrastructure動的ルーティング・ゲートウェイ(DRG)には複数のVPNエンドポイントがあるため、各IPSec VPN接続は、トラフィックのルーティングに静的ルートを使用する複数の冗長IPSecトンネルで構成されます。高可用性を確保するには、次の図に示すように、必要に応じていずれかのパスを使用するように内部ネットワーク内にVPN接続を設定する必要があります。

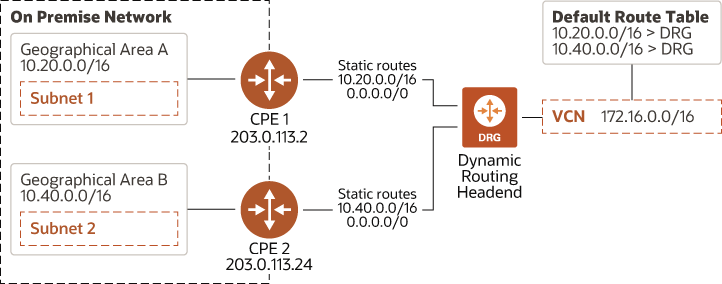

データ・センターが複数の地理的な場所にまたがる場合は、特定の地理的な場所のCIDRに加えて、広いCIDR (0.0.0.0/0)を静的ルートとして使用することをお薦めします。この広範なCIDRは、ネットワーク設計に高可用性と柔軟性を提供します。

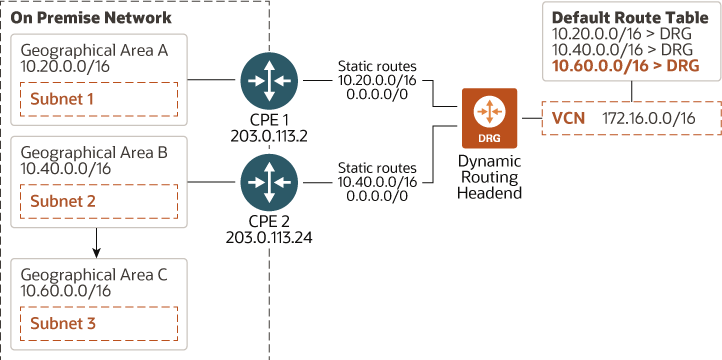

たとえば、次の図は、それぞれがOracle Cloud Infrastructureに接続する個別の地理的領域にある2つのネットワークを示しています。各エリアには単一のオンプレミス・ルーターがあるため、2つのIPSec VPN接続を作成できます。各IPSec VPN接続には2つの静的ルートがあります。1つは特定の地理的領域のCIDR用、もう1つは広範な0.0.0.0/0静的ルートです。

図redundancy-multiple-onprem-network.pngの説明

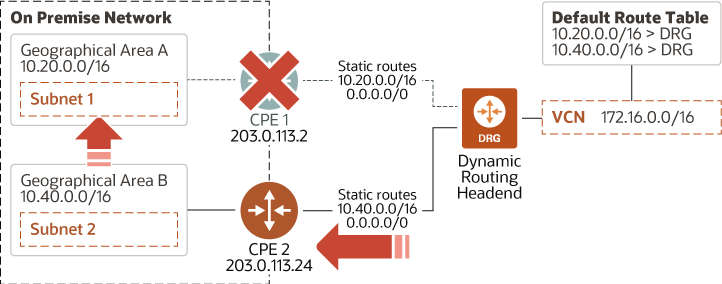

あるシナリオでは、前の図のCPE 1ルーターが停止します。サブネット1とサブネット2が相互に通信できる場合、CPE 2に移動する0.0.0.0/0静的ルートのため、VCNはサブネット1のシステムにアクセスできます。次の図は、このシナリオを示しています。

図vpn-redundancy-multiple-onprem-networks-failover.pngの説明

別のシナリオでは、サブネット3を含む新しい地理的領域を追加し、それをサブネット2に接続します。0.0.0.0/0静的ルートがCPE 2に移動するため、VCNが新しいVPN接続を作成せずにサブネット3のシステムにアクセスできるように、サブネット3のVCNのルート表にルート・ルールを追加します。次の図は、このシナリオを示しています。

FastConnect回線の高可用性の計画

Oracle Cloud Infrastructure FastConnectは、データ・センターとOracle Cloud Infrastructureの間に専用プライベート接続を簡単に作成する方法を提供します。FastConnectは、高帯域幅のオプションを備えており、インターネットベースの接続に比べて、信頼性と一貫性に優れたネットワーク・エクスペリエンスを提供します。

- プライベート・ピアリングを使用して、既存のインフラストラクチャをOracle Cloud Infrastructureの仮想クラウド・ネットワーク(VCN)に拡張します(たとえば、ハイブリッド・クラウドやリフト・アンド・シフトのシナリオ)。接続間の通信には、IPv4プライベート・アドレス(通常はRFC 1918)を使用します。

- パブリック・ピアリングを使用して、インターネットを使用せずにOracle Cloud Infrastructureのパブリック・サービスにアクセスします(たとえば、Oracle Cloud Infrastructure ConsoleおよびAPI、またはVCNのパブリック・ロード・バランサへのアクセス)。接続間の通信には、IPv4パブリックIPアドレスが使用されます。FastConnectを使用しない場合、パブリックIPアドレスを宛先とするトラフィックはインターネット経由でルーティングされます。FastConnectを使用する場合、そのトラフィックはプライベートな物理接続を経由します。

プロバイダPoint-of-presence (POP)でOracle Cloud Infrastructureルーターに直接接続するか、Oracleの多くのパートナの1つを使用して、世界中のPOPからOracle Cloud Infrastructure Networkingリソースに接続できます。Oracleには、フォルト・トレラント接続を構築できる機能があります。これには、リージョンごとに複数のPOPと、POPごとに複数のFastConnectルーターが含まれます。

- 各メトロ領域内に複数のFastConnectロケーション

- 各FastConnectの場所に複数のルーター

- 各FastConnectの場所に複数の物理回線

- 可用性ドメインの冗長性: FastConnectの場所に接続し、リージョン内の任意の可用性ドメインにあるサービスにアクセスします。この構成では、リージョンごとに複数のPOPを介して可用性ドメインの回復力が提供されます。ピアリング接続は、POP内のルーターで終了します。

- データ・センターの場所の冗長性:リージョン当たり2つの異なるFastConnectの場所に接続します。

- ルーターの冗長性: FastConnectの場所ごとに2つの異なるルーターに接続します。

- 回路の冗長性: FastConnectのいずれかの場所に複数の物理接続があります。これらの各回線は、集約されたインタフェース/LAG内に複数の物理リンクを持つことができ、これにより別のレベルの冗長性が追加されます。

- パートナ/プロバイダ冗長性:単一または複数のパートナを使用してFastConnectの場所に接続します。

- コロケーション(ポート速度10Gbps): FastConnectの場所でOracleとコロケーション接続

- Oracleプロバイダ(1Gbpsおよび10Gbps単位でのポート速度): Oracleプロバイダに接続する場合

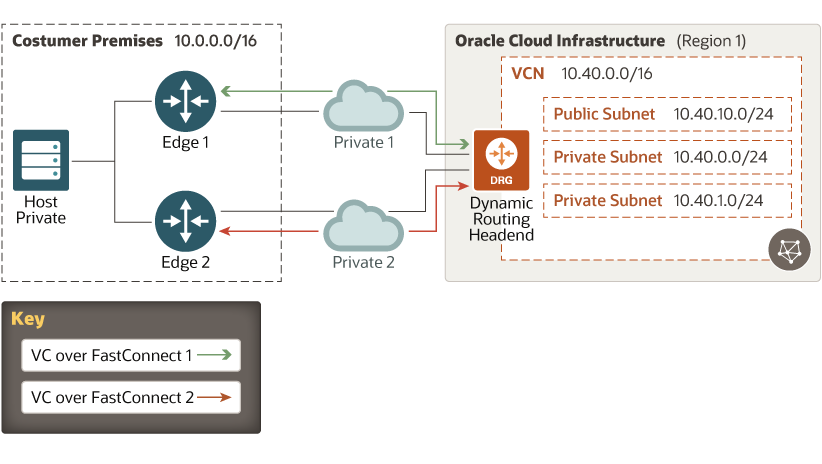

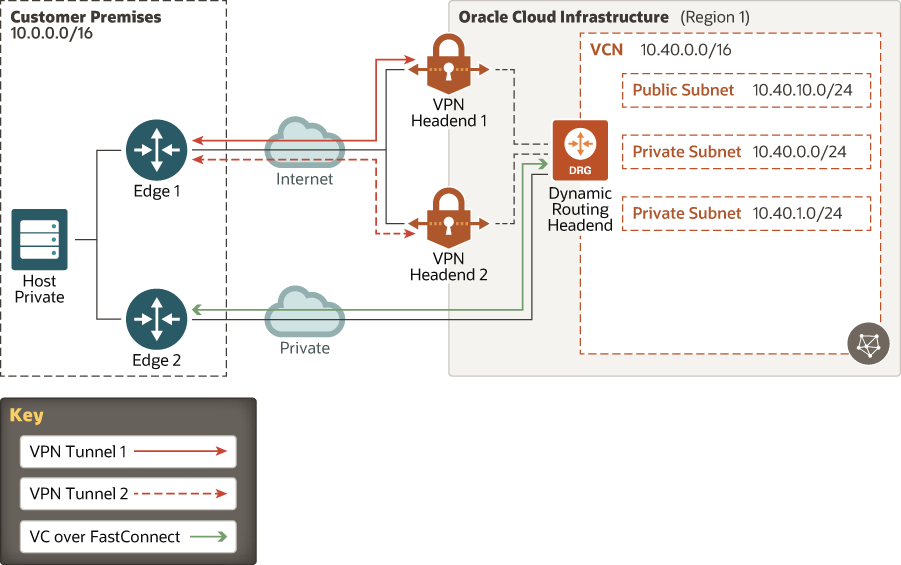

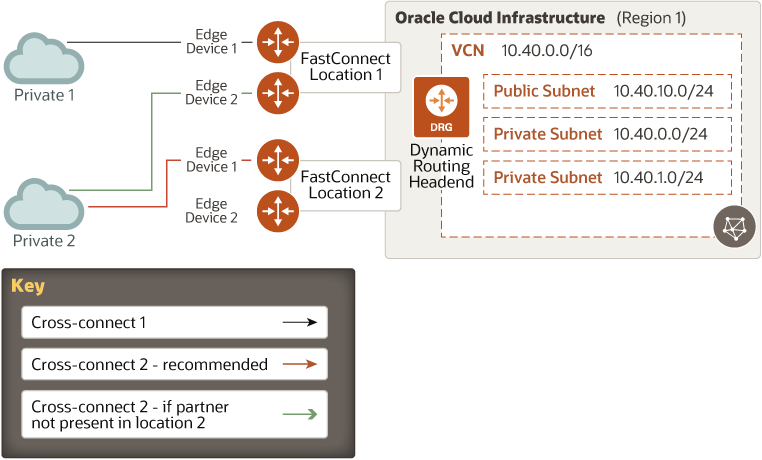

Oracleプロバイダ・シナリオでは、同じプロバイダまたは異なるプロバイダによって2つの異なるFastConnectの場所を持つ冗長回線を設定することをお薦めします。この構成では、回路レベルとデータ・センター・レベルの両方に冗長性を持たせることができます。次の図は、2つの仮想回線と2つの異なるFastConnectの場所を使用したFastConnect接続を示しています:

図fastconnect-multiple-fc-locations.pngの説明

OracleのFastConnectパートナには、Oracleネットワークへの冗長リンクがあります。パートナーの顧客は、パートナーのネットワークへの冗長リンクが必要です。これらの接続は、ネットワークとパートナのネットワークの両方で異なるルーターに配置する必要があります。仮想回線をプロビジョニングする場合は、複数のプロバイダ・リンクにわたってプロビジョニングします。

この図は、これらの冗長接続を示しています。

- 計画メンテナンス中の影響の回避

ルーターの1つでメンテナンスを実行する場合は、仮想回線で学習されたルートに対してBorder Gateway Protocol (BGP)ローカル・プリファレンスを構成して、稼働中のルーターのローカル・プリファレンスが高くなるようにできます。オンプレミス・ネットワークのアウトバウンド・トラフィック・プリファレンスを変更するには、BGPローカル・プリファレンスを使用します。

BGP ASの先頭に付加することで、Oracleからネットワークへのトラフィックを変更できます。メンテナンスを実行するルーターで、ローカルBGP AS番号の前に付加します。これを行うと、Oracle Cloudネットワークは、ASパスが短いFastConnect仮想回線を優先します。

BGPローカル プリファレンスとASプリペンドを変更したら、ルータの仮想回線インターフェイス カウンタを監視し、インおよびアウト パケットのカウンタ レートが非常に低いことを確認します。リンクに残っているトラフィックは、BGPプロトコル・トラフィックのみです。

- 冗長パスの継続的なテスト

通常の操作では、オンプレミス・ネットワークとOracle Cloudの間の使用可能なすべてのパスを使用することをお薦めします。これにより、障害が発生した場合に冗長パスがすでに機能していることが保証されます。または、アクティブ/バックアップ設計を使用すると、障害発生時にバックアップ・パスが機能することを信頼できます。このため、BGPローカル・プリファレンスとBGP ASパスの長さが同じであることを確認してください。

IPSec VPNとFastConnectの両方を使用します

追加のレベルの冗長性を確保するために、IPSec VPNとFastConnectの両方を設定して、オンプレミス・データ・センターをOracle Cloud Infrastructureに接続できます。

IPSec VPN接続とFastConnect仮想回線の両方を同じDRGに設定すると、IPSec VPNは静的ルートを使用しますが、FastConnectはBGPを使用することに注意してください。Oracle Cloud Infrastructureは、FastConnect仮想回線BGPセッションを介してVCNのサブネットごとにルートをアドバタイズし、静的ルートがオンプレミス・ネットワークでアドバタイズされたルートと重複する場合、デフォルトのルート選択動作をオーバーライドして静的ルートよりもBGPルートを好むようにします。次に、この構成の図を示します。