プラン

| シーケンス | 対象トピック |

|---|---|

| 1 |

Oracle Databasesの不変性とデータ損失ゼロを実現 IM-2: Oracleクラウド・データベースのリカバリ・サービスを使用します。 |

| 2 |

不変バケットを構成し、最小権限のIAMプリンシパルを有効にします IM-1: 非構造化データの不変バケットの構成。 ZT-1: IAM専用リカバリ・アカウントのみに構成されたセキュアな権限を持つプライベートで構成されたバケット。 |

| 3 |

サイバー・レジリエンシの脅威に関連する脅威検出の有効化 TD-1: クラウド・ガード バケット・ルール(パブリック/プライベート)およびバケット・ロギングを確認します。 |

| 4 |

不変バケットへのデータの移動のテストを開始します IM-3: OCI CLIスクリプトを使用して、OCI FSSを不変オブジェクト・ストレージにコピーします。 BR-1: 不変バケットにOCIカスタム・イメージをバックアップします。 |

自律型リカバリ・サービスによるデータベースの保護

新しい開発およびテスト・データベースのパイロットを開始します。サンプル質問には次のものが含まれますが、これらに限定されません:

- どのデータベース・プラットフォームとソフトウェア・バージョンが必要ですか。

- データベースでDNSにOCIを使用していますか。DNS条件付き転送を調査しない場合。

- 既存のOCI制限を増やす必要がありますか。

- セキュリティ・リストを有効にして、データベースがAutonomous Recovery Serviceに接続できるようにしましたか。

- 必要なすべてのIAMポリシー・ステートメントを有効にして、サービスを認可しましたか。

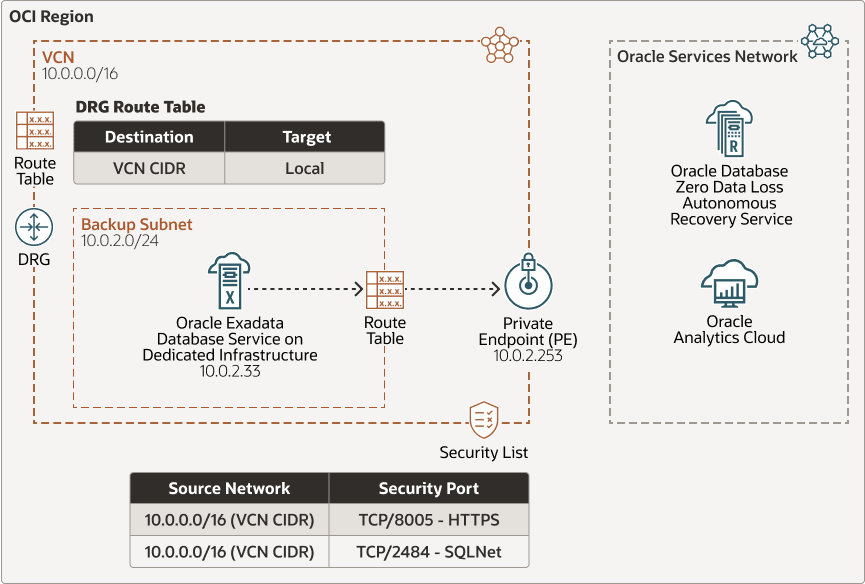

次の図は、Oracle Database Zero Data Loss Autonomous Recovery Serviceに接続するOCIリカバリ・サブネットの例を示しています:

データベースが保護されるようになったら、次の推奨事項を使用して非構造化データ(ブート、ブロック、ファイル・システムなど)を保護することに重点を置きます。

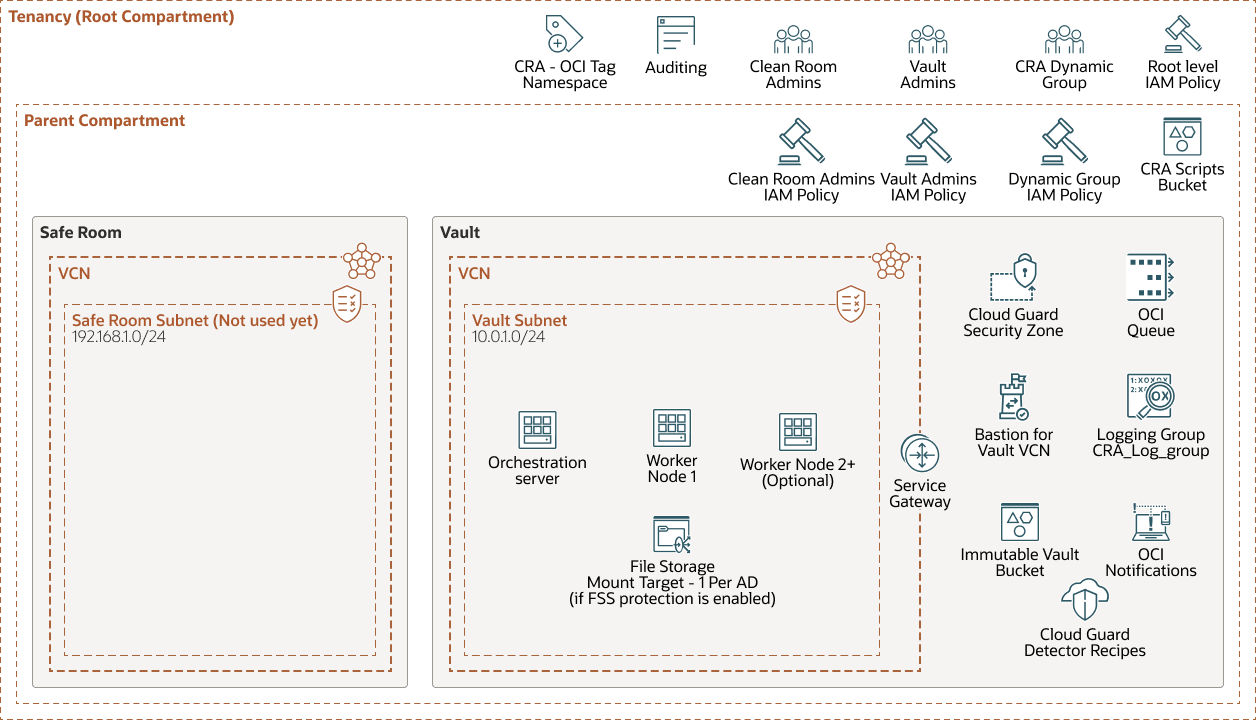

- ネストされたコンパートメント構造を作成するか、Vaultエンクレーブまたはセーフ・リストア・エンクレーブとして機能する新しいOCIテナンシを作成します。

- オブジェクト・ストレージ・バケットを作成し、保持ルールを追加し、保持ポリシーをテストした後にルールをロックします。

- IAMポリシーによってグループ・メンバーシップが制限され、バックアップ管理者またはストレージ管理者のみにアクセスできるようになることを確認します。必要に応じて、別のIAMドメインを使用することもできます。

- Oracle Cloud GuardおよびOCIセキュリティ・ゾーンで、バケットをパブリックにできないこと、およびバックアップおよびリカバリ・サービスを誰も無効にできないことを確認してください。セキュリティ・ゾーン・ポリシーにより、OCIオブジェクト・ストレージでのパブリック・バケットの作成が禁止されます。たとえば、セキュリティ・ゾーン・ポリシーを設定して、パブリック・バケットの作成や既存のストレージ・バケットの変更を禁止し、パブリックにできます。

不変Vaultへのバックアップ

プラットフォーム間でのデータのレプリケート、同期および移動を可能にするオープンソースおよび商用ツールを使用できます。「データの移行」ブログの「ジョブに適したツール」セクションを確認します。Immutable Vaultバケットにデータをコピーするための複数のツールとテクニックがあります。

サイバー・レジリエンス・パイロットでは、不変Vaultに存在するオーケストレーション・サーバーを使用できるアーキテクチャをデプロイできます。オーケストレーション・サーバーは、バックアップするリソースを検出し、バックアップ・ジョブをOCIキュー・サービスに送信します。その後、ワーカー・ノードはバックアップ・ジョブをリスニングし、タスクの処理を即時に開始します。このモデルでは、本番エンクレーブからデータをコピーし、そのデータを不変ボールト・バケットにアップロードできます。

ドメイン別のクリティカルコントロールのサマリー

| ドメイン | 対象トピック |

|---|---|

| 不変性 | IM-1: 非構造化データの不変バケットの構成。

IM-2: Oracleクラウド・データベース用のリカバリ・サービスの使用。 IM-3: OCIファイル・ストレージを使用している場合は、OCIファイル・ストレージを不変オブジェクト・ストレージにコピーします。 |

| ゼロトラスト | ZT-1: IAM専用リカバリ・アカウントのみに構成されたセキュアな権限を持つプライベートで構成されたバケット。OAGを利用して、不変バケットに対する有効な権限を決定します。 |

| バックアップとリカバリ | BR-1: 不変バケットにOCIカスタム・イメージをバックアップします。 |

| 脅威の検出 | TD-1: クラウド・ガード・バケット・ルール(パブリック/プライベート)。バケット・ロギング。脅威ディテクタ・ルールが有効です。 |