참고:

- 이 사용지침서에서는 Oracle Cloud에 접근해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure 무료 계층 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 대한 예제 값이 사용됩니다. 랩을 완료한 후에는 이러한 값을 클라우드 환경과 관련된 값으로 대체하십시오.

Oracle Cloud VMware 솔루션에 VMware Horizon 설치 및 구성

소개

이 사용지침서에서는 Oracle Cloud VMware Solution 소프트웨어 정의 데이터 센터(SDDC) 클러스터에 호스팅되는 VMware Horizon 8.x을 설치 및 구성하는 방법에 대한 운영 개요를 제공합니다. 이 사용지침서에서는 OCI(Oracle Cloud Infrastructure)에 필요한 '방법' 단계와 VMware Horizon 배포를 위한 사전 요구사항을 강조 표시하는 것입니다. Oracle Cloud VMware Solution 팀과 고객이 이러한 배포 작업을 POC(Proof-Concept) 모드로 수행할 수 있도록 돕는 것입니다. Oracle Cloud VMware Solution의 VMware Horizon은 공동 참조 아키텍처를 개발 중인 동안 'TechPreview'로 간주됩니다.

이는 Oracle 퍼블릭 클라우드 배포이므로 OCI의 Oracle Cloud VMware 솔루션 단계에는 VLAN(Virtual Local Area Network) 설정, LBaaS(Load Balancer as a Service), DB as a Service(DBaaS), SDDC 클러스터 배포, 경로 규칙, 보안 목록 등이 포함되며, 이 배치 모델에 고유합니다. 이러한 인프라 단계가 클라우드 내의 사전 요구사항과 함께 완료되면 수평 단계에 변화가 없으므로 실제 VMware Horizon 단계는 수정되지 않습니다. 따라서 이 사용지침서의 강조는 Oracle Cloud 단계 및 관련 사전 요구 사항에 더 적합합니다. 이 자습서에서는 vSphere 7.0 배포를 사용했지만 vSphere 6.7과 관련된 단계도 다룹니다.

기술 개요

Oracle Cloud VMware 솔루션은 고객 관리 솔루션으로서, OCI 베어메탈 형태에서 VMware vSphere 클러스터를 계층 2(L2) 가상 네트워킹으로 구축하고 구성할 수 있습니다. 구간을 배포하기 전에 이 자습서에서 강조 표시된 사전 요구사항과 함께 Oracle Cloud VMware Solution 클러스터(가상 스토리지 영역 네트워크 [VSAN]의 경우 최소 3개 노드 포함)를 구축해야 합니다.

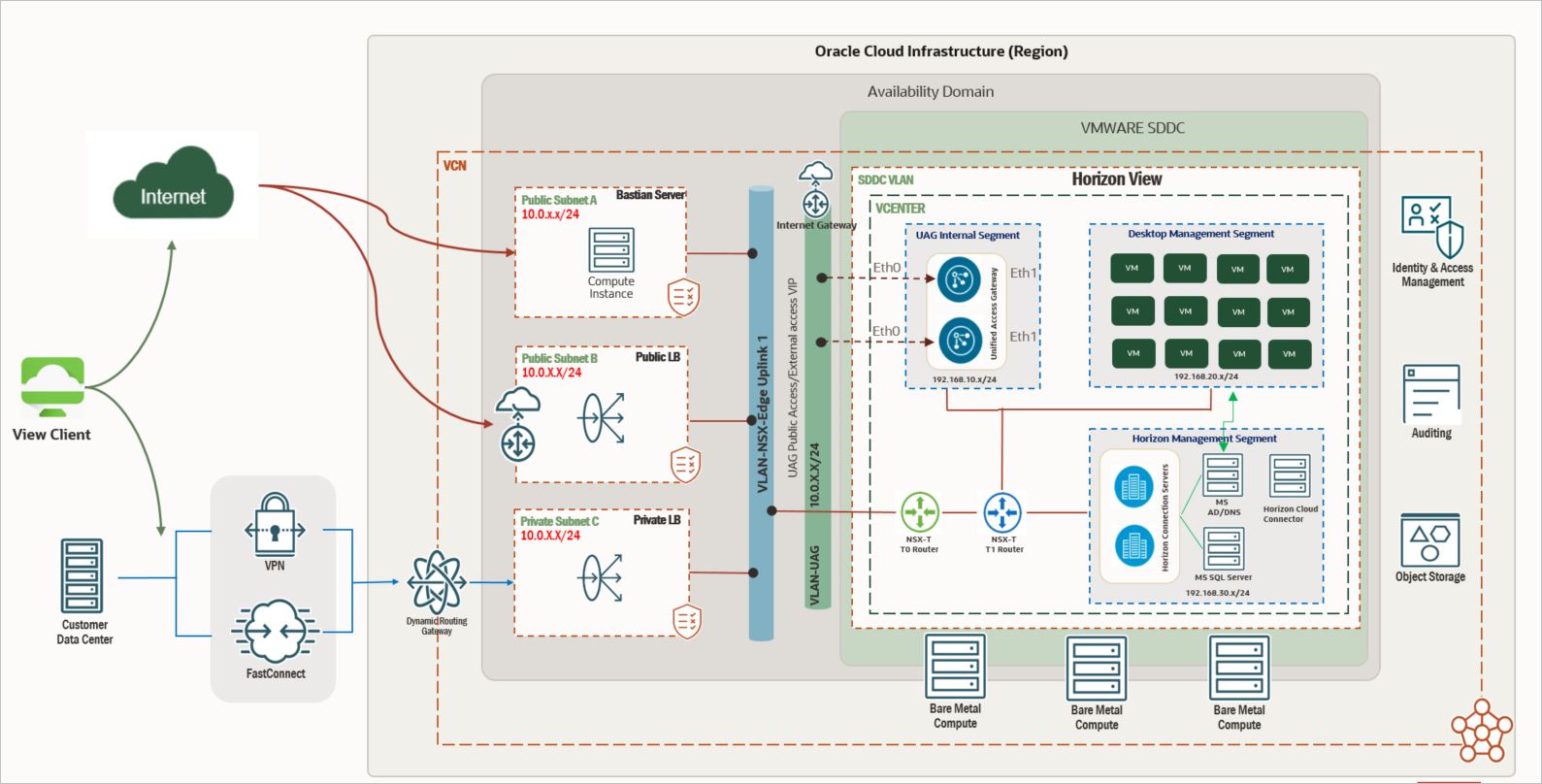

이 VMware Horizon의 '사용 방법'을 위해 다음과 같은 고급 참조 아키텍처가 제안됩니다.

Oracle Cloud VMware Solution 아키텍처의 VMware Horizon은 두 부분으로 나뉩니다.

- 배포 모델 1: 내부 네트워크에서만 연결 서버 및 VDI(Virtual Desktop Infrastructure) 환경에 액세스해야 하고 공용 액세스를 기대하지 않는 경우 다음 섹션을 무시할 수 있습니다.

- UAG 어플라이언스에 대한 새 VLAN 추가(vSphere 6.7 및 7.0)

- UAG 배치 및 구성

- 공용 로드 밸런서 배치 및 구성

- 배포 모델 2: 공용 액세스 포인트에서 환경에 액세스해야 하는 경우 전체 자습서를 완료합니다.

Oracle Cloud VMware Solution SDDC 클러스터 구성

이 사용지침서에서는 사용자가 Oracle Cloud VMware Solution 콘솔에 접근할 수 있으며 IAM(ID 및 접근 관리) 역할을 사용하여 해당 구획에 Oracle Cloud VMware 솔루션을 배포한다고 가정합니다. OCI(Oracle Cloud Infrastructure) 테넌시 제한, 할당량 및 사용량을 참조하여 클러스터를 배포하기 전에 ESXi/SDDC 제한을 확인할 수도 있습니다.

Oracle Cloud VMware Solution Cluster 배치 및 액세스

3노드 Oracle Cloud VMware Solution 클러스터를 배치하고 구성하려면 클러스터를 배치하는 데 필요한 크레딧이 있어야 합니다.

-

테넌시를 선택하고 https://cloud.oracle.com.에서 Oracle Cloud Console에 로그인합니다.

-

SDDC를 배치할 적절한 영역을 선택합니다.

참고:

- Oracle Cloud VMware Solution SDDC 배포에 대한 자세한 단계별 지침은 클라우드에 SDDC 배포 및 Oracle Cloud VMware 솔루션 생성 및 구성을 참조하십시오.

- 클러스터에 대한 배치 작업이 완료되면 동일한 영역을 선택합니다.

-

인증서에 액세스하려면 SDDC가 설치된 영역을 선택하고 구획을 선택합니다.

-

왼쪽 상단 모서리에 있는 탐색 메뉴에서 하이브리드을 선택하고 VMware 솔루션을 선택한 다음 소프트웨어 정의 데이터 센터를 선택합니다.

-

가운데 창에 나타나는 SDDC 링크를 활성 상태로 누릅니다. 이 시나리오에서 SDDC의 이름은 SDDC입니다.

참고:

- 환경에 액세스하려면 vCenter 및 NSX Manager의 IP 주소와 vCenter 자격 증명을 기록해 두십시오.

- 배스천 호스트가 필요한 경우 배스천 호스트를 사용하여 배스천을 안전하게 배포하고 구성합니다.

Oracle Cloud VMware 솔루션에 VMware Horizon 설정

이 섹션에서는 Oracle Cloud VMware Solution 환경에서 VMware Horizon 8.1을 설정하기 위한 필수 조건을 설명합니다. Horizon 구성 요소에 대한 네트워크 통신 TCP/UDP(사용자 데이터그램 프로토콜) 포트 요구 사항은 VMware Horizon 포트 및 네트워크 연결 요구 사항을 참조하십시오.

필요 조건

- 지원되는 VMware Horizon 데이터베이스의 다음 목록에서 선택한 이벤트 데이터베이스 플랫폼입니다. 이 방법을 통해 이벤트 데이터베이스에 대해 Microsoft SQL Server를 검증했습니다. 지원되는 플랫폼에서 원하는 데이터베이스를 선택할 수 있습니다.

- Microsoft SQL Server

- Oracle Database

- PostgreSQL 데이터베이스

- SDDC에서 작업 부하를 위한 NSX 오버레이 세그먼트:

- Horizon 관리 세그먼트: 이 네트워크는 모든 Horizon 관리 구성 요소를 호스트합니다.

- 연결 서버

- 로컬 인증을 위한 Microsoft Active Directory 도메인 컨트롤러 및 이름 확인을 위한 DNS

- Microsoft SQL Server

- 데스크톱 관리 세그먼트: 이 네트워크는 모든 VDI 데스크톱을 호스트합니다.

- UAG(Unified Access Gateway)내부 세그먼트: 이 네트워크는 UAG 어플라이언스 보조 인터페이스를 호스트합니다. UAG 어플라이언스는 외부 액세스를 위한 VLAN과 내부 통신을 위한 NSX-T 오버레이의 인터페이스 및 성능 확장을 위해 두 개의 인터페이스로 배포됩니다.

- Horizon 관리 세그먼트: 이 네트워크는 모든 Horizon 관리 구성 요소를 호스트합니다.

- Active Directory 도메인 컨트롤러:

- 이 자습서에서는 Active Directory 설정에 대한 자세한 내용을 다루지 않습니다.

- 접속 서버 인증서 갱신을 위한 Microsoft CA(인증 기관) 롤을 설치 및 구성합니다. CA 서버 설정에 대한 자세한 내용은 이 자습서에서 다루지 않습니다.

- UAG 어플라이언스에 대한 VLAN입니다. 외부 공용 액세스를 위해 UAG 어플라이언스를 호스트하려면 전용 VLAN이 필요합니다.

- 데스크톱 풀용 VDI 준비 Windows 10 템플리트(선택 사항):

- "Metro Apps"와 같은 성능 문제를 해결하려면 데스크탑 이미지를 미세 조정해야 하며 최적화를 위해 Sysprep를 실행해야 합니다.

- 데스크톱을 도메인 컨트롤러에 자동 조인하기 위한 게스트 사용자 정의 구성 사후 프로비저닝

- 고객 운영 체제를 최적화하는 VMware OS 최적화 도구

- UAG 어플라이언스용 OCI(Oracle Cloud Infrastructure) 공용 로드 밸런서용 VCN(가상 네트워크 컴퓨팅) 공용 서브넷입니다.

- 접속 서버에 대한 OCI 전용 로드 밸런서용 VCN 전용 서브넷입니다.

- OCI 환경에 대한 공용 액세스 포인트의 배스천 호스트에 대한 VCN 공용 서브넷입니다.

- 이벤트 데이터베이스에 Oracle Database를 사용하려는 경우 Oracle Database용 VCN 전용 서브넷(선택 사항)입니다.

- UAG 어플라이언스 공용 액세스를 위한 인터넷 게이트웨이입니다.

- UAG 어플라이언스용 LBaaS(공용 가변 로드 밸런서)입니다.

- 연결 서버용 전용 LBaaS(Private Flexible Load Balancer)입니다.

- 배스천 호스트용 VM.Standard.X.X.

버전 세부정보

| 구성요소 이름 | 다음에 대해 검증됨 |

|---|---|

| VMware Horizon | 8.1.0 빌드 - 17351278 |

| 통합 액세스 게이트웨이 | V20.12(비FIPS) |

| VMware vSphere | 6.7 & 7.0 |

| VMware NSX-T | 2.5 & 3.0 |

| 데이터베이스 | Microsoft SQL Server 2019 |

| Windows VDI 템플리트 | windows 10 |

| 배스천 호스트 | Windows Server 2016 Standard |

SDDC에서 Horizon 네트워킹 설정

구간에 대한 NSX 준비

이 섹션의 단계는 NSX-T 2.5 및 3.0에 적용됩니다.

-

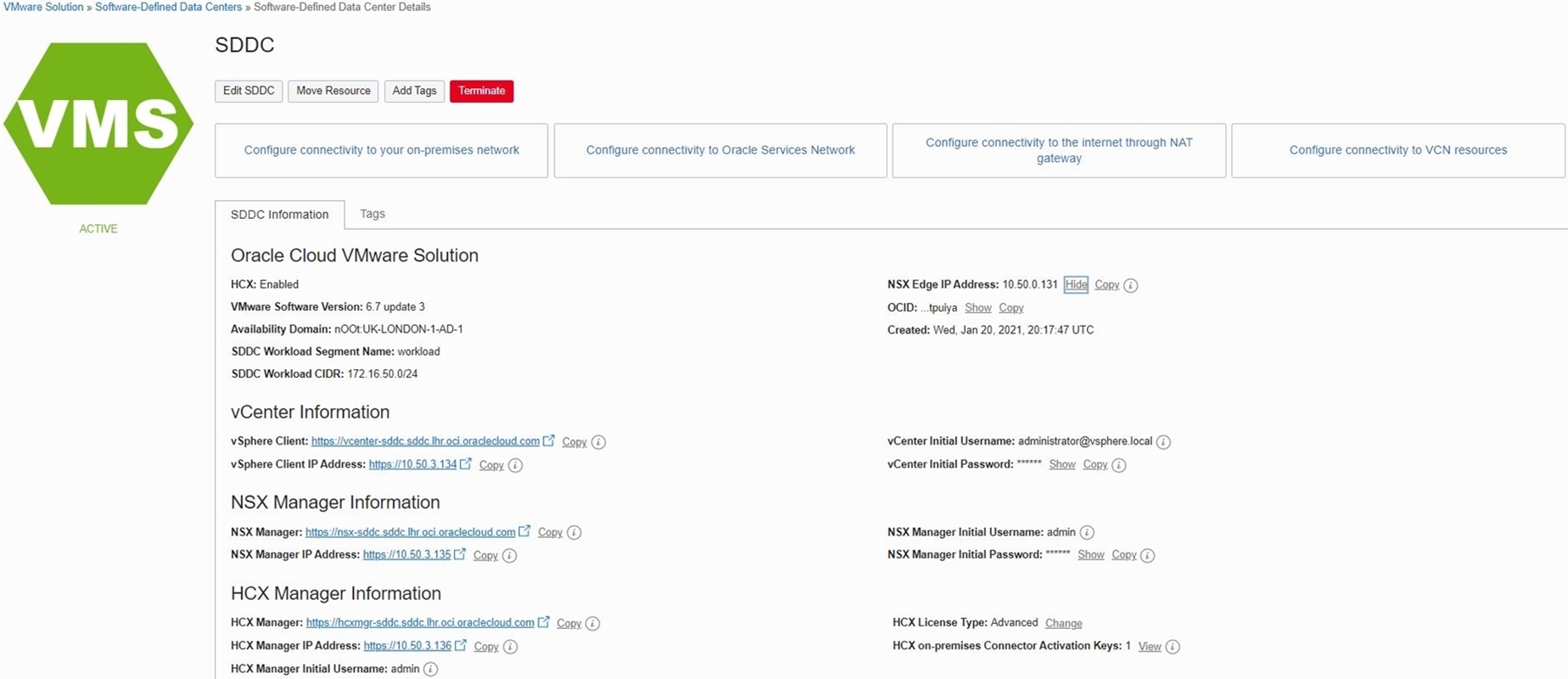

이 자습서의 앞부분에 나와 있는 것처럼 Horizon SDDC에 액세스하여 NSX-T 및 VCenter에 대한 로그인 정보를 얻습니다.

- Oracle Cloud에서 하이브리드을 선택하고 VMware 솔루션 - SDDC(소프트웨어 정의 데이터 센터)를 선택합니다.

- SDDC를 선택하고 VCenter 및 NSX Manager 로그인 인증서에 대한 SDDC 정보 섹션을 확인합니다.

- 이 섹션에서는 VCenter 및 NSX에 대한 IP 주소 및 로그인 인증서를 찾을 수 있습니다. 로그인 인증서를 사용하여 SDDC에 액세스할 수 있는 웹 브라우저를 사용하여 로그인합니다.

-

NSX-T 관리자 대시보드에 로그인합니다.

-

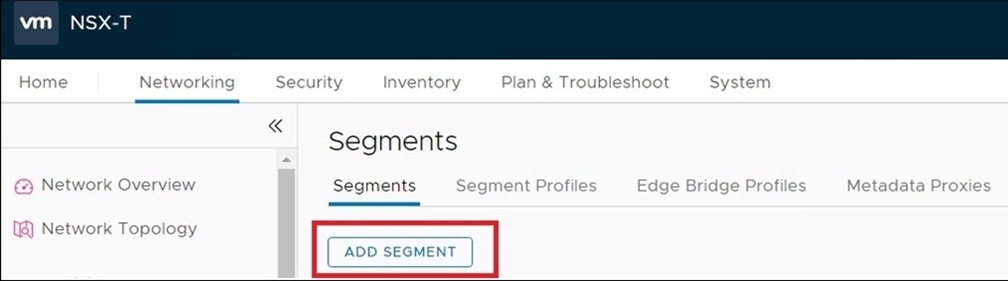

NSX-T 관리자에서 네트워킹을 선택하고 세그먼트를 누른 다음 SEGMENT 추가를 누릅니다.

-

수평 관리용 세그먼트 세 개를 만듭니다. 하나는 데스크탑을 호스팅하고 다른 하나는 UAG 어플라이언스 내부 트래픽용입니다. 이러한 세그먼트가 Tier1 게이트웨이에 연결되어 있는지 확인합니다. 충돌을 방지하고 VM(가상 머신) 간 연결을 보장하기 위해 겹치지 않는 RFC1918 서브넷을 정의합니다.

주: '*'는 필수 필드를 나타냅니다. 오버레이를 전송 영역으로 선택하고 상태가 성공인지 확인합니다. 세그먼트에 대한 실패 상태가 표시되는 경우 추가 트러블슈팅을 위해 오버레이 연결 및 전송 영역을 참조해야 할 수 있습니다. NSX-T에 따라 관련 단계를 수행합니다.

NSX-T 2.5에서 네트워크 세그먼트 만들기

-

ADD SEGMENT을 누르고 다음 스크린샷에 나오는 것처럼 세부 정보를 제공합니다.

-

동일한 화면에서 서브넷 설정을 누르고 서브넷에 대한 오버레이 서브넷 CIDR(Classless Inter-Domain Routing) 및 DHCP(동적 호스트 구성 프로토콜) 범위를 정의합니다. 다음 예제 스크린샷을 참조하십시오.

NSX-T 3.0에서 네트워크 세그먼트 만들기

-

ADD SEGMENT을 누르고 다음 스크린샷에 나오는 것처럼 세부 정보를 제공합니다.

-

Set DHCP Config를 누릅니다. 다음 스크린샷에 표시된 대로 DHCP 구성을 정의합니다.

-

Horizon Management, UAG Internal 및 Desktop Management의 세 세그먼트 모두에 대해 1~2단계를 수행합니다.

주: Deployment Mondel 1을 따르는 경우 UAG 내부를 생성하지 마십시오.

-

세그먼트가 생성되고 성공 상태가 있고 관리 상태가 작동 중인지 확인합니다.

참고:

- 이러한 새 세그먼트의 상태는 성공이어야 하며 이제 사용할 수 있습니다.

- 이전 단계의 결과로 이제 SDDC vCenter 서버에서 생성된 세 개의 네트워크가 표시되어야 합니다.

-

NSX-T 관리자 대시보드인 네트워킹 서비스, NAT로 이동하여 필요한 NAT 규칙을 추가합니다.

-

새로 생성된 세그먼트에 대한 SNAT(소스 네트워크 주소 변환) 및 NO_SNAT 규칙을 생성하여 VCN CIDR 간의 통신을 설정하고 인터넷 액세스 오버레이 세그먼트를 가집니다.

NSX-T 2.5에서 SNAT 및 NO_SNAT 규칙 추가

-

NSX 관리자에 로그인하여 고급 네트워킹 및 보안 탭으로 이동합니다. 네트워킹에서 NAT를 누릅니다.

-

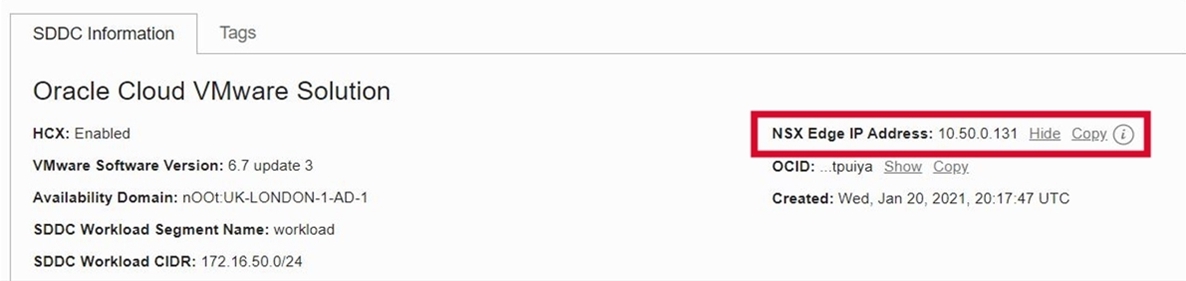

논리적 라우터로 T0을 선택하고 ADD를 눌러 규칙을 추가합니다. 적절한 우선 순위를 선택해야 합니다. 다음 스크린샷의 번역된 IP는 NSX Edge 업링크 1 VIP의 IP 주소입니다. IP 주소를 찾으려면 Oracle Cloud 콘솔에 로그인하여 SDDC 콘솔 요약 페이지로 이동합니다.

주: 모든 개별 세그먼트에 대해 단일 항목을 사용하지 않도록 전체 /16 서브넷에 대해 하나의 시간 항목을 추가하는 것이 좋습니다. 그러나 필수는 아니며 설계에 따라 항상 필요한 NAT(네트워크 주소 변환) 및 SNAT 규칙을 추가할 수 있습니다. 다음 스크린샷의 예에서는 세 개의 오버레이 세그먼트를 모두 포함하는 전체 /16 서브넷에 대한 항목을 보여줍니다.

-

NO_SNAT 규칙을 지금 추가합니다. 동일한 화면에서 추가를 누릅니다. 샘플 규칙을 보려면 다음 스크린샷을 참조하십시오.

주: 소스 IP는 오버레이 세그먼트 CIDR이고 대상 IP는 OCI VCN CIDR입니다. 이 예에서 10.50.0.0/16은 VCN CIDR입니다. 올바른 실행을 위해 적절한 우선 순위를 선택해야 합니다.

/16이 원하는 설계 방법이 아닐 경우 세 개의 오버레이 세그먼트에 대해 SNAT 및 NO_SNAT 규칙을 모두 반복해야 합니다.

NSX-T 3.0에 SNAT 및 NO_SNAT 규칙 추가

NSX-T 3.0 환경에서 SNAT 및 NO_SNAT 규칙을 추가하는 방법은 변경되지 않습니다. 그러나 GUI는 약간 변경되었습니다.

-

NSX 관리자에 로그인하여 네트워킹 탭으로 이동하고 네트워크 서비스에서 NAT를 선택합니다. 논리적 라우터에 대해 T0를 선택합니다.

-

NSX-T 2.5의 SNAT 및 NO_SNAT 규칙 추가 섹션에서 1~3단계를 완료합니다.

-

오버레이 세그먼트에 대해 새로 생성된 모든 규칙을 확인합니다.

UAG 어플라이언스에 대한 새 VLAN 추가(vSphere 6.7 및 7.0)

먼저 새 UAG VLAN에 대한 네트워크 보안 그룹 및 경로 테이블을 만듭니다.

주: 이 절의 단계는 vSphere 6.7 및 7.0 환경에 모두 적용됩니다.

-

Oracle Cloud 콘솔에 로그인하고 탐색 메뉴에서 네트워킹을 선택하고 가상 클라우드 네트워크를 선택한 다음 네트워크 보안 그룹을 선택하고 네트워크 보안 그룹 생성을 누릅니다. 올바른 구획과 SDDC에 대한 VCN이 배포된 지역에 있는지 확인하십시오.

-

네트워크 보안 그룹의 이름을 제공하고 다음을 누릅니다. 다음 스크린샷에 나오는 것처럼 보안 규칙을 추가합니다.

-

Oracle Cloud 콘솔에 로그인하고 탐색 메뉴에서 네트워킹, 가상 클라우드 네트워크, 인터넷 게이트웨이, 인터넷 게이트웨이 생성을 차례로 선택합니다. 마법사를 따라 인터넷 게이트웨이를 생성합니다.

-

새 UAG VLAN에 대한 경로 테이블을 만듭니다. Oracle Cloud 콘솔에 로그인하고 탐색 메뉴에서 네트워킹을 선택하고 가상 클라우드 네트워크를 선택한 다음 경로 테이블을 누릅니다. 경로 테이블 생성을 누릅니다.

-

경로 지정 규칙에서 경로 규칙 추가를 누르고 대상 유형으로 인터넷 게이트웨이를 선택합니다(0.0.0.0/0를 대상 CIDR 블록으로). UAG VLAN의 Create Route Table 페이지를 보려면 이전 스크린샷을 참조하십시오.

-

전용 IP - NSX Edge VIP를 대상 유형으로 사용하여 5단계에서 생성한 경로 테이블을 업데이트하여 오버레이 세그먼트 대상에 경로를 추가합니다. 결과 경로 테이블은 다음 스크린샷과 동일해야 합니다. 스크린샷에서 10.50.0.131은 NSX Edge IP 주소입니다.

-

UAG용 VLAN을 만들려면 Oracle Cloud 콘솔에 로그인한 다음 Networking으로 이동합니다. 가상 클라우드 네트워크를 선택하고 (SDDC VCN)을 선택한 다음 VLAN을 선택합니다. SDDC가 배치된 구획과 적합한 지역에 있는지 확인하십시오.

-

VLAN 생성을 누릅니다.

-

VCN 범위 내의 CIDR을 지정하고 SDDC가 배치된 가용성 도메인을 선택합니다.

-

동일한 화면에서 2단계에서 만든 네트워크 보안 그룹과 4단계에서 만든 경로 테이블을 선택합니다.

이제 SDDC 클러스터에 속한 모든 ESXi 호스트에 대해 새로 생성된 VLAN을 추가해 보겠습니다.

vSphere 6.7에서 SDDC 클러스터에 VLAN 연결

-

Oracle Cloud 콘솔에서 탐색 메뉴를 누르고 컴퓨트 인스턴스를 선택한 다음 ESXi 노드를 선택합니다(Oracle Cloud VMware Solution 클러스터에서 적용 가능한 모든 ESXi 베어메탈 노드에 반복).

-

컴퓨트 섹션에서 ESXi 호스트 중 하나를 누릅니다. 이 예에서는 SDDC-1입니다.

-

리소스 아래에서 연결된 VNIC를 선택하고 VNIC 생성을 누릅니다.

-

VNIC 정보의 이름 필드에 이름을 제공합니다. 네트워크에서 고급 설정: VLAN을 선택합니다. Advanced Setup 드롭다운 목록에서 이전에 UAG 및 물리적 네트워크 어댑터 카드에 대해 생성된 VLAN-SDDC-UAG를 선택합니다. Physical NIC 드롭다운 목록에서 NIC 0을 선택합니다.

주: NIC 1을 선택하지 마십시오.

-

-

위 단계를 반복하여 모든 베어메탈 ESXi 노드에 가상 네트워크 인터페이스 카드(vNICs)를 추가합니다. 이 예에서는 SDDC-2 및 SDDC-3 ESXi 호스트에 대해 동일한 단계를 수행합니다.

-

Oracle Cloud 콘솔에서 IEEE 802.1Q VLAN 태그 정보를 수집합니다. Oracle Cloud 콘솔의 왼쪽 상단 모서리 근처의 탐색 메뉴에서 네트워킹을 선택하고 가상 클라우드 네트워크(VCN)를 선택합니다. 새로 만든 VLAN을 강조 표시하고 IEEE 802.1Q VLAN 태그를 찾습니다. VLAN Information 페이지에서 VLAN 태그를 기록해 둡니다.

주: 이 예에서 VLAN 태그는 3009입니다. VLAN ID는 다양하며 여기에 나열됩니다.

-

VMware SDDC 환경에 다시 로그인하여 administrator@vsphere.local를 사용하여 VCenter에 로그인합니다.

-

새로 만든 VLAN의 세부 정보를 참조하는 vCenter 서버에 새 분산 포트 그룹을 만듭니다.

-

네트워킹을 누르고 DSwitch을 누르고 분산 포트 그룹을 누른 다음 새 분산 포트 그룹을 누릅니다.

-

이름 및 위치 섹션에서 분산된 포트 그룹의 이름을 제공합니다.

-

구성 설정에서 포트 바인딩을 정적 바인딩으로 설정하고 포트 수를 64로 설정하고 VLAN ID를 추가합니다.

주: 이 예에서는 Oracle Cloud 콘솔에서 VLAN ID(3009)를 수집했습니다.

-

VSphere 7.0에서 SDDC 클러스터에 VLAN 연결

-

Oracle Cloud 콘솔에서 탐색 메뉴를 누르고 컴퓨트 인스턴스를 선택한 다음 ESXi 노드를 선택합니다(Oracle Cloud VMware 솔루션 클러스터의 모든 적용 가능한 ESXi 베어메탈 노드에서 이 단계를 반복).

-

컴퓨트 섹션에서 ESXi 호스트 중 하나를 누릅니다. 이 예에서는 Eval-1입니다.

-

리소스 아래에서 연결된 VNIC를 선택하고 VNIC 생성을 누릅니다(ESXi 노드당 2개의 vNICs를 만들어야 함).

-

두 개의 VNIC를 만듭니다. VNIC 정보 대화상자에서 이름을 제공합니다. 네트워크에서 고급 설정: VLAN을 선택하고 UAG 및 물리적 네트워크 어댑터 카드에 대해 이전에 만든 VLAN-SDDC-UAG를 선택합니다. 물리적 NIC 0을 선택합니다. NIC 1에 대해 동일한 단계를 반복하십시오.

NIC 0에 대한 스크린샷을 검토합니다.

NIC 1에 대한 스크린샷을 검토합니다.

VNIC 연결 요약을 검토합니다.

-

-

1단계를 반복하여 모든 베어메탈 ESXi 노드에서 VNIC를 추가합니다. 이 예에서는 Eval-2 및 Eval-3 ESXi 호스트에 대해 동일한 단계를 수행합니다.

-

Oracle Cloud 콘솔에서 IEEE 802.1Q VLAN 태그 정보를 수집합니다. Oracle Cloud 콘솔의 왼쪽 상단 모서리 근처에서 탐색 메뉴에서 네트워킹을 선택하고 VCN(가상 클라우드 네트워크)을 선택한 다음 새로 생성된 VLAN을 강조 표시하고 IEEE 802.1Q VLAN 태그를 찾습니다. VLAN Information 페이지 아래에 VLAN 태그를 기록합니다. 이 예에서 VLAN 태그는 1052입니다. VLAN ID는 다양하며 여기에 나열됩니다.

-

vSphere 7.0 SDDC 환경에 다시 로그인하여 administrator@vsphere.local를 사용하여 VCenter에 로그인합니다.

-

새로 만든 VLAN의 세부 정보를 참조하는 vCenter 서버에 새 분산 포트 그룹을 만듭니다.

-

네트워킹을 선택하고 DSwitch을 선택한 다음 분산 포트 그룹을 누른 다음 새 분산 포트 그룹을 누릅니다.

-

이름 및 위치 섹션에서 분산된 포트 그룹의 이름을 제공합니다.

-

구성 설정에서 포트 바인딩을 정적 바인딩으로 설정하고 포트 수를 64로 설정하고 VLAN ID를 추가합니다.

주: 이 예에서는 이전 단계에서 Oracle Cloud 콘솔에서 VLAN ID(1052)를 수집했습니다.

-

새로 만든 분산 포트 그룹을 편집하고 Teaming and failover의 Route based on physical NIC load로 로드 균형 조정 정책을 변경합니다.

-

Horizon 구성요소 배치 및 구성

이 절에서는 연결 서버, UAG 및 데스크탑과 같은 Horizon 구성 요소를 배치 및 구성하는 상위 레벨 단계에 대해 설명합니다. 선택 사항에 따라 많은 기본 설정이 있으므로 VMware가 제공하는 VMware Horizon View Best Practices 기술 자료 문서(kb)의 모범사례를 사용하여 Horizon 설계를 수행하는 것이 좋습니다.

필요 조건

- 진행 단계를 시작하기 전에 DNS 서비스 및 CA 서버가 있는 활성 디렉토리 도메인 컨트롤러를 사용할 수 있습니다.

- Microsoft SQL Server가 설치되고 이벤트 데이터베이스가 생성되었습니다. 이 자습서에서는 Microsoft SQL Server 설치 단계를 다루지 않습니다.

접속 서버 배치 및 구성

-

연결 서버에 대해 SDDC에 두 개의 Windows Server VM을 만듭니다.

-

이러한 두 연결 서버 VM을 Windows Active Directory 도메인 컨트롤러에 연결하고 필요 조건으로 만든 내부 DNS 서버에서 필요한 DNS(도메인 이름 시스템) 레코드를 만듭니다.

-

첫번째 접속 서버에서 표준 배치 유형을 선택합니다.

-

배치 위치로 Oracle Cloud를 선택하고 첫번째 연결 서버의 설치를 완료합니다.

-

두번째 접속 서버에서 배치 유형을 복제본으로 선택하고 3단계에서 기본 접속 서버를 가리킵니다. 설치 마법사를 따라 두번째 연결 서버의 설치를 완료합니다.

-

라이센스에 필요한 Horizon Cloud Connector에 대해 OTA(Open Virtual Appliance)를 배포합니다. 자세한 내용은 기존 대상 기간 Pod를 사용하여 Horizon 구독 라이센스 또는 클라우드 호스트된 서비스 또는 둘 다 사용을 참조하십시오.

-

두 연결 서버를 성공적으로 구현한 후 https://your-primary-connection-server-IP/admin.로 이동하여 관리 페이지를 실행합니다.

-

필요에 따라 대상 기간 일련 번호를 입력합니다.

-

서버에서 vCenter 서버를 누르고 추가를 누른 다음 VCenter 정보를 입력합니다.

-

기본 Storage 페이지를 그대로 두고 마법사를 완료합니다.

-

서버에서 접속 서버를 누르면 기본 및 복제 접속 서버가 표시됩니다. 기본 연결 서버를 선택하고 편집을 누르십시오.

-

[연결 서버 설정 편집] 페이지에서 HTTP(s) Secure Tunnel(보안 터널) 확인란의 선택을 취소하고 PCoIP Secure Gateway 확인란의 선택을 취소하고 Blast Secure Gateway 아래의 Do not use Blast Secure Gateway 라디오 버튼을 선택합니다. 복제 접속 서버에 대해서도 이 작업을 수행합니다. 이 단계에서 연결 서버는 vCenter 서버로 구성되고 두 연결 서버가 모두 동기화 상태입니다.

-

연결 서버에 로그인하고 설정 아래의 이벤트 구성으로 이동하고 Microsoft SQL Server 데이터베이스를 가리키도록 이벤트 데이터베이스를 구성합니다. 사용자 이름에

sa를 사용해야 합니다.

-

주: 글로벌 설정, 데스크탑 풀 및 팜 구성을 위한 단계는 요구사항에 따라 다를 수 있으며 표준 VMware 구현이기 때문에 이 자습서의 범위에 포함되지 않습니다.

UAG 배치 및 구성

고가용성과 확장을 위해서는 두 개의 UAG 어플라이언스를 배포해야 합니다.

-

OVF 배포 마법사를 실행하고 UAG FIPS(Non-Federal Information Processing Standards) UAG OVA 번들을 선택합니다. 원하는 대로 컴퓨트 리소스를 선택합니다.

-

구성 페이지에서 두 개의 NIC를 선택하고 다음을 누릅니다.

-

네트워크 선택 섹션에서 UAG 분산 포트 그룹으로 ManagementNetwork을 선택하고 NSX 환경에서 생성된 UAG 내부 오버레이 세그먼트로 BackendNetwork를 선택합니다. 인터넷 네트워크의 기본값을 그대로 두고 다음을 누릅니다.

-

템플리트 사용자 정의에서 네트워킹 등록 정보를 선택하고 STATICV4를 선택한 다음 UAG VLAN 네트워크에서 IPv4 주소를 구성합니다. 통합 게이트웨이 어플라이언스 이름에 대한 고유 식별자 이름을 지정합니다.

-

비밀번호 옵션에서 루트 및 관리자 비밀번호를 설정합니다.

-

시스템 속성에서 SSH를 사용으로 설정하고 마법사를 완료합니다.

-

UAG 어플라이언스의 전원을 켭니다. 2개의 IP 주소(UAG VLAN에서 하나, NSX 오버레이 UAG 내부 세그먼트에서 하나)가 표시되어야 합니다.

-

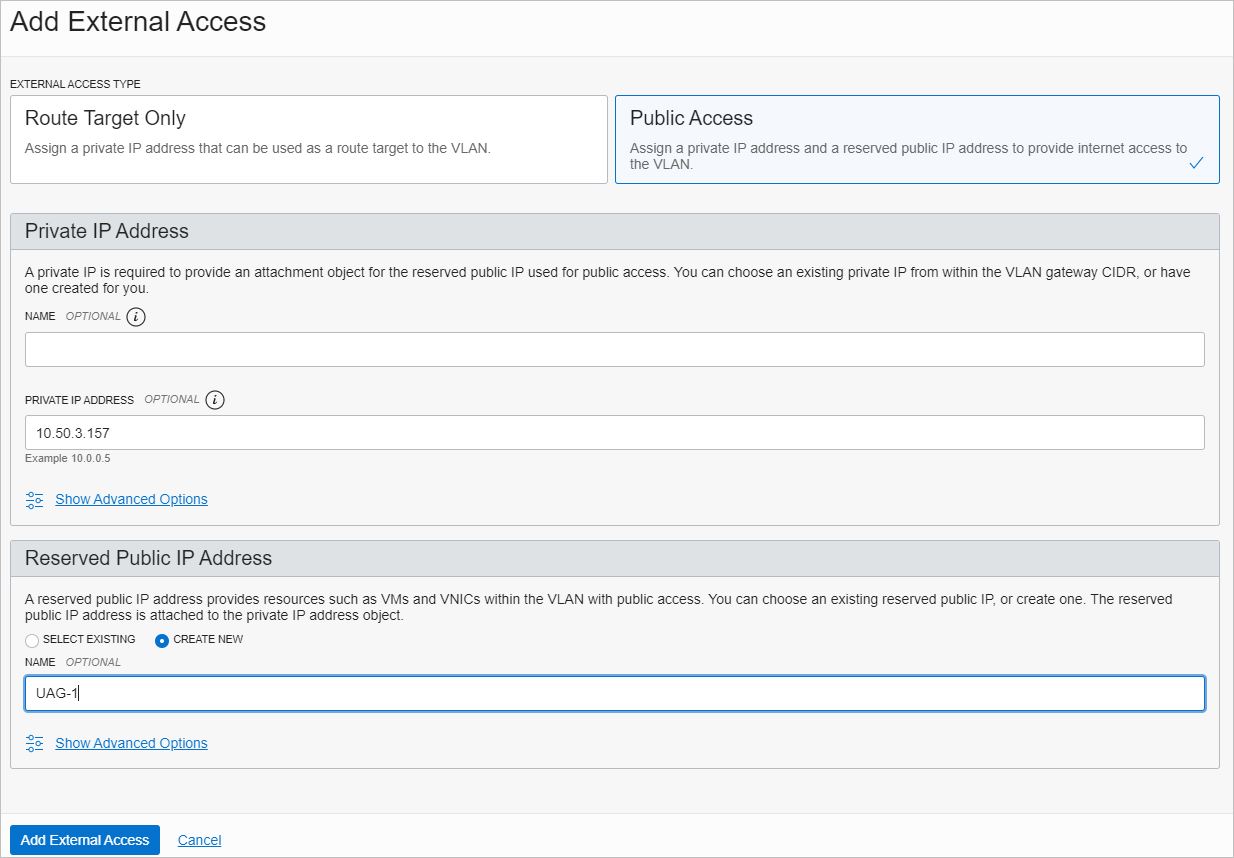

Oracle Cloud 콘솔에 로그인하고 네트워킹으로 이동하고 가상 클라우드 네트워킹을 선택한 다음 SDDC VCN을 선택하고 VLAN을 선택한 다음 VLAN-SDDC-UAG VLAN을 선택합니다. 외부 액세스를 만들어 UAG의 공용 IP 주소를 가져옵니다.

-

외부 액세스 추가를 누르고 공용 액세스를 외부 액세스 유형으로 선택합니다.

-

첫번째 UAG 어플라이언스의 UAG VLAN에서 전용 IP 주소를 입력합니다. 이 예에서는 10.50.3.157입니다.

-

예약된 공용 IP 주소 섹션에서 CREATE NEW를 선택하고 고유한 이름을 지정한 다음 외부 액세스 추가를 누릅니다.

주: 8~10단계를 완료하면 UAG 어플라이언스에 대한 전용(private) 공용(public) IP 주소 매핑이 표시됩니다.

-

두번째 UAG 어플라이언스에 대해 1-11단계를 반복합니다.

주: 이 단계에서는 각 UAG 어플라이언스에 대해 하나의 공용 IP 주소가 있습니다.

-

각 UAG 어플라이언스에 대해 8단계에서 받은 공용 IP 주소를 사용하여 공용 DNS 레코드를 만듭니다. 다음으로 UAG 어플라이언스에서 로드 밸런서 세그먼트 및 연결 서버와의 통신을 위한 경로를 생성해 보겠습니다.

주: 통신은 관리 목적으로 배스천 호스트와 NSX 오버레이 세그먼트 사이에 수행되며, 웹 GUI를 통해 UAG 어플라이언스 관리에 필요합니다.

-

전용 IP를 대상 유형으로 사용하여 대상 192.168.0.0/16에 대한 NSX Edge VIP IP 주소에 항목을 배스천 호스트 공용 서브넷에 생성합니다(기본 호스트에서 UAG 어플라이언스 웹 GUI에 액세스하려면 적용됨).

-

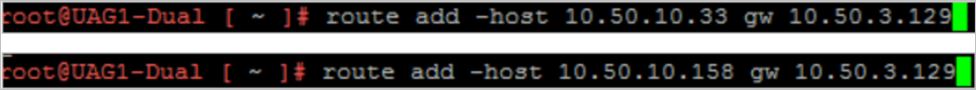

root 사용자를 사용하여 vSphere에서 UAG 콘솔에 로그인하고 경로 항목을 추가합니다.

-

로드 밸런서가 배치 및 구성된 후 해당 경로를 추가합니다. 이러한 두 IP 주소는 UAG 로드 밸런서 상태 검사 인스턴스에 속합니다.

스크린샷은 오버레이 게이트웨이의 명시적 경로에 대한 전체 범위의 경로 항목을 보여줍니다.

이 스크린샷은 이 배치의 모든 세그먼트를 포함하는 오버레이 네트워크를 보여줍니다.

이 스크린샷은 UAG 어플라이언스의 경로 요약을 보여줍니다.

참고:

- eth0은 VLAN 지원 네트워크에서, eth1은 오버레이 세그먼트에서 가져온 것입니다. 노란색 표시 경로 규칙을 참조하십시오.

- 다음 단계를 진행하기 전에 연결 서버에 대한 전용 로드 밸런서 구성을 완료하여 LBaaS 가상 IP(VIP)를 얻어야 합니다. 전용 로드 밸런서 배치 및 구성 섹션을 참조하십시오. 로드 밸런서 구성을 완료한 후 18단계로 돌아갑니다.

-

얻은 접속 서버 로드 밸런서 VIP에 대한 DNS 레코드를 생성합니다.

-

모든 DNS 레코드가 생성된 내부 DNS 서버를 가리키도록 /etc/resolv.conf에 항목을 추가합니다. UAG는 연결 서버의 로드 밸런서 LB VIP의 호스트 이름을 통해 통신해야 합니다.

-

https://

:9443/admin 을 사용하여 어플라이언스 웹 페이지에 액세스하여 UAG 어플라이언스를 구성합니다. -

관리 자격 증명으로 로그인하고 일반 설정에서 에지 서비스 설정을 사용으로 설정합니다.

-

접속 서버 URL을 제공합니다.

주: 이 URL은 표준 및 복제 접속 서버 모두 로드 밸런싱되는 전용 로드 밸런서 VIP의 내부 DNS 항목이어야 합니다. 전용 로드 밸런서 구성은 15단계 후 전용 LBaaS 구성에 대한 참고 사항을 참조하십시오.

-

연결 서버 URL thumbprint를 붙여 넣고 연결 서버의 sha1 지문이 모두 포함되는지 확인합니다.

-

https://primary-connection-server/admin을 사용하여 연결 서버 URL에 대한 인쇄 액세스 권한을 얻으려면 padlock을 누르고 인증서를 누르고 세부정보를 누른 다음 인쇄를 누릅니다.

-

복제 서버에 대한 공간을 확보하려면 22a단계를 반복합니다.

-

두 thumbprint를 한 행으로 결합합니다.

sha1=6b 8f 21 f5 e3 7d ce 7f b0 8d 33 88 92 96 2b e9 86 3a 24 b3,sha1=6f 5d 57 77 90 30 cd 64 eb ae bf ce b4 82 7e ae 11 b3 65 4f

-

-

IP를 통한 PC(PCoIP)를 사용으로 설정하고 PCOIP 레거시 인증서 사용 안함을 사용으로 설정합니다.

-

PCOIP 외부 URL 필드에 포트가 4172인 UAG 어플라이언스에 대한 공용 IP 주소를 입력합니다(예: 150.100.222.23:4172).

-

Horizon Settings 페이지에서 Enable Blast를 선택하고 Blast External URL을 포트가 8443인 UAG 어플라이언스와 연관된 공용 DNS 레코드로 입력합니다. 예를 들어,

https://xyz.company.com:8443입니다. 여기서xyz.company.com은 IP 주소 150.100.222.23에 대한 공용 DNS 호스트 레코드입니다.

-

두번째 UAG 어플라이언스에 대해 1-25단계를 반복합니다.

-

구성 성공 후 UAG 어플라이언스 웹 GUI에 상태가 녹색으로 표시되어야 합니다.

-

연결 서버 웹 GUI에 로그인하고 UAG가 등록되었는지 확인합니다. 설정을 선택하고 서버를 선택한 다음 게이트웨이를 누릅니다.

Horizon용 Oracle Cloud Infrastructure Load Balancing(LBAAS) 옵션 선택

적절한 Horizon 로드 균형 조정 방법을 선택하려면 데스크탑 사용자 기반의 수신 및 송신 트래픽 패턴을 결정해야 합니다. 일반적으로 사용되는 옵션은 다음과 같습니다.

방법 1: 내부 연결 클라이언트에 대해서만 수행(연결 서버에 연결하는 사용자)

이 방법에서는 내부 네트워크 내에서만 연결이 생성되고 클라이언트는 SDDC 네트워크에 있는 연결 서버에 직접 연결할 수 있습니다. 이 경우 클라이언트가 데스크탑에 액세스할 수 있도록 UAG/Gateways를 우회해야 할 수 있습니다.

- 전용 로드 밸런서 구성만 수행합니다.

- 전용 로드 밸런서 배치 및 구성 섹션을 참조하십시오.

방법 2: 내부 및 외부 사용자 액세스에 대해 수행

이 방법에서는 공용(public) 로드 밸런서와 전용(private) 로드 밸런서가 모두 배치됩니다.

- 공용 로드 밸런서 배치 및 구성 섹션을 참조하십시오.

- 전용 로드 밸런서 배치 및 구성 섹션을 참조하십시오.

전용 로드 밸런서 배치 및 구성

이 섹션에서는 연결 서버에 대해 OCI(Oracle Cloud Infrastructure) 고유 LBaaS를 구성하는 단계를 설명합니다. 자세한 내용은 다음 아키텍처를 참조하십시오.

주: 다음 표는 LBaaS에 대한 백엔드, 리스너 및 포트 및 프로토콜 구성을 보여줍니다.

| 백엔드 집합 | 백엔드 | 리스너 | 포트 | 프로토콜 |

|---|---|---|---|---|

| BS_443(HTTPS) | 연결 서버 1 및 연결 서버 2 | Listener_443 | TCP | 443 |

| BS_4172(PCOIP) | 연결 서버 1 및 연결 서버 2 | Listener_4172 | TCP | 4172 |

| BS_8443(마지막) | 연결 서버 1 및 연결 서버 2 | Listener_8443 | TCP | 8443 |

-

Oracle Cloud 콘솔에 로그인하여 네트워킹으로 이동하고 로드 밸런서를 선택합니다. 지역 및 구획을 원하는 구획 및 지역으로 변경합니다.

-

로드 밸런서 생성을 누르고 유형에 대해 로드 밸런서를 선택합니다. 네트워크 로드 밸런서를 선택하지 마십시오.

-

로드 밸런서 이름을 지정하고 가시성 유형에 대해 전용을 선택합니다. 대역폭 섹션에서 유연한 구성을 선택하고 필요한 최소 및 최대 대역폭을 선택합니다.

-

전용 LBaaS를 호스팅하려면 이전 단계에서 생성된 VCN 및 전용 서브넷을 선택합니다. 다음을 누릅니다.

-

로드 밸런싱 정책으로 IP Hash를 선택합니다.

주: 이 단계에서 백엔드를 추가하지 마십시오(나중에 추가 작업).

-

Health Check 정책 프로토콜을 TCP로 선택하고 포트를 443으로 변경합니다. 간격 및 시간 초과에 대한 기본 설정을 그대로 둡니다. 다음을 눌러 리스너를 추가합니다.

-

리스너 이름을 지정하고 TCP를 리스너 트래픽 유형으로 선택합니다.

443를 포트로 지정하고 기본 설정을 그대로 둡니다.주: CA 서명 인증서를 사용하려는 경우 HTTPS를 리스너 트래픽 유형으로 선택하고 적합한 SSL 인증서를 업로드합니다. 자세한 내용은 OCI LBaaS 설명서를 참조하십시오.

-

제출을 누르고 LB 상태가 녹색으로 바뀔 때까지 기다립니다.

-

다음 단계에서 이 섹션의 이전 테이블에 따라 백엔드 및 리스너를 추가합니다.

-

LBaaS 전용 IP를 기록해 두고 Horizon 접속 서버의 VIP URL이라고 하는 내부 DNS 레코드를 생성합니다.

-

대상 유형이 NSX 오버레이 VIP인 전용 LBaaS 서브넷에 대한 경로 규칙을 추가합니다. 다음 스크린샷은 전용 LBaas에 대한 경로 테이블을 보여줍니다. 이 예에서는 192.168.0.0/16이 관리를 위한 NSX 오버레이 서브넷이고 10.50.0.131는 NSX Edge 업링크 VLAN에 대한 업링크 인터페이스입니다. 세 개의 중첩 세그먼트를 모두 포함합니다.

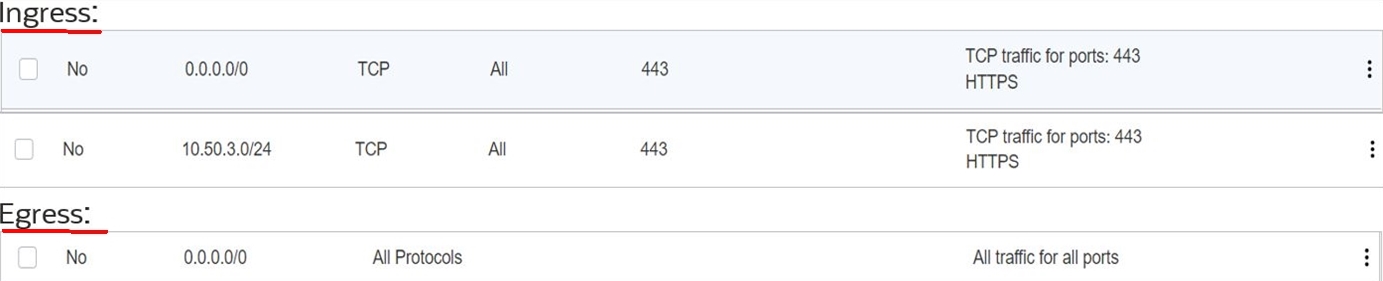

-

NSX 오버레이 세그먼트의 통신을 수락하도록 전용 LBaaS 서브넷 보안 규칙을 업데이트합니다. 다음 스크린샷은 전용 로드 밸런서의 보안 목록을 보여줍니다. 보안 규칙이 NSX 오버레이 서브넷에서 LBaaS로의 통신을 수락합니다.

수신:

송신:

-

NSX-Edge-Uplink1에 대한 네트워크 보안 그룹을 업데이트하여 LBaaS 전용 서브넷의 통신을 수락합니다. 스크린샷의 bellows는 NSX-Edge-Uplink1 네트워크 보안 그룹을 보여 줍니다. 여기서 10.50.10.0/24는 LBaaS 전용 서브넷 CIDR입니다.

-

공용 로드 밸런서 배치 및 구성

이 섹션에서는 UAG 외부 액세스에 대해 OCI(Oracle Cloud Infrastructure) 고유 LBaaS를 구성하는 단계를 설명합니다. 자세한 내용은 다음 아키텍처를 참조하십시오.

주: 다음 표는 LBaaS에 대한 백엔드, 리스너 및 포트 및 프로토콜 구성을 보여줍니다.

| 백엔드 집합 | 백엔드 | 리스너 | 프로토콜 | 포트 |

|---|---|---|---|---|

| BS_443(HTTPS) | Unified Access Gateway 1 및 Unified Access Gateway 2 | Listener_443 | TCP | 443 |

-

Oracle Cloud 콘솔에 로그인하여 네트워킹으로 이동하고 로드 밸런서를 선택합니다. 지역 및 구획을 원하는 구획 및 지역으로 변경합니다.

-

로드 밸런서 생성을 누르고 로드 밸런서를 유형으로 선택합니다. 네트워크 로드 밸런서를 선택하지 마십시오.

-

로드 밸런서의 이름을 지정하고 공용을 가시성 유형으로 선택합니다. 예약된 IP 주소를 누르고 새 예약된 UP 주소 생성 라디오 단추를 선택합니다. IP 이름을 제공하고 구획을 선택합니다.

-

대역폭 섹션에서 유연한 구성을 선택하고 필요한 최소 및 최대 대역폭을 선택합니다.

-

이전 단계에서 생성한 VCN 및 공용 서브넷을 선택하여 공용 LBaaS를 호스팅합니다. 다음을 누릅니다.

-

로드 균형 조정 정책으로 IP 해시를 선택합니다.

주: 이 단계에서 백엔드를 추가하지 마십시오. 나중에 추가합니다.

-

상태 확인 정책 지정 섹션에서 TCP를 선택하고 포트를

443로 변경합니다. 간격 및 시간 초과에 대한 기본 설정을 그대로 둡니다. 다음을 눌러 리스너를 추가합니다. -

리스너 이름을 지정하고 TCP를 리스너 트래픽 유형으로 선택합니다. 포트 443을 지정하고 기본 설정을 그대로 둡니다.

주: CA 서명된 인증서를 사용하려는 경우 HTTPS를 리스너 트래픽 유형으로 선택하고 적합한 SSL 인증서를 업로드합니다. 자세한 내용은 OCI LBaaS 문서를 참조하십시오.

-

제출을 누르고 LB 상태가 녹색으로 바뀔 때까지 기다립니다.

-

다음 단계에서 이 섹션의 이전 테이블에 따라 백엔드 및 리스너를 추가합니다.

-

LBaaS 공용 IP를 기록해 두고 VDI 기반구조에 대한 공용 액세스를 위해 외부 DNS 레코드를 생성합니다.

-

공용 로드 밸런서 서브넷에 대한 경로 테이블 항목을 추가합니다.

다음 스크린샷은 공용 LBaaS 서브넷에 대한 경로 테이블 항목을 보여줍니다.

다음 스크린샷은 VLAN-SDDC-UAG에 대한 경로 테이블 항목을 보여줍니다. UAG VLAN을 만드는 동안 이 단계를 다룹니다. UAG VLAN 만들기 단계를 따른 경우 UAG VLAN에 대한 경로 테이블에 비슷한 경로 항목이 표시되어야 합니다.

다음 스크린샷은 공용 LBaaS에 대한 네트워크 통신 보안 목록 및 네트워크 보안 그룹 규칙을 보여줍니다. 이 예에서 10.50.3.0/24는 수평 UAG 어플라이언스에 대한 VLAN 서브넷입니다.

다음 스크린샷은 SDDG UAG VLAN에 대한 네트워크 보안 그룹을 보여줍니다. 이 단계는 초기 단계에서 UAG VLAN 만들기 프로세스 중 이미 다룹니다. UAG VLAN 만들기 단계를 따른 경우 아래 스크린샷과 유사한 네트워크 보안 그룹이 표시되어야 합니다.

공용 및 전용 로드 밸런서 구성이 완료되면 Horizon Client를 사용하여 수평 설정을 테스트할 수 있습니다.

감사의 글

- 인증자 - Devendra Gawale(클라우드 솔루션 설계자)

- 제공자 - 시드(솔루션 설계자), 아델 아민(클라우드 솔루션 설계자)

추가 학습 자원

docs.oracle.com/learn에서 다른 실습을 찾아보거나 Oracle Learning YouTube channel에서 무료 학습 콘텐츠에 액세스할 수 있습니다. 또한 education.oracle.com/learning-explorer를 방문하여 Oracle Learning Explorer로 변경하십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Install and configure VMware Horizon on Oracle Cloud VMware Solution

F50549-01

November 2021

Copyright © 2021, Oracle and/or its affiliates.