주:

- 이 사용지침서에서는 Oracle Cloud에 액세스해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 예제 값을 사용합니다. 실습을 완료할 때 이러한 값을 클라우드 환경과 관련된 값으로 대체하십시오.

Oracle Cloud VMware Solution에 Omnissa Horizon 8 배포하기

소개

이 자습서에서는 Oracle Cloud VMware Solution 소프트웨어 정의 데이터 센터(SDDC)에 Omnissa Horizon 8을 설치하고 구성하는 단계별 가이드를 제공합니다. Oracle 팀, 파트너 및 고객이 성공적인 개념 증명(POC) 배포를 수행할 수 있도록 설계되었습니다.

이 사용지침서에서는 Omnissa Horizon 배포를 지원하기 위해 OCI(Oracle Cloud Infrastructure)에서 필요한 구성요소를 구성하는 데 중점을 둡니다. Omnissa Horizon 설치 및 구성 단계는 기존 온프레미스 환경과 일관되게 유지되지만 OCI에 배포하면 특정 인프라 요구사항이 도입됩니다. 해당하는 작업은 다음과 같습니다.

- VLAN(가상 근거리 통신망)을 만들고 구성합니다.

- 서비스형 로드 밸런서(LBaaS)를 프로비전합니다.

- 필요한 경우 서비스형 데이터베이스(DBaaS)를 배포합니다.

- Oracle Cloud VMware Solution SDDC 클러스터를 배포합니다.

- 경로 규칙 및 보안 목록을 설정합니다.

이러한 클라우드 관련 작업은 배포의 기초를 형성하며 이 자습서의 주요 초점입니다. 이 작업이 완료되면 표준 Omnissa Horizon 배포 프로세스는 vSphere 8.x 환경에서와 같이 수행됩니다.

Omnissa Horizon용 Oracle Cloud VMware Solution 개요

Oracle Cloud VMware Solution은 베어메탈 컴퓨트 인스턴스 및 계층 2(L2) 가상 네트워킹을 사용하여 OCI에서 VMware vSphere 클러스터를 배포 및 관리할 수 있는 고객 관리형 플랫폼입니다.

Omnissa Horizon을 배포하기 전에 먼저 vSAN 구성을 지원하려면 최소 3개 노드로 Oracle Cloud VMware Solution 클러스터를 프로비저닝해야 합니다. 이 사용지침서에서는 성공적인 배포를 위해 필요한 모든 사전 필수 조건 및 OCI 관련 작업을 간략히 설명합니다.

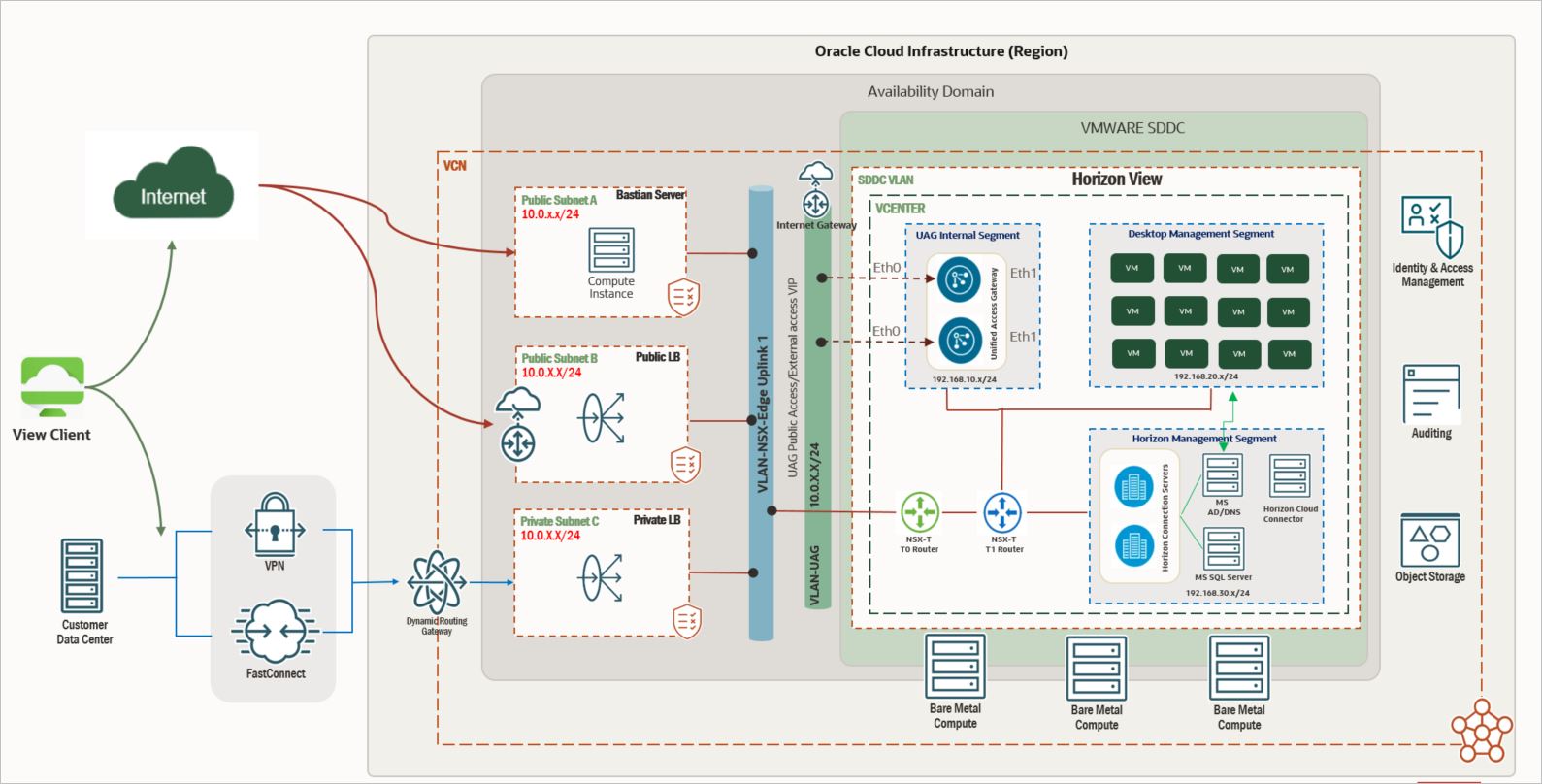

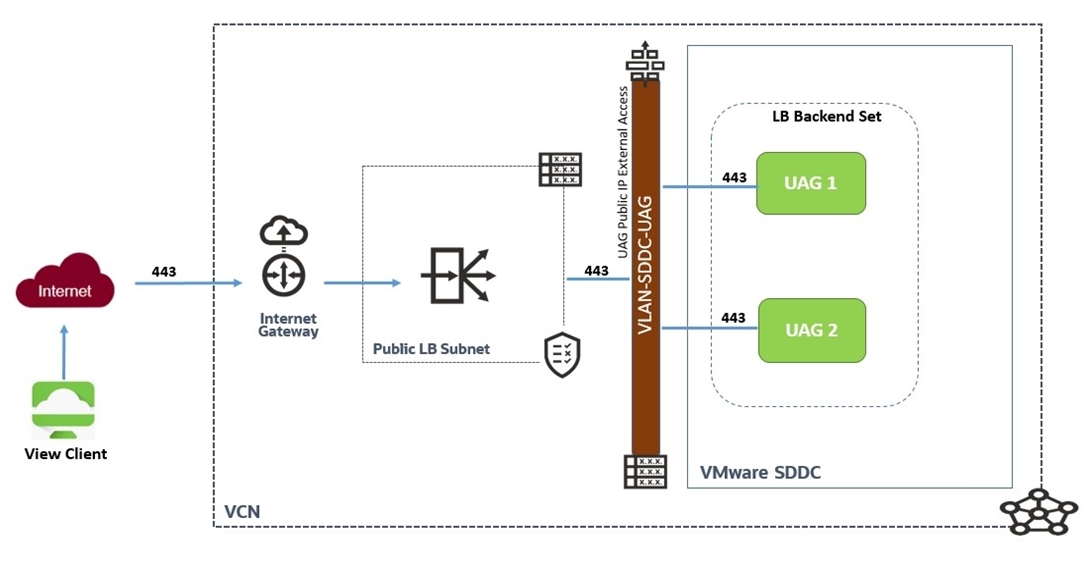

이 자습서에서는 다음과 같은 상위 레벨 참조 아키텍처가 사용됩니다.

이 아키텍처는 다음 두 가지 기본 배포 모델을 지원합니다.

-

배치 모델 1: 내부 액세스 전용

내부 네트워크 내에서만 환경에 액세스할 경우 다음 단계를 건너뛸 수 있습니다.

- UAG(통합 액세스 게이트웨이) 어플라이언스에 대한 새 VLAN을 추가합니다.

- UAG를 배포하고 구성합니다.

- 공용 OCI 로드 밸런서를 구성합니다.

-

배치 모델 2: 공용 액세스

환경에 대한 외부(공용) 액세스가 필요한 경우(예: 인터넷에서 접속하는 사용자) UAG 배치 및 공용 OCI 로드 밸런서 구성을 포함하여 이 자습서의 모든 섹션을 완료해야 합니다.

목표

- Oracle Cloud VMware Solution에서 Omnissa Horizon 8을 설치하고 구성합니다.

필요 조건

-

지정된 OCI 컴파트먼트 내에 Oracle Cloud VMware Solution 리소스를 배포할 수 있는 적절한 OCI IAM(Oracle Cloud Infrastructure Identity and Access Management) 권한이 있는지 확인하세요.

-

Oracle Cloud VMware Solution 콘솔에 액세스합니다.

-

귀하의 테넌시는 특히 ESXi 호스트 및 SDDC 리소스에 대해 관련 할당량, 제한 및 사용량을 검토했습니다. 계속하기 전에 계정이 Oracle Cloud VMware Solution SDDC를 배포할 수 있는지 확인하려면 OCI 서비스 한도, 할당량, 사용량을 참고하세요.

-

vSAN 기반 저장소를 지원하기 위해 최소 3노드 클러스터를 배치할 수 있는 충분한 리소스를 할당했습니다.

작업 1: Oracle Cloud VMware Solution SDDC 클러스터 배포 및 액세스

3노드 Oracle Cloud VMware Solution 클러스터를 배포 및 구성하려면 OCI 테넌시에 사용 가능한 충분한 크레딧 및 할당량이 있는지 확인하십시오.

-

OCI 콘솔에 로그인합니다.

-

SDDC를 배치할 적절한 지역을 선택합니다.

참고:

- 전체 실습은 클라우드에 SDDC 배포 및 Oracle Cloud VMware Solution 생성 및 구성을 참조하십시오.

- 모든 배포 및 액세스 단계에서 동일한 리전을 일관되게 선택해야 합니다.

-

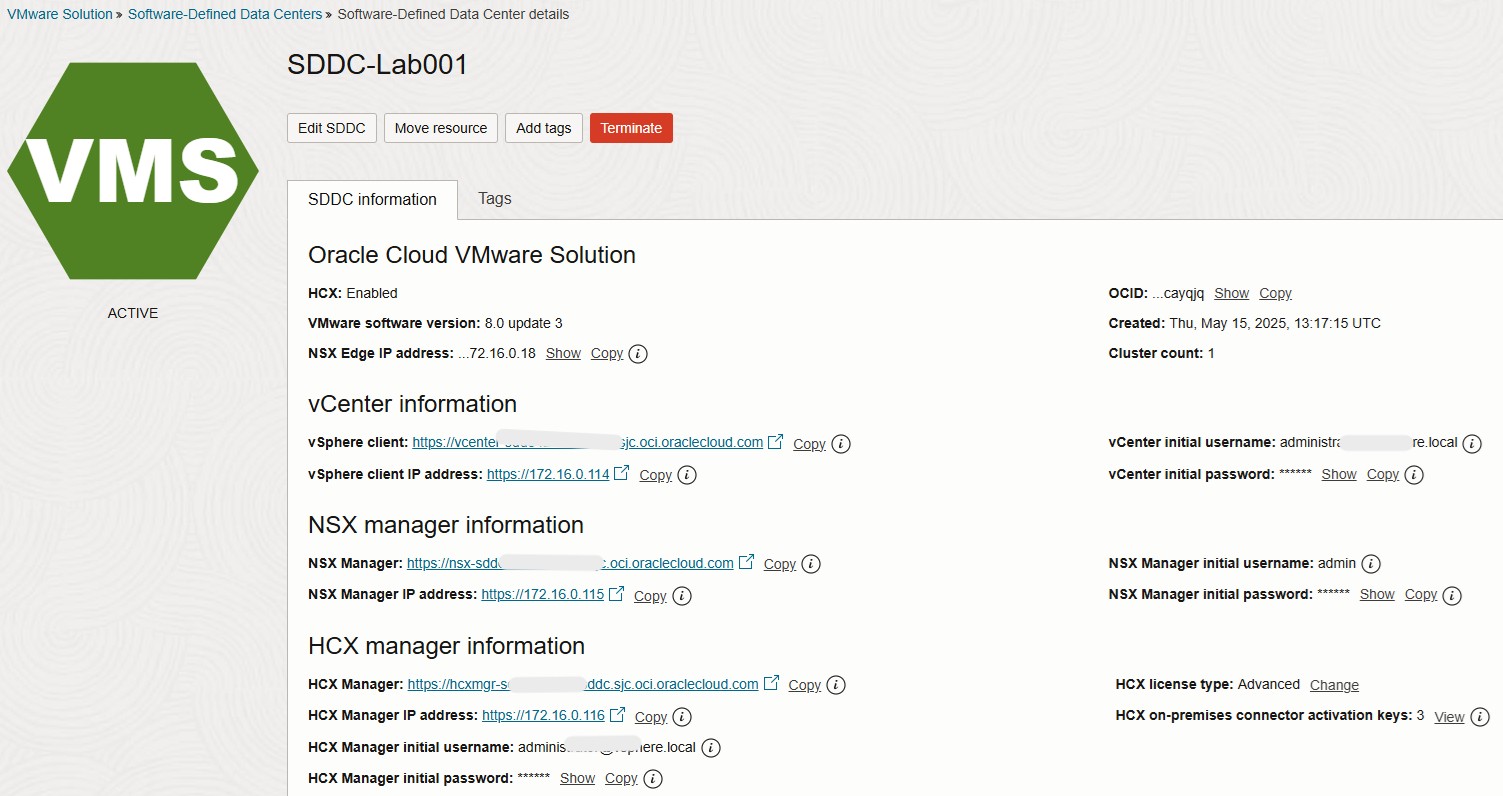

배치가 완료된 후 설정 중 사용된 것과 동일한 영역 및 컴파트먼트로 이동합니다.

-

하이브리드, VMware 솔루션으로 이동하고 소프트웨어 정의 데이터 센터를 누릅니다.

-

배포된 SDDC(활성 상태)를 찾아 누릅니다. 이 자습서에서는 SDDC의 이름이

SDDC입니다.중요:

- vCenter 및 NSX Manager에 대한 IP 주소와 vCenter 자격 증명을 참고하십시오.

- 프라이빗 네트워크 외부에서 vCenter에 액세스해야 하는 경우 OCI 배스천 호스트를 구성합니다. OCI 배스천 호스트 배치 및 보안에 대한 자세한 내용은 OCI 배스천을 참조하십시오.

작업 2: Oracle Cloud VMware Solution에서 Omnissa Horizon 설정

이 작업에서는 Oracle Cloud VMware Solution 환경에서 Omnissa Horizon 8.x을 배포하기 위한 전제 조건을 간략히 설명합니다.

설치를 시작하기 전에 다음을 포함하여 필요한 기반구조 및 네트워크 구성이 준비되어 있는지 확인합니다.

- 내부 및 외부 구성요소에 대한 DNS 확인

- 적절한 시간 동기화 (NTP).

- Active Directory 서비스

- 기능 vCenter 및 NSX Manager 액세스.

- 적절하게 구성된 방화벽 및 보안 목록 규칙입니다.

Horizon 구성 요소의 네트워크 통신 및 포트 요구 사항에 대한 자세한 내용은 Omnissa Horizon Ports and Network Connectivity Requirements을 참조하십시오.

필요 조건:

-

이벤트 데이터베이스 플랫폼(지원되는 Omnissa Horizon 데이터베이스에서 선택): 이 자습서는 Microsoft SQL Server를 사용하여 검증되지만 지원되는 플랫폼을 선택할 수 있습니다.

- Microsoft SQL Server.

- Oracle Database.

- PostgreSQL 데이터베이스입니다.

-

SDDC의 워크로드에 대한 NSX 오버레이 세그먼트:

- Horizon Management 세그먼트: 호스트 Horizon 관리 구성 요소는 다음과 같습니다.

- 연결 서버입니다.

- Microsoft Active Directory 도메인 컨트롤러(로컬 인증 및 DNS용).

- Microsoft SQL Server.

- 데스크탑 관리 세그먼트: 모든 VDI(가상 데스크탑 인프라) 데스크탑을 호스트합니다.

-

UAG 내부 세그먼트: UAG 어플라이언스의 두번째 인터페이스를 호스트합니다.

참고: UAG 어플라이언스는 외부 액세스를 위한 VLAN과 내부 통신 및 성능 확장을 위한 NSX-T 오버레이 네트워크에서 각각 하나씩 두 개의 인터페이스로 배포됩니다.

- Horizon Management 세그먼트: 호스트 Horizon 관리 구성 요소는 다음과 같습니다.

-

Active Directory 도메인 컨트롤러:

- 이 자습서에서는 Active Directory에 대한 설정 세부 정보를 다루지 않습니다.

- 연결 서버 인증서 갱신을 처리하도록 Microsoft CA(인증 기관) 역할을 설치하고 구성합니다. CA 설정 세부정보가 이 자습서의 범위를 벗어납니다.

-

UAG 어플라이언스용 VLAN: 외부 공용 액세스를 사용으로 설정하려면 UAG 어플라이언스를 호스팅하는 데 전용 VLAN이 필요합니다.

-

데스크탑 풀용 VDI 지원 Windows 10 템플리트(선택사항):

- 성능 문제를 방지하기 위해 데스크탑 이미지를 최적화합니다(예: Metro Apps 청소, Sysprep 실행).

- 도메인 사후 프로비전에 데스크톱을 자동 조인하도록 게스트 사용자정의를 구성합니다.

- 게스트 OS 튜닝에 VMware OS 최적화 도구를 사용합니다.

-

OCI 네트워킹:

- UAG 어플라이언스를 호스팅하는 퍼블릭 OCI 로드 밸런서의 VCN 퍼블릭 서브넷입니다.

- 접속 서버를 호스팅하는 프라이빗 OCI 로드 밸런서용 VCN 프라이빗 서브넷입니다.

- OCI 배스천 호스트(OCI 환경에 대한 공용 액세스 지점)용 VCN 퍼블릭 서브넷입니다.

- Oracle Database용 VCN 전용 서브넷(이벤트 데이터베이스에 Oracle Database가 사용되는 경우 선택 사항).

- UAG 어플라이언스에 대한 공용 액세스를 허용하는 인터넷 게이트웨이입니다.

-

OCI 로드 밸런서:

- UAG 어플라이언스용 퍼블릭 OCI 가변 네트워크 로드 밸런서(LBaaS)

- 연결 서버용 전용 OCI 가변 네트워크 로드 밸런서(LBaaS)입니다.

-

배스천 호스트 요구 사항: 배스천 호스트에 대해

VM.Standard.X.X구성을 사용합니다.

버전 세부정보:

| 구성요소 이름 | 다음에 대해 검증됨 |

|---|---|

| Omnissa Horizon | 8.1.0 빌드 - 17351278 |

| 통합 액세스 게이트웨이 | V20.12(비FIPS) |

| VMware vSphere | 8.x |

| VMware NSX-T | 4.x |

| Database | Microsoft SQL Server 2019 |

| Windows VDI 템플리트 | Windows 10 |

| 배스천 호스트 | Windows Server 2016 Standard |

작업 2.1: Horizon용 NSX 준비

이 작업의 단계는 NSX-T 4.x에 적용할 수 있습니다.

-

이 자습서 앞부분에 나열된 Horizon SDDC에 액세스하여 NSX-T 및 vCenter에 대한 로그인 정보를 얻습니다.

- OCI 콘솔로 이동하고 하이브리드를 선택한 다음 VMware 솔루션 – 소프트웨어 정의 데이터 센터(SDDC)를 누릅니다.

- SDDC를 선택하고 vCenter 및 NSX Manager 로그인 자격 증명에 대한 SDDC 정보 섹션을 확인합니다.

- vCenter 및 NSX Manager에 대한 IP 주소 및 자격 증명을 확인합니다. 이러한 자격 증명을 사용하여 SDDC에 대한 액세스 권한이 있는 웹 브라우저를 통해 로그인합니다.

-

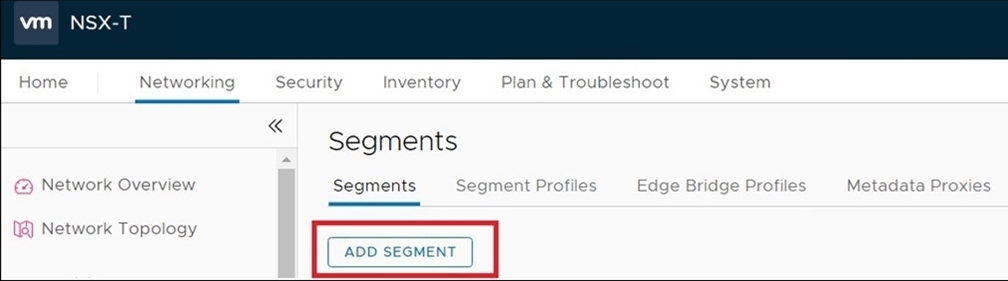

NSX-T 관리자 대시보드에 로그인합니다.

-

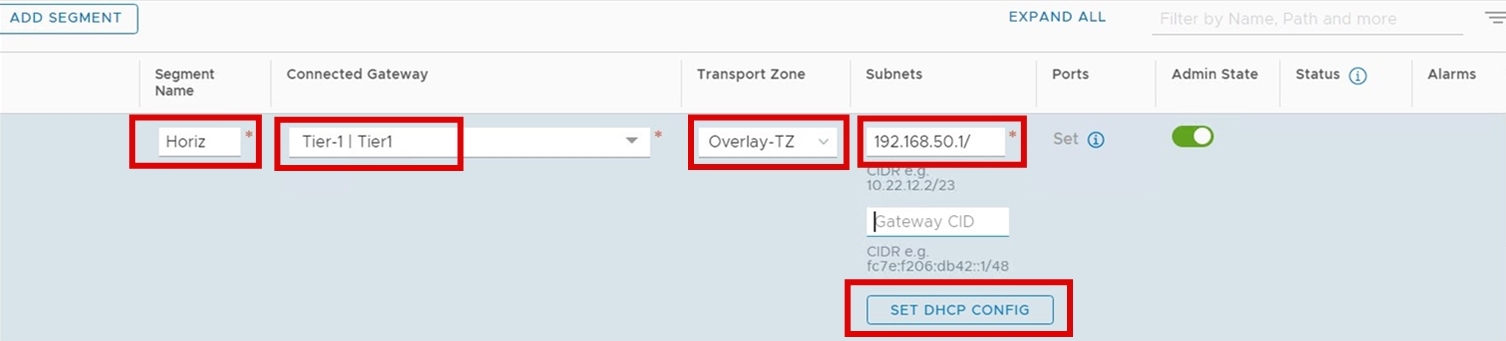

네트워킹, 세그먼트로 이동하고 ADD 세그먼트를 누릅니다.

-

Horizon 관리용 세그먼트, 데스크톱 호스팅용 세그먼트, UAG 어플라이언스 내부 트래픽용 세그먼트 3개를 만듭니다.

- 이러한 세그먼트가 Tier-1 게이트웨이에 연결되어 있는지 확인합니다.

- 충돌을 방지하고 VM 연결을 보장하려면 겹치지 않는

RFC1918서브넷을 지정합니다.

참고:

*로 표시된 필드가 필요합니다.- 오버레이를 전송 영역으로 선택하고 세그먼트 상태에 성공이 표시되는지 확인합니다.

- 세그먼트 생성이 실패하면 NSX-T 환경에 따라 오버레이 연결 및 전송 영역 구성을 확인합니다.

작업 2.2: NSX-T 4.x에서 네트워크 세그먼트 만들기

-

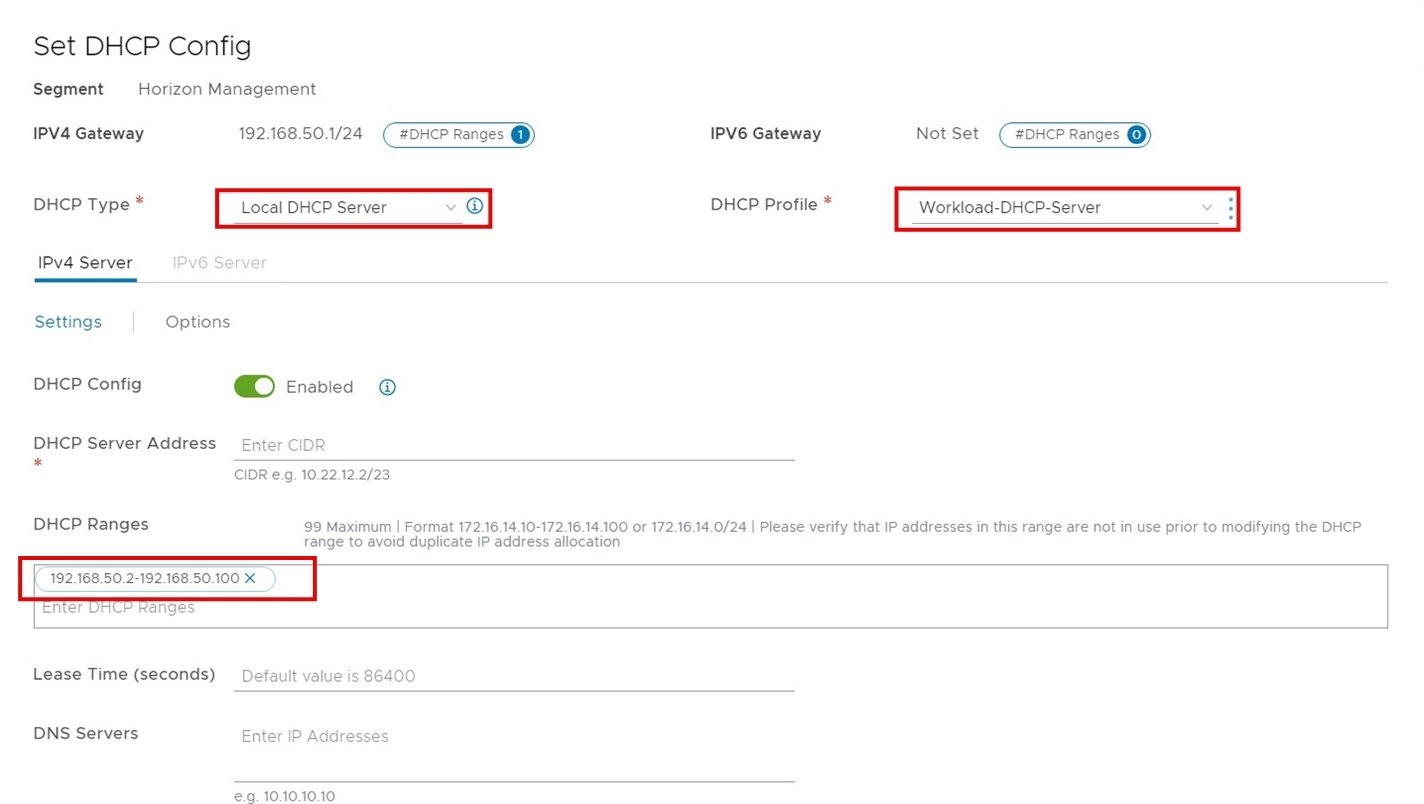

ADD 세그먼트를 누르고 다음 이미지에 표시된 대로 세그먼트 정보를 입력합니다.

-

Set DHCP Config를 누르고 다음 그림과 같이 DHCP 설정을 정의합니다.

-

세 세그먼트 모두에 대해 1단계와 2단계를 반복합니다.

- Horizon 관리

- UAG 내부

- 데스크톱 관리.

주: 배포 모델 1(내부 전용 액세스)의 경우 UAG 내부 세그먼트 생성을 건너뜁니다.

-

모든 세그먼트가 성공 상태로 생성되고 관리 상태가 작동 상태인지 확인합니다.

참고:

- 이제 이러한 세그먼트를 사용할 수 있어야 합니다.

- 해당 네트워크가 SDDC vCenter에 나타나야 합니다.

-

NSX-T 관리자 대시보드로 이동하고 네트워킹 서비스를 선택한 다음 NAT를 눌러 필요한 NAT 규칙을 추가합니다.

-

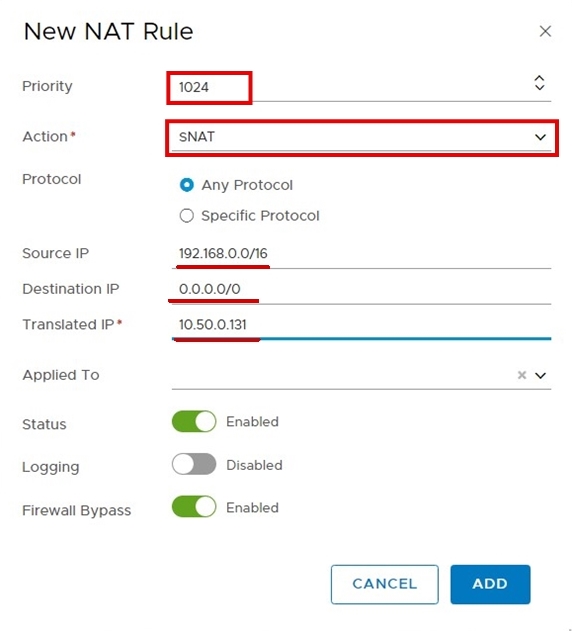

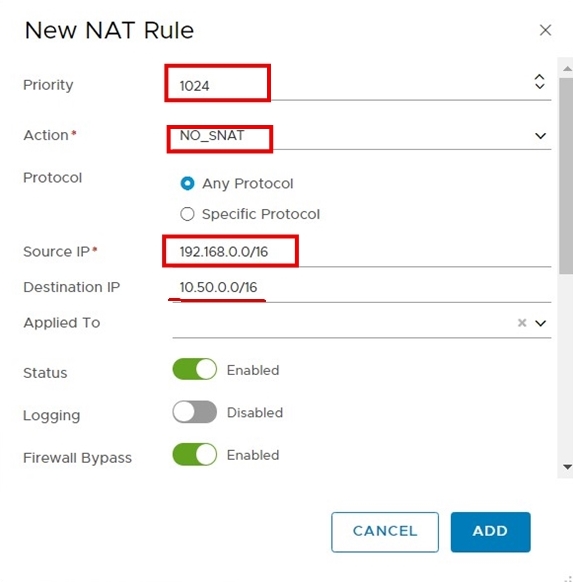

새 세그먼트에 대한 SNAT(Source Network Address Translation) 및 NO_SNAT 규칙을 생성하여 VCN CIDR 블록 간 통신을 사용으로 설정하고 오버레이 세그먼트에 대한 인터넷 액세스를 제공합니다.

작업 2.3: NSX-T 4.x에 SNAT 및 NO_SNAT 규칙 추가

-

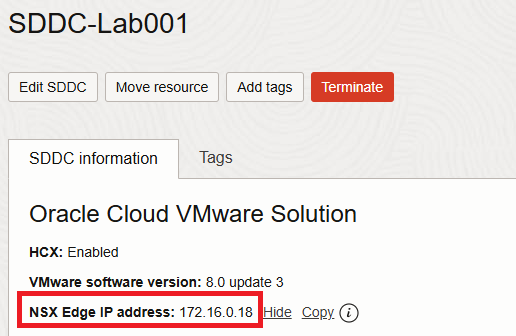

NSX Manager에 로그인하고 네트워킹으로 이동한 다음 네트워크 서비스에서 NAT를 선택하고 T0 논리 라우터를 누릅니다.

-

논리적 라우터로 T0를 선택하고 ADD를 눌러 규칙을 추가합니다. 적절한 우선 순위를 선택해야 합니다. 다음 이미지에서 번역된 IP는 NSX Edge 업링크 1 VIP의 IP 주소입니다. IP 주소를 찾으려면 OCI 콘솔에 로그인하고 SDDC 콘솔 요약 페이지로 이동합니다.

주: 모든 개별 세그먼트에 대해 단일 항목을 입력하지 않도록 전체

/16서브넷에 대해 일회성 항목을 추가하는 것이 좋습니다. 그러나 필수 사항은 아니며 설계에 따라 필요한 NAT(Network Address Translation) 및 SNAT 규칙을 항상 추가할 수 있습니다. 다음 이미지의 예에서는 3개의 오버레이 세그먼트를 모두 포함하는 전체/16서브넷의 항목을 보여줍니다.

-

NO_SNAT 규칙을 지금 추가합니다. 동일한 화면에서 ADD를 누릅니다. 다음 이미지는 샘플 규칙을 보여줍니다.

주: 소스 IP는 오버레이 세그먼트 CIDR이고 대상 IP는 OCI VCN CIDR입니다. 이 예에서

10.50.0.0/16은 VCN CIDR입니다. 적절한 실행을 위해 적절한 우선 순위를 선택해야 합니다.

/16가 원하는 설계 방식이 아닌 경우 세 개의 오버레이 세그먼트 모두에 대해 SNAT 및 NO_SNAT 규칙을 반복해야 합니다.

작업 2.4: UAG 어플라이언스에 대한 새 VLAN 추가(vSphere 8.x)

먼저 새 UAG VLAN에 대한 네트워크 보안 그룹 및 경로 테이블을 만듭니다.

주: 이 작업의 단계는 vSphere 8.x 환경에 적용할 수 있습니다.

-

OCI 콘솔로 이동하여 네트워킹, 가상 클라우드 네트워크, 네트워크 보안 그룹으로 이동하고 네트워크 보안 그룹 생성을 누릅니다.

SDDC용 VCN이 배치된 올바른 컴파트먼트 및 영역에 있는지 확인합니다.

-

네트워크 보안 그룹에 대한 Name(이름)을 입력하고 Next(다음)를 누릅니다. 다음 정보에 표시된 대로 보안 규칙을 추가합니다.

-

네트워킹, 가상 클라우드 네트워크, 인터넷 게이트웨이로 이동하고 인터넷 게이트웨이 생성을 누른 다음 마법사에 따라 인터넷 게이트웨이를 생성합니다.

-

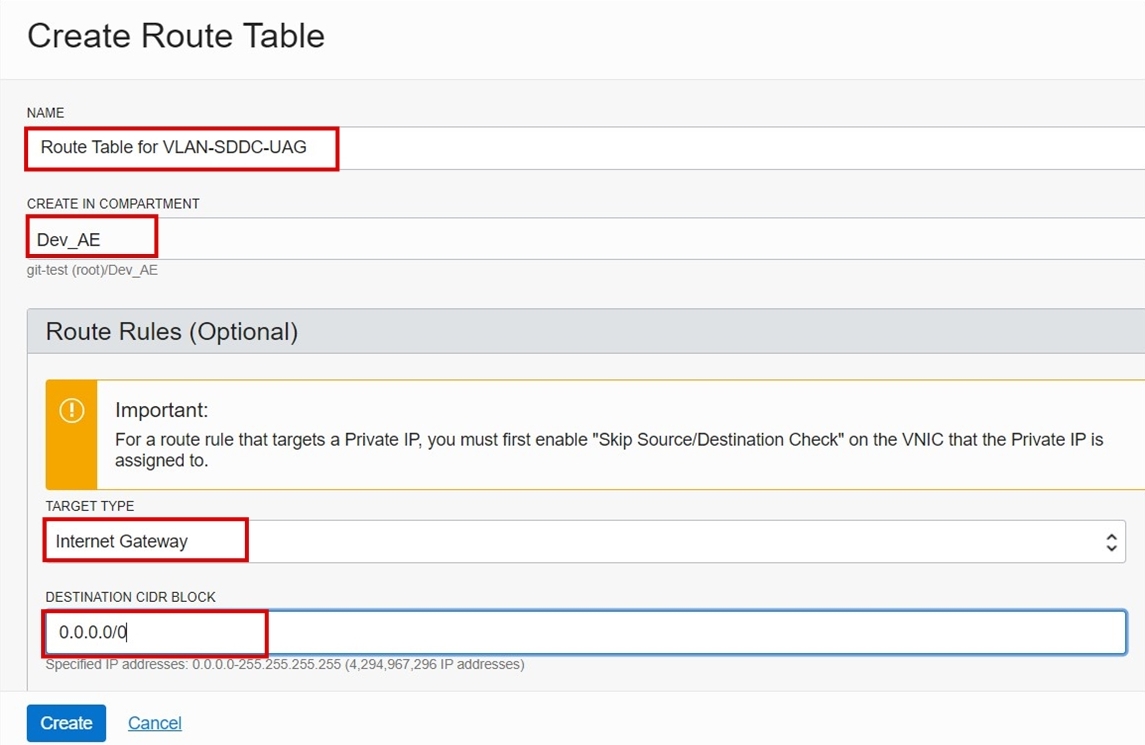

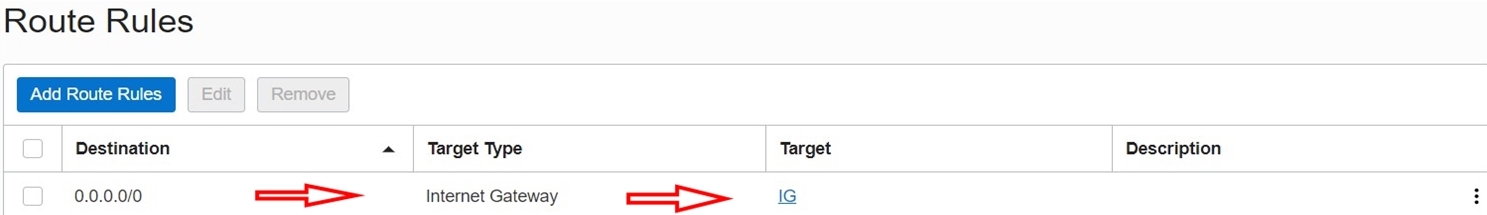

새 UAG VLAN에 대한 경로 테이블을 만듭니다.

Networking(네트워킹), Virtual Cloud Networks(가상 클라우드 네트워크), Route Tables(경로 테이블)로 이동하고 Create Route Table(경로 테이블 생성)을 누릅니다.

-

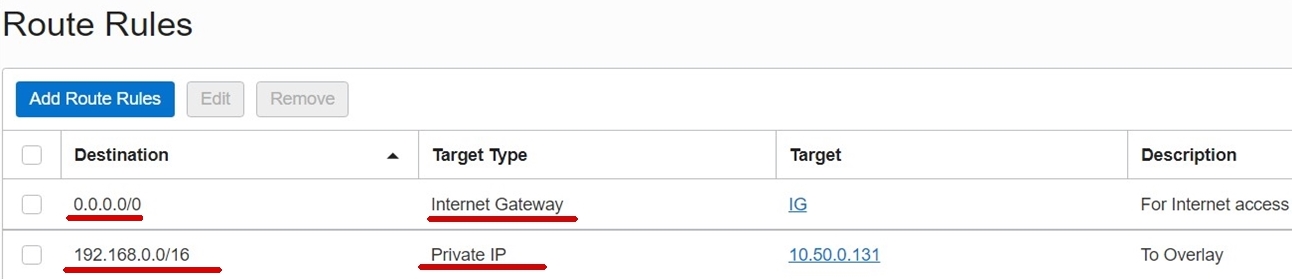

경로 규칙에서 경로 규칙 추가를 누르고 구성할 다음 정보를 입력합니다.

- 대상 유형: 인터넷 게이트웨이를 선택합니다.

- 대상 CIDR 블록:

0.0.0.0/0을 입력합니다.

-

4단계에서 작성한 라우팅 테이블을 업데이트하여 오버레이 세그먼트 대상에 라우트를 추가합니다.

- 대상 유형: 전용 IP - NSX Edge VIP

- NSX Edge IP 주소(예:

10.50.0.131)를 대상 IP로 사용합니다.

-

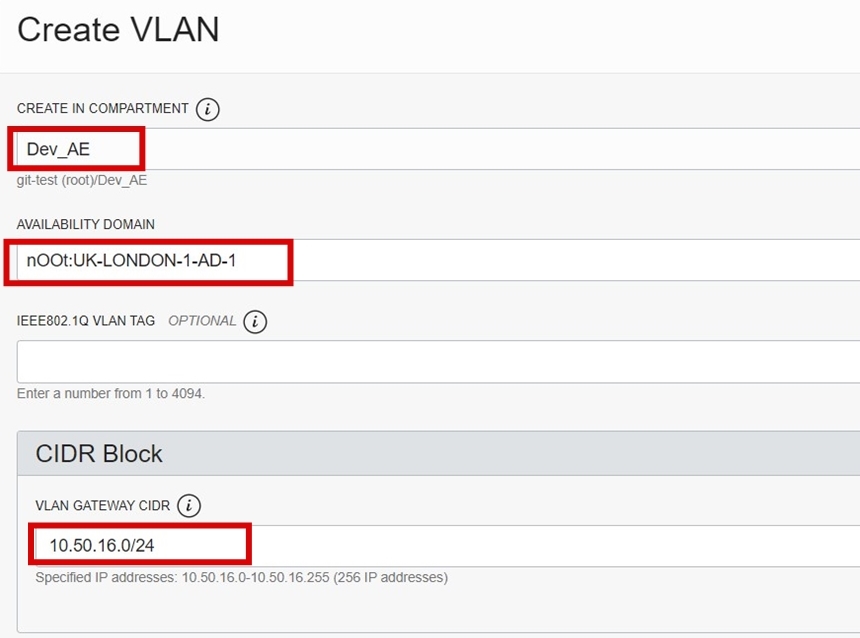

UAG에 대한 VLAN을 만들려면 Networking(네트워킹), Virtual Cloud Networks(가상 클라우드 네트워크)로 이동하고 SDDC VCN을 선택한 다음 VLAN을 누릅니다. 올바른 지역 및 구획에 있는지 확인하십시오.

-

Create VLAN(VLAN 생성)을 누릅니다.

-

VCN 범위 내에서 CIDR 블록을 지정하고 SDDC가 배포되는 가용성 도메인을 선택합니다.

-

2단계에서 생성한 네트워크 보안 그룹과 4단계에서 생성한 경로 테이블을 선택합니다.

이제 새로 생성된 이 VLAN을 SDDC 클러스터의 일부인 모든 ESXi 호스트에 추가합니다.

작업 2.5: vSphere 8.x의 SDDC 클러스터에 VLAN 연결

-

OCI 콘솔로 이동하여 컴퓨트 인스턴스로 이동하고 ESXi 노드를 선택합니다.

Oracle Cloud VMware Solution 클러스터의 모든 ESXi 베어메탈 노드에 대해 이 단계를 반복합니다.

-

컴퓨트 섹션에서 하나의 ESXi 호스트(예:

Eval-1)를 누릅니다.

-

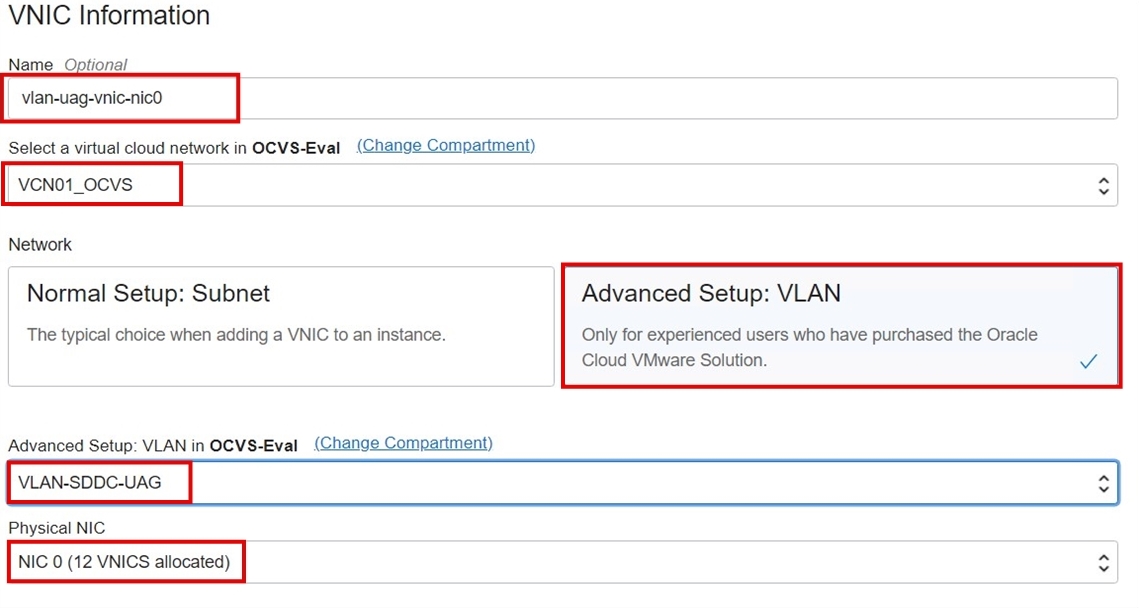

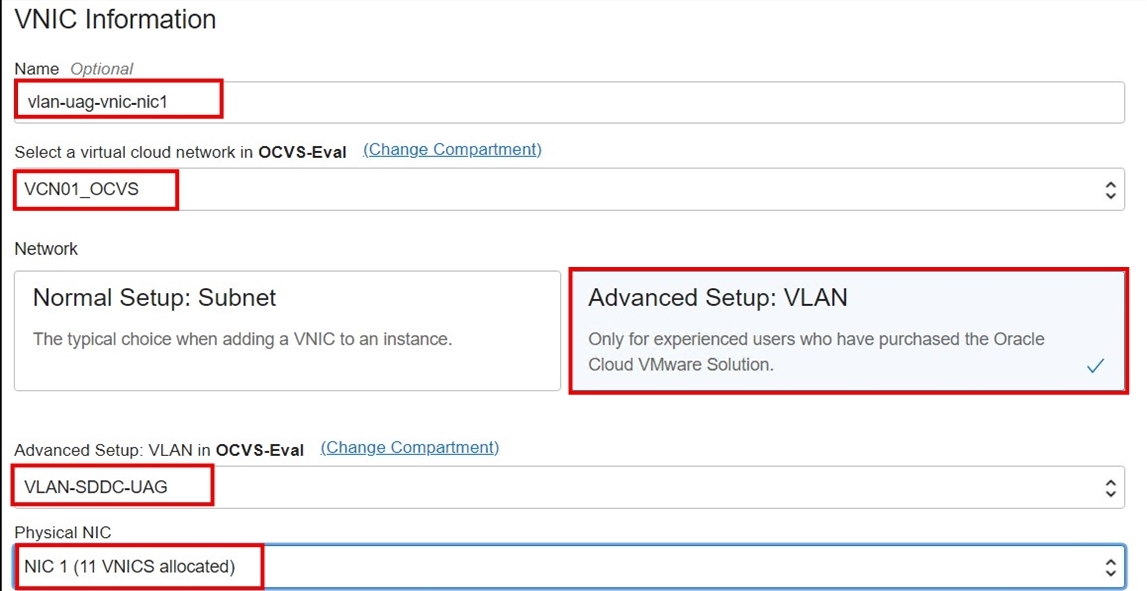

리소스에서 연결된 VNIC를 선택하고 VNIC 만들기를 누릅니다. ESXi 노드당 2개의 vNICs를 만들어야 합니다.

-

두 개의 VNIC를 만듭니다.

- VNIC 정보 페이지에 이름을 입력합니다.

- 네트워크에서 고급 설정: VLAN을 선택하고 UAG에 대해 작업 2.4에서 만든

VLAN-SDDC-UAG을 누릅니다. - 물리적 네트워크 어댑터 카드(첫번째는 NIC 0, 두번째는 NIC 1)를 선택합니다.

NIC 0 예 검토:

NIC 1 예 검토:

VNIC 연결 요약:

-

-

다른 모든 베어메탈 ESXi 노드(예:

Eval-2및Eval-3)에 대해 1단계를 반복합니다. -

IEEE 802.1Q VLAN 태그 정보를 수집합니다.

- OCI 콘솔로 이동하여 네트워킹으로 이동하고 가상 클라우드 네트워크(VCN)를 누릅니다.

- 새로 만든 VLAN을 강조 표시하고 IEEE 802.1Q VLAN 태그(예: VLAN 태그

1052)를 확인합니다. VLAN ID가 여기에 표시됩니다.

-

administrator@vsphere.local를 사용하여 vCenter를 통해 vSphere 8.x SDDC 환경에 로그인합니다.-

VLAN 세부정보를 참조하는 새 분산 포트 그룹을 vCenter에 만듭니다.

-

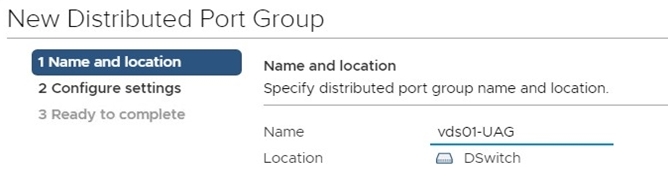

Networking(네트워킹), DSwitch, Distributed Port Group(분산 포트 그룹)으로 이동하고 New Distributed Port Group(새 분산 포트 그룹)을 누릅니다.

-

이름 및 위치 섹션에서 분산된 포트 그룹에 대한 이름을 입력합니다.

-

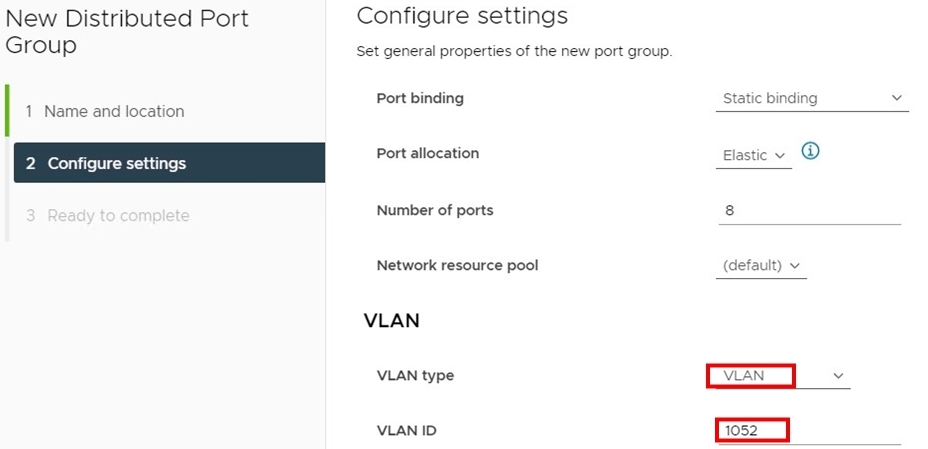

설정 구성 섹션에서 다음 정보를 입력합니다.

- 포트 바인딩: 정적 바인딩을 선택합니다.

- 포트 수: 64를 입력합니다.

- OCI에서 수집한 VLAN ID(예:

1052)를 추가합니다.

-

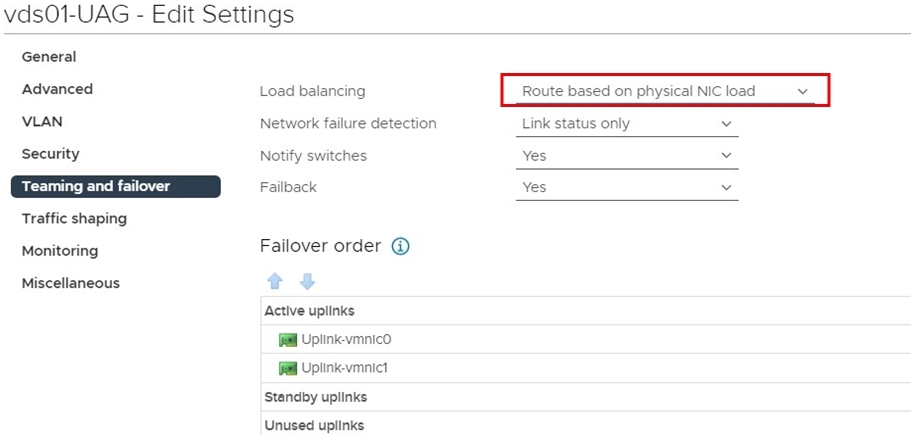

새로 생성된 분산 포트 그룹을 편집하고 팀 구성 및 페일오버 정책을 업데이트합니다. 로드 균형 조정 정책을 물리적 NIC 로드에 기반한 경로 지정으로 변경합니다.

-

작업 3: Horizon 구성요소 배치 및 구성

이 작업은 접속 서버, UAG(Unified Access Gateways) 및 데스크탑과 같은 주요 Horizon 구성요소의 배포 및 구성에 대한 고급 지침을 제공합니다.

많은 구성 세부정보가 특정 환경 및 선호도에 따라 달라지므로 Horizon 배포를 위한 VMware의 공식 모범 사례를 참조할 것을 적극 권장합니다. Omnissa Horizon View Best Practices 지식 기반 문서는 포괄적인 지침을 제공하는 훌륭한 리소스입니다.

필요 조건:

Horizon 구성요소 배치를 계속하기 전에 다음 필요 조건이 충족되었는지 확인하십시오.

-

Active Directory 도메인 컨트롤러: DNS 서비스가 구성된 작동 중인 AD(Active Directory) 도메인 컨트롤러와 인증서 발행에 사용할 수 있는 CA(인증 기관) 서버입니다.

-

Microsoft SQL Server: Horizon의 이벤트 로깅 및 모니터링을 위해 생성된 이벤트 데이터베이스와 함께 Microsoft SQL Server가 설치됩니다.

주: 이 자습서에서는 Microsoft SQL Server 설치 또는 데이터베이스 생성 단계를 다루지 않습니다.

작업 3.1: 연결 서버 배치 및 구성

-

SDDC에서 연결 서버에 대해 두 개의 Windows 서버 VM을 만듭니다.

-

이 두 개의 연결 서버 VM을 Windows Active Directory 도메인 컨트롤러에 연결하고 필요 조건으로 만든 내부 DNS 서버에서 필요한 DNS(도메인 이름 시스템) 레코드를 만듭니다.

-

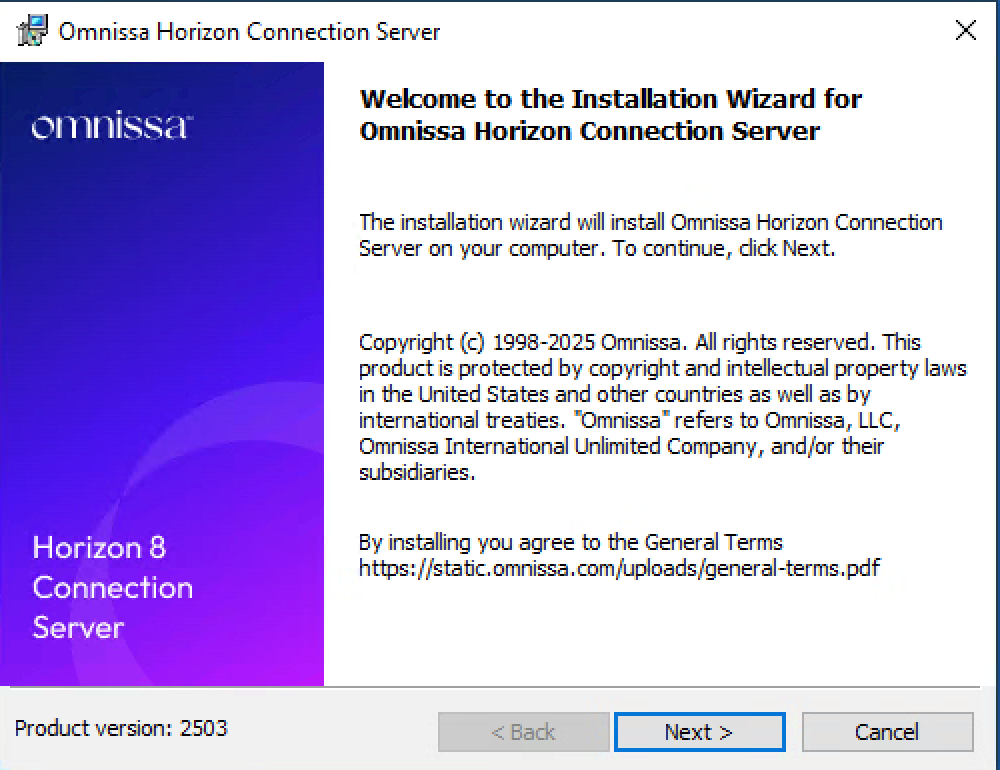

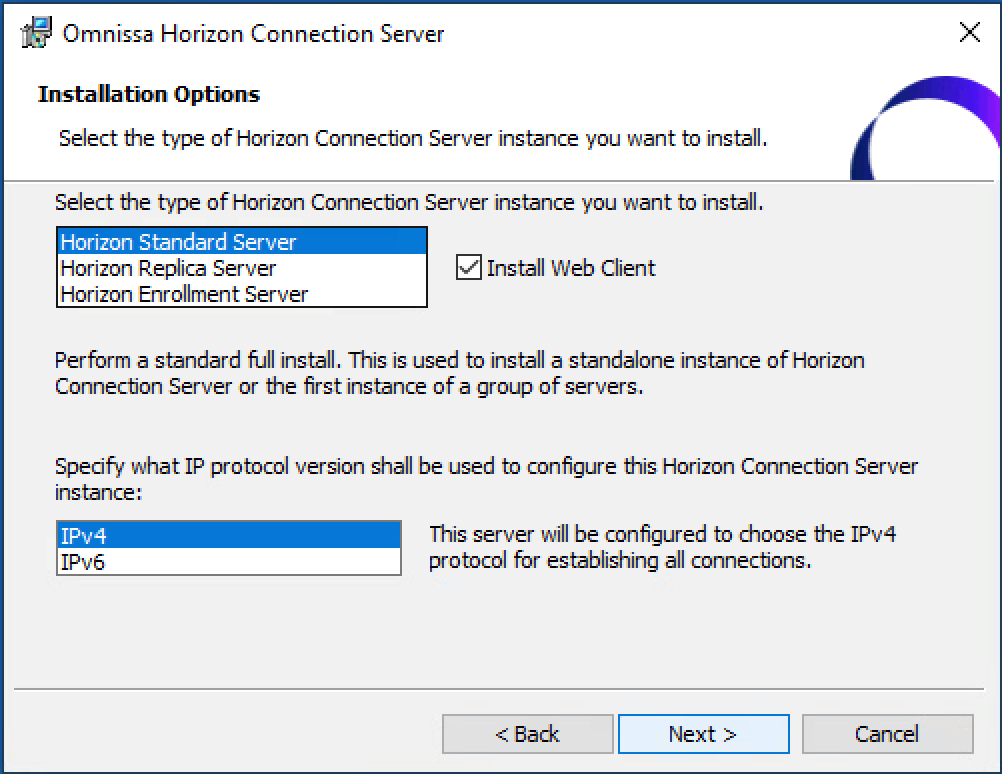

첫번째 접속 서버에서 다음을 누르고 Horizon Standard Server를 선택합니다.

-

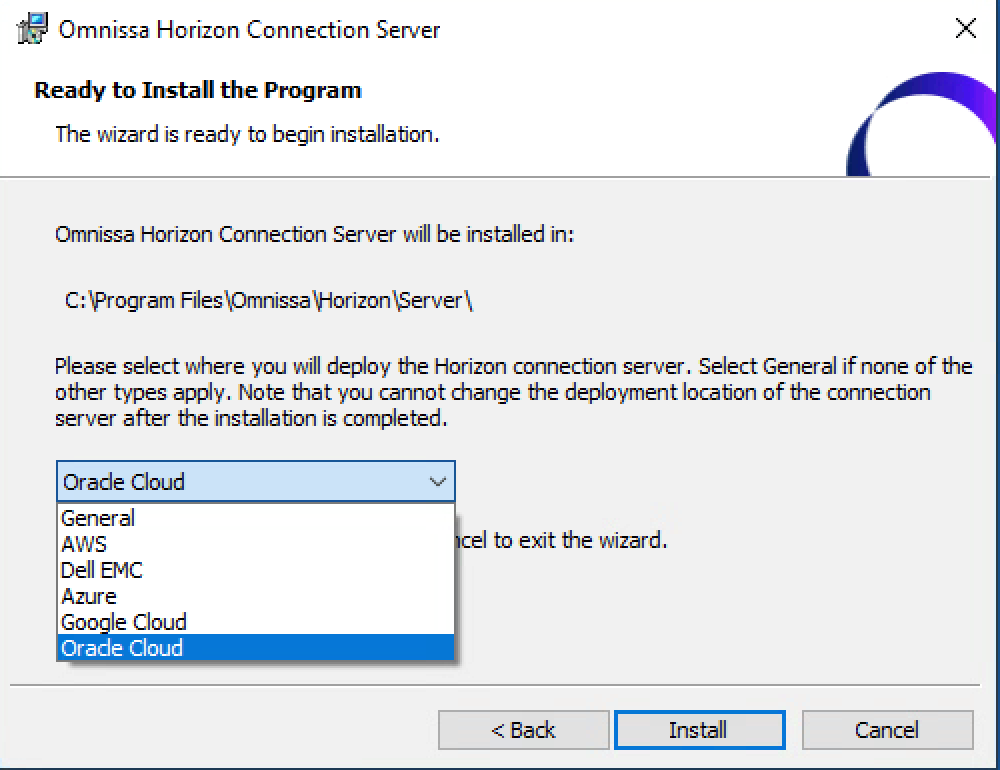

배치 위치로 Oracle Cloud를 선택하고 첫번째 접속 서버 설치를 완료합니다.

-

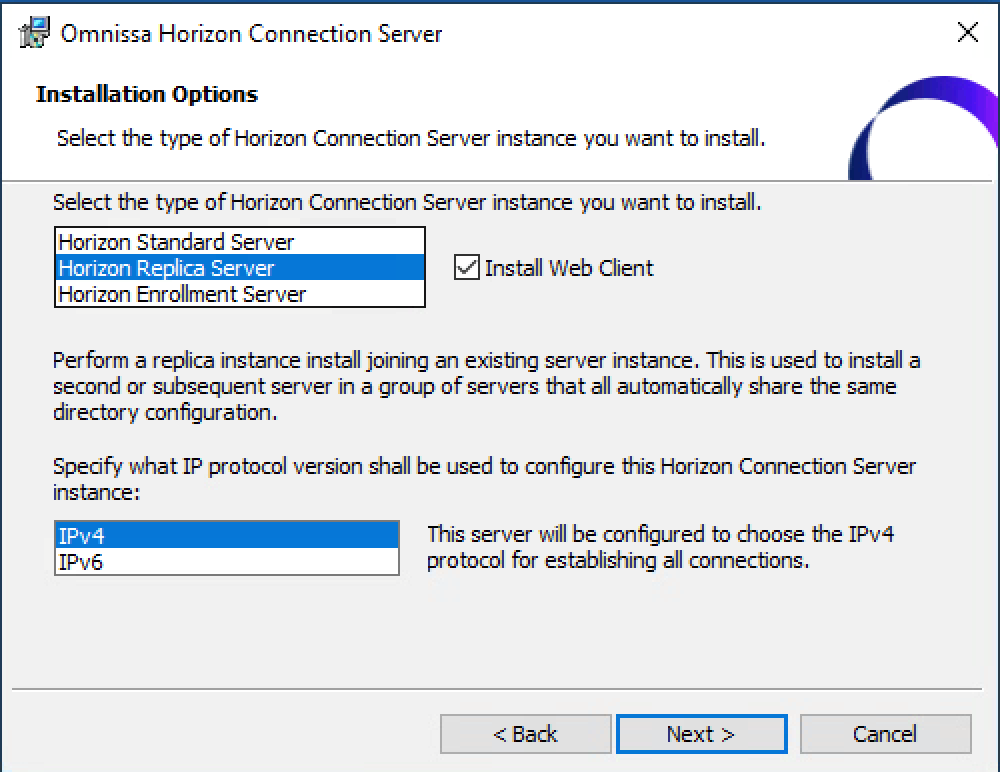

두번째 접속 서버에서 배치 유형을 Horizon Replica Server로 선택하고 4단계의 기본 접속 서버를 가리킵니다. 설치 마법사에 따라 두번째 연결 서버 설치를 완료합니다.

-

라이센스에 필요한 Horizon Cloud Connector용 개방형 OVA(가상 어플라이언스)를 배포합니다. 자세한 내용은 Connect Horizon Cloud Service with an Existing Horizon Pod to Use Horizon Subscription Licenses or Cloud-Hosted Services or Both를 참조하십시오.

-

두 연결 서버를 성공적으로 배치한 후

https://your-primary-connection-server-IP/admin로 이동하여 관리 페이지를 실행합니다.-

필요에 따라 대상 기간 일련 번호를 입력합니다.

-

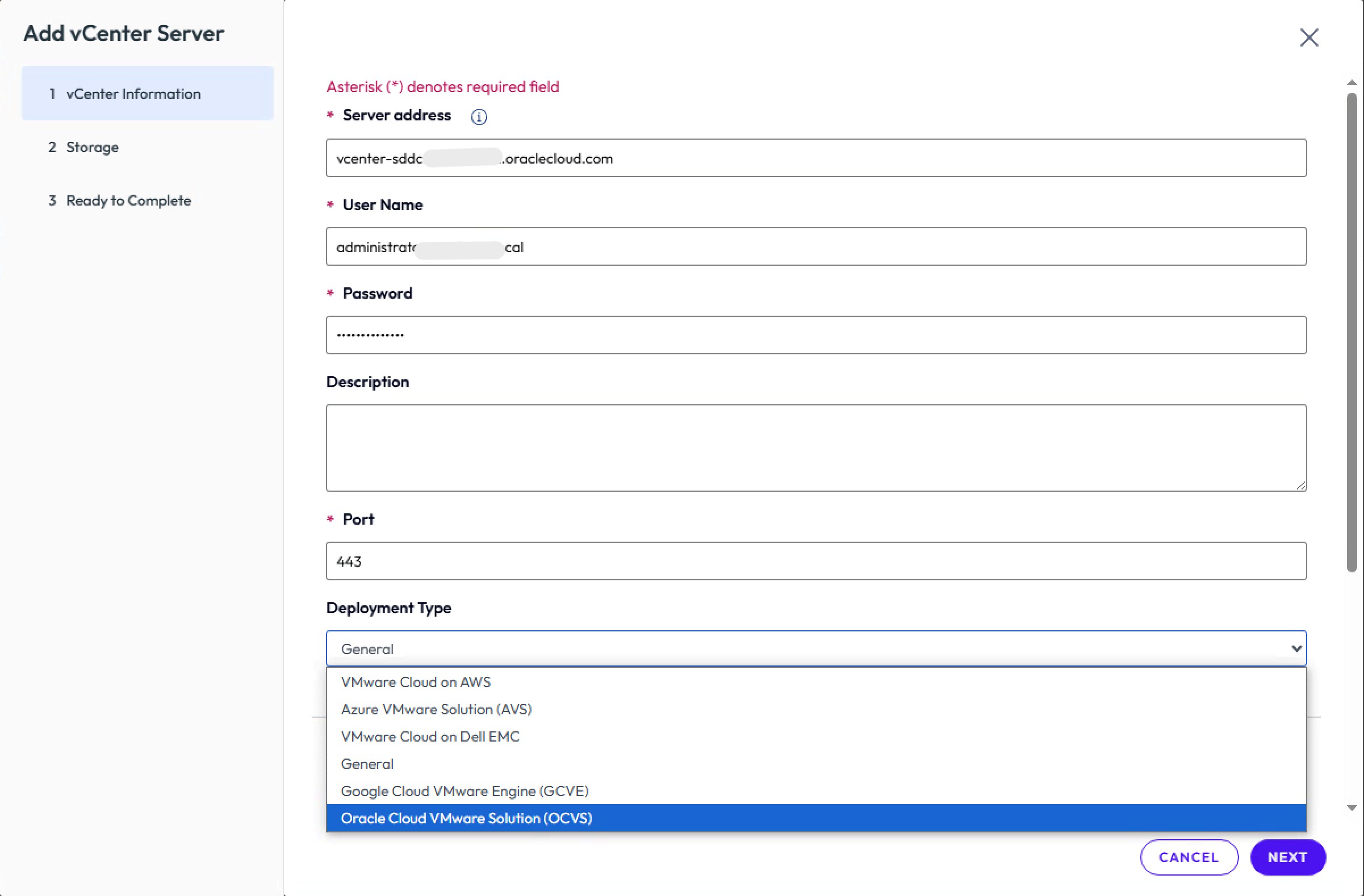

서버에서 vCenter 서버, 추가를 누르고 vCenter 정보를 입력합니다.

-

기본 Storage 페이지를 그대로 두고 마법사를 완료합니다.

-

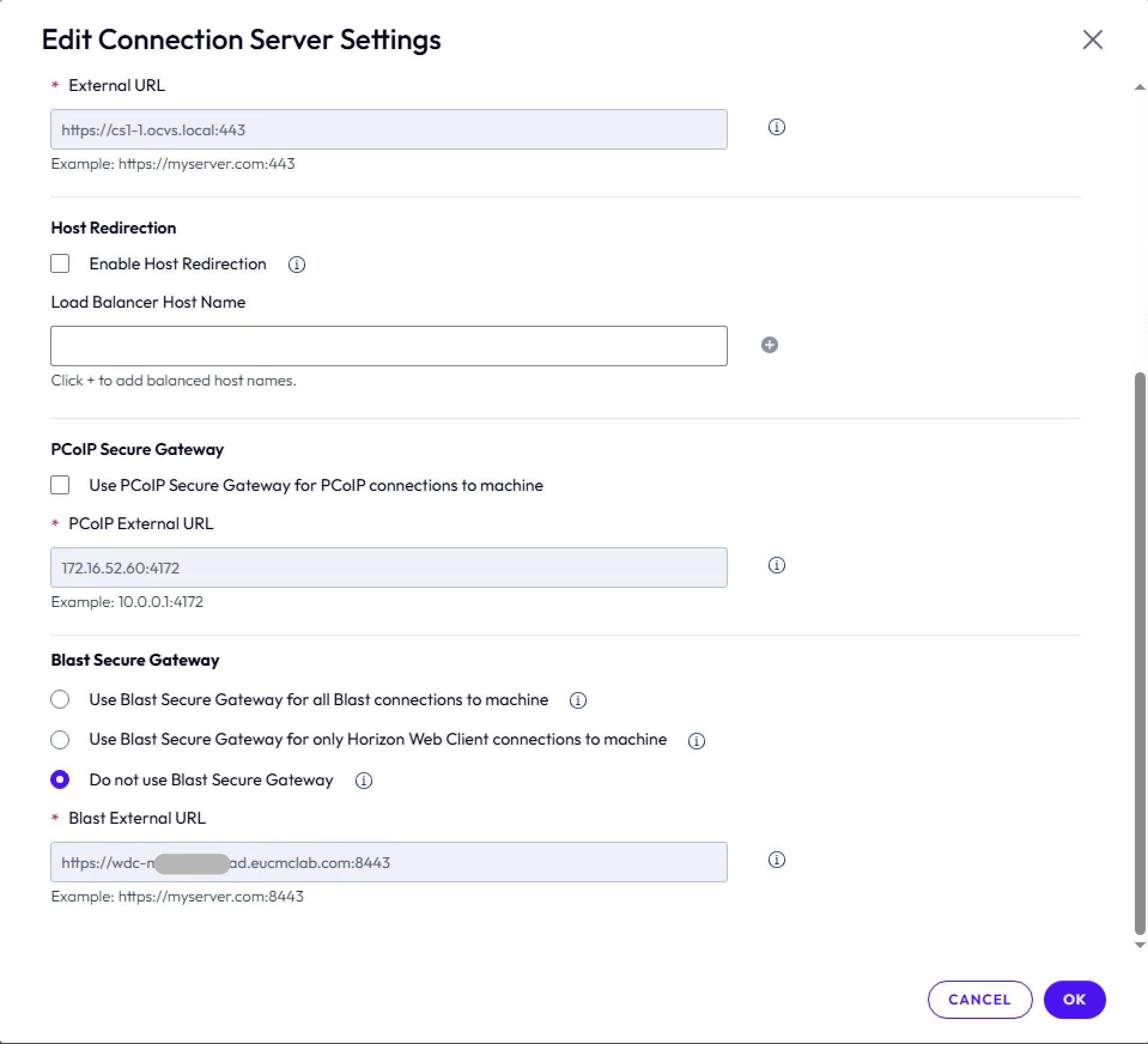

서버에서 연결 서버를 누르고 기본 및 복제 접속 서버가 모두 나열되는지 확인합니다. 기본 접속 서버를 선택하고 편집을 누릅니다.

-

접속 서버 설정 편집 페이지에서 다음 정보를 입력합니다.

- Enable Host Redirection을 선택 해제합니다.

- PCoIP Secure Gateway의 선택을 해제합니다.

- 블래스트 보안 게이트웨이에서 블래스트 보안 게이트웨이를 사용하지 않음을 선택합니다.

복제본 연결 서버에 대해서도 이러한 설정을 반복합니다.

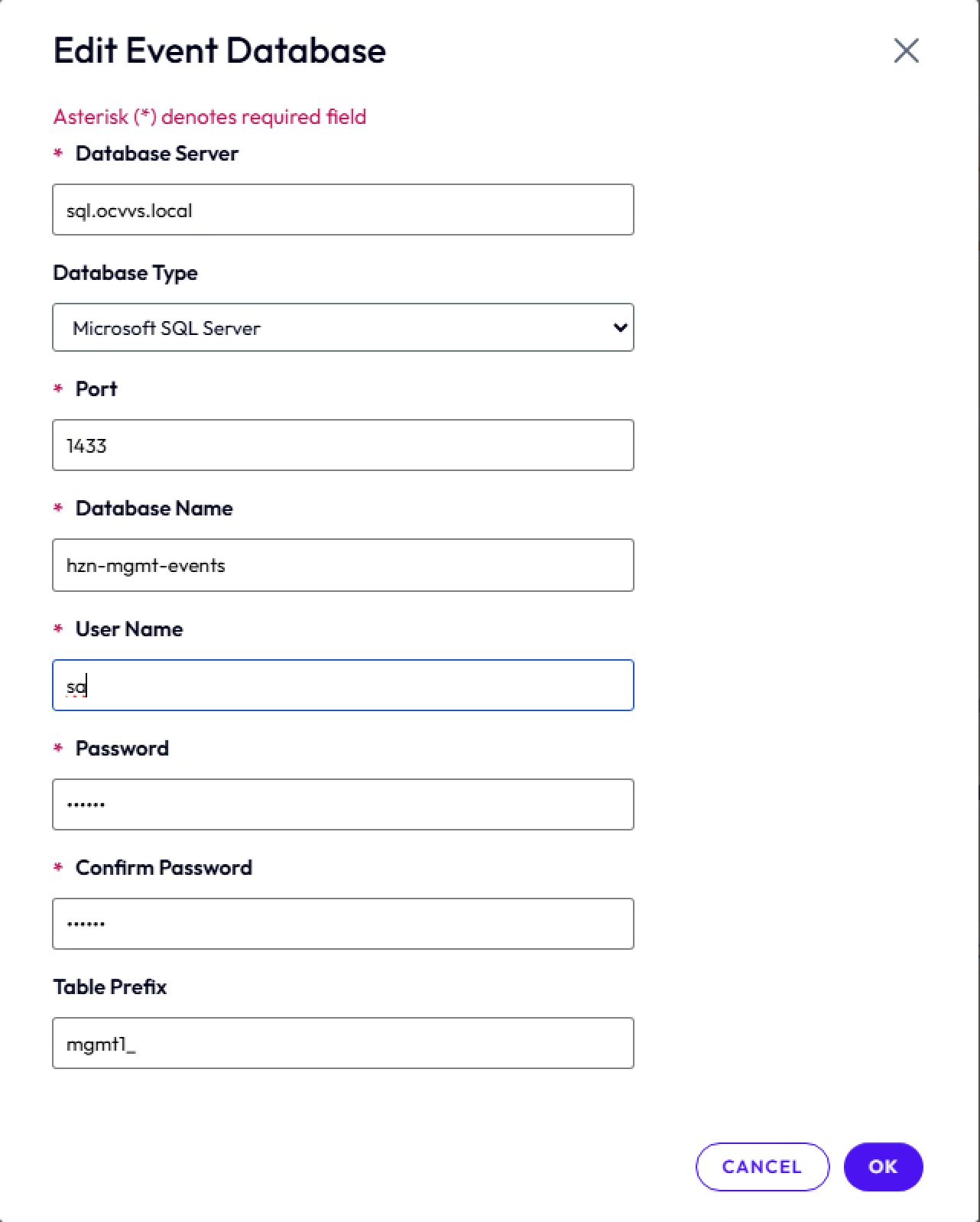

-

연결 서버에 로그인하고 설정 아래의 이벤트 구성으로 이동한 다음 Microsoft SQL Server 데이터베이스를 가리키도록 이벤트 데이터베이스를 구성합니다. 사용자 이름으로

sa를 사용합니다.

-

주: 전역 설정, 데스크톱 풀 및 팜을 구성하는 단계는 요구사항에 따라 달라지고 표준 VMware 구현을 따르므로 이 자습서의 범위를 벗어납니다.

작업 3.2: UAG 배치 및 구성

고가용성 및 확장을 위해 두 개의 UAG 어플라이언스를 배포해야 합니다.

-

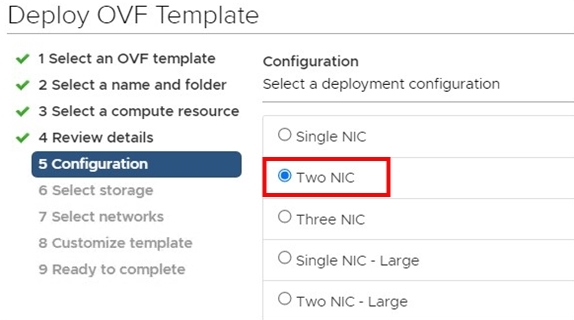

OVF 템플리트 배포 마법사를 실행하고 UAG FIPS(비연방 정보 처리 표준) UAG OVA 번들을 선택합니다. 필요에 따라 컴퓨트 리소스를 선택합니다.

-

구성 페이지에서 두 개의 NIC를 선택하고 다음을 누릅니다.

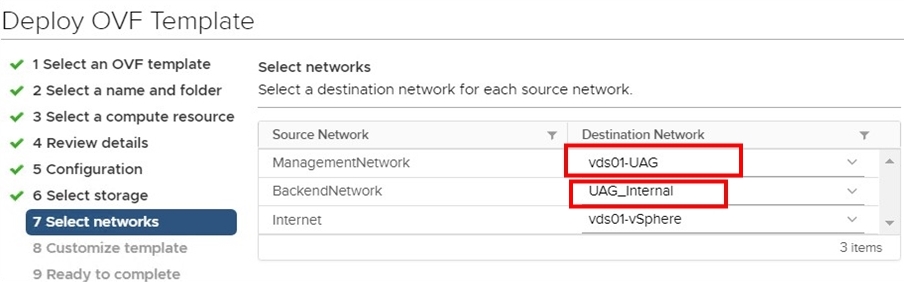

-

네트워크 선택 페이지에서 UAG 분산 포트 그룹으로 ManagementNetwork을 선택하고 NSX 환경에서 생성된 UAG 내부 오버레이 세그먼트로 BackendNetwork를 선택합니다. Internet의 기본값을 그대로 두고 Next를 누릅니다.

-

템플리트 사용자 정의에서 네트워킹 등록 정보, STATICV4를 선택하고 UAG VLAN 네트워크에서 IPv4 주소를 구성합니다. Unified Gateway Appliance 이름에 대한 고유 식별자 이름을 지정합니다.

-

비밀번호 옵션에서 루트 및 관리자 비밀번호를 설정합니다.

-

시스템 등록 정보에서 SSH를 사용으로 설정하고 마법사를 완료합니다.

-

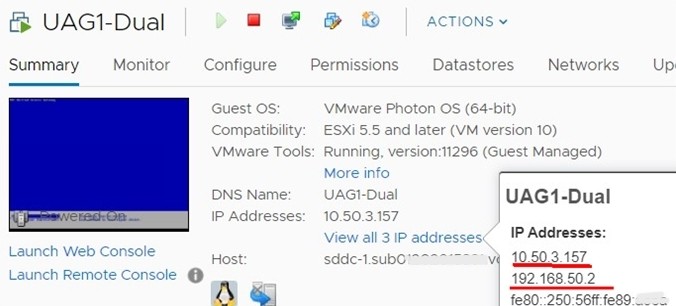

UAG 어플라이언스의 전원을 켭니다. UAG VLAN과 NSX 오버레이 UAG 내부 세그먼트의 IP 주소 두 개가 표시되어야 합니다.

-

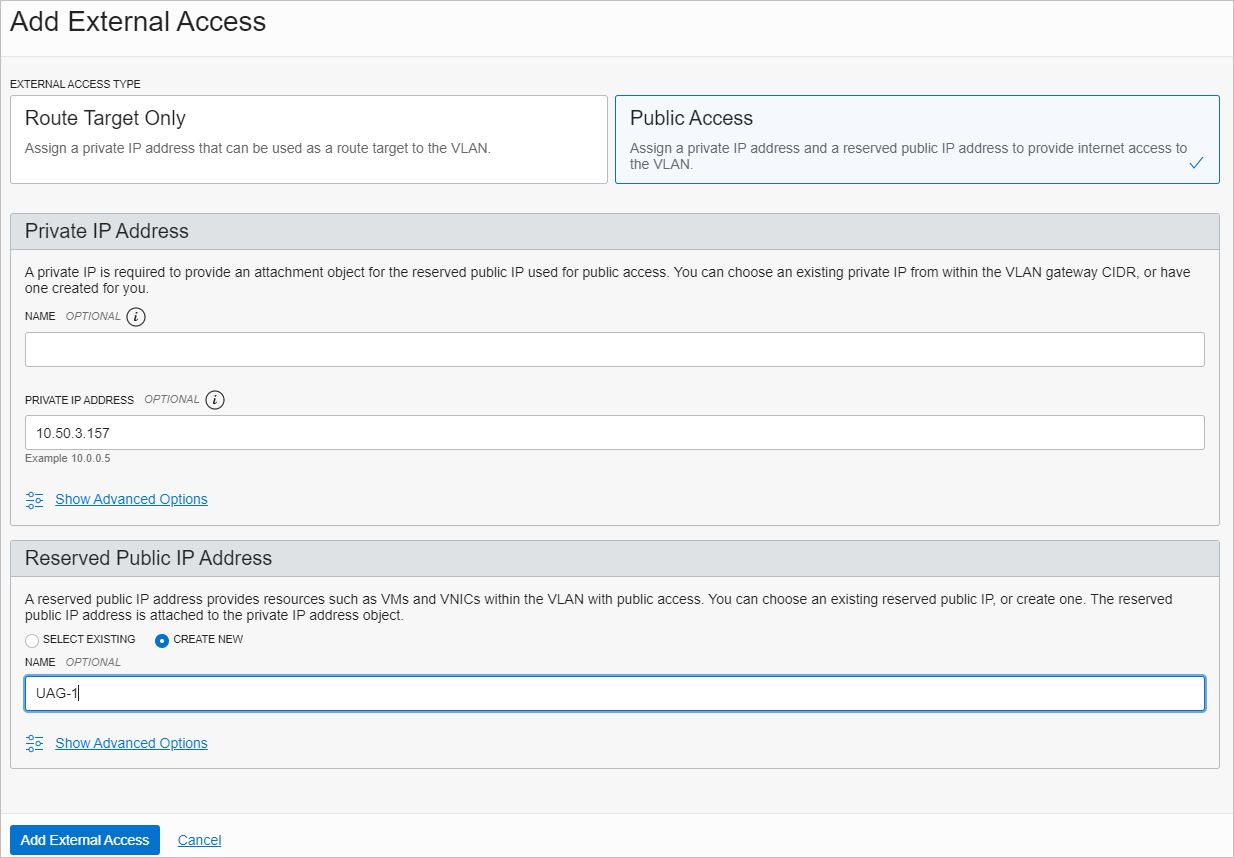

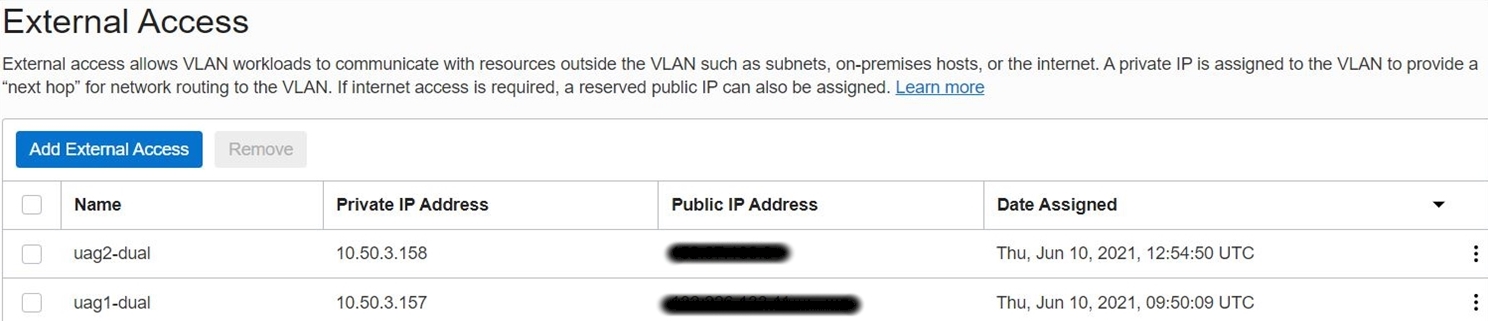

OCI 콘솔에 로그인하여 네트워킹, 가상 클라우드 네트워킹, SDDC VCN, VLAN으로 이동하고 VLAN-SDDC-UAG VLAN을 선택한 다음 외부 액세스를 생성하여 UAG에 대한 퍼블릭 IP 주소를 가져옵니다.

-

외부 액세스 추가를 누르고 공용 액세스를 외부 액세스 유형으로 선택합니다.

-

첫번째 UAG 어플라이언스의 UAG VLAN(예:

10.50.3.157)에서 개인 IP 주소를 입력합니다. -

예약된 공용 IP 주소 섹션에서 새로 생성을 선택하고 고유한 이름을 지정한 다음 외부 액세스 추가를 누릅니다.

주: 8-10단계를 완료하면 UAG 어플라이언스에 대한 개인-공용 IP 주소 매핑이 표시됩니다.

-

두번째 UAG 어플라이언스에 대해 1-11단계를 반복합니다.

주: 이 단계에서는 각 UAG 어플라이언스에 대해 하나의 공용 IP 주소가 있습니다.

-

각 UAG 어플라이언스에 대해 단계 8에서 수신한 공용 IP 주소를 사용하여 공용 DNS 레코드를 만듭니다. 그런 다음 로드 밸런서 세그먼트 및 연결 서버와의 통신을 위해 UAG 어플라이언스에서 경로를 생성합니다.

주: 관리 목적으로 배스천 호스트와 NSX 오버레이 세그먼트 간에 통신이 이루어지며, 이는 웹 GUI(그래픽 사용자 인터페이스)를 통한 UAG 어플라이언스 관리에 필요합니다.

-

대상

192.168.0.0/16에 대한 NSX Edge VIP IP 주소(배스천 호스트에서 UAG 어플라이언스 웹 GUI에 액세스하려는 경우 적용 가능)에 대한 대상 유형으로 프라이빗 IP를 사용하는 배스천 호스트 퍼블릭 서브넷에 항목을 생성합니다. -

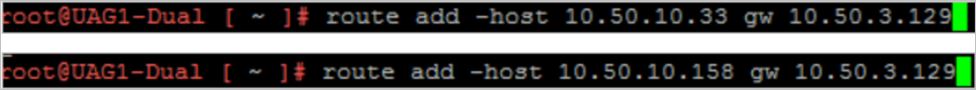

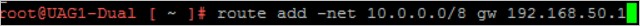

루트 사용자를 사용하여 vSphere에서 UAG 콘솔에 로그인하고 경로 항목을 추가합니다.

-

OCI 로드 밸런서가 배치 및 구성된 후 해당 경로를 추가합니다. 이 두 IP 주소는 UAG 로드 밸런서 건전성 검사 인스턴스에 속합니다.

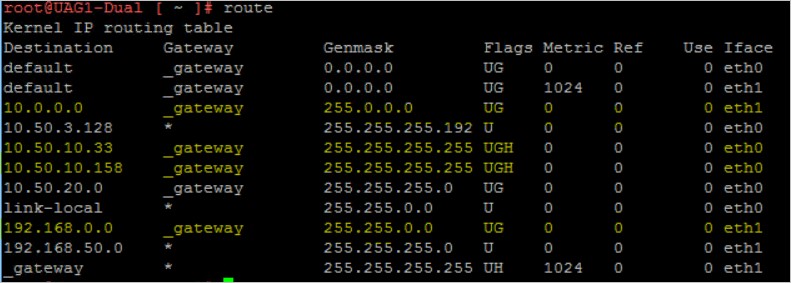

다음 이미지는 오버레이 게이트웨이의 명시적 경로에 대한 전체 범위의 경로 항목을 보여줍니다.

다음 이미지는 이 배치의 모든 세그먼트 부분을 포함하는 오버레이 네트워크를 보여줍니다.

다음 이미지는 UAG 어플라이언스의 경로 요약을 보여줍니다.

참고:

eth0는 VLAN 지원 네트워크에서 가져오고eth1는 오버레이 세그먼트에서 가져옵니다. 노란색으로 표시된 경로 규칙을 참조하십시오.- 계속하기 전에 연결 서버에 대한 전용 OCI 로드 밸런서 구성을 완료하여 LBaaS 가상 IP(VIP)를 얻어야 합니다. 작업 4의 개인 로드 밸런서 배치 및 구성 섹션을 참조하십시오. OCI 로드 밸런서 구성을 완료한 후 이 작업으로 돌아갑니다.

-

획득한 연결 서버 로드 밸런서 VIP에 대한 DNS 레코드를 생성합니다.

-

모든 DNS 레코드가 생성되는 내부 DNS 서버를 가리키도록

/etc/resolv.conf에 항목을 추가합니다. UAG는 연결 서버의 로드 밸런서 VIP의 호스트 이름을 통해 통신해야 합니다. -

https://<private-hostname-ip>:9443/admin를 사용하여 어플라이언스 웹 페이지에 액세스하여 UAG 어플라이언스를 구성합니다. -

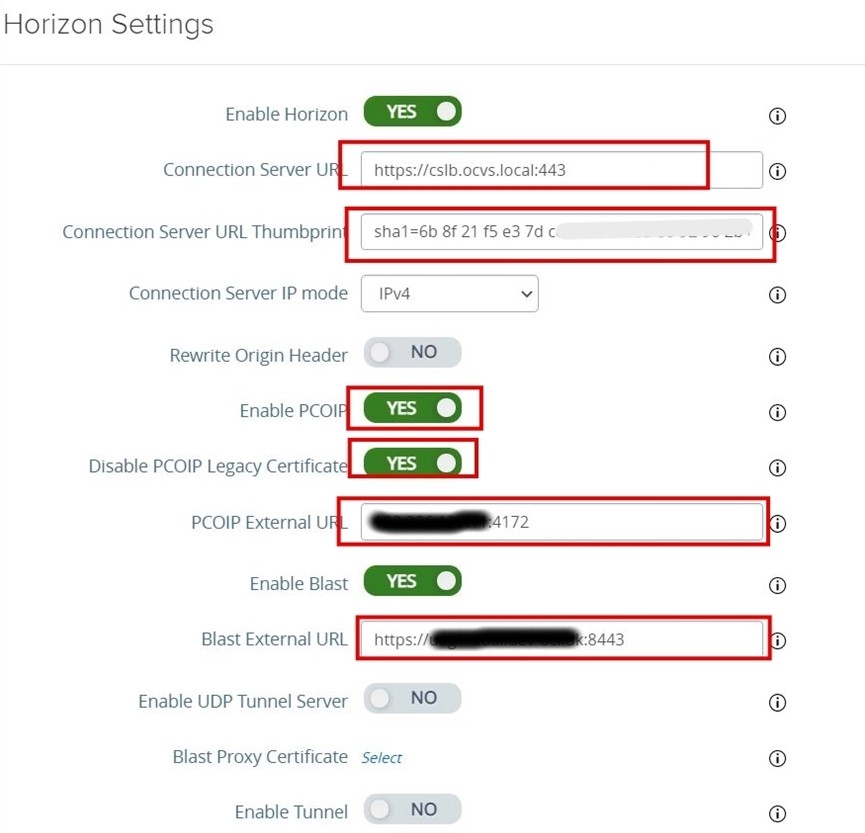

관리 인증서로 로그인하고 일반 설정에서 에지 서비스 설정을 사용으로 설정합니다.

-

접속 서버 URL을 제공하십시오.

주: 이 URL은 표준 및 복제 접속 서버 로드 밸런싱을 수행하는 전용 OCI 로드 밸런서 VIP의 내부 DNS 항목이어야 합니다. 전용 OCI 로드 밸런서 구성의 경우 단계 15 이후의 전용 LBaaS 구성 노트를 참조하십시오.

-

연결 서버 URL 지문을 붙여넣고 연결 서버의 SHA1 지문을 모두 포함해야 합니다.

-

지문을 가져오려면

https://primary-connection-server/admin를 사용하여 연결 서버 URL에 액세스하고 padlock, Certificate, Details를 누른 다음 Thumbprint를 누릅니다. -

복제 서버에 대해 이 과정을 반복합니다.

-

두 지문을 한 줄에 결합합니다.

sha1=6b 8f 21 f5 e3 7d ce 7f b0 8d 33 88 92 96 2b e9 86 3a 24 b3,sha1=6f 5d xx xx xx xx xx xx xx xx xx xx b4 82 7e ae 11 b3 65 4f

-

-

PC over IP(PCoIP)를 사용으로 설정하고 PCOIP 레거시 인증서 사용 안함을 사용으로 설정합니다.

-

PCoIP 외부 URL 필드에

4172포트를 사용하는 UAG 어플라이언스의 공용 IP 주소를 입력합니다. 예를 들어,150.100.222.23:4172입니다. -

Horizon Settings 페이지에서 Enable Blast를 선택하고 Blast External URL을 포트

8443의 UAG 어플라이언스와 연결된 공용 DNS 레코드로 입력합니다. 예를 들어,https://xyz.company.com:8443입니다. 여기서xyz.company.com는 IP150.100.222.23에 대한 퍼블릭 DNS 호스트 레코드입니다.

-

두번째 UAG 어플라이언스에 대해 1-25단계를 반복합니다.

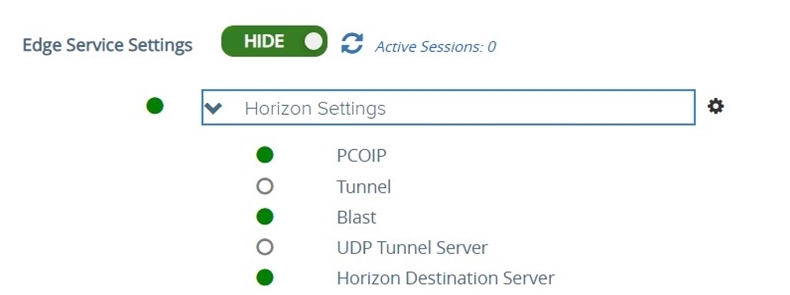

-

구성이 성공하면 UAG 어플라이언스 웹 GUI에서 상태가 녹색으로 표시됩니다.

-

연결 서버 웹 GUI에 로그인하고 UAG가 등록되었는지 확인합니다. 설정, 서버로 이동하고 게이트웨이를 누릅니다.

작업 4: Horizon용 Oracle Cloud Infrastructure Load Balancer(LBaaS) 옵션 선택

적절한 Horizon 로드 균형 조정 방법을 선택하려면 데스크탑 사용자 기반의 수신 및 송신 트래픽 패턴을 결정해야 합니다. 다음은 일반적으로 사용되는 방식입니다.

-

방법 1: 내부 연결 클라이언트에 대해서만 수행합니다(사용자가 연결 서버에 연결).

이 방법에서는 내부 네트워크 내에서만 연결이 생성되며 클라이언트는 SDDC 네트워크에 있는 연결 서버에 직접 연결할 수 있습니다. 이 경우 클라이언트가 데스크탑에 액세스할 수 있도록 UAG/게이트웨이를 건너뛰어야 할 수 있습니다.

- 프라이빗 OCI 로드 밸런서 구성만 수행합니다.

- 전용 OCI 로드 밸런서 배포 및 구성 섹션을 참고하세요.

-

방법 2: 내부 및 외부 사용자 액세스를 수행합니다.

이 방법에서는 공용 및 전용 OCI 로드 밸런서가 모두 배포됩니다.

- 공용 OCI 로드 밸런서 배포 및 구성 섹션을 참조하십시오.

- 개인 OCI 로드 밸런서 배포 및 구성 섹션을 참조하십시오.

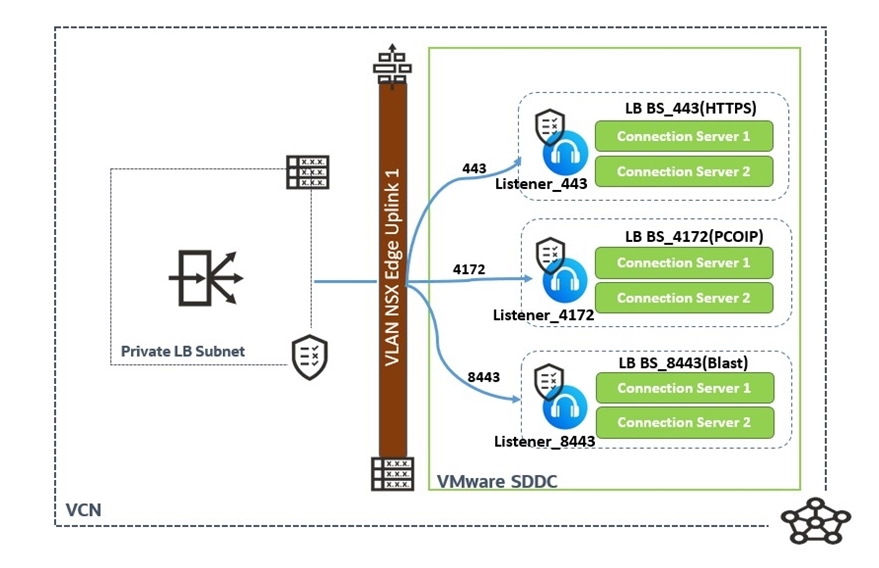

프라이빗 OCI 로드 밸런서 배치 및 구성

이 섹션에서는 접속 서버에 대한 OCI 고유 LBaaS를 구성하는 단계에 대해 설명합니다. 자세한 내용은 다음 구조를 참조하십시오.

주: 다음 표에서는 LBaaS에 대한 백엔드, 리스너, 포트 및 프로토콜 구성을 나열합니다.

| 백엔드 집합 | 백엔드 | 리스너 | 포트 | 프로토콜 |

|---|---|---|---|---|

| BS_443(HTTPS) | 연결 서버 1 및 연결 서버 2 | Listener_443 | 443 | TCP |

| BS_4172(PCOIP) | 연결 서버 1 및 연결 서버 2 | Listener_4172 | 4172 | TCP |

| BS_8443(Blast) | 연결 서버 1 및 연결 서버 2 | Listener_8443 | 8443 | TCP |

-

OCI 콘솔에 로그인하여 네트워킹으로 이동하고 로드 밸런서를 선택합니다. 영역 및 컴파트먼트를 원하는 컴파트먼트 및 영역으로 변경합니다.

-

로드 밸런서 생성을 누르고 유형에 대해 로드 밸런서를 선택합니다. 네트워크 로드 밸런서를 선택하지 마십시오.

-

로드 밸런서의 이름을 입력하고 가시성 유형에 대해 전용을 선택합니다. 대역폭 섹션에서 Flexible Shapes를 선택하고 필요한 최소 및 최대 대역폭을 선택합니다.

-

이전 작업에서 생성된 VCN 및 프라이빗 서브넷을 선택하여 프라이빗 LBaaS을 호스트하고 다음을 누릅니다.

-

IP 해시를 로드 균형 조정 정책으로 선택합니다.

주: 이 단계에서 백엔드를 추가하지 마십시오(나중에 추가하겠습니다).

-

건전성 검사 정책 프로토콜을 TCP로 선택하고 Port를

443로 변경합니다. 간격 및 시간 초과에 대한 기본 설정은 그대로 둡니다. 다음을 눌러 리스너를 추가합니다. -

리스너의 Name(이름)을 입력하고 TCP를 리스너 트래픽 유형으로 선택합니다.

443를 Port로 지정하고 기본 설정을 그대로 둡니다.주: CA 서명 인증서를 사용하려는 경우 리스너 트래픽 유형으로 HTTPS를 선택하고 적합한 SSL 인증서를 업로드하십시오. 자세한 내용은 OCI LBaaS 설명서를 참고하세요.

-

제출을 누르고 로드 밸런서 상태가 녹색이 될 때까지 기다립니다.

-

이 섹션 앞부분의 표에 따라 백엔드 및 리스너를 추가합니다.

-

LBaaS 전용 IP를 기록하고 Horizon 연결 서버의 VIP URL이라고 하는 내부 DNS 레코드를 생성합니다.

-

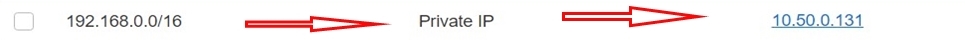

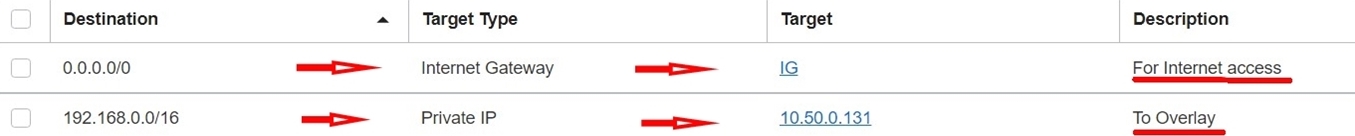

대상 유형이 NSX 오버레이 VIP인 프라이빗 LBaaS 서브넷에 대한 경로 규칙을 추가합니다. 다음 이미지는 프라이빗 LBaas에 대한 경로 테이블을 보여줍니다. 예제에서는

192.168.0.0/16가 관리를 위한 NSX 오버레이 서브넷이고10.50.0.131는 NSX Edge 업링크 VLAN용 업링크 인터페이스임을 보여줍니다. 이렇게 하면 세 개의 오버레이 세그먼트가 모두 포함됩니다.

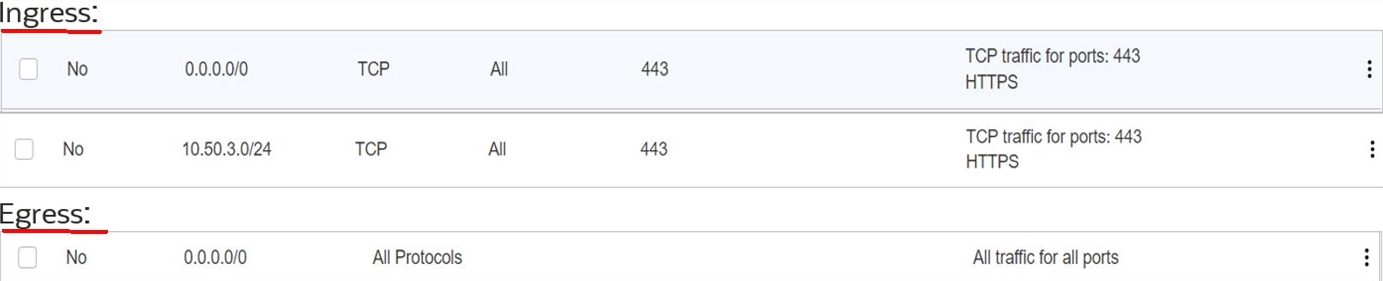

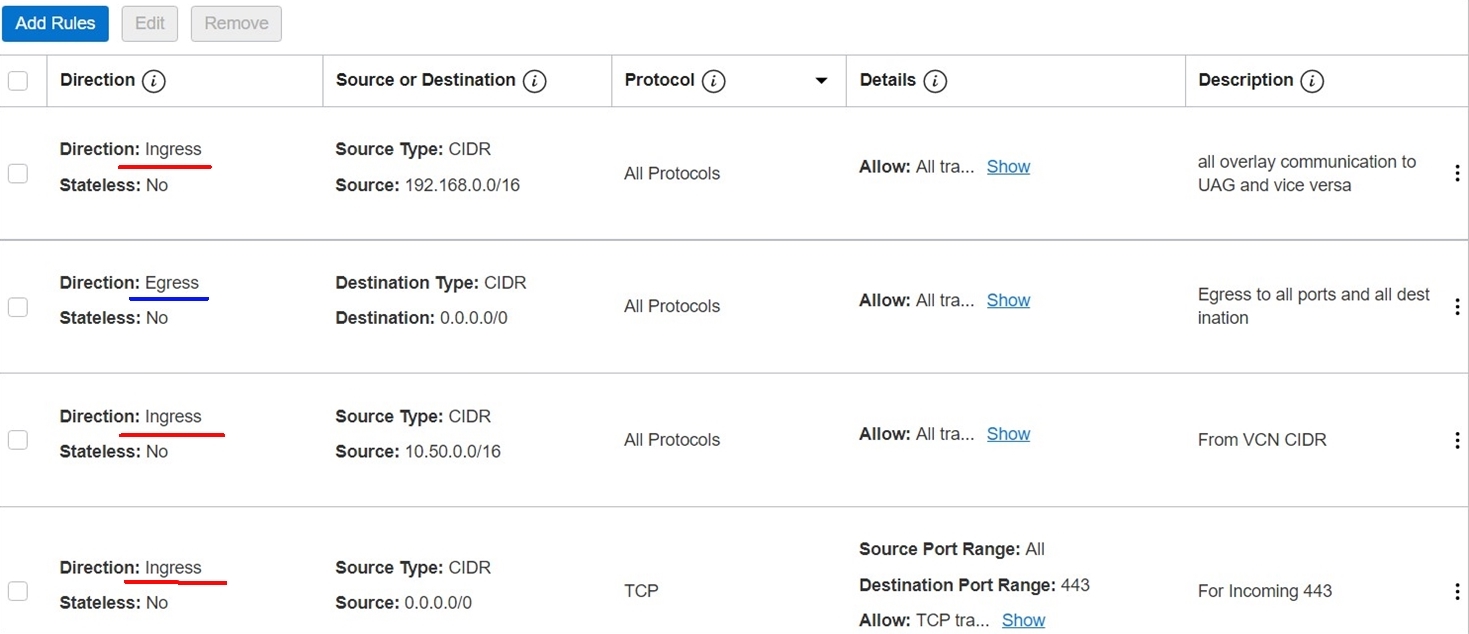

-

NSX 오버레이 세그먼트의 통신을 수락하도록 프라이빗 LBaaS 서브넷 보안 규칙을 업데이트합니다. 다음 이미지는 프라이빗 OCI 로드 밸런서의 보안 목록을 보여줍니다. 보안 규칙은 NSX 오버레이 서브넷에서 LBaaS으로의 통신을 허용합니다.

수신:

송신:

-

NSX-Edge-Uplink1의 네트워크 보안 그룹을 업데이트하여 LBaaS 전용 서브넷의 통신을 수락합니다. 다음 이미지는 NSX-Edge-Uplink1 네트워크 보안 그룹을 보여줍니다. 여기서

10.50.10.0/24은 LBaaS 전용 서브넷 CIDR입니다.

-

공용 OCI 로드 밸런서 배치 및 구성

이 섹션에서는 UAG 외부 액세스를 위한 OCI 고유 LBaaS 구성 단계에 대해 설명합니다. 자세한 내용은 다음 구조를 참조하십시오.

주: 다음 표에서는 LBaaS에 대한 백엔드, 리스너, 포트 및 프로토콜 구성을 나열합니다.

| 백엔드 집합 | 백엔드 | 리스너 | 프로토콜 | 포트 |

|---|---|---|---|---|

| BS_443(HTTPS) | 통합 액세스 게이트웨이 1 및 통합 액세스 게이트웨이 2 | Listener_443 | TCP | 443 |

-

OCI 콘솔에 로그인하여 네트워킹으로 이동하고 로드 밸런서를 선택합니다. 영역 및 컴파트먼트를 원하는 컴파트먼트 및 영역으로 변경합니다.

-

로드 밸런서 생성을 누르고 로드 밸런서를 유형으로 선택합니다. 네트워크 로드 밸런서를 선택하지 마십시오.

-

로드 밸런서의 이름을 입력하고 공용을 가시성 유형으로 선택합니다. Reserved IP Address(예약된 IP 주소)를 누르고 Create new reserved IP address(새 예약된 IP 주소 만들기)를 선택합니다. IP 이름을 입력하고 컴파트먼트를 선택합니다.

-

대역폭 섹션에서 유연한 구성을 선택하고 필요한 최소 및 최대 대역폭을 선택합니다.

-

이전 작업에서 생성된 VCN 및 퍼블릭 서브넷을 선택하여 퍼블릭 LBaaS을 호스트하고 다음을 누릅니다.

-

IP 해시를 로드 균형 조정 정책으로 선택합니다.

주: 이 단계에서는 백엔드를 추가하지 마십시오. 나중에 추가하겠습니다.

-

상태 검사 정책 지정 섹션에서 TCP를 선택하고 포트를

443로 변경합니다. 간격 및 시간 초과에 대한 기본 설정은 그대로 둡니다. 다음을 눌러 리스너를 추가합니다. -

리스너의 Name(이름)을 입력하고 TCP를 리스너 트래픽 유형으로 선택합니다. 포트

443을 지정하고 기본 설정을 그대로 둡니다.주: CA 서명 인증서를 사용할 계획인 경우 HTTPS를 리스너 트래픽 유형으로 선택하고 적합한 SSL 인증서를 업로드합니다. 자세한 내용은 OCI LBaaS 설명서를 참고하세요.

-

제출을 누르고 로드 밸런서 상태가 녹색이 될 때까지 기다립니다.

-

이 섹션 앞부분의 표에 따라 백엔드 및 리스너를 추가합니다.

-

LBaaS 퍼블릭 IP를 기록하고 VDI 인프라에 대한 퍼블릭 액세스를 위한 외부 DNS 레코드를 생성합니다.

-

퍼블릭 OCI 로드 밸런서 서브넷의 경로 테이블 항목을 추가합니다.

다음 이미지는 퍼블릭 LBaaS 서브넷에 대한 경로 테이블 항목을 보여줍니다.

다음 이미지는

VLAN-SDDC-UAG에 대한 경로 테이블 항목을 보여줍니다. UAG VLAN을 만드는 동안 이 단계를 수행했습니다. UAG VLAN 만들기 단계를 수행한 경우 UAG VLAN에 대한 경로 테이블에 유사한 경로 항목이 표시되어야 합니다.

다음 이미지는 공용 LBaaS에 대한 네트워크 통신 보안 목록 및 네트워크 보안 그룹 규칙을 보여줍니다. 이 예에서

10.50.3.0/24은 Horizon UAG 어플라이언스에 대한 VLAN 서브넷입니다.다음 이미지는 SDDC UAG VLAN에 대한 네트워크 보안 그룹을 보여줍니다. 이 단계는 초기 단계에서 UAG VLAN 만들기 프로세스 중에 이미 다룹니다. UAG VLAN 만들기 단계를 수행한 경우 다음 이미지와 유사한 네트워크 보안 그룹이 표시되어야 합니다.

퍼블릭 및 프라이빗 OCI 로드 밸런서 구성을 완료한 후 Horizon Client를 사용하여 Horizon 설정을 테스트할 수 있습니다.

관련 링크

승인

-

Authors - Ryan Patel(마스터 수석 클라우드 아키텍트), Devendra Gawale(클라우드 솔루션 아키텍트)

-

제공자 - Adeel Amin(클라우드 솔루션 아키텍트)

추가 학습 자원

docs.oracle.com/learn에서 다른 랩을 탐색하거나 Oracle Learning YouTube 채널에서 더 많은 무료 학습 콘텐츠에 액세스하세요. 또한 education.oracle.com/learning-explorer를 방문하여 Oracle Learning Explorer가 되십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Deploy Omnissa Horizon 8 on Oracle Cloud VMware Solution

G36175-01

Copyright ©2025, Oracle and/or its affiliates.