Conectividade GoldenGate do OCI

Conectando-se à sua implantação

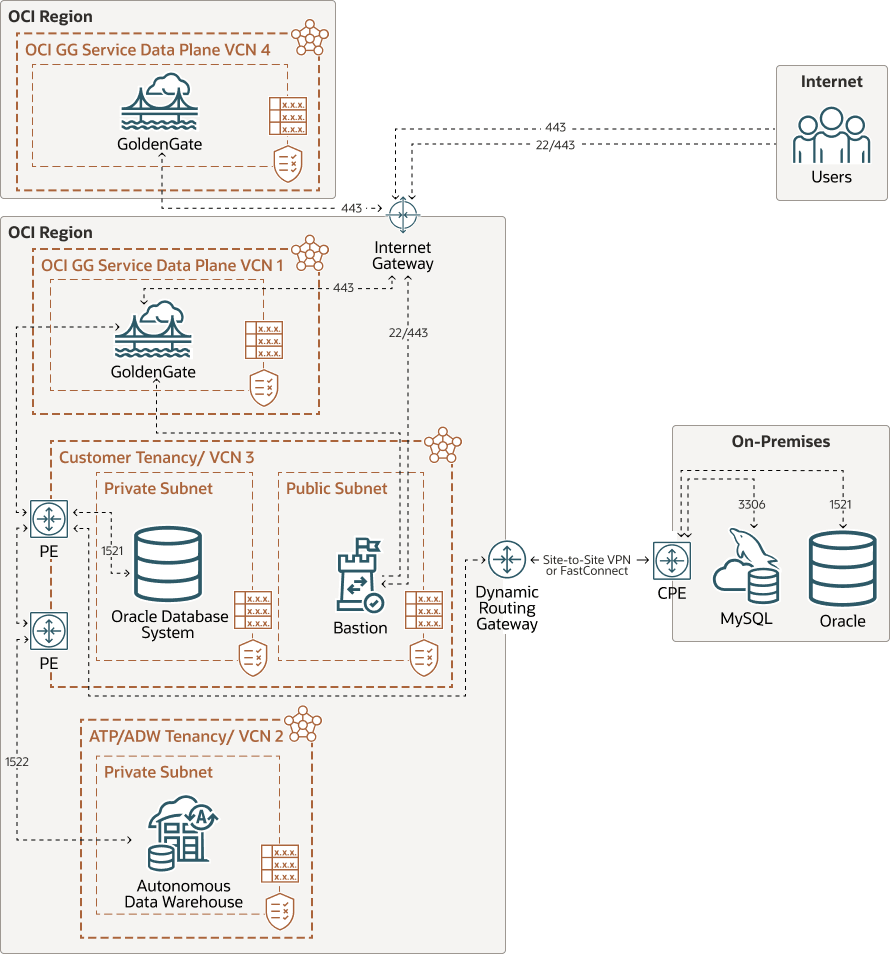

As implantações do Oracle Cloud Infrastructure (OCI) GoldenGate estão localizadas em uma área segura no OCI fora da sua tenancy e sua rede não está conectada à sua rede. Ao criar uma implantação, você deve selecionar uma sub-rede privada na qual um ponto final privado com um IP privado seja criado para a implantação. Você pode acessar a implantação do GoldenGate por meio desse IP privado na porta TCP 443.

Por padrão, toda a conectividade de rede com o OCI GoldenGate é criptografada com TLS quando você se conecta ao URL da Console da implantação. O nome do domínio do URL da Console é registrado no resolvedor de DNS da VCN selecionada para o IP privado da implantação.

Opcionalmente, você pode ativar o acesso público à sua implantação do GoldenGate. Você deve selecionar uma sub-rede pública na mesma VCN que o ponto final privado da implantação e o OCI GoldenGate cria um Balanceador de Carga Flexível com um IP público na sub-rede selecionada. Para obter detalhes, consulte Criar uma implantação.

Você pode acessar uma implantação do OCI GoldenGate por meio de sua console de implantação. A conectividade com a console de implantação é feita por HTTPS pela porta 443. O OCI GoldenGate se conecta aos Bancos de Dados Oracle usando as portas padrão 1521 ou 1522 e aos bancos de dados MySQL usando a porta padrão 3306. Para destinos de Big Data, o OCI GoldenGate estabelece conexão usando a porta 443.

Estabelecendo conexão com sua origem e seus destinos

Ao criar conexões, você deve especificar um Método de Roteamento de Tráfego. Suas opções são:

- Ponto final compartilhado

- Este é o modo padrão. A conexão usa o ponto final privado da implantação designada para estabelecer conexão com a origem de dados ou o destino.

- O tráfego da conexão se origina dos IPs de Entrada da implantação designada. Certifique-se de que você tenha as políticas de rede apropriadas para criar e designar a conexão a uma implantação.

- Use Regras de Segurança e regras de Roteamento da VCN para garantir a conectividade de rede dos IPs de Entrada com a origem de dados ou o destino.

- Os NSGs (Grupos de Segurança de Rede) designados à implantação também se aplicam ao tráfego da conexão. Saiba mais sobre o NSGs.

- Todas as conexões compartilhadas designadas à mesma implantação compartilham a mesma largura de banda da rede.

- Ponto final dedicado:

- A conexão tem seu próprio ponto final privado dedicado na sub-rede selecionada com seus próprios IPs de Entrada. O tráfego dessa conexão se origina desses dois endereços IP.

- A sub-rede da conexão pode estar em uma VCN diferente da sub-rede da implantação.

- Várias implantações podem usar a mesma conexão dedicada. Se várias implantações usarem a mesma conexão dedicada, elas compartilharão a largura de banda da rede do ponto final privado da conexão.

Estabelecendo conexão com origens e destinos de dados públicos

O tráfego do GoldenGate sempre percorre a sua VCN, independentemente do método de roteamento da conexão ou da localização da origem de dados ou do destino. Se quiser estabelecer conexão com bancos de dados públicos, certifique-se de:

- Configure um Gateway NAT para permitir que dispositivos de rede sem um IP público se conectem à internet. As conexões não têm um IP público e seus IPs de Entrada estão sempre no espaço de endereço da sua VCN. Saiba mais sobre Gateways NAT.

- Adicione regras de Roteamento que roteiam o tráfego para a internet por meio do Gateway NAT. Por padrão, as sub-redes públicas no OCI roteiam o tráfego da internet por meio de um Gateway de Internet, enquanto as sub-redes privadas o roteiam por meio de um Gateway NAT. É por isso que você deve selecionar uma sub-rede privada para sua implantação, a fim de permitir a conexão com destinos públicos.

O tráfego da sua conexão será originado do endereço IP público do Gateway NAT. Se quiser ativar o controle de acesso à rede no banco de dados de origem ou de destino, ative a conectividade com base nesse endereço IP.

Alguns serviços públicos da OCI, como o Autonomous AI Database e o OCI Streaming, podem ser acessados por meio de um Gateway NAT e um Gateway de Serviço. Quando ambos estão disponíveis em uma VCN, a rota mais específica é usada, que é o Gateway NAT. Se o Gateway NAT for usado, a ACL (Access Control List) do banco de dados de destino deverá ativar conexões da VCN (consulte Restrições e observações da Lista de Controle de Acesso).

Considerações de rede

Os requisitos de rede do Oracle GoldenGate são os seguintes:

- Extract: O desempenho poderá ser afetado se a latência for maior que 80 milissegundos (ms). Para Integrated Extract, somente as alterações nas tabelas que estão sendo capturadas são enviadas ao próprio processo Extract.

- Replicat: O desempenho poderá ser afetado se a latência entre o OCI GoldenGate e o destino for maior que 5ms.

- Para comunicação do Oracle GoldenGate com o Oracle GoldenGate: Se você estiver capturando 100% dos dados, os arquivos de trilha aumentarão em 30-40% do volume de redo log gerado. Isso significa que o Oracle GoldenGate envia de 30 a 40% do volume de redo log gerado pela rede. Se a rede não puder ser dimensionada para esse volume, você poderá ativar a compactação nos dados do arquivo de trilha enviados pela rede. Esta compressão pode tipicamente alcançar 8: 1 taxa de compressão ou melhor. Você também pode modificar o tamanho e os buffers do soquete da janela TCP.

Exemplo: Replicação da Oracle on-premise no Autonomous AI Lakehouse

Neste exemplo, a implantação do OCI GoldenGate pode ser acessada pela internet pública usando a porta 443.

Conforme mencionado acima, você deve adicionar as regras de segurança de sub-rede apropriadas para permitir a conectividade dos endereços IPs de Entrada listados na página Detalhes da Conexão no IP privado do nó do banco de dados. Qualquer FQDN fornecido deve ser resolvível na sub-rede selecionada.

Para estabelecer conexão com o Autonomous AI Lakehouse (ALK), o OCI GoldenGate também cria um ponto final privado na porta 1522, a menos que você tenha selecionado "Acesso seguro de qualquer lugar".

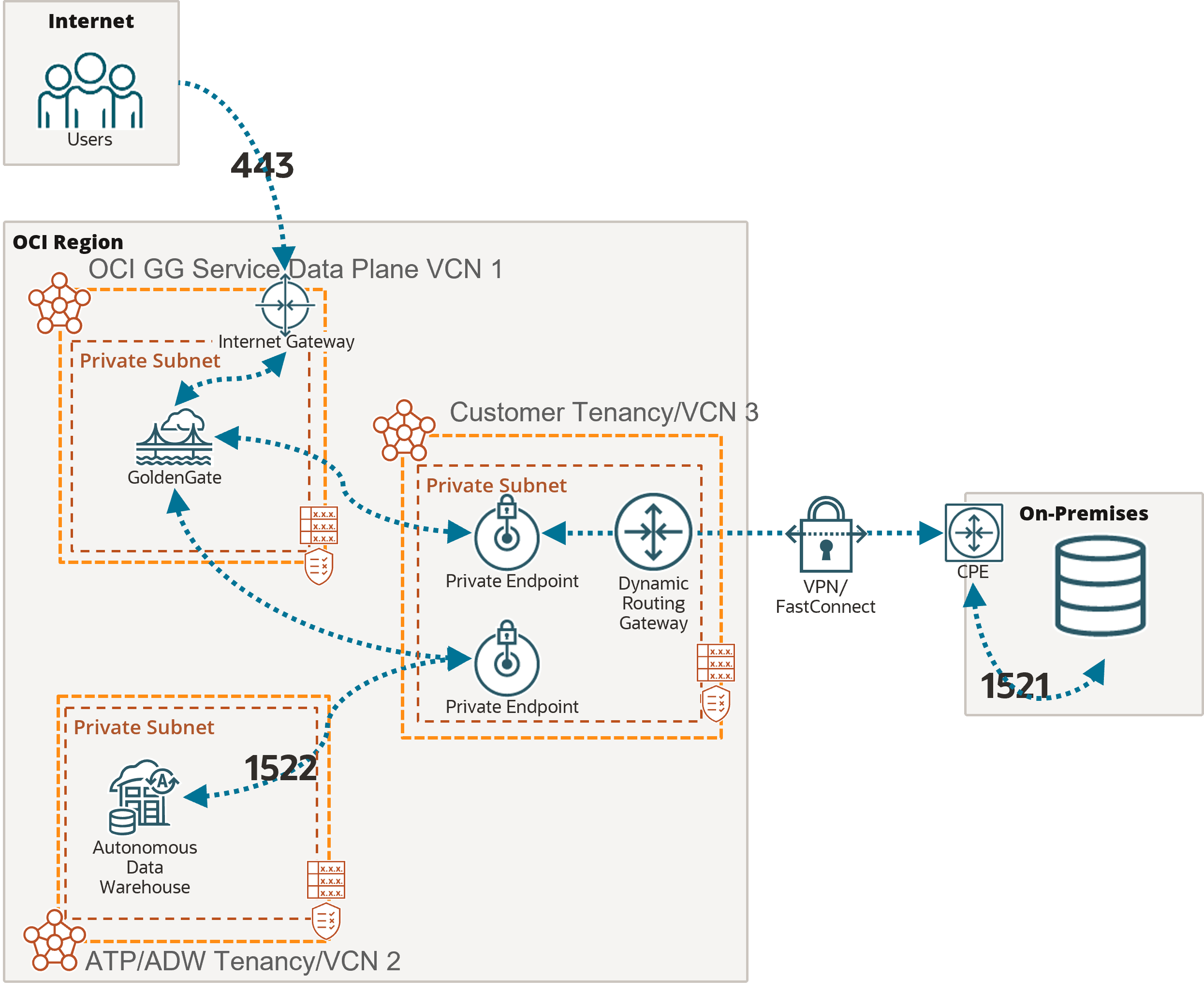

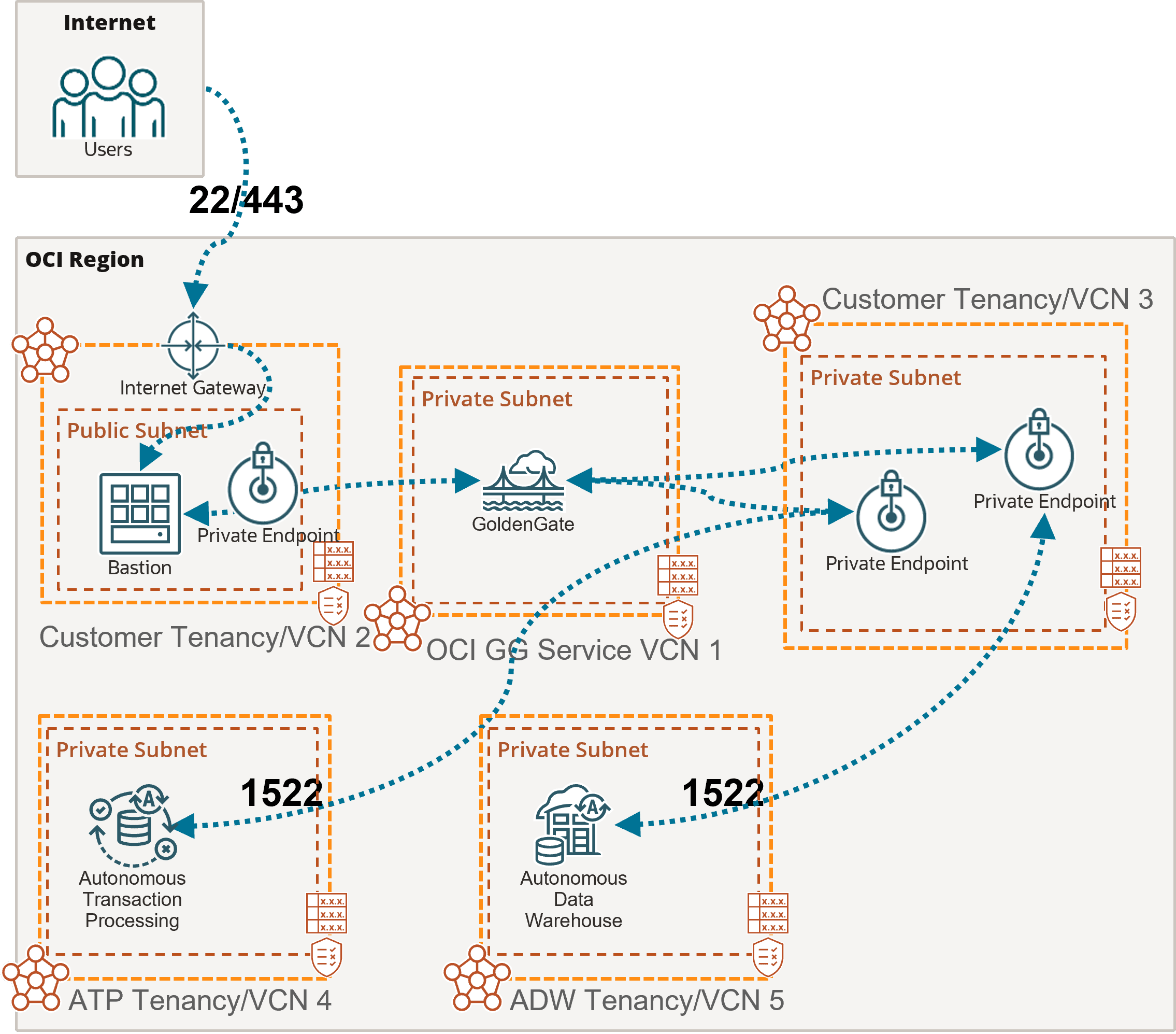

Exemplo: replicação do Autonomous AI Transaction Processing para o Autonomous AI Lakehouse

Neste exemplo, a implantação do OCI GoldenGate só pode ser acessada usando um ponto final privado de dentro da rede OCI ou por meio de um bastion host que protege o acesso aos recursos da OCI. Consulte Estabelecer Conexão com o Oracle Cloud Infrastructure GoldenGate usando um IP privado para obter mais detalhes.

Para estabelecer conexão com o Autonomous AI Transaction Processing (ATP) e o Autonomous AI Lakehouse (ALK), o OCI GoldenGate cria pontos finais privados na porta 1522, a menos que você tenha selecionado "Secure access from everywhere".

Se você selecionar o Autonomous AI Database ao criar a conexão, o ponto final privado será criado automaticamente. Caso contrário, você poderá informar sua configuração do Autonomous AI Database manualmente e selecionar 'Ponto final compartilhado' para reutilizar o ponto final privado da implantação criado na sub-rede selecionada durante a criação da implantação. As regras de segurança de sub-rede apropriadas e a configuração de resolução de DNS são de sua responsabilidade nessa sub-rede.

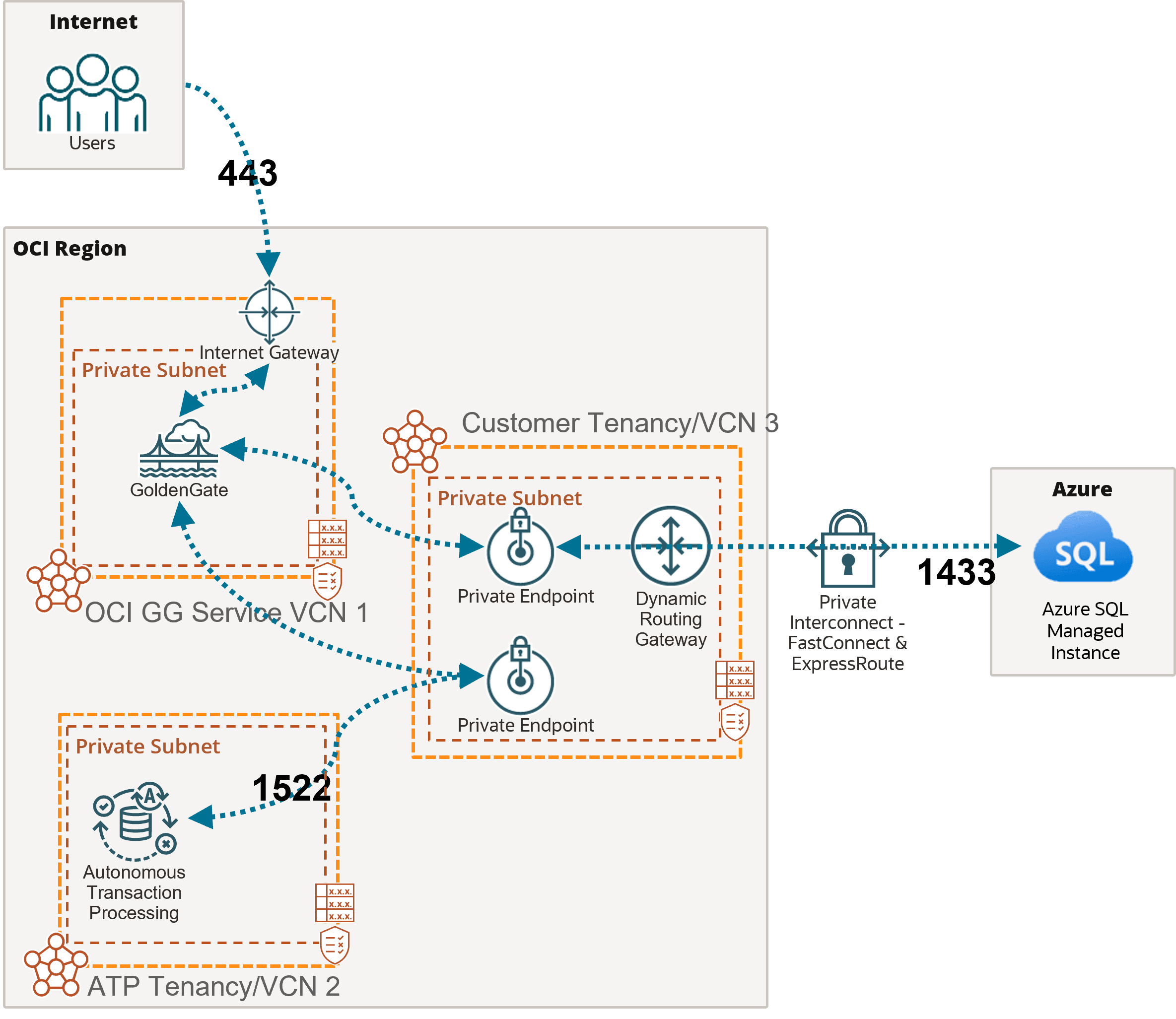

Exemplo: Replicação da Instância Gerenciada de SQL do Azure em Processamento Autônomo de Transações de IA

Neste exemplo, a implantação do OCI GoldenGate pode ser acessada pela internet pública usando a porta 443.

Conforme mencionado acima, você deve adicionar as regras de segurança de sub-rede apropriadas para permitir a conectividade dos endereços IPs de Entrada listados na página Detalhes da conexão no IP privado do nó do banco de dados. Qualquer FQDN fornecido deve ser resolvível na sub-rede selecionada.

Neste exemplo, o tráfego de rede passa por uma interconexão privada entre o OCI e o Azure com FastConnect e ExpressRoute. A porta 1433 é usada para conexões privadas. As conexões com a Instância Gerenciada por SQL do Azure pela internet pública geralmente usam a porta 3342.

Para estabelecer conexão com o ATP (Autonomous AI Transaction Processing), o OCI GoldenGate cria um ponto final privado na porta 1522, a menos que você tenha selecionado "Acesso seguro de qualquer lugar".