Integrar com o Oracle Identity Governance

Você pode fazer a integração com o Oracle Identity Governance (OIG) para permitir a orquestração de identidade, automatizando a integração de contas e direitos, funções e reconciliação de contas. É possível integrar apenas um aplicativo OIG ativo por vez.

Componentes Certificados

O sistema de destino pode ser qualquer um dos seguintes:

- Oracle Identity Governance 12.2.1.4 Número da Correção do Pacote 11 (12.2.1.4.220703) ou posterior. Se a versão atual do Oracle Identity Governance não for compatível, entre em contato com o Serviço Oracle Support, que pode organizar um patch para o sistema Oracle Identity Governance

- Oracle Identity Governance 14.1.2.1.0 ou posterior.

Pré-requisitos

Os dados de origem do Oracle Identity Governance devem atender aos seguintes requisitos no Oracle Access Governance

Etapa 1: Ativar Indicador Certificável para Aplicação, Direitos e Atribuições

O flag Certificável deve ser selecionado para aplicativos, direitos e funções da seguinte forma:

- Indicador Selecionar Certificável para Aplicativos e Direitos

- Acesse o aplicativo de autoatendimento do Oracle Identity Governance.

- Vá para Gerenciar e, em seguida, Solicitação Própria

- Procure o aplicativo e selecione o ícone de informações.

- Selecione o indicador Certificável.

- Para Funções,

- Acesse o aplicativo de autoatendimento do Oracle Identity Governance.

- Vá para Gerenciar e Funções

- Procure a função e selecione o ícone de informações.

- Em Atributos de Catálogo, marque a caixa de seleção Certificável.

Etapa 2: Conceder Tipos no Oracle Identity Governance

Como usuário no Oracle Identity Governance, você deve ter os seguintes tipos de concessão:

- Contas e Direitos de Provisão Direta

- Solicitar Contas e Direitos de Provisão

- Contas e Direitos Reconciliados dos alvos

- Contas e Direitos Carregados em Massa

- Atribuição de Provisão Direta ou de Solicitação associada à política de acesso

Etapa 3: Obter URL JDBC

Você precisa do URL JDBC do OIG nas definições de conexão.

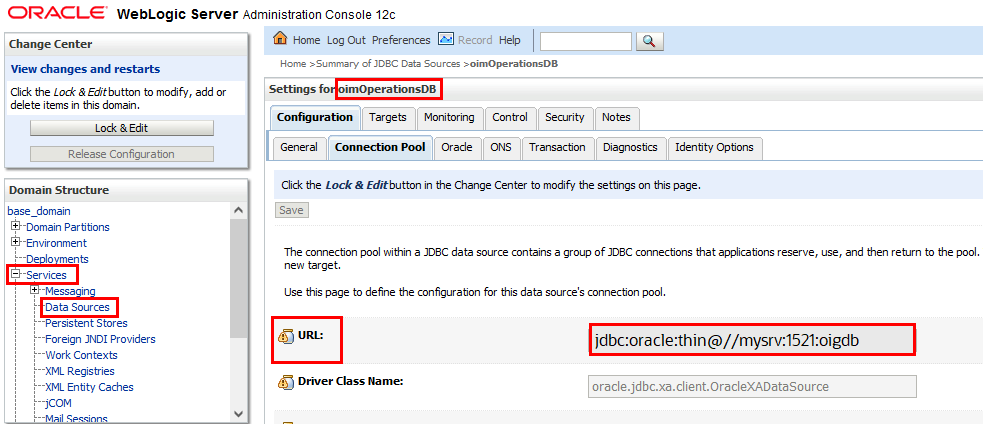

- Acesse a Console de Administração doOracle WebLogic Server associada à instância do Oracle Identity Governance.

- Navegue até Serviços → Origens de Dados.

- Selecione oimOperationsDB na guia Configurações.

- Selecione Pool de Conectões e copie o valor no campo URL: para usar como o URL JDBC do Oracle Identity Governance.

Referência:

Etapa 4: Obter o URL do Servidor do Oracle Identity Governance

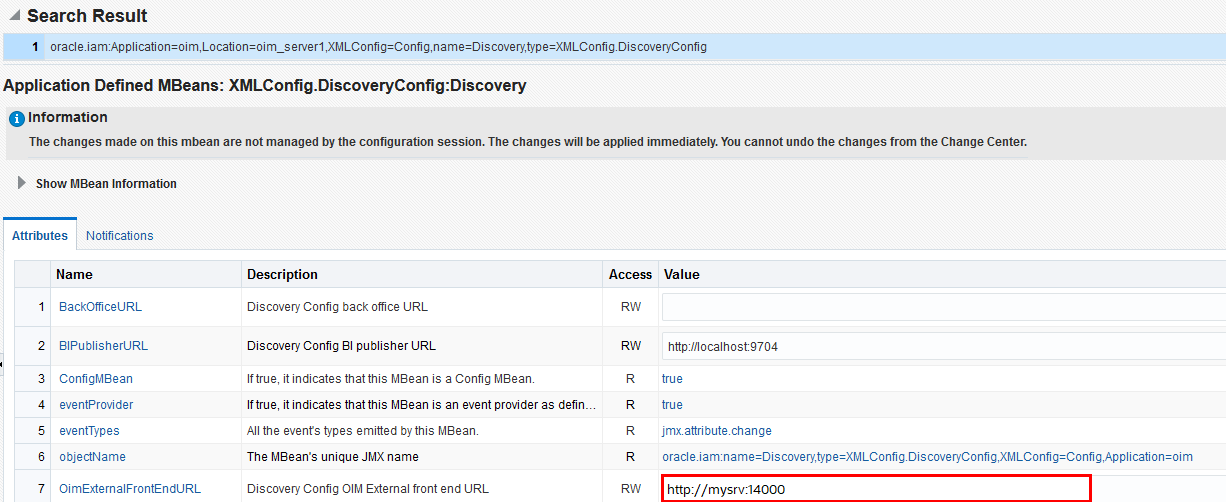

- Faça logon no Oracle Enterprise Manager Fusion Middleware Control.

- Navegue até o Browser do MBean do Sistema e localize o MBean XMLConfig.DiscoveryConfig.

- Copie o valor do atributo OimExternalFrontEndURL e use esse valor como o valor do URL do Servidor do Oracle Identity Governance.

Configurar Integração para o Oracle Identity Governance

Você pode configurar o agente do Oracle Identity Governance para estabelecer conexão com o Oracle Access Governance, informe os detalhes e as credenciais da conexão para o sistema do alvo e crie um agente específico para o ambiente.

Navegar até a Página Sistemas Orquestrados

A página Sistemas Orquestrados da Console do Oracle Access Governance é onde você inicia a configuração do seu sistema orquestrado.

Selecionar sistema

Na etapa Selecionar sistema do workflow, você pode especificar qual tipo de sistema deseja integrar ao Oracle Access Governance.

Você pode procurar o sistema necessário por nome usando o campo Pesquisar.

- Selecione o Oracle Identity Governance.

- Selecione Próximo.

Adicionar detalhes

Adicione detalhes como nome, descrição e modos suportados. Não é possível editar o modo depois de criar o sistema orquestrado.

Com a integração, você pode configurar o Oracle Identity Governance para operar como uma origem de identidade completa, como uma origem de atributos de identidade para identidades existentes ou como um sistema gerenciado.

- Informe um nome para o sistema ao qual você deseja se conectar no campo Nome.

- Informe uma descrição para o sistema no campo Descrição.

- Decida se esse sistema orquestrado é uma origem autorizada, o Oracle Access Governance sempre gerencia permissões para esse sistema orquestrado.

-

Esta é a origem autoritativa das minhas Identidades

Selecione uma das opções:

- Origem de identidades e seus atributos: O sistema atua como identidades de origem e atributos associados. Novas identidades são criadas por meio dessa opção.

- Somente origem de atributos de identidade: O sistema ingere detalhes adicionais de atributos de identidade e se aplica a identidades existentes. Esta opção não ingere nem cria novos registros de identidade.

-

Esta é a origem autoritativa das minhas Identidades

- Selecione Próximo.

Adicionar Proprietários

Adicione proprietários principais e adicionais ao sistema orquestrado para gerenciar recursos.

Ao configurar o primeiro Sistema Orquestrado para sua instância de serviço, você só poderá designar proprietários depois de ativar as identidades na seção Gerenciar Identidades.

- Selecione um usuário ativo do Oracle Access Governance como o proprietário principal no campo Quem é o proprietário principal?.

- Selecione um ou mais proprietários adicionais na lista Quem mais possui?. Você pode adicionar até 20 proprietários adicionais para o recurso.

Configurações de integração

Informe os detalhes da conexão para o sistema Oracle Identity Governance.

- No campo Qual é o URL JDBC do seu servidor de banco de dados OIG?, informe o URL JDBC do banco de dados OIG com o qual você deseja se conectar. Para obter o URL JDBC, consulte a Etapa 3: Obter URL JDBC.

- No campo O que é o nome de usuário do banco de dados do OIG?, informe o usuário do banco de dados, com acesso de leitura, para estabelecer conexão com o banco de dados do OIG. Para obter detalhes, consulte a Etapa 4: Obter o URL do Servidor do Oracle Identity Governance

- No campo Senha, informe a senha do usuário do banco de dados do OIG especificado.

- No campo Qual é o URL do servidor do OIG?, informe o URL do servidor do OIG com o qual deseja integrar-se.

- No campo O que é o nome de usuário do servidor do OIG?, informe o usuário do OIG usado para remediação e descoberta de esquema. O usuário do Oracle Identity Governance Server deve pertencer à atribuição Administrador do Sistema para suportar remediação e descoberta de esquema para atributos personalizados. Se apenas a correção for necessária, o usuário poderá pertencer à atribuição OrclOAGIntegrationAdmin, mas a descoberta de esquema não funcionaria para esse usuário.

- No campo Senha do servidor do OIG, digite para autenticar o usuário do servidor do OIG ao chamar APIs do OIG para executar a correção.

- Deseja ativar o carregamento de dados incrementais do banco de dados do OIG?: Selecione para executar o carregamento de dados incremental. Se a opção Dia-N for selecionada, os carregamentos de dados usarão um modo orientado a eventos que aplica alterações ao Oracle Access Governance à medida que elas acontecem, em vez de um snapshot periódico. Se você selecionar essa opção, certifique-se de ter concluído as tarefas de pré-requisito no banco de dados do OIG definidas nas Etapas de Configuração do Banco de Dados para Carregamento de Dados Orientado por Evento.Observação

Use esta opção para ver eventos do OIG em tempo real, em vez de periodicamente. Por exemplo, se a organização criar uma identidade para um usuário que precise ser refletida no Oracle Access Governance imediatamente, você deverá usar essa opção. Quando a identidade é adicionada, o evento não é observado pela integração e reconciliado com o Oracle Access Governance. O carregamento de dados de snapshot padrão não reconciliaria a nova identidade até sua próxima execução programada. Com o carregamento de dados orientado a eventos, as alterações são identificadas em tempo real e carregadas no Oracle Access Governance à medida que cada evento ocorre. - Verifique se os detalhes inseridos estão corretos e selecione o botão Adicionar.

- Na etapa Fazer Download do Agente, selecione o link Fazer Download e faça download do arquivo compactado do agente para o ambiente no qual o agente seria executado.

Finalizar

Conclua a configuração do sistema orquestrado fornecendo detalhes sobre se deseja realizar personalização adicional ou ativar e executar um carregamento de dados.

A etapa final do workflow é Concluir.

Na etapa Finalizar do workflow, você será solicitado a fazer download do agente que usaria para fazer interface entre o Oracle Access Governance e o Oracle Identity Governance. Selecione o link Fazer Download para fazer download do arquivo zip de agente para o ambiente no qual o agente seria executado.

Após fazer download do agente, siga as instruções explicadas no artigo Administração do Agente.

- Personalizar antes de ativar o sistema para cargas de dados

- Ativar e preparar a carga de dados com os padrões fornecidos

Configurar Etapas do Banco de Dados para Carregamento de Dados Orientado a Eventos

Ao criar ou atualizar um sistema orquestrado do Oracle Access Governance, você pode ativar a opção de carregamento de dados orientado a eventos. Essa opção alterna o carregamento de dados Day-N do modelo baseado em instantâneo padrão para um orientado por evento. Um pré-requisito para essa opção exige que você crie um usuário somente para leitura no banco de dados do OIG e conceda as atribuições e os privilégios de sistema necessários.

Atributos Suportados para Filtragem de Carga de Dados do Usuário

Ao configurar um Sistema Orquestrado para integrar dados do Oracle Identity Governance, é possível filtrar os dados do usuário que você deseja ingerir no Oracle Access Governance. Você pode restringir quais usuários estão integrados definindo filtros em atributos de identidade, como departamento, tipo de funcionário, local e outros.

Características de Filtragem da Carga de Dados do Usuário

Você deve estar ciente das seguintes características do befire de filtragem de carga de dados do usuário configurando filtros no Sistema Orquestrado.

- A correspondência de filtros de pesquisa do usuário e filtragem de valores de dados do usuário faz distinção entre maiúsculas e minúsculas. Por exemplo, um filtro de

department = Human Resourcesnão retornaria usuários com o valordepartment = HUMAN RESOURCESouDepartment = Human Resources. - Se nenhum usuário ou conta corresponder ao filtro de carregamento de dados do usuário, nenhum dado será ingerido do Oracle Identity Governance pelo Oracle Access Governance. Nesse caso, no entanto, o carregamento de dados em si seria rotulado como bem-sucedido no log de atividades, mesmo que nenhuma identidade ou conta seja integrada.

- Os valores de filtro de carregamento de dados do usuário não podem exceder 1000 para nenhum atributo de filtro específico.

- Se um agente já estiver instalado, será necessário um upgrade de agente para ativar os filtros de carregamento de dados do usuário. Consulte Uso de Exemplo do Agente para obter detalhes sobre como fazer upgrade do agente.

Lista de Atributos Suportados para Filtragem de Carga de Dados do Usuário

Você pode filtrar usuários ingeridos do Oracle Identity Governance com base nos atributos a seguir.

| Nome do Atributo do Oracle Access Governance | Nome do Atributo do Oracle Identity Governance |

|---|---|

| employeeType | usr_emp_type |

| jobCode | usr_job_code |

| departamento | usr_dept_no |

| localização | usr_location |

| estado | usr_state |

| postalCode | usr_postal_code |

| país | usr_country |

| managerUid | usr_manager_key |

| managerLogin | usr_login (usr_login do gerente) |

| organizationUid | act_key |

| organizationName | act_name act_name da tabela act |

| território | usr_territory |

Exemplo de Filtros de Carregamento de Dados do Usuário

| Caso de Uso | Parâmetros de Configuração |

|---|---|

|

Usuário com department=Product Development e jobCode=IC004 ou M0003 |

|

|

Usuário com state =Kent e organizationUid=1 ou 4 |

|

|

Usuário com postalCode = 78045 ou 12204 com nº de delimitador personalizado |

|

|

Usuário com managerUid=17981 ou 17854 e managerLogin = DINORAH.PREWITT ou JOELLA.SHANNON |

|

O nome do valor do filtro e o valor do filtro fazem distinção entre maiúsculas e minúsculas. Usando os exemplos, qualquer um dos seguintes seria um filtro inválido e não retornaria resultados:

- Exemplo 1:

- userFilter1Name=MANAGERUID

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Exemplo 2:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=Dinorah.Prewitt~SHIRLEY.THOMAS

- Exemplo 3:

- USERFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- Exemplo 4:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- USERFILTER2VALUE=DINORAH.PREWITT~SHIRLEY.THOMAS

Modos de Configuração Suportados para o Sistema Orquestrado do Oracle Identity Governance

Você pode configurar diferentes modos de configuração, dependendo do requisito de identidades de admissão, atributos de identidade e contas de provisionamento.

O Oracle Identity Governance suporta o seguinte

- Tanto (Autoritário - Origem da Identidade) quanto Sistema Gerenciado

- Ambos (Autoritário - Origem do Atributo de Identidade) e sistema Gerenciado

- Somente sistema gerenciado

Verificações de segurança para evitar perda não intencional de dados

Defina verificações de segurança para evitar perda acidental ou não intencional de dados no Oracle Access Governance.

Regras de Correspondência Padrão

Para mapear contas para identidades, aplique as seguintes regras de correspondência.

| Modo | Regras de Correspondência Padrão |

|---|---|

| Origem Autorizada | User login = Employee user name |

| Sistema Gerenciado | Não suportado. A correspondência é baseada no UID. |

do menu de navegação do Oracle Access Governance, selecione Administração de Serviço → Sistemas Orquestrados.

do menu de navegação do Oracle Access Governance, selecione Administração de Serviço → Sistemas Orquestrados.