Observação:

- Este tutorial requer acesso ao Oracle Cloud. Para se cadastrar em uma conta gratuita, consulte Conceitos básicos do Oracle Cloud Infrastructure Free Tier.

- Ele usa valores de exemplo para credenciais, tenancy e compartimentos do Oracle Cloud Infrastructure. Ao concluir seu laboratório, substitua esses valores por valores específicos do seu ambiente de nuvem.

Proteja sites e aplicativos com o Oracle Cloud Infrastructure Network Firewall

Introdução

O Oracle Cloud Infrastructure (OCI) Network Firewall é um firewall de rede gerenciado de última geração e um serviço de detecção e prevenção de invasão para a VCN do Oracle Cloud Infrastructure, com tecnologia Palo Alto Networks®.

O serviço OCI Load Balancer fornece distribuição automatizada de tráfego de um ponto de entrada para vários servidores acessíveis pela VCN (rede virtual na nuvem). O serviço oferece um balanceador de carga com a opção de endereço IP público ou privado e largura de banda provisionada.

Um DRG (Dynamic Routing Gateway) atua como roteador virtual, fornecendo um caminho para o tráfego entre redes on-premises e VCNs e também pode ser usado para rotear o tráfego entre as VCNs. Usando diferentes tipos de anexos, topologias de rede personalizadas podem ser construidas usando componentes em diferentes regiões e tenancies.

Usando o Firewall de Rede do OCI com Balanceadores de Carga do OCI conectados ao Gateway de Roteamento Dinâmico, você pode proteger o tráfego norte-sul direcionado a sites ou aplicativos implantados dentro de uma VPN privada.

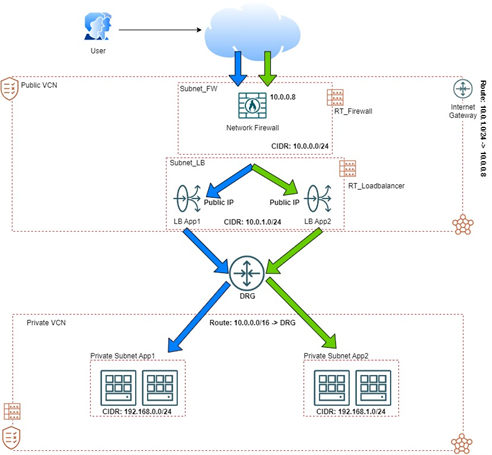

Arquitetura

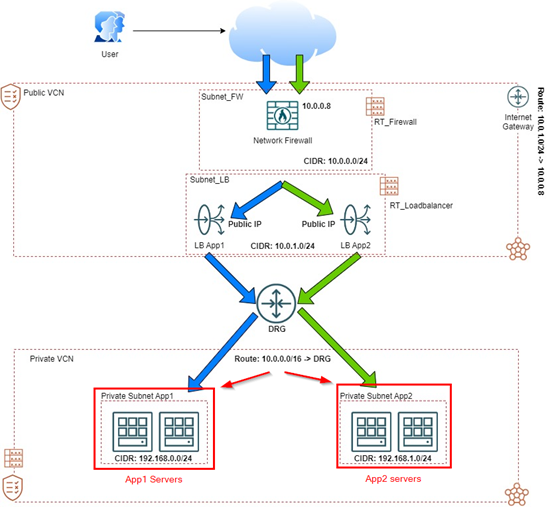

Neste tutorial, será criado um novo ambiente para testar os recursos do OCI Network Firewall e do OCI Load Balancer. Esta é a arquitetura final que vamos usar.

Observe que temos VCNs separadas: uma VCN pública e uma VCN privada. Essas duas VCNs hospedarão nossa infraestrutura de firewall de rede e balanceador de carga e, em um ambiente privado, os servidores de backend com nossos sites.

Objetivo

- Proteja o tráfego direcionado a vários sites e aplicativos implantados em vários backends usando o OCI Network Firewall e os Balanceadores de Carga da OCI.

Pré-requisitos

-

Acesso a uma tenancy do OCI.

-

Uma Rede Virtual na Nuvem configurada na tenancy.

-

Todas as configurações de política para Logs do OCI, Firewall de Rede, Rede e Computação.

Tarefa 1: Criar os Elementos de Rede

Crie as VCNs, sub-redes e o DRG públicos e privados.

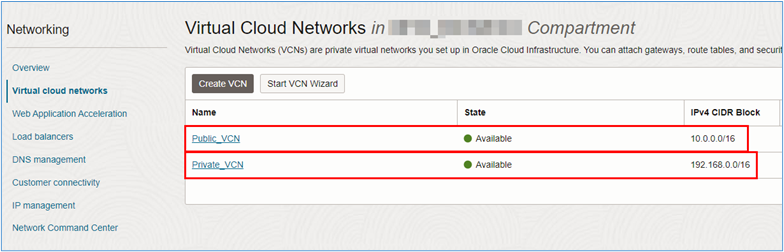

Tarefa 1.1: Criar as VCNs Públicas e Privadas

-

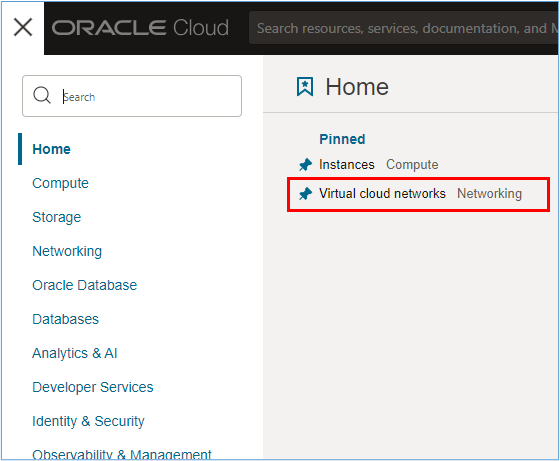

Para criar uma VCN, vá para a Console do OCI e clique em Redes Virtuais na Nuvem.

-

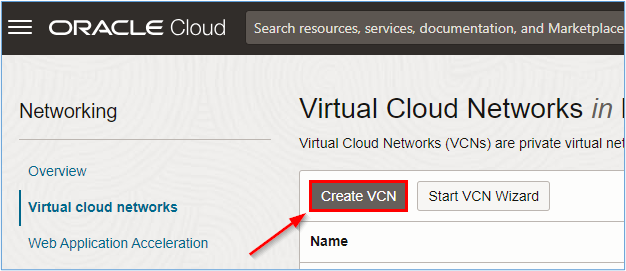

Clique em Criar VCN.

-

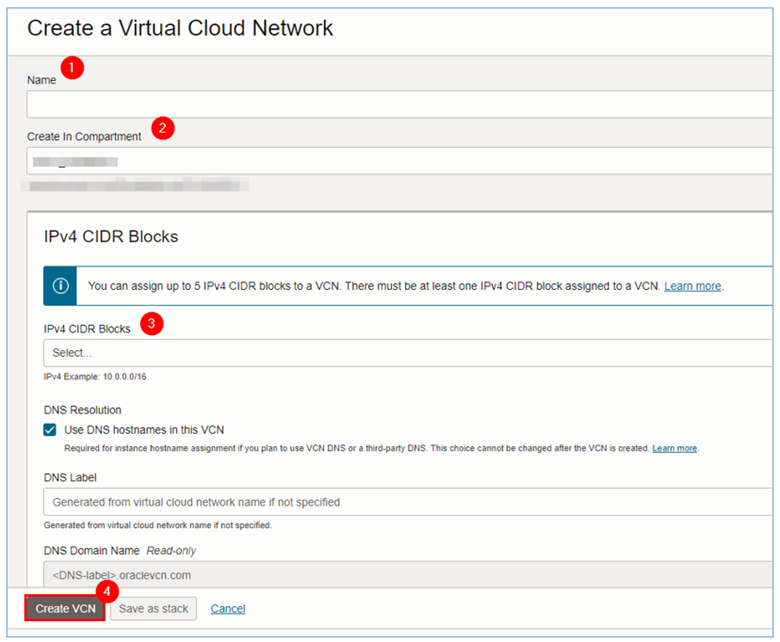

Na página Criar uma Rede Virtual na Nuvem, digite as informações necessárias.

-

Repita as etapas de 1 a 3 para cada uma das VCNs a serem criadas no ambiente.

Tarefa 1.2: Criar as Sub-redes

Depois que as duas VCNs forem criadas, as sub-redes deverão ser criadas dentro de cada VCN para que elas hospedem o Firewall de Rede do OCI, os Balanceadores de Carga e os servidores que hospedarão os sites a serem acessados.

Para cada VCN, teremos as seguintes sub-redes:

- VCN Pública:

- Subnet_FW: Sub-rede na qual o Firewall de Rede do OCI com CIDR

10.0.0.0/24será implantado. - Subnet_LB: Sub-rede na qual os Balanceadores de Carga do OCI com CIDR

10.0.1.0/24serão implantados.

- Subnet_FW: Sub-rede na qual o Firewall de Rede do OCI com CIDR

- VCN Privada:

- Subnet_App1: Sub-rede na qual os servidores que hospedam o site App1 serão implantados com o CIDR

192.168.0.0/24. - Subnet_App2: Sub-rede na qual os servidores que hospedam o site App2 serão implantados com o CIDR

192.168.0.0/24.

- Subnet_App1: Sub-rede na qual os servidores que hospedam o site App1 serão implantados com o CIDR

-

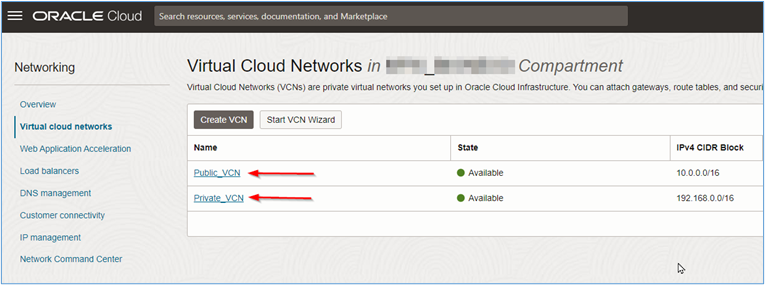

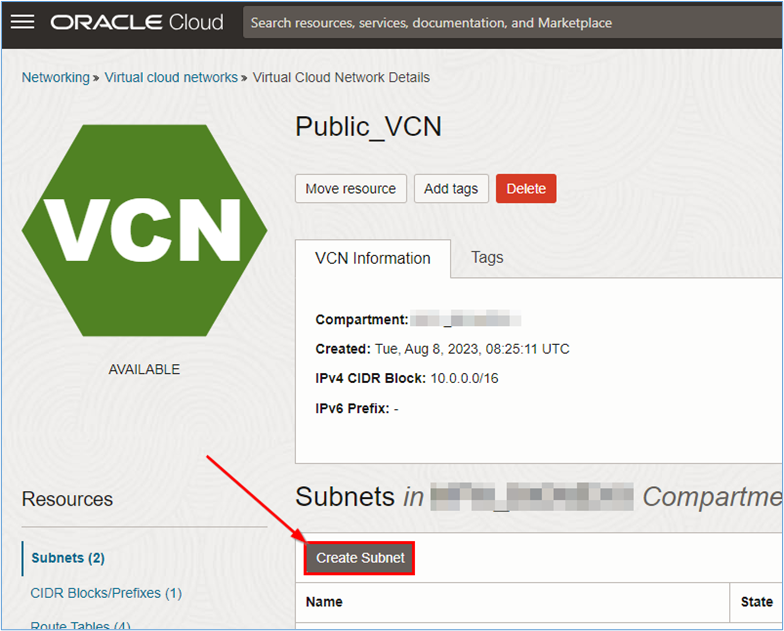

Clique no nome de cada VCN para criar as sub-redes.

-

Clique em Criar Sub-rede.

-

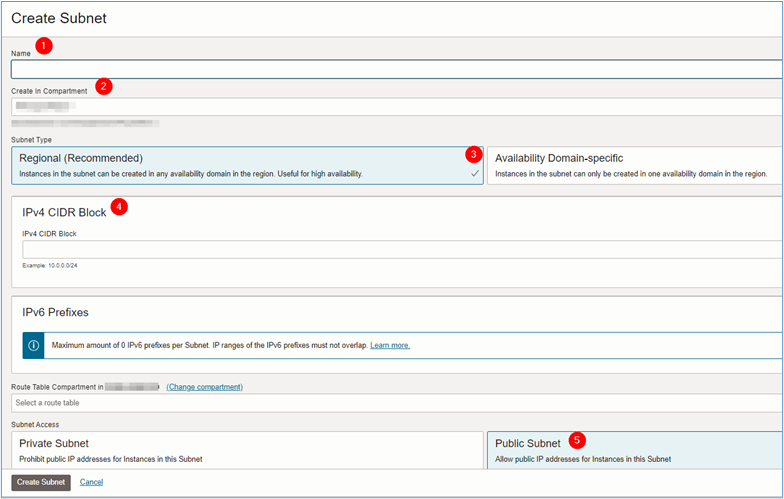

Na página Criar Sub-rede, digite as informações necessárias.

- Nome: Digite o nome da sub-rede.

- Compartimento: Selecione o compartimento no qual a sub-rede será criada.

- Tipo de Sub-rede: Selecione Regional de acordo com a recomendação.

- Bloco IPv4 CIDR: Informe o CIDR desejado para a sub-rede. Para este tutorial, definimos o endereço na Tarefa 1.2.

- Acesso à Sub-rede: Para sub-redes nas quais o firewall e os balanceadores de carga serão instalados, selecione Sub-rede Pública. Para as sub-redes em que o aplicativo ou os servidores do site serão instalados.

-

Depois que todas as informações necessárias forem inseridas, clique em Criar Sub-rede.

Observação: Não se esqueça de verificar se as listas de segurança das VCNs criadas permitem que o tráfego seja usado no ambiente. Por exemplo, se você quiser permitir o acesso HTTP por meio do firewall de rede, as listas de segurança deverão permitir esse tráfego de entrada nas VCNs.

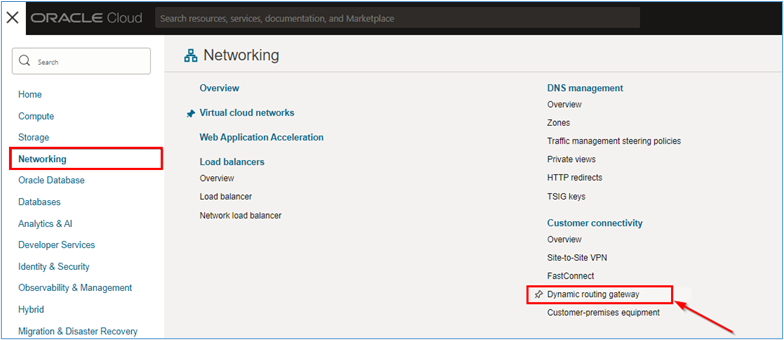

Tarefa 1.3: Criar o DRG (Dynamic Routing Gateway)

O DRG é o roteador que interconectará a VCN pública que contém o Firewall de Rede do OCI e os Balanceadores de Carga do OCI com a VCN privada que conterá os servidores a serem acessados pela Internet.

-

Para criar o DRG, vá para a Console do OCI, clique em Rede e Gateway de Roteamento Dinâmico.

-

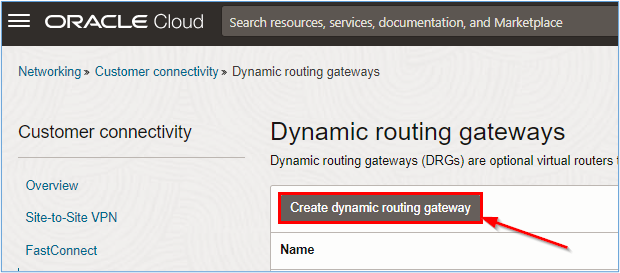

Na página Gateways de roteamento dinâmico, clique em Criar gateway de roteamento dinâmico.

-

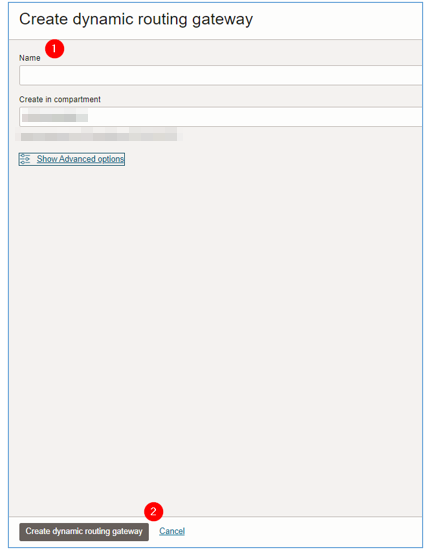

Informe o nome do DRG e clique em Criar gateway de roteamento dinâmico.

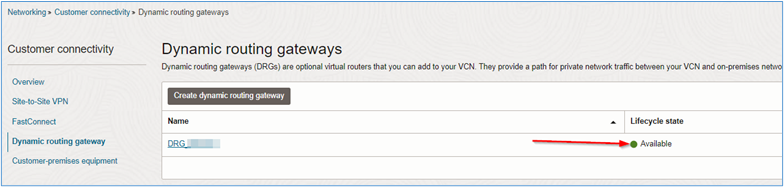

Aguarde até que a criação seja concluída e o estado do ciclo de vida do DRG exiba Disponível:

-

Depois que a criação for concluída, clique no DRG para exibir seus detalhes e criar os anexos necessários para a conectividade entre as VCNs a serem criadas.

-

A criação de tabelas de roteamento de DRG e distribuições de rota de DRG permite que você defina políticas de roteamento que roteiam o tráfego entre anexos.

-

Você pode anexar várias VCNs a um único DRG e, por meio desses anexos, rotear o tráfego entre as VCNs usando os recursos de roteamento do DRG.

-

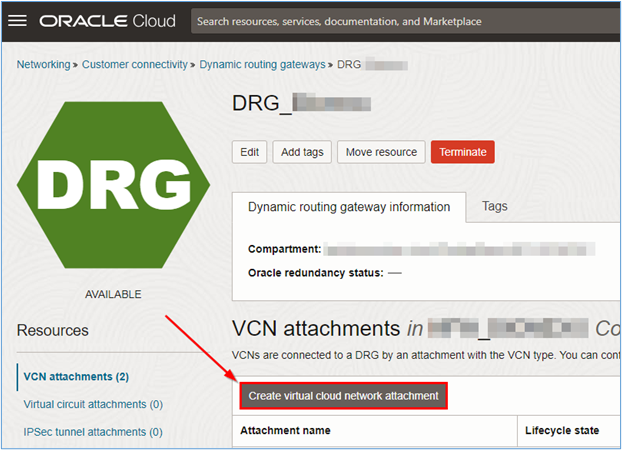

-

Para anexar as VCNs criadas na Tarefa 1.1, clique em Criar anexo de rede virtual na nuvem.

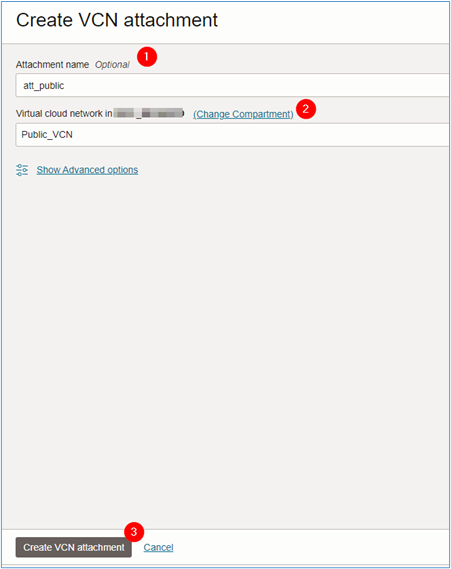

-

Uma nova janela será aberta. Digite o nome do anexo e selecione qual VCN deve ser anexada ao DRG pelo anexo que você está criando. Clique em Criar anexo de VCN para concluir a criação.

- Nome do anexo:

att_public. - Rede virtual na nuvem:

Public_VCN.

- Nome do anexo:

-

Repita as etapas de 1 a 5 para a VCN Private_VCN.

Tarefa 2: Criar o Firewall de Rede do OCI

Antes de criar o Firewall de Rede do OCI, é necessário criar a política que usaremos no firewall. Nesta tarefa, a criação da política será simples, permitindo apenas tráfego HTTP. No entanto, o Firewall de Rede do OCI é capaz de inspecionar o tráfego criptografado e possui recursos avançados do Firewall L7.

Para obter mais informações sobre os recursos do serviço OCI Network Firewall, consulte OCI Network Firewall.

Tarefa 2.1: Criar a Política do Firewall de Rede

Observação: recomenda-se que, para ambientes de produção, as regras sejam o mais específicas possível, em que a política de menos acesso seja sempre respeitada. Os exemplos usados neste tutorial são puramente educacionais e nunca devem ser reproduzidos em ambientes de produção reais.

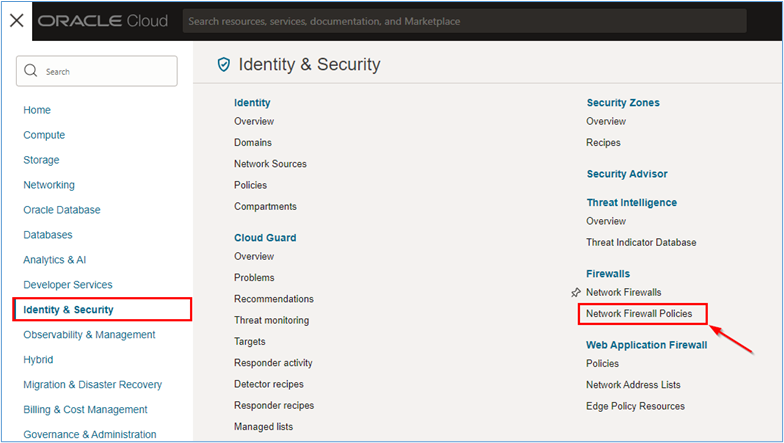

-

Para criar a política que será implantada no firewall de rede, vá para a Console do OCI, clique em Identidade e Segurança e Políticas de Firewall de Rede.

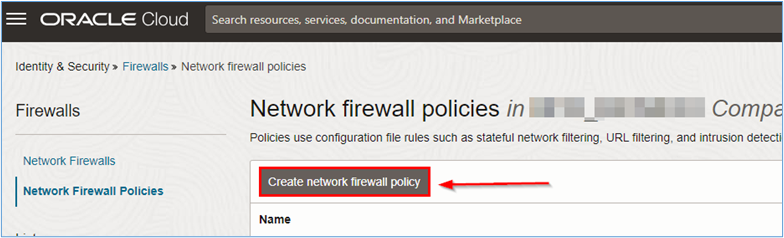

-

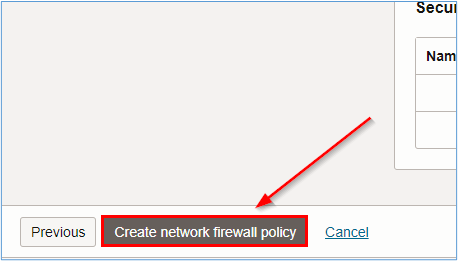

Na página Políticas de firewall de rede, clique em Criar política de firewall de rede para começar a criar a regra de firewall.

-

Especifique as informações conforme o assistente solicita e clique em Criar política de firewall de rede.

Observação: Para obter mais informações sobre quais parâmetros são configuráveis em uma política do OCI Network Firewall, consulte Políticas e Criando uma Política do Serviço Network Firewall.

Depois que a política for criada, você precisará criar os recursos dentro da política. Os recursos detalharão como a política protegerá o ambiente.

Uma versão simples de uma política será usada neste tutorial. Só permitiremos tráfego de entrada HTTP e HTTPS. Para obter mais informações sobre como criar políticas do OCI Network Firewall, consulte Criando uma Política do Serviço Network Firewall e Criando Componentes da Política do Serviço Network Firewall.

Para criar a política usada neste tutorial, você precisará dos recursos de política de firewall de rede a seguir.

- Lista de endereços

- Serviço

- Lista de serviços

- Regra de Segurança

-

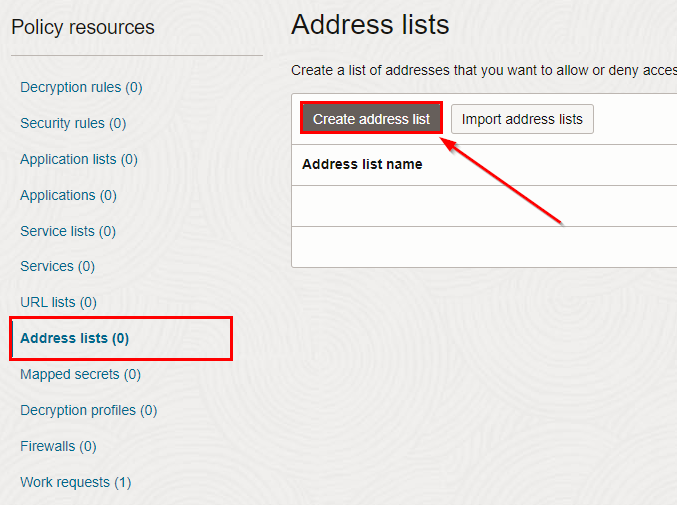

Crie o Recurso da Lista de Endereços.

-

Clique em Lista de Endereços e Criar lista de endereços.

-

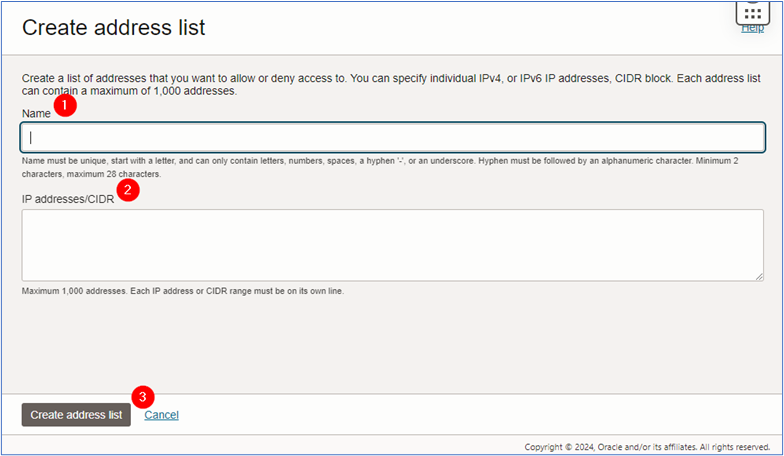

Na página Criar lista de endereços, digite as informações necessárias e clique em Criar lista de endereços.

- Nome:

Frontend_Web(informe o nome que melhor se adapte ao ambiente). - Endereços IP/CIDR: Informe o CIDR privado do balanceador de carga.

- Nome:

Após concluir a criação da lista de endereços, é possível criar o recurso de serviço.

-

-

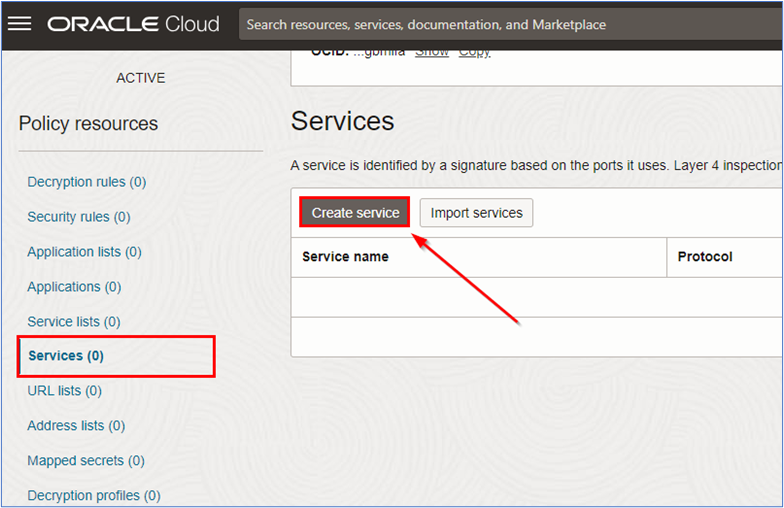

Criar o Recurso de Serviço.

-

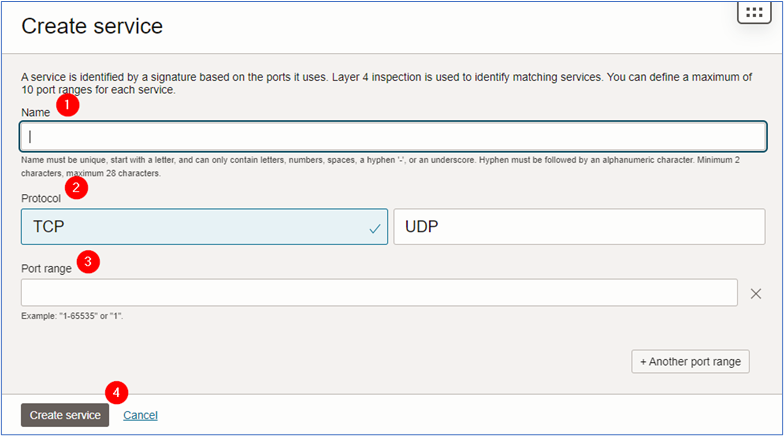

Clique em Serviços e em Criar serviço.

-

Na página Criar serviço, digite as informações necessárias e clique em Criar serviço.

- Nome:

HTTP-HTTPS(informe o nome que melhor se adapte ao ambiente). - Protocolo: Selecione

TCP. - Faixa de Portas: Digite

80-80. Para adicionar outro intervalo, clique no intervalo +Another e adicione443-443.

- Nome:

Após concluir a criação do serviço, agora é possível criar o recurso da lista de serviços.

-

-

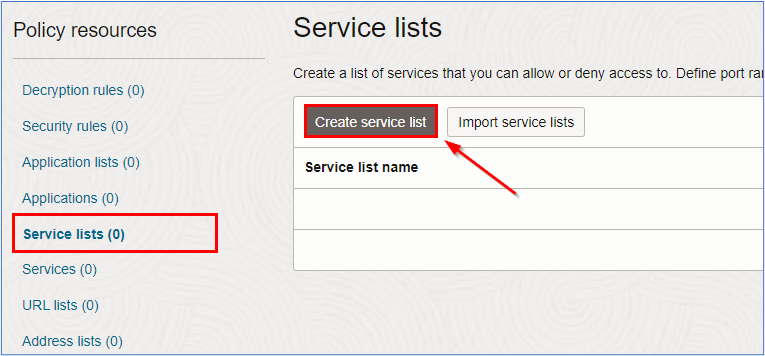

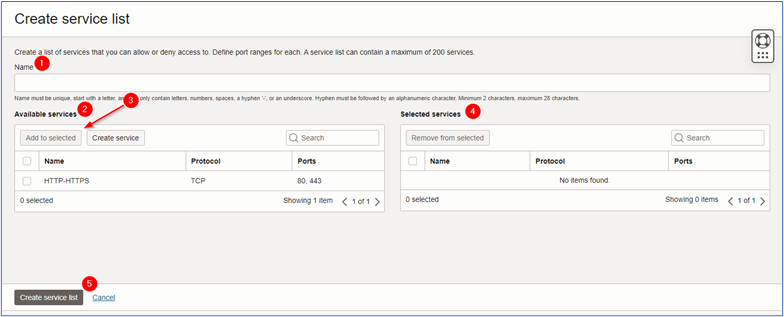

Criar o Recurso da Lista de Serviços.

-

Clique em Serviços e Criar lista de serviços.

-

Na página Criar lista de serviços, digite as informações necessárias e clique em Criar lista de serviços.

- Nome: Informe o nome que melhor se ajuste ao ambiente.

- Serviços Disponíveis: Selecione o serviço criado na Etapa 2 e clique em Adicionar ao selecionado.

- Serviços Selecionados: Verifique se os serviços necessários foram importados para os Serviços Selecionados.

Depois de concluir a criação da lista de serviços, agora você poderá criar a regra de segurança do firewall de rede.

-

-

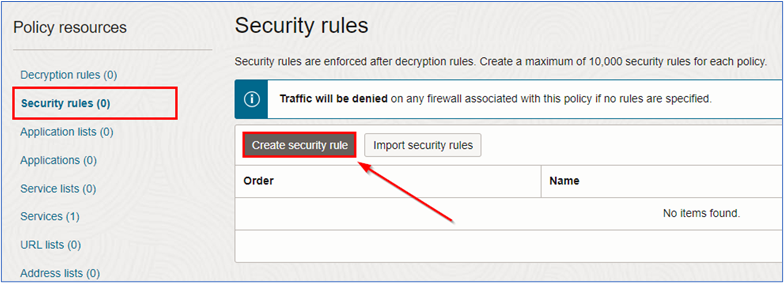

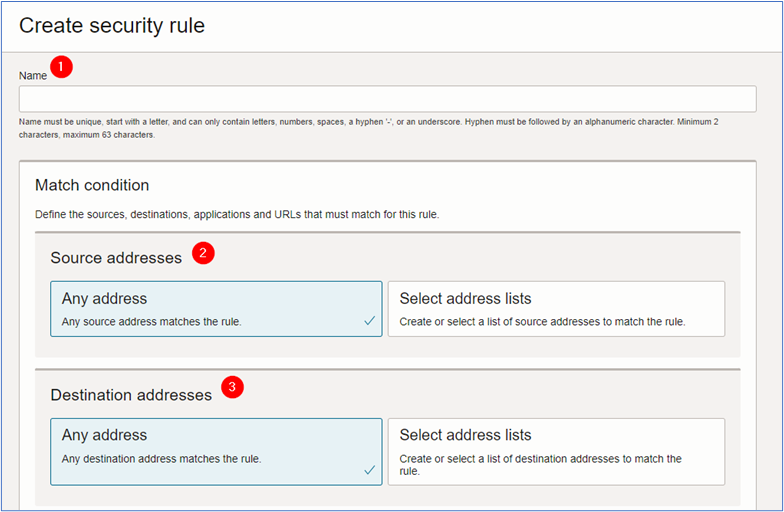

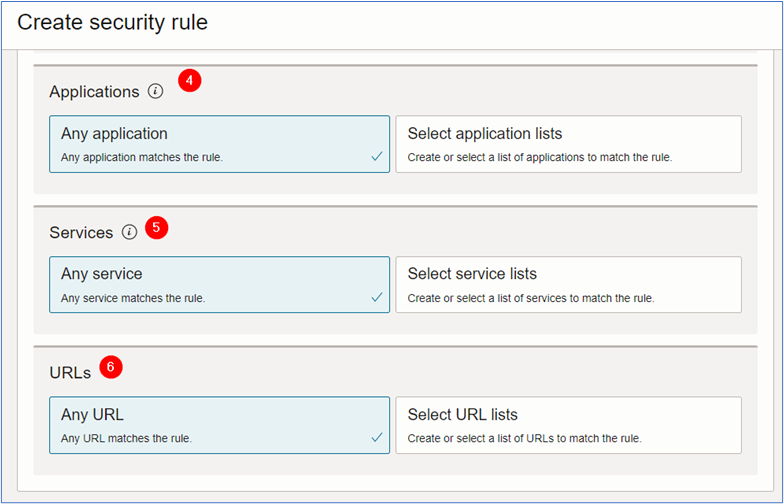

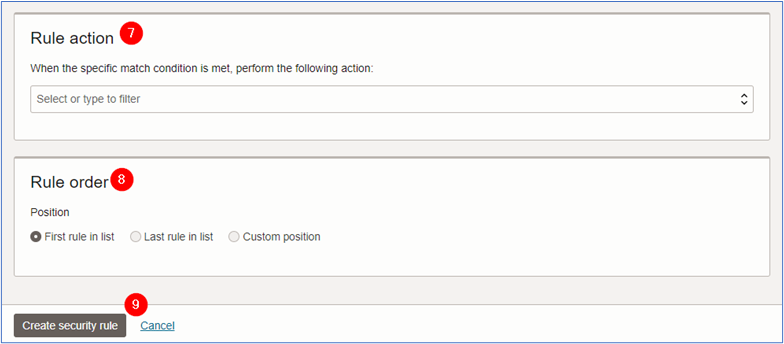

Crie a Regra de Segurança.

-

Clique em Regras de segurança e em Criar regra de segurança.

-

Na página Criar regra de segurança, digite as informações necessárias e clique em Criar regra de segurança.

- Nome: Digite o nome da política.

- Endereço de origem: Padrão. O valor de origem é Qualquer endereço.

- Endereço de destino: Selecione a lista de endereços criada na Etapa 1. Clique em Selecionar listas de endereços e selecione a lista de endereços criada.

- Aplicativo: Padrão. O valor do aplicativo é Qualquer aplicativo.

- Serviços: Selecione a lista de serviços criada na Etapa 3. Clique em Selecionar listas de serviços e selecione a lista de serviços criada.

- URLs: Padrão. O valor do URL é Qualquer URL.

- Ação da regra: Selecione a ação da regra para o ambiente. Para este tutorial, usaremos Permitir tráfego.

- Ordem das regras: Selecione a ordem da política.

-

Depois de concluir a criação da política, você poderá acessar seus detalhes.

Observação: crie a política de acordo com as necessidades de acesso ao ambiente. Os exemplos usados neste tutorial são puramente educacionais.

Depois de criar a política do Firewall de Rede do OCI, agora você pode continuar a criar a própria instância do Firewall de Rede do OCI.

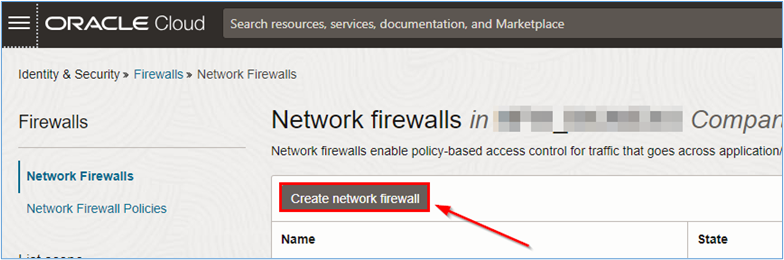

Tarefa 2.2: Criar o Firewall de Rede do OCI

-

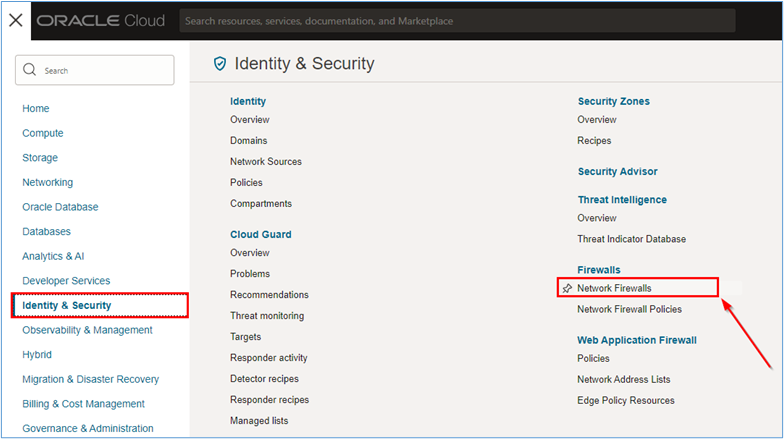

Criamos a política de acesso que usaremos no ambiente; precisamos criar o Firewall de Rede do OCI. Vá para a Console do OCI, clique em Identidade e Segurança e Firewalls de Rede.

-

Na página Firewalls de rede, clique em Criar firewall da rede para criar o firewall da rede.

-

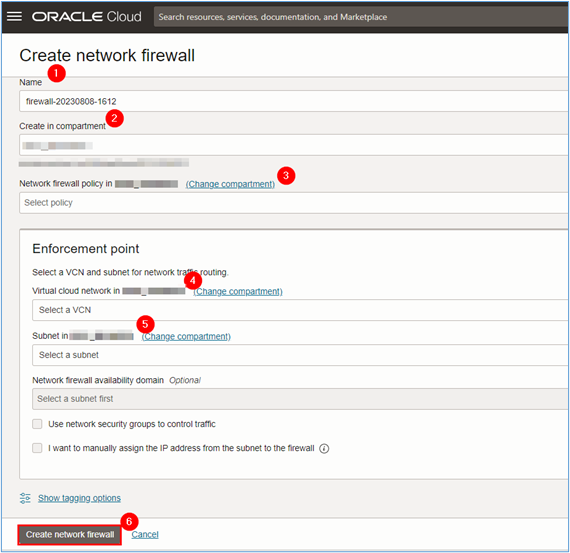

Na página Criar firewall da rede, digite as informações necessárias e clique em Criar firewall da rede.

- Nome:

NFW_INBOUND(informe o nome que melhor se adapte ao ambiente). - Compartimento: Selecione o compartimento no qual o firewall de rede será criado.

- Política de firewall de rede em (compartimento): Selecione a política criada na Tarefa 2.1.

- Rede virtual na nuvem em (compartimento): Selecione a VCN na qual o firewall de rede será instalado. Para este tutorial, selecionaremos a VCN chamada

VCN_Public, conforme mostrado na topologia da Tarefa 1. - Sub-rede em (compartimento): Selecione a sub-rede na qual o firewall de rede será instalado. Para este tutorial, selecionaremos a sub-rede chamada

Subnet_FW, conforme descrito na Tarefa 1.2 deste documento.

Observação: A criação do firewall de rede leva aproximadamente de 40 a 50 minutos para ser concluída.

- Nome:

-

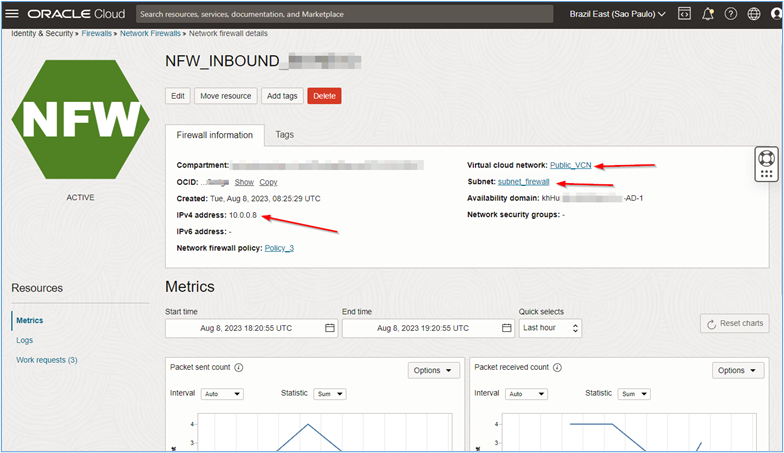

Clique no nome do firewall de rede e veja os detalhes sobre o recurso.

Observação:

-

Anote o IP privado criado para o firewall de rede. Ele será usado no futuro para configurar o roteamento

intra-vcneinter-vcnusando o DRG para que toda a comunicação no ambiente possa ser enviada e inspecionada pelo firewall. -

O IP privado do Firewall de Rede do OCI pode ser diferente do

10.0.0.8mostrado neste tutorial. Dessa forma, todas as rotas a serem criadas no ambiente devem levar em conta o IP do Firewall de Rede do OCI criado durante a implementação.

-

Tarefa 3: Criar os Servidores Virtuais e os Balanceadores de Carga

Temos todo o ambiente de rede, DRG, política e firewall de rede criados, podemos começar a criar os balanceadores de carga e servidores que hospedarão nosso site de teste.

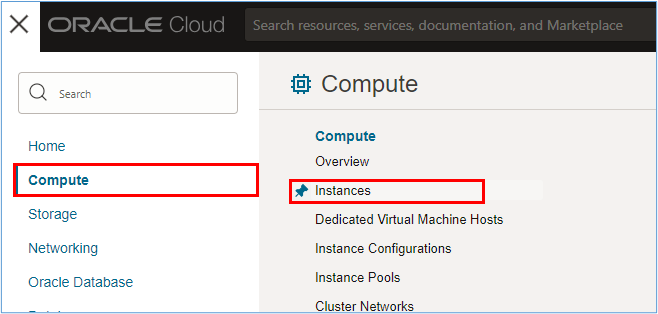

Tarefa 3.1: Criar os Servidores Virtuais ou os Servidores Web

-

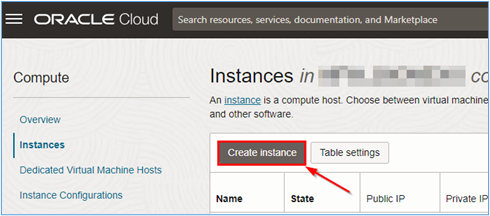

A criação de servidores virtuais é simples e rápida. Para criar servidores virtuais, vá para a Console do OCI, clique em Compute e Instances.

-

Na página Instâncias, clique em Criar instância..

-

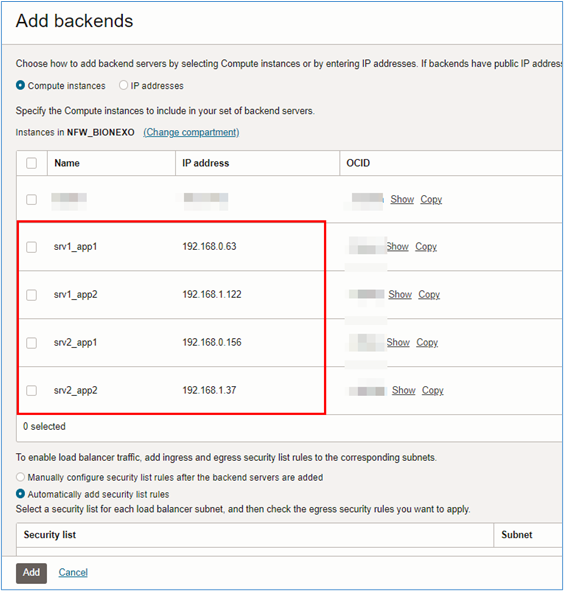

Insira as informações necessárias na página de criação da instância. Para este tutorial, criamos as instâncias a seguir.

- srv1_app1: Servidor #1 para hospedagem do site #1. Foi criado em

VCN_Private, dentro da sub-redesubnet_app1. - srv2_app1: Servidor #2 para hospedagem do site #1. Foi criado em

VCN_Private, dentro da sub-redesubnet_app1. - srv1_app2: Servidor #1 para hospedagem do site #1. Foi criado em

VCN_Private, dentro da sub-redesubnet_app2. - srv2_app2: Servidor #2 para hospedagem do site #1. Foi criado em

VCN_Private, dentro da sub-redesubnet_app2.

Para nossos servidores, usamos a hospedagem do Oracle Linux 9.x. Para preparar os servidores para execução, durante a criação do servidor, usamos um script

Cloud-initpara abordar a instalação do servidor httpd, a criação de um arquivoindex.htmlsimples e a desativação do daemon firewalld. Para obter mais informações sobre scriptsCloud-init, consulte Usando Scripts de Inicialização Cloud-init Personalizados para Configurar Nós Gerenciados. Use o script a seguir.#!/bin/bash echo "############################################" > /etc/motd echo "# OCI NETWORK FIREWALL LAB #" >> /etc/motd echo "############################################" >> /etc/motd # Installing nginx on Oracle Linux sudo yum install httpd -y # Starting httpd sudo systemctl start httpd # Opening HTTP port in Firewalld sudo firewall-cmd --zone=public --add-service=http # Configuring a simple webpage to our server sudo touch /var/www/html/index.html sudo chown apache:apache /var/www/html/index.html export HOSTNAME=`hostname` sudo cat <<EOF > /var/www/html/index.html <html> <center><img src="https://estuary.dev/static/638f52fd4afa2f02e6d522065f7268f4/26ce8/thumbnail_Group_22548_cda168ff12.png"></img></center> <center> <h1>Welcome to the OCI Network Firewall Lab webpage!</h1> <h2>CONGRATULATIONS!</h2><P> <h3>if you are seeing this page it is because the OCI Network Firewall lab worked! <p>refresh the browser and see the server hostname changing below (because of the Round-Robin policy placed at the OCI LoadBalancers).</h3> </center> <br> <center><img src="https://upload.wikimedia.org/wikipedia/commons/thumb/8/84/Eo_circle_green_arrow-down.svg/2048px-Eo_circle_green_arrow-down.svg.png" width="100" height="100"></center> <h1><center>This is server $HOSTNAME!</center></h1> </html> EOF - srv1_app1: Servidor #1 para hospedagem do site #1. Foi criado em

A topologia do ambiente ajudará a entender onde os servidores devem ser instalados.

O servidor Web Apache (httpd) foi instalado nesses servidores e uma página simples foi criada em seu documentRoot para ser acessada pela Internet.

Os detalhes sobre a criação e a configuração de instâncias no OCI estão além do escopo deste tutorial. Para obter mais informações, consulte Criando uma Instância.

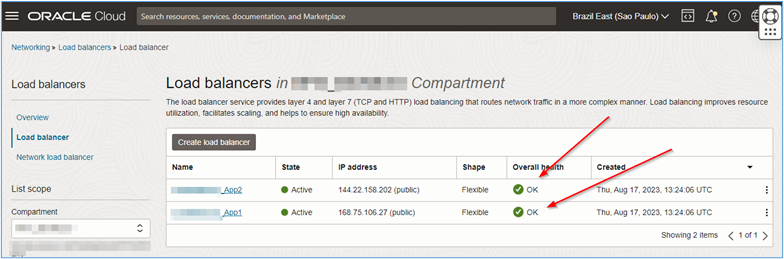

Tarefa 3.2: Criar os Balanceadores de Carga do OCI

Depois que os servidores virtuais tiverem sido criados, será necessário criar os Balanceadores de Carga do OCI que farão o balanceamento de carga via Round-Robin para acesso aos servidores Web recém-criados.

-

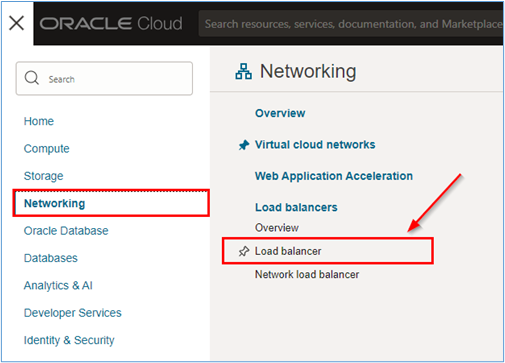

Para criar Balanceadores de Carga do OCI, vá para a Console do OCI, clique em Networking e Load Balancer.

-

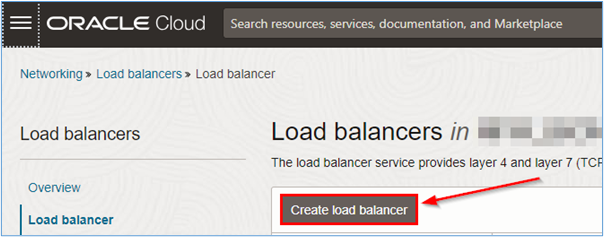

Na página do serviço Balanceadores de carga, clique em Criar balanceador de carga para começar a criar os dois balanceadores de carga neste tutorial.

-

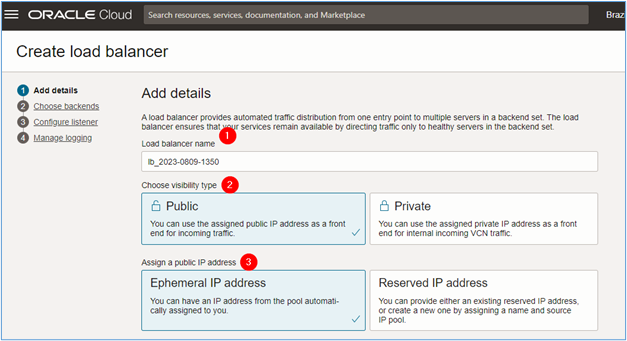

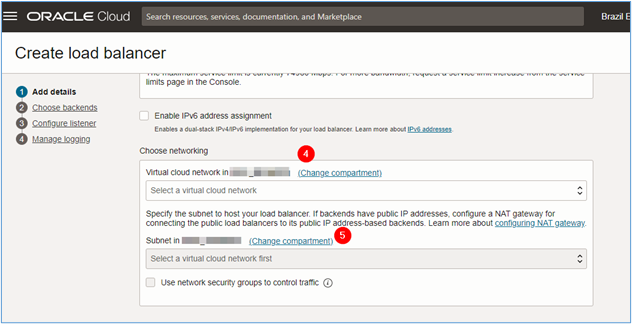

Na página Criar balanceador de carga, digite as informações necessárias para que a criação possa ser iniciada e clique em Próximo.

- Nome do balanceador de carga: Digite o nome dele.

- Visibilidade: Selecione

Public, pois o balanceador de carga será acessado pela Internet. - Assign a public IP address: Selecione

Ephemeral IP address. Se você tiver um IP reservado, poderá usar a opçãoReserve IP address. - Escolher rede: Selecione a VCN na qual o balanceador de carga será implantado. Neste tutorial, a VCN será

Public_VCN. - Sub-rede em (compartimento): Selecione a sub-rede na qual o balanceador de carga será implantado. Neste tutorial, a sub-rede será

subnet_loadbalancer.

-

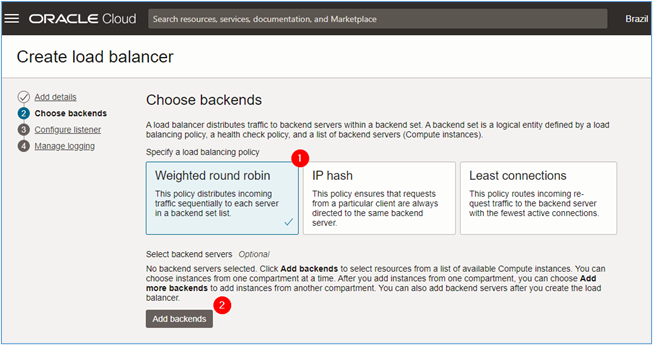

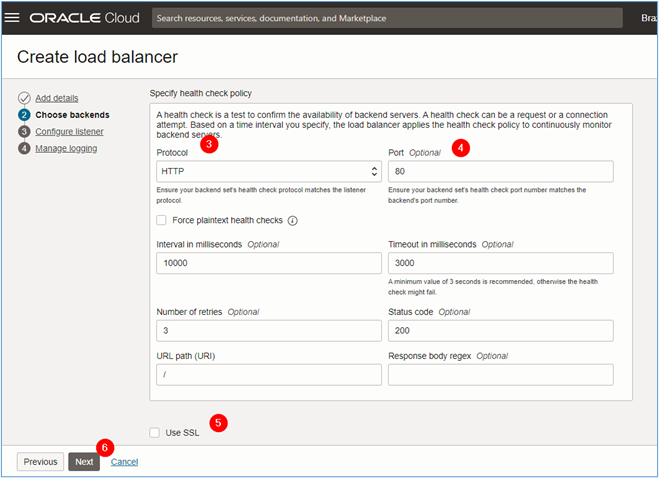

Na página Escolher backend, digite as informações necessárias e clique em Próximo.

- Especificar uma política de balanceamento de carga: Selecione uma política para o balanceador de carga. Neste tutorial, usaremos o

Round-Robin. - Adicionar backends: Se você já tiver criado os servidores que hospedarão as páginas no ambiente. Para adicioná-los, clique em Adicionar backends.

- Protocolo: Como vamos fazer upload de um site simples, selecione HTTP como o protocolo para a verificação de integridade do backend.

- Porta: Como vamos usar HTTP, a verificação de integridade deve procurar conectividade na porta 80/TCP.

- Usar SSL: Se quiser colocar uma verificação de integridade em HTTPS, selecione o item

Use SSLpara configurar qual certificado será usado. Esse tipo de verificação de integridade está além do escopo deste tutorial. Para obter mais informações, consulte Certificado SSL para Balanceadores de Carga.

- Especificar uma política de balanceamento de carga: Selecione uma política para o balanceador de carga. Neste tutorial, usaremos o

-

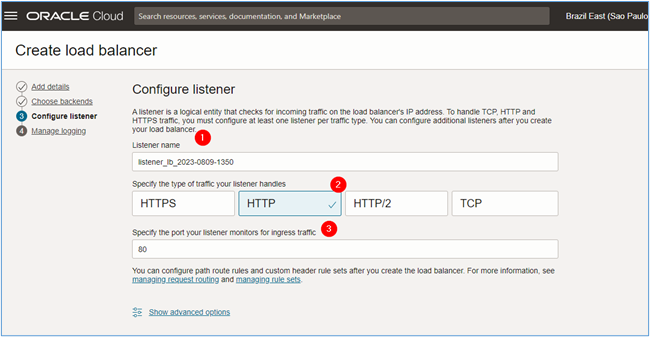

Na página Configurar listener, digite as informações a seguir e clique em Próximo.

- Nome do listener: Digite o nome do listener.

- Especificar o tipo de tráfego que o listener trata: Selecione o tipo de tráfego que passará pelo listener. Para este tutorial, usaremos HTTP.

- Especifique a porta que o listener monitora para o tráfego de entrada: Selecione em qual porta o listener deve fazer listening para capturar o tráfego de entrada direcionado aos servidores Web. Para este tutorial, usaremos a porta 80/TCP.

-

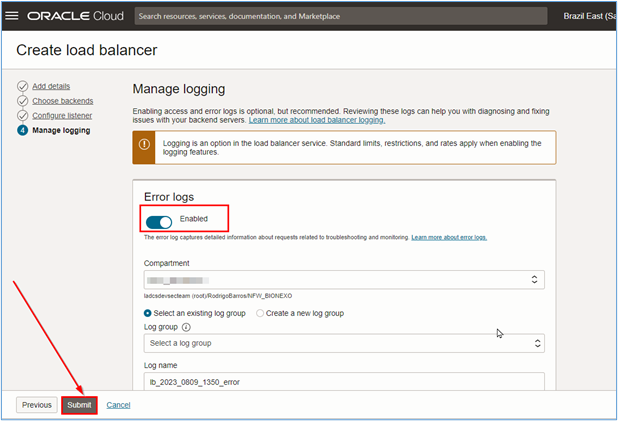

Ative os logs do OCI Load Balancer e clique em Submeter para iniciar sua criação.

Observação: você deve criar balanceadores de carga diferentes para cada site ou aplicativo. Neste tutorial, estamos criando dois balanceadores de carga (um por site a ser testado).

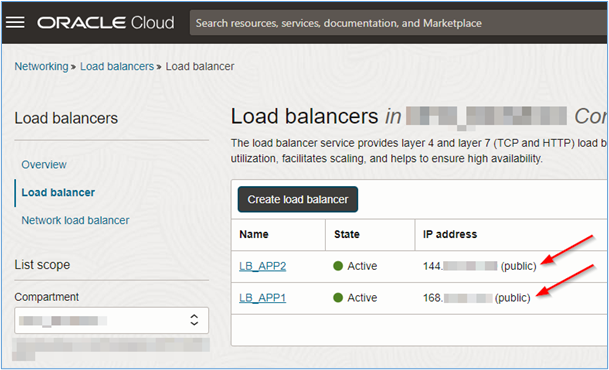

Observe que cada Balanceador de Carga do OCI tem um IP público distinto. Assim, cada site pode ser acessado através de um endereço separado.

-

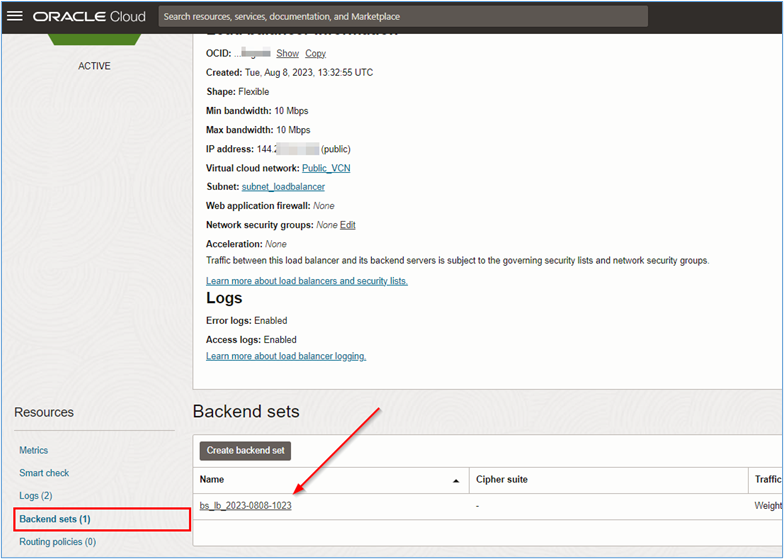

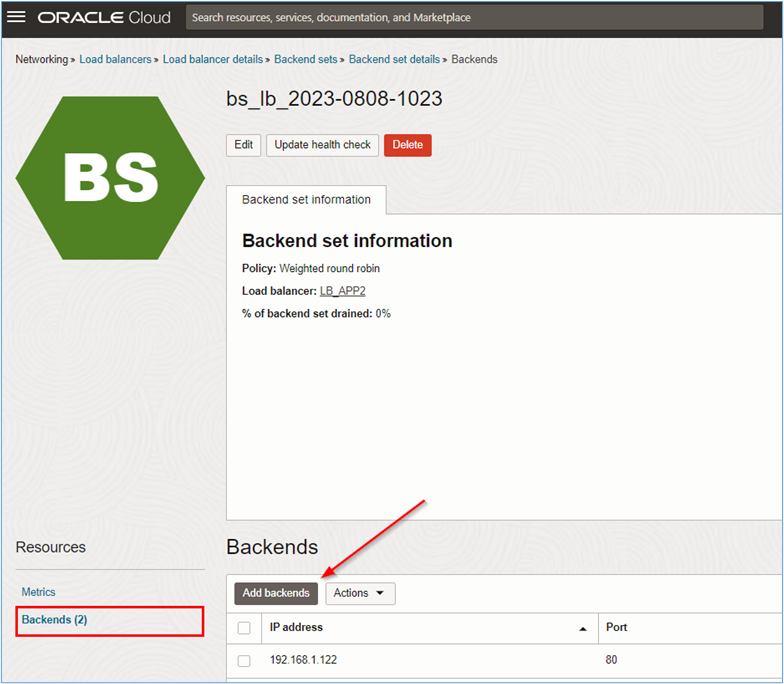

Depois que os Balanceadores de Carga do OCI forem criados, você poderá inserir manualmente os servidores de backend em cada uma das instâncias do balanceador de carga. Clique no nome do balanceador de carga a ser configurado e nos Conjuntos de backend, conforme mostrado na imagem a seguir.

-

Ao exibir o conjunto de backend, clique em seu nome para poder inserir os backends. Na página informações do conjunto de backend, clique em Backends e Adicionar backends.

-

Selecione os servidores que farão parte do backend do site ou aplicativo que você está configurando. Clique em Adicionar para finalizar.

Observação: Neste ponto, o Balanceador de Carga do OCI será configurado, mas o backend entrará no modo crítico porque o roteamento intra-vcn e o roteamento do DRG ainda não foram configurados.

Tarefa 4: Criar o roteamento do DRG e da Intra-VCN

Configure o roteamento para que os sites possam ser acessados pela Internet e o tráfego de acesso possa ser analisado pelo Firewall de Rede do OCI.

Tarefa 4.1: Criar roteamento na VCN Pública

-

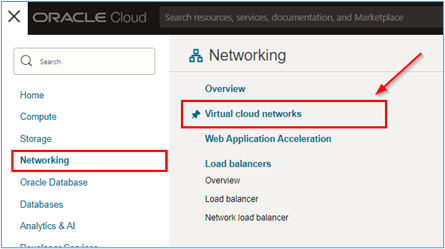

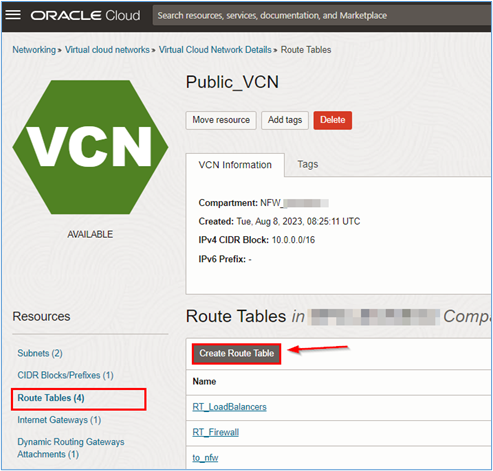

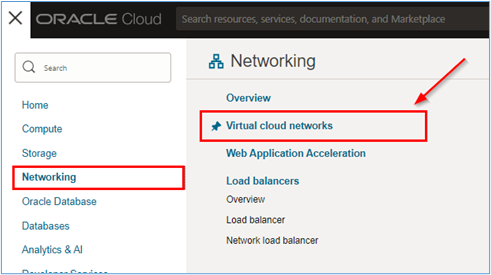

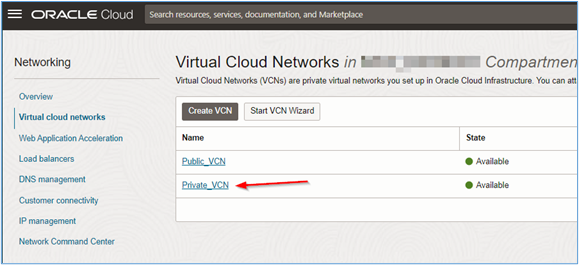

Para acessar as páginas de configuração de roteamento da VCN, vá para a Console do OCI, clique em Rede e Redes virtuais na nuvem.

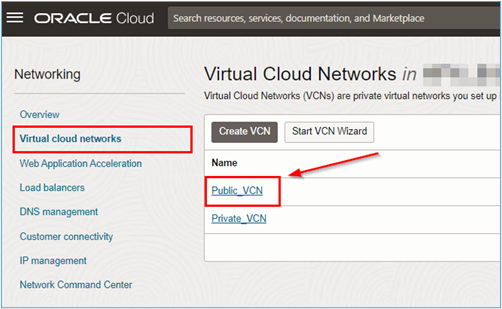

-

Clique em Public_VCN.

-

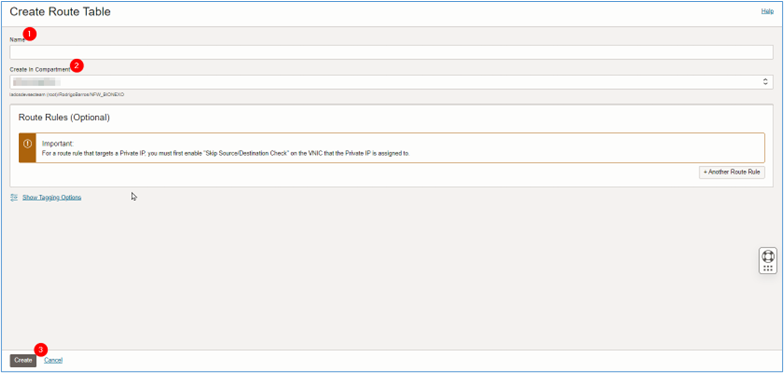

Clique no menu Tabelas de Roteamento e em Criar Tabela de Roteamento para começar a criar as tabelas de roteamento.

-

Na página Criar tabela de roteamento, digite as informações necessárias e clique em Criar.

- Nome: Informe o nome da tabela de roteamento.

- Criar no compartimento: Selecione o compartimento no qual a tabela de roteamento pode ser criada.

Observação: Não usaremos a tabela de roteamento padrão da VCN.

-

Repita esse processo para as seguintes tabelas de roteamento em Public_VCN.

- RT_Firewall: Tabela de roteamento que deve ser anexada à sub-rede do Firewall de Rede do OCI para conectividade intra-vcn.

- RT_LoadBalancers: Tabela de roteamento que deve ser anexada à sub-rede de balanceadores de carga para conectividade intra-vcn.

- RT_to_nfw: Tabela de roteamento que deve ser anexada ao Gateway de Internet da rede Public_VCN.

- Crie as rotas em RT_Firewall para o Subnet_Firewall.

Depois de criar as tabelas de roteamento, crie as rotas a seguir em cada uma das tabelas.

A tabela RT_Firewall deve ser usada pelo Subnet_Firewall. Substitua a tabela de roteamento padrão de sub-rede por esta personalizada.

Tabela: RT_Firewall

CIDR Próximo Hop 0.0.0.0/0 IGW - IGW: Gateway de Internet.

- Crie as rotas em RT_LoadBalancers para o Subnet_LoadBalancers.

A tabela RT_LoadBalancers deve ser usada por Subnet_Loadbalancers. Substitua a tabela de roteamento padrão de sub-rede por esta personalizada.

CIDR Próximo Hop 0.0.0.0/0 <OCI_NETWORK_FIREWALL_IP> 192.168/24 DRG 192.168/24 DRG - DRG: Gateway de Roteamento Dinâmico.

- 192.168.0.0/24: Esta é a rede privada da sub-rede da VCN Private_VCN na qual os servidores do nosso site no 1 estão instalados.

- 192.168.0.0/24: Esta é a rede privada da sub-rede da VCN Private_VCN na qual nossos servidores de site estão instalados no 2.

- Crie as rotas em RT_to_nfw para o Gateway de Internet

A tabela RT_to_nfw deve ser anexada ao Gateway de Internet VCN_Public.

CIDR Próximo Hop 10/24 <OCI_NETWORK_FIREWALL_IP>

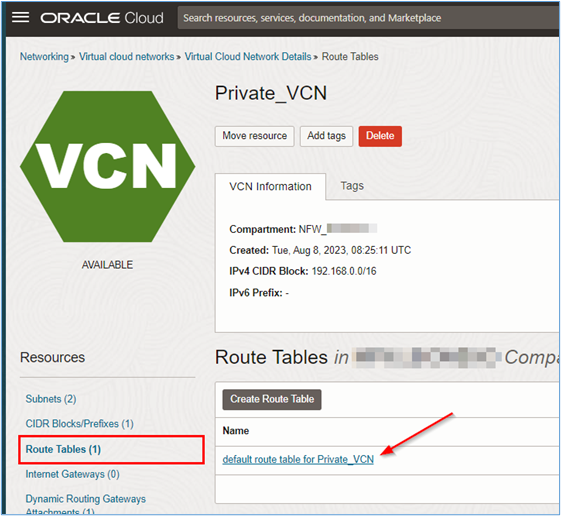

Tarefa 4.2: Criar o roteamento na VCN Privada

-

Para acessar as páginas de configuração de roteamento da VCN, vá para a Console do OCI, clique em Rede e Redes virtuais na nuvem.

-

Clique em Private_VCN.

-

Clique no menu Tabelas de Roteamento e na tabela de roteamento padrão para Private_VCN.

-

Para Private_VPN, apenas criaremos uma rota apontando o caminho da rede

10.0/16para o DRG.CIDR Próximo Hop 10/16 DRG Depois que as rotas são criadas, tudo deve funcionar corretamente. O roteamento intra-vcn de VCN_Public encaminhará todo o tráfego para o Firewall de Rede do OCI e, por sua vez, a conectividade entre VCNs (VCN_Public e VCN_Private) será tratada pelo DRG.

-

Volte para a configuração dos Balanceadores de Carga do OCI e veja se o backend está OK. Em caso afirmativo, abra um browser e acesse o IP de um dos balanceadores de carga.

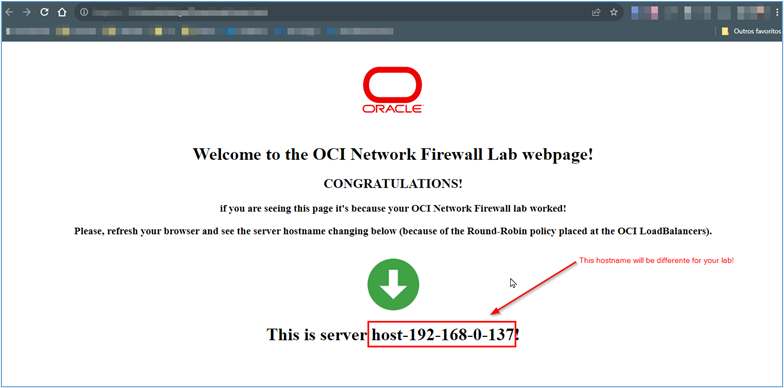

Tarefa 5: Acessar a Página Web

Depois que o roteamento do ambiente tiver sido configurado corretamente e as instâncias do OCI Load Balancer puderem acessar os servidores que hospedam o site de teste no backend (dentro da rede privada), você poderá acessar os endereços dos balanceadores de carga e, por fim, acessar as páginas da Web de teste.

Capture os endereços IP válidos dos balanceadores de carga e coloque-os no browser. Se tudo estiver configurado corretamente, você deverá ver a página a seguir.

Links Relacionados

Confirmações

- Autor - Rodrigo Pace de Barros (Engenheiro de Soluções do Oracle LAD A-Team Cloud Security)

Mais Recursos de Aprendizagem

Explore outros laboratórios em docs.oracle.com/learn ou acesse mais conteúdo de aprendizado gratuito no canal Oracle Learning YouTube. Além disso, visite education.oracle.com/learning-explorer para se tornar um Oracle Learning Explorer.

Para obter a documentação do produto, visite o Oracle Help Center.

Protect Websites and Applications with Oracle Cloud Infrastructure Network Firewall

F86940-02

February 2024

Copyright © 2024, Oracle and/or its affiliates.