Sobre a Configuração de SSO entre Azure AD e Oracle Access Manager para Oracle E-Business Suite

Quando um cliente deseja executar um aplicativo Oracle, como o Oracle E-Business Suite, no Microsoft Azure, mas use o Oracle Access Manager local como provedor de serviço, o SSO federado é necessário entre o Azure AD e o OAM local.

Como ele tem logicamente o maior suporte de integração na nuvem ao trabalhar com outros aplicativos em nuvem, uma solução ideal é configurar o SAML 2.0 para fornecer a arquitetura de SSO federado necessária.

Antes de Começar

Consulte Saiba mais sobre a interconexão do Oracle Cloud com o Microsoft Azure.

Arquitetura

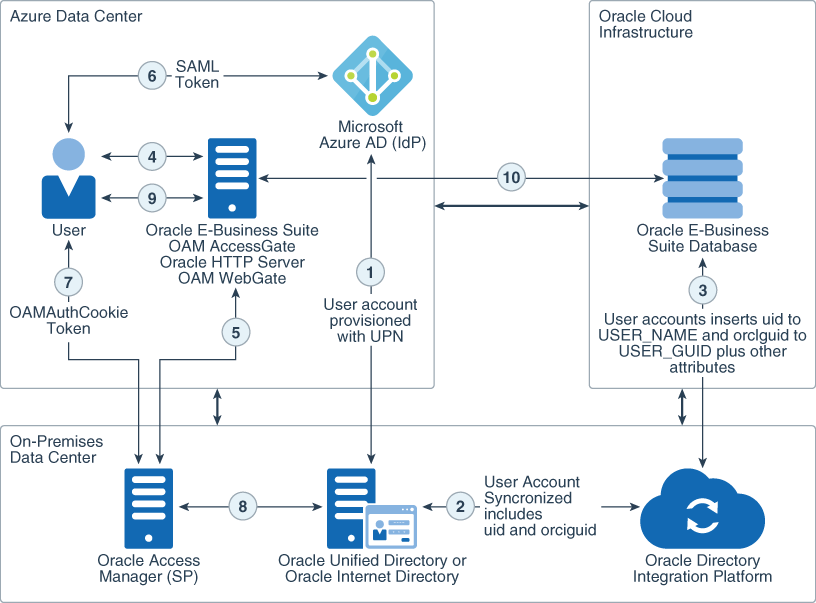

Esta solução apresenta uma arquitetura que é uma abordagem híbrida para uma integração local já documentada entre o Oracle Access Manager e o E-Business Suite.

- Ele coloca o Oracle E-Business Suite no Azure.

- Ele usa o Azure Active Directory (Azure AD) como o provedor de identidades federado (IDP) para autenticar um usuário no E-Business Suite.

- Você executa o Oracle Access Manager como provedor de serviço (SP) local com seu servidor LDAP de backend (Oracle Unified Directory ou Oracle Internet Directory).

Descrição da ilustração ebiz-architecture.png

Essa abordagem oferece uma maneira de estar um passo mais perto de mover parte da sua infraestrutura para a nuvem. Não é necessário interromper apenas o E-Business Suite - o Oracle Access Manager e o Oracle Unified Directory ou o Oracle Internet Directory também podem ser movidos para a nuvem.

Outra parte importante dessa arquitetura é o provisionamento de contas de usuário. Este artigo supõe que o Azure AD é a fonte da verdade para contas de usuário. Isso significa que um método de provisionamento, como a sincronização do Oracle Directory Integration Platform ou uma ferramenta de gerenciamento de identidades, como o Microsoft Identity Manager ou o Oracle Identity Manager, deve ser usado para provisionar contas de usuário no servidor LDAP do Oracle Access Manager (Oracle Unified Directory ou Oracle Internet Directory). Em seguida, o Oracle Directory Integration Platform usado como serviço de sincronização bidirecional pode sincronizar essa conta no banco de dados do E-Business Suite. Alguns atributos-chave que são extremamente importantes para o SSO serão abordados mais adiante neste documento.

Conheça os Componentes

Os componentes dessa arquitetura híbrida, conforme mostrado na ilustração acima, são descritos na tabela a seguir.

| Centro de Dados | Componente |

|---|---|

| Azure |

|

| Oracle Cloud Infrastructure | Oracle E-Business Suite Database 12.2 ou posterior |

| Cliente local |

|

Compreender os Fluxos de Provisionamento e Federação

O diagrama anterior ilustra os fluxos de provisionamento e federação combinados definidos para essa arquitetura.

Esse fluxo de provisionamento (descrito abaixo nas transações de 1 a 3) ilustra um exemplo de como uma conta de usuário é criada no Azure AD, provisionada para o servidor LDAP do Oracle Access Manager e sincronizada usando o Oracle Directory Integration Platform para o banco de dados do E-Business Suite. O fluxo da federação é ilustrado nas transações de 4 a 10. Detalhes adicionais do fluxo de federação são descritos em Compreender o Fluxo de Federação do Azure AD e do E-Business Suite.

- Uma conta de usuário inicial que inclui o nome principal do usuário (UPN) é provisionada do Azure AD para o servidor LDAP do Oracle Access Manager (Oracle Unified Directory ou Oracle Internet Directory). Esse provisionamento não é da responsabilidade do Oracle Directory Integration Platform, mas sim feito por algum tipo de provisionamento fora do escopo deste manual.

- O Oracle Directory Integration Platform ouve os logs de alteração do Oracle Unified Directory e provisiona a conta de usuário para o banco de dados do E-Business Suite.

- O Oracle Directory Integration Platform provisiona a conta de usuário, mapeando o uid para USER_NAME e orclguid para USER_GUID, para o banco de dados do E-Business Suite.

- O usuário solicita o acesso ao E-Business Suite e o WebGate verifica o Token OAMAuthCookie.

- WebGate verifica se o usuário não tem Token OAMAuthCookie; portanto, ele verifica com o Oracle Access Manager um curso de ação.

- O Oracle Access Manager informa a WebGate para redirecionar o usuário para o Azure AD para autenticação federada, e o Azure AD solicita que o usuário faça log-in.

- O Azure AD valida as credenciais do usuário e, em seguida, envia uma asserção SAML 2.0 para o Oracle Access Manager, usando o atributo de e-mail como mapeamento do usuário.

- O Oracle Access Manager aceita a asserção SAML 2.0 e retorna o usuário correspondente no Oracle Unified Directory usando o UPN. Na resposta, ela fornece USER_NAME (uid) e USER_ORCLGUID (orclguid) do Oracle Unified Directory no cabeçalho definido na política.

- WebGate redireciona o usuário para o E-Business Suite e envia USER_NAME e USER_ORCLGUID como cabeçalhos para AccessGate.

- AccessGate procura USER_NAME e USER_ORCLGUID no banco de dados do E-Business Suite para verificar se o usuário existe. Caso a operação seja bem-sucedida, ela definirá sua própria sessão e retornará a página do portal E-Business Suite ao usuário.

Sobre Serviços e Atribuições Obrigatórios

Esta solução requer a combinação de serviços e funções específicos dentro desses serviços.

- Oracle Cloud Infrastructure

- Oracle Access Manager

- Uma instância do Oracle E-Business Suite totalmente funcional implantada no Azure

- ANÚNCIO DO Microsoft Azure

| Nome do Serviço: Atribuição | Obrigatório para... |

|---|---|

| Oracle Cloud Infrastructure: Administrador | Criar e gerenciar recursos de identidade |

| Oracle Access Manager: Administrador | Configure e mantenha definições de usuário no local |

| E-Business Suite: Funções administrativas, incluindo administrador de banco de dados e administrador LDAP | Configurar o E-Business Suite e alterar as configurações de segurança |

| Azure AD: Colaborador do Azure AD ou conta privilegiada superior | Para obter uma assinatura do Azure |

| Azure AD: Aplicativo Azure ou administrador global | Tratar a configuração e configurar no lado do Azure |