注意:

- 此教程需要访问 Oracle Cloud。要注册免费账户,请参阅开始使用 Oracle Cloud Infrastructure Free Tier 。

- 它使用 Oracle Cloud Infrastructure 身份证明、租户和区间示例值。完成实验室时,请将这些值替换为特定于您的云环境的值。

使用 OCI IAM 网络边界和网络源监管对 OCI 资源的公共访问

简介

我们的运营环境需要对数据和基础设施保持高度警惕。例如,即使是最谨慎的云管理员也可能成为账户接管技术的受害者,例如网络钓鱼攻击和特权升级。此外,没有人想错误配置他们的数据安全,导致意外将其暴露给公共互联网。Oracle Cloud Infrastructure (OCI) 等公有云提供商包括 Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) 服务,支持您应用更多安全层,从而减少攻击面并改善基础设施、数据和应用的安全状况。

OCI IAM 提供网络边界,用于限制可以访问 OCI 控制台的 IP 地址集。此外,网络源支持您编写策略,根据请求者的 IP 地址限制对特定 OCI 资源的访问。在本教程中,我们将探讨这两个功能,并解释如何在 OCI 租户中启用它们。

目标

-

了解以下 OCI 安全功能,并使用它们增强 OCI 租户的安全状况。

- OCI IAM 网络边界

- OCI IAM 网络源

先决条件

- 具有身份域的管理账户。

使用 OCI IAM 网络边界

当用户尝试登录到受 OCI IAM 身份域(包括 OCI 控制台本身)保护的应用程序时,该应用程序的相关登录策略将评估登录操作。此策略包含一系列规则,其中包含条件和生成的操作。规则将按顺序进行评估,直到当前登录上下文满足该规则的条件,然后颁布与该规则关联的操作。此操作会导致允许访问,拒绝访问,或者在允许访问之前提示用户输入其他验证因素。

网络边界可以与登录策略结合使用,以阻止或允许访问 OCI 控制台。有关更多信息,请参见网络边界和管理登录策略。

-

阻止列表:我们可以使用此方法阻止尝试从可疑 IP 地址登录的用户。一个屏蔽列表可以包含一个或多个 IP 地址。

-

允许列表:我们可以使用此方法仅限制对一组预定义的一个或多个 IP 地址的访问。

注:更改登录策略可能会导致帐户锁定。登录规则的优先级极其重要,应仔细考虑。我们建议打开单独的浏览器会话,使用管理凭证进行验证,同时测试后面介绍的方法。

网络边界如何工作?

为了实现基于网络边界的允许列表,至少需要两个规则。

- 允许基于网络边界进行访问。

- 如果未满足条件,则拒绝访问。

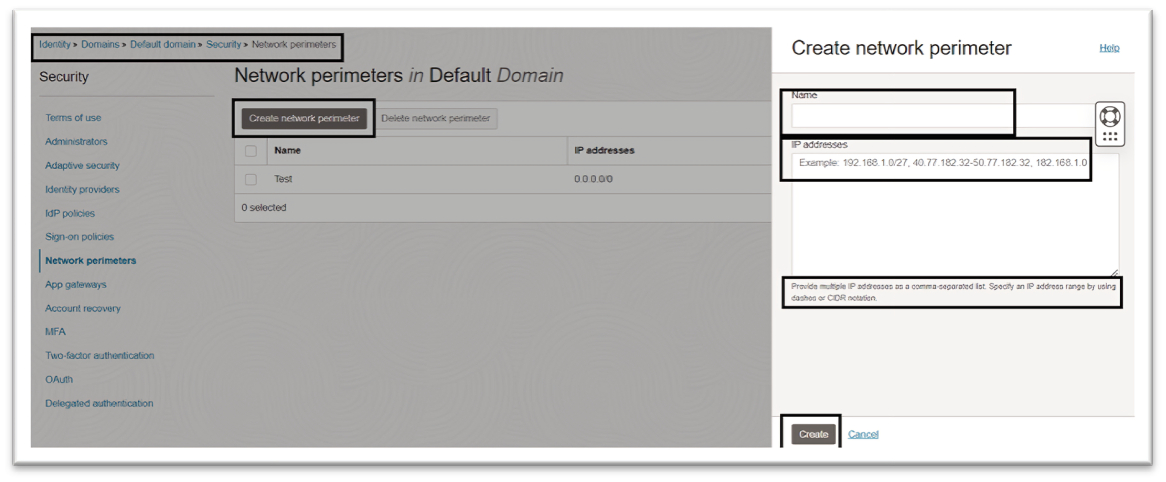

要在 OCI 控制台中配置网络边界,请导航到身份域的安全部分,选择网络边界并添加所需的 IP 地址。有关详细信息,请参阅创建网络边界。

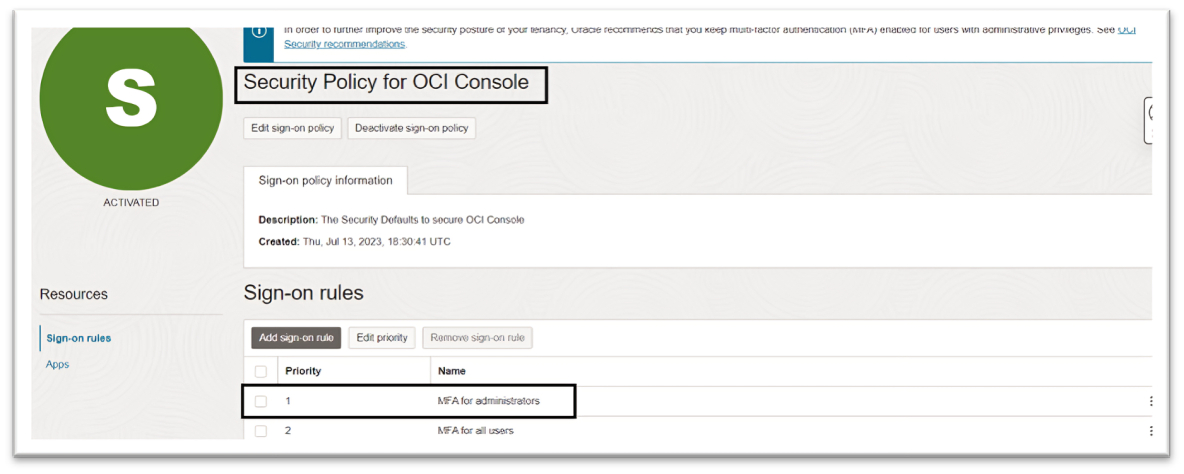

您的租户可能具有系统初始登录规则,以强制实施多因素身份验证 (MFA) 以访问 OCI 控制台。有关详细信息,请参阅 IAM MFA 和在 OCI IAM 身份域中实施多因素验证。

我们将使用此策略来执行我们的网络边界规则。您可以选择创建新的登录策略。有关详细信息,请参阅创建登录策略

注:为了安全起见,为了确保紧急访问账户从未被锁定到我们的租户之外,可以按最高优先级创建附加规则,专门为该账户生成例外。

对于我们的方案,以下三个规则将确保涵盖上面讨论的所有要点。

-

规则 1:管理员的 MFA:如果选择预先植入的登录策略,您将看到名为 MFA(管理员)的登录规则。此规则用于为 OCI 管理员强制实施 MFA。我们将保持此规则不变,以便紧急访问您的租户。

-

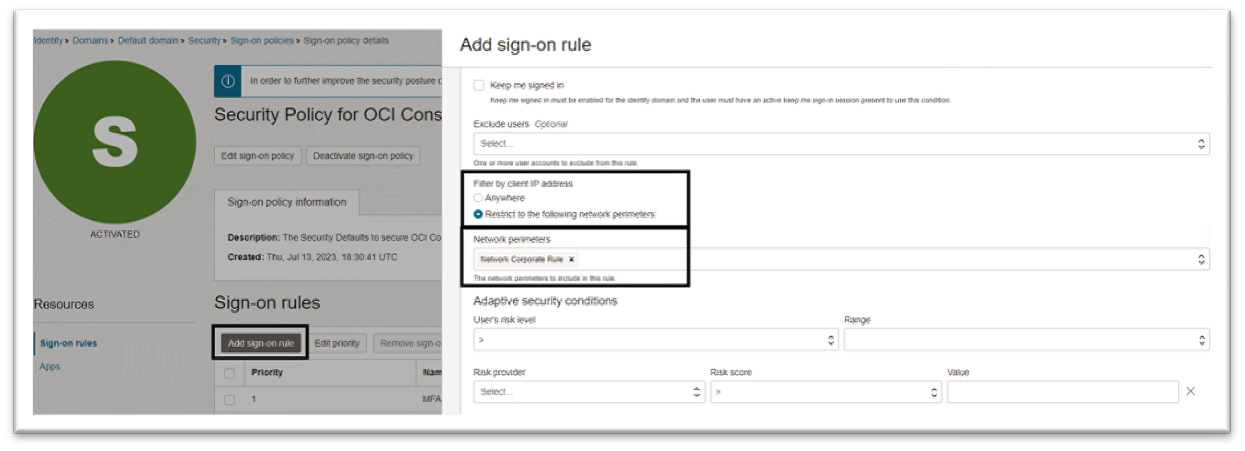

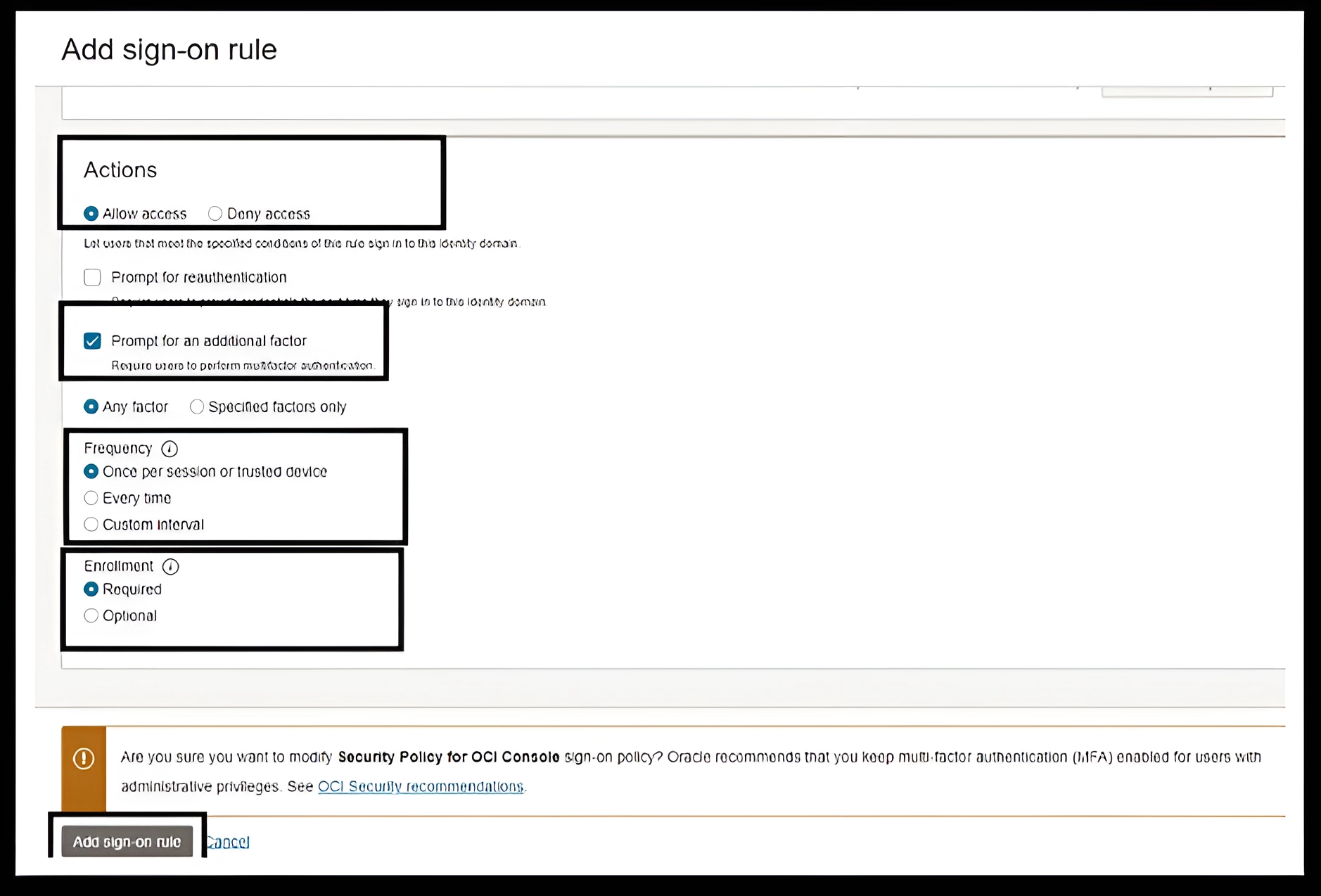

规则 2:允许公司访问:此规则将创建一个允许列表,以确保仅允许从公司网络访问 OCI 控制台。这将利用网络边界中预定义的 IP 地址集。

-

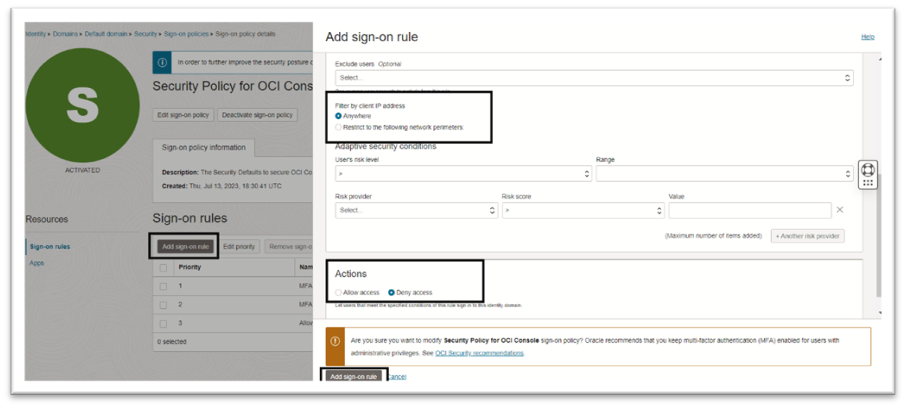

规则 3:拒绝未知访问:此规则将确保所有用户都必须在定义的网络边界内才能访问 OCI 控制台。在 Filter by Client IP address(按客户机 IP 地址过滤)下,选择 Anywhere(任意位置),在 Actions(操作)下,选择 Deny access(拒绝访问)。

注:请记住,此规则的优先级必须低于允许访问的规则。优先级不正确可能会导致您无法访问 OCI 控制台。

除了 allowlist 方法之外,您还可以选择创建块列表以阻止对一组已定义的 IP 地址进行访问。要启用 blocklist 方法,登录策略规则将是:

- 规则 1:面向管理员的 MFA:适用于管理员和紧急访问帐户的规则。

- 规则 2:拒绝 IP:如果源 IP 在定义的阻止列表中,则拒绝访问的规则。

- 规则 3:允许所有其他访问:允许所有其他访问并提示输入其他验证因素。

使用 OCI IAM 网络源

网络边界有助于管理用户可以从中访问 OCI 控制台的网络,而网络源有助于限制对某些 OCI 服务和资源的访问。

通过网络源,您可以定义一组可由 OCI 访问策略引用的 IP 地址,以根据源 IP 地址限制访问。例如,您可以限制对 OCI 对象存储存储桶的访问,仅限制对从公司网络登录的用户的访问。

网络源支持租户内虚拟云网络中的公共 IP 地址和专用 IP 地址。

网络源如何工作?

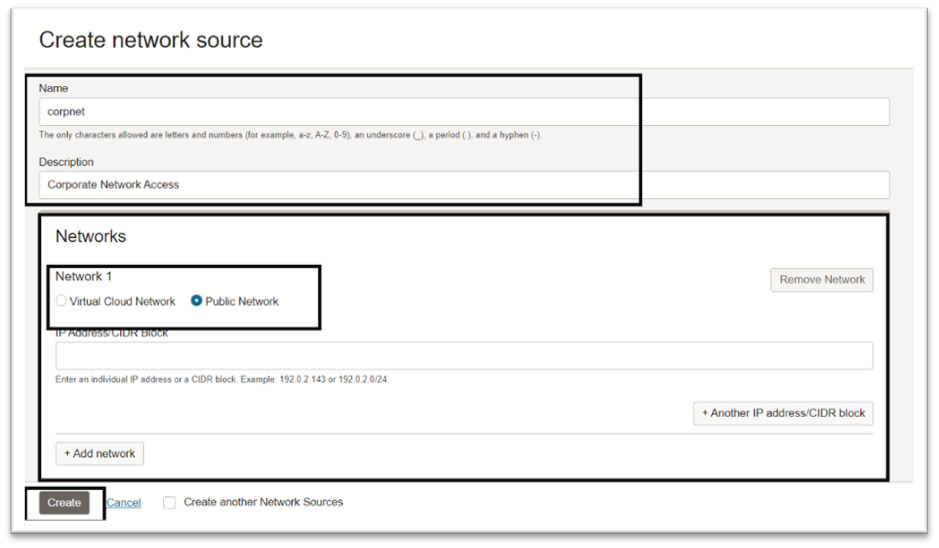

要在 OCI 控制台中配置网络源,请导航到身份和安全,选择网络源,然后创建一个指定允许的 IP 地址的新网络源。有关详细信息,请参阅创建网络源。

根据您的用例,创建或修改 OCI 策略并添加 request.networkSource.name 条件。有关更多信息,请参见策略的工作方式。

注:允许组 CorporateUsers 管理租户

request.networkSource.name='corpnet'中的object-family。

后续步骤

在本教程中,我们介绍了网络边界和网络源如何帮助限制对 OCI 资源的访问,并帮助改善您的云安全状况。有关 OCI IAM 最佳模式的详细信息,请参阅Oracle Cloud Infrastructure 中的身份和访问管理 (IAM) 优秀实践。

相关链接

确认

- 作者 - Chetan Soni(云解决方案工程师)

更多学习资源

浏览 docs.oracle.com/learn 上的其他实验室,或者通过 Oracle Learning YouTube 频道访问更多免费学习内容。此外,请访问 education.oracle.com/learning-explorer 以成为 Oracle Learning Explorer。

有关产品文档,请访问 Oracle 帮助中心。

Govern Public Access to OCI Resources using OCI IAM Network Perimeters and Network Sources

F94366-01

March 2024

Copyright © 2024, Oracle and/or its affiliates.