注:

- 此教程需要访问 Oracle Cloud。要注册免费账户,请参阅开始使用 Oracle Cloud Infrastructure Free Tier 。

- 它使用 Oracle Cloud Infrastructure 身份证明、租户和区间示例值。完成实验室时,请将这些值替换为特定于云环境的那些值。

将 Oracle Essbase 用户的验证流更新到其他 Identity Cloud Service

简介

Oracle Essbase 是一个业务解决方案,使用经证明有效且灵活的一流体系结构进行分析、报告和协作。Oracle Essbase 可为组织内所有业务部门的企业用户、分析师、建模人员和决策者提供实时价值,帮助他们提高工作效率。从市场部署 Oracle Essbase 时,它是堆栈部署,管理员需要将 Identity Cloud Service 参数传递到堆栈。

先决条件

- 两个 Identity Cloud Service 实例的 Identity Cloud Service 管理访问权限。

- 通过 SSH 实例访问部署了 Oracle Essbase 的计算实例。

- 将现有 Oracle Essbase 用户从旧 Identity Cloud Service 迁移到新 Identity Cloud Service 的用户。

- 将与 Oracle Essbase 相关的任何策略/配置从旧 Identity Cloud Service 迁移到新的 Identity Cloud Service。

目标

本教程介绍了如何更新 Identity Cloud Service 引用并将 Oracle Essbase 链接到其他 Identity Cloud Service 进行验证和授权。

注:必须先对测试实例进行这些更改,才能检查对工作片段的任何可能影响以及/或对 Oracle Essbase 用户的访问/角色的任何影响。

任务 1:在 Identity Cloud Service 中注册机密应用程序

我们将在新 Identity Cloud Service 中注册一个机密应用程序,您要在其中为 Oracle Essbase 用户路由验证流。

- 按照此处提到的步骤注册机密应用程序。

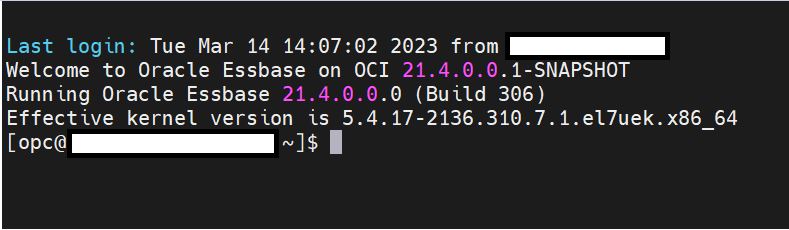

任务 2:通过 SSH 连接到部署了 Oracle Essbase 的计算实例

- 通过 SSH 连接到安装了 Oracle Essbase 的计算实例。

注意本教程认为具有 Oracle Essbase 的计算实例具有公共 SSH 访问权限。如果您的计算实例没有公共 SSH 访问权限,请创建堡垒会话以专用访问该实例。点击此处介绍了这些步骤。

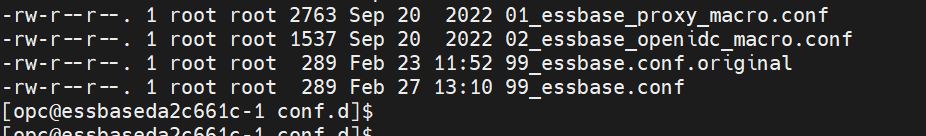

任务 3:使用 Identity Cloud Service 引用查找和更新文件

-

更新

99_essbase.conf文件。在对文件进行任何更改之前,必须创建文件的备份副本。-

文件的位置 -

cd /etc/httpd/conf.d -

Linux 命令 -

sudo cp -p /etc/httpd/conf.d/99_essbase.conf /etc/httpd/conf.d/99_essbase.conf.original

-

-

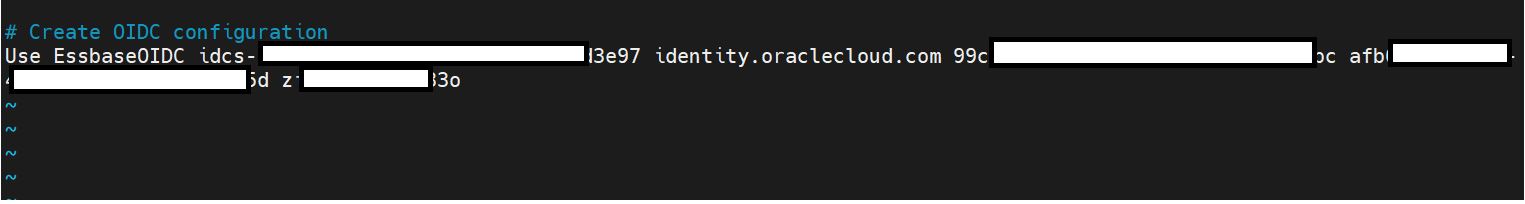

编辑

99_essbase.conf file并使用新的 Identity Cloud Service 详细信息修改旧的 Identity Cloud Service 详细信息。-

Linux 命令 -

sudo vi /etc/httpd/conf.d/99_essbase.conf -

更新下面提到的突出显示的详细信息和保存。

``` Change: # Create OIDC configuration Use EssbaseOIDC <<OLD-Identity Cloud Service-GUID>>> identity.oraclecloud.com <<OLD-Identity Cloud Service-Client ID>> <<OLD_IDCS-Client Secret>> <<Encrypted-Field>> to # Create OIDC configuration Use EssbaseOIDC <<NEW-Identity Cloud Service-GUID>>> identity.oraclecloud.com <<NEW-Identity Cloud Service-Client ID>> <<New_IDCS-Client Secret>> <<Encrypted-Field>> ```注: Encrypted-Field 应保持原样,稍后将在流程中更新。

-

-

重新启动 httpd 服务:

sudo systemctl restart httpd -

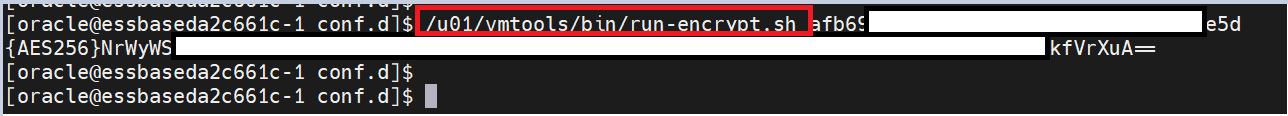

加密新的 Identity Cloud Service 客户端密钥并对其进行更新。

-

切换到 Oracle 用户:

sudo su oracle -

加密新的 Identity Cloud Service 客户机密钥:

/u01/vmtools/bin/run-encrypt.sh <<New_IDCS-Client Secret>>。将此命令的输出记下为 "New_Encrypted_IDCS-Client Secret" 。

-

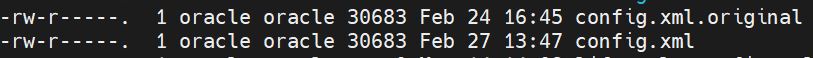

备份

config.xml文件。-

文件的位置 -

cd /u01/config/domains/essbase_domain/config** -

Linux 命令 -

cp -p /u01/config/domains/essbase_domain/config/config.xml /u01/config/domains/essbase_domain/config/config.xml.original

-

-

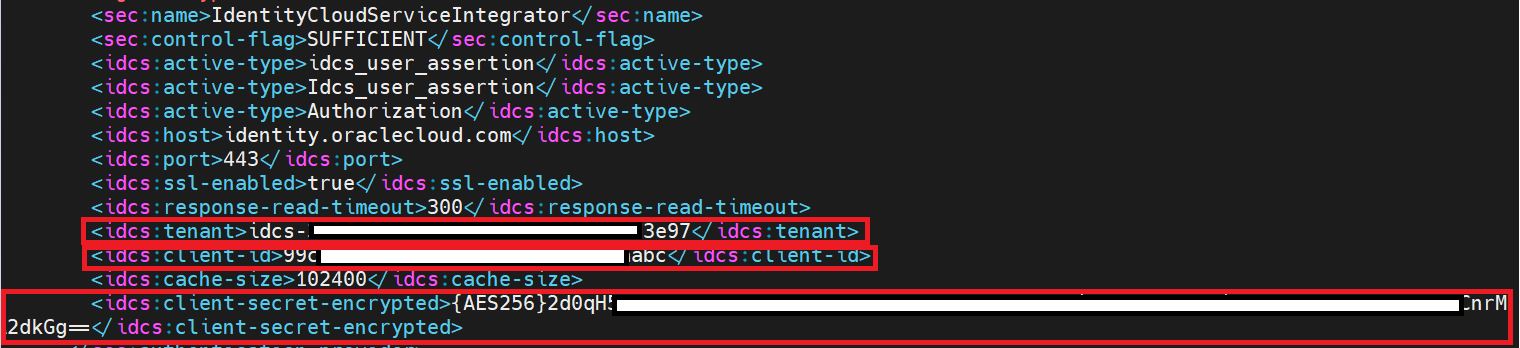

使用新的 Identity Cloud Service 详细信息更新

config.xml文件。-

Linux 命令 -

vi /u01/config/domains/essbase_domain/config/config.xml。 -

更新下面提到的详细信息和保存。

-

<idcs:tenant>- 新的 Identity Cloud Service 租户 ID。 -

<idcs:client- id>- 在新 Identity Cloud Service 实例中创建的应用程序的新客户端 ID。 -

<idcs:client-secret-encrypted>- 这是 Step 2 中生成的新值。

-

-

-

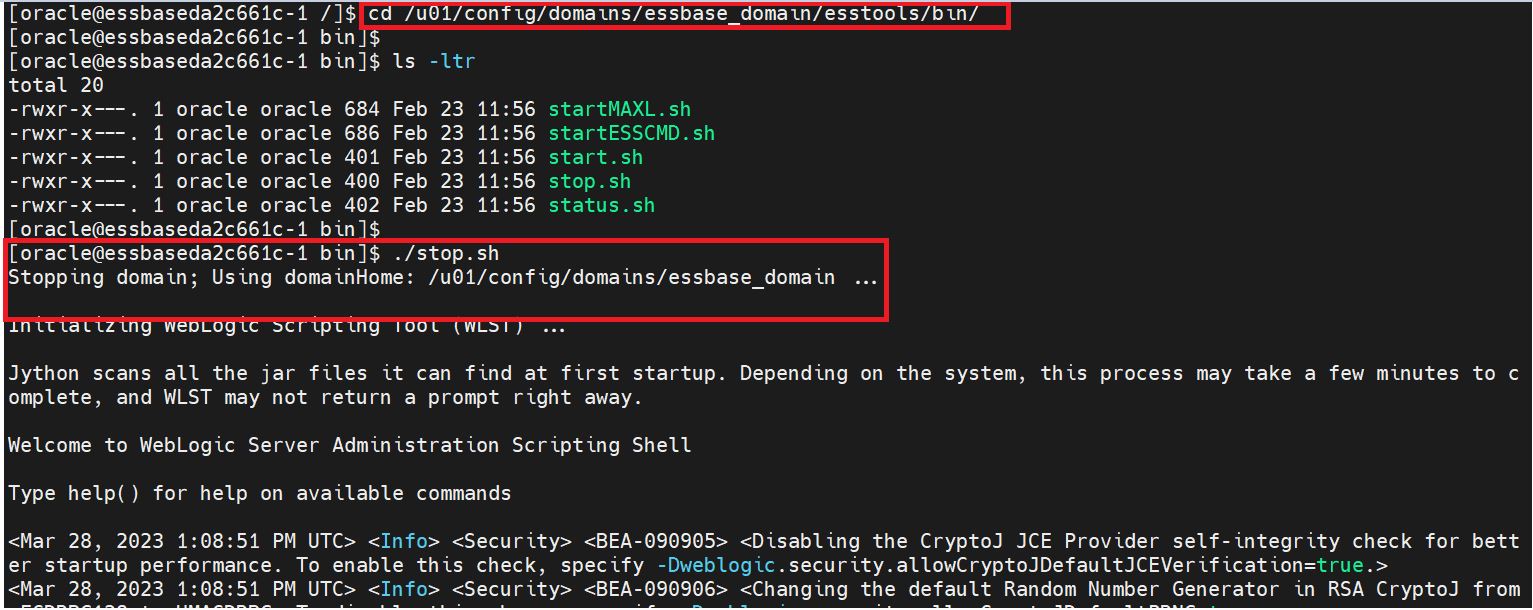

任务 4:重新启动 Oracle Essbase 并使用更新的 Identity Cloud Service 实例测试登录流

-

作为 Oracle 用户,通过执行

stop.sh脚本停止 Oracle Essbase。-

脚本文件的位置 -

cd /u01/config/domains/essbase_domain/esstools/bin -

以

./stop.sh身份执行该文件

-

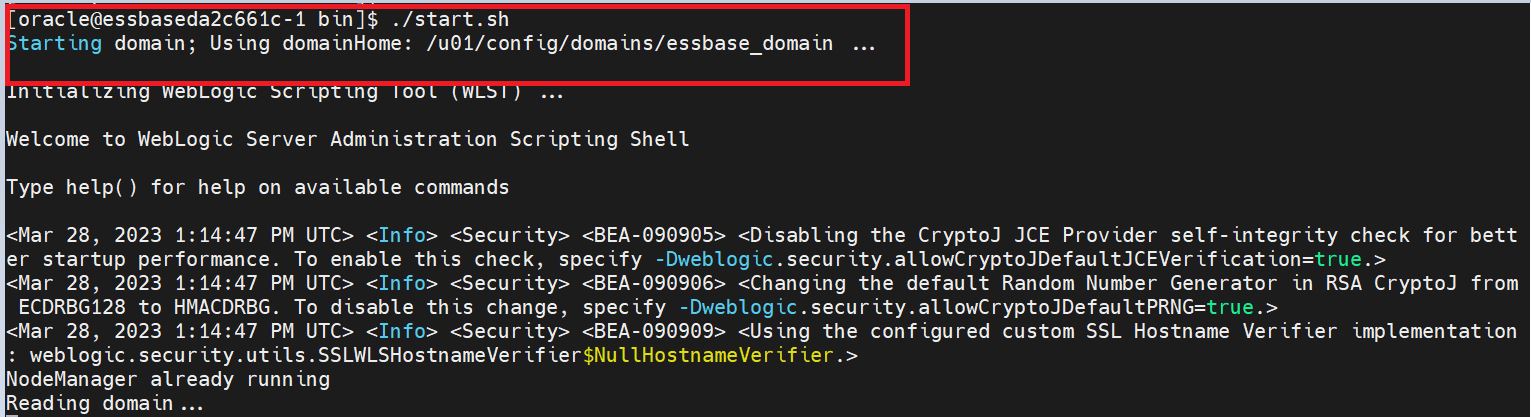

成功执行 Stop 脚本后,通过执行

start.sh命令启动 Oracle Essbase。

-

注:这将导致 Oracle Essbase 应用程序停机,需要先在测试实例上完成,以检查对功能的任何影响。

任务 5:测试新 Identity Cloud Service 的访问

- 在浏览器中打开 Oracle Essbase 外部 URL。

- 浏览器应将您重定向到新的 Identity Cloud Service 登录页面。

- 输入现有 Oracle Essbase 用户的身份证明(该用户还应该存在于新的 Identity Cloud Service 中)。

- 验证成功后,浏览器应路由到 Oracle Essbase 登录页。

- 请仔细查找特定于您登录的 Oracle Essbase 用户帐户的角色/访问权限的任何影响。

注如果您看到用户访问或/和角色中存在任何异常,请不要继续生产实例并向 Oracle 技术支持提交服务请求以了解更多详细信息和引导式帮助。

相关链接

确认

作者 - Chetan Soni(云解决方案工程师)

更多学习资源

探索 docs.oracle.com/learn 上的其他实验室,或者访问 Oracle Learning YouTube 频道上的更多免费学习内容。此外,请访问 education.oracle.com/learning-explorer 成为 Oracle Learning Explorer。

有关产品文档,请访问 Oracle 帮助中心。

Update the authentication flow for Oracle Essbase users to a different Identity Cloud Service

F80265-01

June 2023

Copyright © 2023, Oracle and/or its affiliates.