注意:

- 本教程需要访问 Oracle Cloud。要注册免费账户,请参阅开始使用 Oracle Cloud Infrastructure 免费套餐。

- 它对 Oracle Cloud Infrastructure 身份证明、租户和区间使用示例值。完成实验室后,请使用特定于云环境的那些值替换这些值。

将 Microsoft Active Directory 中的 sAMAccountName 设置为 Oracle Cloud Infrastructure 中的用户名

简介

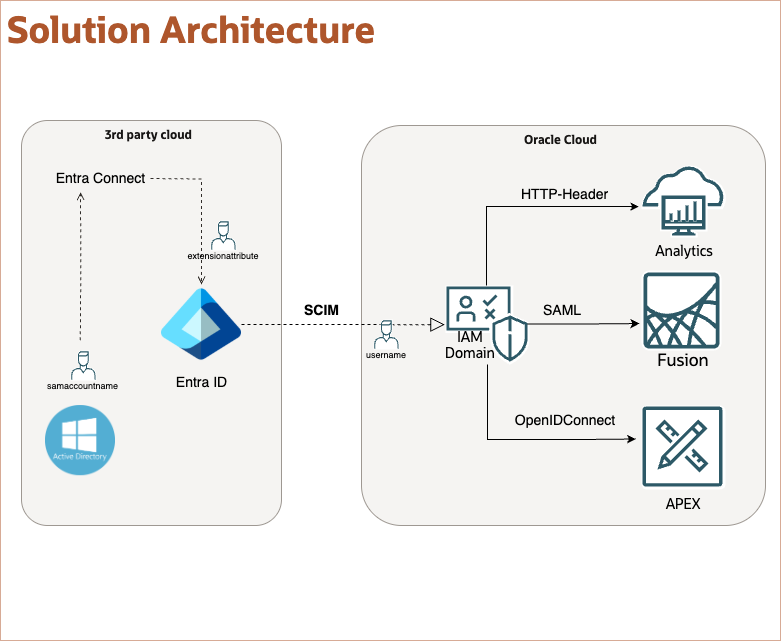

见证多代身份和安全的组织通常在其基础设施中混合使用本地和云资源。在许多情况下,Active Directory 充当真实信息源,登录名/sAMAccountName 用作用户标识符。为了保持一致性,这被扩展为所有其他下游应用程序和服务的标准用户名。

在本教程中,我们将学习如何将标准用户名推送到 OCI,为 Oracle 和非 Oracle 应用启用统一的身份层。

目标

-

使用 Microsoft Entra Connect 可以利用可同步 sAMAccountName 的扩展属性。

-

验证新属性是否在 Microsoft Entra ID 中的用户属性下可用。

-

在 Microsoft Entra ID 中编辑 OCI 的 SCIM 连接以使用新属性。

-

发布预配周期,验证 OCI 中的身份映射的用户名是否与 sAMAccountName 相同。

-

现在,通过 SAML、OpenID 或基于 HTTP 标头的验证协议使用单点登录 (SSO) 的 Oracle 应用程序可以利用此用户名属性。

先决条件

注:要通过 Microsoft Entra ID 在 OCI 中设置 SCIM 预配,请参阅 OCI IAM 与 Entra ID 之间的身份生命周期管理。

-

通过 Microsoft Entra Connect 将 Microsoft Active Directory 同步到 Microsoft Entra ID 的混合体系结构。

-

本地 Active Directory 域上的域管理员特权。

-

对 Microsoft Entra 租户具有全局管理员权限。

-

OCI 的 Microsoft Entra ID 中使用库应用程序的活动用户预配设置。

-

访问 OCI 租户。有关详细信息,请参阅 Oracle Cloud Infrastructure 免费套餐。

-

OCI IAM 身份域的身份域管理员角色。有关更多信息,请参阅了解管理员角色。

任务 1:使用 Microsoft Entra Connect 启用目录扩展和同步 sAMAccountName

任务 1.1:配置 Microsoft Entra Connect 工具

-

登录到设置了 Microsoft Entra Connect 的本地服务器。

-

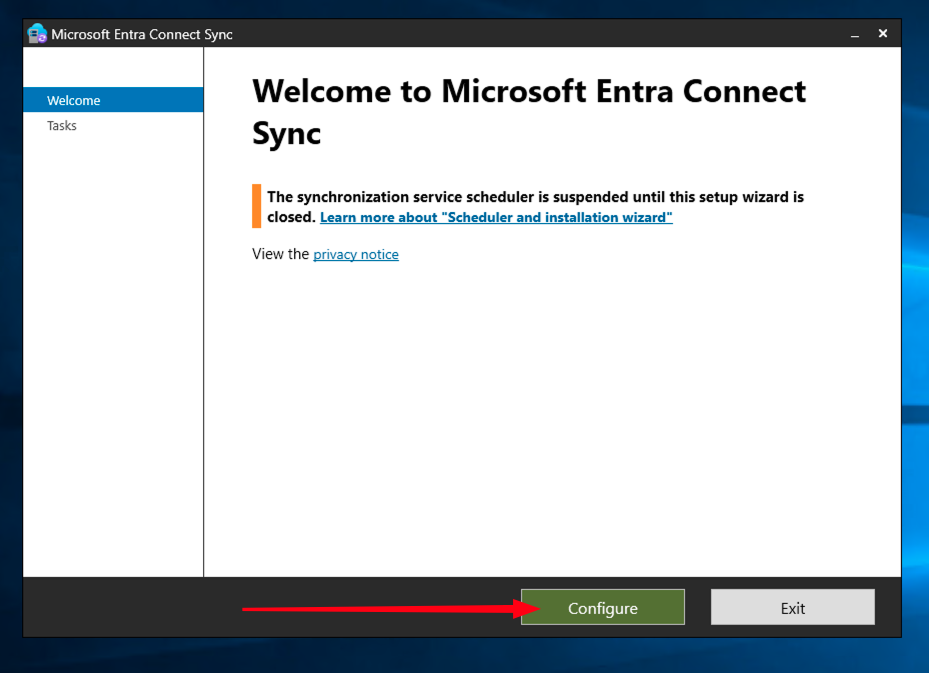

打开 Microsoft Entra Connect Sync 工具。

-

单击配置。

-

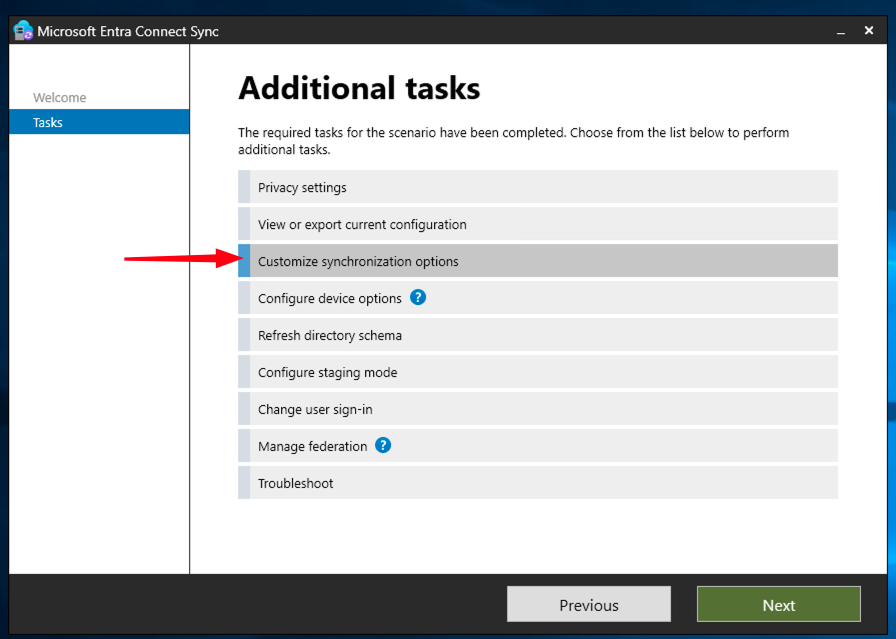

选择自定义同步选项,然后单击下一步。

-

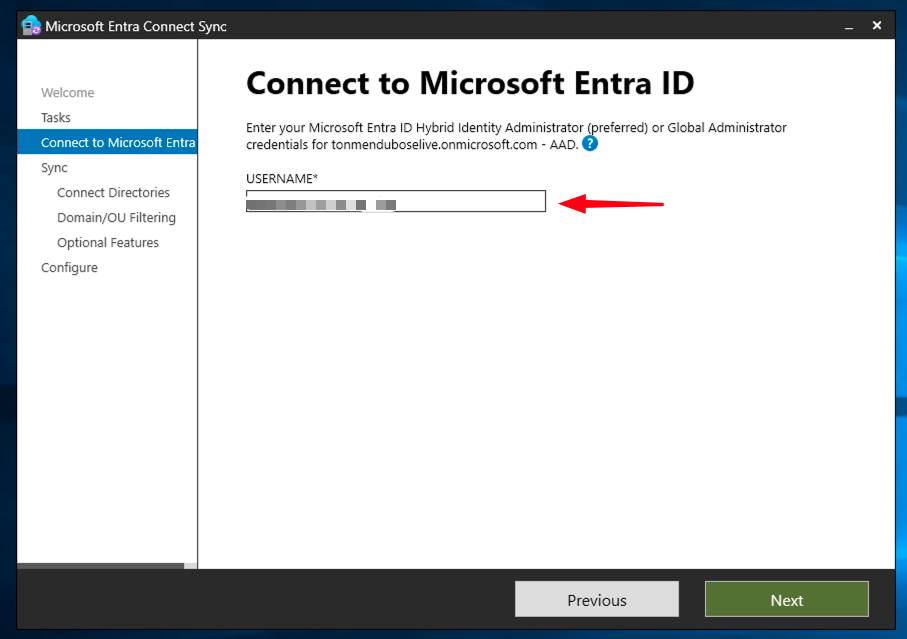

出现提示时,使用 Microsoft Entra ID 全局管理员身份证明进行验证。

-

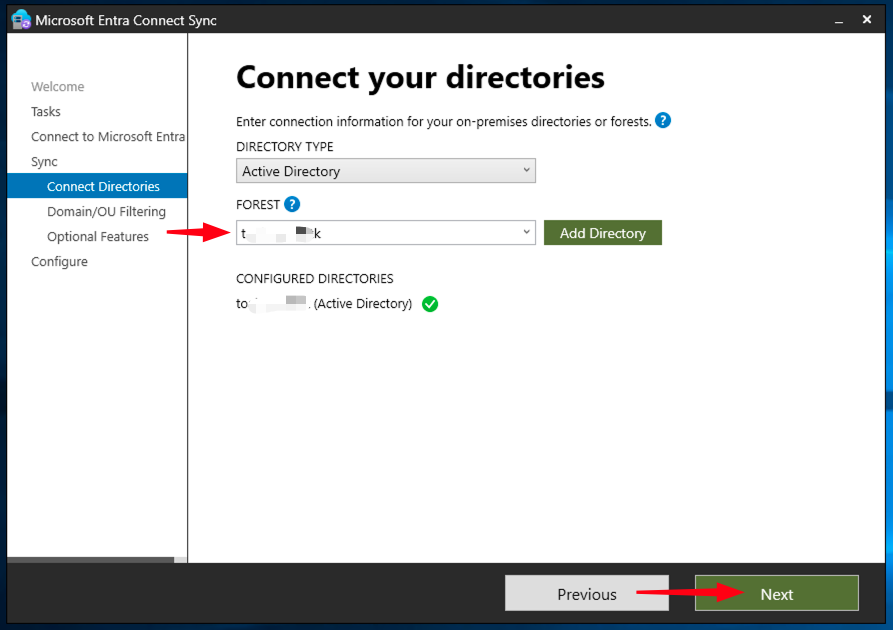

选择用户所在的目录类型和森林信息。

-

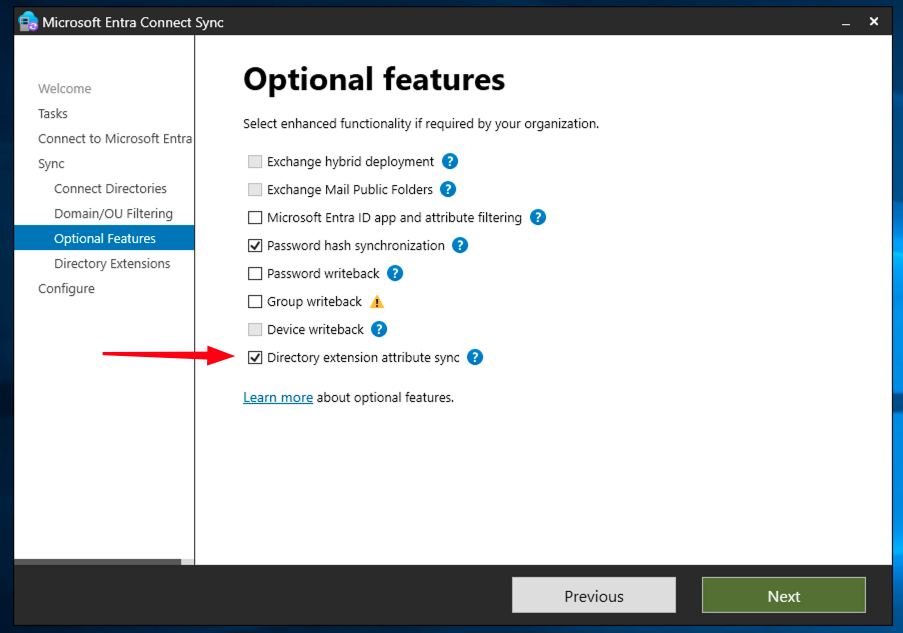

单击下一步,直到到达可选功能页。选择 Directory extension attribute sync(目录扩展属性同步),然后单击 Next(下一步)。

-

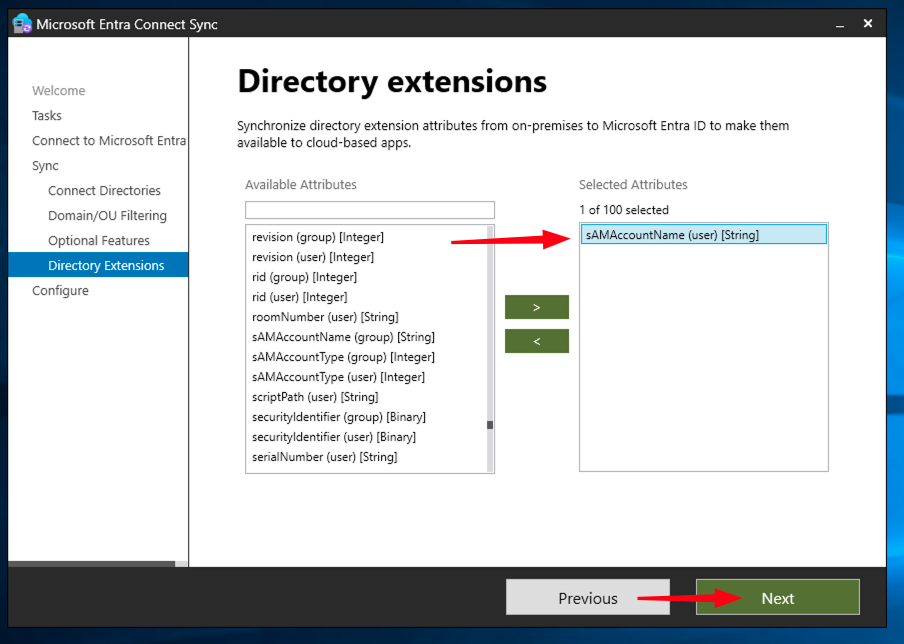

在 Directory Extensions(目录扩展)页面中,将显示内部部署 Active Directory 中的可用属性列表。在列表中找到 sAMAccountName 属性,然后选择 sAMAccountName 将其标记为同步。

-

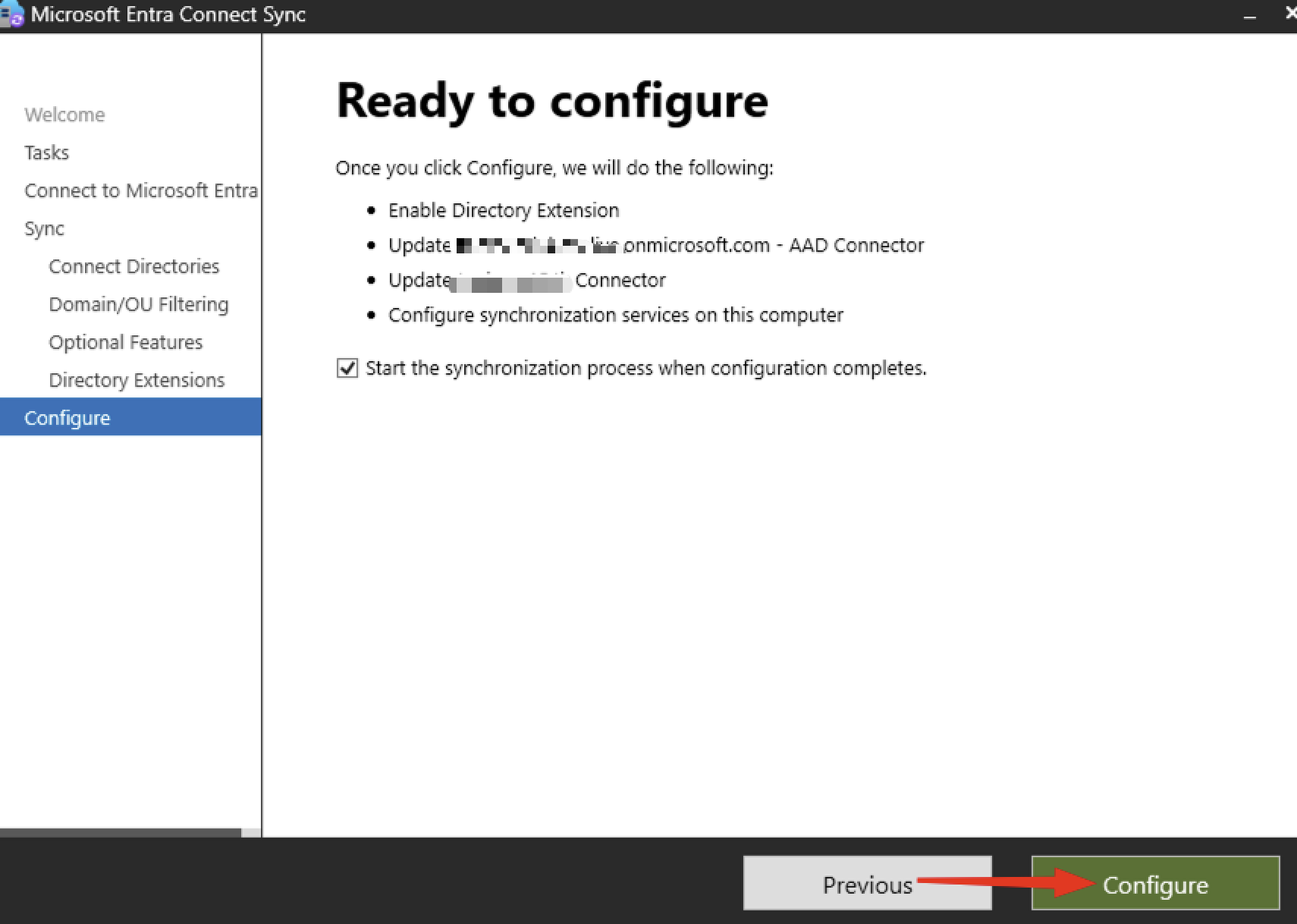

查看配置摘要以确保启用了 Directory extension attribute sync(目录扩展属性同步)选项并选择了 sAMAccountName 。单击配置以应用更改。

-

配置完成后,单击退出。

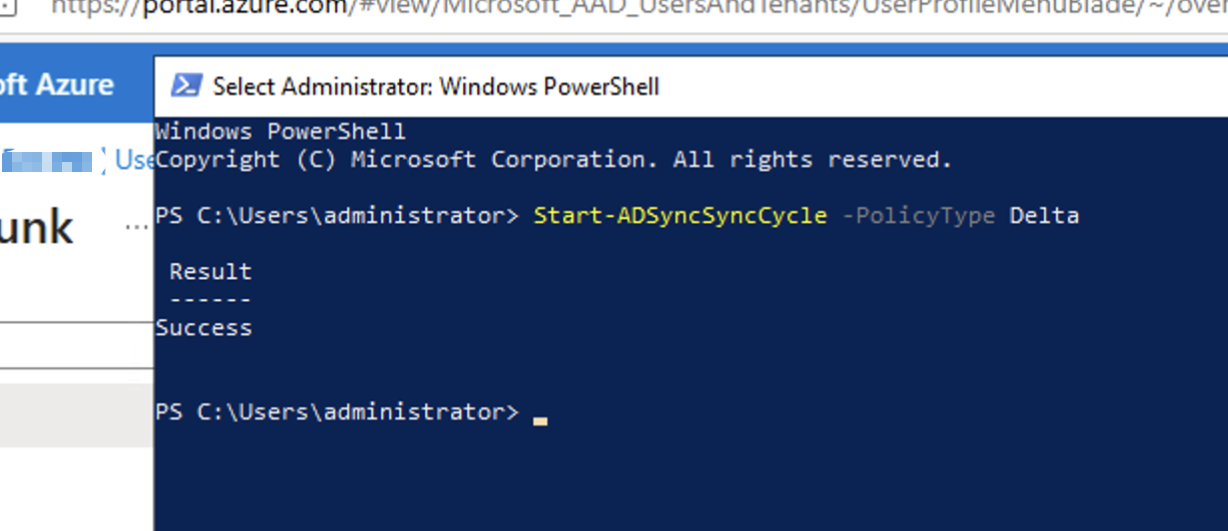

任务 1.2:执行同步周期

-

在安装了 Microsoft Entra Connect 的服务器上打开具有管理权限的 Windows PowerShell。

-

运行以下命令以触发增量同步周期。

Start-ADSyncSyncCycle -PolicyType Delta

-

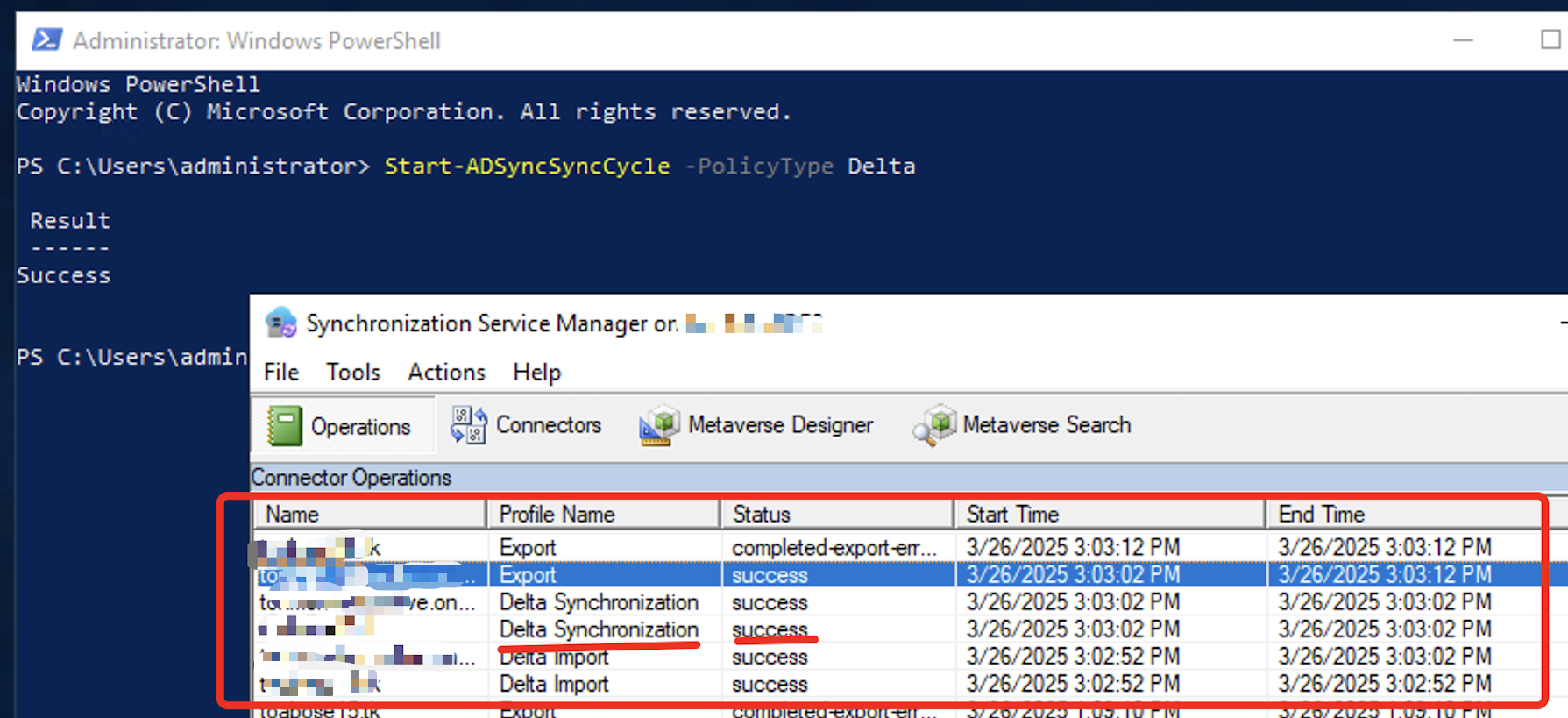

等待同步完成。您可以在 Microsoft Entra Connect 的 Synchronization Service Manager 工具中查看进度。

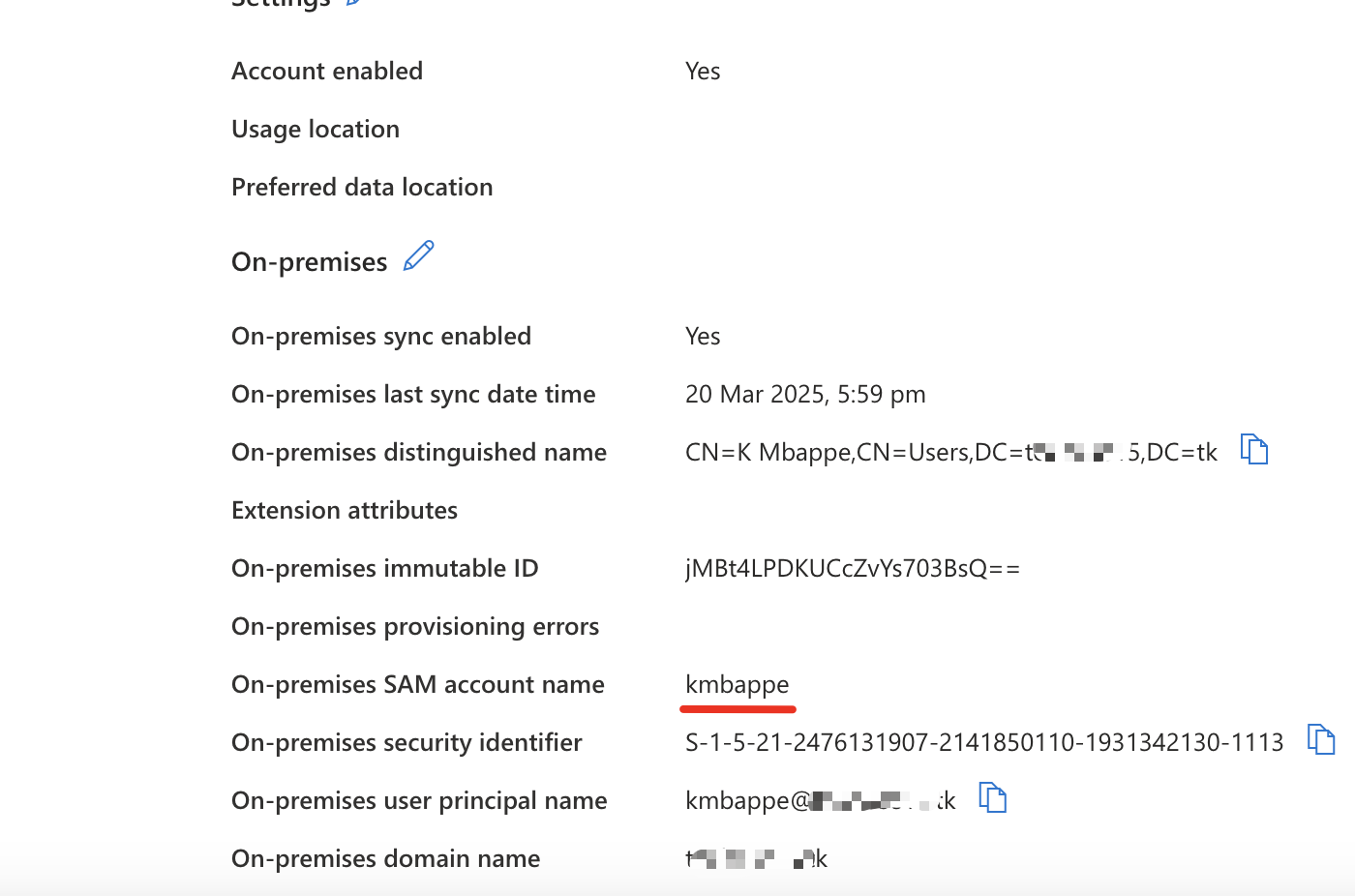

任务 1.3:验证 Microsoft Entra ID 中的同步

-

登录到 Microsoft Entra 管理中心:

https://entra.microsoft.com。 -

导航到用户并选择用户帐户。查看用户的属性并向下滚动以查看扩展属性。

验证 sAMAccountName 值是否作为目录扩展存在。

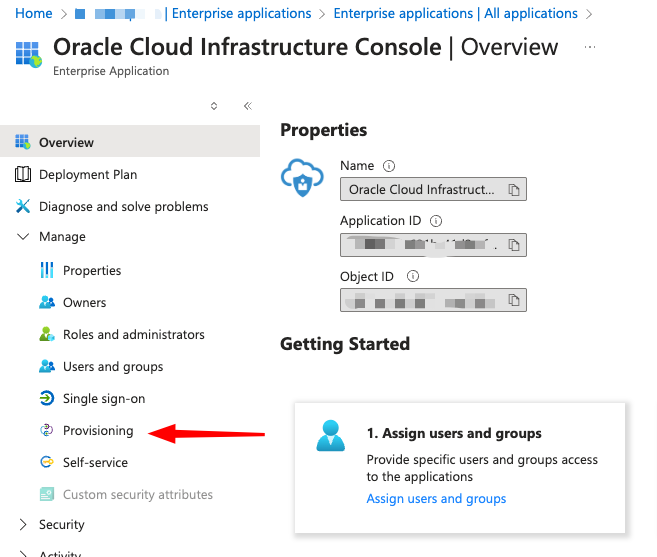

任务 2:重新配置 SCIM 预配设置以将扩展属性用作用户名

任务 2.1:导航到企业应用程序

-

转到 Enterprise Applications 并为 Oracle Cloud Infrastructure 控制台选择应用程序。

-

选择预配。

任务 2.2:更新属性映射

-

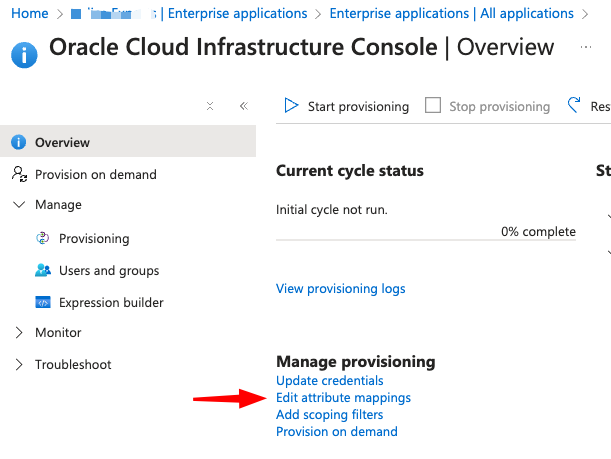

在概览部分中,单击编辑属性映射。

-

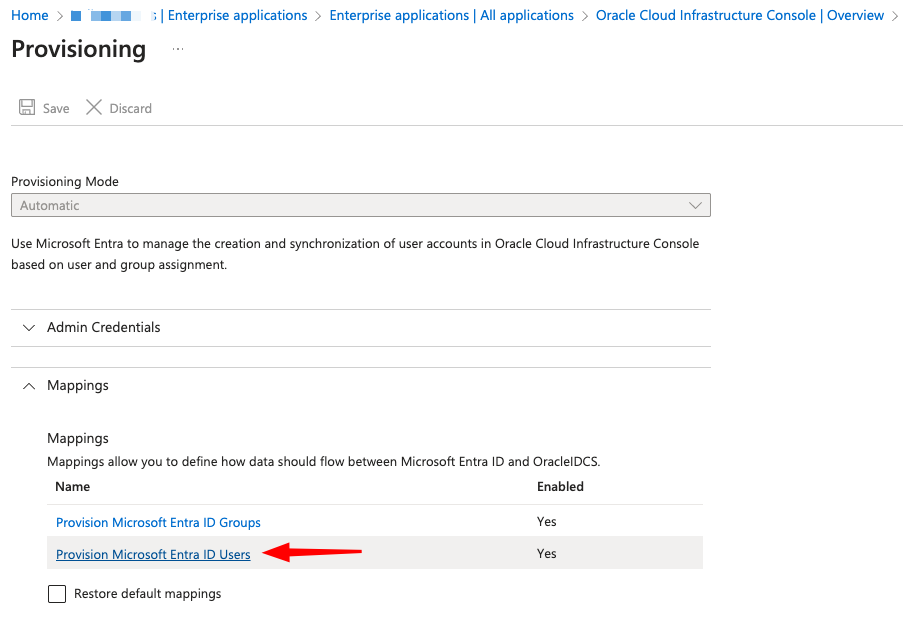

在映射中,单击预配 Microsoft Entra ID 用户。

-

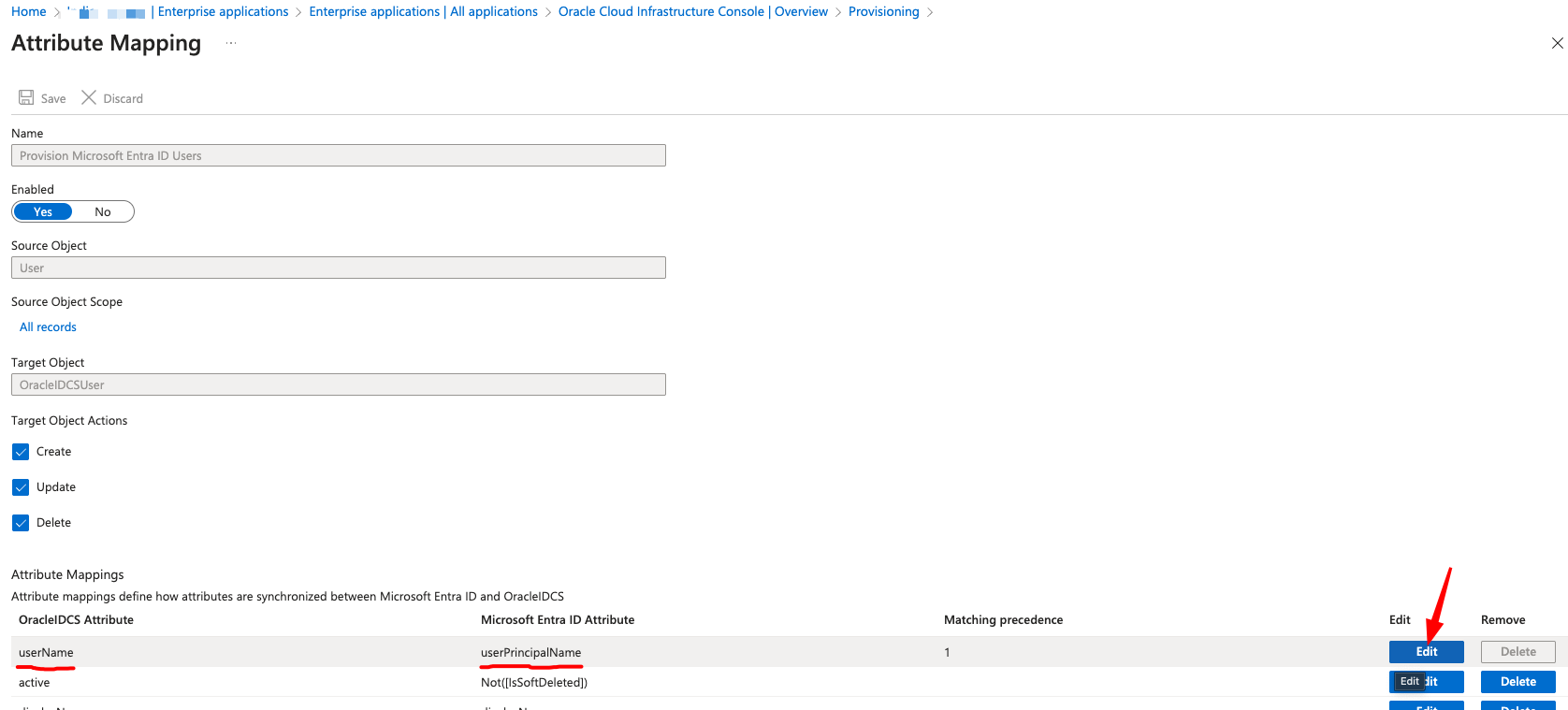

在属性映射列表中,查找目标属性 userName 的映射。默认情况下,这可能映射到 Microsoft Entra ID

userPrincipalName。单击 userName 映射上的编辑。

-

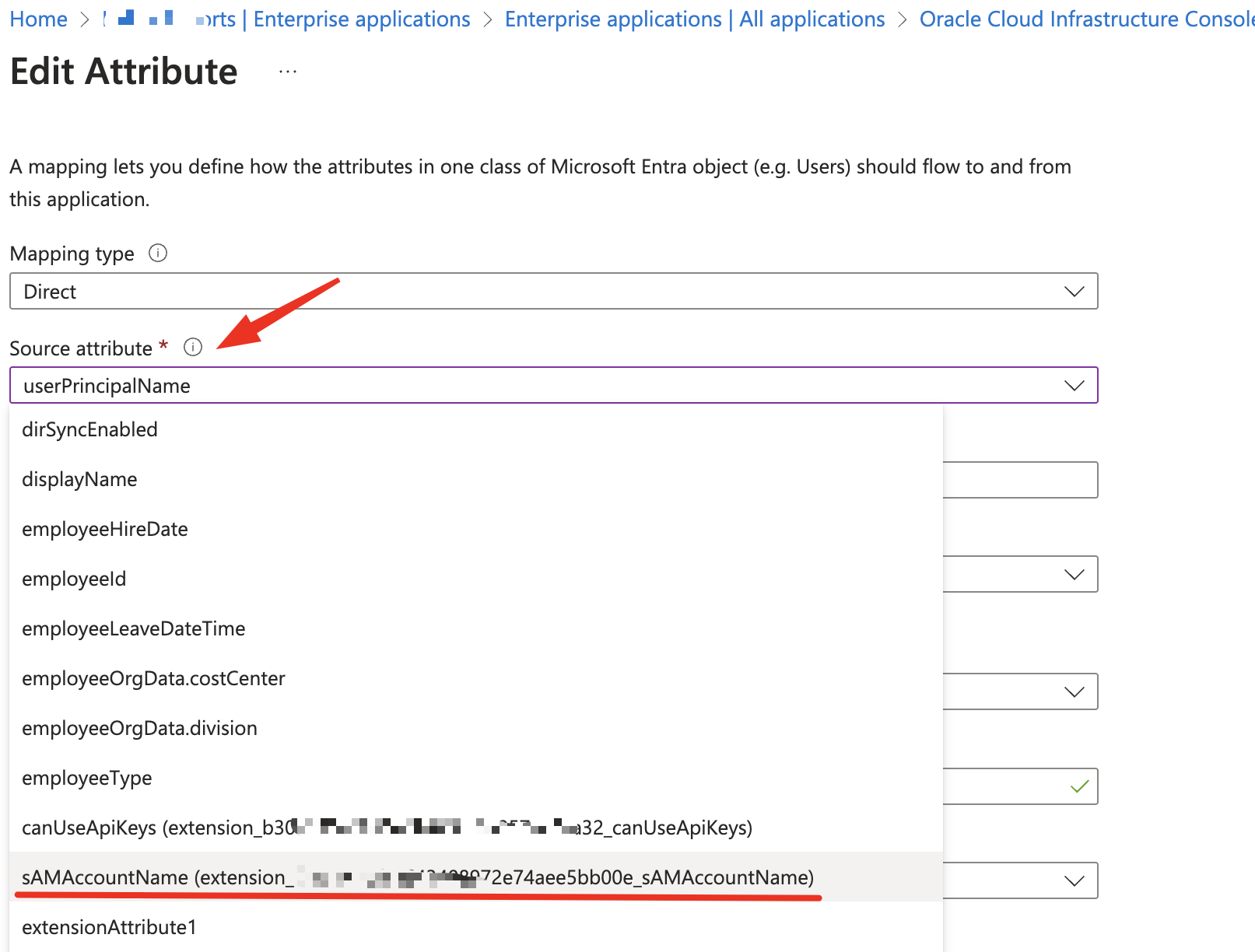

在 Source Attribute(源属性)下拉菜单中,选择 extension_XXX_sAMAccountName ,然后单击 Ok(确定)。

-

单击保存。预配周期需要一段时间。您可以等待它完成,或者重新启动循环。

任务 3:验证和配置 Oracle Cloud Applications 中 SSO 的用户名

-

登录到 OCI 控制台:

https://cloud.oracle.com。 -

导航到身份与安全。在身份下,选择域。

-

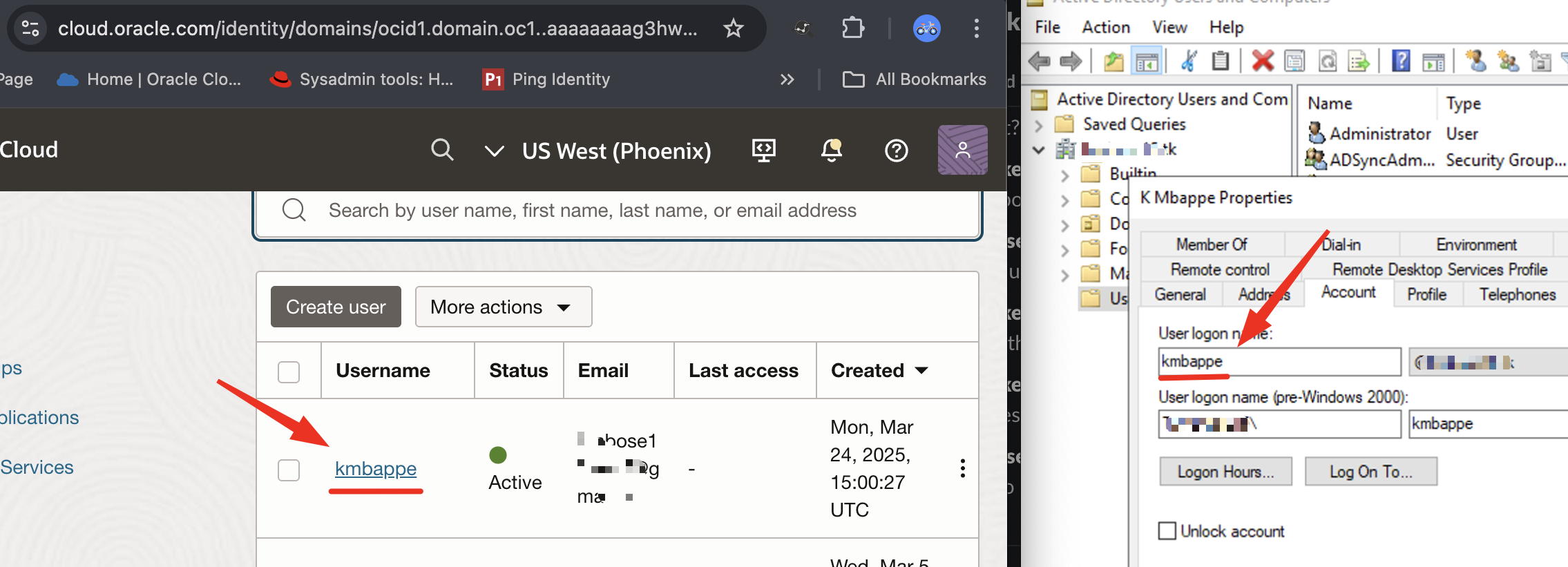

导航到用户并验证用户现在是否已使用正确的用户名进行了更新。

方案 1:用于基于 SAML 的 SSO 验证

-

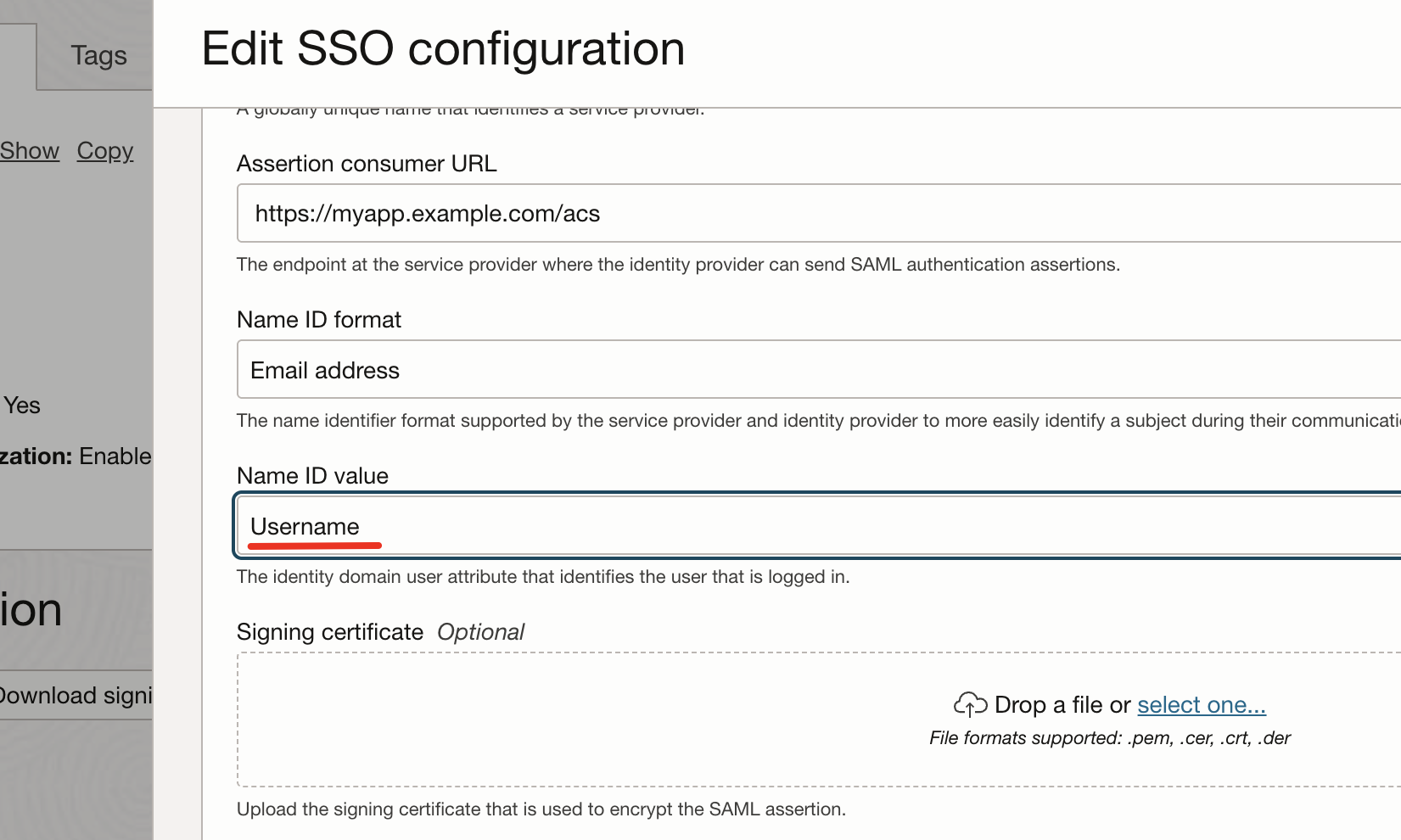

在 Integrated Applications 或 Oracle Cloud Services 下查找 SAML 应用程序。

-

单击编辑 SSO 配置并将名称 ID 值更改为用户名。单击保存更改。

注:最佳做法是重做元数据交换。单击下载身份提供者元数据并与 SAML 应用程序所有者共享。

方案 2:用于基于 HTTP 标头的验证

-

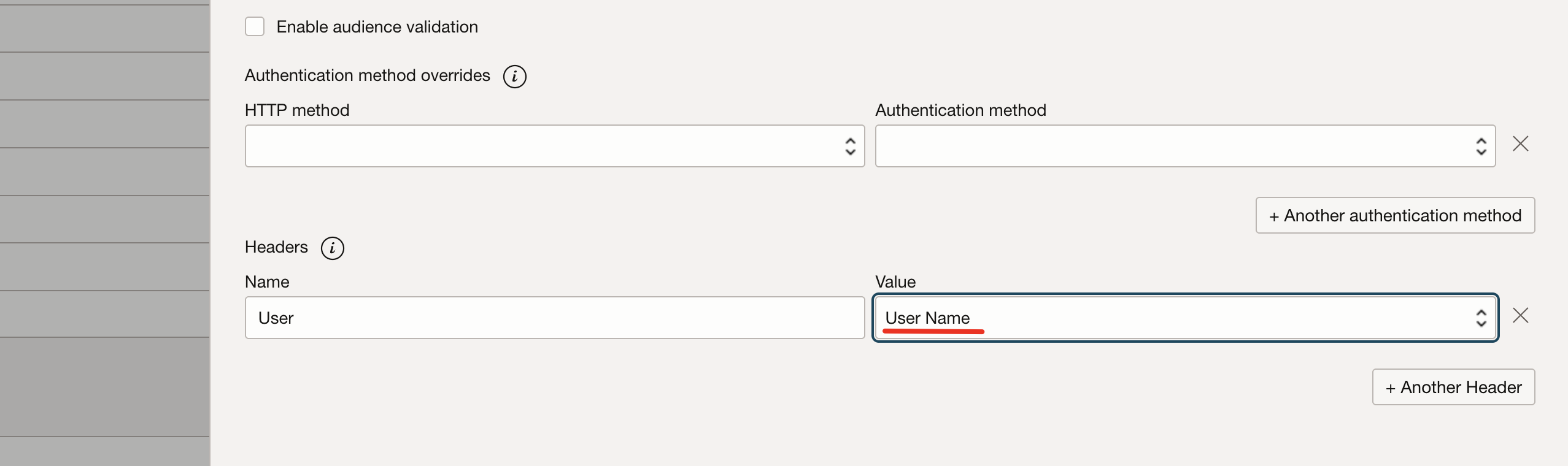

在集成应用程序下查找企业应用程序。

-

单击编辑 SSO 配置并导航到托管资源。编辑传递标头的资源。

-

将标题的值对更改为用户名,然后单击保存更改。

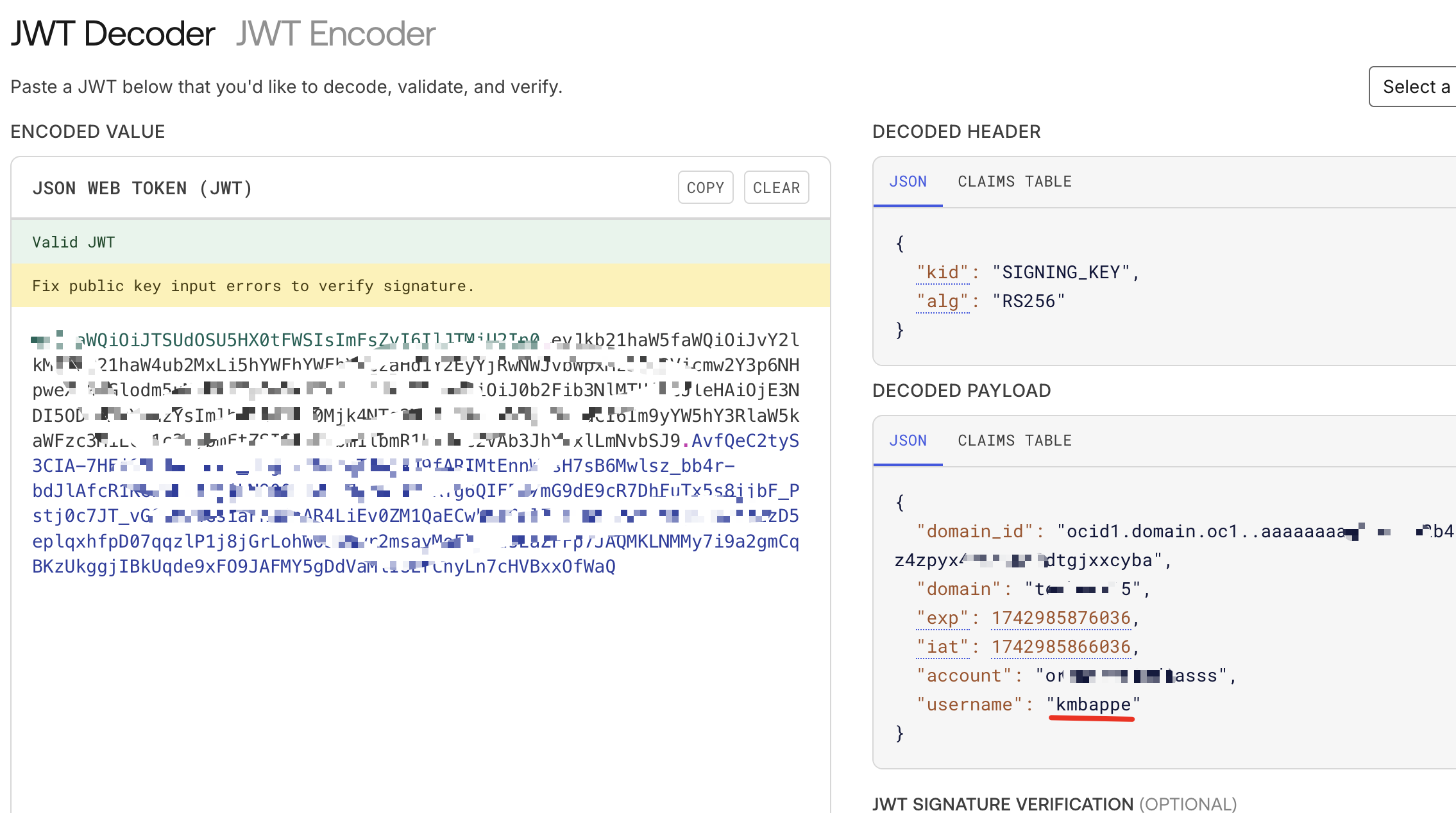

方案 3:用于基于 OAuth 2.0/OpenIDConnect 的验证

OCI IAM 中不需要进行配置更改。更改后发出的 ID 令牌将反映新用户名,如解码的 JWT 所示。

小结

确保组织基础设施中用户身份的一致性对于无缝身份验证和访问管理至关重要。此方法可以简化用户管理,增强安全性,并确保内部部署环境与云环境之间的集成更加顺畅。

确认

- 作者 — Tonmendu Bose(高级云工程师)

更多学习资源

浏览 docs.oracle.com/learn 上的其他实验室,或者访问 Oracle Learning YouTube 渠道上的更多免费学习内容。此外,请访问 education.oracle.com/learning-explorer 成为 Oracle Learning Explorer。

有关产品文档,请访问 Oracle 帮助中心。

Set sAMAccountName from Microsoft Active Directory as Username in Oracle Cloud Infrastructure

G30583-01

Copyright ©2025, Oracle and/or its affiliates.